灵境平台简介

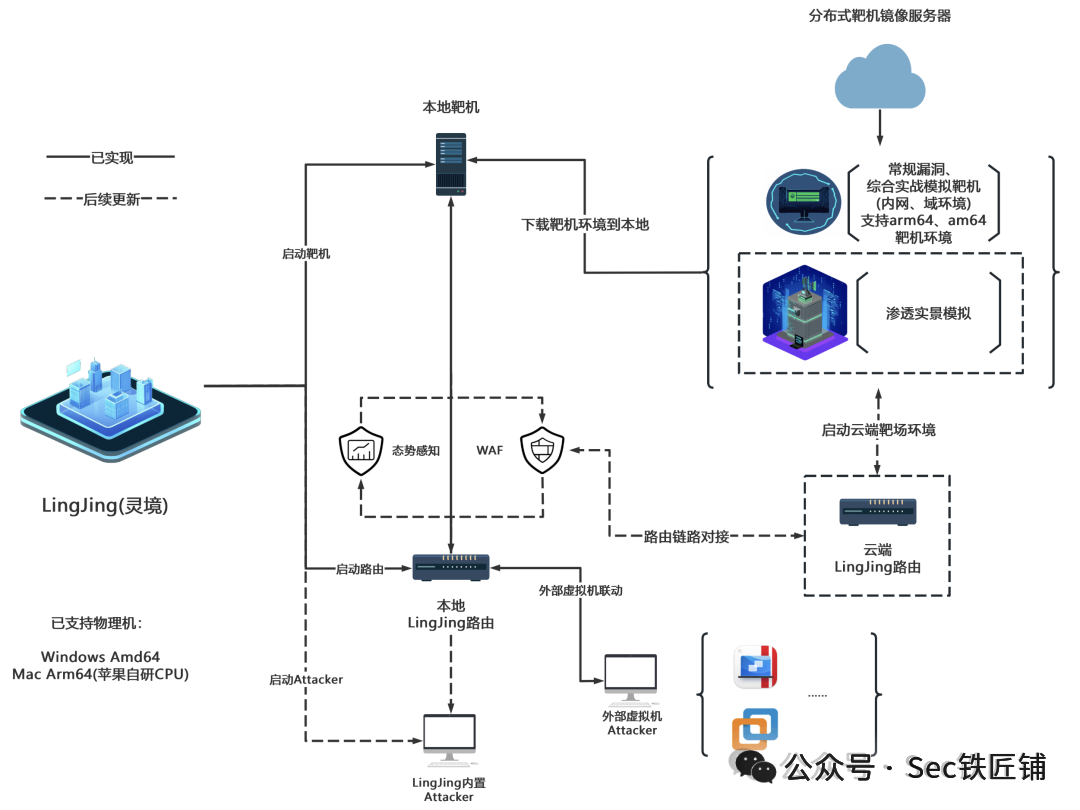

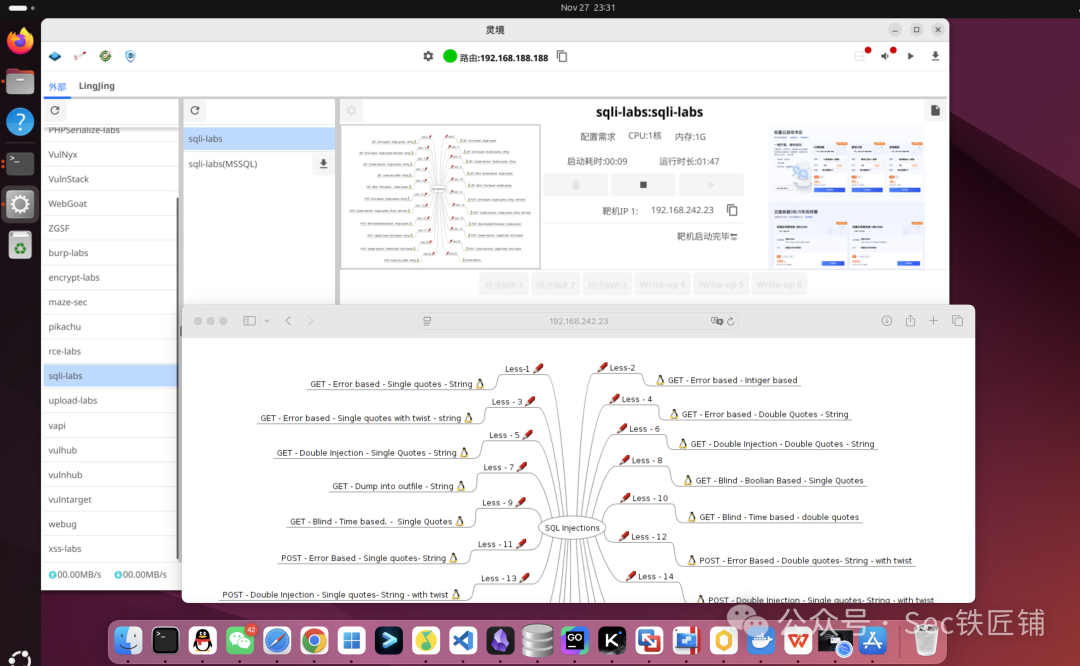

LingJing 是一款桌面级本地网络靶场:在线拉取靶机镜像,无需手动配置虚拟网络;一键拉起跨架构靶机,内置路由与流量可视化,M 系列 Mac 也能运行 AMD64 镜像,即将补齐内置攻击机,零配置完成从入门到红蓝对抗的全流程演练,为网络安全学习者和从业者提供一个高效、真实的实战训练环境,助力每一位用户在网络安全领域快速成长。

LingJing 靶场已上架 50+ 环境,覆盖 Vulhub、VulnHub、VulnTarget、红日、maze-sec靶机知攻善防应急响应等主流系列,原创与自制靶机后续更新,一键即可开打。(正在尝试创新设计一种打靶模式:以 2D RTS 游戏风格实现互联网侧和近源渗透实景模拟 ,为用户带来全新的训练体验(如蒙支持,将为创作提供持续动力)。这些靶场资源覆盖广泛的安全技术方向,满足教育教学、专业培训与实战演练的需求,包括但不仅限于:Web 安全:SQL 注入(盲注/报错/联合)、XSS、文件上传、CSRF、RCE、信息泄露一次打全;内网纵深:多层拓扑+域控一键起,横向移动、权限提升、Kerberos 票据、NTLM 中继、域信任全链打通;中间件框架:Apache/Nginx/Tomcat/Struts2/Spring 经典漏洞秒级复现;Java 安全:Web 漏洞、反序列化链、编码陷阱即开即调;业务与客户端:认证绕过、越权、弱加密等逻辑缺陷现场教学;红队对抗:多跳 C2、端口转发、代理链、隧道战术,全流程验证。

平台特点

-

一键拉取、零配置,靶机 5--30 秒就绪(域控场景需额外建联时间,视物理机性能浮动)。

-

平台内置路由强制隔离,靶机"零出网",风险可控。

-

镜像深度压缩,体积更小,存储立省。

-

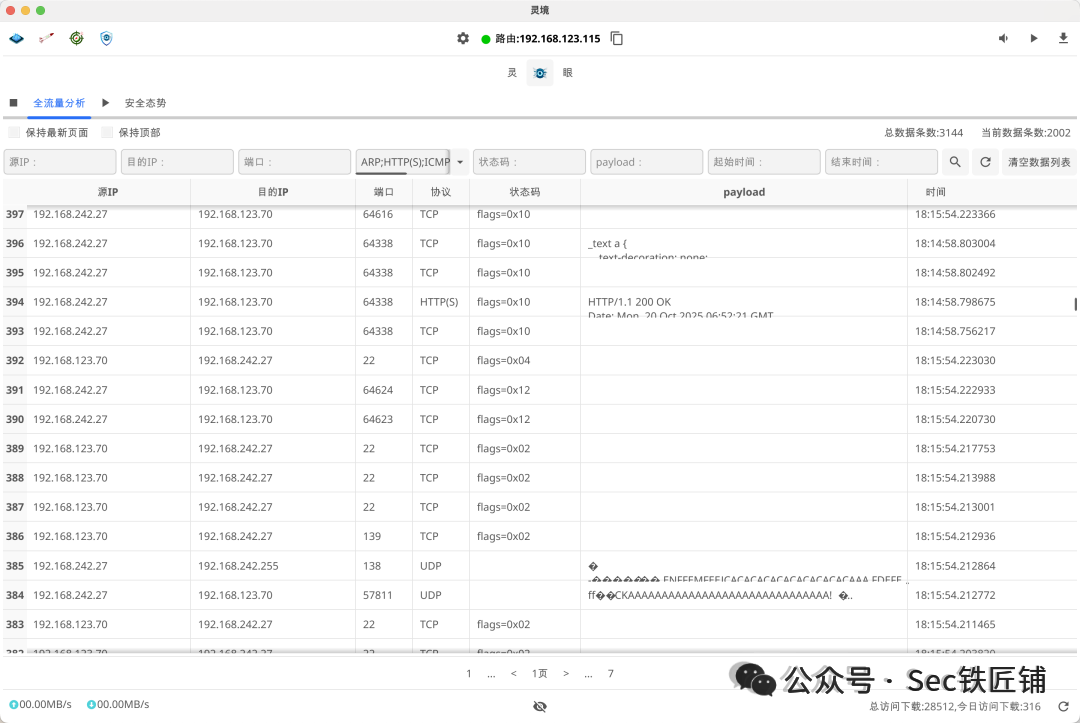

灵眼模块全流量抓包 + 态势感知 + WAF,打靶过程一键回放、逐帧复盘。

项目访问地址

https://github.com/414aaj/LingJing

网盘下载地址

https://pan.baidu.com/s/14mjUdqHhoSEfVqe2h9VqoQ?pwd=cz94#list/path=%2F

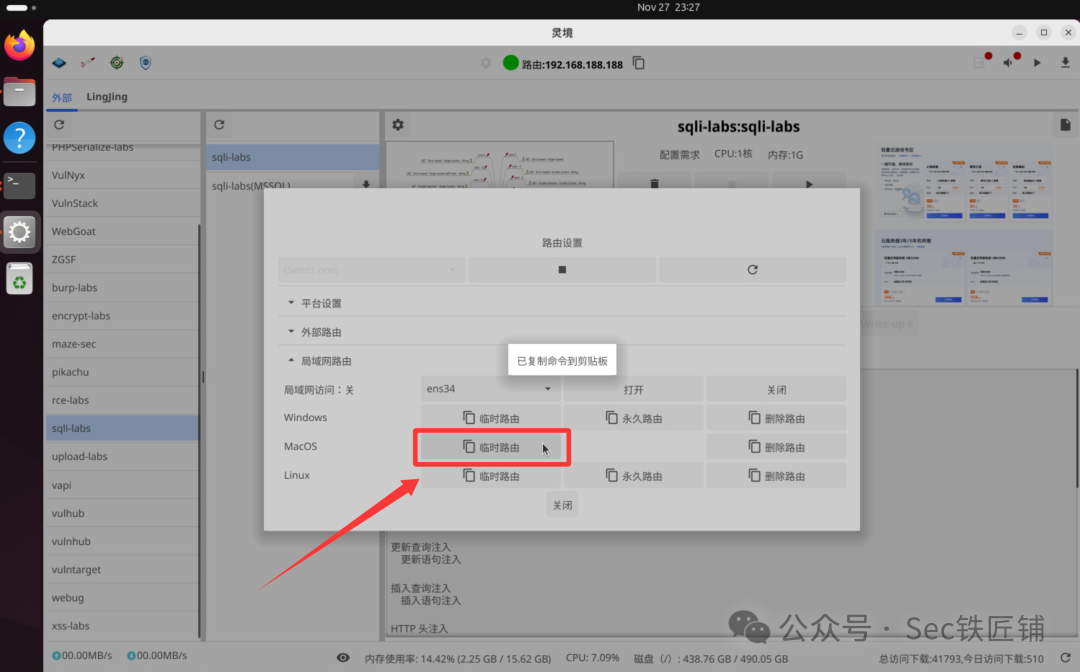

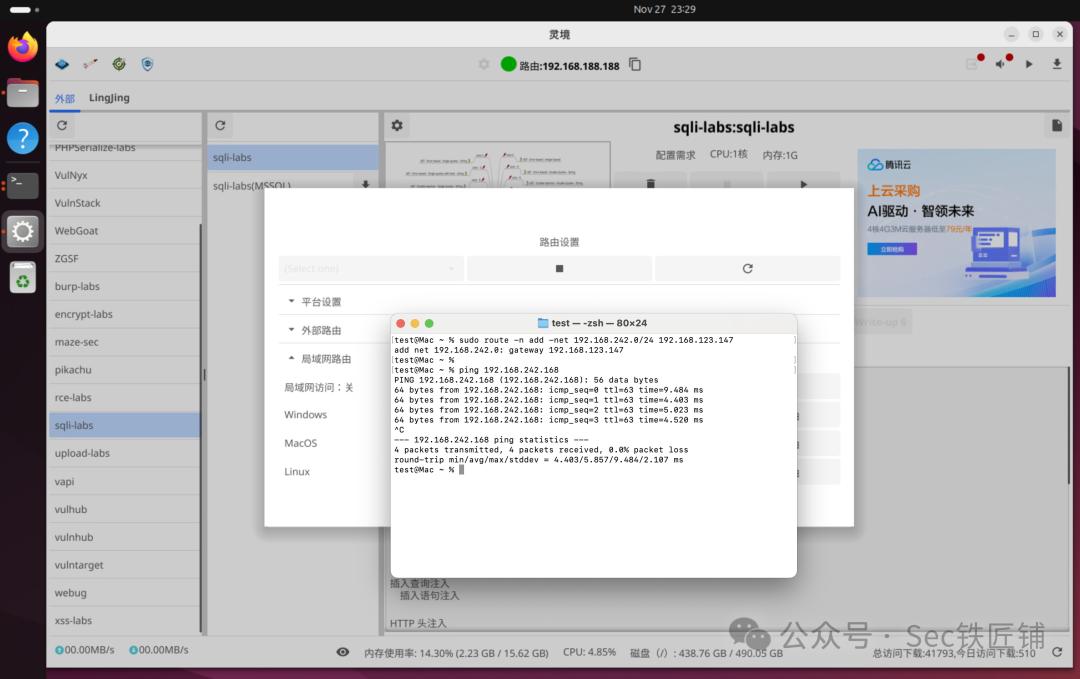

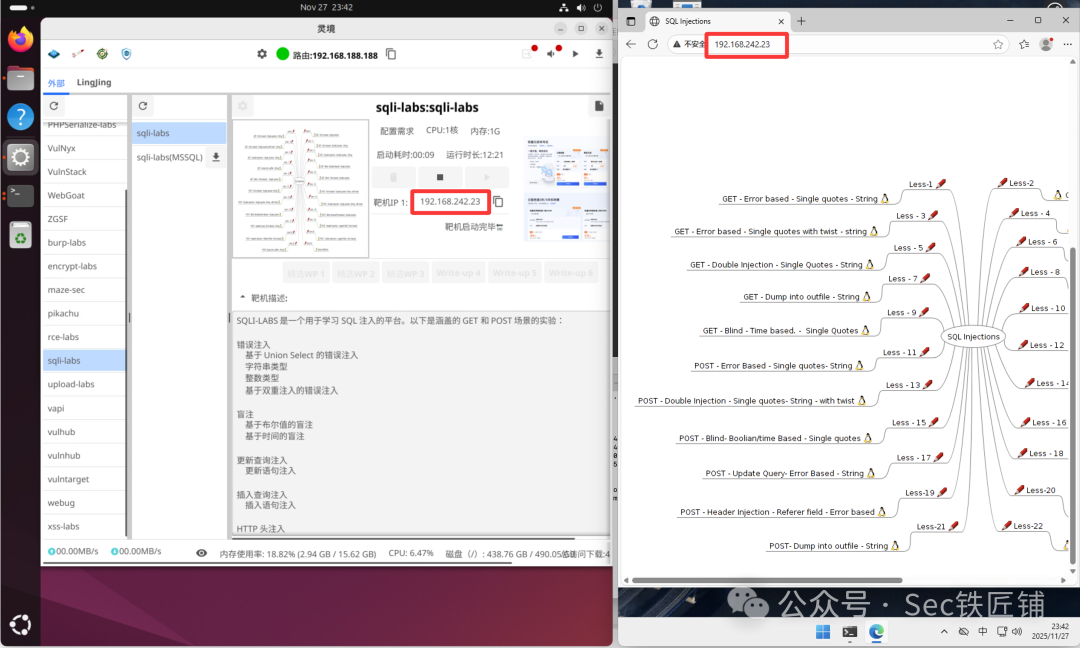

Linux Amd64开启局域网访问

1、点击平台设置按钮

2、点开局域网路由分栏

3、选择网卡(你需要被访问的网段的网卡)

4、开启局域网访问

5、给局域网对应系统复制路由命令

Mac

Windows

注意Windows在添加路由的时候需要管理员权限

合作项

-

可定制专栏靶机凭授权码发放获取定制靶机

-

平台广告位广告招商

-

欢迎来聊更多合作模式

本项目由个人独立开发维护。若您认可本项目的工作,可通过给

GitHub项目加星标或微信公众号文章打赏的方式支持本项目持续发展