端口安全

- 端口安全(PortSecurity)通过将接口学习到的动态MAC地址转换为安全MAC地址(包括安全动态MAC、安全静态MAC和Sticky MAC),阻止非法用户通过本接口和交换机通信,从而增强设备的安全性。

1、安全mac地址分类

- 安全动态MAC地址:接口启用端口安全后,学习到的MAC地址都为安全动态MAC地址,默认学习到的没有老化时间,设备重启后需要重新学习(交换机接口没有启用端口安全,学习到的MAC地址默认是有老化时间的)

- 安全静态MAC地址:接口启用端口安全后,手动绑定的MAC地址

- StickyMAC地址:接口启用端口安全后并配置sticky特性,可以实现自动绑定MAC地址。绑定的MAC地址设备重启后也不会丢失。

- 在网络正常情况下连接主机的接口启用端口并配置sticky特性,再结合端口上最大MAC地址的活跃数量来阻止非法主机连接本机口和交换机通信(因为一般情况下,交换机连接主机的端口只会有一个MAC地址)

2、实验操作

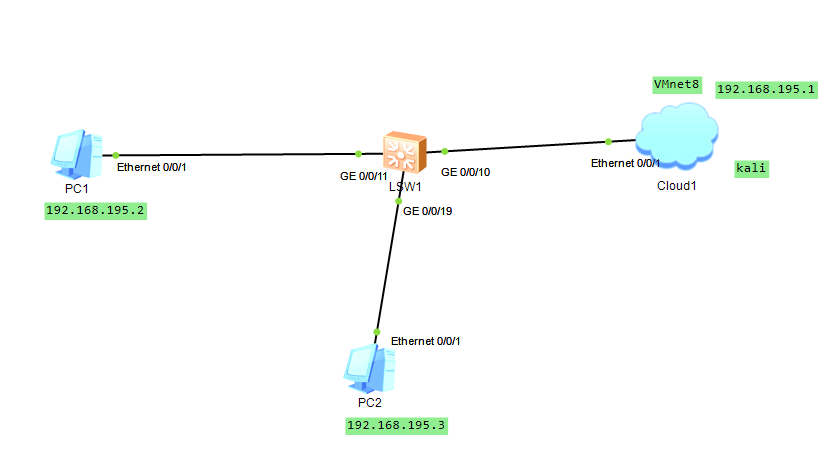

-

kali上实施mac泛洪,生成虚假的源MAC地址发送报文到交换机,使交换机学习大量的虚假MAC地址,将交换机的MAC地址表占满,从而交换机后续转发正常的用户流量都会采用广播方式发送,kali就可以截获到对应流量

python#在kali中输入,实现Mac泛红 macof -

当华为交换机上启用了端口安全后,默认的接口可以学习的安全MAC地址为1个,其他主机发送的流量检测到MAC地址为不安全MAC地址,从而流量全部限制(默认动作)

python

#启用端口安全

<Huawei>sys

[Huawei]int g0/0/10

[Huawei-GigabitEthernet0/0/10]port-security enable

#sticky 特性地址

[Huawei-GigabitEthernet0/0/10]port-security mac-address sticky

#配置接口可以学习的MAC地址最大数量

[Huawei-GigabitEthernet0/0/10]port-security max-mac-num 4

#配置当接口出现违规流量后的动作

[Huawei-GigabitEthernet0/0/10]port-security protect-action [protect|restrict|shutdown]

#protect:丢弃不告警

#restrict:丢弃并告警

#shutdown:直接将物理接口关闭