目录

[下载并安装John the Ripper](#下载并安装John the Ripper)

用户账号是计算机使用者的身份凭证或标识,每个要访问系统资源的人,必须凭借其用户账号才能进入计算机。在Linux系统中,提供了多种机制来确保用户贴长号的正当、安全使用

在Linux系统中,除了用户手动创建的各种账号之外,还包括随系统或程序安装过程而生成的其他大量账号。除了超级用户root之外,其他大量账号只是用来维护系统运作、启动或保持服务进程,一般是不允许登录的,因此也称为非登录用户账号,常见的非登录用户账号包括bin daemon adm lp mail等,这些用户账号的登录shell通常是/sbinnologin表示终端登录,应确保不被认为改动,如图

[root@localhost ~]# grep "/sbin/nologin$" /etc/passwd

bin:x:1:1:bin:/bin:/sbin/nologin

daemon:x:2:2:2:daemon:/sbin/nologin

adm:x:3:4:adm:/var/adm:/sbin/nologin

lp:x:4:7:lp:/var/spool/lpd:/sbin/nologin

mail:x:8:12:mail:/var/spool/mail:/sbin/nologin各种非登录用户账号中,还有一部分很少用到,如games这些账号被视为冗余账号,可以直接删除,对于Linux服务器中长期不用的用户账号,若无法确定是否应该删除,可以暂时将其锁定。如若要锁定、解锁名为zhangsan的用户账号,可以执行以下操作(passwd、usermod命令都可用来锁定、解锁账号)

[root@localhost~]# usermod -L zhangsan

[root@localhost ~]# passwd -S zhangsan

zhangsan LK 2017-08-24 0 99997-1

[root@localhost~]# usermod -U zhangsan

[root@localhost ~]# passwd -S zhangsan

zhangsan PS 2017-08-24 0 99997-1如果服务器中的用户账号已经固定,不再进行更改,还可以采取锁定账号配置文件的方法。使用

chattr命令,分别结合"+i""-i"选项来锁定、解锁文件,使用 1sattr命令可以查看文件锁定情况

[root@localhost ~]# chattr +i /etc/passwd /etc/shadow

[root@localhost ~]# lsattr /etc/passwd /etc/shadow

[root@localhost ~]# chattr -i /etc/passwd /etc/shadow

[root@localhost ~]# lsattr /etc/passwd /etc/shadow在账号文件被锁定的情况下,其内容将不允许变更,因此无法添加、删除账号,也不能更改用户的密

码、登录Shell、宿主目录等属性信息

[root@localhost ~]# chattr +i /etc/passwd /etc/shadow

[root@localhost ~]# useradd billgate再不安全的网络环境中,为降低密码被猜出或猜出或暴力破解的风险,用户应该养成好习惯定期修改密码,管理员可以设置一个期限天数,对密码过期的用户要求设置新的密码否者不能登录

[root@localhost ~]# vi /etc/login.defs

[root@localhost~]#chage -M 30 lisi在某些特殊情况下,如要求批量创建的用户初次登录时必须自自设密码,根据安全规划统一要求所有用户更新密码等,可以由管理员执行强制策略,以便用户在下次登录时必须更改密码

[root@localhost ~]# chage -d 0 zhangsan

[root@localhost ~]#

Localhost login: zhangsan

password:

You are required to change your password immediattely (root enforced)

Changing password for zhangsan.

(current) UNIX password:

New password:

Retype new password:Shell环境的命令历史机制为用户提供了极大的便利,但另一方面也给用户带来了潜在的风险。只要获得用户的命令历史文件,该用户的命令操作过程将会一览无余,如果曾经在命令行输入明文的密码,则无意之中服务器的安全壁垒又多了一个缺口。

Bash终端环境中,历史命令的记录条数由变量HISTSIZE 空制,默认为1000条。通过修改

/etc/profile文件中的HISTSIZE变量值,可以影响系统中的所有用户,如

[root@localhost ~]# vi /etc/profile

[root@localhost ~]# export HISTSIZE=200除此之外,还可以修改用户宿主目录中的~/.bash_logout文件,添加清空历史命令的操作语句。

这样,当用户退出已登录Bash环境以后,所记录的历史命令将自动清空

[root@localhost ~]# vi ~/.bash_logout

history -C

clearBash终端环境中,还可以设置一个闲置超时时间,当超过指定的时间没有任何输入时即自动注销终

端,这样可以有效避免当管理员不在时其他人员对服务器的误操作风险。闲置超时由变量TMOUT来控制,默认单位为秒(s)

[root@localhost ~]# vi /etc/profile

[root@localhost ~]# export TMOUT=600Linux系统为我们提供了su、sudo两种命令,其中 su命令主要用来切换用户,而sudo命令用来提升执行权限大多数 Linux服务器并不建议用户直接以 root用户进行登登录。一方面可以大大减少因误操作而导致的破坏,另一方面也降低了特权密码在不安全的网络中中被泄露的风险。鉴于这些原因,需要为普通用户提供一种身份切换或权限提升机制,以便在必要的时候执行管理任务

使用su命令,可以指定切换到一个用户,从而具有权限,切换时需要进行密码验证

[jerry@localhost ~]$ su - root上述命令操作中,选项"-"等同于"--login"或"-1",表示切换用户后进入目标用户的登录Shell环

境,若缺少此选项则仅切换身份、不切换用户环境。对于切换为root用户的情况,"root"可以省略。

默认情况下,任何用户都允许使用su命令,从而有机会反复更尝试其他用户(如root)的登录密码,

这样带来了安全风险。为了加强su命令的使用控制,可以借助于pam_wheel认证模块,只允许极个别

用户使用su命令进行切换。实现过程如下:将授权使用用su命令的用户添加到wheel组,修改

/etc/pam.d/su 认证配置以启用 pam_wheel 认证

[root@localhost ~]# gpasswd -a tsengyia wheel

[root@localhost ~]# grep wheel /etc/group

wheel:x:10:tsengyia

[root@localhost ~]# vi /etc/pam.d/su

#%PAM-1.0

auth sufficient pam_rootok.so

authrequired pam_wheel.so use_uid启用pamwheel认证以后,未加入到wheel组内的其他用户将无法使用su命令,尝试进行切换

时将提示"拒绝权限",从而将切换用户的权限控制在最小范围内

[jerry@localhost ~]$ su - root使用su命令切换用户会将安全日志记录到/var/log/secure文件中

PAM,是Linux系统可插拔认证模块,是一种高效而且灵活便利的用户级别的认证方式,它也是当前Linux服务器普遍使用的认证方式PAM提供了对所有服务进行认证的中央机制,适用于login,远程登录,su等应用程序中。系统管理员通过PAM配置文件来制定不同应用程序的不同认证策略

PAM认证一般逍循的顺序:Service(服务)→PAM(配置文件)→pam_*.50;

PAM 认证首先要确定哪一项服务,然后加载相应的 PAM的配置文件(位于/etc/pam.d下),最后调用认证文件(位于/lib/security下)进行安全认证;

用户访问服务器的时候,服务器的某一个服务程序把用户的请求发送到 PAM模块进行认证。不同的应用程序所对应的PAM 模块也是不同的

想查看某个程序是否支持PAM认证,ls可以查看

[root@localhost ~]# ls /etc/pam.d/ | grep su

su

sudo

sudo-i

su-1su的PAM配置文件如图

[root@localhost ~]# cat /etc/pam.d/su

#%PAM-1.0

auth sufficient pam_rootok.so

# Uncomment the following line to implicitly trusst users in the "wheel" group. #auth

sufficient pam_wheel.so trust use_uid

# Uncomment the following line to require a user tobe in the "wheel" group.

#auth required pam_wheel.so use_uid

auth substack system-auth

auth include postlogin

account sufficient pam_succeed_if.so uid = 0 use_uidquiet

account include system-auth

password include system-auth

session include system-auth

session include postlogin

session optional pam_xauth.so每一行都是一个独立的认证过程;

每一行可以区分为三个字段:

认证类型

控制类型

PAM 模块及其参数

认证管理(authentication management):接受用户名和密码,进而对该用户的密码进行认证;

帐户管理(accountmanagement):检查帐户是否被允许登录系统,帐号是否已经过期,帐号的登

录是否有时间段的限制等;

密码管理(password management):主要是用来修改用户的密:码

会话管理(sessionmanagement):主要是提供对会话的管理和记账

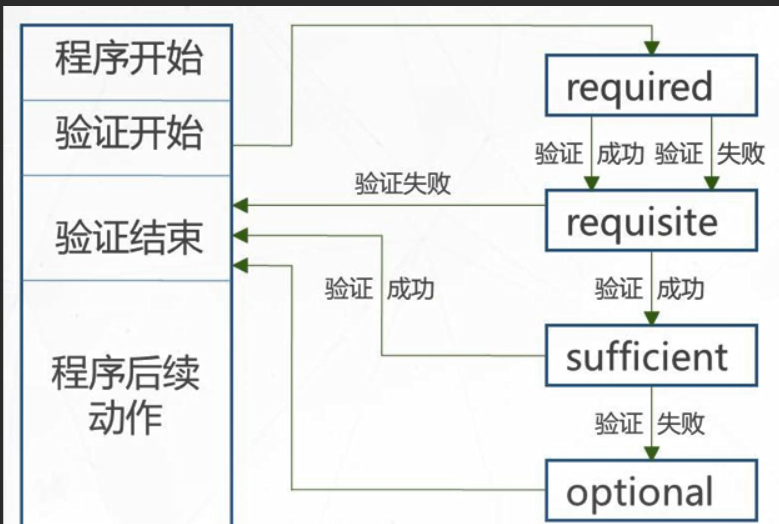

控制类型也可以称做ControlFlags,用于PAM验证类型的返回结果

required验证失败时仍然继续,但返回Fail

requisite验证失败则立即结束整个验证过程,返回Fail

sufficient验证成功则立即返回,不再继续,否则忽略结果并继续

optional不用于验证,只是显示信息(通常用于session类型

验证流程图

通过su命令可以非常方便地切换为另一个用户,但前提条件是是必须知道目标用户的登录密码。例如若要从jerry用户切换为root用户,必须知道root用户的密码。对于生产环境中的Linux服务器,每多一个人知道特权密码,其安全风险也就增加一分。

有没有一种折中的办法,既可以让普通用户拥有一部分管理权限,又不需要将 root用户的密码告诉他呢?答案是肯定的,使用 sudo命令就可以提升执行权限。不过,需要由管理员预先进行授权,指定允许哪些用户以超级用户(或其他普通用户)的身份来执行哪些命令

sudo机制的配置文件为/etc/sudoers,文件的默认权限为440,需使用专门的visudo工具进行编辑。虽然也可以用vi进行编辑,但保存时必须执行":W!"奇令来强制操作,否则系统将提示为只读文件而拒绝保存

配置文件在/ect/sudoers中配置格式图如下

|-----------------------|

| user MACHINE=COMMANDS |

授权配置主要包括用户、主机、命令三个部分,即授权哪些人在哪些主机上执行哪些命令

用户(user):直接授权指定的用户名,或采用"%组名"的形式(授权一个组的所有用户)。

主机(MACHINE):使用此配置文件的主机名称。此部分主要是方便在多个主机间共用同一份

sudoers文件,一般设为localhost或者实际的主机名即可

命令(COMMANDS):允许授权的用户通过sudo方式执行的特权命令,需填写命令程序的完整

路径,多个命令之间以逗号","进行分隔

典型的sudo配置记录中,每行对应一个用户或组的sudo授权配置

[root@localhost ~]# visudo

jerry localhost=/sbin/ifconfig

%wheel ALL=NOPASSWD: ALL当使用受援相对较多的命令可以采用集中的别名用户主机命令大部分都可以定义别名分别通过关键字User_Alias、Host_Alias、Cmnd_Alias来进行设置如

[root@localhost ~]# visudo

User_Alias OPERATORS=jerry,tom,tsengyia

Host_Alias MAILSVRS=smtp,pop

"Cmnd_Alias PKGTOOLS=/bin/rpm,/usr/bin/yum"

OPERATORS MAILSVRS=PKGTOOLSsudo配置记录的命令部分允许使用通配符"*"、取反符号"!",当需要授权某个目录下的所有

令或取消其中个别命令时特别有用。例如,若要授权用户 syrianeer可以执行/sbin/目录下除ifconfig

route以外的其他所有命令程序,可以执行以下操作

[root@localhost ~]# visudo

syrianer localhost=/sbin/*,!/sbin/ifconfig,!/sbin/route默认情况下,通过sudo方式执行的操作并不记录。若要启用sudo 日志记录以备管理员查看,应

在/etc/sudoers文件中增加"Defaultslogfile"设置

[root@localhost ~]#visudo

Defaults logfile = "/var/log/sudo"对于已获得授权的用户,通过sudo方式执行特权命令时,只只需要将正常的命令行作为sudo命令的参数即可。由于特权命令程序通常位于/sbin、/usr/sbin等目录下,普通用户执行时应使用绝对路径。以下操作验证了使用 sudo方式执行命令的过程

[jerry@localhost ~]$ /sbin/ifconfig ens33:0 192.168.1.11/24

SIOCSIFADDR

SIOCSIFFLAGS

SIOCSIFNETMASK

[jerry@localhost ~]$ sudo /sbin/ifconfig ens33:0 192.168.1.11/24

[jerry@localhost ~]$ /sbin/ifconfig ens33:0

ens33:0: flags=4163<UP, BROADCAST, RUNNING, MULTICAST> mtu 1500

inet 192.168.1.11 netmask 255.255.255.0 broadcast 192.168.1.255

ether 00:0c:29:3b:ff:76 txqueuelen 1000 (Ethernet)若要查看用户自己获得哪些sudo授权,可以执行"sudo-1"命令。未授权的用户将会得到"maynot

runsudo"的提示,已授权的用户则可以看到自己的sudo配置

[syrianer@localhost ~]$ sudo -l用户 syrianer可以在该主机上运行以下命令

(root)/sbin/*,(root)!/sbin/ifconfig,(root)!/sbin/route

如果已经启用sudo日志,则可以从/var/log/sudo文件中看到用户的sudo操作记录

[root@localhost ~]# tail /var/log/sudo

Aug 24 23:59:44 : jerry : TTY=pts/0 ; PWD=/home/jenry; USER=root

COMMAND=/sbin/ifconfig ens 33:0 192.168.1.11/24

Aug 25 00:00:46 : syrianer : TTY=pts/1 ; PWD=/home/ssyrianer ; USER=root ;

COMMAND=list在互联网环境中,大部分服务器是通过远程登录的方式来进行管理的,而本地引导和终端登录过程往往容易被忽视,从而留下安全隐患。特别是当服务器所在的机房环境缺乏严格、安全的管控制度时,如何防止其他用户的非授权介入就成为必须重视的问题

对于服务器主机,其物理环境的安全防护是非常重要的,不又要保持机箱完好、机柜锁闭,还要严格控制机房的人员进出、硬件设备的现场接触等过程。在开关几安全控制方面,除了要做好物理安全防护以外,还要做好系统木身的一些宅全措施

将第一优先引导设备(FirstBootDevice)设为当前系统所在磁盘。

禁止从其他设备(如光盘、U盘、网络等)引导系统,对应的项设为"Disabled"

将BIOS的安全级别改为"setup",并设置好管理密码,!以防止未授权的修改

为GRUB菜单设置的密码建议采用"grub2-mkpasswd-pbkdf2"命令生成,表现为经过PBKDF2算法加密的字符串,安全性更好。生成密码后在/etc/grub.d/00_header配置文件中,添加对应的用户、密码等配置,具体添加内容如下所示

[root@localhost ~]# grub2-mkpasswd-pbkdf2

输入密码:

重新输入口令:

您的密码的PBKDF2哈希为grub.pbkdf2.sha512.10000.008E820A9C9582F74076E7

47CF75F1E642C21CFA6B555DD2DF61D0A90DF98DAAFA8E83F3FC188BDE774C4B28ED158D

2C274E9E4B24E91AFAE763F0FF6CE467AF.19BE9E44CB15605F64B80BFE6BA04428ABB29

FF9CD1AA2D051DA20752600B898F8C49653DA24F58E39CBA1E5D798994BBB9A25B0B6EF1

2FFC9B26F17864C5871

[root@localhost ~]# cp /boot/grub2/grub.cfg/boot/grub2/grub.cfg.bak

[root@localhost ~]# cp /etc/grub.d/00_header /etc/ggrub.d/00_header.bak

[root@localhost ~]# vim /etc/grub.d/01_users

#!/bin/sh -e

cat << EOF

set superusers="root"

export superusers

password_pbkdf2 root grub.pbkdf2.sha512.10000.008E820A9C9582F74076E747CF

75F1E642C21CFA6B555DD2DF61D0A90DF98DAAFA8BE83F3FC188BDE774C4B28ED158D2C27

4E9E4B24E91AFAE763F0FF6CE467AF.19BE9E44CE315605F64B80BFE6BA04428ABB29FF9C

D1AA2D051DA20752600B898F8C49653DA24F58E39CBA1E5D798994BBBB9A25B0B6EF12FFC

9B26F17864C5871

EOF使用grub2-mkconcif命令生成新的grub.cfg配置文件

[root@localhost ~]# grub2-mkconfig -o /boot/grub2/grub.cfg

Generating

grub

configuration

file

Found

linux

image:

/boot/vmlinuz-3.10.0-514.el7.x86_64

Found initrd image: /boot/initramfs-3.10.0-514.el7.x86_64.img

Found linux image: /boot/vmlinuz-0-rescue-b15df1eb8205483f9f70c79709810abc

Found initrd image:/boot/initramfs-0-rescue-b155df1eb8205483f9f70c79709810abc.img

done通过配置重新进入GRUB菜单时,按E无法修改引导参数,要获得编辑权限,需要输入正确的GRUB密码

在Linux服务器中,默认开启了六个tty终端,允许任何用户进行本地登录。关于本地登录的安全控制,可以从以下几个方面着手

在Linux系统中,login程序会读取/etc/securetty文件,以决定允许root用户从哪些终端(安

全终端)登录系统。若要禁止root用户从指定的终端登录,只需从该文件中删除或者注释掉对应的行即可。例如,若要禁止root用户从tty5、tty6登录,可以修改/etc/securetty文件,将tty5、tty6行注释掉

[root@localhost ~]# vi /etc/securetty

#tty5

#tty6当服务器正在进行备份或调试等维护工作时,可能不希望再有新的用户登录系统。这时候,只需要简单地建立/etc/nologin文件即可。login程序会检查/etc/nologin文件是否存在,如果存在,则拒绝普通用户登录系统(root用户不受限制)

[root@localhost ~]# touch /etc/nologin此方法实际上是利用了shutdown延迟关机的限制机制,只建议在服务器维护期间临时使用。当手

动删除/etc/nologin文件或者重新启动主机以后,即可恢复正常

学习使用两个安全工具-John the Ripper和NMAP。前者用来检测系统账号的密码强度

后者用来执行端口扫描任务

在Internet环境中,过于简单的口令是服务器面临的最大风险。尽管大家都知道设置一个更长、更复杂的口令会更加安全,但总是会有一些用户因贪图方便而采用简单、易记的口令字串。对于任何一个承担着安全责任的管理员,及时找出这些弱口令账号是非常必要的,这样便于采取进一步的安全措施(如提醒用户重设更安全的口令)。JohntheRipper是一款开源的密码破解工具,能够在已知密文的情况下快速分析出明文的密码字

串,支持DES、MD5等多种加密算法,而且允许使用密码字典(包包含各种密码组合的列表文件)来进行暴力破解。通过使用JohntheRipper,可以检测Linux/UNIX系统用户账号的密码强度

[下载并安装John the Ripper](#下载并安装John the Ripper)

John the Ripper的官方网站是http://www.openwall.com/john/,通过该网站可以获取稳定版源码包,如john-1.8.0.tar.gz,解压后可以看到三个子目录------doc run src分别表示手册文档,运行程序,源码文件,此外还有链接说明README,doc目录包括REAME INSTALL EXAMPLES等多个文件,提供全方面指导

[root@localhost ~]# tar zxf john-1.8.0.tar.gz

[root@localhost ~]#_cd john-1.8.0

[root@localhost john-1.8.0]# ls -ld * drwxr-xr-x2 root root 208 Sep 14 21:43 doc

1rwxrwxrwx 1 root root 10 May 29 2013 README ->doc/README

drwxr-xr-x 2 root root 143 Sep 14 21:43 run

drwxr-xr-x 2 root root 4096 Sep 14 21:43 src

[root@localhost john-1.8.0]# ls doc/

CHANGES CONTACT CREDITS EXTERNAL INSTALL MODES README

CONFIG COPYING EXAMPLES FAQ LICENSE OPTIONS RULES切换到src子目录并执行"make cleanlinux-x86-64"命令,即可执行编译过程。若单独执行make

命令,将列出可用的编译操作、支持的系统类型。编译完成以后,run子目录下会生成一个名为john的

可执行程序

[root@localhost john-1.8.0]# cd src

[root@localhost src]# make clean linux-x86-64

[root@localhost src]# ls ../run/johnJohntheRipper不需要特别的安装操作,编译完成后的run子目录中包括可执行程序john及相

关的配置文件、字典文件等,可以复制到任何位置使用

在安装有JohntheRipper的服务器中,可以直接对/etc/shadow文件进行检测。对于其他Linux服务器,可以对shadow文件进行复制,并传递给john程序进行检测。只需执行 john程序,将待检测的shadow文件作为命令行参数,就可以开始弱口令分析了

[root@localhost src]# cp /etc/shadow /root/shadowtxt

[root@localhost src]#cd ../run

[root@localhost run]#./john/root/shadow.txt

Loaded 6 password hashes with 6 different salts (ccrypt, generic crypt(3) [?/64])

Remaining 4 password hashes with 4 differentsalts

Press 'q' or Ctrl-C to abort, almost any other keyfor status

zhangsan (zhangsan)

nwod-b (b-down)

123456 (kadmin)

a1b2c3 (tsengyia)

iloveyou(lisi)在执行过程中,分析出来的弱口令账号将即时输出,第一列为密码字串,第二列的括号内为相应的用

户名(如用户kadmin的密码为"123456")。默认情况下,jolhn将针对常见的弱口令设置特点,尝试破

解已识别的所有密文字串,如果检测的时间太长,可以按Ctr1+C组合键强行终止。破解出的密码信息

自动保存到john.pot文件中,可以结合"--show"选项进行查看

[root@localhost run]# ./john --show /root/shadow.txt

kadmin:123456:15114:0;9999:7:: ;

zhangsan:zhangsan:15154:0:9999:7:: ;

tsengyia:a1b2c3:15154:0:9999:7:::

b-down:nwod-b:15146:0;99999:7:::

lisi:iloveyou:15154:0;99999:7:: :

5 password hashes cracked, 3 lef对于密码的暴力破解,字典文件的选择很关键。只要字典文件是够完整,密码破解只是时间上的问题因此,"什么样的密码才足够强壮"取决于用户的承受能力有人认为超过72小时仍无法破解的密码才算安全,也可能有人认为至少暴力分析一个月仍无法破解的密码才足够安全JohntheRipper默认提供的字典文件为password.lst,其列出了3000多个常见的弱口令。如果有必要,用户可以在字典文件中添加更多的密码组合,也可以直接使用更加完整的其他字典文件。执行john程序时,可以结合"--wordlist="选项来指定字典文件的位置,以便对指定的密码文件进行暴力分析

[root@localhost run]# :> john.pot

[root@localhost run]# ./john --wordlist=./password.lst/root/shadow.txt

Loaded 6 password hashes with 6 different salts (crypt,generic crypt(3) [?/64])

Press 'q' or Ctrl-C to abort, almost any other key for status

123456 (jerry)

123456 (kadmin)

a1b2c3 (tsengyia)

iloveyou (lisi)

4g 0:00:00:28 100% 0.1412g/s 125.2p/s 270.8c/s 270.8C/s !@#$%..sss

Use the "--show" option to display all of the craacked passwords reliably

Session completed可以看出,字典文件中密码组合较少,因此破解出其中四个账户口令,也不难看出像123456 iloveyou类似的密码有多脆弱了

NMAP是一个强大的端口扫描类安全评测工具,官方站点是http://nmap.org/。NMAP被设计为检测众多主机数量的巨大网络,支持ping扫描、多端口检测、05识别等多种技术。使用NMAP定期扫描内部网络,可以找出网络中不可控的应用服务,及时关闭不安全的服务,减小安全风险

在Linux系统中,既可以使用光盘自带的nmap-6.40-7.el7.el7.)x86_64.rpm安装包,也可以使用从NMAP官方网站下载的最新版源码包

[root@localhost ~]# yum install -y nmapNMAP放于/usr/bin/namp目录下,格式如

nmap扫描类型选项<扫描目标...>

其中,扫描目标可以是主机名、IP地址或网络地址等,多个目标以空格分隔;常用的选项有"-p""-n",分别用来指定扫描的端口、禁用反向 DNS解析(以加快扫描速度);扫描类型决定着检测的方式,也直接影响扫描的结果

常见的几种类型

-SS,TCP SYN 扫描(半开扫描):只向目标发出SYN数据包,如果收到SYN/ACK响应包就认为目标端口正在监听,并立即断开连接;否则认为目标端口并未未开放

-ST,TCP连接扫描:这是完整的TCP扫描方式,用来建立一个TCP连接,如果成功则认为目

标端口正在监听服务,否则认为目标端口并未开放

-SF,TCP FIN扫描:开放的端口会忽略这种数据包,关闭的端端口会回应RST数据包。许多防火墙只对SYN数据包进行简单过滤,而忽略了其他形式的TCP攻击包。这种类型的扫描可间接检测防火墙的健壮性

-SU,UDP扫描:探测目标主机提供哪些UDP服务,UDP扫描的速度会比较慢

-sP,ICMP扫描:类似于ping检测,快速判断目标主机是否存活,不做其他扫描

-P0,跳过ping检测:这种方式认为所有的目标主机是存活的,当对方不响应ICMP请求时,

使用这种方式可以避免因无法ping通而放弃扫描

针对本机扫描,检查开放了哪些常用的TCP,UDP端口

[root@localhost ~]# nmap 127.0.0.1

Starting Nmap 6.40 (http://nmap.org) at 2017-09-1421:59 EDT

mass_dns: warning: Unable to determine any DNSservers. Reverse DNS is disabled.

Try using --system-dns or specify valid servers with--dns-servers

Nmap scan report for localhost (127.0.0.1)

Host is up (0.000014s latency). Not shown: 995 closed ports

PORT STATE SERVICE

21/tcp open ftp

22/tcp open ssh

25/tcp open smtp

111/tcp open rpcbind

631/tcp open ipp

Nmap done: 1 IP address (1 host up) scanned in0.32 seconds

[root@localhost ~]# nmap -sU 127.0.0.1

Starting Nmap 6.40 ( http://nmap.org) at 2017-0914 21:59 EDT

mass_dns: warning: Unable to determine any DNS seervers. Reverse DNS is disabled

Try using --system-dns or specify valid servers with --dns-servers

Nmap scan report for localhost (127.0.0.1)

Host is up (0.000022s latency). Not shown: 997 cllosed ports

PORT STATE SERVICE

67/udp open filtered dhcps

69/udp open filtered tftp

5353/udp open filtered zeroconf

Nmap done: 1 IP address (1 host up) scanned in 1.52 seconds扫描结果中,STATE若为open表示端口为开放状态,为filteredk可能防火墙过滤为closed表示端口状态为关闭

检查192.168.4.0/24网段中有哪些主机提供FTP服务

[root@localhost ~]# nmap -p 21 192.168.4.0/24

Starting Nmap 6.40 ( http://nmap.org ) at 2017-09-1422:01 EDT

mass_dns: warning: Unable to determine any DNS servers. Reverse DNS is disabled.

Try using --system-dns or specify valid serverswith --dns-servers

Nmap scan report for 192.168.4.253

Host is up (0.00016s latency). PORT STATE SERVICE

21/tcp open ftp

MAC Address: 00:50:56:C0:00:03 (VMware)

Nmap scan report for 192.168.4.254

Host is up (-480s latency). PORT STATE SERVICE

21/tcp open ftp

Nmap done: 256 IP addresses (2 hosts up) scanned in 8.11 seconds快速检测192.168.4.0/24网段中有哪些能ping通的存活主机

[root@localhost ~]# nmap -n -sP 192.168.4.0/24

Starting Nmap 6.40 ( http://nmap.org) at 2017-09-14 22:01 EDT

Nmap scan report for 192.168.4.253

Host is up (0.00011s latency). MAC Address: 00:50:56:C0:00:03 (VMware)

Nmap scan report for 192.168.4.254

Host is up. Nmap done: 256 IP addresses (2 hostcs up) scanned in 8.08 seconds检测IP地址位于192.168.4.0/100-200的主机是否开启文件共享服务

[root@localhost ~]# nmap -p 139,445 192.168.4.100-2090

Starting Nmap 6.40 ( http://nmap.org ) at 2017--09-14 22:03 EDT

Nmap scan report for 192.168.4.110

Host is up (0.00028s latency). PORT STATE SERVICE

139/tcp open netbios-ssn

445/tcp open microsoft-ds

MAC Address: 00:0C:29:99:01:07 (VMWare)

Nmap done: 101 IP addresses (1 host up) scannedin 12.163 seconds