资料整理于网络资料、书本资料、AI,仅供个人学习参考。

Eth-Trunk

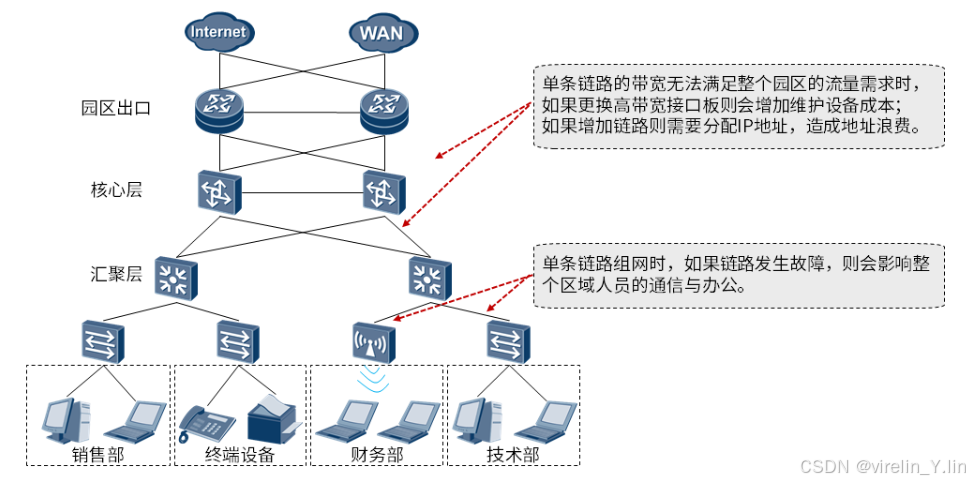

组网中经常会遇到的问题

链路聚合技术

- 概述

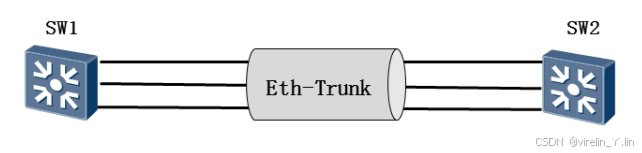

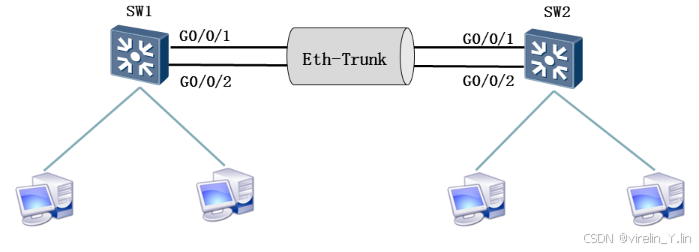

Eth-Trunk(链路聚合技术)作为一种捆绑技术,可以把多个独立的物理接口绑定在一起,作为一个大带宽的逻辑接口使用。

- 好处

-

增加设备之间的互连宽带

-

提高设备之间的可靠性

-

对流量负载均衡,提高链路利用率

- Eth-Trunk链路聚合模式

手工模式

LACP模式

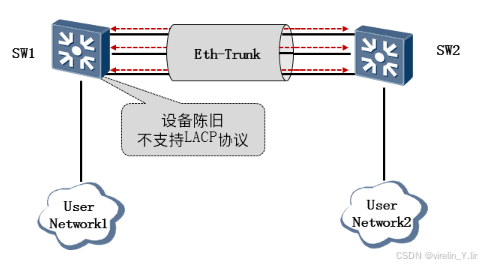

手工模式Eth-Trunk

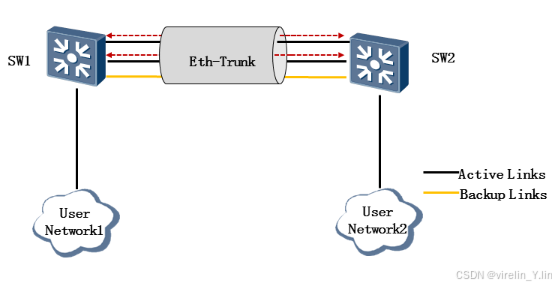

- 当设备不支持LACP协议时,使用手工模式

手工模式下3条活动链路都参与数据转发并分担流量

当一条链路故障时,在剩余的两条活动链路中分担流量

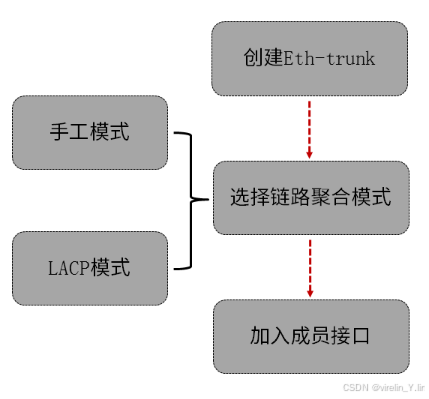

Eth-Trunk接口配置流程

- 配置手工模式的步骤

- 创建Eth-Trunk

- 配置Eth-Trunk的工作模式

- Eth-Trunk中加入成员接口

- 手工模式链路聚合的配置命令

bash

[SWl]interface Eth-Trunk 1 //创建并进入eth-trunk 1

[SW1-Eth-Trunkl]mode manual load-balance //配置手工模式

[SW1-Eth-Trunk1]trunkport G0/0/1 //加入成员端口

[SW1-Eth-Trunk1]trunkport G0/0/2 //加入成员端口

[SW1-Eth-Trunkl]port link-type trunk //配置eth-trunk类型为trunk

[SW1-Eth-Trunkl]port trunk allow-pass vlan all //允许所有的vlan

[SW1]display eth-trunk 1 //查看当前设备的eth-trunk1的配置LACP模式 Eth-Trunk 配置

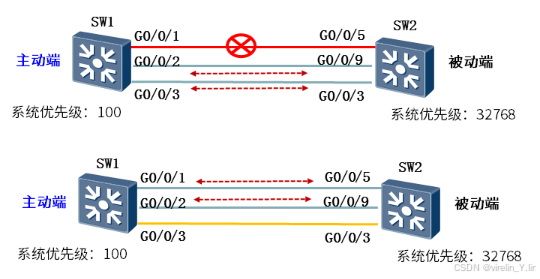

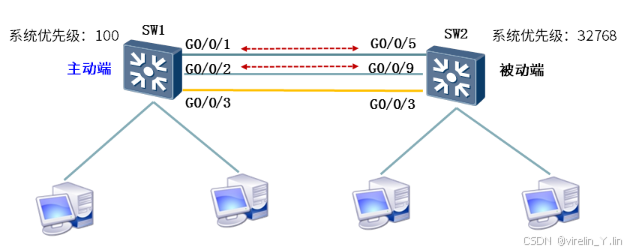

- LACP模式也称为M:N模式

M条活动链路,N条备份链路

当活动链路出现故障时,备份链路才进行转发

LACP模式工作原理

确定主动端

确定活动链路

LACP抢占功能

- 确定LACP主动端

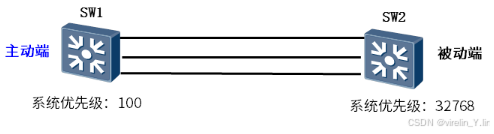

通过比较两端设备的系统优先级来确定LACP主动端

系统优先级越小越优先,默认值为32768

如果系统优先级相同,则比较两端设备的MAC地址,越小越优先

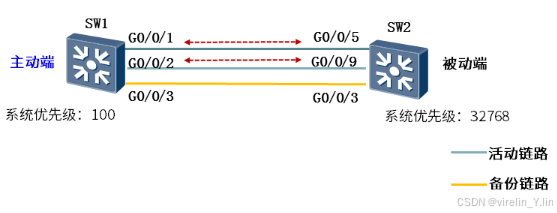

- 确定LACP活动链路

选出主动端后,以主动端的接口优先级来选择活动接口

如果主动端的接口优先级相同,则选择接口编号小的为活动接口

两端设备的活动端口建立的活动链路以负载分担的方式转发数据

可以设置活动端口的数据

- 开启LACP抢占功能

开启LACP抢占后,链路聚合组会始终选择高优先级的接口作为活动接口

活动接口故障后,备份链路的接口被激活,承担数据转发任务

活动接口恢复后,优先级高于备份接口,进行抢占,重新成为活动接口

配置LACP模式的步骤

- 创建Eth-Trunk

- 配置Eth-Trunk的工作模式

- Eth-Trunk中加入成员接口

- LACP模式配置命令

bash

[SW1]lacp priority 100 //设置LACP系统优先级

[SWl]interface Eth-Trunk 1 //创建并进入eth-trunk1

[SW1-Eth-Trunkl]mode lacp-static //设置为LACP模式

[SW1-Eth-Trunkl]trunkport g0/0/1 //添加成员接口

[SW1-Eth-Trunk1]trunkport g0/0/2

[SW1-Eth-Trunk1]trunkport g0/0/3

[SW1-Eth-Trunkl]port link-type trunk //设置trunk模式

[SW1-Eth-Trunk1lport trunk allow-pass vlan all //允许所有vlan通过

[SW1-Eth-Trunk1lmax active-linknumber 2 //设置活动端口上限

[SW1-Eth-Trunk1]lacp preempt enable //开启LACP抢占