前面我们学习了LDP的会话建立、标签发布与交换、LDP的工作原理,今天通过一个基础实验来加深记忆。

一、LDP基础实验

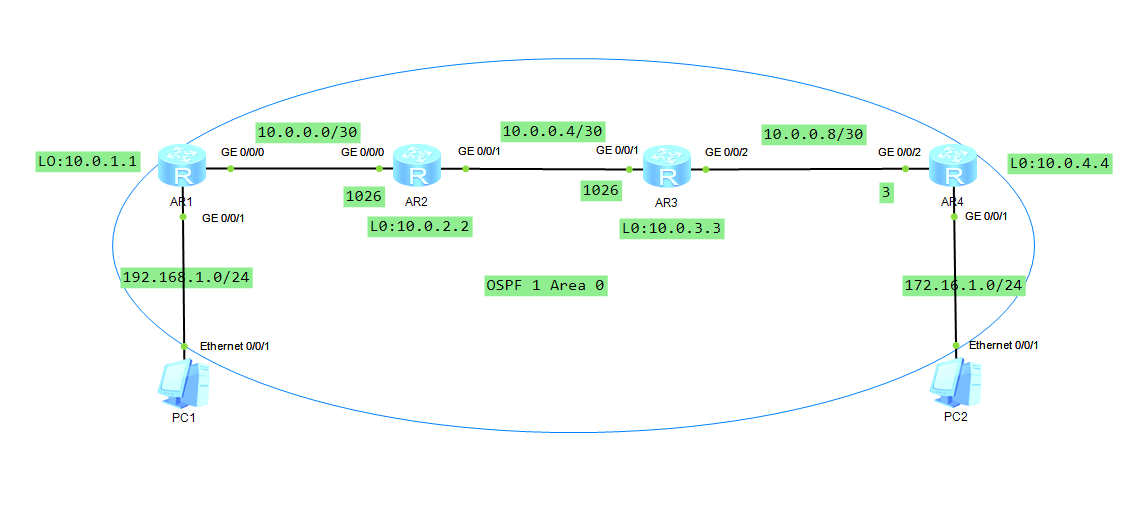

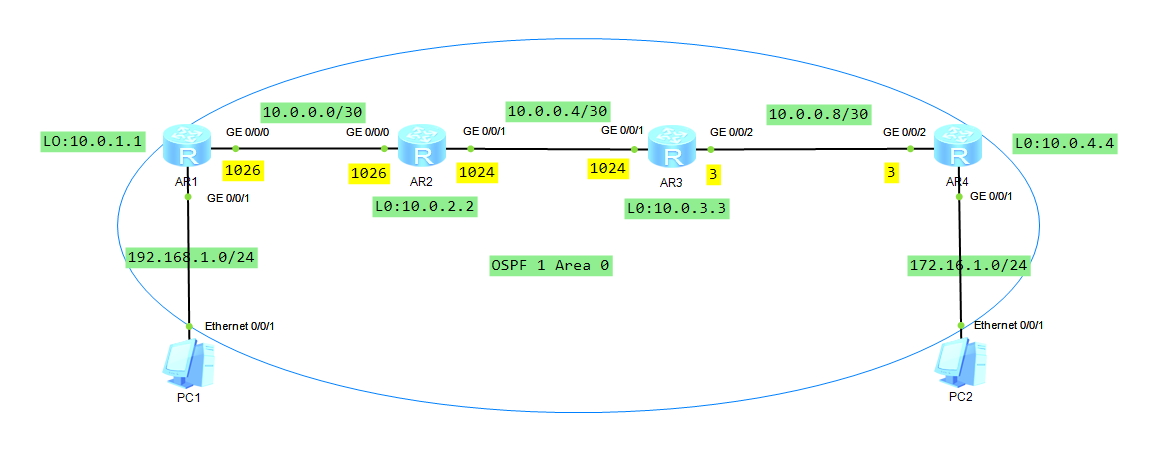

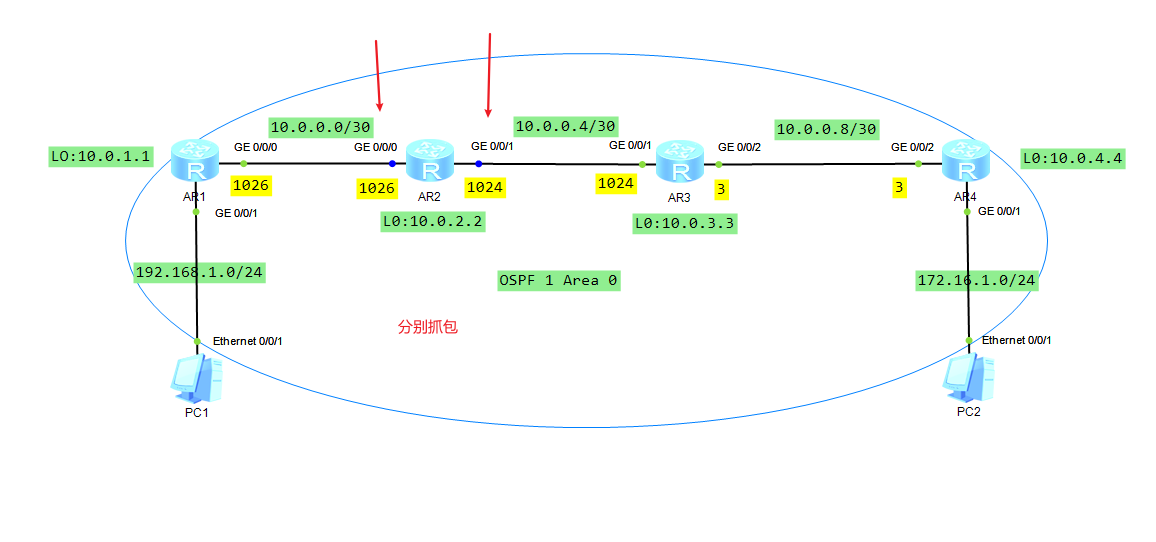

实验拓扑:

1、IGP使用OSPF 进行通告,使用Lookback接口作为LSR ID ,LDP ID自动生成。

2、实验目的:使得192.168.1.0/24去往172.16.1.0/24基于LDP标签进行转发。

二、配置命令

AR1:

ssh

#

sysname AR1

#

mpls lsr-id 10.0.1.1 # 使用MPLS必须定义LSR ID,LDP ID华为是基于设备,会自动基于LSR ID生成如10.0.1.1:0

mpls # 全局启用MPLS功能

lsp-trigger all # LDP缺省情况下,根据32位地址的IP路由触发LDP建立LSP,这边通过all参数生成所有路由的标签,一般测试时候使用,实际情况建议根据前缀列表过滤生成

#

mpls ldp # 在全局启用MPLS的基础上全局启用MPLS LDP

#

interface GigabitEthernet0/0/0

ip address 10.0.0.1 255.255.255.252

mpls # 在接口使能MPLS功能

mpls ldp # 在接口使能MPLS LDP

#

interface GigabitEthernet0/0/1

ip address 192.168.1.254 255.255.255.0

mpls # 在接口使能MPLS功能

mpls ldp # 在接口使能MPLS LDP

#

interface LoopBack0

ip address 10.0.1.1 255.255.255.255

#

ospf 1 # 配置基础IGP

area 0.0.0.0 # 通告内网路由以及lookback接口路由

network 10.0.0.0 0.0.0.3

network 10.0.1.1 0.0.0.0

network 192.168.1.0 0.0.0.255AR2:

ssh

sysname AR2

#

mpls lsr-id 10.0.2.2 # 配置LSR ID标识路由器

mpls # 全局启用MPLS

#

mpls ldp # 全局启用MPLS LDP

#

interface GigabitEthernet0/0/0

ip address 10.0.0.2 255.255.255.252

mpls # 在接口使能MPLS功能

mpls ldp # 在接口使能MPLS LDP

#

interface GigabitEthernet0/0/1

ip address 10.0.0.5 255.255.255.252

mpls # 在接口使能MPLS功能

mpls ldp # 在接口使能MPLS LDP

#

interface LoopBack0

ip address 10.0.2.2 255.255.255.255

#

ospf 1 # 配置基础OSPF

area 0.0.0.0 # 通告互联网段和lookback网段

network 10.0.0.0 0.0.0.3

network 10.0.0.4 0.0.0.3

network 10.0.2.2 0.0.0.0AR3:

ssh

sysname AR3

#

mpls lsr-id 10.0.3.3 # 配置LSR ID标识MPLS域内路由器

mpls # 全局启用MPLS

#

mpls ldp # 全局启用MPSL LDP

#

interface GigabitEthernet0/0/1

ip address 10.0.0.6 255.255.255.252

mpls # 在接口使能MPLS功能

mpls ldp # 在接口使能MPLS LDP

#

interface GigabitEthernet0/0/2

ip address 10.0.0.9 255.255.255.252

mpls # 在接口使能MPLS功能

mpls ldp # 在接口使能MPLS LDP

#

interface LoopBack0

ip address 10.0.3.3 255.255.255.255

#

ospf 1 # 配置OSPF

area 0.0.0.0 # 通告路由和网段

network 10.0.0.4 0.0.0.3

network 10.0.0.8 0.0.0.3

network 10.0.3.3 0.0.0.0AR4:

ssh

sysname AR4

#

mpls lsr-id 10.0.4.4 # 配置LSR ID

mpls # 全局启用MPLS

lsp-trigger all # AR1和AR4需要配置以生成标签

#

mpls ldp # 全局启用MPLS LDP

#

interface GigabitEthernet0/0/1

ip address 172.16.1.254 255.255.255.0

#

interface GigabitEthernet0/0/2

ip address 10.0.0.10 255.255.255.252

mpls # 接口启用MPLS

mpls ldp # 接口启用MPLS LDP

#

interface LoopBack0

ip address 10.0.4.4 255.255.255.255

#

ospf 1 # 配置基础OSPF

area 0.0.0.0 # 通告路由和网段

network 10.0.0.8 0.0.0.3

network 10.0.4.4 0.0.0.0

network 172.16.1.0 0.0.0.255基础配置命令如上面配置即可,主要就是配置基础的OSPF 通告互联网段和内网网段以及lookback口的路由,先全局启用MPLS和MPLS LDP,然后在接口使能MPLS和LDP功能 ,在AR1和AR4需要配置触发LSP建立的方式为ALL,实际业务配置建议使用前缀列表进行。

三、结果验证

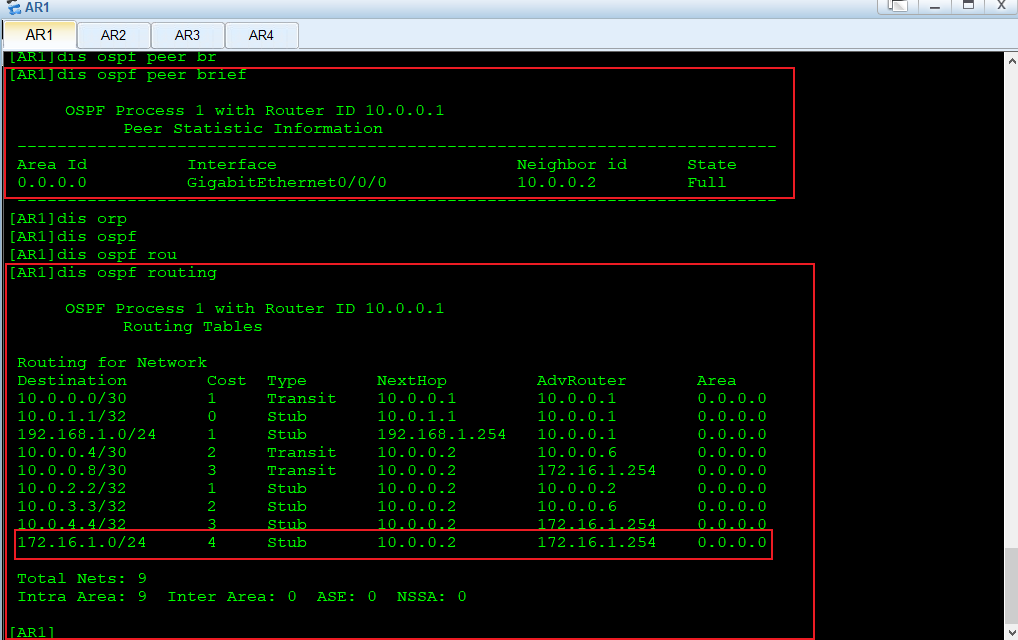

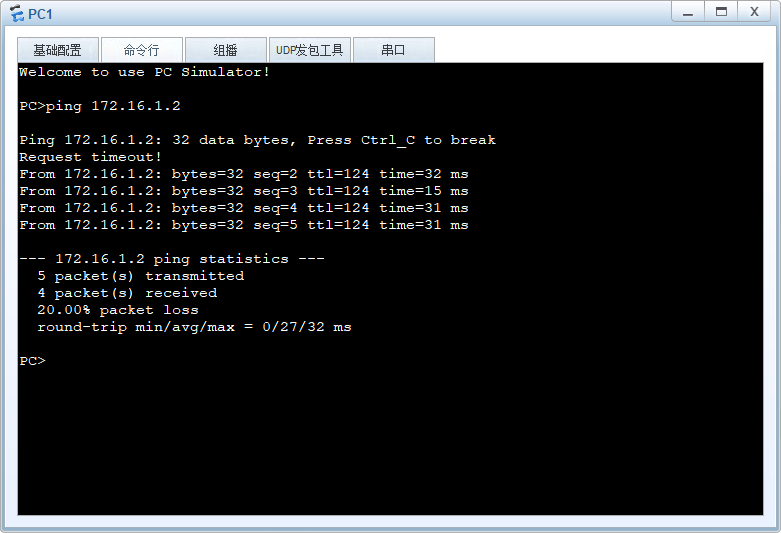

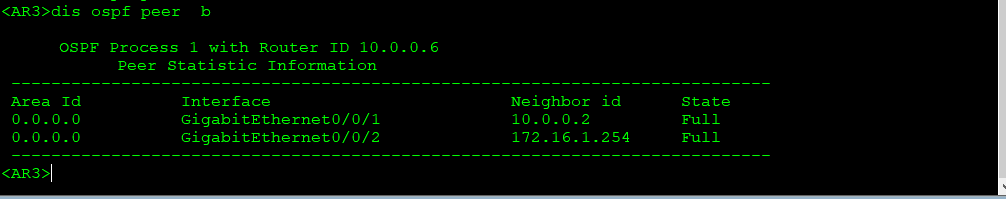

1、验证OSPF邻居和路由是否正常,在AR1可以看到OSPF邻居建立正常,也获取到对端内网172.16.1.0/24的路由。

现在所有OSPF和路由是正常的。

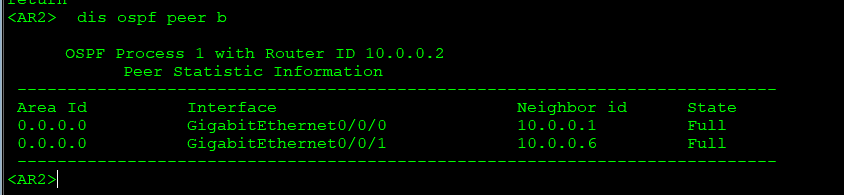

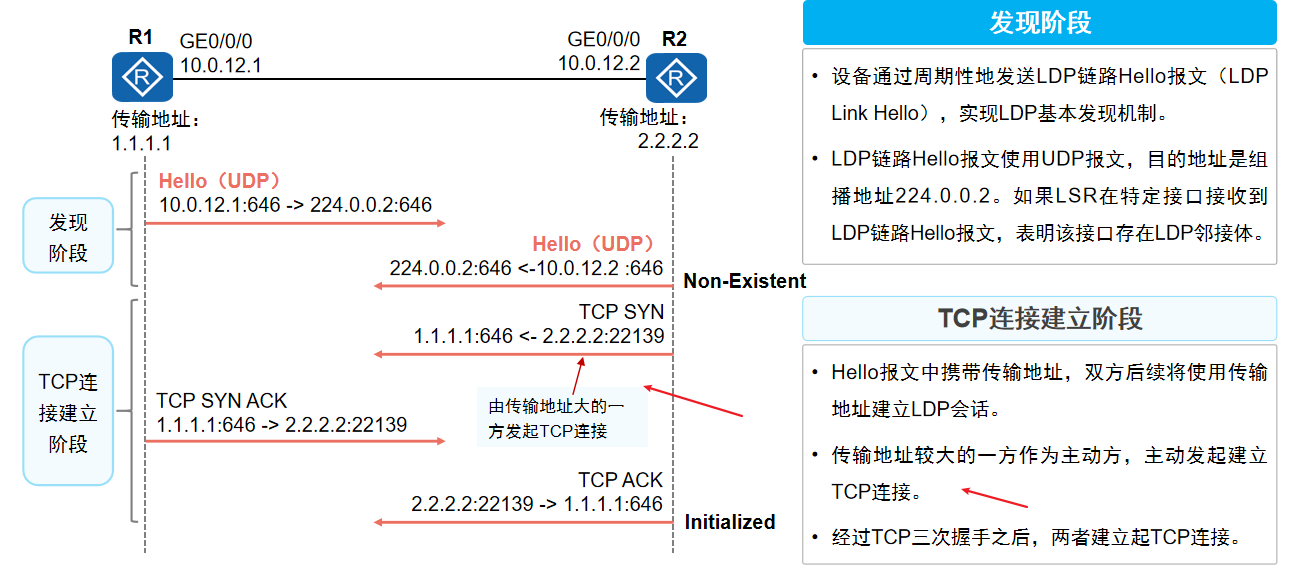

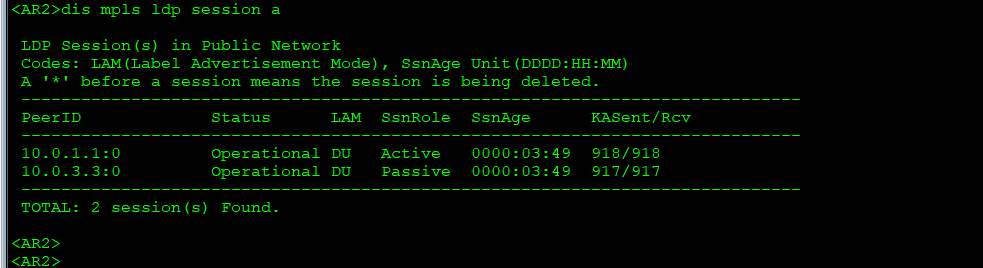

2、检查MPLS和LDP会话是否正常。

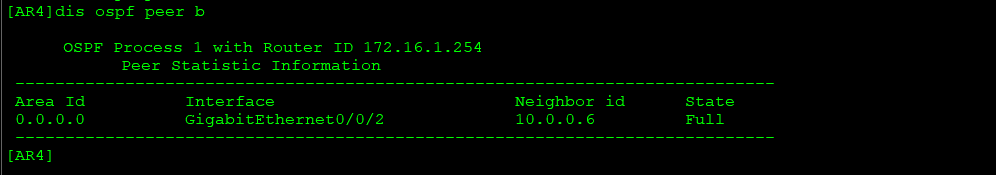

通过查看MPLS LDP的会话能够看到对端的LDP ID,是由配置的LSR ID加上:0组成。默认本地链路接口使能了LDP功能会建立本地LDP会话,使用LSR ID加上基于设备:0生成LDP ID,地址大的一方为主动方。

到这里路由器间已经建立了OSPF邻居和本地的LDP会话了。

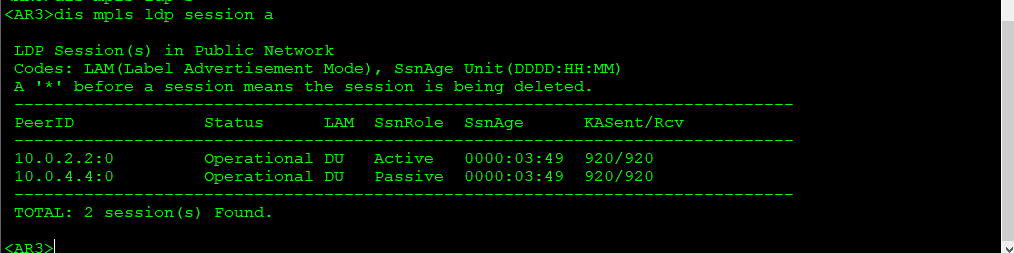

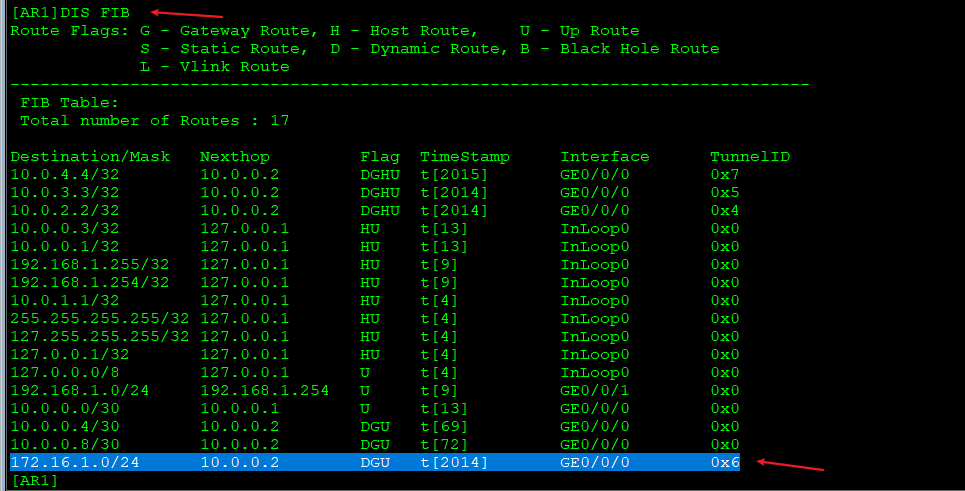

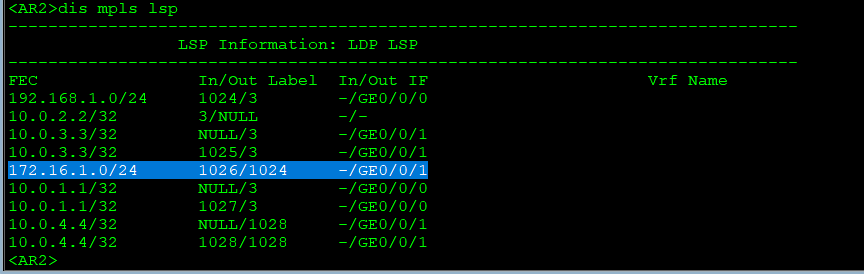

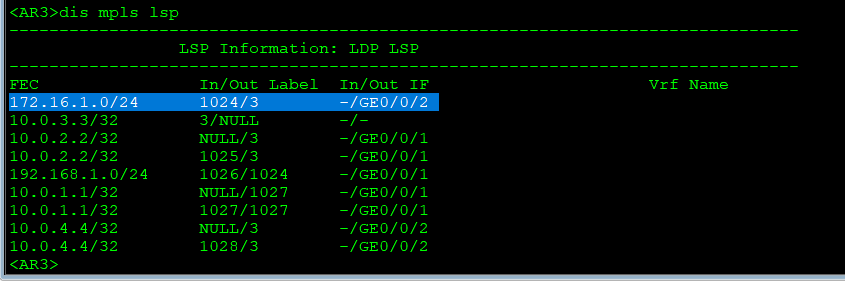

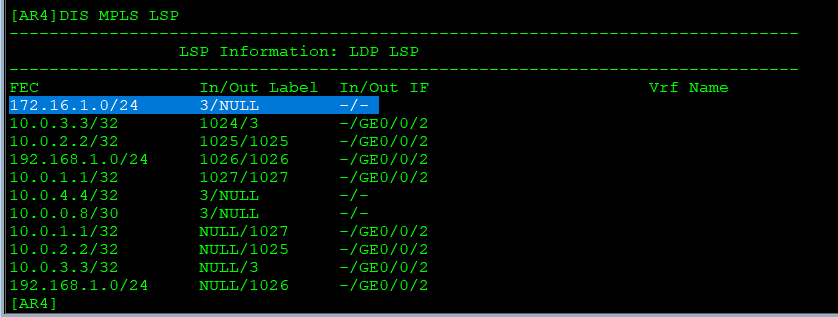

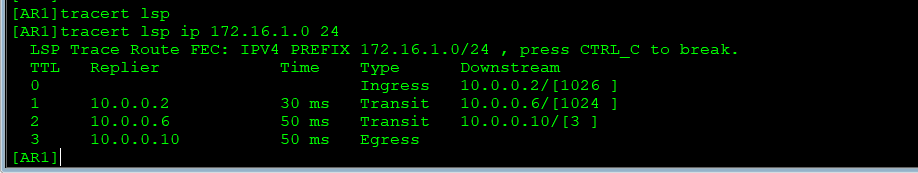

3、检查LSP是否正常

先检查FIB表,tunnel ID非0,然后查找MPLS LSP。

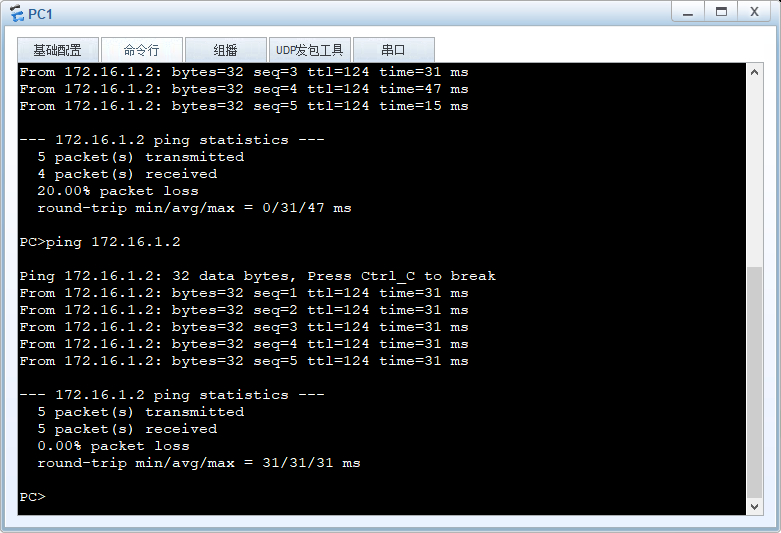

4、验证路由标签转发

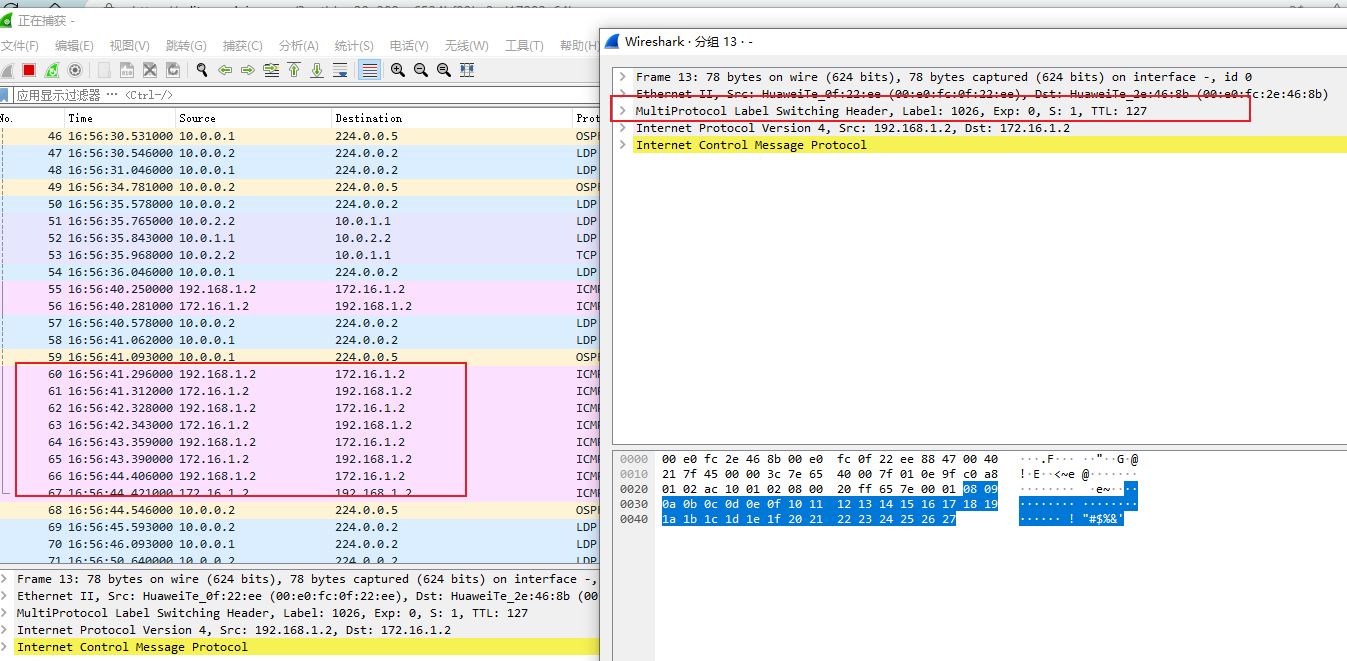

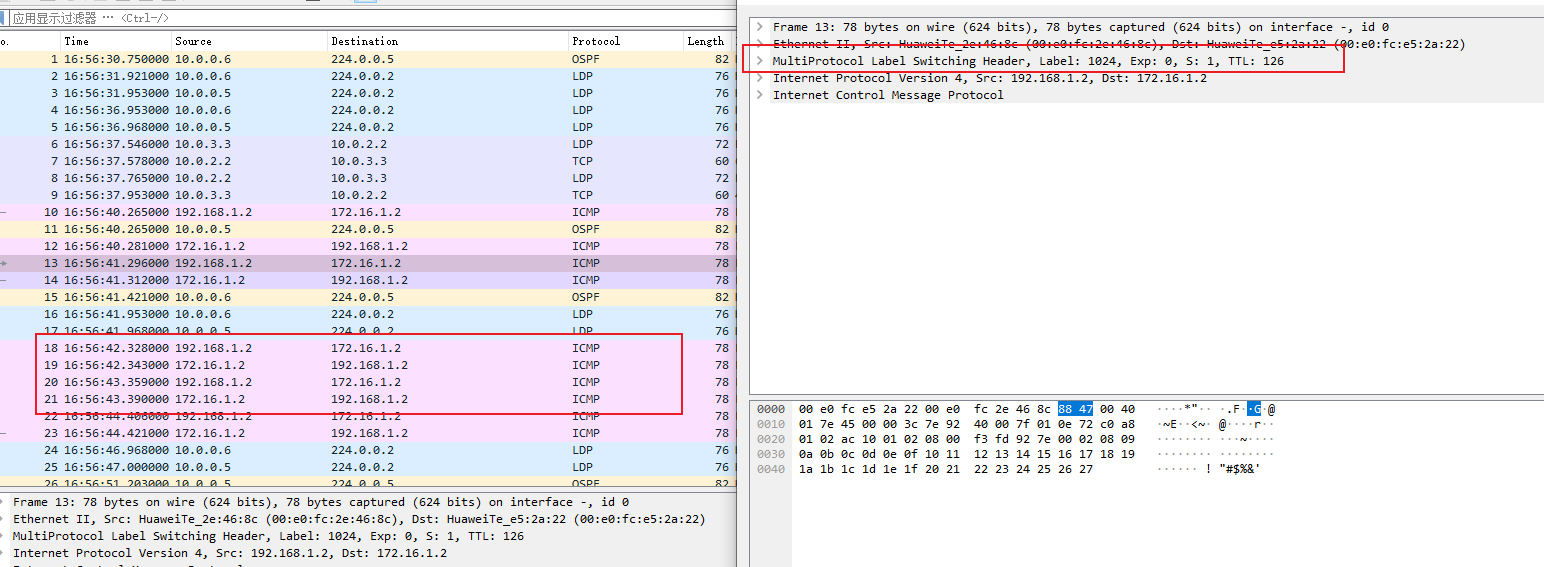

G0/0/0口抓包:

G0/0/1口抓包:

总结:通过上面的实验可以看到LDP协议基于IGP协议,在LSR间建立本地LDP会话,然后基于标签分发。