这里写目录标题

-

- 账号安全控制

-

- [2. 用户切换与提权](#2. 用户切换与提权)

-

- su命令的用法

- [PAM 认证](#PAM 认证)

- [sudo 命令 -- 提升执行权限](#sudo 命令 -- 提升执行权限)

-

-

- [在配置文件/etc/sudoers 中添加授权](#在配置文件/etc/sudoers 中添加授权)

- [通过 sudo 执行特权命令](#通过 sudo 执行特权命令)

-

- 系统引导和登录控制

- 弱口令检测、端口扫描

账号安全控制

用户账号是计算机使用者的身份凭证或标识,每个要访问系统资源的人,必须凭借其用户账号才能进入计算机。在 Linux 系统中,提供了多种机制来确保用户账号的正当、安全使用

基本安全措施

系统账号清理

在 Linux 系统中,除了用户手动创建的各种账号之外,还包括随系统或程序安装过程而生成的其他大量账号。除了超级用户 root 之外,其他大量账号只是用来维护系统运作、启动或保持服务进程,一般是不允许登录的,因此也称为非登录用户账号

常见的非登录用户账号包括 bin、daemon、adm、lp、mail 等。为了确保系统安全,这些用户账号的登录 Shel1 通常是/sbin/nologin,表示禁止终端登录,应确保不被人为改动

bash

[root@localhost ~]# grep "/sbin/nologin$" /etc/passwd

bin:x:1:1:bin:/bin:/usr/sbin/nologin

daemon:x:2:2:daemon:/sbin:/usr/sbin/nologin

adm:x:3:4:adm:/var/adm:/usr/sbin/nologin

lp:x:4:7:lp:/var/spool/lpd:/usr/sbin/nologin

mail:x:8:12:mail:/var/spool/mail:/usr/sbin/nologin

operator:x:11:0:operator:/root:/usr/sbin/nologin

games:x:12:100:games:/usr/games:/usr/sbin/nologin

ftp:x:14:50:FTP User:/var/ftp:/usr/sbin/nologin

nobody:x:65534:65534:Kernel Overflow User:/:/usr/sbin/nologin

systemd-coredump:x:999:997:systemd Core Dumper:/:/sbin/nologin

dbus:x:81:81:D-Bus:/var/run/dbus:/sbin/nologin

polkitd:x:998:996:User for polkitd:/:/sbin/nologin

saslauth:x:997:76:Saslauthd user:/run/saslauthd:/sbin/nologin

dhcpd:x:177:177:DHCP server:/:/sbin/nologin

sshd:x:74:74:Privilege-separated SSH:/var/empty/sshd:/sbin/nologin

tss:x:59:59:Account used by the trousers package to sandbox the tcsd daemon:/dev/null:/sbin/nologin

unbound:x:996:993:Unbound DNS resolver:/etc/unbound:/sbin/nologin

chrony:x:995:992::/var/lib/chrony:/sbin/nologin

postfix:x:89:89::/var/spool/postfix:/sbin/nologin各种非登录用户账号中,还有相当一部分是很少用到的,如 games。这些用户账号可以视为冗余账号,直接删除即可。除此之外,还有一些随应用程序安装的用户账号,若卸载程序以后未能自动删除,则需要管理员手动进行清理

对于 Linux 服务器中长期不用的用户账号,若无法确定是否应该删除,可以暂时将其锁定。例如,若要锁定、解锁名为 zhangsan 的用户账号,可以执行以下操作(passwd、usermod 命令都可用来锁定、解锁账号)

bash

[root@localhost ~]# useradd zs

[root@localhost ~]# passwd zs

更改用户 zs 的密码 。

新的密码:

重新输入新的密码:

passwd:所有的身份验证令牌已经成功更新。

[root@localhost ~]# usermod -L zs 锁定账号

[root@localhost ~]# passwd -S zs 查看账号状态

zs LK 2025-04-22 0 99999 7 -1 (密码已被锁定。)

bash

[root@localhost ~]# passwd -S zs 解锁账号

zs PS 2025-04-22 0 99999 7 -1 (密码已设置,使用 SHA512 算法。)如果服务器中的用户账号已经固定,不再进行更改,还可以采取锁定账号配置文件的方法。使用chattr 命令,分别结合"+i""-i"选项来锁定、解锁文件,使用 lsattr 命令可以査看文件锁定情况

bash

[root@localhost ~]# chattr +i /etc/passwd /etc/shadow 锁定文件

[root@localhost ~]# lsattr /etc/passwd /etc/shadow 查看状态

----i---------e------- /etc/passwd

----i---------e------- /etc/shadow

bash

[root@localhost ~]# chattr -i /etc/passwd /etc/shadow 解锁文件

[root@localhost ~]# lsattr /etc/passwd /etc/shadow 查看状态

--------------e------- /etc/passwd

--------------e------- /etc/shadow在账号文件被锁定的情况下,其内容将不允许变更,因此无法添加、删除账号,也不能更改用户的密码、登录 shel1、宿主目录等属性信息

bash

[root@localhost ~]# chattr +i /etc/passwd /etc/shadow

[root@localhost ~]# useradd billgate

useradd:无法打开 /etc/passwd密码安全控制

在不安全的网络环境中,为了降低密码被猜出或被暴力破解的风险,用户应养成定期更改密码的习惯。避免长期使用同一个密码。管理员可以在服务器端限制用户密码的最大有效天数,对于密码已过期的用户,登录时将被要求重新设置密码,否则将拒绝登录。

执行以下操作可将密码的有效期设为30天(chage 命令用于设置密码时限)

bash

[root@localhost ~]# vi /etc/login.defs

PASS MAX DAYS 30

[root@localhost ~]# chage -M 30 lisi

[root@localhost ~]# tail -1 /etc/shadow

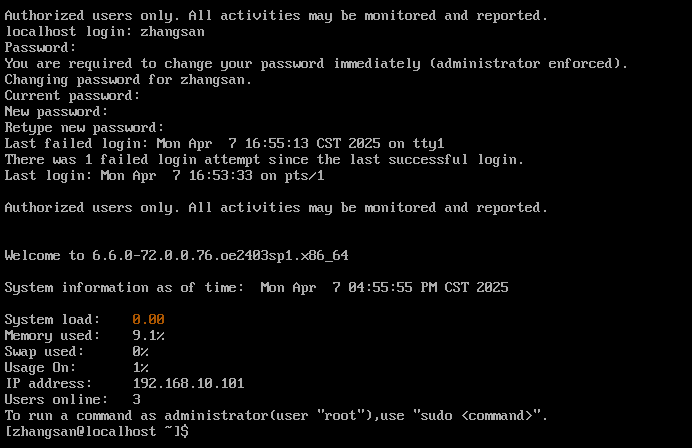

lisi:$6$fF/8/LGXkwxHGBKa$WHyPuEaV6wwFTDLmCZd2bXIrys6jiOB1p2KcfIjS1g0ENp46KFSGD0kSVfu.L8.OQGA9uSoAtkAKiqyhZTyNP0:20185:0:30:7:::在某些特殊情况下,如要求批量创建的用户初次登录时必须自设密码,根据安全规划统一要求所有用户更新密码等,可以由管理员执行强制策略,以便用户在下次登录时必须更改密码。例如,执行以下操作可强制要求用户 zhangsan 下次登录时重设密码。

bash

[root@localhost ~]# chage -d 0 zhangsan

(3)命令历史、自动注销

Shell 环境的命令历史机制为用户提供了极大的便利,但另一方面也给用户带来了潜在的风险。只要获得用户的命令历史文件,该用户的命令操作过程将会一览无余,如果曾经在命令行输入明文的密码,则无意之中服务器的安全壁垒又多了一个缺口。

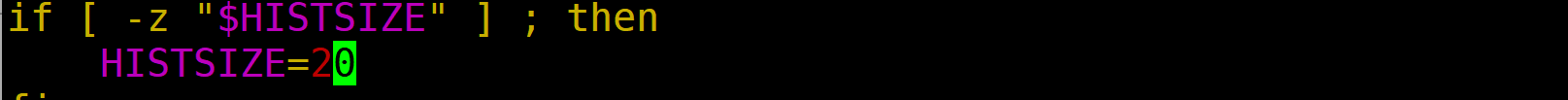

Bash 终端环境中,历史命令的记录条数出变量 HISTSIZE 控制,默认为 1000 条。通过修改/etc/profile 文件中的 HISTSIZE 变量值,可以影响系统中的所有用户。

例如,可以设置最多只记录20 条历史命令

bash

[root@localhost ~]# vim /etc/profile

bash

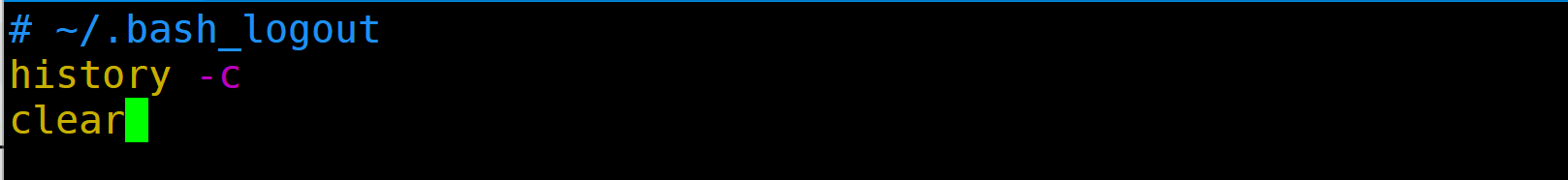

[root@localhost ~]# export HISTSIZE=20除此之外,还可以修改用户宿主目录中的~/.bash logout 文件,添加清空历史命令的操作语句。这样,当用户退出已登录 Bash 环境以后,所记录的历史命令将自动清空。

bash

[root@localhost ~]# vim ~/.bash_logout

Bash 终端环境中,还可以设置一个闲置超时时间,当超过指定的时间没有任何输入时即自动注销终端,这样可以有效避免当管理员不在时其他人员对服务器的误操作风险。闲置超时由变量 TMOUT 来控制,默认单位为秒(s)。

bash

[root@localhost ~]# vim /etc/profile

export TMOUT=600

[root@localhost ~]# export TMOUT=6002. 用户切换与提权

大多数Linux 服务器并不建议用户直接以 root 用户进行登录。一方面可以大大减少因误操作而导致的破坏,另一方面也降低了特权密码在不安全的网络中被泄露的风险。鉴于这些原因,需要为普通用户提供一种身份切换或权限提升机制,以便在必要的时候执行管理任务。

Linux 系统为我们提供了 su、sudo 两种命令,其中su 命令主要用来切换用户,而 sudo 命令用来提升执行权限

su命令的用法

使用 su 命令,可以切换为指定的另一个用户,从而具有该用户的所有权限。当然,切换时需要对目标用户的密码进行验证(从 root 用户切换为其他用户时除外)。

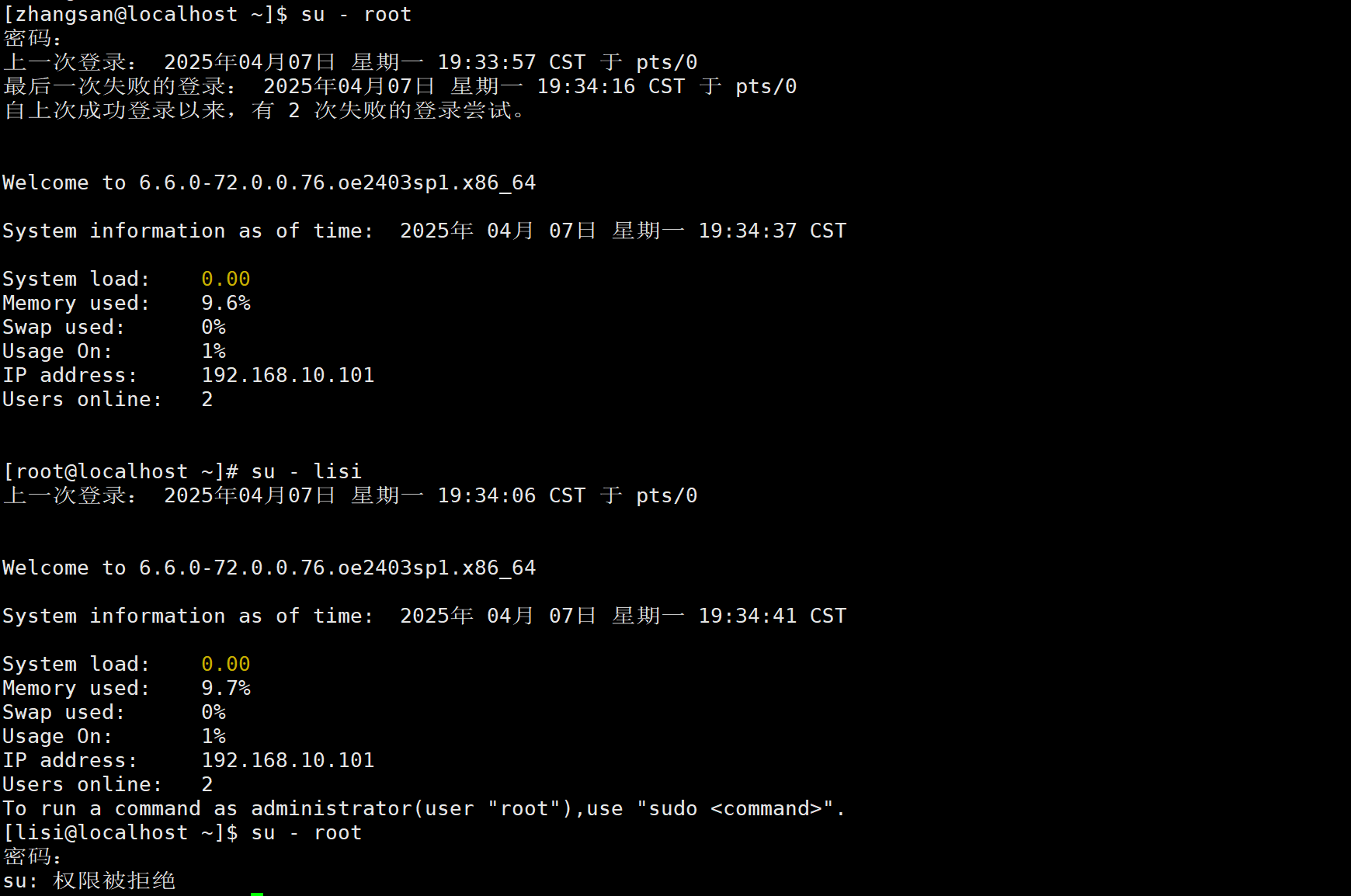

例如,当前登录的用户为 zhangsan,若要切换为 root 用户,可以执行以下操作。

bash

[zhangsan@localhost ~]$ su - root

密码://输入用户root的口令

[root@localhost ~]# //验证成功后获得root权限上述命令操作中,选项""等同于"-ogin"或"-1",表示切换用户后进入目标用户的登录 Shel1 环境,若缺少此选项则仅切换身份、不切换用户环境。对于切换为 root 用户的情况,"o0t"可以省略。默认情况下,任何用户都允许使用 su 命令,从而有机会反复尝试其他用户(如 root)的登录密码,这样带来了安全风险。为了加强 su 命令的使用控制,可以借助于 pam whee1 认证模块,只允许极个别用户使用 su 命令进行切换。实现过程如下:将授权使用 su 命令的用户添加到 wheel 组,修改/etc/pam.d/su 认证配置以启用 pam wheel 认证。

bash

[root@localhost ~]# gpasswd -a zhangsan wheel

正在将用户"zhangsan"加入到"wheel"组中

[root@localhost ~]# grep "wheel" /etc/group

wheel:x:10:zhangsan

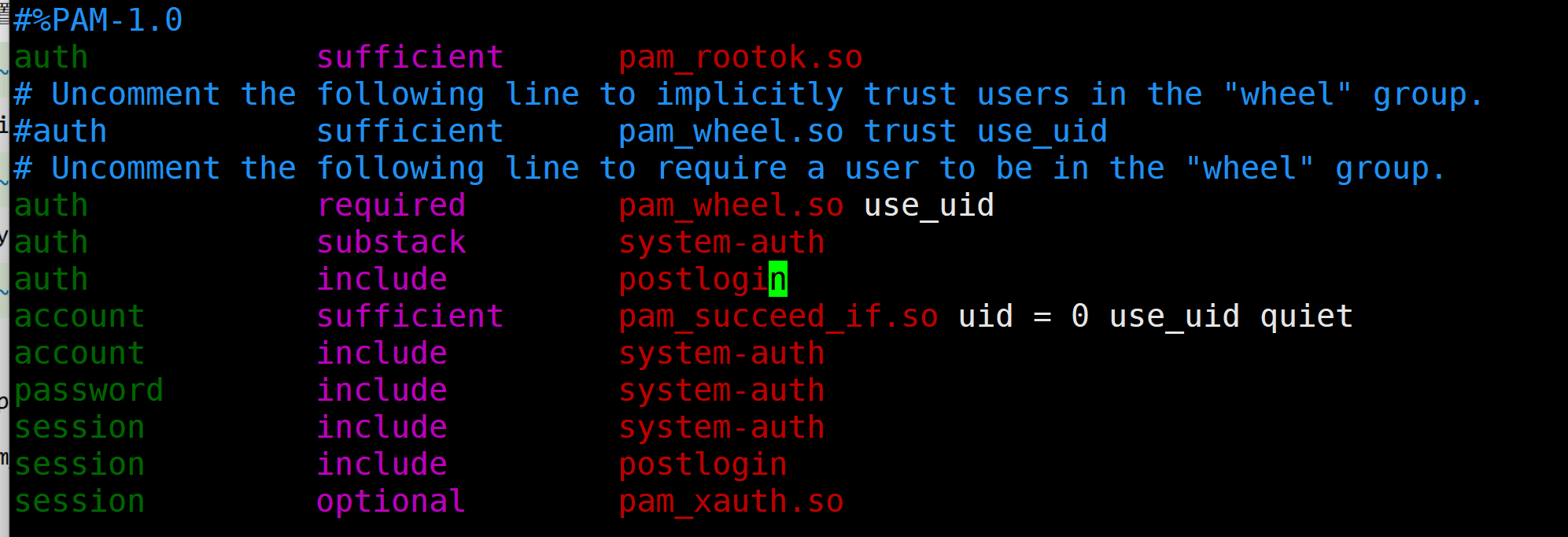

[root@localhost ~]# vim /etc/pam.d/su

启用 pam_wheel 认证以后,未加入到 wheel组内的其他用户将无法使用 su 命令,尝试进行切换时将提示"拒绝权限",从而将切换用户的权限控制在最小范围内

使用 su 命令切换用户的操作将会记录到安全日志/var/log/secure 文件中,可以根据需要进行查看

PAM 认证

PAM(Pluggable Authentication Modules),是 Linux 系统可插拔认证模块,是一种高效而且灵活便利的用户级别的认证方式,它也是当前Linux 服务器普遍使用的认证方式

PAM 提供了对所有服务进行认证的中央机制,适用于 1ogin,远程登录(telnet,rlogin,fsh,ftp),su 等应用程序中。系统管理员通过PAM 配置文件来制定不同应用程序的不同认证策略

PAM 认证原理如下所示:

- PAM 认证一般遵循的顺序:Service(服务)→PAM(配置文件)→pam*.so;

- PAM 认证首先要确定哪一项服务,然后加载相应的 PAM 的配置文件(位于/etc/pam.d下),最后调用认证文件(位于/lib/security 下)进行安全认证;

- 用户访问服务器的时候,服务器的某一个服务程序把用户的请求发送到 PAM 模块进行认证。不同的应用程序所对应的 PAM 模块也是不同的

如果想査看某个程序是否支持 PAM 认证,可以用 1s 命令进行査看,例如执行以下命令可以査看 su是否支持 PAM 模块认证

bash

[root@localhost ~]# ls /etc/pam.d/ | grep su

su

su-bak

sudo

sudo-i

su-l

su-localsu 的 PAM 配置文件的具体内容

bash

[root@localhost ~]# cat /etc/pam.d/su

#######################################################################################

#

# Copyright (c) Huawei Technologies Co., Ltd. 2019. All rights reserved.

# security-tool licensed under the Mulan PSL v2.

# You can use this software according to the terms and conditions of the Mulan PSL v2.

# You may obtain a copy of Mulan PSL v2 at:

# http://license.coscl.org.cn/MulanPSL

# THIS SOFTWARE IS PROVIDED ON AN "AS IS" BASIS, WITHOUT WARRANTIES OF ANY KIND, EITHER EXPRESS OR

# IMPLIED, INCLUDING BUT NOT LIMITED TO NON-INFRINGEMENT, MERCHANTABILITY OR FIT FOR A PARTICULAR

# PURPOSE.

# See the Mulan PSL v2 for more details.

# Description: Configuration File for PAMified Services

#

#######################################################################################

#%PAM-1.0

auth sufficient pam_rootok.so

# Uncomment the following line to implicitly trust users in the "wheel" group.

#auth sufficient pam_wheel.so trust use_uid

# Uncomment the following line to require a user to be in the "wheel" group.

auth required pam_wheel.so use_uid

auth substack system-auth

auth include postlogin

account sufficient pam_succeed_if.so uid = 0 use_uid quiet

account include system-auth

password include system-auth

session include system-auth

session include postlogin-

每一行都是一个独立的认证过程;

-

每一行可以区分为三个字段:

认证类型

控制类型

PAM 模块及其参数

-

认证管理(authentication management):接受用户名和密码,进而对该用户的密码进行认证;

-

帐户管理(account management):检查帐户是否被允许登录系统,帐号是否已经过期,帐号的登录是否有时间段的限制等;

-

密码管理(password management):主要是用来修改用户的密码;

-

会话管理(session management):主要是提供对会话的管理和记账。

-

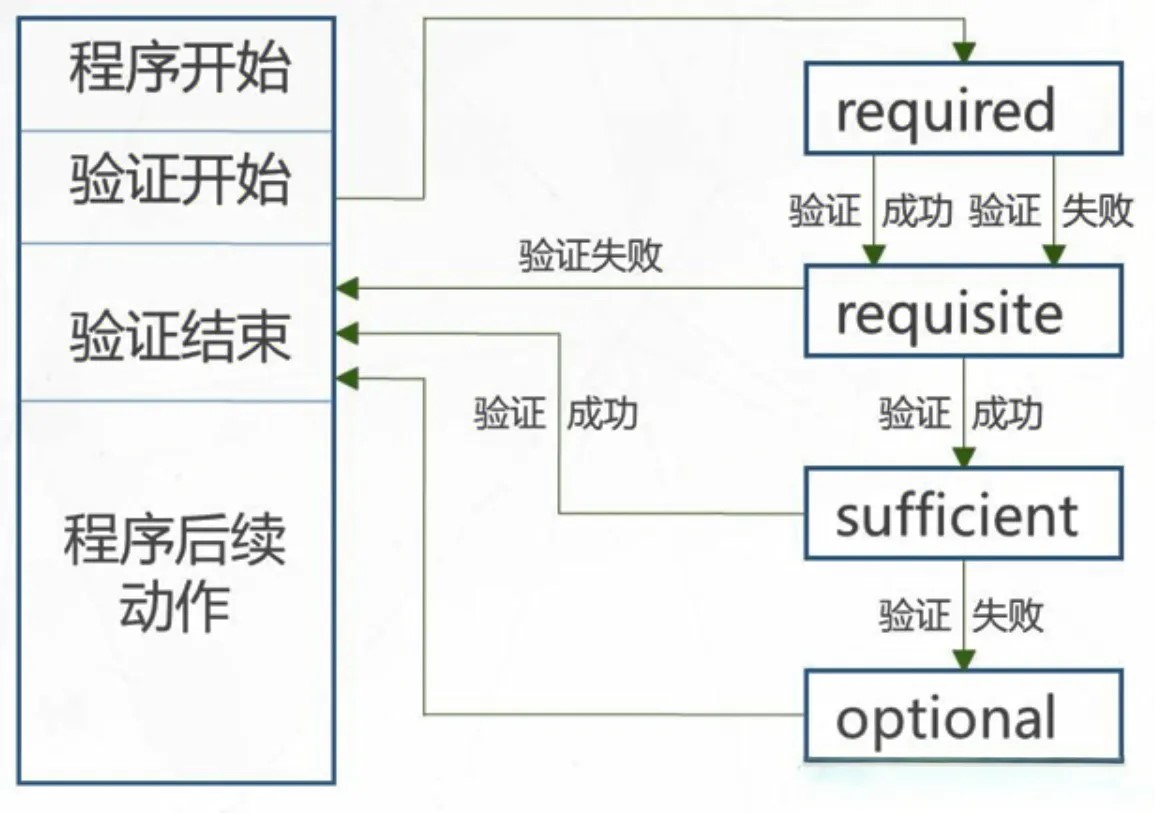

控制类型也可以称做 Control Flags,用于 PAM 验证类型的返回结果

required 验证失败时仍然继续,但返回Fail

requisite 验证失败则立即结束整个验证过程,返回 Fail

sufficient 验证成功则立即返回,不再继续,否则忽略结果并继续

optional 不用于验证,只是显示信息(通常用于 session 类型)

sudo 命令 -- 提升执行权限

通过 su 命令可以非常方便地切换为另一个用户,但前提条件是必须知道目标用户的登录密码。例如,若要从 jerry 用户切换为 root 用户,必须知道 root 用户的密码。对于生产环境中的 Linux 服务器,每多一个人知道特权密码,其安全风险也就增加一分

有没有一种折中的办法,既可以让普通用户拥有一部分管理权限,又不需要将root 用户的密码告诉他呢?答案是肯定的,使用 sudo 命令就可以提升执行权限。不过,需要由管理员预先进行授权,指定允许哪些用户以超级用户(或其他普通用户)的身份来执行哪些命令

在配置文件/etc/sudoers 中添加授权

sudo 机制的配置文件为/etc/sudoers,文件的默认权限为 440,需使用专门的 visudo 工具进行编辑。虽然也可以用 vi 进行编辑,但保存时必须执行":w!"命令来强制操作,否则系统将提示为只读文件而拒绝保存

配置文件/etc/sudoers 中

user MACHINE=COMMANDS

授权配置主要包括用户、主机、命令三个部分,即授权哪些人在哪些主机上执行哪些命令。各部分的具体含义如下

- 用户(user):直接授权指定的用户名,或采用"%组名"的形式(授权一个组的所有用户)

- 主机(MACHINE):使用此配置文件的主机名称。此部分主要是方便在多个主机间共用同一份sudoers 文件,一般设为 localhost 或者实际的主机名即可

- 命令(COMMANDS):允许授权的用户通过 sudo 方式执行的特权命令,需填写命令程序的完整路径,多个命令之间以逗号","进行分隔

典型的 sudo 配置记录中,每行对应一个用户或组的 sudo 授权配置。例如,若要授权用户 jerry 能够执行 ifconfig 命令来修改 IP 地址,而 wheel 组的用户无需验证密码即可执行任何命令

bash

[root@localhost ~]# visudo

## Sudoers allows particular users to run various commands as

## the root user, without needing the root password.

##

## Examples are provided at the bottom of the file for collections

## of related commands, which can then be delegated out to particular

## users or groups.当使用相同授权的用户较多,或者授权的命令较多时,可以采用集中定义的别名。用户、主机、命令部分都可以定义为别名(必须为大写),分别通过关键字User Alias、Host Alias、cmnd Alias 来进行设置

通过 sudo 执行特权命令

对于已获得授权的用户,通过 sudo 方式执行特权命令时,只需要将正常的命令行作为 sudo 命令的参数即可。由于特权命令程序通常位于/sbin、/usr/sbin 等目录下,普通用户执行时应使用绝对路径。以下操作验证了使用 sudo 方式执行命令的过程

bash

[root@localhost ~]# /sbin/ifconfig ens160:0 192.168.10.101/24

SIOCSIFADDR: File exists

SIOCSIFFLAGS: Cannot assign requested address

SIOCSIFNETMASK: Cannot assign requested address

bash

[root@localhost ~]# /sbin/ifconfig ens160:0 192.168.10.101/24

SIOCSIFADDR: File exists

SIOCSIFFLAGS: Cannot assign requested address

SIOCSIFNETMASK: Cannot assign requested address

[root@localhost ~]# /sbin/ifconfig ens160:0

ens160:0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

ether 00:0c:29:22:bc:f6 txqueuelen 1000 (Ethernet)在当前会话过程中,第一次通过 sudo 执行命令时,必须以用户自己的密码(不是 root 用户或其他用户的密码)进行验证。此后再次通过 sudo 执行命令时,只要与前一次 sudo 操作的间隔时间不超过5min(分),则不再重复验证

bash

[root@localhost ~]# sudo -l

匹配 localhost 上 root 的默认条目:

!visiblepw, always_set_home, match_group_by_gid, always_query_group_plugin, env_reset,

env_keep="COLORS DISPLAY HOSTNAME HISTSIZE KDEDIR LS_COLORS", env_keep+="MAIL PS1 PS2

QTDIR USERNAME LANG LC_ADDRESS LC_CTYPE", env_keep+="LC_COLLATE LC_IDENTIFICATION

LC_MEASUREMENT LC_MESSAGES", env_keep+="LC_MONETARY LC_NAME LC_NUMERIC LC_PAPER

LC_TELEPHONE", env_keep+="LC_TIME LC_ALL LANGUAGE LINGUAS _XKB_CHARSET XAUTHORITY",

secure_path=/usr/local/sbin\:/usr/local/bin\:/usr/sbin\:/usr/bin\:/sbin\:/bin如果已经启用 sudo 日志,则可以从/var/log/sudo 文件中看到用户的 sudo 操作记录

系统引导和登录控制

在互联网环境中,大部分服务器是通过远程登录的方式来进行管理的,而本地引导和终端登录过程往往容易被忽视,从而留下安全隐患。特别是当服务器所在的机房环境缺乏严格、安全的管控制度时,如何防止其他用户的非授权介入就成为必须重视的问题

开关机安全控制

对于服务器主机,其物理环境的安全防护是非常重要的,不仅要保持机箱完好、机柜锁闭,还要严格控制机房的人员进出、硬件设备的现场接触等过程。在开关机安全控制方面,除了要做好物理安全防护以外,还要做好系统本身的一些安全措施

调整 BIOS 引导设置

- 将第一优先引导设备(First Boot Device)设为当前系统所在磁盘

- 禁止从其他设备(如光盘、U 盘、网络等)引导系统,对应的项设为"Disabled"

- 将 BIOS 的安全级别改为"setup",并设置好管理密码,以防止未授权的修改

限制更改 GRUB 引导参数

在之前的课程中介绍过通过修改 GRUB 引导参数,对一些系统问题进行修复。从系统安全的角度来看如果任何人都能够修改 GRUB 引导参数,对服务器本身显然是一个极大的威胁。为了加强对引导过程的安全控制,可以为 GRUB 菜单设置一个密码,只有提供正确的密码才被允许修改引导参数

为 GRUB 菜单设置的密码建议采用"grub2-mkpasswd-pbkdf2"命令生成,表现为经过 PBKDF2 算法加密的字符串,安全性更好。生成密码后在/etc/grub.d/0 header 配置文件中,添加对应的用户、密码等配置,具体添加内容

bash

[root@localhost ~]# grub2-mkpasswd-pbkdf2

输入密码:

重新输入口令:

您的密码的 PBKDF2 哈希为 grub.pbkdf2.sha512.10000.0848B4BAAFCBD49F337E774C245961530559E2633B4C95096C3873DD1B1A53A179C18E7F27336CEF6BB6D8AC10CEB72CA0A3B9050A7EA83DB92A2E6C0B9C8AF3.1B864BE1FCD66DB640BABAD04A7652A4E1BC78DB0E478146678057E306D27FD347991C73378633105F37C72471B55FD491BEA17060060A086DE4B53F32AB01A8

bash

[root@localhost ~]# cp /boot/grub2/grub.cfg /boot/grub2/grub.cfg.bak

[root@localhost ~]# cp /etc/grub.d/00 header /etc/grub.d/00 header.bak

[root@localhost ~]# vim /etc/grub.d/01 users终端及登录控制

在 Linux 服务器中,默认开启了六个 tty 终端,允许任何用户进行本地登录

禁止 root 用户登录

在 Linux 系统中,1ogin 程序会读取/etc/securetty 文件,以决定允许 root 用户从哪些终端(安全终端)登录系统。若要禁止root用户从指定的终端登录,只需从该文件中删除或者注释掉对应的行即可

禁止普通用户登录

当服务器正在进行备份或调试等维护工作时,可能不希望再有新的用户登录系统。这时候,只需要简单地建立/etc/nologin 文件即可。1ogin 程序会检査/etc/nologin 文件是否存在,如果存在,则拒绝普通用户登录系统(root 用户不受限制)

此方法实际上是利用了 shutdown 延迟关机的限制机制,只建议在服务器维护期间临时使用。当手动删除/etc/nologin 文件或者重新启动主机以后,即可恢复正常

弱口令检测、端口扫描

在 Internet 环境中,过于简单的口令是服务器面临的最大风险。尽管大家都知道设置一个更长、更复杂的口令会更加安全,但总是会有一些用户因贪图方便而采用简单、易记的口令字串。对于任何一个承担着安全责任的管理员,及时找出这些弱口令账号是非常必要的,这样便于采取进一步的安全措施(如提醒用户重设更安全的口令)

John the Ripper 是一款开源的密码破解工具,能够在已知密文的情况下快速分析出明文的密码字串,支持 DES、MD5 等多种加密算法,而且允许使用密码字典(包含各种密码组合的列表文件)来进行暴力破解。通过使用 John the Ripper,可以检测 Linux/UNIX 系统用户账号的密码强度

下载井安装 John the Ripper

John the Ripper 的官方网站是 http://www.openwall.com/john/,通过该网站可以获取稳定版源码包,如 john-1.8.0.tar.gz

以源码包 john-1.8.0.tar.gz 为例,解压后可看到三个子目录--doc、run、src,分别表示手册文档、运行程序、源码文件,除此之外还有一个链接的说明文件 README。其中,doc 目录下包括 README.INSTALL、EXAMPLES 等多个文档,提供了较全面的使用指导

bash

[root@localhost ~]# tar zxf john-1.8.0.tar.gz

[root@localhost ~]# cd john-1.8.0

[root@localhost john-1.8.0]# 1s -ld* drwxr-xr-x 2 root root 208 Sep 14 21:43 dolrwxrwxrwx 1 root root 10 May 29 2013 README -> dOC/READMEdrwxr-xr-x2 root root 143 Sep 14 21:43 rundrwxr-xr-x2 root root 4096 sep 14 21:43 src[root@localhost john-1.8.0]# 1s doc/CHANGES CONTACT CREDITS EXTERNAL INSTALL MODES READMECONFIG COPYING EXAMPLES FAQ LICENSE OPTIONS RULES检测弱口令账号

在安装有 John the Ripper 的服务器中,可以直接对/etc/shadow 文件进行检测。对于其他 Linux服务器,可以对 shadow 文件进行复制,并传递给 john 程序进行检测。只需执行 run 目录下的 john 程序,将待检测的 shadow 文件作为命令行参数,就可以开始弱口令分析了

bash

[root@localhost src]# cp /etc/shadow /root/shadow.txt

[root@localhost src]# cd ../run

[root@localhost run]# ./john /root/shadow.txt扫描语法及类型

NMAP 的扫描程序位于/usr/bin/nmap 目录下

bash

nmap[扫描类型][选项]<扫描目标...>- sS,TCP SYN 扫描(半开扫描):只向目标发出 SYN 数据包,如果收到 SYN/ACK 响应包就认为目标端口正在监听,并立即断开连接;否则认为目标端口并未开放。-ST,TCP连接扫描:这是完整的 TCP 扫描方式,用来建立一个 TCP 连接,如果成功则认为目标端口正在监听服务,否则认为目标端口并未开放。

- SF,TCP FIN 扫描:开放的端口会忽略这种数据包,关闭的端口会回应 RST 数据包。许多防火墙只对 SYN 数据包进行简单过滤,而忽略了其他形式的 TCP 攻击包。这种类型的扫描可间接检测防火墙的健壮性。

- sU,UDP 扫描:探测目标主机提供哪些UDP 服务,UDP 扫描的速度会比较慢

- SP,ICMP 扫描:类似于 ping 检测,快速判断目标主机是否存活,不做其他扫描

- P0,跳过 ping 检测:这种方式认为所有的目标主机是存活的,当对方不响应 ICMP 请求时,使用这种方式可以避免因无法 ping 通而放弃扫描