2025 第三届宁波技能大赛网络安全赛项样题

-

- [模块A: 网络安全事件响应、数字取证调查和应用安全](#模块A: 网络安全事件响应、数字取证调查和应用安全)

- [模块B:CTF 夺旗-攻击](#模块B:CTF 夺旗-攻击)

- [模块C:CTF 夺旗-防御](#模块C:CTF 夺旗-防御)

- 需要环境培训可以私信博主!!!!!

赛题说明

一、 竞赛项目简介

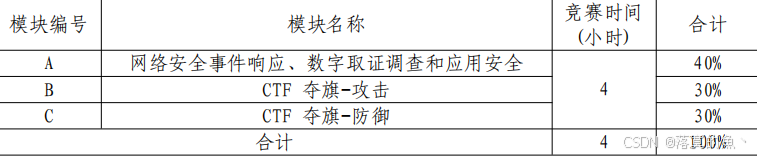

"网络安全"竞赛共分A:理论技能与职业素养;B:网络安全事件响应、数字取证调查

和应用安全;C:CTF 夺旗-攻击;D:CTF 夺旗-防御等四个模块。竞赛时间安排和分值权重

二、 竞赛注意事项

1.竞赛期间禁止携带和使用移动存储设备、计算器、通信工具及参考资料。

-

请根据大赛所提供的竞赛环境,检查所列的硬件设备、软件清单、材料清单是否齐全,计算机设备是否能正常使用。

-

在进行任何操作之前,请阅读每个部分的所有任务。各任务之间可能存在一定关联。

-

操作过程中需要及时按照答题要求保存相关结果。竞赛结束后,所有设备保持运行状态,评判以最后提交的成果为最终依据。

-

竞赛完成后,竞赛设备、软件和赛题请保留在座位上,禁止将竞赛所用的所有物品(包括试卷等)带离赛场。

-

禁止在提交资料上填写与竞赛无关的标记,如违反规定,可视为0分。

模块A: 网络安全事件响应、数字取证调查和应用安全

一、 项目和任务描述

假定你是某网络安全技术支持团队成员,某企业的服务器系统被黑客攻击,你的团队前来帮助企业进行调查并追踪本次网络攻击的源头,分析黑客的攻击方式,发现系统漏洞,提交网络安全事件响应报告,修复系统漏洞,删除黑客在系统中创建的后门,并帮助系统恢复正常运行。

二、 服务环境说明

操作系统:Windows/Linux

三、 具体任务

任务一:应急响应

某集团的WebServer服务器被黑客入侵,该服务器的Web应用系统被上传恶意软件,系统文件被恶意软件破坏,您的团队需要帮助该公司追踪此网络攻击的来源,在服务器上进行全面的检查,包括日志信息、进程信息、系统文件、恶意文件等,从而分析黑客的攻击行为,发现系统中的漏洞,并对发现的漏洞进行修复。

注意:WebServer服务器的账号名:root,密码:123456。

请按要求完成该部分的工作任务。

1.提交攻击者的IP地址;

-

提交攻击者首次攻击成功的时间,格式:DD/MM/YY:HH:MM:SS;

-

查找黑客在WEB应用文件中写入的恶意代码,提交文件绝对路径;

-

分析攻击者的提权手法,提交攻击者通过哪一个指令成功提权,提交进程名;

-

找到攻击者隐藏在正常web应用代码中的恶意代码,提交该文件名含后缀;

任务二:操作系统取证

某集团某服务器系统感染恶意程序,导致系统关键文件被破坏,请分析A集团提供的内存镜像,找到镜像中的恶意软件,分析恶意软件行为。

相关素材在FTP服务器file目录下,服务器地址为:平台任务中显示,使用匿名登录,文件名C221.zip。

素材解压密码:a823e88f-0700-4a1f-b91b3

请按要求完成该部分的工作任务。

1.提交内存镜像创建的时间,格式:YY-MM-DD HH:MM:SS;

-

提交攻击者的IP地址和连接端口号,格式:ip:port;

-

提交系统执行的第一个命令;

-

提交系统存在的flag文件内容;

-

提交桌面上的敏感文件的秘密内容;

-

提交内存中恶意进程的PID;

-

提交恶意进程的文件名(含路径含路径及后缀);

任务三:网络数据包分析

某集团的网络安全监控系统发现恶意份子正在实施高级可持续攻击(APT),并抓取了部分可疑流量包。请您根据捕捉到的流量包,搜寻出网络攻击线索,分解出隐藏的恶意程序,并分析恶意程序的行为。相关素材在FTP服务器file目录下,服务器地址为:平台任务中显示,使用匿名登录,文件名为C222.zip。

素材解压密码:b823e88f-0700-4a1f-b91b4

请按要求完成该部分的工作任务。

1.分析并提交攻击者使用FTP连接目标服务器时使用的密码;

-

分析并提交攻击者登入目标服务器web系统时使用的密码;

-

分析并提交攻击者传入目标系统的文件名;

-

分析并提交被攻击的服务器的计算机名称;

任务四:代码审计

代码审计是指对源代码进行检查,寻找代码存在的脆弱性,这是一项需要多方面技能的技术,作为一个高级软件开发者,代码安全作为你的日常工作中非常重要的一部分,因为大部分代码从语法和语义上来说是正确的,你必须依赖你的知识和经验来完成工作。每个团队都将获得一个代码列表,查看每一段代码然后回答答题卡里的问题。

相关素材在FTP服务器file目录下,服务器地址为:平台任务中显示,使用匿名登录,文件名为C223.zip。

素材解压密码:c823e88f-0700-4a1f-b91b5

请按要求完成该部分的工作任务。

1.存在脆弱性的代码行数;

- 代码可能会受到的网络安全攻击类型;

模块B:CTF 夺旗-攻击

一、 项目和任务描述:

作为某企业的网络安全渗透测试工程师,你的任务是保护企业服务器的安全,并通过攻击手段发现潜在问题和漏洞。为了更好的了解最新的攻击手段和黑客心态,并改善你们的防御策略,你需要尝试利用各种攻击手段攻击特定的靶机。请根据《赛场参数表》提供的信息,在客户端使用谷歌浏览器登录比赛平台。

二、 操作系统环境说明:

客户机操作系统:Windows 10

攻击机操作系统:Kali Linux

靶机服务器操作系统:Linux/Windows

三、 漏洞情况说明:

1.服务器中的漏洞可能是常规漏洞也可能是系统漏洞;

2.靶机服务器上的网站可能存在命令注入的漏洞,要求选手找到命令注入的相关漏洞,利用此漏洞获取一定权限;

3.靶机服务器上的网站可能存在文件上传漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限;

4.靶机服务器上的网站可能存在文件包含漏洞,要求选手找到文件包含的相关漏洞,与别的漏洞相结合获取一定权限并进行提权;

5.操作系统提供的服务可能包含了远程代码执行的漏洞,要求用户找到远程代码执行的服务,并利用此漏洞获取系统权限;

6.操作系统提供的服务可能包含了缓冲区溢出漏洞,要求用户找到缓冲区溢出漏洞的服务,并利用此漏洞获取系统权限;

7.操作系统中可能存在一些系统后门,选手可以找到此后门,并利用预留的后门直接获取到系统权限。

四、 注意事项:

1.不能对裁判服务器进行攻击,警告一次后若继续攻击将判令该参赛队离场;

2.总共30个竞赛环境靶机服务器,每个竞赛靶机服务器仅有一个flag值,提交正确后不能重复提交。Flag值随机变化,变化间隔为5分钟;

-

选手攻入靶机后不得对靶机进行关闭端口、修改密码、重启或者关闭靶机、删除或者修改Flag、建立不必要的文件等操作,如果有以上操作扣10分,若发现5次重复进行以上操作将判定该参赛队此模块为0分;

-

在登录自动评分系统后,提交靶机服务器的Flag值,同时需要指定靶机服务器的IP地址;

-

本环节不予补时。

模块C:CTF 夺旗-防御

一、 项目和任务描述:

假定各位选手是某安全企业的网络安全工程师,负责若干服务器的渗透测试与安全防护,这些服务器可能存在着各种问题和漏洞。你需要尽快对这些服务器进行渗透测试与安全防护。每个参赛队拥有专属的堡垒机服务器,其他队不能访问。参赛选手通过扫描、渗透测试等手段检测自己堡垒服务器中存在的安全缺陷,进行针对性加固,从而提升系统的安全防御性能。每位选手按照发现需要加固点、实施加固和检验加固成效等步骤实施系统防御。完成防护工作后,每队选手需要按照实施步骤必要文字说明配以关键过程或者关键操作结果截图的形式,自行制作系统防御实施报告。实施报告以 word 文档的形式书写,以 PDF 格式保存,以"赛位号+模块D"作为文件名,PDF 格式文档为此模块评分唯一依据。

请根据《赛场参数表》提供的信息,在客户端使用谷歌浏览器。

登录需要加固的堡垒服务器。

二、 操作系统环境说明:

客户机操作系统:Windows 10

攻击机操作系统:Kali Linux

堡垒服务器操作系统:Linux/Windows

三、 漏洞情况说明:

1.服务器中的漏洞可能是常规漏洞也可能是系统漏洞;

-

服务器上的网站可能存在命令注入的漏洞,要求选手找到命令注入的相关漏洞,利用此漏洞获取一定权限;

-

服务器上的网站可能存在文件上传漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限;

4.服务器上的网站可能存在文件包含漏洞,要求选手找到文件包含的相关漏洞,与别的漏洞相结合获取一定权限并进行提权;5. 服务器提供的服务可能包含了远程代码执行的漏洞,要求用户找到远程代码执行的服务,并利用此漏洞获取系统权限;

6.服务器提供的服务可能包含了缓冲区溢出漏洞,要求用户找到缓冲区溢出漏洞的服务,并利用此漏洞获取系统权限;

7.服务器中可能存在一些系统后门,选手可以找到此后门,并利用预留的后门直接获取到系统权限。

四、 注意事项:

1.系统加固时需要保证堡垒服务器对外提供服务的可用性;

2.不能对裁判服务器进行攻击,警告一次后若继续攻击将判令该参赛队离场;

3.本环节不予补时。