一、引言

近日某地警方接到举报线索,辖区内某广告公司电脑近期一直在对外 使用远程"木马 "程序,经龙信工程师查实,广告公司员工邓某某擅自对客户电脑植入远程连接木马程序,谁要是逃单,他就可以控制对方的电脑。 目前,邓某某因涉嫌非法控制计算机信息系统,已被警方采取刑事强制措施。下面我们一起来了解一下木马和病毒的主要区别以及如何防范自己的计算机被木马入侵。

二、木马和病毒的主要区别

病毒是当已感染的软件运行时,这些恶性程序向计算机软件添加代码,修改程序的工作方式,从而获取计算机的控制权。

木马是指未经用户同意进行非授权操作的一种恶意程序。它们可能删除硬盘上的数据,使系统瘫痪,盗取用户资料等。木马程序不能独立侵入计算机,而是要依靠黑客来进行传播,它们常常被伪装成"正常"软件进行散播。

他们最大的区别就是病毒具有感染性,而木马一般不具有感染性,另外,病毒入侵后立刻有感觉 ,而木马入侵后希望你没有感觉,这样才有利于她"开展工作"。

三、如何识别木马程序

识别方法:

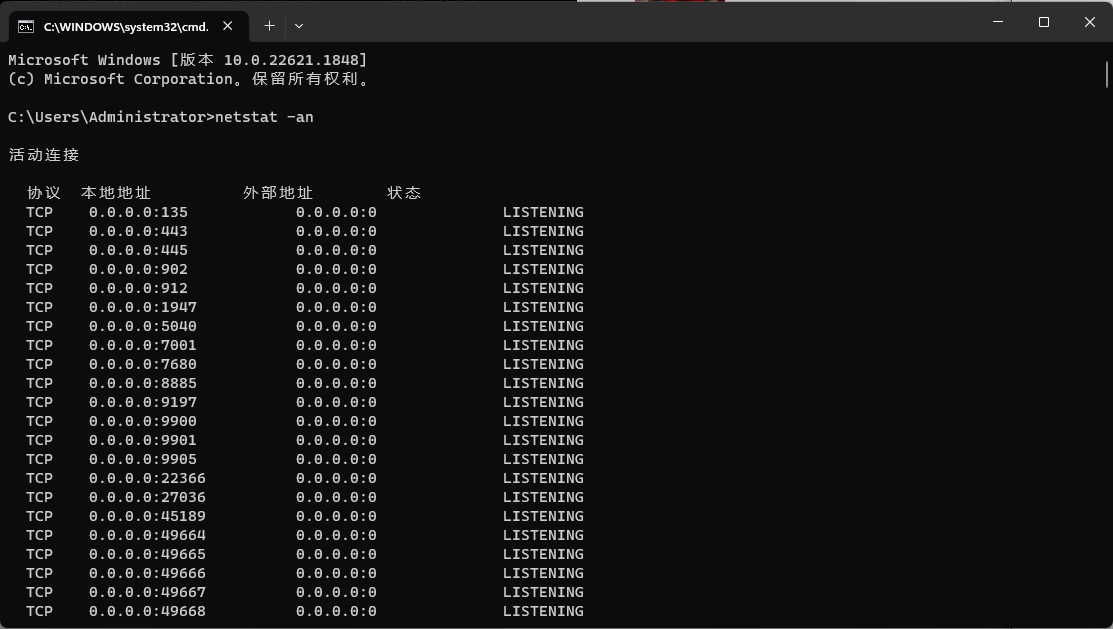

3.1、检查网络连接情况

由于不少木马会主动侦听端口,或者会连接特定的IP和端口,所以我们可以在没有正常程序连接网络的情况下,通过检查网络连接情况来发现木马的存在。

具体的步骤是点击"开始" "运行""cmd",然后输入netstat -an这个命令能看到所有和自己电脑建立连接的IP以及自己电脑侦听的端口,它包含四个部分------proto(连接方式)、local address(本地连接地址)、foreign address(和本地建立连接的地址)、state(当前端口状态)。通过这个命令的详细信息,我们就可以完全监控电脑的网络连接情况。

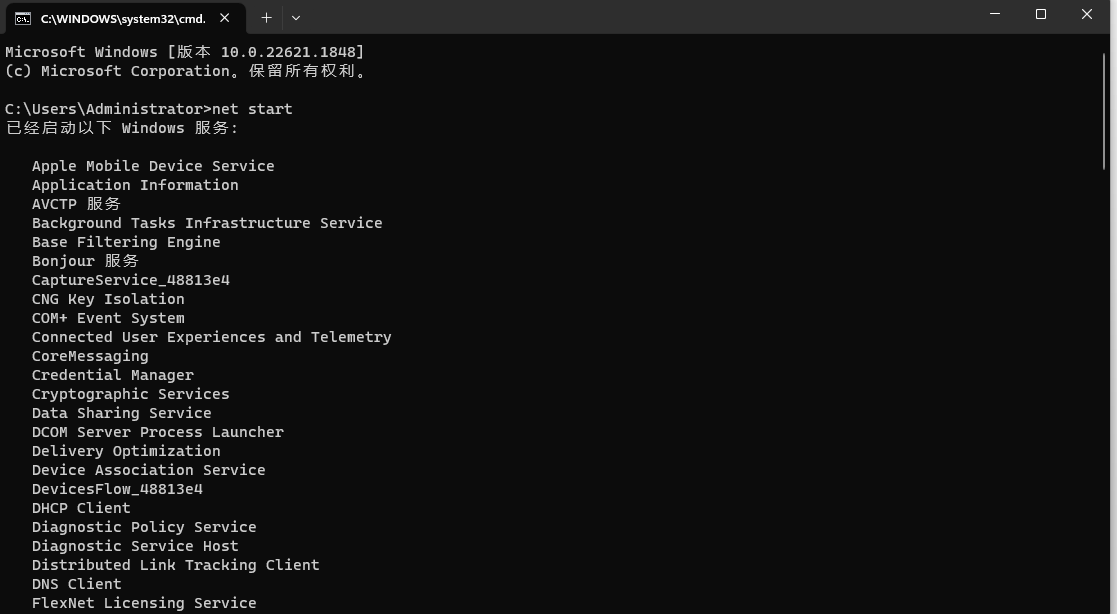

3.2、查看目前运行的服务

服务是很多木马用来保持自己在系统中永远能处于运行状态的方法之一。我们可以通过点击"开始" "运行" "cmd",然后输入"net start"来查看系统中究竟有什么服务在开启,如果发现了不是自己开放的服务,我们可以进入"服务"管理工具中的"服务",找到相应的服务,停止并禁用它。

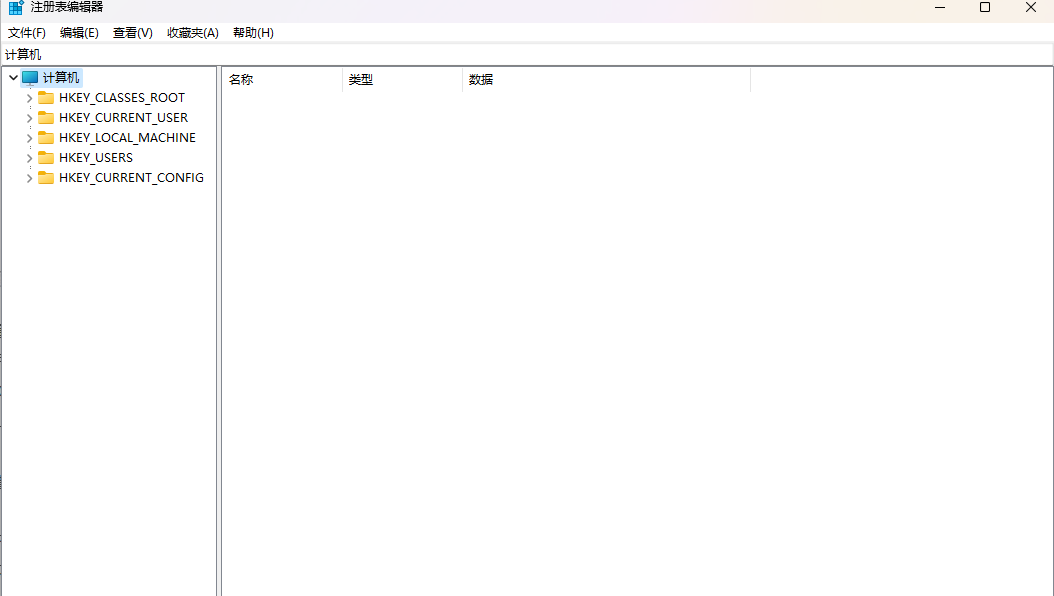

3.3、检查启动项

由于注册表对于普通用户来说比较复杂,木马常常喜欢隐藏在这里。检查注册表启动项的方法如下:点击"开始""运行" "regedit",然后检查

HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersion

下所有以"run"开头的键值;

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersion

下所有以"run"开头的键值;

HKEY-USERS.DefaultSoftwareMicrosoftWindowsCurrentVersion

下所有以"run"开头的键值。

Windows安装目录下的System.ini也是木马喜欢隐蔽的地方。打开这个文件看看,在该文件的boot字段中,是不是有shell=Explorer.exe file.exe这样的内容,如有这样的内容,这里的file.exe就是木马程序。

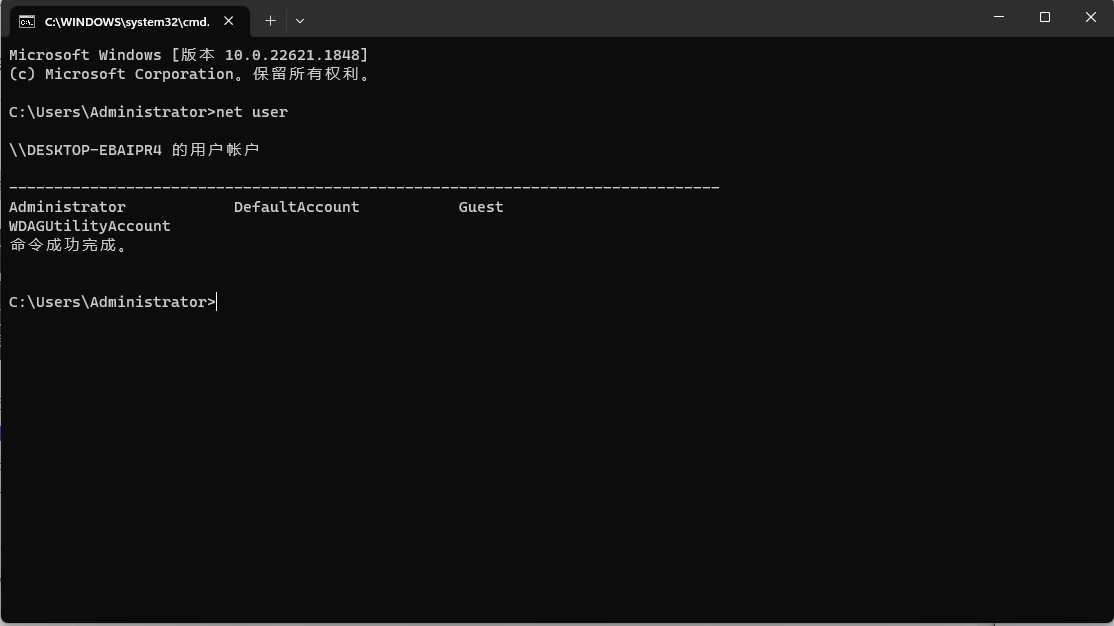

3.4、检查系统账户

恶意的攻击者喜在电脑中留有一个账户的方法来控制你的计算机。他们采用的方法就是激活一个系统中的默认账户,但这个账户却很少用的,然后把这个账户的权限提升为管理员权限,这个账户将是系统中最大的安全隐患。恶意的攻击者可以通过这个账户任意地控制你的计算机。针对这种情况,可以用以下方法对账户进行检测。

点击"开始""运行" "cmd",然后在命令行下输入net user,查看计算机上有些什么用户,然后再使用"net user 用户名"查看这个用户是属于什么权限的,一般除了Administrator是administrators组的,其他都不应该属于administrators组,如果你发现一个系统内置的用户是属于administrators组的,那几乎可以肯定你被入侵了。

3.5利用系统进程识别木马

任何病毒和木马存在于系统中,都无法彻底和进程脱离关系,即使采用了隐藏技术,也还是能够从进程中找到蛛丝马迹,因此,查看系统中活动的进程成为我们检测病毒木马最直接的方法,木马常利用的系统进程有:"svchost.exe"、"explorer.exe"、"iexplore.exe"、"winLOGOn.exe"等进程。

四、如何查杀木马程序

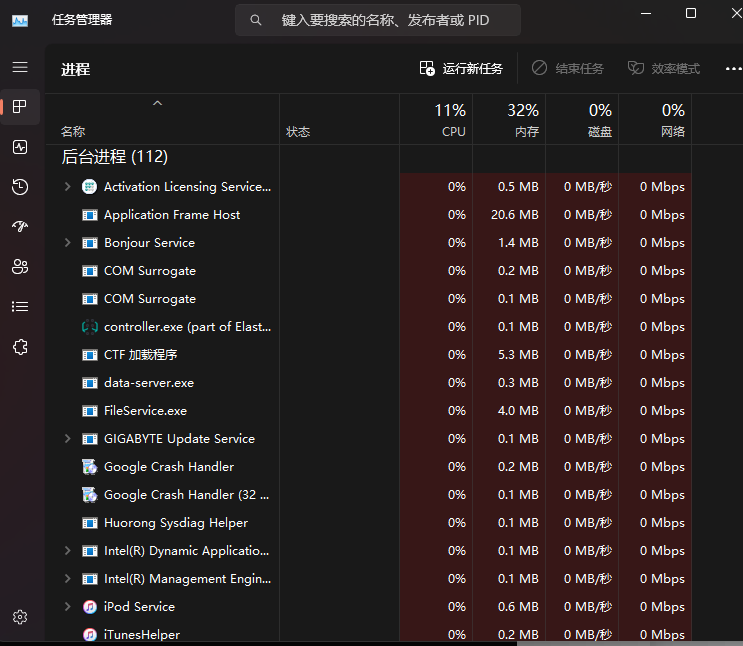

1、运行任务管理器,杀掉木马进程。

2、检查注册表中RUN、RUNSERVEICE等几项,先备份,记下可以启动项的地址,再将可疑的删除。

3、删除上述可疑键在硬盘中的执行文件。

4、一般这种文件都在WINNT,SYSTEM,SYSTEM32这样的文件夹下,他们一般不会单独存在,很可能是有某个母文件复制过来的,检查C、D、E等盘下有没有可疑的".exe"、".com"或".bat"文件,有则删除。

5、检查注册表HKEY_LOCAL_MACHINE和

HKEY_CURRENT_USERSOFTWARE MicrosoftInternet ExplorerMain中的几项(如Local Page),如果被修改了,改回来就可以。

- 检查HKEY_CLASSES_ROOT xtfileshellopencommand和

HKEY_CLASSES_ROOT xtfileshellopencommand等等几个常用文件类型的默认打开程序是否被更改。这个一定要改回来。很多病毒就是通过修改.txt文件的默认打开程序让病毒在用户打开文本文件时加载的。