在前文的探讨中,我们已经介绍了几种基础的Python脚本保护方法,包括将脚本转换为pyc文件、进行脚本级加密以及对数据文件进行加密等。这些方法虽然能够在一定程度上提供保护,但在面对专业的逆向工程攻击时,其安全性仍然存在明显的局限性。为了进一步提升Python脚本的安全防护水平,本文将继续深入探讨三种更为高级的保护策略,旨在帮助开发者构建更加坚固的代码保护防线,有效抵御源代码泄露的风险。

读者群体

- Python脚本开发者

- 安全领域技术研究人员

魔改Python解释器

魔改Python解释器是在基础保护方法之上的一种进阶策略。它通过对Python解释器的字节码定义进行修改,并重新编译生成定制化的Python解释器,从而有效抵御标准反编译工具(如uncompyle)对pyc文件的反编译攻击。在本文中,我们将以Python 3.8版本为例进行详细阐述。

实施步骤

- 从GitHub上获取CPython 3.8的源代码。

- 在

Include/opcode.h文件中对字节码定义进行修改,例如采用异或操作的方式,将#define POP_TOP修改为#define POP_TOP (1 ^ 0x56)。 - 完成对Python项目的编译工作。

防护效果

经过对字节码的修改,虽然生成的文件在格式上与标准pyc文件保持一致,但当使用常见的反编译工具如uncompyle6进行反编译操作时,将无法还原出原始的源代码。例如,执行命令uncompyle6.exe -o 1.py test.cpython-38.pyc时,会发现反编译过程无法成功完成,具体表现如下:

go

-- Stacks of completed symbols:

START ::= |- stmts .

_come_froms ::= \e__come_froms . COME_FROM

_come_froms ::= \e__come_froms . COME_FROM_LOOP

while1stmt ::= \e__come_froms . l_stmts COME_FROM JUMP_BACK COME_FROM_LOOP

whileTruestmt ::= \e__come_froms . l_stmts JUMP_BACK POP_BLOCK

whileTruestmt38 ::= \e__come_froms . l_stmts JUMP_BACK

whileTruestmt38 ::= \e__come_froms . l_stmts JUMP_BACK COME_FROM_EXCEPT_CLAUSE

whileTruestmt38 ::= \e__come_froms . pass JUMP_BACK

whileTruestmt38 ::= \e__come_froms \e_pass . JUMP_BACK

whilestmt38 ::= \e__come_froms . testexpr \e_l_stmts_opt COME_FROM JUMP_BACK POP_BLOCK

whilestmt38 ::= \e__come_froms . testexpr \e_l_stmts_opt JUMP_BACK POP_BLOCK

whilestmt38 ::= \e__come_froms . testexpr \e_l_stmts_opt JUMP_BACK come_froms

whilestmt38 ::= \e__come_froms . testexpr l_stmts JUMP_BACK

whilestmt38 ::= \e__come_froms . testexpr l_stmts come_froms

whilestmt38 ::= \e__come_froms . testexpr l_stmts_opt COME_FROM JUMP_BACK POP_BLOCK

whilestmt38 ::= \e__come_froms . testexpr l_stmts_opt JUMP_BACK POP_BLOCK

whilestmt38 ::= \e__come_froms . testexpr l_stmts_opt JUMP_BACK come_froms

whilestmt38 ::= \e__come_froms . testexpr returns POP_BLOCK

Instruction context:

->

L. 1 0 GET_AITER

2 GET_AITER

4 <58>

6 UNARY_NOT

# file test.cpython-38.pyc

# Parse error at or near `GET_AITER' instruction at offset 0

test.cpython-38.pyc --

# decompile failed潜在风险与限制

尽管魔改Python解释器在安全性方面具有显著优势,但也存在一些潜在的风险和限制:

- 逆向工程人员有可能通过对比标准版和魔改版字节码之间的差异,对反编译工具进行针对性修改,从而实现对代码的逆向分析。

- 经过魔改的pyc文件只能在定制的解释器环境中运行,这给软件的部署和分发带来了极大的不便。

- 每当Python版本进行更新或迭代时,都需要重新对魔改解释器进行维护和适配,这无疑增加了开发和维护的成本。

Python到C转换

在众多的Python脚本保护工具中,Cython无疑是最具代表性的之一。Cython能够将Python源代码转换为等价的C代码,然后进一步将其编译为Python的C扩展模块(如.pyd、.so文件)。这种方法不仅能够有效防止Python源码的泄露,还能显著提升代码的执行效率。Python C拓展模块(pyd/so/dylib)本质上是一种动态库,它使用了Python SDK编写,能够与Python解释器进行无缝交互。

逆向技能要求

- 熟悉Python C API的使用和原理。

- 掌握native层的静态分析和动态调试技术。

实施步骤

- 安装Cython工具,通过命令

pip install cython完成安装。 - 编写一个setup.py文件,用于配置编译过程。

- 执行编译命令

python setup.py build_ext --inplace,生成C扩展模块。

Python源码示例:

python

def sayhi():

print('Hello from Cython!')setup文件示例:

python

from distutils.core import setup

from Cython.Build import cythonize

setup(ext_modules = cythonize("test.py"))防护效果

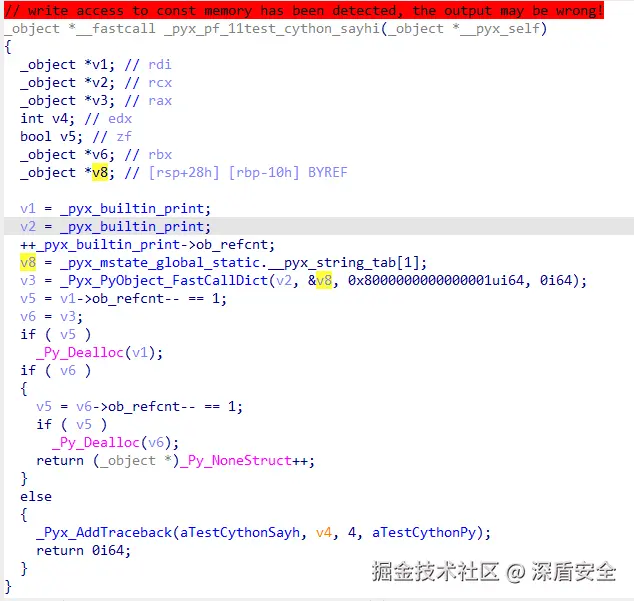

通过Cython转换后的代码,其逆向分析的难度将大幅提升。以下是使用IDA工具对生成的汇编代码进行反编译后的效果示意图:

方案局限

- 部分Python的特殊语法在转换过程中可能存在兼容性问题,需要开发者进行额外的处理和优化。

- 开发者需要额外学习Cython的相关知识和技能,这可能会增加一定的学习成本。

- 由于生成的C扩展模块是针对特定平台和架构编译的,因此需要为不同的目标环境分别进行编译。

- 对于经验丰富的逆向工程人员来说,仍然有可能通过静态和动态调试的方式了解代码的逻辑结构。

逆向对抗思路

- 确定编译生成pyd文件所使用的Python版本和Cython版本。

- 下载对应版本的Python和Cython,自行编译一份带有调试信息的pyd文件作为参考。

- 结合生成的C文件和IDA工具进行静态对比分析,深入研究Cython生成pyd文件的框架结构和实现原理。

- 根据Python提供的C API文档,对代码逻辑进行详细分析和解读。

字节码级加密

字节码级加密是一种更为高级的Python脚本保护技术。该技术的核心思想是先将Python脚本编译为代码对象(Code Object),然后对代码对象中的字节码进行加密处理。在脚本运行时,通过加载一个经过解密处理的Python C扩展库来动态解密和加密字节码,从而确保逆向工程人员无法直接获取到完整的字节码信息。为了进一步增强安全性,通常还会对解密的Python C扩展库本身进行代码保护。

核心优势

- 在运行时进行动态解密,确保内存中不会暴露完整的字节码,从而有效防止了字节码的泄露。

- 加密后的代码对象与保护前的Python脚本在使用上无缝替换,不会对现有的开发和部署流程产生过大的影响。

- 兼容主流的Python版本,包括Python 3.6至3.13,能够满足不同开发环境的需求。

- 结合Native代码加固技术,可以为Python脚本提供多层防护,大幅提升整体的安全性。

逆向技能要求

- 熟悉Python解释器的内部结构,特别是对CodeObject等关键组件的原理和实现有深入的了解。

- 掌握native层的静态分析和动态调试技术,能够对加密后的代码进行有效的分析和跟踪。

- 具备分析混淆后的Native代码的能力,能够应对复杂的代码保护策略。

实施步骤

字节码级加密的实现难度相对较高,但幸运的是,目前已经有比较成熟和稳定的第三方工具可供使用。具体的实施步骤可以参考深盾科技官网发布的《Python程序保护最佳实践》文档,其中详细介绍了整个操作流程和相关注意事项。

防护效果

以下是使用字节码级加密技术后的一个代码示例:

python

from virbox_pyruntime import virbox

virbox((b'X\xa7m\x04h\xbe \x83^\x8a\xcf\xf0\x1e\x0c.........~o\xf6\xd7\x05\x11\xebm\x83\x1c\x8e\x07v\x13Dt\rzA\xf2\x9bN-\xe5\xfb\xde\x1f\xd7`\x1bo\xa4'))方案局限

- 如果代码的调用频率非常高,可能会导致程序的性能出现一定程度的下降,这需要开发者在安全性和性能之间进行权衡。

- 尽管已有成熟的第三方工具支持,但整个实施过程仍然相对复杂,需要开发者具备一定的技术能力和经验。

代码保护方案对比

| 保护方案 | 安全强度 | 性能影响 | 部署复杂度 | 适用场景 |

|---|---|---|---|---|

| pyc文件 | ★☆☆☆☆ | 无影响 | 中 | 基础保护 |

| 脚本级混淆 | ★★☆☆☆ | 轻微影响 | 低 | 快速简易保护 |

| 数据文件加密(DS) | ★★★☆☆ | 轻微影响 | 中 | 敏感数据和脚本保护 |

| 魔改Python解释器 | ★★★☆☆ | 无影响 | 高 | 封闭可控环境 |

| Python到C转换 | ★★★★☆ | 性能提升 | 中 | 性能敏感代码 |

| 字节码级加密 | ★★★★★ | 可控影响 | 低 | 商业级高安全需求 |

总结

通过对多种Python脚本保护方案的综合分析,我们可以得出结论:在本文介绍的六种保护策略中,字节码级加密方案在安全性方面表现最为出色。然而,每种方案都存在其独特的优点和局限性,因此开发者需要根据自身的实际需求和应用场景,合理选择并组合不同的保护措施。只有这样,才能构建出一个坚固可靠的安全防护体系,有效保护Python脚本的核心代码和知识产权,使其在复杂的使用环境中免受恶意攻击和泄露的风险。