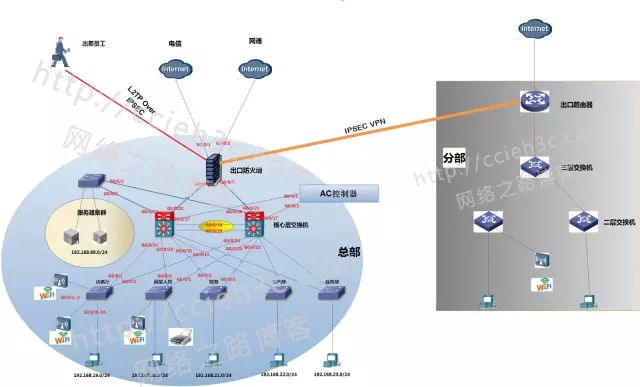

1 1拓扑

「模拟器、工具合集」复制整段内容

链接:https://docs.qq.com/sheet/DV0xxTmFDRFVoY1dQ?tab=7ulgil1 分支无线部署

说明:分支无线用瘦AP部署,通过VPN直接注册到总部的AC上面,实现无线的业务提供,并且在AC上面部署一个当与AP与AC失去联系后,可以继续为客户提供服务,而不断开。

(1)AP上线配置

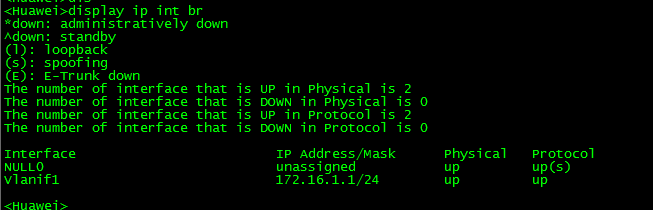

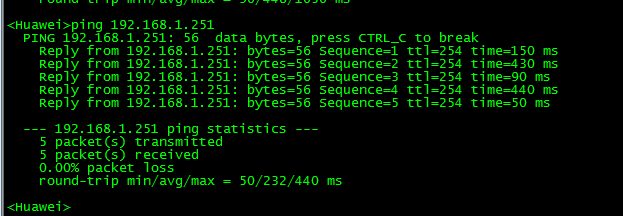

首先 AP已经获取到IP地址了,通过DHCP服务器。

可以看到在AP上面可以正常访问AC了

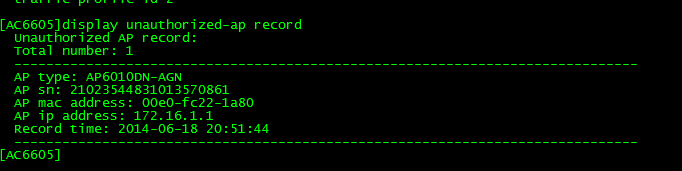

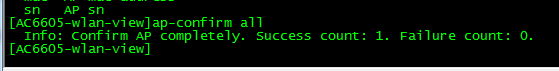

可以看到有一个未授权的AP没有认证,这里可以用另外一个办法,让它上线。

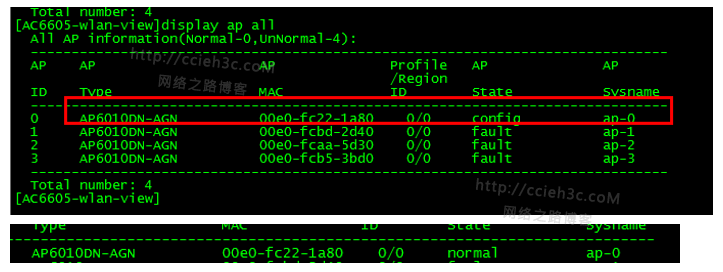

这里AP就上线了。

(2)WMM,Radius射频管理[AC6605]wlan[AC6605-wlan-view]wmm-profile name branch[AC6605-wlan-view]radio-profile name branch[AC6605-wlan-radio-prof-branch]wmm-profile name branch说明:对于分支来说,建议单独的创建策略,方便后续做单独的策略实施(3)安全模板、流量模板定义[AC6605-wlan-view]security-profile name branch[AC6605-wlan-sec-prof-branch]security-policy wpa2[AC6605-wlan-sec-prof-branch]wpa2 authentication-method psk pass-phrase simple ccieh3c.taobao.com encryption-method tkip[AC6605-wlan-view]traffic-profile name branch说明:对于分支来说,建议单独的创建策略,方便后续做单独的策略实施(4)WLAN-ESS接口[AC6605]interface Wlan-Ess 0[AC6605-Wlan-Ess0]port hybrid untagged vlan 3说明:定义下放的WLAN-DBSS接口对于VLAN 3不打Tag(5)服务集定义[AC6605-wlan-view]service-set name branch[AC6605-wlan-service-set-branch]service-vlan 3[AC6605-wlan-service-set-branch]ssid SOHO[AC6605-wlan-service-set-branch]wlan-ess 0[AC6605-wlan-service-set-branch]traffic-profile name branch[AC6605-wlan-service-set-branch]security-profile name branch[AC6605-wlan-service-set-branch]user-isolate说明:定义了业务VLAN为3,而且调用了流量与安全模板,并且开启了用户隔离。(6)射频调用[AC6605-wlan-view]ap 0 r 0[AC6605-wlan-radio-0/0]radio-profile name branch[AC6605-wlan-radio-0/0]service-set name branch(7)下放业务[AC6605-wlan-radio-0/0]com ap 0说明:只有最终下放业务才能正常提供。(8)结果检查

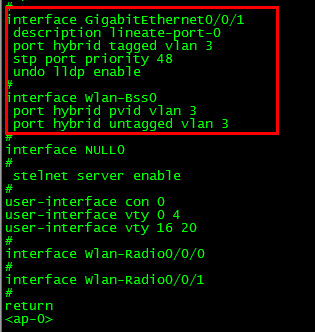

可以看到AP上面已经正常收到关于WLAN-BSS接口的信息,与上行接口打Tag。

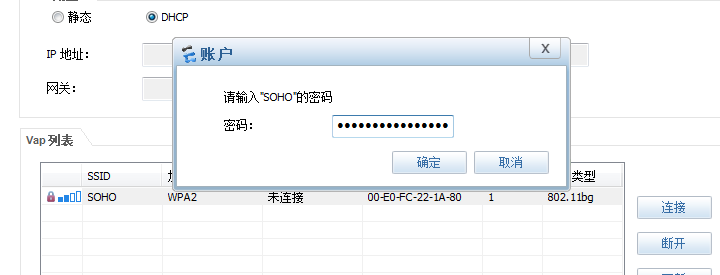

当输入密码连接后。

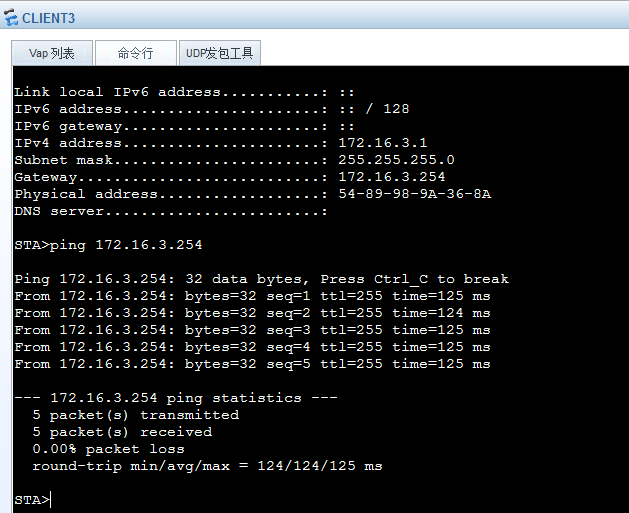

可以看到获取到了地址,并且可以访问网关,

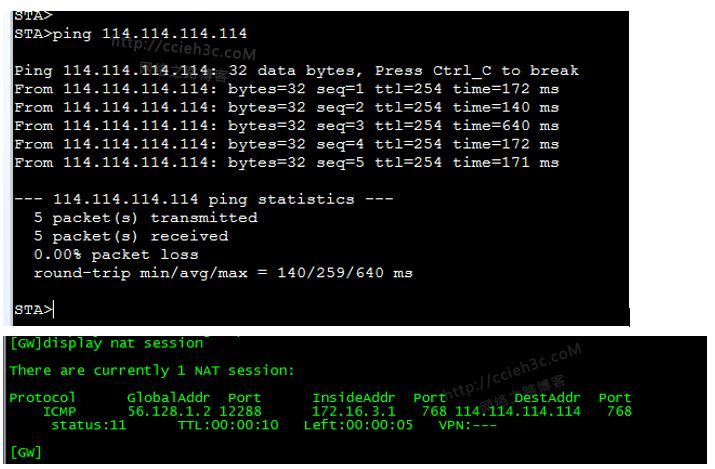

可以看到在H3C的出口路由器上面有对应的NAT转换项。

注意这里,总部需要有到172.16.3.0的网络的,因为根本不需要访问,而且默认情况下,AP的转发方式为本地转发,所以不需要把流量都发送给总部。

(9)定义与AC失去联系后,还可以正常工作。

[AC6605-wlan-view]ap id 0[AC6605-wlan-ap-0]keep-service enable allow new-access[AC6605-wlan-ap-0]com ap 0说明:在分支这种情况下,必须开启该功能,因为很有可能总部与分部的VPN断开连接了,那么会导致AC与分部AP失去联系,一旦失去联系后,CAPWAP的链路会断开,断开后,那么导致业务停止,而该功能开启后,就算失去联系后,还可以正常工作, 而且接入新的用户。

2 分支安全部署

(1)H3C端口安全部署

[Branch-sw-A]port-group manual 1[Branch-sw-A-port-group-manual-1]port-isolate enable说明:部署了端口隔离的接口之间是不能互访的,这样的话,就算终端有攻击软件出现,或者是中毒了的话,那么也不会影响其他PC。

(2)DHCP Snooping, ip source guead 与DAI

说明:这些功能就不在过多介绍了,在之前总部已经部署过了,所以这里只是说下H3C上面的不同点。

DHCP Snooping技术

[Branch-sw-A]dhcp enable[Branch-sw-A]dhcp-snooping[Branch-sw-A]interface e0/4/6[Branch-sw-A-Ethernet0/4/6]dhcp-snooping trust说明:只需要开启DHCP服务与dhcp-snooping即可,然后在上行链路定义为Trust即可,其余的默认是Untrust。

DAI功能部署

[Branch-sw-A]arp detection validate ip src-mac dst-mac[Branch-sw-A]vlan 1[Branch-sw-A-vlan1]arp detection enable[Branch-sw-A]int e0/4/6【上行链路】[Branch-sw-A-Ethernet0/4/6]arp detection trust说明:第一条命令是开启检查IP、源目MAC,然后在对应的VLAN下开启检测功能即可,对于上行链路要Trust即可,否则与上行链路通信不了。

Ip source Guard

[Branch-sw-A]int e0/4/1[Branch-sw-A-Ethernet0/4/0]ip check source ip-address mac-address说明:该接口启用了源IP,MAC地址检查,也就是只有有一个不匹配的话,就直接丢弃了。注意这里对接入用户的接口都需要开启。

(3)IP与MAC地址绑定技术

[Branch-sw-A]interface e0/4/0[Branch-sw-A-Ethernet0/4/0]user-bind ip-address 192.168.1.2 mac-address 0001-2200-3200 vlan 1说明:在接口直接绑定IP与MAC,也可以防止用户自私修改IP地址。

(4)路由器NAT连接数限制

[GW]acl number 2001[GW-acl-basic-2001]rule permit source 172.16.0.0 0.0.255.255[GW]connection-limit policy 1[GW-connection-limit-policy-1]limit 1 acl 2001 per-source amount 1000 600[GW]nat connection-limit-policy 1说明:NAT连接数的限制,可以很小的限制BT数量,这里定义的意思是ACL里面的每一个IP地址的连接数,保证每个IP的连接数为600,最大1000。在一般的情况下可以限制流量的爆发

3 分支QOS部署 (针对每IP限速、包括上传与下载 )

[GW]qos carl 1 destination-ip-address subnet 172.16.1.0 24 per-address[GW]qos carl 2 destination-ip-address subnet 172.16.2.0 24 per-address[GW]qos carl 3 destination-ip-address subnet 172.16.3.0 24 per-address[GW]qos carl 4 destination-ip-address subnet 172.16.4.0 24 per-address[GW]qos carl 5 destination-ip-address subnet 172.16.5.0 24 per-address

[GW]qos carl 6 source-ip-address subnet 172.16.1.0 24 per-address[GW]qos carl 7 source-ip-address subnet 172.16.2.0 24 per-address[GW]qos carl 8 source-ip-address subnet 172.16.3.0 24 per-address[GW]qos carl 9 source-ip-address subnet 172.16.4.0 24 per-address[GW]qos carl 10 source-ip-address subnet 172.16.5.0 24 per-addressinterface GigabitEthernet0/0/2[GW-GigabitEthernet0/0/2]qos car outbound carl 1 cir 200000 cbs 200000 green pass[GW-GigabitEthernet0/0/2]qos car outbound carl 2 cir 200000 cbs 200000 green pass[GW-GigabitEthernet0/0/2]qos car outbound carl 3 cir 200000 cbs 200000 green pass[GW-GigabitEthernet0/0/2]qos car outbound carl 4 cir 200000 cbs 200000 green pass[GW-GigabitEthernet0/0/2]qos car outbound carl 5 cir 200000 cbs 200000 green pass[GW-GigabitEthernet0/0/2]qos car inbound carl 6 cir 100000 cbs 200000 green pass[GW-GigabitEthernet0/0/2]qos car inbound carl 7 cir 100000 cbs 200000 green pass[GW-GigabitEthernet0/0/2]qos car inbound carl 8 cir 100000 cbs 200000 green pass[GW-GigabitEthernet0/0/2]qos car inbound carl 9 cir 100000 cbs 200000 green pass[GW-GigabitEthernet0/0/2]qos car inbound carl 10 cir 100000 cbs 200000 green pass说明:定义了2个carl 1~5为下载速率定义网段,而上传则为6~10定义的,调用在内网接口下,可以看到下载是Outbound方向的,为什么是Outbound的呢,因为下载的流量是从ISP到内网的,所以是目的地址,经过外网接口为inbound的,而到达了内部接口则是Outbound接口。而上传则是相反。