计算机网络是信息技术领域的重要基础,面试过程中常见的计算机网络问题涵盖了网络协议、网络架构、数据传输等多个方面。本文将详细分析一些常见的计算机网络面试问题,帮助大家更好地理解相关概念,准备面试。 编辑

编辑

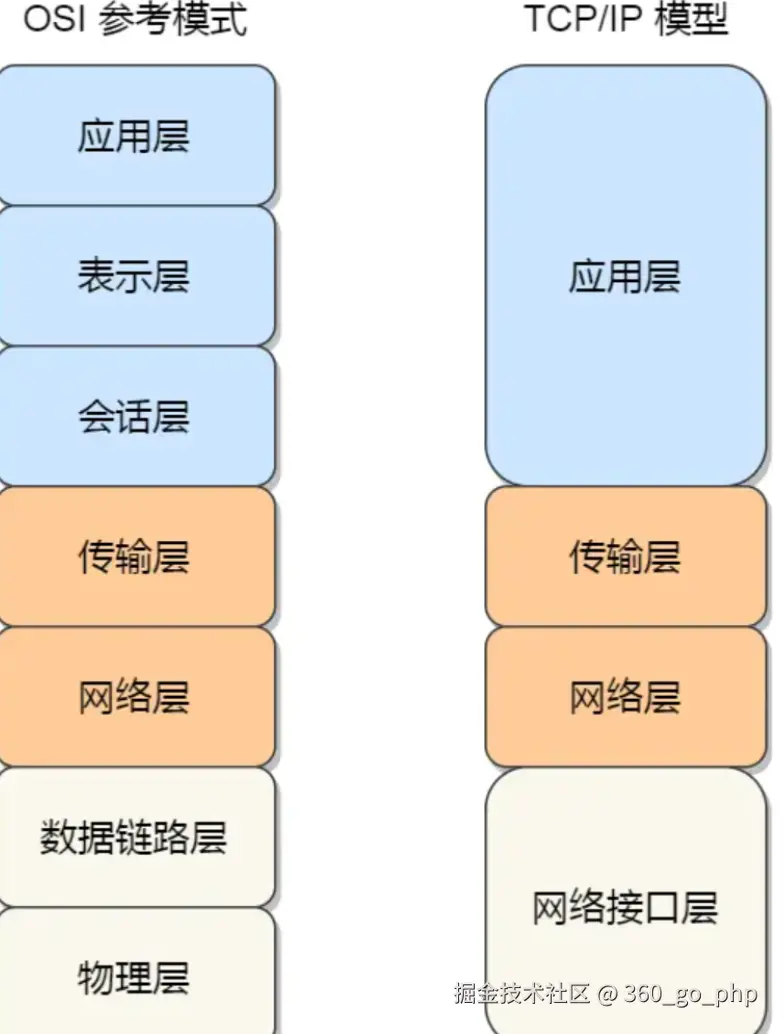

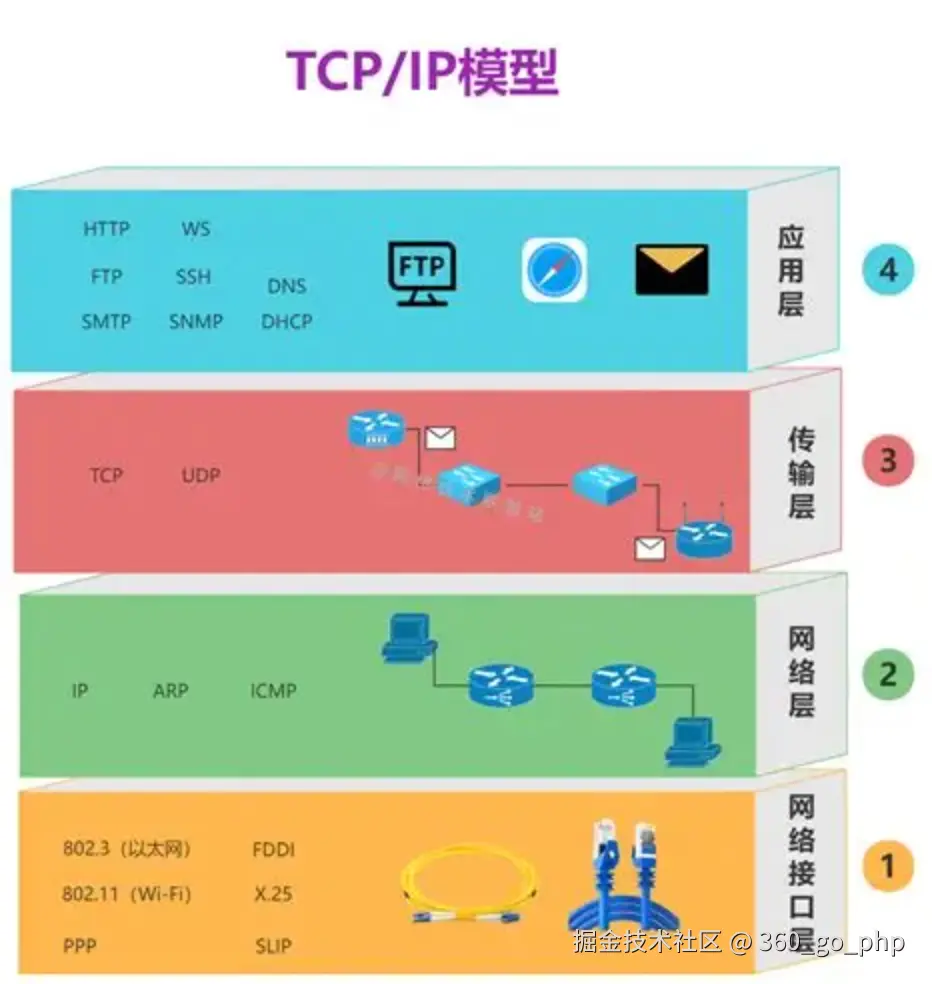

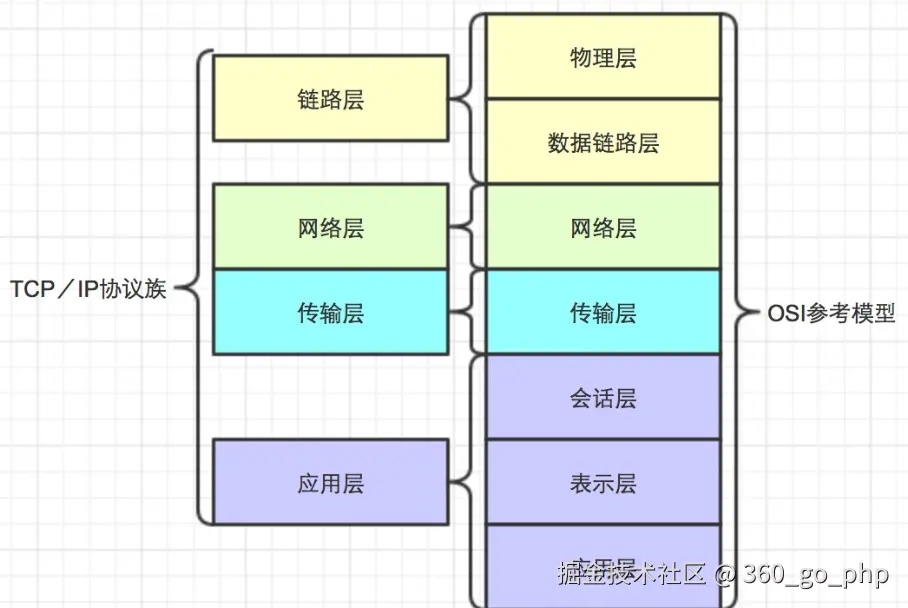

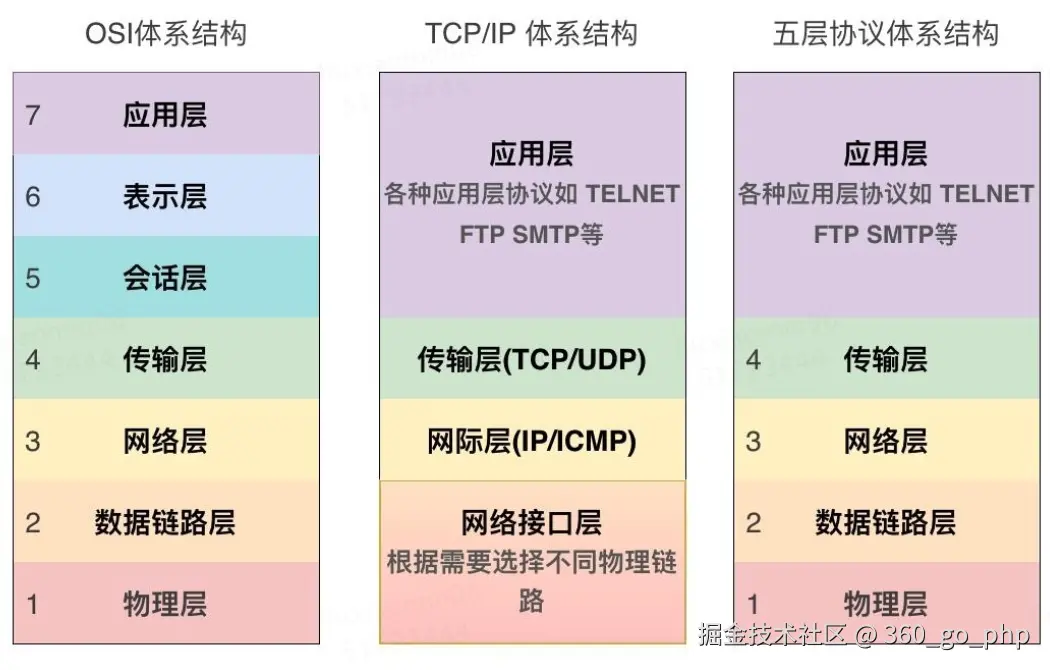

1. OSI七层与TCP/IP四层的对比 编辑

编辑

OSI七层模型 是国际标准化组织(ISO)提出的一个网络分层模型,它将网络协议分为七个层次,从底层到高层依次为: 编辑

编辑

- 物理层(Physical Layer):负责传输原始的比特流(如电缆、无线信号等物理介质的传输)。

- 数据链路层(Data Link Layer):确保数据帧在网络中可靠传输,控制数据传输错误。

- 网络层(Network Layer):负责数据包的路由和转发,主要协议为IP。

- 传输层(Transport Layer):提供端到端的可靠性,主要协议为TCP、UDP。

- 会话层(Session Layer):管理不同计算机之间的会话和连接。

- 表示层(Presentation Layer):数据格式转换,数据加密等。

- 应用层(Application Layer) :面向用户的应用程序接口(如HTTP、FTP、SMTP等协议)。

编辑

编辑

TCP/IP四层模型是基于OSI模型的一个简化版本,主要分为四层:

- 网络接口层:对应OSI模型的物理层和数据链路层。

- 互联网层:对应OSI模型的网络层,主要负责路由选择,协议如IP。

- 传输层:对应OSI模型的传输层,协议如TCP、UDP。

- 应用层 :对应OSI模型的会话层、表示层和应用层,协议如HTTP、FTP等。

编辑

编辑

总结:OSI模型更为详细,分为七个层次;TCP/IP模型较为简化,重点在于网络通信的核心协议。

2. TCP协议在哪一层?

TCP协议 位于传输层(Transport Layer)。传输层的主要任务是提供端到端的通信服务,确保数据的可靠传输。TCP协议负责将数据分割为数据包、顺序控制、错误检测、流量控制以及重传机制,确保数据准确可靠地传送到目的地。

3. TCP三次握手,为什么需要第三次握手? 编辑

编辑

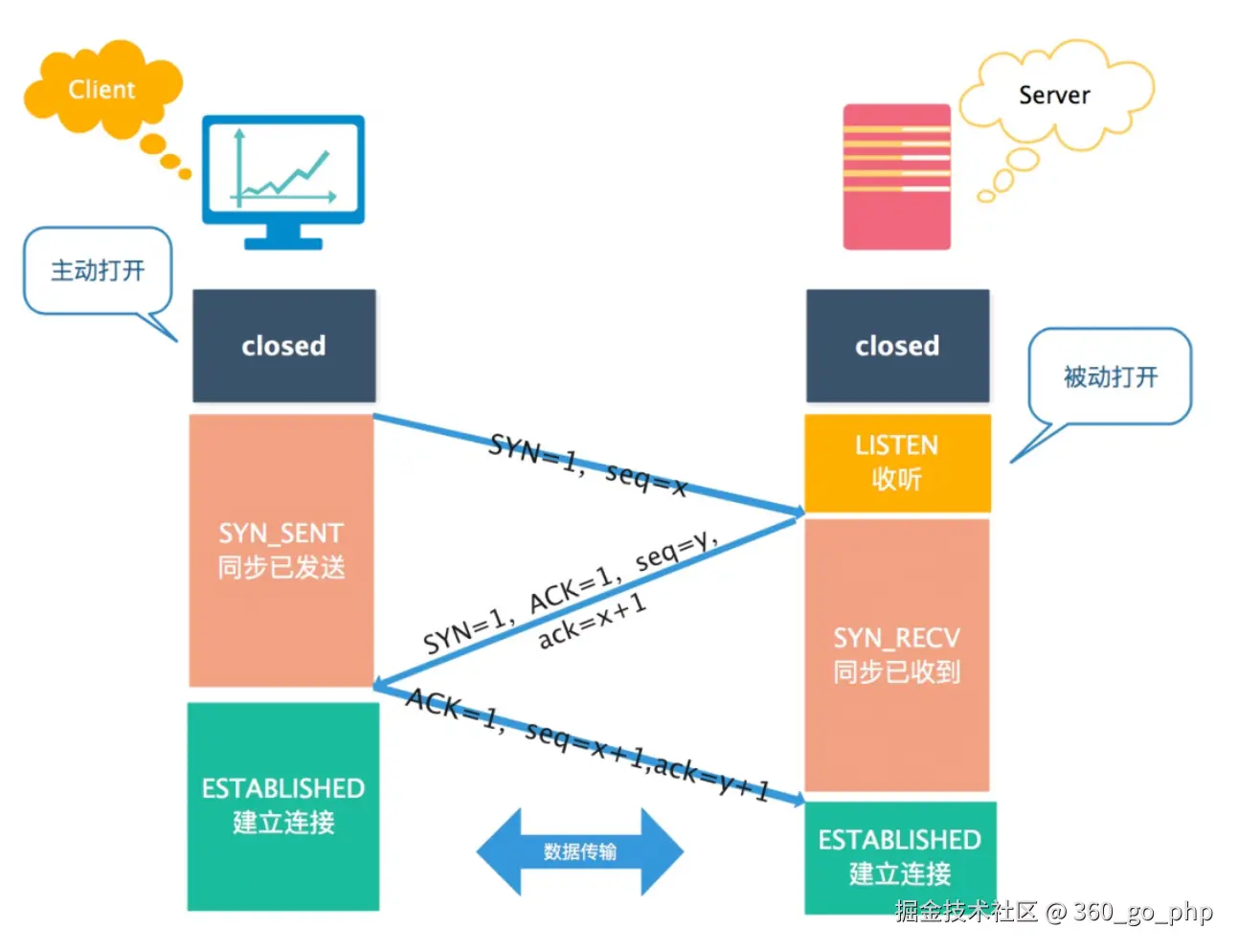

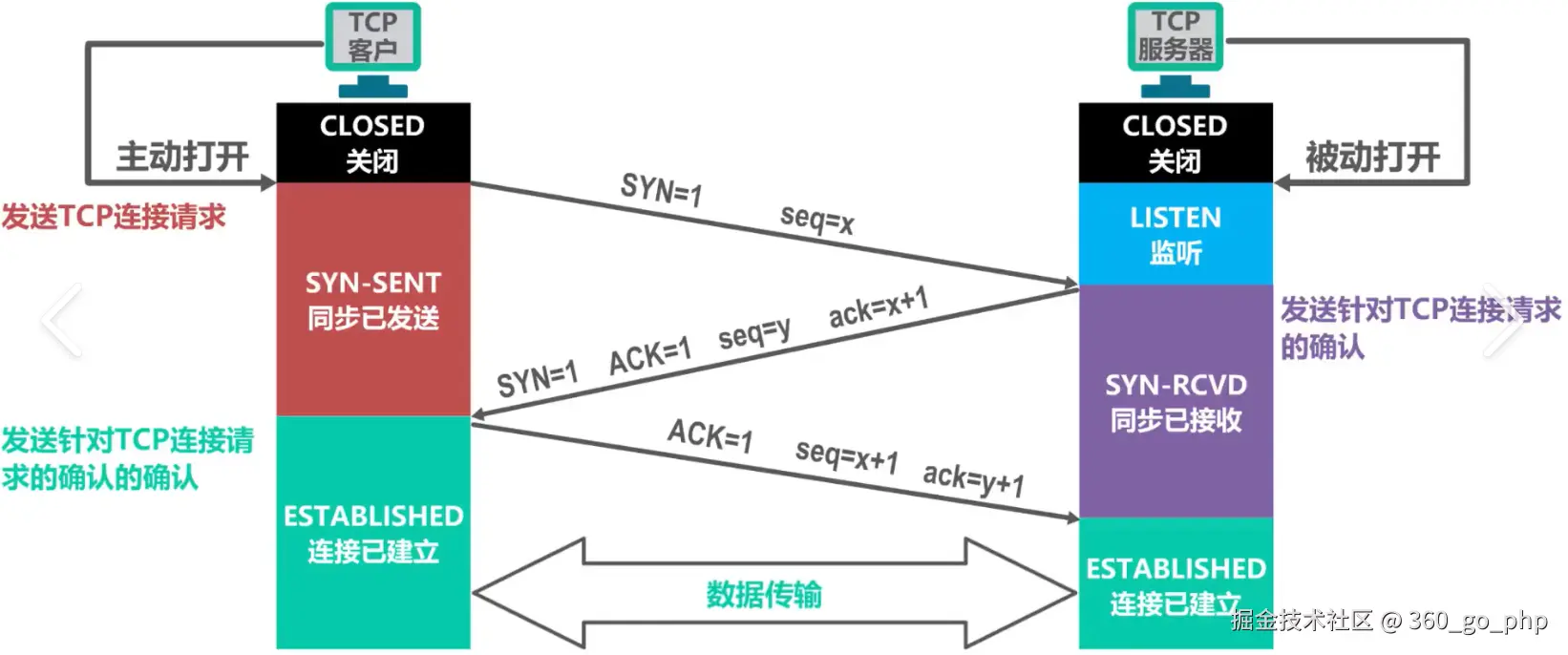

TCP的三次握手(Three-Way Handshake)过程如下:

- 第一次握手:客户端发送SYN(同步序列)包请求连接。

- 第二次握手:服务器收到SYN包后,回复SYN-ACK(确认同步)包。

- 第三次握手 :客户端收到SYN-ACK包后,回复ACK(确认)包,连接建立。

编辑

编辑

第三次握手的必要性:

- 第三次握手是为了确认客户端已经收到服务器的SYN-ACK包,并且能够响应,从而确保双方都已准备好建立连接。

编辑

编辑 - 没有第三次握手,可能会发生客户端发送SYN包后,服务器响应SYN-ACK包,客户端由于某些原因未收到服务器的响应,但服务器会等待客户端的确认ACK包。如果不经过第三次握手,客户端可能无法确认自己是否成功连接服务器。

编辑

编辑

4. HTTP与HTTPS的区别?

**HTTP(超文本传输协议)和HTTPS(安全超文本传输协议)**的主要区别在于安全性和加密方式。

-

HTTP :

-

工作在传输层(TCP/IP的第四层)。

-

数据传输时未加密,存在被窃听和篡改的风险。

-

使用80端口。

-

-

HTTPS :

-

是HTTP的安全版本,工作在应用层。

-

使用SSL/TLS协议对数据进行加密,保障数据的保密性和完整性。

-

使用443端口。

-

总结:HTTPS通过SSL/TLS加密层对数据进行加密,提供了比HTTP更高的安全性,防止了数据在传输过程中被窃取和篡改。

5. HTTPS协议怎么实现?

HTTPS协议通过SSL/TLS加密协议实现安全传输。其过程如下:

- 握手过程:客户端向服务器请求连接时,双方进行SSL/TLS握手,确定加密算法和密钥。

- 服务器证书:服务器会向客户端发送其SSL证书,证明其身份。

- 密钥交换:客户端和服务器通过非对称加密算法交换密钥,并使用对称加密算法建立加密连接。

- 加密传输:数据在建立加密连接后通过对称加密算法进行传输,保证数据的保密性和完整性。

通过这种加密方式,HTTPS能够有效防止数据在传输过程中被窃听和篡改,确保通信安全。

6. 为什么要先用非对称算法加密,后面又用对称算法?

在 HTTPS 协议中,使用非对称加密和对称加密的组合,目的是在确保安全性的同时提高效率:

- 非对称加密(例如RSA)用于密钥交换阶段,确保通信双方能够安全地交换密钥。非对称加密的安全性高,但效率较低。

- 对称加密(例如AES)用于数据传输阶段,因其加解密速度较快,适合大量数据的加密传输。

首先使用非对称加密交换密钥,再使用对称加密进行数据加密,能够平衡安全性和效率。

7. HTTP请求头有哪些?

常见的HTTP请求头包括:

- Host:指定目标主机的域名。

- User-Agent:客户端浏览器的信息。

- Accept:指定客户端能够接收的内容类型。

- Accept-Encoding:指定客户端支持的编码方式。

- Connection:指定是否保持连接。

- Authorization:提供认证信息(如Basic认证)。

- Cookie:向服务器发送客户端存储的Cookie。

- Content-Type:请求体数据的格式。

- Content-Length:请求体的长度。

这些请求头用于提供客户端的信息,告知服务器如何处理请求和响应。

8. GET与POST的区别

GET 和POST是HTTP协议中常用的两种请求方法,它们的区别如下:

-

GET :

-

请求数据通过URL传递,数据暴露在URL中。

-

请求参数大小有限制(一般为2048个字符)。

-

主要用于获取资源(如查询操作)。

-

缓存友好,适合用于读取请求。

-

-

POST :

-

请求数据通过请求体传递,不会暴露在URL中。

-

请求参数没有大小限制,适合提交大量数据。

-

主要用于发送数据(如表单提交、上传文件等)。

-

不适合缓存,适用于修改资源。

-

总结:GET用于获取数据,POST用于提交数据。GET请求的数据暴露在URL中,POST请求的数据通过请求体传递,因此POST适合传输敏感信息和较大的数据。

结语

计算机网络是软件开发和系统设计的重要组成部分,了解网络协议、数据传输和安全机制能帮助我们构建高效、安全的应用程序。在面试中,考察网络基本概念和实际应用是非常常见的,掌握这些基本问题有助于面试中更好地展现自己的能力。