一、HTTP无状态:会话管理的底层痛点

1.1 什么是HTTP无状态?

HTTP(超文本传输协议)的"无状态"指服务器无法记忆客户端的历史请求,每次请求都是独立的。例如:

- 用户登录后访问个人中心,服务器无法识别"该用户已登录";

- 连续两次添加商品到购物车,服务器无法关联为同一用户的操作。

引用块:

面试官高频追问:"为什么HTTP要设计为无状态?"

答:无状态简化了协议设计,降低服务器负担(无需存储请求上下文),但也导致状态保持需求无法直接满足------这正是Cookie和Session存在的意义。

1.2 会话管理的核心目标

Web应用对会话管理的需求主要包括:

- 身份识别:确定请求来自哪个客户端;

- 状态保持:记录用户的登录状态、操作历史等;

- 安全性:防止身份伪造、信息泄露。

二、Session:服务器端的会话容器

2.1 Session的定义与本质

Session(会话)是服务器为每个客户端分配的专属存储区域,用于保存该客户端的状态信息(如用户ID、登录时间)。其本质是:

- 为客户端生成唯一标识

SessionID(会话ID); - 通过

SessionID关联客户端与服务器上的状态数据。

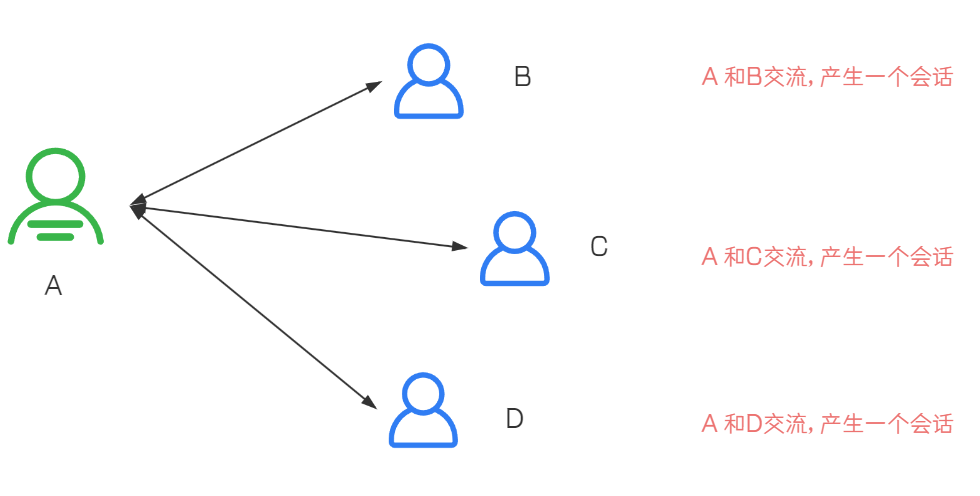

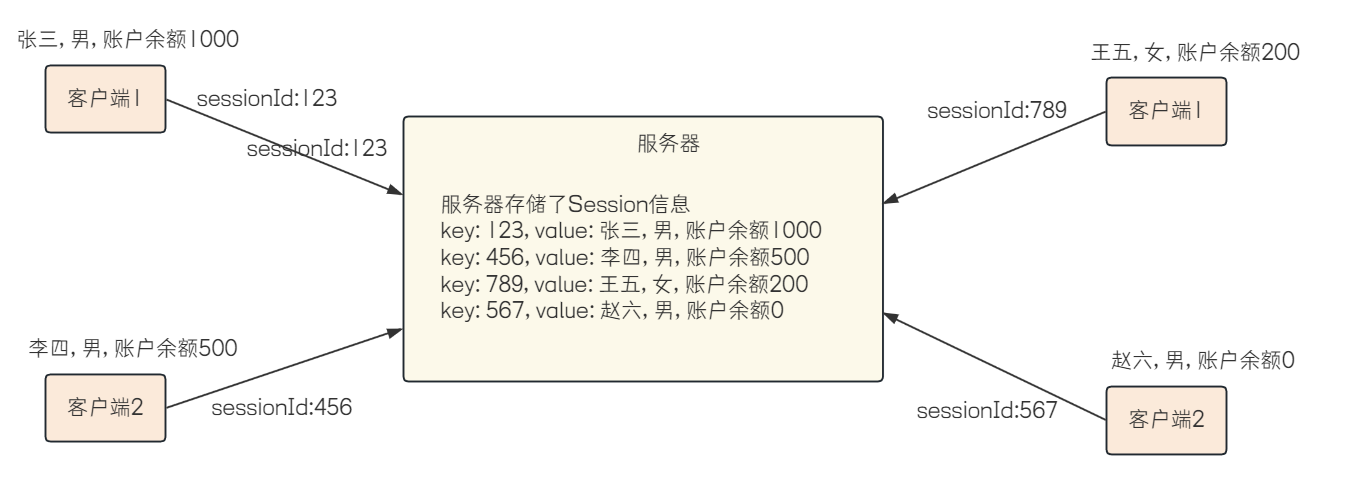

用示意图理解Session的"一对一"关系:

说明:服务器(A)与不同客户端(B/C/D)分别建立独立会话,每个会话通过唯一SessionID区分,互不干扰。

2.2 Session的创建与多客户端映射

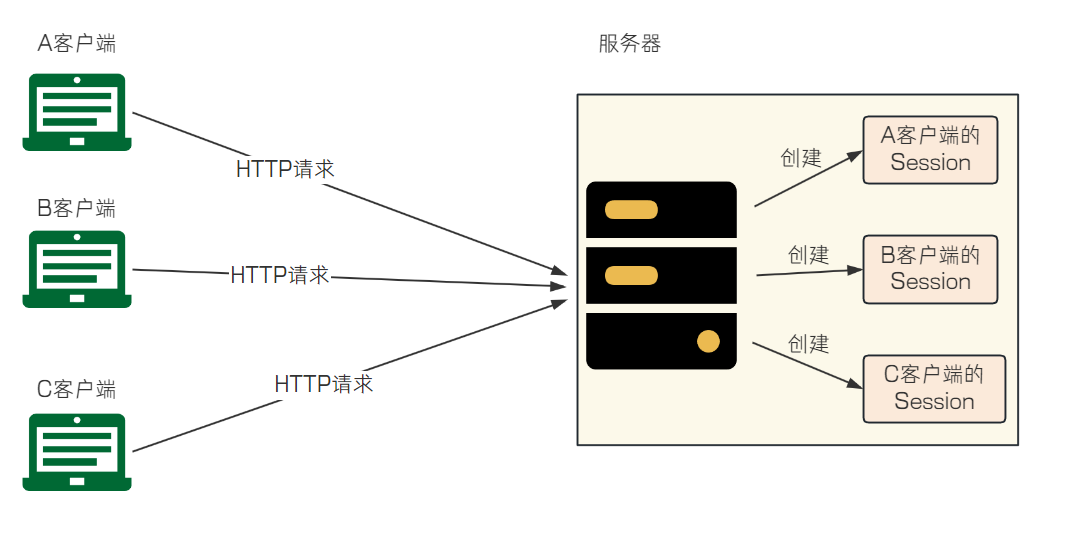

当多个客户端同时向服务器发送请求时,服务器会为每个客户端单独创建Session:

说明:A/B/C三个客户端分别发送HTTP请求,服务器为每个客户端创建独立的Session,确保不同用户的状态互不干扰。

2.3 Session的生命周期

2.3.1 生命周期三阶段

| 阶段 | 触发时机 | 关键细节 |

|---|---|---|

| 创建 | 客户端首次请求(默认)或调用request.getSession()时 |

生成SessionID(通常是32位UUID),分配内存/存储资源 |

| 活跃 | 客户端携带SessionID发送请求,服务器刷新过期时间 |

默认超时时间30分钟(可配置),每次请求都会"续期" |

| 销毁 | 超时未活跃、调用session.invalidate()(登出)、服务器重启(非持久化时) |

内存存储的Session会随服务器重启丢失,需注意生产环境持久化方案 |

2.3.2 面试考点:Session超时配置

- 问题:"如何修改Session的超时时间?"

- 答案:

- SpringBoot中通过配置文件:

server.servlet.session.timeout=3600s(单位支持s、m、h); - 代码中设置:

session.setMaxInactiveInterval(3600);(单位:秒)。

- SpringBoot中通过配置文件:

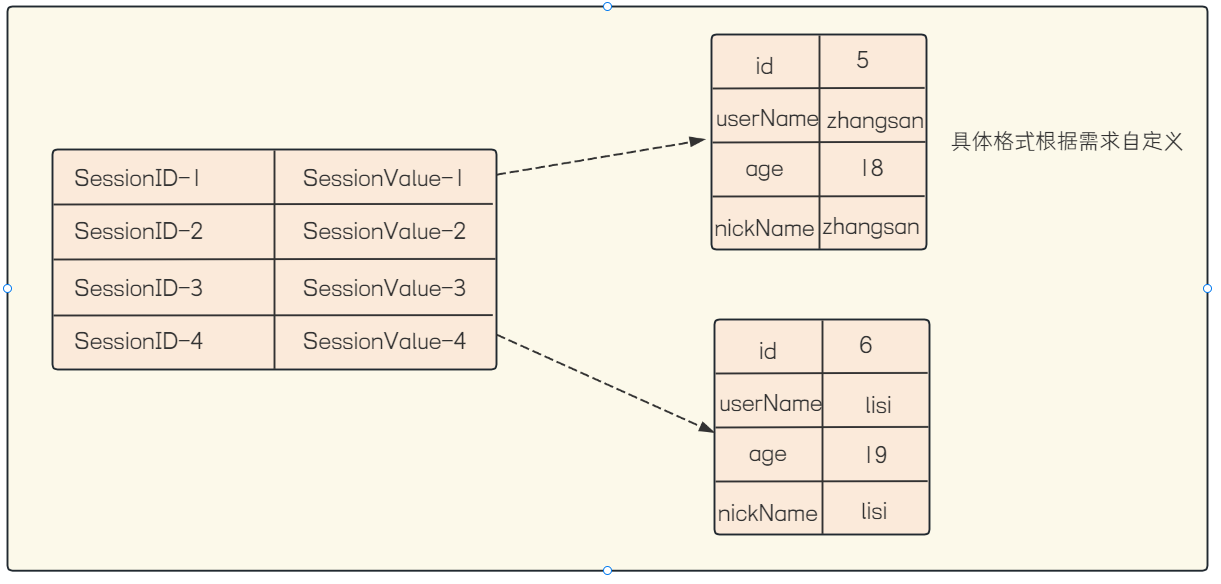

2.4 Session的存储结构

Session中存储的是与用户状态相关的键值对数据,格式由开发者自定义:

说明:服务器通过SessionID关联用户信息,如SessionID-1对应"zhangsan"的ID、用户名等数据,SessionID-4对应"lisi"的信息。

三、Cookie:客户端的SessionID载体

3.1 Cookie的定义与核心作用

Cookie是服务器下发给客户端(浏览器)的小型文本文件 ,核心作用是携带SessionID,让服务器识别客户端身份。其特性包括:

- 大小限制:通常≤4KB(不同浏览器略有差异);

- 自动携带:客户端后续请求会自动附加Cookie;

- 键值对结构:可存储少量字符串数据(如

SessionID=xxx)。

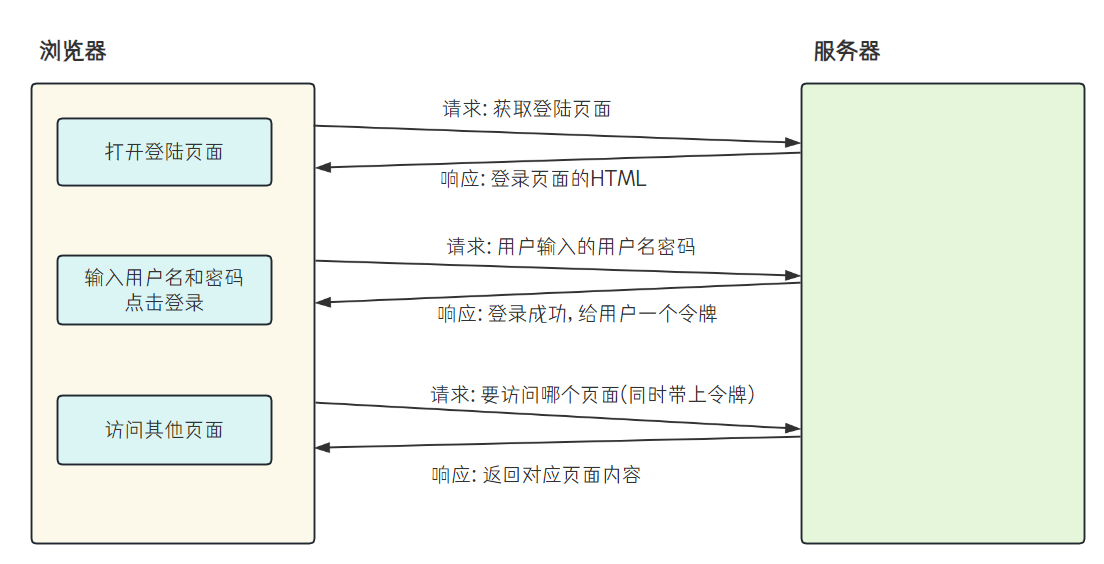

3.2 Cookie+Session的协同流程

结合用户登录场景,Cookie与Session的交互流程如下:

步骤解析:

- 打开登录页面:浏览器请求登录页 → 服务器返回登录页HTML(未创建Session);

- 输入账号密码登录 :浏览器提交账号密码 → 服务器验证成功后,创建Session(存储用户信息)+ 生成SessionID ,通过

Set-Cookie响应头将SessionID下发给浏览器; - 访问其他页面 :浏览器后续请求自动携带Cookie中的

SessionID→ 服务器通过SessionID找到对应的Session,确认用户已登录,返回目标页面。

3.3 Cookie+Session的映射关系

这张图清晰展示了"客户端Cookie携带SessionID,服务器通过SessionID找到用户信息"的逻辑:

说明:客户端的Cookie携带不同的SessionID,对应服务器上不同用户的Session信息,实现多用户的身份区分。

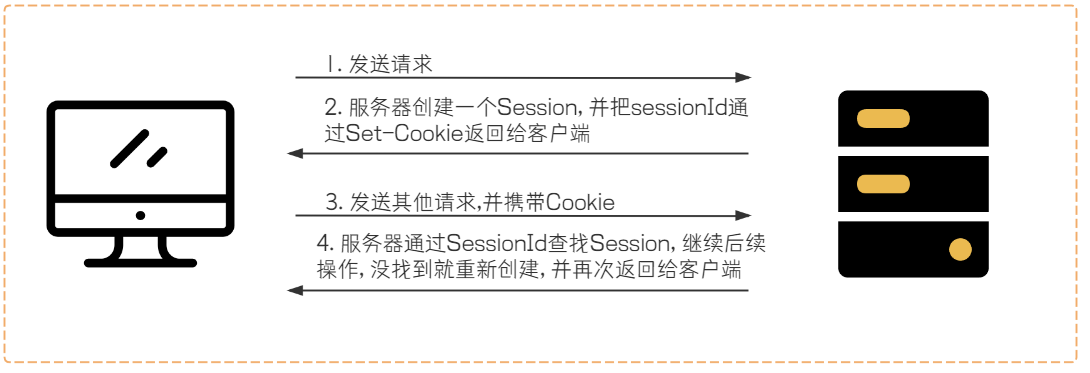

3.4 Cookie+Session的完整工作流程

从"首次请求"到"后续请求"的全流程:

步骤解析:

- 发送请求:客户端首次发送请求;

- 创建Session+下发Cookie :服务器生成Session和SessionID,通过

Set-Cookie把SessionID发给客户端; - 携带Cookie请求:客户端后续请求自动携带Cookie;

- 通过SessionID识别用户:服务器用SessionID找到对应Session,继续后续操作。

四、Cookie与Session的核心区别(面试高频)

| 对比维度 | Cookie | Session | 面试官关注点 |

|---|---|---|---|

| 存储位置 | 客户端(浏览器/本地文件) | 服务器端(内存/Redis/数据库) | 从存储位置引申安全性差异 |

| 存储容量 | 较小(≤4KB) | 较大(由服务器资源决定) | 解释为何Cookie不适合存大量数据 |

| 安全性 | 较低(可被客户端篡改) | 较高(客户端仅能获取SessionID) |

如何通过两者配合提升安全性 |

| 生命周期 | 可长期存储(持久Cookie) | 通常较短(默认30分钟) | 如何实现"记住登录状态"功能 |

| 网络传输 | 每次请求都会携带 | 仅SessionID通过Cookie传输 |

大量Cookie对性能的影响 |

| 跨域支持 | 受SameSite等属性限制 |

本身无跨域限制(依赖Cookie) | 跨域场景下的会话管理方案 |

引用块:

经典面试题:"Cookie和Session的区别是什么?"

答:核心区别在于存储位置(客户端vs服务器),由此衍生出安全性、容量、生命周期等差异。实际应用中两者配合使用:Cookie携带

SessionID,Session存储用户数据,既解决HTTP无状态问题,又兼顾安全性和性能。

五、高频面试题与答案思路

5.1 基础概念类

- 问题 :"什么是Session?它如何实现状态保持? "

思路:定义(服务器会话容器)+ 核心机制(SessionID关联客户端)+ 作用(存储用户状态)。- 问题 :"Cookie的

HttpOnly属性有什么作用? "

思路:禁止JS读取Cookie → 防止XSS攻击窃取SessionID→ 举例:登录状态的Cookie需开启此属性。- 问题 :"Session的超时时间是从什么时候开始计算的? "

思路:从"最后一次请求"开始计算 → 每次请求会刷新超时时间 → 举例:30分钟超时,若用户5分钟后再次请求,超时时间重置为30分钟。

5.2 原理与流程类

- 问题 :"用户登录后,服务器如何记住这个用户?请描述完整流程。 "

思路:

- 登录验证成功 → 服务器创建Session,存入用户信息,生成

SessionID;- 服务器通过

Set-Cookie将SessionID下发给客户端;- 后续请求中,客户端携带Cookie → 服务器通过

SessionID找到Session,确认用户身份。- 问题 :"如果浏览器禁用了Cookie,Session还能生效吗?如何实现? "

思路:

- 默认不生效(

SessionID无法传递);- 替代方案:URL重写(

http://xxx?sessionId=xxx)、表单隐藏域 → 但安全性和易用性较差,实际很少用。

5.3 安全与优化类

- 问题 :"如何防止

SessionID被窃取? "

思路:

- 开启Cookie的

HttpOnly和Secure属性;- 使用HTTPS协议传输;

- 登录成功后重置

SessionID(防止固定会话攻击);- 缩短Session超时时间。

- 问题 :"分布式系统中,如何解决Session共享问题? "

思路:

- 方案1:Session存储到Redis(推荐),所有服务器共享Redis中的Session;

- 方案2:IP哈希(负载均衡将同一IP定向到同一服务器),但不利于扩展;

- 对比:Redis方案支持动态扩缩容,是主流选择。

- 问题 :"为什么不建议将用户敏感信息(如密码)存入Cookie? "

思路:

- Cookie存储在客户端,可被用户篡改或查看;

- 每次请求都会传输Cookie,敏感信息有泄露风险;

- 正确做法:敏感信息存Session,Cookie仅存

SessionID。

5.4 场景设计类

- 问题 :"设计一个'7天内自动登录'功能,如何实现? "

思路:

- 登录时勾选"自动登录" → 服务器生成长期有效的

SessionID(如7天);- 下发持久Cookie(

max-age=604800),携带该SessionID;- 服务器Session存储用户信息,有效期与Cookie一致;

- 安全措施:

HttpOnly+Secure+SameSite,定期更新SessionID。- 问题 :"如何实现同一账号在多设备登录的管理(如限制最多3台设备)? "

思路:

- Session中存储设备标识(如设备ID、浏览器信息);

- 服务器维护账号-设备列表(如Redis的Set结构);

- 新设备登录时,若超过限制,踢掉最早登录的设备(销毁对应Session)。

六、总结

Cookie与Session是Web开发的基础技术,也是面试高频考点:

- 核心逻辑 :Cookie携带

SessionID,Session存储用户状态,二者配合解决HTTP无状态问题; - 关键区别:存储位置决定了安全性、容量、生命周期等差异;

- 面试重点:交互流程、安全配置、分布式共享方案、场景设计。