【探索实战】KuratorGitOps 多环境配置管理与合规审计

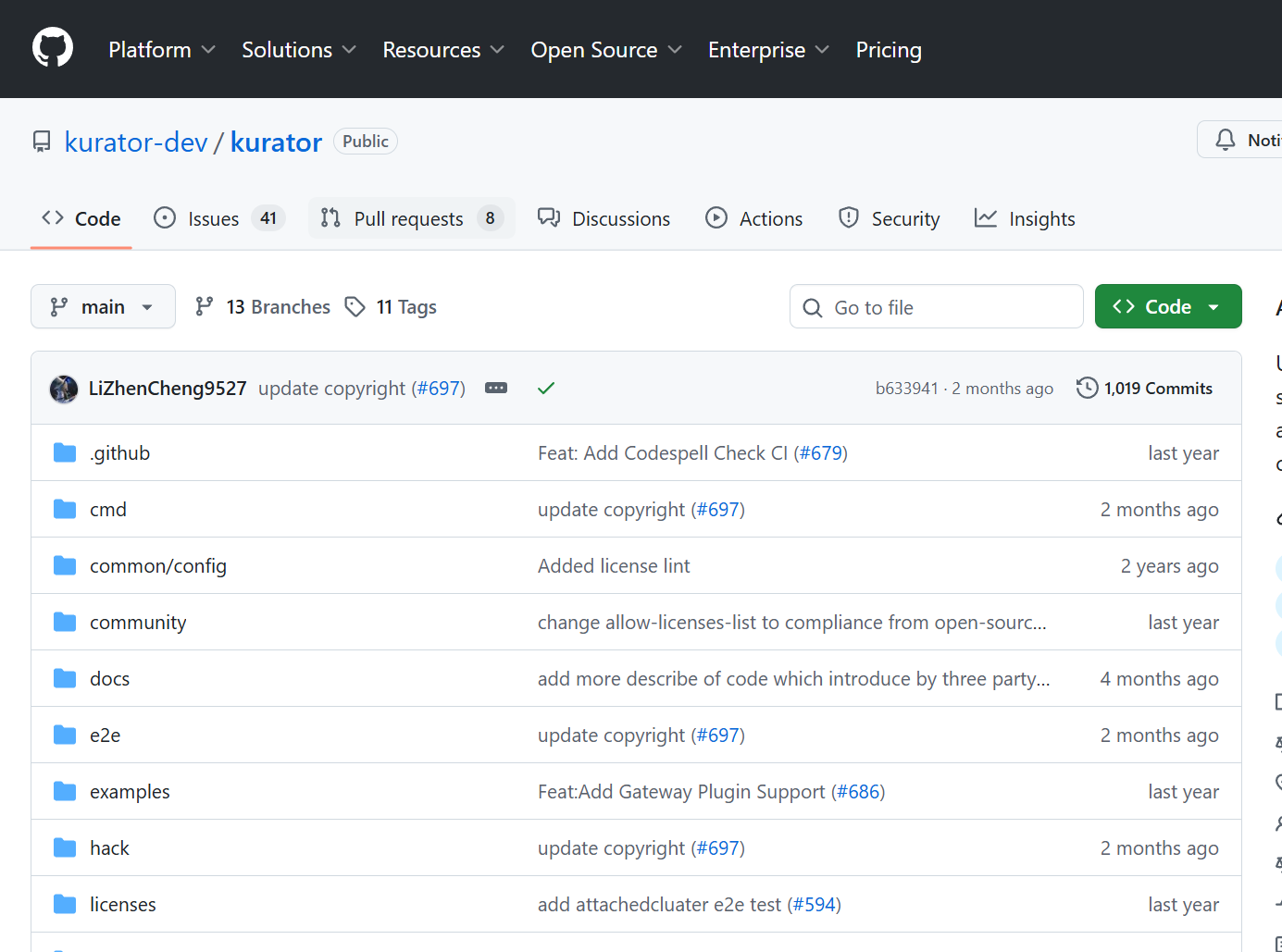

可在github中寻找原资料

一、多环境配置管理的核心痛点与 Kurator 解决方案

在企业级云原生交付中,多环境(开发 / 测试 / 生产)配置管理面临四大核心挑战:

-

配置碎片化:不同环境配置分散在多个仓库 / 文件,缺乏统一管理,易出现配置漂移;

-

环境一致性差:开发环境与生产环境配置差异导致 "开发正常、生产故障",排查成本高;

-

合规管控薄弱:缺乏配置合规检查机制,敏感信息(如密钥)泄露、权限越界等风险突出;

-

审计追溯困难:配置变更无完整日志,故障后无法快速定位变更源头。

Kurator 基于 GitOps+Policy-as-Code 理念,提供 "统一配置源 + 环境隔离 + 合规校验 + 审计追溯" 的全流程解决方案:通过 FluxCD 实现配置与 Git 仓库强绑定,确保 "配置即代码";借助 Kustomize 实现多环境配置差异化管理;集成 OPA Gatekeeper 实现合规规则强制校验;通过审计日志记录所有配置变更,让多环境交付从 "混乱无序" 转向 "标准化、可追溯"。

二、实战:搭建企业级 GitOps 多环境配置与合规体系

1. 环境前置条件

-

已部署 Kurator 控制平面(v0.7.1+),纳管 3 个环境集群:dev-cluster(开发)、test-cluster(测试)、prod-cluster(生产);

-

已创建 Git 仓库(如https://github.com/your-org/kurator-gitops-config.git),用于存储多环境配置;

-

控制平面与各集群间开放 443(Git 仓库访问)、8080(Flux 同步)端口;

-

安装 Kustomize(v4.5+)、kubectl(v1.24+)工具。

2. 搭建 GitOps 配置仓库结构

采用 "基础配置 + 环境差异化" 的仓库结构,确保多环境配置复用与隔离:

kurator-gitops-config/

├── base/ # 基础配置(所有环境共享)

│ ├── nginx/

│ │ ├── deployment.yaml

│ │ ├── service.yaml

│ │ └── kustomization.yaml

│ └── common/

│ ├── namespace.yaml # 共享命名空间配置

│ └── kustomization.yaml

├── overlays/ # 环境差异化配置

│ ├── dev/ # 开发环境配置

│ │ ├── nginx-patch.yaml # 开发环境补丁(如副本数、资源限额)

│ │ └── kustomization.yaml

│ ├── test/ # 测试环境配置

│ │ ├── nginx-patch.yaml

│ │ └── kustomization.yaml

│ └── prod/ # 生产环境配置

│ ├── nginx-patch.yaml

│ └── kustomization.yaml

└── policies/ # 合规策略配置

├── opa-policies/

│ ├── no-root-user.rego

│ └── resource-limit.rego

└── kustomization.yaml3. 配置基础与差异化环境配置

3.1 基础配置(base 目录)

定义所有环境共享的基础资源:

# base/nginx/deployment.yaml

apiVersion: apps/v1

kind: Deployment

metadata:

name: nginx-app

namespace: app-nginx

spec:

selector:

matchLabels:

app: nginx

template:

metadata:

labels:

app: nginx

spec:

containers:

- name: nginx

image: nginx:1.25

ports:

- containerPort: 80

# base/nginx/kustomization.yaml

apiVersion: kustomize.config.k8s.io/v1beta1

kind: Kustomization

resources:

- deployment.yaml

- service.yaml

namespace: app-nginx3.2 环境差异化配置(overlays 目录)

通过 Kustomize Patch 实现不同环境的配置调整,以生产环境为例:

# overlays/prod/nginx-patch.yaml

apiVersion: apps/v1

kind: Deployment

metadata:

name: nginx-app

namespace: app-nginx

spec:

replicas: 3 # 生产环境3个副本(开发环境1个,测试环境2个)

template:

spec:

containers:

- name: nginx

resources:

limits:

cpu: 1000m

memory: 1Gi

requests:

cpu: 500m

memory: 512Mi

readinessProbe: # 生产环境新增就绪探针

httpGet:

path: /

port: 80

initialDelaySeconds: 5

periodSeconds: 10

# overlays/prod/kustomization.yaml

apiVersion: kustomize.config.k8s.io/v1beta1

kind: Kustomization

bases:

- ../../base/nginx

patches:

- path: nginx-patch.yaml同理,开发环境(dev)配置 1 个副本、无资源限额,测试环境(test)配置 2 个副本、中等资源限额,实现环境差异化隔离。

4. 部署 Kurator GitOps 同步组件

通过 Kurator 一键部署 FluxCD 组件,实现 Git 仓库与集群的自动同步:

# 部署GitOps控制平面(FluxCD)

kurator install gitops --kubeconfig=~/.kube/config \

--namespace=kurator-gitops \

--git-user=your-username \ # Git仓库用户名

--git-email=your-email@example.com \ # Git仓库邮箱

--ssh-key-secret=git-ssh-key # 存储Git SSH密钥的Secret创建 Git SSH 密钥 Secret(用于访问私有 Git 仓库):

# 生成SSH密钥(若未生成)

ssh-keygen -t ed25519 -C "your-email@example.com" -f ~/.ssh/gitops-key

# 创建Secret

kubectl create secret generic git-ssh-key \

--namespace=kurator-gitops \

--from-file=identity=~/.ssh/gitops-key \

--from-file=known_hosts=~/.ssh/known_hosts验证 FluxCD 部署状态:

kubectl get pods -n kurator-gitops5. 配置多环境 GitOps 同步

通过GitRepository和KustomizationCRD,关联 Git 仓库与目标环境集群:

# gitops-sync-prod.yaml

apiVersion: source.toolkit.fluxcd.io/v1beta2

kind: GitRepository

metadata:

name: prod-config-repo

namespace: kurator-gitops

spec:

url: ssh://git@github.com/your-org/kurator-gitops-config.git

ref:

branch: main

interval: 5m # 每5分钟同步Git仓库变更

secretRef:

name: git-ssh-key # 关联Git SSH密钥

---

apiVersion: kustomize.toolkit.fluxcd.io/v1beta2

kind: Kustomization

metadata:

name: prod-nginx-config

namespace: kurator-gitops

spec:

targetNamespace: app-nginx

sourceRef:

kind: GitRepository

name: prod-config-repo

path: "./overlays/prod" # 生产环境配置路径

interval: 10m # 每10分钟应用配置

prune: true # 自动删除Git中移除的资源

timeout: 2m

clusterRef:

name: prod-cluster # 目标生产集群

namespace: kurator-system同理,创建开发环境(dev)和测试环境(test)的同步配置,仅需修改path和clusterRef.name字段。

应用同步配置并验证:

# 应用生产环境同步配置

kubectl apply -f gitops-sync-prod.yaml

# 查看GitRepository同步状态(Ready表示同步成功)

kubectl get gitrepositories -n kurator-gitops

# 查看Kustomization应用状态

kubectl get kustomizations -n kurator-gitops

# 验证生产集群的Nginx部署(3个副本)

kubectl --context=prod-cluster get deploy nginx-app -n app-nginx6. 配置合规审计:OPA Gatekeeper 强制校验

6.1 部署 OPA Gatekeeper 组件

Kurator 集成 OPA Gatekeeper,通过 Policy-as-Code 实现配置合规校验:

# 部署OPA Gatekeeper

kurator install gatekeeper --kubeconfig=~/.kube/config \

--namespace=kurator-gatekeeper验证部署状态:

kubectl get pods -n kurator-gatekeeper6.2 定义合规策略(Rego 规则)

创建禁止以 root 用户运行容器、强制设置资源限额的合规规则:

# policies/opa-policies/no-root-user.rego

package kurator.policy.no-root-user

violation[{"msg": msg}] {

container := input.review.object.spec.containers[_]

not container.securityContext.runAsNonRoot

msg := sprintf("容器 %s 未设置 runAsNonRoot: true,禁止以root用户运行", [container.name])

}

# policies/opa-policies/resource-limit.rego

package kurator.policy.resource-limit

violation[{"msg": msg}] {

container := input.review.object.spec.containers[_]

not container.resources.limits.cpu

not container.resources.limits.memory

msg := sprintf("容器 %s 未设置CPU和内存限额,违反合规要求", [container.name])

}通过ConstraintTemplate和ConstraintCRD 部署合规策略:

# policy-constraint.yaml

apiVersion: templates.gatekeeper.sh/v1beta1

kind: ConstraintTemplate

metadata:

name: k8snorootuser

namespace: kurator-gatekeeper

spec:

crd:

spec:

names:

kind: K8sNoRootUser

targets:

- target: admission.k8s.gatekeeper.sh

rego: |

package kurator.policy.no-root-user

violation[{"msg": msg}] {

container := input.review.object.spec.containers[_]

not container.securityContext.runAsNonRoot

msg := sprintf("容器 %s 未设置 runAsNonRoot: true,禁止以root用户运行", [container.name])

}

---

apiVersion: constraints.gatekeeper.sh/v1beta1

kind: K8sNoRootUser

metadata:

name: enforce-no-root-user

namespace: kurator-gatekeeper

spec:

match:

kinds:

- apiGroups: ["apps"]

kinds: ["Deployment", "StatefulSet"]

namespaces: ["app-nginx", "app-*"] # 仅对指定命名空间生效同理,部署资源限额的约束模板和约束规则,应用配置:

kubectl apply -f policy-constraint.yaml6.3 验证合规校验效果

尝试部署一个未设置runAsNonRoot和资源限额的 Deployment,测试合规校验:

# test-non-compliant.yaml

apiVersion: apps/v1

kind: Deployment

metadata:

name: test-non-compliant

namespace: app-nginx

spec:

replicas: 1

selector:

matchLabels:

app: test

template:

metadata:

labels:

app: test

spec:

containers:

- name: test

image: busybox应用配置,会收到合规校验失败的错误:

kubectl apply -f test-non-compliant.yaml

# 错误输出示例:

# Error from server (Forbidden): deployments.apps "test-non-compliant" is forbidden:

# [enforce-no-root-user] 容器 test 未设置 runAsNonRoot: true,禁止以root用户运行

# [enforce-resource-limit] 容器 test 未设置CPU和内存限额,违反合规要求修改 Deployment,添加合规配置后即可成功部署:

spec:

template:

spec:

containers:

- name: test

image: busybox

securityContext:

runAsNonRoot: true # 合规配置

resources:

limits:

cpu: 500m

memory: 512Mi # 合规配置7. 审计追溯:配置变更日志与可视化

7.1 查看配置变更日志

Kurator 通过 FluxCD 的Kustomization状态记录所有配置变更,查看变更历史:

# 查看生产环境Nginx配置的变更日志

kubectl describe kustomization prod-nginx-config -n kurator-gitops日志将显示每次同步的 Git 提交 ID、变更时间、应用结果等信息,便于追溯变更源头。

7.2 可视化审计 dashboard

通过端口转发访问 FluxCD 的 Web UI,可视化查看配置同步状态与变更历史:

kubectl port-forward service/flux-webui -n kurator-gitops 8081:80访问http://localhost:8081,可查看所有环境的配置同步状态、合规校验结果、变更时间线,实现审计可视化。

三、常见问题与解决方案

1. Git 仓库同步失败

错误现象:GitRepository状态显示Failed,日志提示 "权限被拒绝"

解决方案:

-

检查 Git SSH 密钥是否正确,确保公钥已添加到 Git 仓库的 SSH 密钥列表;

-

重新创建 Secret 并更新 GitRepository 配置:

kubectl delete secret git-ssh-key -n kurator-gitops

kubectl create secret generic git-ssh-key

--namespace=kurator-gitops

--from-file=identity=~/.ssh/gitops-key

--from-file=known_hosts=~/.ssh/known_hosts

2. Kustomization 应用失败

错误现象:Kustomization状态显示Failed,日志提示 "资源冲突"

解决方案:

-

检查目标集群中是否已存在同名资源,手动删除冲突资源:

kubectl --context=prod-cluster delete deploy nginx-app -n app-nginx

-

启用force字段强制覆盖:

spec:

force: true # 强制覆盖冲突资源

3. 合规策略不生效

错误现象:违反合规规则的资源仍能成功部署

解决方案:

-

检查 Constraint 的match字段是否正确匹配目标资源类型和命名空间:

spec:

match:

kinds:

- apiGroups: ["apps"]

kinds: ["Deployment", "StatefulSet"]

namespaces: ["app-nginx"] # 确保包含目标命名空间 -

重启 Gatekeeper Pod 使策略生效:

kubectl rollout restart deployment gatekeeper-controller-manager -n kurator-gatekeeper

4. 配置变更未自动同步

错误现象:Git 仓库修改配置后,集群未自动更新

解决方案:

-

检查GitRepository的interval字段,缩短同步间隔(如 1m):

spec:

interval: 1m # 每1分钟同步一次 -

手动触发同步:

kubectl annotate gitrepositories prod-config-repo -n kurator-gitops reconcile.fluxcd.io/requestedAt=$(date +%s)

5. 敏感信息泄露风险

错误现象:Git 仓库中存储了明文密钥

解决方案:

-

使用 Kurator 集成的 SealedSecrets 加密敏感信息,仅集群能解密:

安装SealedSecrets

kurator install sealed-secrets --kubeconfig=~/.kube/config

--namespace=kurator-sealed-secrets加密密钥文件

kubectl create secret generic db-credential

--from-literal=username=admin

--from-literal=password=xxx

--dry-run=client -o yaml | kubeseal --controller-namespace kurator-sealed-secrets --format yaml > sealed-secret.yaml -

将sealed-secret.yaml提交到 Git 仓库,集群同步后会自动解密为 Secret。

四、企业级扩展:进阶配置管理能力

1. 配置漂移检测与自动修复

启用 FluxCD 的配置漂移检测,当集群配置与 Git 仓库不一致时自动修复:

spec:

driftDetection:

mode: Enabled # 启用漂移检测

prune: true

force</doubaocanvas>