了解常见的 Web 攻击手段是构筑安全防线的第一步。下面我将一些主要的攻击方式、简要原理和核心防范思路整理成一个表格,希望能帮助你快速建立整体印象。

| 攻击类型 | 核心原理简述 | 关键防范思路 |

|---|---|---|

| 注入攻击 (以 SQL 注入为例) | 将恶意代码(如 SQL 命令)插入用户输入字段或请求参数,欺骗服务器执行非授权操作 。 | 使用参数化查询(预编译语句)或 ORM 框架,严格校验输入数据 。 |

| 跨站脚本攻击 | 攻击者将恶意脚本(如 JavaScript)注入到网页上,当其他用户浏览时,恶意脚本会在其浏览器执行 。 | 对用户输入进行充分验证和过滤,对输出到页面的内容进行编码转义 。 |

| 跨站请求伪造 | 诱使用户在已登录的状态下,向目标网站发送未经本意的请求(如转账),利用网站的信任执行操作 。 | 在关键请求中使用不可预测的 CSRF 令牌,设置 Cookie 的 SameSite 属性 。 |

| 点击劫持 | 通过透明的 iframe 或图层叠加,诱骗用户点击看似无害的页面元素,实际触发隐藏的恶意操作 。 | 使用 HTTP 头(如 X-Frame-Options)阻止页面被嵌入到框架或 iframe 中。 |

| 社会工程学攻击 (如钓鱼、水坑攻击) | 利用人的心理倾向(如好奇、信任、紧迫感)等弱点,通过欺骗手段获取信息或权限 。 | 加强安全意识教育,对任何索要敏感信息的请求保持警惕并多方核实 。 |

| 中间人攻击 | 攻击者在通信双方之间拦截并可能篡改通信内容,而双方可能对此毫不知情 。 | 为网站部署 HTTPS 加密,避免使用不安全的公共 Wi-Fi 进行敏感操作。 |

| 利用不安全配置 | 因服务器、框架、组件等存在默认的不安全配置、已知漏洞或过于宽松的权限设置而导致的风险 。 | 遵循最小权限原则,及时更新系统和组件补丁,进行安全加固。 |

💡 构筑有效防线的基本原则

尽管各种攻击手法不同,但有效的防御往往基于一些共通的核心理念:

-

永不信任用户输入 :将所有用户提交的数据都视为不可信的。必须经过严格的验证 (检查格式、类型、长度等)和适当的转义处理,然后再用于拼接 SQL 语句、HTML 输出或系统命令。

-

最小权限原则:为应用程序、数据库连接等分配仅能满足其功能所需的最小权限。例如,用于数据查询的数据库账户不应具有删除表或操作系统的权限。

-

纵深防御:不要依赖单一的安全措施。应在应用层、网络层、主机层等多个层面部署不同的安全控制和监控手段,即使一层被突破,还有其他层提供保护。

-

保持更新与安全意识:及时为操作系统、Web 服务器、数据库及应用程序框架/组件安装安全补丁。同时,人员的安全意识是最后也是最重要的一道防线,应定期进行安全培训。

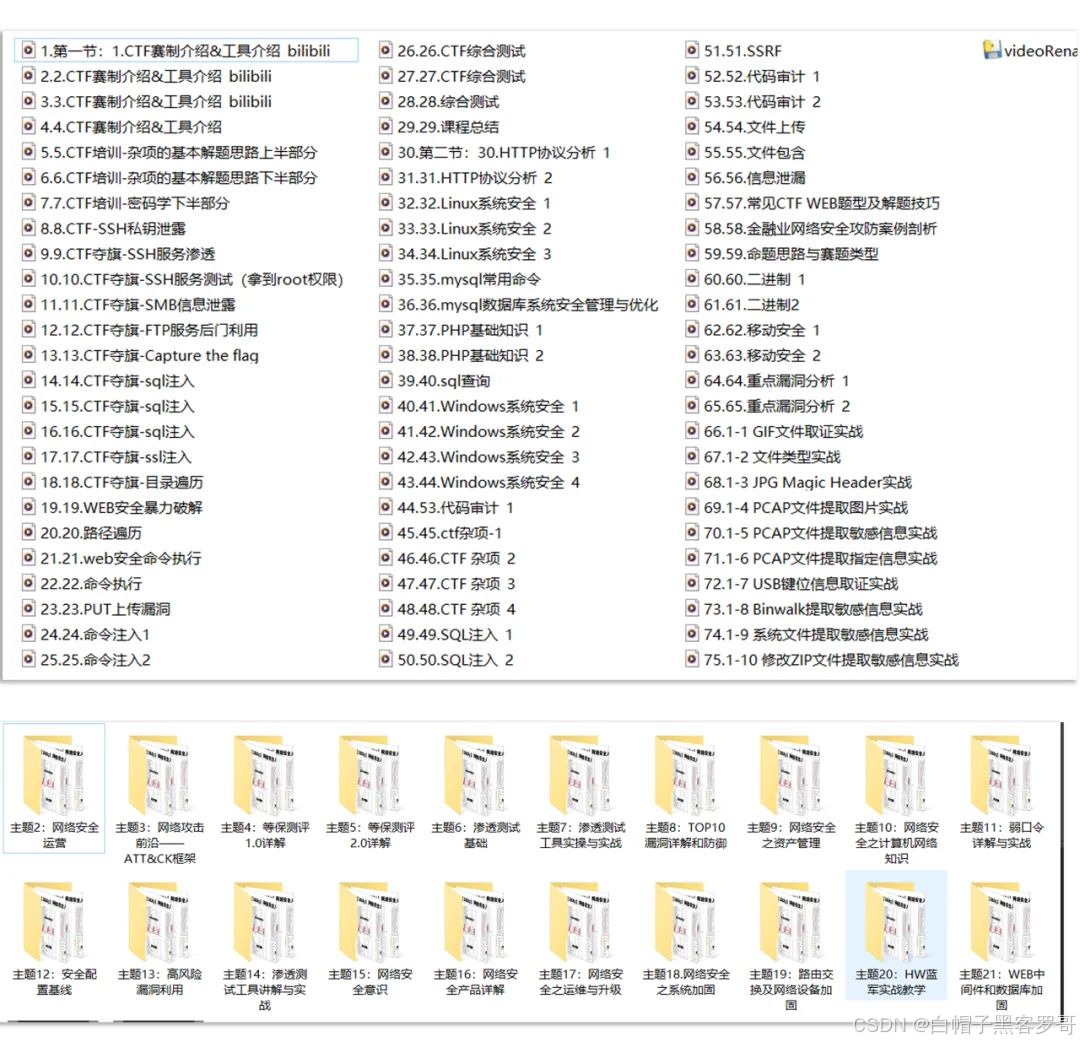

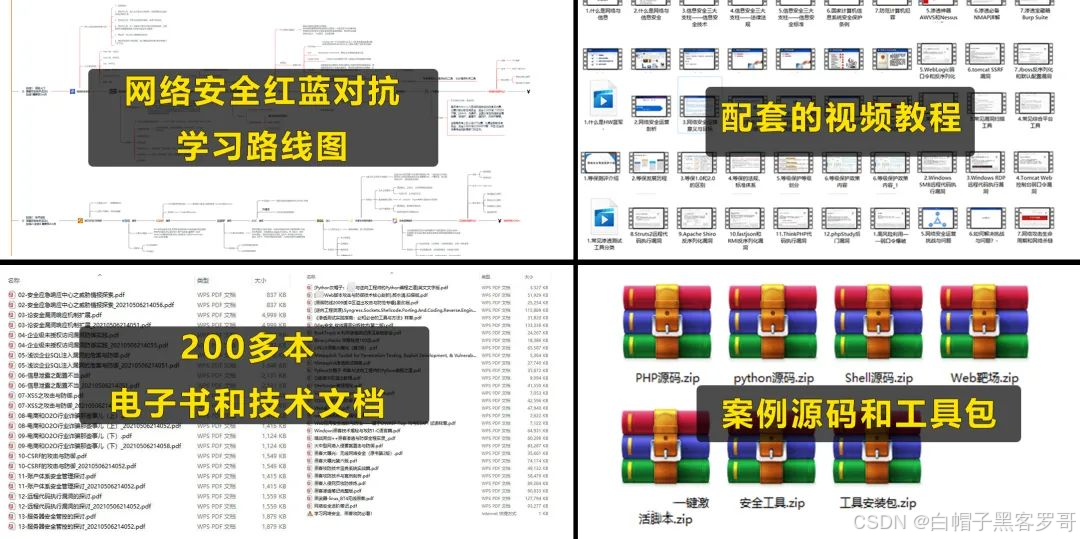

如果你对网络安全学习感兴趣,并希望获得一些鼓励和指引,这里为你准备了一些学习网络安全时可以激励自己的话术,并梳理了一份实用的学习路线,希望能助你开启这段充满挑战与成就的旅程。

💪 自我激励与心态建设

在学习的不同阶段,你可以用这些话术来调整心态,为自己加油打气:

-

确立目标时:"网络安全是数字时代的'守护术'。掌握它,我不仅能保护自己和重要之人的信息安危,更能为国家和社会贡献一份坚实的力量。这是一项充满责任感与使命感的技能。"

-

面对困难时:"学习路上遇到瓶颈太正常了。关键在于不贪多、不冒进,把每个知识点都学扎实。'打地基'的阶段或许枯燥,但这是未来应对复杂挑战的基石。"

记住,"水能载舟,亦能覆舟",关键在于我如何驾驭它。

-

需要坚持时 :"别怕从简单的工具和靶场开始实践。'脚本小子'不可怕,可怕的是不敢动手。真正的成长始于每一次尝试和解决实际问题的过程。"

保持好奇心,享受从"看懂"到"攻破"再到"防御"的完整逻辑带来的乐趣。

-

融入圈子时:"网络安全靠人民,网络安全为人民。

我不是在孤军奋战,未来我将与无数同行一起,共同守护这片无形的疆土。"

-

搭建实验环境:在自己的电脑上用虚拟机安装Kali Linux等渗透测试系统,搭建靶场环境,这是安全练习的"安全沙盒"。

-

善用学习资源 :避免"资料收集癖",选择一两套广受好评的系列课程或书籍,坚持学完,这比囤积大量资料更有效。

-

保持信息敏锐度:关注网络安全领域的新闻、技术博客和社区讨论,跟上技术发展的步伐。由于网络安全领域许多前沿信息和漏洞情报最初常以英文形式发布,具备一定的外语阅读能力将有助于你更快地获取信息。

-

加入社群:多逛一逛技术论坛,加入相关的社群,与同行交流可以帮你解决很多独自摸索难以解决的问题。

面对层出不穷的 Web 攻击手段,有效的安全防护始于对威胁的清晰认知,并在此基础上系统性地构建防御体系。核心在于坚守 **"永不信任,始终验证"** 的原则,并从技术和管理两个层面持续加强。

希望这份梳理对你有帮助。如果你对其中某一种攻击或防御方式特别感兴趣,我们可以更深入地探讨。