1.前提条件

存在一个jdk8自签的.keystore文件,例如www.bg.com-tomcat.keystore

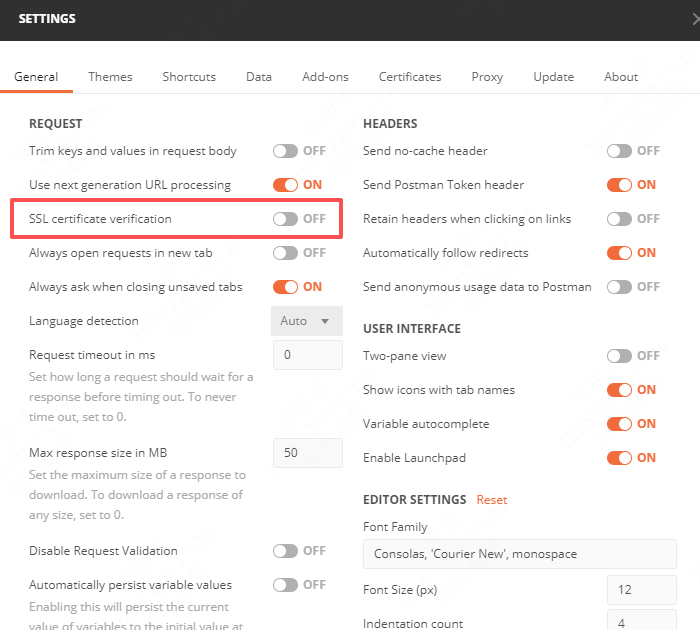

2.自签需要关闭SSL certificate verification

右上角Setting->General,关闭"SSL certificate verification"

3.双向认证配置

3.1.检查证书信息

bash

keytool -list -keystore D:\java\omc_ca\test2\www.bg.com-tomcat.keystore结果如下

bash

密钥库类型: JKS

密钥库提供方: SUN

您的密钥库包含 2 个条目

www.bg.com-ca-root, 2023年8月25日, trustedCertEntry,

证书指纹 (SHA-256): BB:94:EA:62:04:FC:D0:69:55:56:C3:34:EA:0F:D6:6A:6C:A3:1C:A5:B4:BD:29:61:9B:E8:D1:FE:27:10:E6:E7

www.bg.com-tomcat, 2023年8月25日, PrivateKeyEntry,

证书指纹 (SHA-256): E6:C2:CB:39:2D:B6:37:1B:29:1A:3C:06:29:74:77:2D:55:11:32:CA:10:9F:92:AE:8A:29:86:20:07:58:4B:C5

Warning:

JKS 密钥库使用专用格式。建议使用 "keytool -importkeystore -srckeystore D:\java\omc_ca\test2\www.bg.com-tomcat.keystore -destkeystore D:\java\omc_ca\test2\www.bg.com-tomcat.keystore -deststoretype pkcs12" 迁移到行业标准格式 PKCS12。看到你的keystore包含两个条目:一个是CA根证书,一个是Tomcat的私钥条目

3.2.导出CA根证书为PEM格式

bash

keytool -exportcert -alias "www.bg.com-ca-root" -keystore "D:\java\test2\www.bg.com-tomcat.keystore" -rfc -file ca-root.pem -storepass www.bg.com生成ca-root.pem文件

3.3.导出客户端证书为PEM格式

bash

keytool -exportcert -alias "www.bg.com-tomcat" -keystore "D:\java\test2\www.bg.com-tomcat.keystore" -rfc -file server-cert.pem -storepass www.bg.com生成server-cert.pem文件

3.4.导出私钥(需要双向认证)

bash

keytool -importkeystore -srckeystore D:\java\test2\www.bg.com-tomcat.keystore -destkeystore tomcat.p12 -deststoretype PKCS12 -srcalias www.bg.com-tomcat -srcstorepass www.bg.com -deststorepass www.bg.com

openssl pkcs12 -in tomcat.p12 -out server-key.pem -nocerts -nodes -passin pass:www.bg.com生成tomcat.p12文件

生成server-key.pem文件

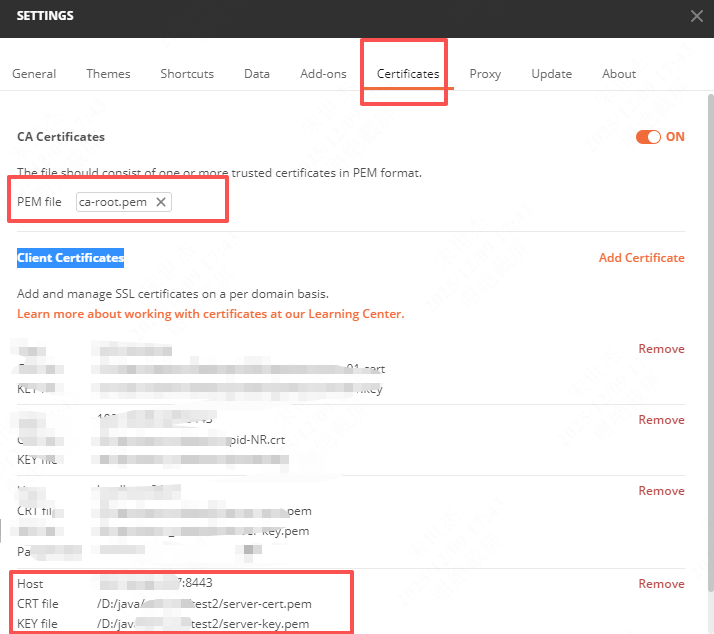

4.postman配置

右上角Setting->Certificate

打开CA Certificates,改成ON,导入ca-root.pem

Client Certificates -> Add Certificate,包括

host:<ip地址>:<端口>

CRT file:server-cert.pem

KEY file:server-key.pem

Passphrase:www.bg.com