事故描述

测试反馈项目在Jenkins环境打包失败,初步核查发现,报错来自项目依赖的内部 graph 库,具体报错原因是类型定义不匹配。有意思的是,本地开发环境编译、运行都正常,问题只在CI构建时出现,所以排查重点放在了环境依赖管理的差异上。

根据报错信息定位到 graph 库的代码文件后,发现本地的代码逻辑和Jenkins打包日志里的报错代码完全对不上。这是因为graph库分定制分支和主线分支,我们项目用的定制分支会在版本号后加"-xxx"标识,还包含专属适配逻辑,不会合并到主线。这种代码差异,基本可以确定是依赖版本拉取出了问题。

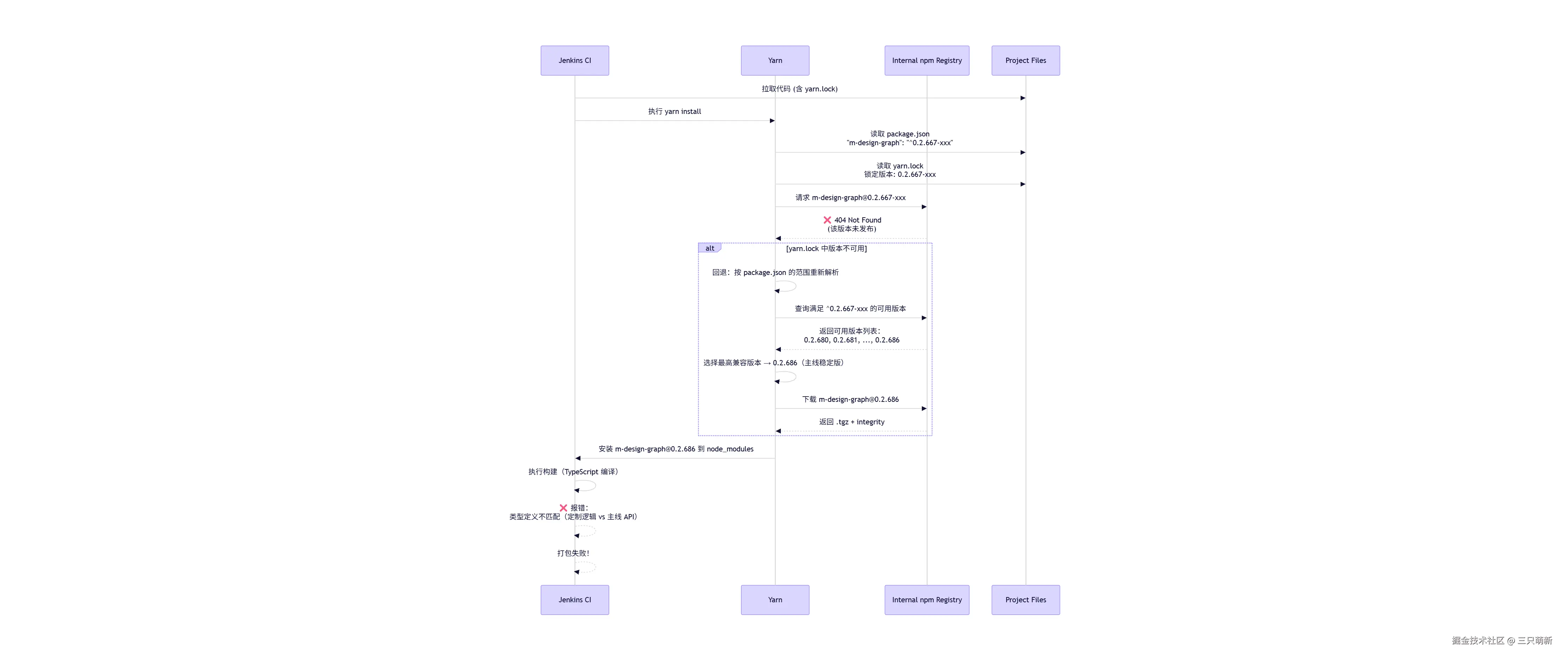

进一步查版本信息,package.json里graph库写的是"^0.2.667-xxx",但Jenkins实际拉取的是主线最新版"0.2.682"。更奇怪的是,项目的yarn.lock文件明明锁定了"0.2.667-xxx",按说yarn会严格按lock文件拉取依赖,不该出现这种偏差。

最后查内部npm服务器记录,才找到根源:graph库的"0.2.667-xxx"版本根本没发布成功。yarn在仓库里找不到锁定的版本,就自动按package.json里"^"的规则来,拉取了0.2.x主版本下的最新可用版0.2.682。而主线版本没有项目需要的定制逻辑,类型定义不兼容,直接导致了打包失败。

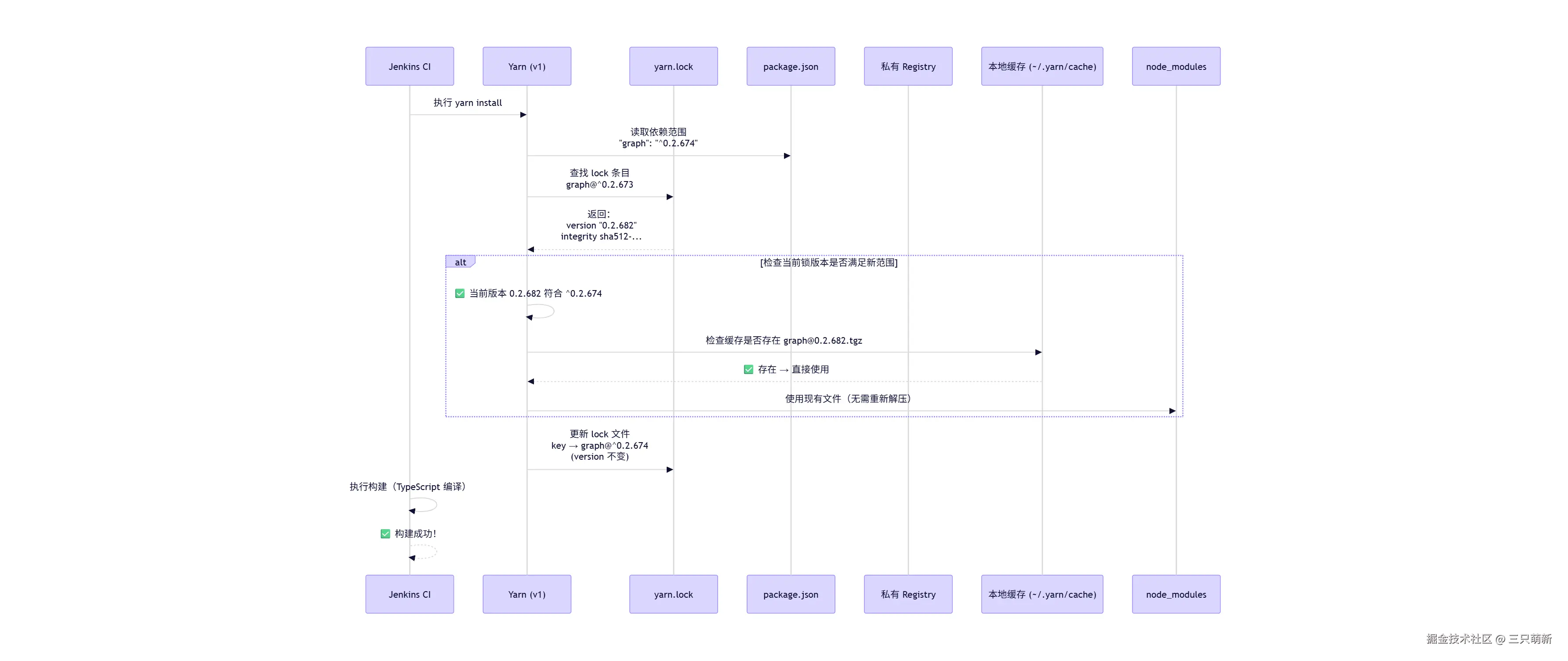

流程说明

将上面流程通过序列图说明如下:

解决方案

针对上述问题,我们采取了两项核心解决措施,从根源上避免同类问题复现。

首先,优先完成graph库"0.2.667-xxx"定制版本的发布工作,确保内部npm服务器上能正常获取该版本。这一步解决了"依赖版本缺失"的直接问题,让yarn可以拉取到项目实际需要的定制化代码。

其次,对package.json中graph库的版本定义进行调整------去除版本号前的"^"符号,将版本锁定为"0.2.667-xxx"。

原本的"^"符号会允许yarn在主版本不变的情况下拉取最新次版本,而去除该符号后,依赖版本将被严格限定:一方面,即使后续主线发布更高版本(如0.2.683、0.2.684等),yarn也会始终拉取"0.2.667-xxx"这一指定版本,彻底杜绝"自动升级引发适配问题"的风险;

另一方面,若该指定版本未在内部服务器发布,yarn会直接抛出"依赖不存在"的明确错误,而非自动匹配其他版本,这种报错方式能帮助我们第一时间定位到"版本未发布"的核心问题,避免陷入依赖版本混乱的排查误区。

经过这两步操作后,重新触发Jenkins构建,项目顺利打包成功,类型报错问题完全解决。

锁定包版本以后如遇到指定包未发布时,在jenkins上构建应用时就会直接抛出问题方便快速定位问题。

yarn install 三种场景分析

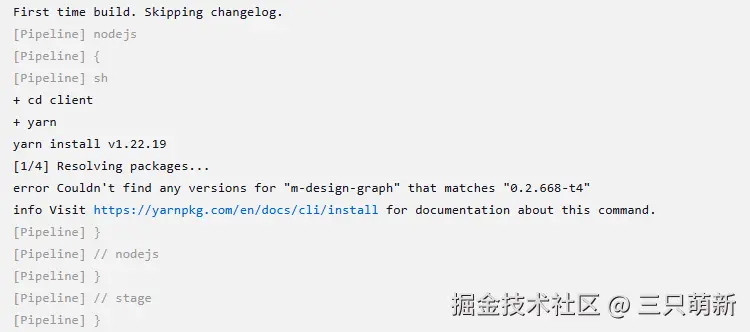

- 场景 1 :

package.json范围升级(^0.2.673→^0.2.674),解析出更高版本0.2.682,触发 依赖更新 + node_modules 变更

场景1序列图

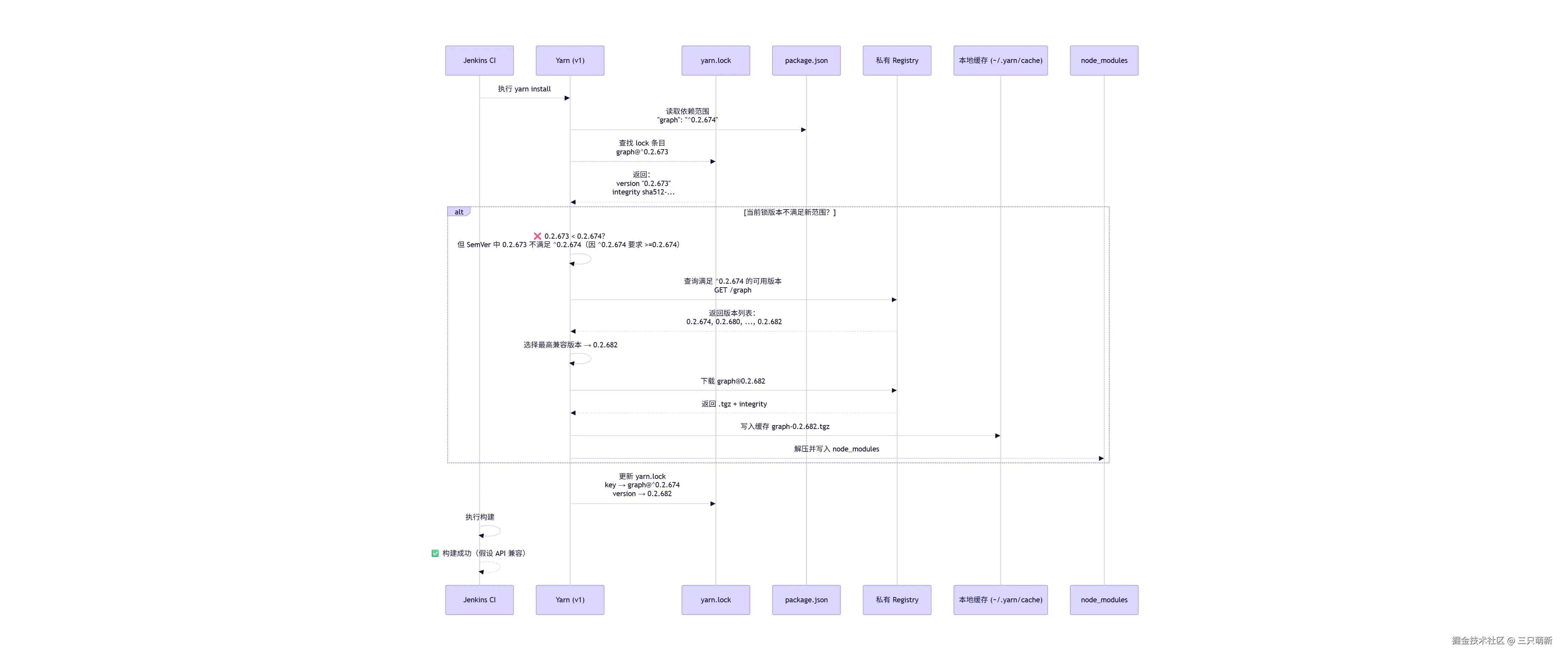

- 场景 2 :

package.json从精确版本0.2.673改为0.2.674,强制安装新版本,触发 依赖更新 + node_modules 变更

场景2序列图

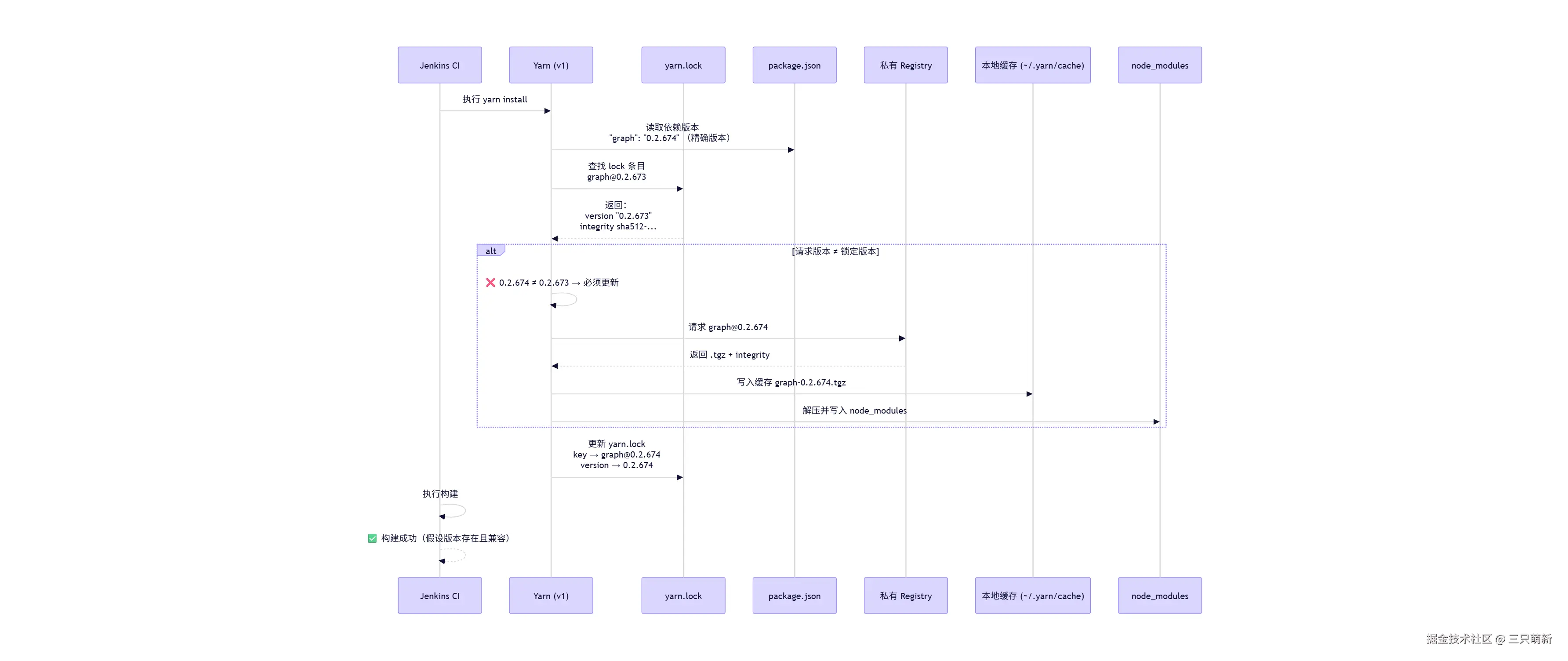

- 场景 3

package.json的版本范围被更新 的情况。由于实际已安装的版本(0.2.682)仍然符合新的范围(^0.2.674),因此不会重新下载包,只会更新yarn.lock中的"请求标识" 。

场景3序列图

| 场景 | 初始状态(修改 package.json前) |

修改后的 package.json |

解析出的新版本 | yarn.lock是否更新? |

node_modules是否更新? |

关键说明 |

|---|---|---|---|---|---|---|

| 1 | • node_modules/graph/package.json#version: 0.2.673• package.json****中声明 : "graph": "^0.2.673"• yarn.lock****中记录 : graph@^0.2.673:``version "0.2.673"``integrity sha512-... |

"graph": "^0.2.674" |

0.2.682 |

✅ 是 (key 改为 graph@^0.2.674,version → 0.2.682) |

✅ 是 | 当前安装的是旧版 0.2.673,新范围可升级到 0.2.682→ 全量更新。 |

| 2 | • node_modules/graph/package.json#v: 0.2.673• package.json****中声明 : "graph": "0.2.673"• yarn.lock****中记录 : graph@0.2.673:``version "0.2.673"``integrity sha512-... |

"graph": "0.2.674" |

0.2.674 |

✅ 是 (key → graph@0.2.674,version → 0.2.674) |

✅ 是 | 精确版本变更,强制安装新版本(假设存在)。 |

| 3 | • node_modules/graph/package.json#v: 0.2.682• package.json****中声明 : "graph": "^0.2.673"• yarn.lock****中记录 : graph@^0.2.673:``version "0.2.682"``integrity sha512-... |

"graph": "^0.2.674" |

0.2.682 |

✅ 是 (仅 key 改为 graph@^0.2.674,version 不变) |

❌ 否 | 实际已安装最新版 0.2.682,新范围仍兼容 → 仅更新 lock 的"请求标识"。 |

yarn.lock

作用

yarn.lock 的核心价值,是解决"依赖版本不一致"问题,其原理是:精准记录项目中每个依赖"在 package.json 里声明的版本范围",与"实际下载安装的精确版本"之间的对应关系。

这样一来,无论谁在什么环境下执行 yarn install,Yarn 都不会重新去网上查"当前最新版本是什么",而是直接参照这份锁文件,下载里面记录的精确版本,从而确保所有人拿到的依赖树完全一样。这并非粗暴锁死版本(比如强制不让升级),而是锁定"版本解析结果"------既遵循 package.json 里"允许升级到某个范围"的语义(如 ^1.0.0 允许升级到 1.x.x 系列最新版),又通过固化首次解析后的精确版本,实现"构建结果可确定"的保障。

yarn.lock 是"上次成功构建时,依赖范围与具体版本对应关系"的快照,让 yarn install 从"动态解析"变为"确定性还原",是项目稳定的核心保障。

yarn.lock 条目含义

以下为典型条目结构,清晰呈现"查询条件→解析结果"的对应关系:

makefile

# 键(key):package.json 中的依赖声明(查询条件)

graph@^0.2.670:

# 值(value):实际安装的依赖信息(解析结果)

version "0.2.680" # 最终落地的精确版本,不受 registry 后续更新影响

resolved "http://registry/graph-0.2.680.tgz" # 依赖包下载地址

integrity sha512-AbcDefG...== # 内容哈希,校验文件完整性以防篡改

# (可选)dependencies:该版本自身的依赖列表yarn.lock 文件变更的场景

仅当依赖声明或版本需求变化时,yarn.lock 才会自动更新,具体包括:

| 场景 | 触发操作 | 原因说明 |

|---|---|---|

| 1. 新增依赖 | yarn add foo |

需要记录新包及其完整依赖树 |

| 2. 移除依赖 | yarn remove foo |

删除该包及不再被引用的子依赖 |

| 3. 升级依赖 | yarn upgrade foo或修改 package.json后 yarn install |

解析出新版本(或即使版本不变但请求范围变了) |

4. 修改 ****package.json****中的版本范围 |

手动改 "foo": "^1.0.0"→ "^1.1.0",然后 yarn install |

Yarn 必须更新 lock 中的 请求标识(key) 以匹配新范围(即使实际安装版本未变) |

| 5. 首次生成 lock 文件 | 项目中没有 yarn.lock时运行 yarn install |

自动生成完整依赖快照 |

| 6. 依赖的传递依赖发生变化 | 某个间接依赖发布了新版本,且满足 SemVer 范围 | 整个依赖树重新解析,lock 更新 |

7. 手动编辑后运行 ****yarn install |

修改了 yarn.lock内容 |

Yarn 会以 package.json为准,覆盖你的手动修改 |

yarn.lock 文件不会变更的场景

| 场景 | 触发操作 | 原因说明 |

|---|---|---|

1. 仅运行 ****yarn install,且 ****package.json****未变 |

yarn install(无其他改动) |

Yarn 完全信任现有 lock 文件,跳过解析阶段 |

2. 仅删除/修改 ****node_modules |

rm -rf node_modules && yarn install |

Yarn 会按 yarn.lock原样还原,不改变 lock 内容 |

3. 使用 ****--frozen-lockfile****且 lock 有效 |

yarn install --frozen-lockfile |

明确禁止任何 lock 变更,只允许按现有 lock 安装 |

其他概念

version 与 integrity等元数据

元数据就是专门描述"包"这一实体的信息集合,比如包的名称、版本、下载地址等,相当于包的"身份证+说明书"。

元数据的核心价值是解决"包的高效管理与安全使用"问题,具体体现在三个层面:

- 定位层面:让包管理工具(Yarn/npm)能快速找到包的存储位置(通过 dist.tarball),无需遍历全网;

- 匹配层面:通过 version 和 dependencies 实现"需求版本"与"实际版本"的精准匹配,避免依赖混乱;

- 安全层面:借助 integrity 等哈希信息,确保下载的包未被篡改,保障项目安全。简单来说,没有元数据,包管理工具就无法识别、获取和校验包,依赖安装会陷入"无据可依"的混乱状态。

| 字段 | 是否元数据 | 说明 |

|---|---|---|

name |

✅ 是 | 包名 |

version |

✅ 是 | 语义化版本号 |

dependencies |

✅ 是 | 依赖声明 |

dist.tarball |

✅ 是 | 下载地址(URL) |

dist.integrity |

✅ 是 | 内容哈希(用于校验) |

dist.shasum |

✅ 是 | SHA-1 哈希(旧版兼容) |

.tgz文件内容 |

❌ 否 | 实际代码/资源,属于"制品(artifact)" |

🔹 1. version(版本号)的作用

- 作用 :标识包的语义化版本(如

0.2.682),用于 SemVer 范围匹配。 - 来源:

-

- 来自包的

package.json中的"version"字段。 - 在发布时由开发者定义,在 registry 中存储。

- 来自包的

- 图中体现:

-

- Yarn 从 registry 获取版本列表 →

[0.2.680, 0.2.681, 0.2.682] - 根据

^0.2.673解析出最高兼容版本 →0.2.682

- Yarn 从 registry 获取版本列表 →

💡 version 是"我想要哪个版本"的依据。

🔹 2. integrity(完整性哈希)的作用

- 作用 :确保下载的

.tgz文件内容未被篡改或损坏,实现安全校验。 - 生成方式:

-

- 发布时,npm CLI 计算

.tgz文件的 SHA-512 哈希值,并转为 Base64 编码。 - 格式:

sha512-Abc123...==

- 发布时,npm CLI 计算

- 图中体现:

-

- Yarn 下载

graph-0.2.682.tgz后,本地计算其integrity - 与 registry 提供的

integrity比对 → 若一致则通过

- Yarn 下载

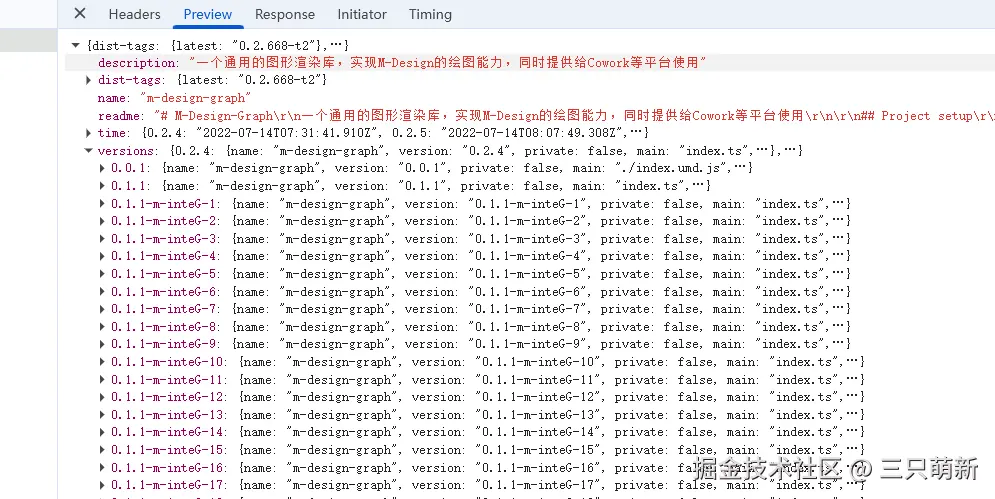

Registry 服务

Registry 是一个符合 npm 协议的 HTTP 服务,主要功能包括:

- 存储包的元数据

-

- 包名、版本列表、依赖关系、

integrity、tarball 地址等

- 包名、版本列表、依赖关系、

- 存储或代理包的实际内容(.tgz 文件)

-

- 有些 registry 自己存(如 Verdaccio),有些只代理(如 Nexus proxy)

- 提供标准 API 接口

-

GET /<package>→ 返回元数据GET /<package>/-/<package>-<version>.tgz→ 返回包内容

直接通过 HTTP 访问 registry 的元数据接口,获取库所有版本的信息。

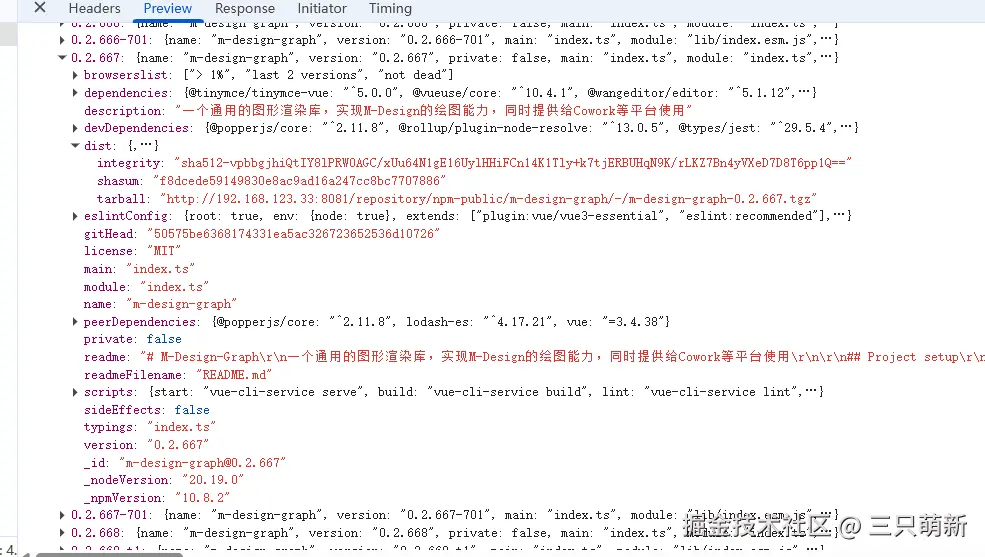

展开其中一个版本查看 dist 字段

| 字段 | 类型 | 说明 |

|---|---|---|

name |

string | 包名,唯一标识。例如:"m-design-graph" |

version |

string | 当前版本号,如 "0.2.667"。用于 SemVer 解析和依赖匹配。 |

dist.integrity |

string | 安全校验核心 。 格式:sha512-Abc...==由发布时 .tgz文件的 SHA-512 哈希生成,Yarn/npm 用它验证下载内容是否被篡改。 |

dist.tarball |

string | 包的实际下载地址 。 例如: http://192.168.123.33:8081/repository/npm-public/m-design-graph/-/m-design-graph-0.2.667.tgzYarn 会从这里下载 .tgz文件。 |

dist.shasum |

string | 旧版哈希(SHA-1),用于兼容老版本工具。 现在优先使用 integrity。 |

从故障排查到依赖管理的认知提升

本次Jenkins打包故障的核心原因可归结为两点:

- 一是版本声明的"隐性风险"------

package.json中^符号的兼容升级语义,在"定制版本未发布"的异常场景下,触发了yarn的版本兜底机制,导致非预期的主线版本被拉取; - 二是发布流程的"校验缺失"------graph库"0.2.667-xxx"定制版本未成功发布至内部仓库,却未被及时发现,形成了"声明版本与可获取版本不一致"的底层漏洞。

两者叠加,最终因主线版本与定制化代码的类型不兼容,引发构建失败。

而比解决故障更有价值的,是此次排查过程带来的依赖管理认知升级。此前对package.json版本符号、yarn.lock锁定机制的理解多停留在"表面使用"层面,通过本次问题的深挖,我们清晰掌握了yarn从"解析版本范围"到"匹配仓库资源"的完整逻辑,明确了yarn.lock"快照依赖解析结果"的核心价值,这些认知不再是文档中的抽象概念,而是经过故障验证的实践准则。

最终沉淀的实践规范------定制化依赖采用精确版本声明、发布后校验版本有效性、CI环境强制锁定lock文件------既是对本次故障的规避,更是将认知升级转化为可落地的流程保障,让依赖管理真正成为项目高效交付的支撑。