📅 网络安全分阶段学习路线图

为了让你更直观地把握学习旅程,下面这张路线图汇总了从零基础到专业水平的四个关键阶段、主要学习内容和目标岗位。

flowchart TD

A[阶段一:基础入门<br>1-3个月] --> B[阶段二:专项深化<br>3-6个月]

B --> C[阶段三:综合实战<br>6-12个月]

C --> D[阶段四:专业深耕<br>长期]

A --> A1[计算机基础<br>网络协议<br>操作系统<br>编程入门]

A --> A2[<font color=red>目标岗位</font><br>安全运维]

B --> B1[Web安全核心<br>渗透测试<br>Python脚本编写]

B --> B2[<font color=red>目标岗位</font><br>渗透测试工程师]

C --> C1[渗透测试全流程<br>应急响应<br>安全体系构建]

C --> C2[<font color=red>目标岗位</font><br>安全工程师]

D --> D1[漏洞挖掘<br>合规与法律<br>前沿领域]

D --> D2[<font color=red>目标岗位</font><br>安全专家/架构师] 阶段一:基础入门(1-3个月)

阶段一:基础入门(1-3个月)

这个阶段的目标是构建坚实的知识地基,你需要重点掌握四大基础模块:

-

计算机基础与网络协议 :你必须深入理解TCP/IP协议栈 (包括三次握手、协议状态)、HTTP/HTTPS 、DNS 、ARP等核心协议的工作原理。建议使用Wireshark进行抓包分析,直观感受数据通信过程。

-

操作系统使用 :熟练操作Windows 和Linux系统是必备技能。在Linux方面,要掌握文件操作、权限管理、用户管理和文本编辑(Vim)等基础命令。请先掌握通用Linux基础,再接触Kali这类安全专用系统,避免本末倒置。

-

编程入门 :Python 是安全领域的首选语言。本阶段需掌握其基础语法、网络编程和正则表达式,以便后续编写安全脚本。同时,了解PHP 和SQL的基础对于理解Web漏洞至关重要。

-

Web基础 :了解HTML/CSS/JavaScript的基本构成,明白浏览器如何与服务器交互(Ajax原理),并能进行基础的MySQL数据库操作。

学习目标:能够独立搭建网络服务、进行基础的网络故障排查、编写简单的自动化脚本。

阶段二:专项深化(3-6个月)

此阶段是Web安全的核心,需要你聚焦OWASP Top 10漏洞的原理、利用与防御。

-

Web安全核心漏洞 :你必须逐一攻克SQL注入 、XSS (跨站脚本)、CSRF (跨站请求伪造)、SSRF (服务端请求伪造)、文件上传漏洞 、命令执行等主要漏洞类型。学习方式建议为"原理学习->手动复现->自动化工具->代码审计"的循环。

-

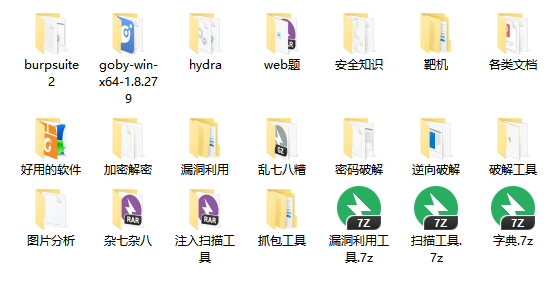

渗透测试工具链 :熟练使用业内标准工具,如用于信息收集的Nmap 、作为Web渗透测试核心平台的Burp Suite 、自动化SQL注入工具SQLMap ,以及漏洞利用框架Metasploit(MSF)。

-

靶场实战 :在授权环境下进行大量练习。推荐从DVWA 这种综合漏洞环境开始,然后过渡到SQLi-labs (SQL注入专项)、Upload-labs (文件上传专项)等靶场。之后可挑战Vulnhub 上的综合漏洞虚拟机。

学习目标:能独立对授权靶场完成完整的渗透测试,并输出规范的报告。

阶段三:综合实战(6-12个月)

这个阶段旨在培养你在真实环境下的综合问题解决能力。

-

内网渗透与横向移动:学习域环境下的权限提升、横向移动和持久化控制技术。

-

防御视角(蓝队) :掌握安全运维 (SIEM如Splunk/ELK的部署)、入侵检测(Snort, Suricata)、日志分析和威胁狩猎(应用MITRE ATT&CK框架)。

-

应急响应与安全体系 :了解安全事件的处理流程,并学习**等级保护(等保2.0)** 等合规框架。

-

实战平台晋级 :在Hack The Box 、TryHackMe 、国内的玄机靶场 等在线平台进行高强度演练,模拟真实企业环境。

学习目标:具备独立完成企业内网渗透测试、实施安全运维监控和进行基础应急响应的能力。

阶段四:专业深耕(长期)

在掌握通用技能后,你可以选择一个方向深度钻研:

-

安全研究 :聚焦0day漏洞挖掘(Fuzzing技术、代码审计)、恶意软件分析、高级持续性威胁(APT)攻击分析。

-

云安全 :学习AWS/Azure/GCP等云平台的安全配置、容器安全(Docker/K8s)和Serverless安全。

-

前沿领域 :探索AI安全 (对抗样本攻击)、物联网安全 (固件逆向)、区块链安全(智能合约审计)等新方向。

-

权威认证 :考虑考取OSCP (进攻型实战认证)、CISSP (安全管理认证)等业内高度认可的证书,提升职业竞争力。

学习目标:成为特定安全领域的专家,具备漏洞研究、架构设计和团队管理的能力。

🌟 湖南省网安基地特色与优势

如果你在湖南,或者考虑在湖南进行系统学习,湖南省网安基地是一个非常值得重点考虑的选择。

-

官方背景与资源 :该基地是国家网络安全人才培养基地 ,被认定为"国家新一代自主安全计算系统产业集群",拥有国家级和省级的多项权威资质,这意味着其培训目标直接服务于国家网络强国战略。它与省网信办、公安厅等监管部门深度合作,能准确把握政策导向和安全需求。

-

"政-企-校"模式与实战导向 :基地构建了政府、企业、高校三位一体的协同培养模式,与奇安信、华为等头部企业有深度合作,并能将经授权的真实项目 带入教学。其课程采用"学-练-战-评"四步教学法,实践训练占比高达60% 。学员有机会参与在公安、网信办或事业单位授权下的真实安全测试项目、红蓝对抗演练,甚至SRC(安全应急响应中心)漏洞挖掘。

-

就业保障 :基地与上百家知名企业建立了合作关系,学员就业率数据表现突出。

💡 关键学习原则与避坑指南

无论选择自学还是参加培训,都应牢记以下几点,这能帮你有效避开常见弯路:

-

坚持实战为王:网络安全是实践性极强的学科。切忌只看不练,务必坚持"50%实践+30%理论+20%交流"的学习时间分配原则。对于每个知识点,都要在实验环境中亲手验证。

-

避免"工具依赖症":精通Nmap、Burp Suite等核心工具远比泛泛了解上百个工具重要。更重要的是,在使用任何自动化工具之前,必须理解其背后的漏洞原理,否则无法应对复杂的真实场景。

-

基础不牢,地动山摇:切勿急于求成,跳过计算机网络、操作系统等基础直奔所谓的"黑客工具"。很多人学习受阻的根本原因在于基础薄弱。

-

法律是绝对红线 :所有学习和实践必须在自己搭建的靶场 或正规的在线靶场中进行。严禁在未获得明确授权的情况下对任何网络或系统进行测试。务必学习并遵守《网络安全法》、《数据安全法》等法律法规。

希望这份详细的攻略能为你指明方向。网络安全的世界充满挑战,但也回报丰厚。如果你对某个具体的安全方向有更深入的兴趣,我们可以继续探讨。