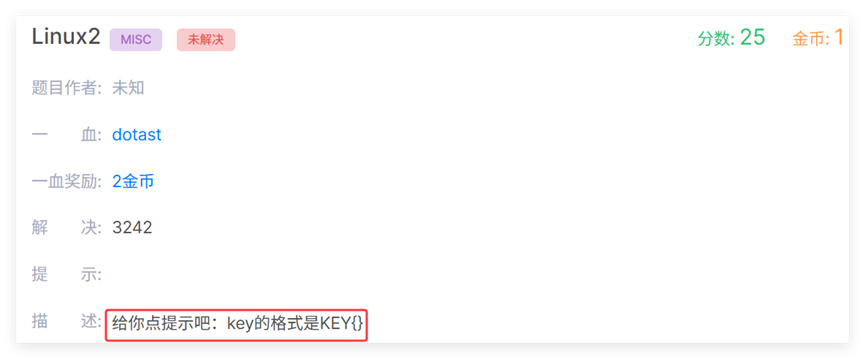

下载文件,是一个未命名的文件

改为txt文件看一下,估计数据量有点大,长时间未响应

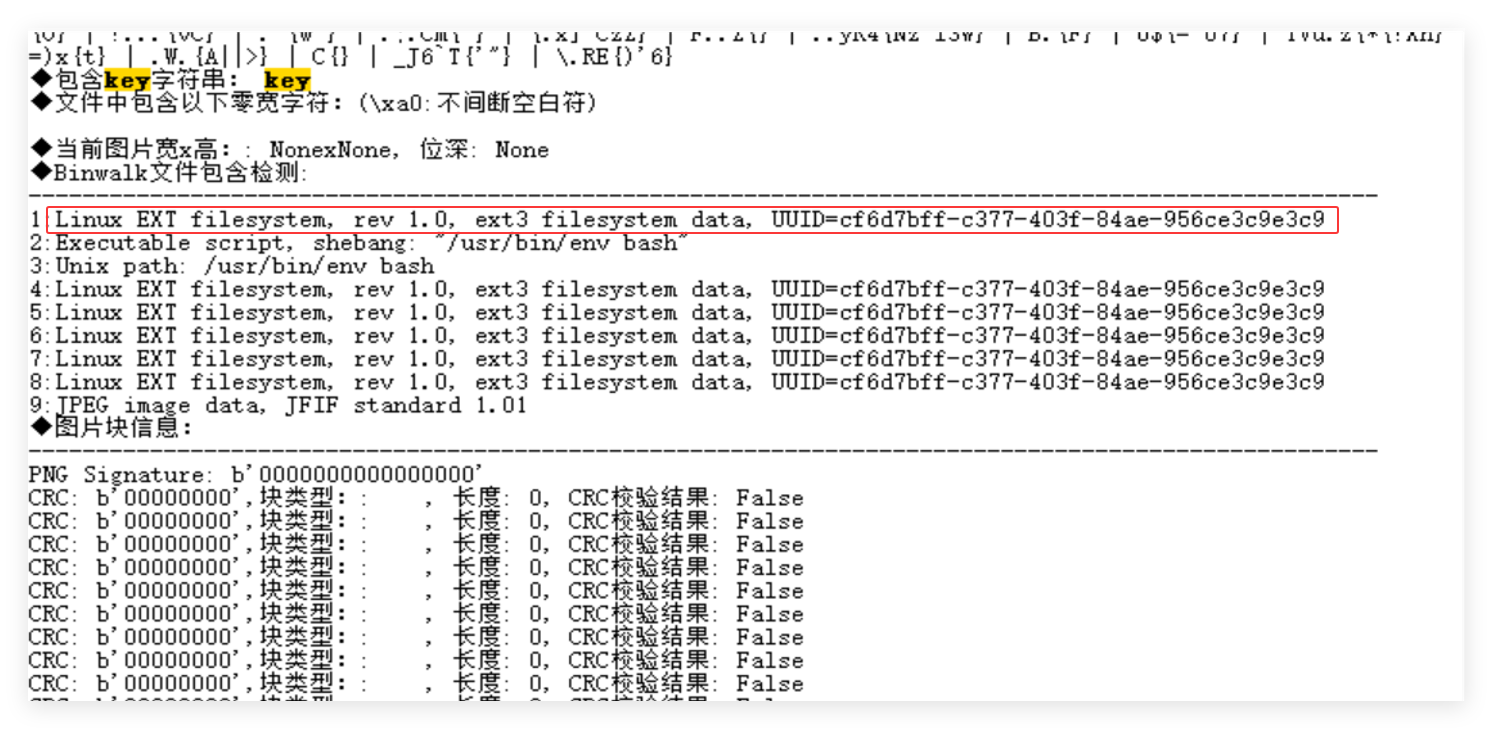

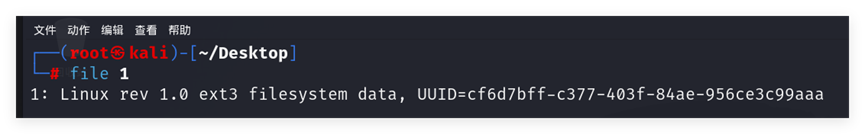

直接使用kali的file命令查看文件类型,是一个linux系统的ext3文件系统分区

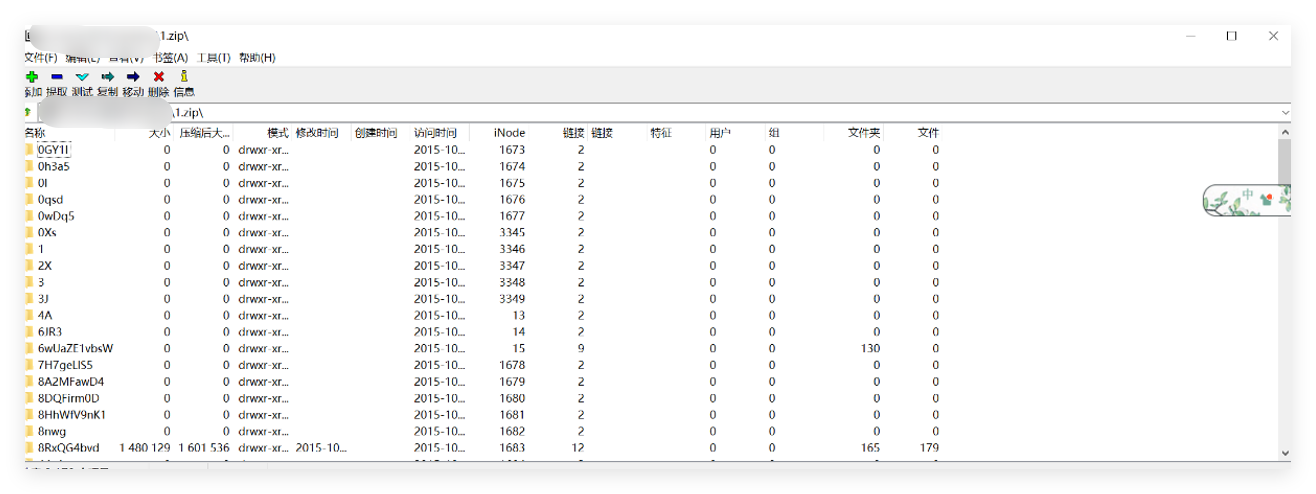

(1)方法一:系统分区或者镜像,将文件改为.zip文件

改为zip文件,打开有很多文件夹

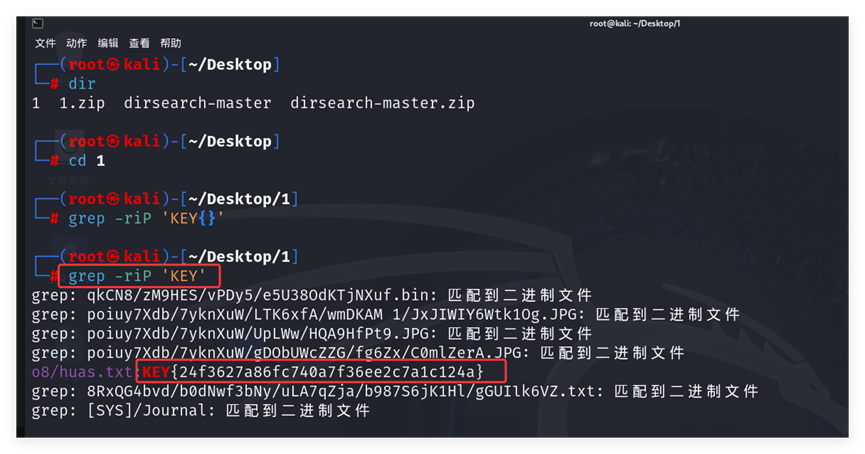

将文件夹复制到kali中,使用grep命令进行字符匹配(这里用题目给的KEY提示,其他的可以用flag)

bash

grep -riP 'KEY'

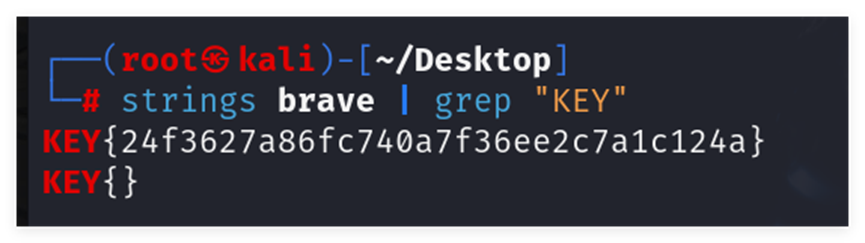

(2)方法二:不用改什么后缀,直接对原文件使用strings命令匹配字

bash

strings brave | grep "KEY"

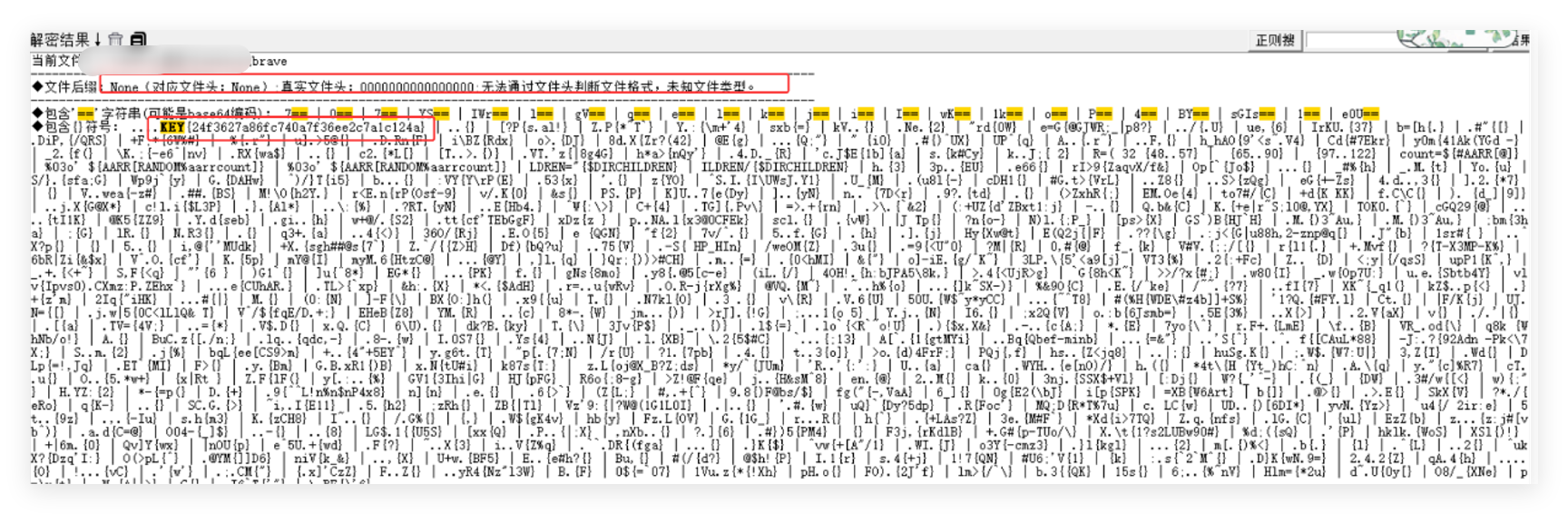

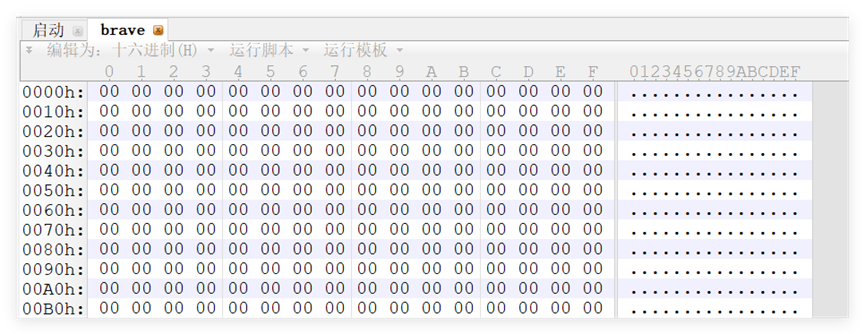

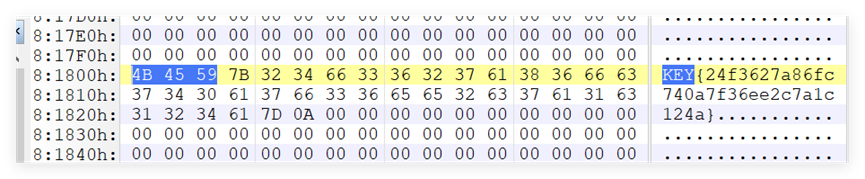

(3)方法三:放入010查看分析

对于不知名文件,没有头绪皆可010

前面也看不出什么头

直接搜索关键词KEY得出flag

(4)方法四:随波逐流

依旧我们强大的老朋友------随波逐流、