目录

信息收集

信息收集是渗透测试的第一步 ,也是最重要的一步 。

目的:了解目标系统的架构、服务、潜在漏洞、防护措施等信息。

分类:

- 主动:直接与目标系统交互

- 被动:通过第三方渠道获取目标系统信息

一、信息收集概念

信息收集是指在渗透测试中,对目标系统进行全面的调查分析,获取目标系统信息。

信息收集的原则:

- 隐蔽性

- 灵活性

- 完整性

- 准确性

二、开源情报

开源情报是指从各种公开渠道中获取的有价值的信息,具有丰富性、可及性、实时性、合法性的特点。

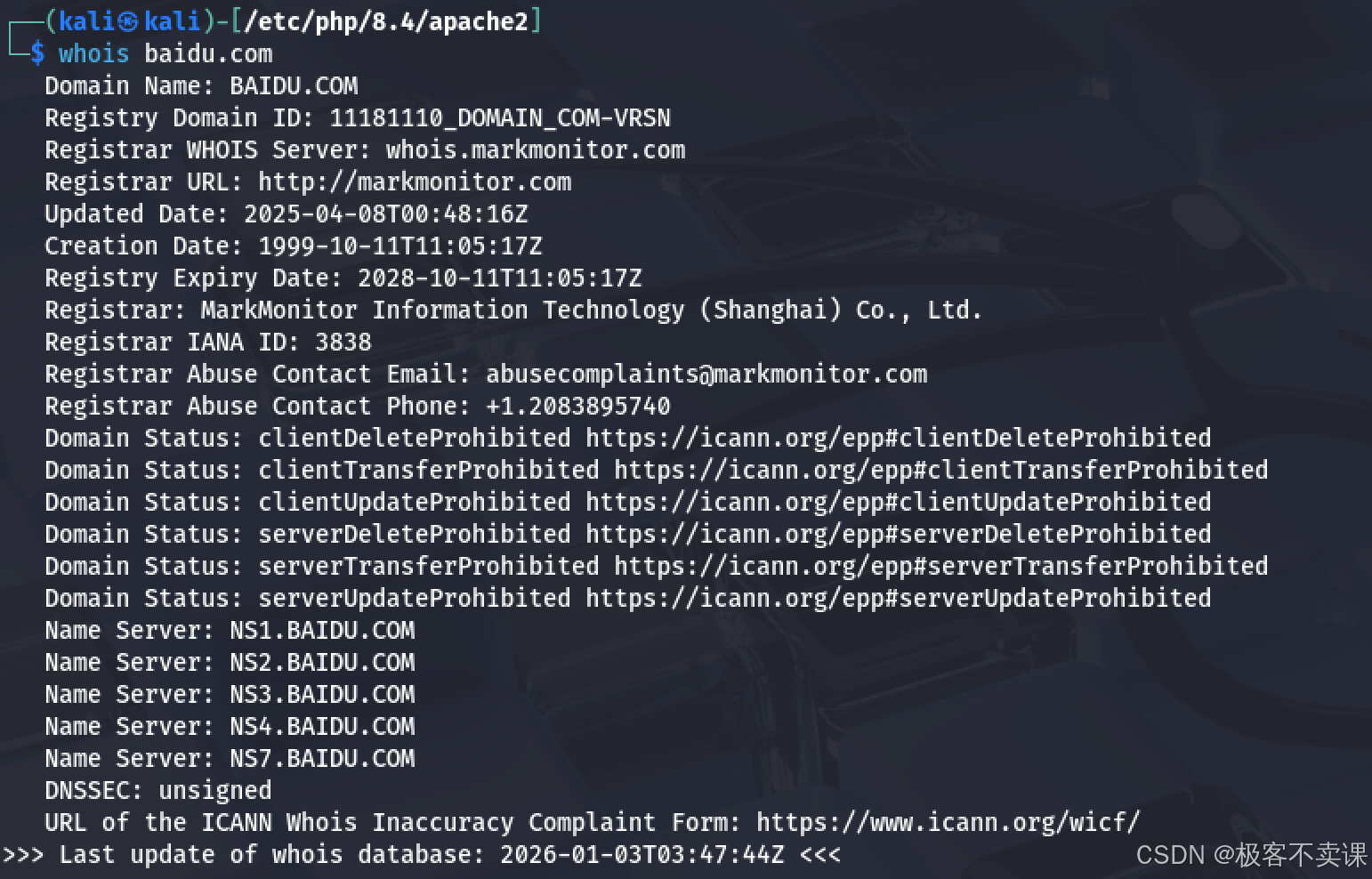

1. whois

查询域名或IP地址注册信息的工具,通过向特定的whois服务器发送查询请求 ,获取目标系统信息。

2. CDN

CDN:Content Delivery Network , 内容分发网络,是一种用于屏蔽运营商节点性能差异的技术。

原理:在各个运营商节点上部署高速缓存服务器,将用户的静态数据缓存在这些服务器上,用户请求静态资源 时,直接从离用户最近的服务器上获取。

对渗透测试的影响:如果目标服务器使用了CDN服务,扫描(ping)到的是CDN服务器的IP地址,而不是真实的IP地址。

绕过CDN服务的方法如下:

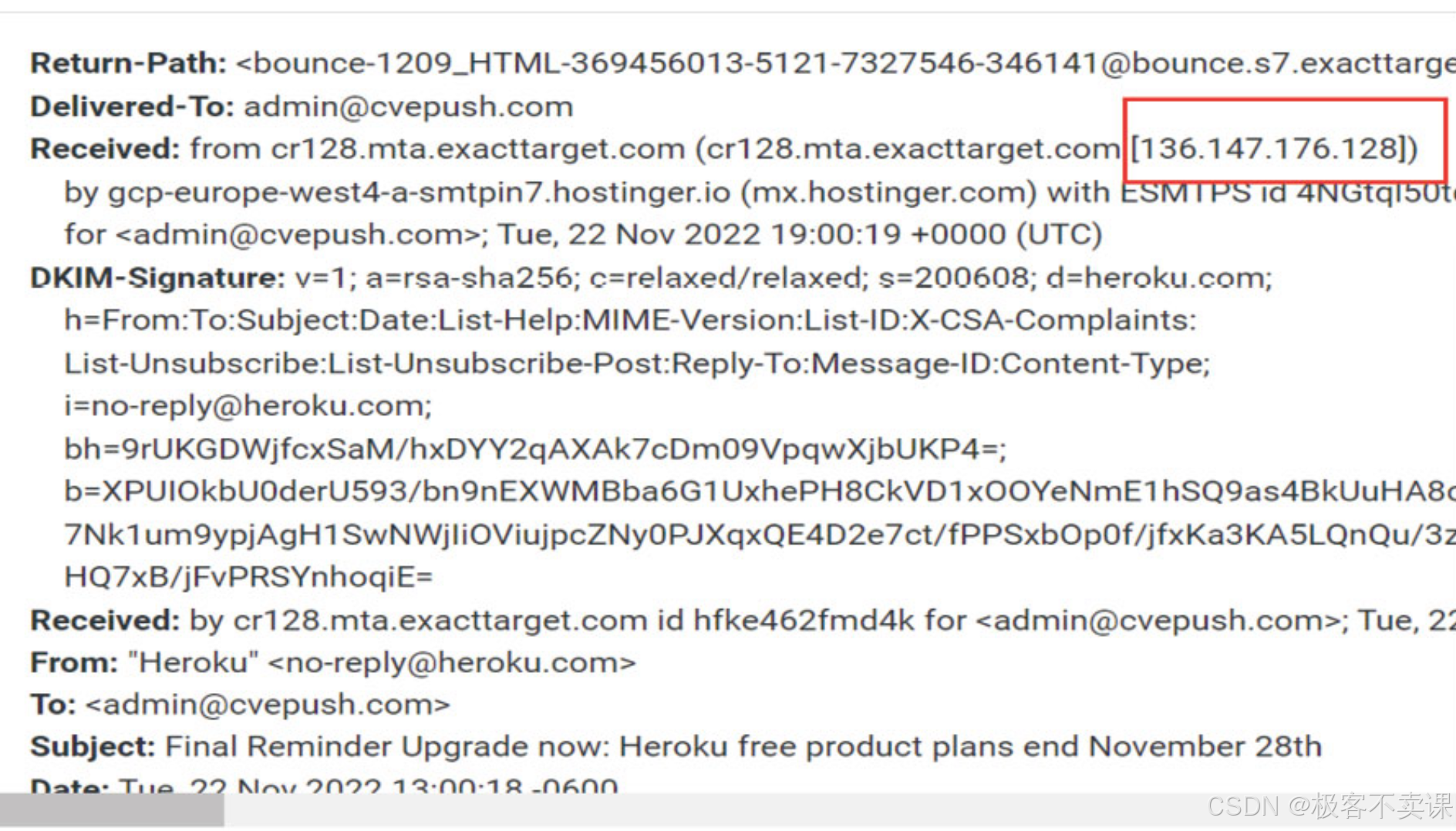

邮箱地址

- 找到可以向目标站点发送电子邮件方式(注册账号、订阅服务...)

- 找到邮件头部分,在邮件头中找到 Received 字段,该字段记录了邮件传输中经过的所有服务器信息。

如果目标网站使用了第三方邮件推送服务,该方法就无效了

phpinfo 文件

phpinfo 是一个 php 函数,可以输出 php 的配置信息。

phpinfo 文件是一个包含 phpinfo 函数调用的 php 脚本文件,可在浏览器中显示 php 配置信息。

- 尝试访问网站根目录下的 phpinfo.php 文件

- SERVER_ADDR 字段显示服务器的真实 IP 地址

分站

网站的子网站,通过访问分站获取主站 IP 地址

国外访问获取

未对国外访问使用 CDN 服务

- 访问17CE官网

- 输入网站,点击检测一下

域名历史解析记录

网站未对过去的访问使用CDN

- https://sitereport.netcraft.com/

- 输出查询域名,查看历史解析记录,最早的是真实IP地址

APP 请求

未对移动端启用 CDN 服务

3. 子域名

子域名作为独立网站,拥有自己的内容,但仍输入主域名的一部分。子域名是一个重要的信息来源,因为其可以暴露目标网站的信息。

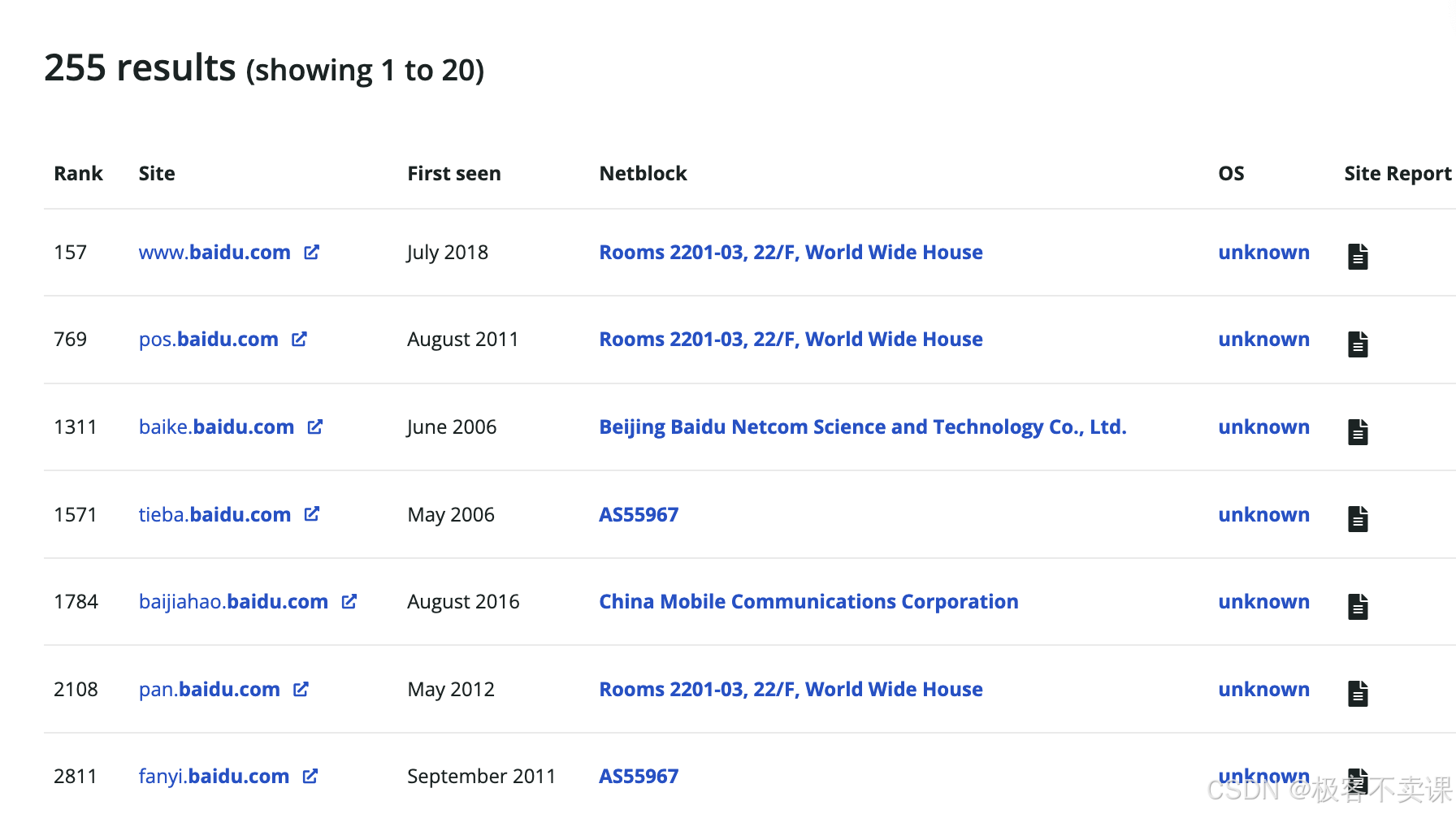

Netcraft在线网站查询

证书透明度公开日志

证书透明度:Certificate Transparency,CT,是一个让证书授权机构公开每个 SSL/TLS 证书的项目。证书中包含系统的域名、子域名、邮件地址等信息。

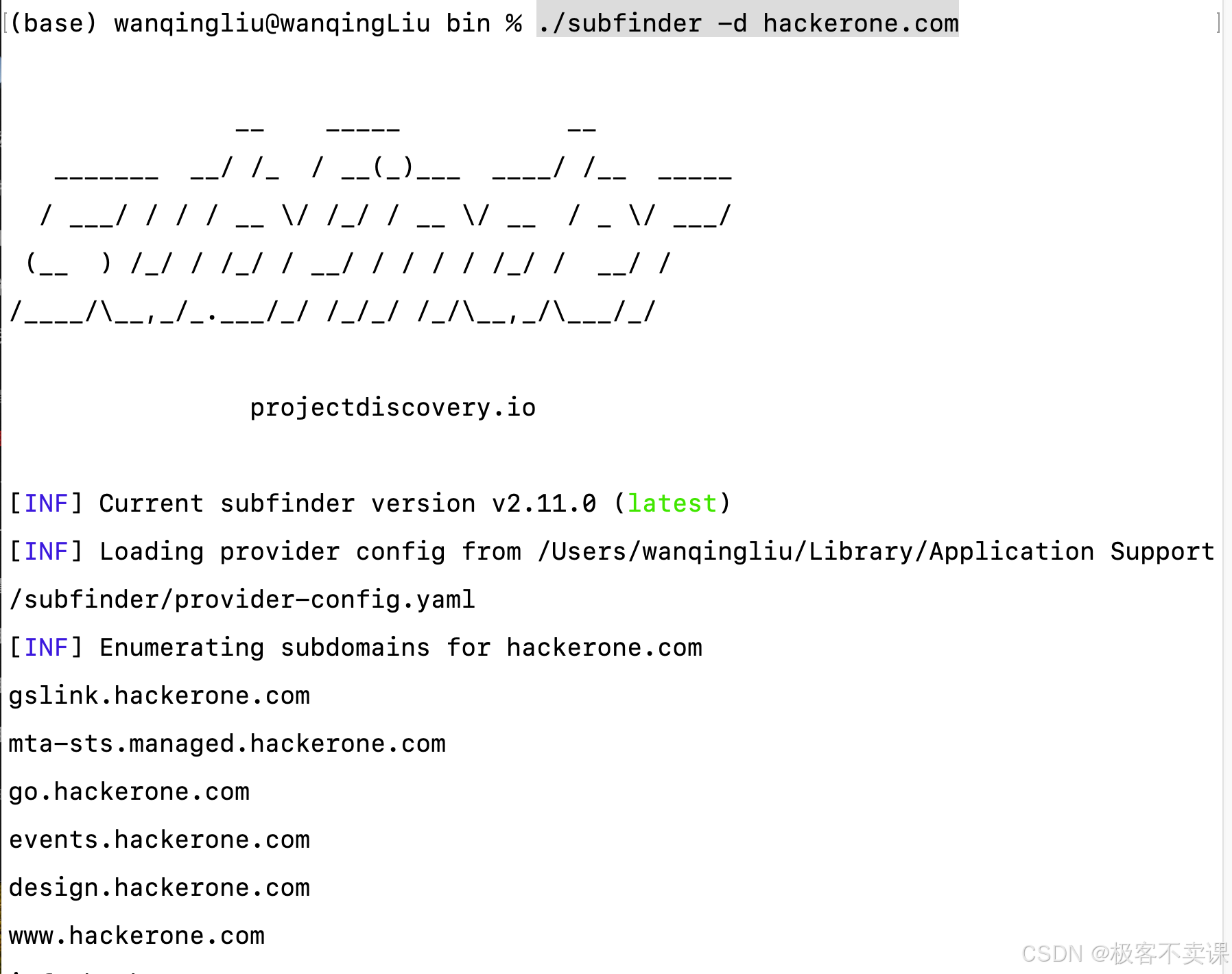

subfinder

subfinder是一款能够从多个在线源快速获取目标网站有效子域名的信息收集工具。

bash

sudo apt update

sudo apt install golang-go

go version

go env -w GOPROXY=https://goproxy.cn,direct

go install -v github.com/ projectdiscovery/subfinder/v2/cmd/subfinder@latest

cd go/bin

./subfinder -d hackerone.com

搜索引擎及在线网站

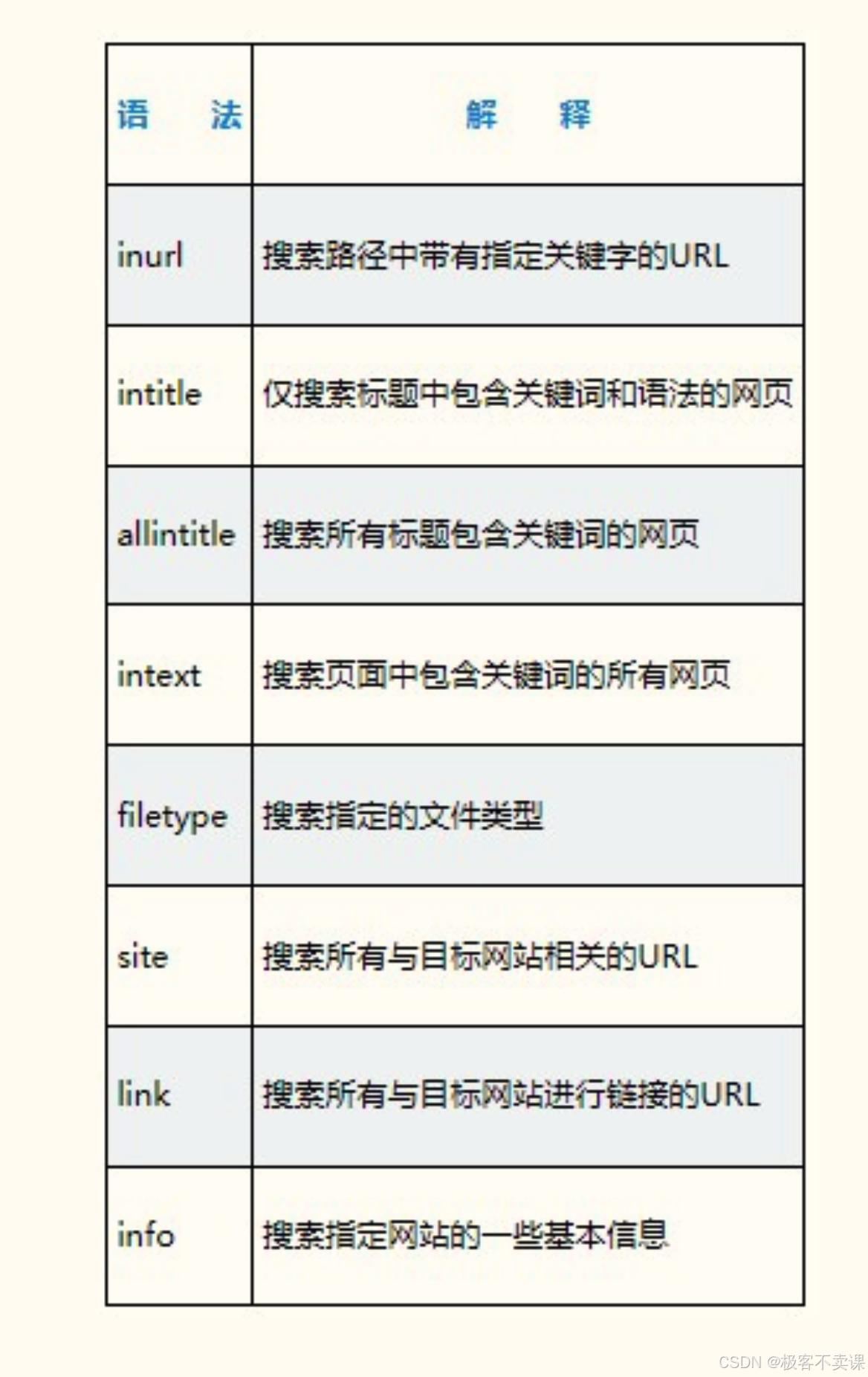

- google 搜索引擎语法表

- https://www.exploit-db.com/google-hacking-database

- inurl:/admin/upfile.asp

- 在线网站

- Shodan:网络扫描引擎

- FOFA:网络空间测绘的搜索引擎,针对网页URL和IP地址信息进行查询

- Censys等

三、主动侦查

直接与目标系统进行交互,缺点是可能会被目标发现。

1. DNS 侦查

- DNSMap

快速获取目标域名的子域名和对应的IP地址。

bash

dnsmap baidu.com -r dnsmap.txt- DNSRecon

查询多种目标域名的DNS记录,例如:A记录、MX记录、NS记录等

bash

dnsrecon -d megacorpone.com还可以进行ip地址等反向查询

bash

dnsrecon -r 110.129.8.1-110.129.8.10 -t rvl--v- DNSEnum

bash

dnsenum megacorpone.com- Fierce

bash

fierce --domain baidu.com2. 主机枚举

在网络中发现识别目标主机的活动,用来收集目标主机的信息,如:IP地址、操作系统、开放端口、运行服务等。

- ATK6

查看内网中存在的主机

bash

atk6-alive6 eth0- fping

枚举指定网段存活主机

bash

fping -a -g -q 192.168.8.0/24- hping3

bash

hping3 --icmp -c 2 192.168.8.1

hping3 -S --flood --rand-source -p端口IP地址

hping3 --scan 80-100,200-255 -S baidu.com

hping3 -c 4 -V -p 80 -F域名或IP地址- Nmap

bash

nmap -A -T4域名或IP地址

nmap域名或IP地址 --spoof-mac MAC地址或0

nmap -f域名或IP地址

nmap --spoof-mac FF:FF:FF:FF:FF:FF --data-length 24 -T1 -f --mtu 16 -D RND -sS -sV -p 1-65535 -n -oA /root3. 指纹识别

通过一些特征文件识别目标网站或系统的类型、版本、组件等信息。

- Wappalyzer

- WhatWeb

- WAF识别

- wafw00f工具 :wafw00f 域名或IP地址 --proxy=代理地址

4. 目录扫描

帮助渗透测试人员发现网站中的隐藏或敏感目录,原理是利用字典或者暴力破解方法,对网站的URL进行访问。

- Dirb

- DirBuster

- Gobuster

- ffuf

- Wfuzz

四、综合侦查

从多个来源收集和分析目标的信息。

- Dmitry

- Maltego

- SpiderFoot