红人点集

找加密参数

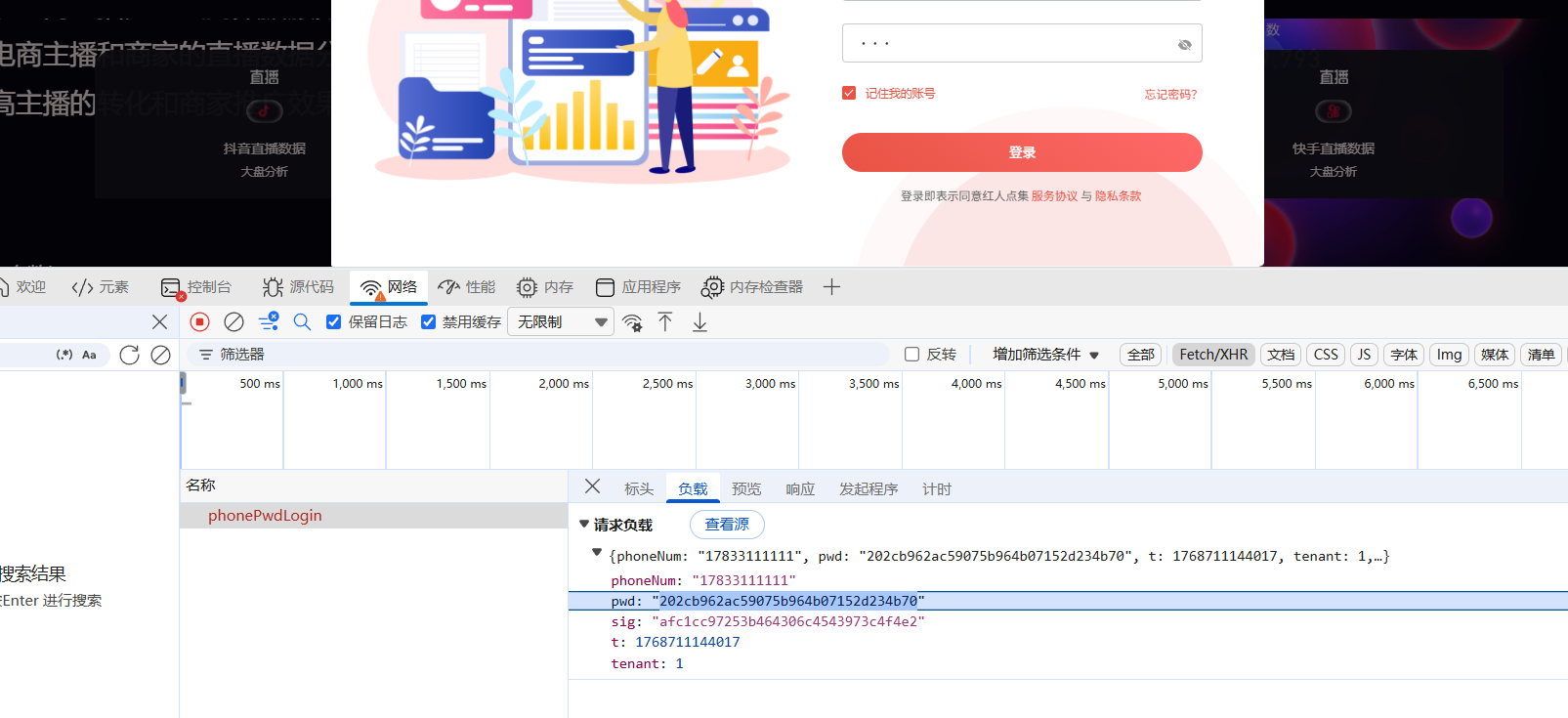

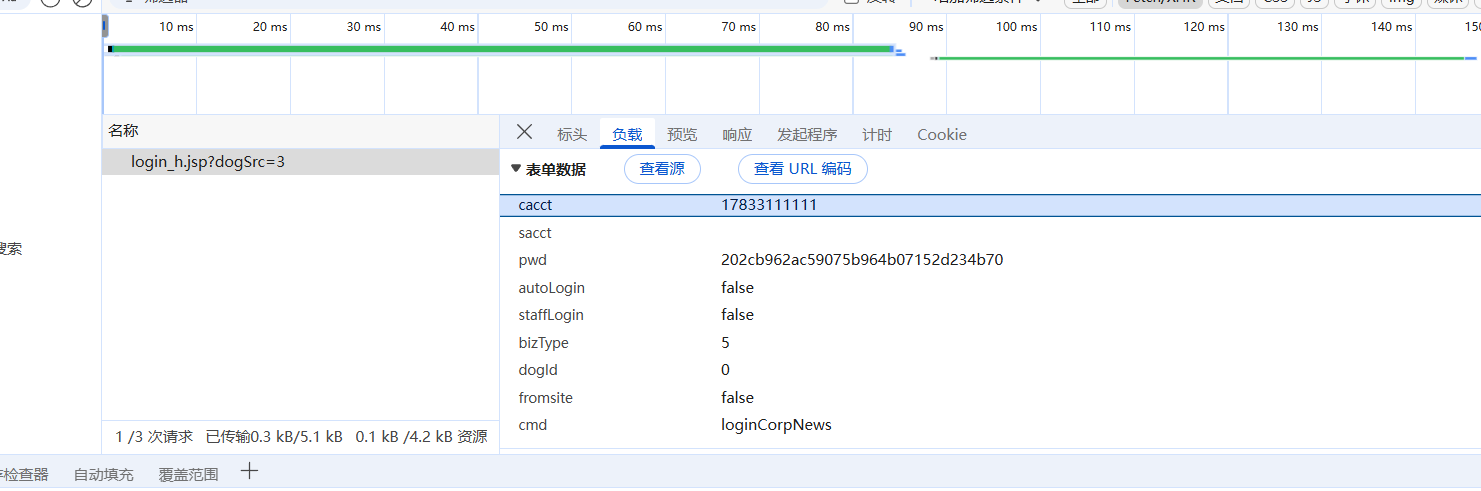

pwd和sig

找加密位置+逻辑复现

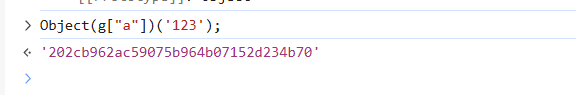

因为我密码输入的是123,加密后pwd是4b70结尾,所以这个可以直接确定是md5且标准,sig我们xhr跟栈找一下:

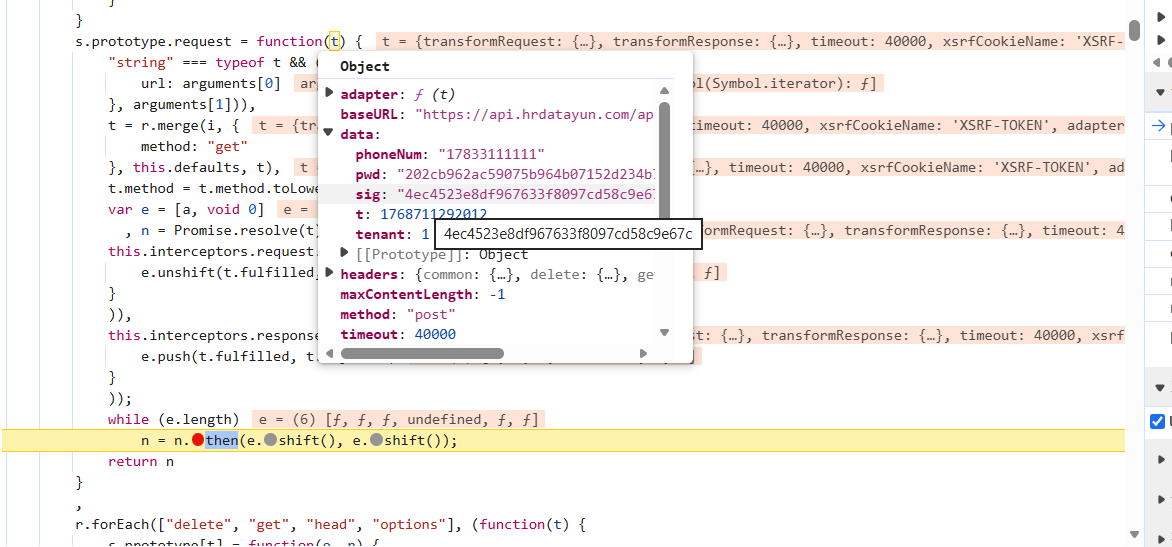

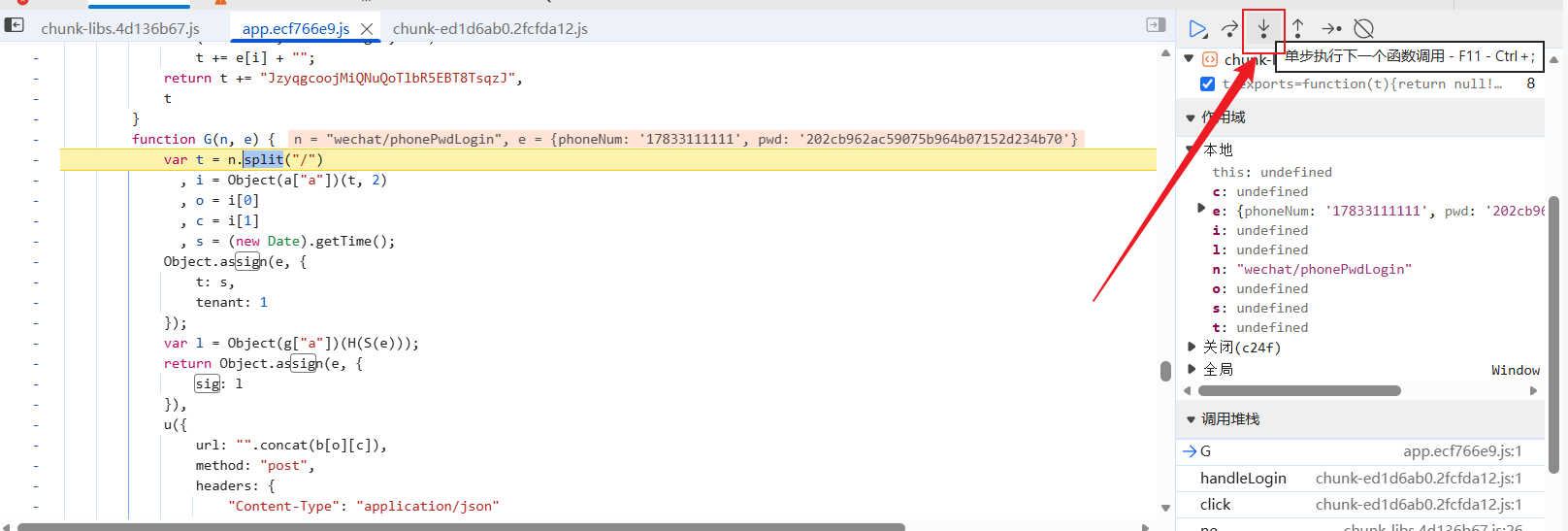

这里是异步前的入参也有加密好的密文,接着向前跟栈一直到这里:

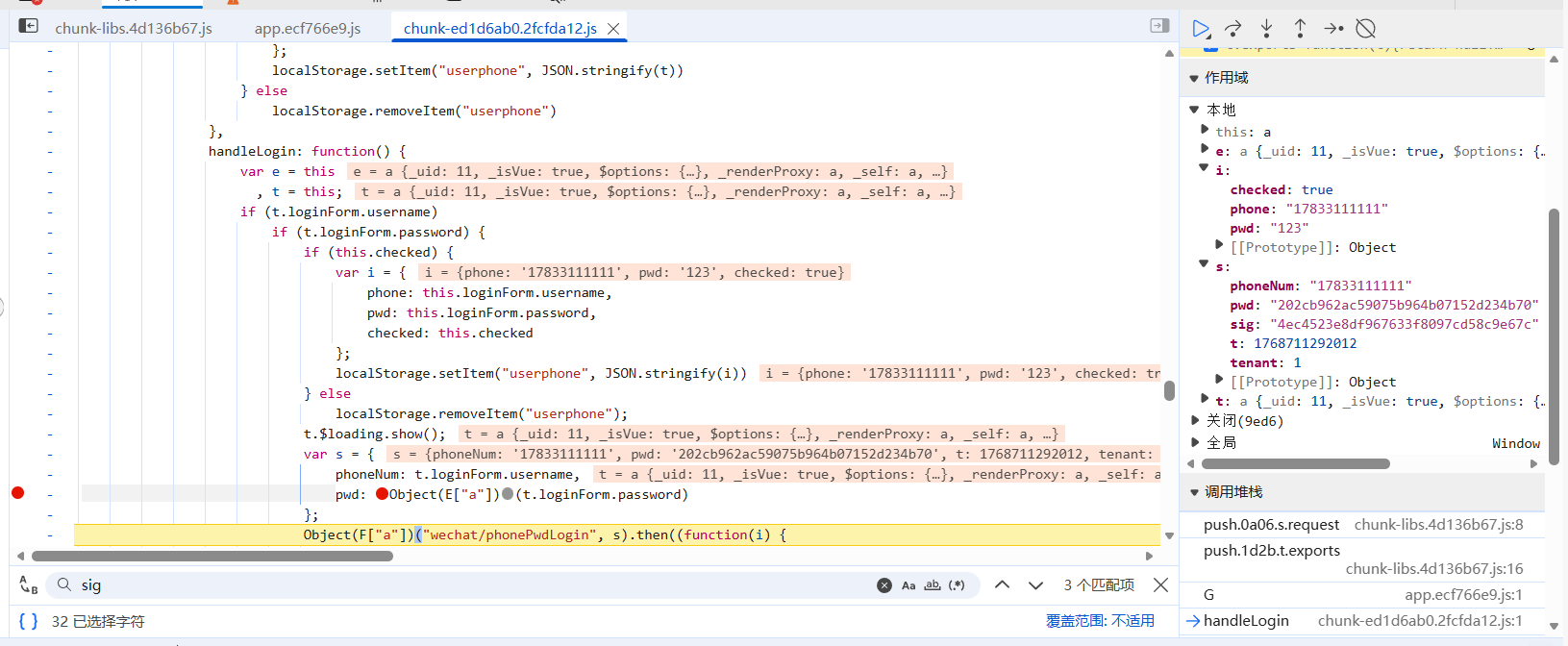

发现作用域中有密文但是我们没有看到明显的加密地方(只有pwd的加密看到了),所以打断点一步步看:

我们会发现走完这个栈也没有数据,那就不在这里,按理说我们应该往上跟栈,但是你想一下,如果上面已经生成的话,我们跟栈的时候有,打断点为什么有没有了呢,它不都走了之前几个栈吗 ,所以说真正加密应该在下面的栈,单步运行看看:

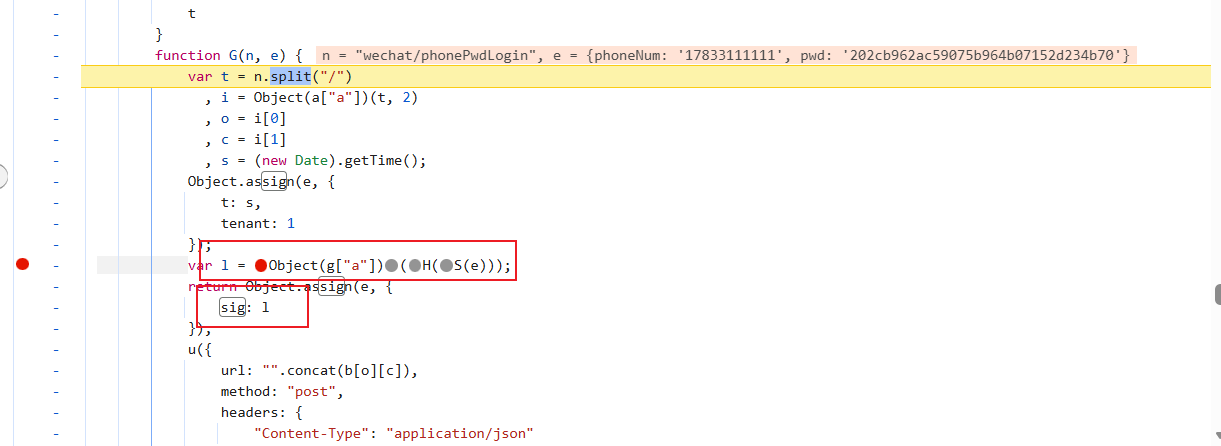

点了几次就发现果然在下面打断点看看怎么生成的:

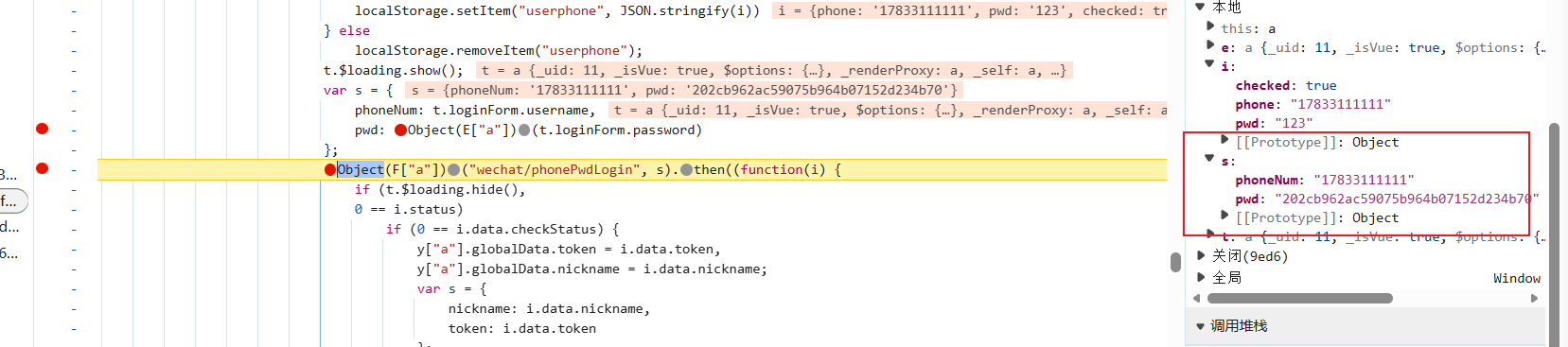

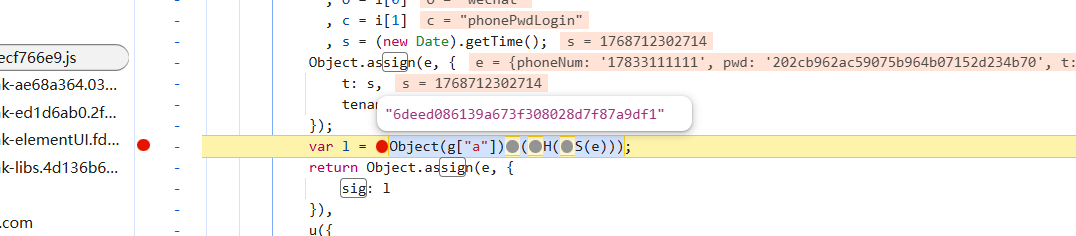

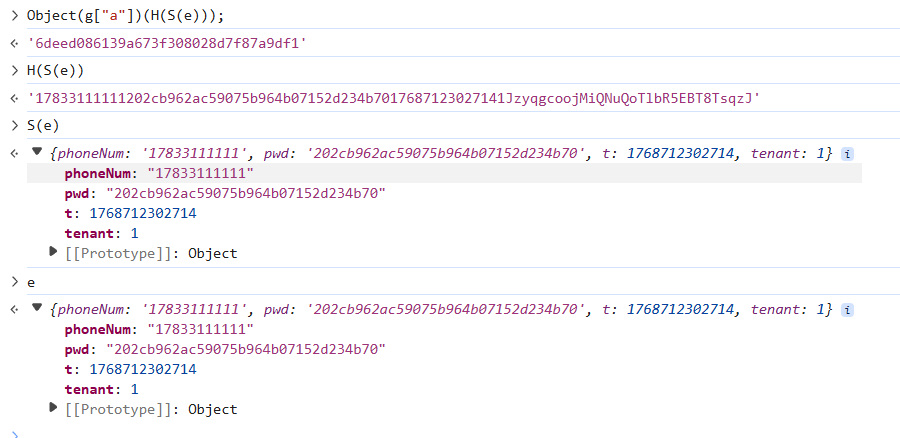

这里通过分析我们可以发现,g'a'方法入参是参数e通过啥也没干的S方法然后再通过H方法拼接一个字符串(字符串是前端写死的,可以进去看)然后看看g方法是啥加密:

很好依旧标准md5,接下来就开始手搓加密:

python

// password sig

var CryptoJS = require('crypto-js');

function paramsEnc(phoneNum, dePWD) {

var pwd = CryptoJS.MD5(dePWD).toString(),

sig = CryptoJS.MD5(`${phoneNum}${pwd}${+ new Date()}JzyqgcoojMiQNuQoTlbR5EBT8TsqzJ`).toString();

return {

sig: sig,

pwd: pwd

}

}

console.log(paramsEnc('17833111111', '123'));凡客网

找加密参数+逻辑复现

加密参数:

非常简单标准md5,ok复现逻辑:

python

var CryptoJS = require('crypto-js');

pwd = CryptoJS.MD5('输入密码').toString()此案例没写很详细,小白可以xhr跟一跟栈练习练习

小结

本文为基础案例,小白可练手(练习跟栈定位等)如文章有什么问题请及时提出,加油加油