文章目录

- 一、数据加密

-

- [1.1 HTTPS协议加密](#1.1 HTTPS协议加密)

- [1.2 程序数据加密](#1.2 程序数据加密)

- 二、数据签名

-

- [2.1 示例-充话费](#2.1 示例-充话费)

- [2.2 数据签名的好处](#2.2 数据签名的好处)

- 三、DOS攻击

-

- [3.1 时间戳](#3.1 时间戳)

- [3.2 流量限制](#3.2 流量限制)

一、数据加密

1、HTTPS协议加密(协议层面)

- 要求网站使用https协议传输数据

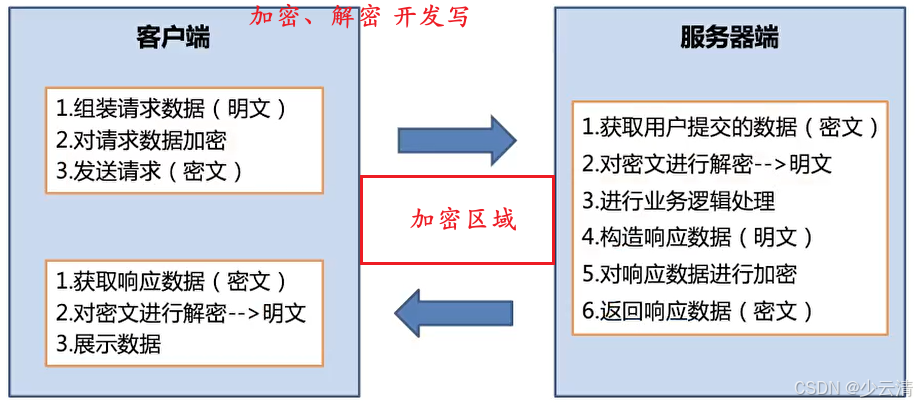

2、程序数据加密(程序层面)

- 在程序中对接口数据进行加密,保证敏感数据不是按照明文进行传输

yacas

数据加密:md5/AES/DES/自定义1.1 HTTPS协议加密

HTTPS:在HTTP的基础上通过传输加密和身份认证保证了传输过程的安全性

HTTPS特点:

- 数据保密性:保证数据内容在传输的过程中不会被第三方查看。

- 数据完整性:防止传输的内容被中间人冒充或者篡改。

- 身份校验安全性:通过证书认证客户端访问的是自己的服务器,保证数据到达用户期望的目的地。

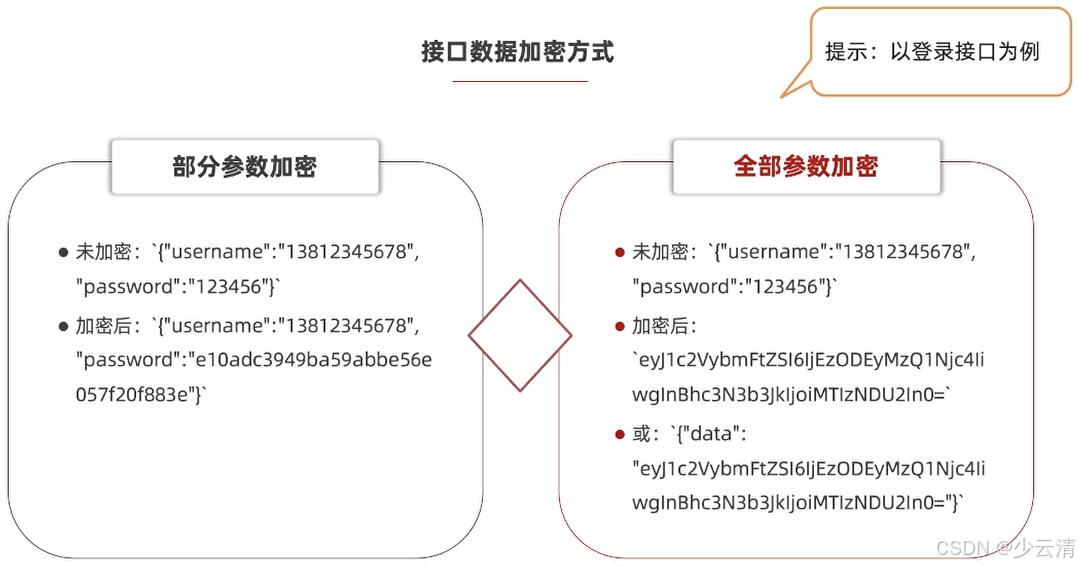

1.2 程序数据加密

- 在程序中对接口数据进行加密,保证敏感数据不是按照明文进行传输

二、数据签名

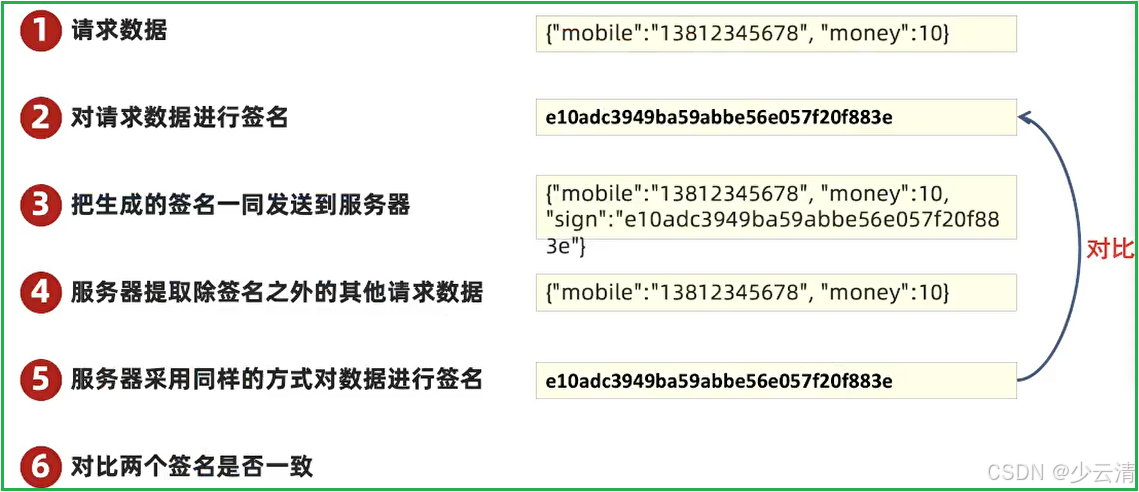

- 数据签名:在发送请求的时候,增加一个无法伪造的字符串,用来保证数据在传输的过程中不被篡改。

yacas

注意:数据签名的实现方式有很多种,但是基本思想和最终目的都是相同的!2.1 示例-充话费

2.2 数据签名的好处

1、防篡改

2、防伪造

3、防抵赖

4、保密性

5、身份认证

三、DOS攻击

DoS攻击:指故意的攻击网络协议实现的缺陷或直接通过野蛮手段残忍地耗尽被攻击对象的资源。

yacas

目的:让目标计算机或网络无法提供正常的服务或资源访问,使目标系统停止响应甚至崩溃

服务器资源:

- 网络带宽

- 文件系统空间容量

- 开放的进程

- 允许的连接

防御:

1、请求添加访问时间戳,服务器进行判断是否在有效期内,如果在处理,否则不处理。

2、指定时间内控制请求参数(百度->1秒之内3次)

3、流量限制(验证码->越模糊越好。)3.1 时间戳

时间戳机制主要用来应对非法的DOS攻击

- 服务端接收到请求后先拿当前的时间和请求中的时间做比较

- 一定时间之内的才会进行后续的业务处理

- 超过指定时间以外的直接返回错误码

json

{

"username": "admin",

"password": "123",

"timestamp": 20251210211743190,

"sign": "098f6bcd4621d373cade4e832627b4f6"

}3.2 流量限制

- 服务器所能处理的并发是有限,超过一定的并发可能会导致系统崩溃。

- 基于对业务系统的保护,需要对请求访问速率进行限制,防止访问速率过高。