渗透测试信息收集的定义

信息收集是渗透测试的第一阶段,旨在通过合法手段获取目标系统的公开或隐蔽数据,为后续漏洞

利用提供基础。其核心在于全面性,覆盖网络架构、系统配置、员工信息等维度。

https://forum.ywhack.com/bountytips.php?tools #工具集的地址-棱角社区信息收集流程图

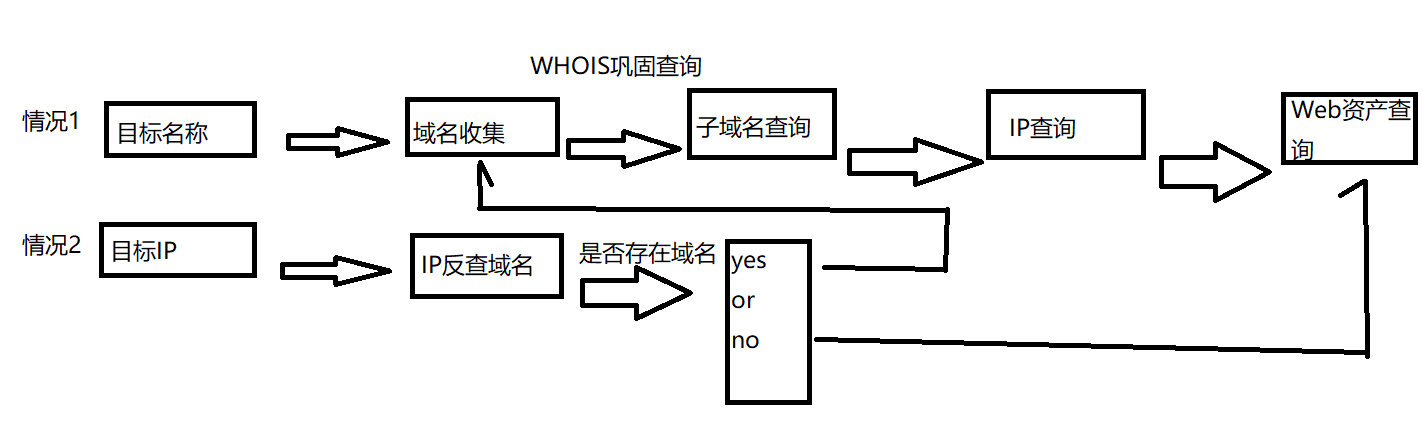

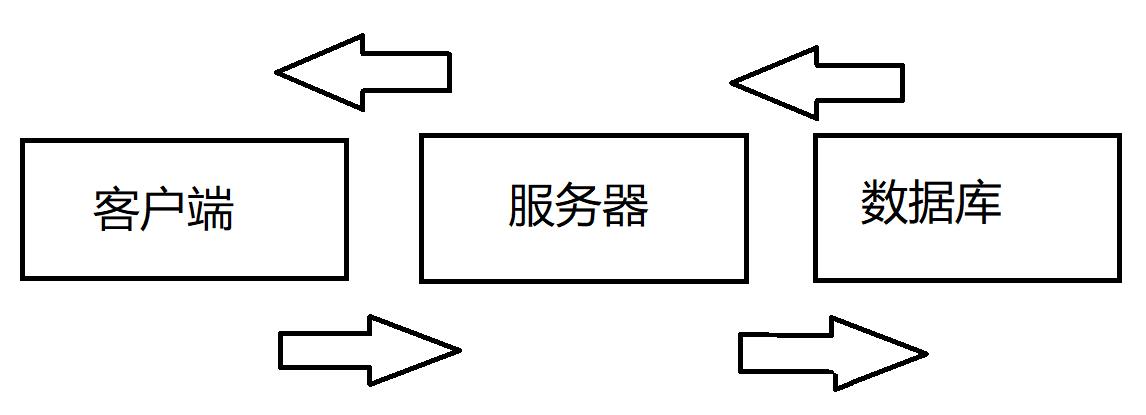

信息收集分为网络资产收集 和Web资产收集两部分。

收集流程如下图所示,

网络资产收集篇

步骤1:打开补天,选择公益SRC,在桌面建立xxxx.docx

步骤2:借助网站工具,进行信息收集

邮箱和电话对后续破解密码可能有帮助。

域名收集

企业信息查询

https://aiqicha.baidu.com/

https://www.qcc.com/

https://www.tianyancha.com/

https://www.xiaolanben.com/

ICP备案查询

http://www.beianx.cn/

https://icp.chinaz.com/

https://beian.miit.gov.cn/

搜索引擎

http://www.baidu.com

http://cn.bing.com 子域名收集

网络空间测绘平台

https://fofa.info/

http://hunter.qianxin.com/

https://quake.360.net/quake/#/index

"锐捷路由器" && country "US" ---fofa的语法举例

子域名收集在线工具

https://site.ip138.com/vivo.com.cn/domain.htm

https://chaziyu.com/vivo.com.cn/

https://tool.chinaz.com/subdomain/vivo.com.cn IP反查域名

IP反查域名

https://dns.aizhan.com/

https://tool.chinaz.com/same

https://site.ip138.com/whois查询

whois查询

https://whois.aizhan.com/

https://whois.chinaz.com/

域名查IP(专业ping)

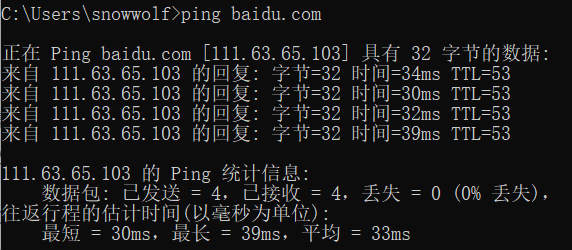

https://ping.chinaz.com/win+R,cmd,ping百度可以查到百度的IP地址

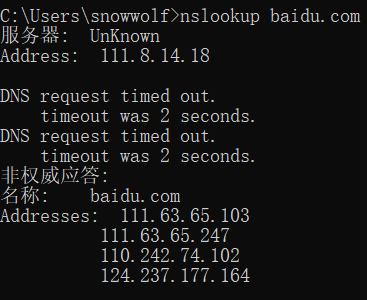

nslookup baidu.com #查询更多详细信息

除此之外,还有Google Hacking,情报威胁中心...可以进行信息收集

利⽤威胁情报平台也可查询:WHOIS/IP/域名等信息

微步在线:https://x.threatbook.cn/

奇安信威胁情报中⼼:https://ti.qianxin.com/

360威胁情报中⼼:https://ti.360.cn/#/homepage相关网站工具的使用

根域-顶级域-二级域

.cn

.com

.gov

.us #根域

example.com

baidu.com #顶级域-主域名

map.baidu.com

tieba.baidu.com #二级域-子域名收集域名及子域名的相关信息后,着重对二级域入手。

扩⼤攻击⾯: 主域名下的⼦域名往往对应不同的业务系统(如 tieba.baidu.com,map.baidu.com

等),这些⼦域名可能存在安全问题.

针对查询平台无法使用的情况去除开头的www.再进行访问。

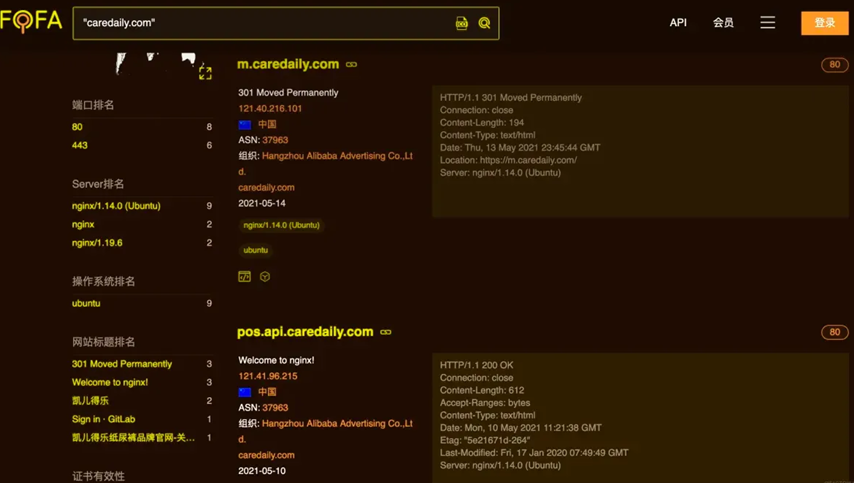

网络空间测绘平台的使用

以fofa为例,搜索引擎可以查询子域名,查C段.......

在fofa中输入域名,搜索子域名。-扩大攻击面

旁站的概念-同IP下的所有网站

例如,127.0.0.1,相同的IP地址却可以访问多个本地靶场,这就是旁站127.0.0.1.CSRF

查询结果显示111.180.139.0 :22,22为端口号。

C段的概念-同网段下的所有IP资产

111.222.333.0/111.222.333.1/111.222.333.2

前3个字节相同的一组IP地址即为C段,他们之间是互通的。

ip="111.180.139.0/24" #fofa查C段

namp 192.168.220.1/24 #namp查C段核心部分:企业信息查询-思路

区块1:基本信息

1.首页基本信息-邮箱/其他信息-admin/社工钓鱼

2.工商注册信息-社工钓鱼

3.知识产权-网站的备案信息/相关软著-以wechat小程序作为目标

(扩大攻击面,小程序抓包)

4.经营状况-营业状态/APP/微信公众号/微博

(支付宝,微信小程序,APP,公众号)-挖掘对象

区块2:ICP查询备案

ICP查询备案(正经公司一般都会备案)

公司名查备案号/备案号查公司名

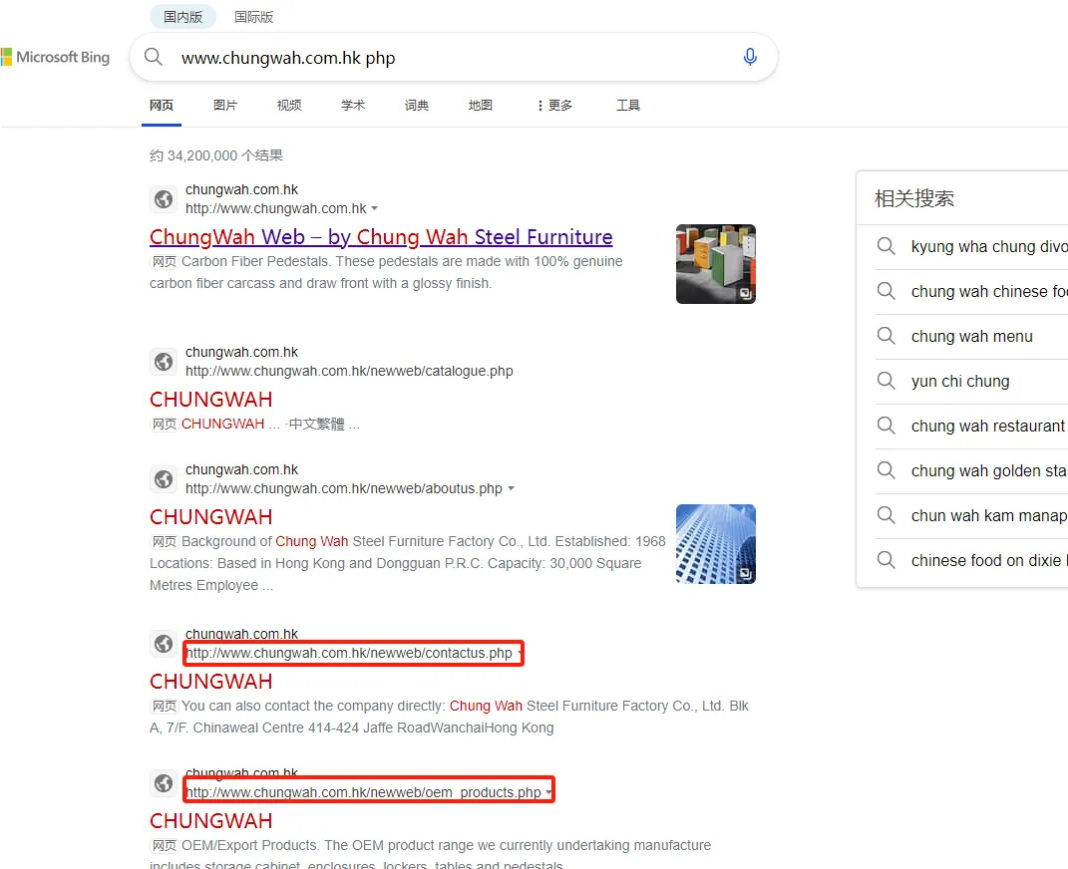

区块3:cn.bing搜索引擎

cn.bing搜索引擎查找前/后台,安全等级系数低

Web资产收集篇

收集信息的核心:

1.操作系统:Windows/Debian Linux

2.中间件:IIS/Apache

3.脚本语言:PHP/ASP/JSP

4.数据库:MySQL/Oracle/SQLserver

作用

发现文件下载漏洞时,借助该漏洞读取服务器敏感信息,

/etc/passwd #Linux系统_获取用户列表

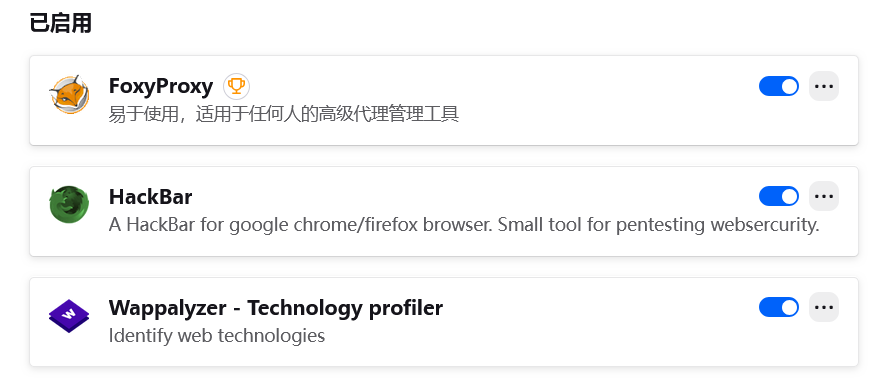

c:\windows\system32\driver\etc\hosts #Windows系统_主机的映射关系wappalyzer插件

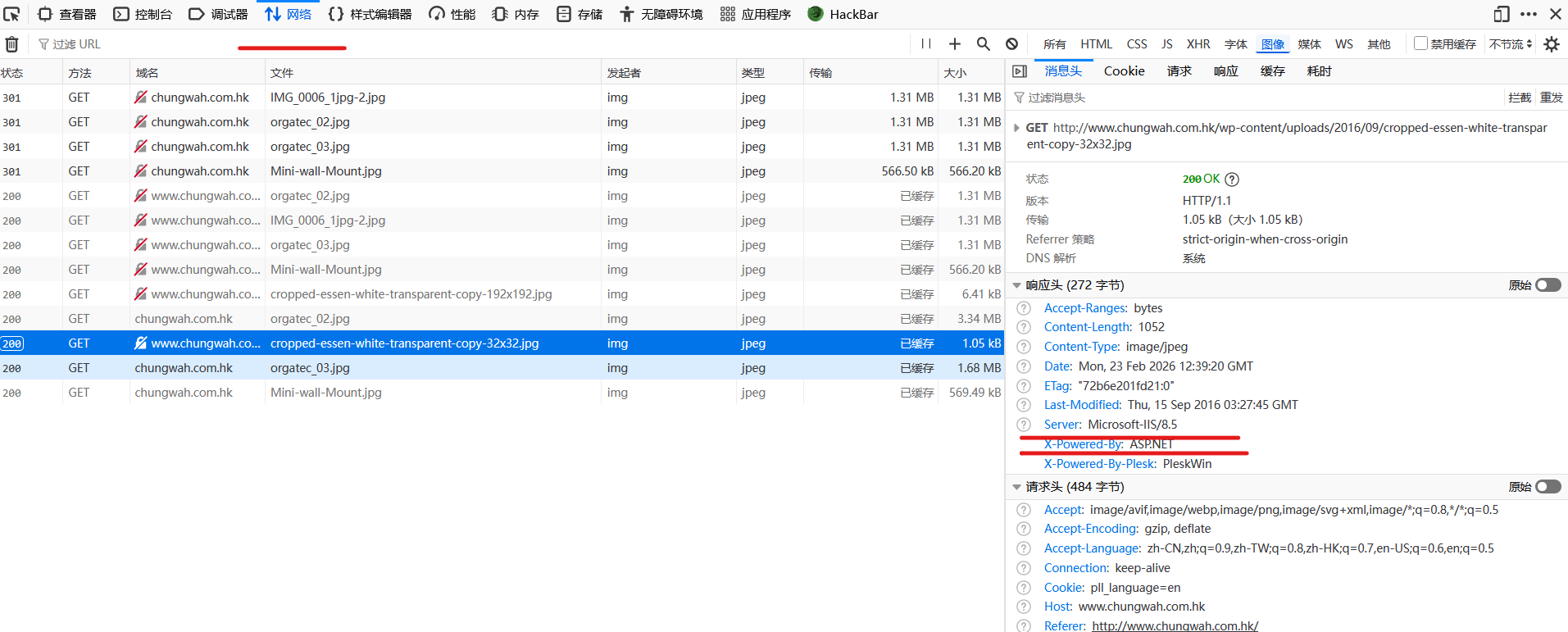

F12开发者模式

可以通过该手段获取操作系统的类型 和中间件的类型。

输入框探索脚本语言类型

www.chungwah.com.hk php

www.chungwah.com.hk jsp

www.chungwah.com.hk asp

图片中的例子是PHP脚本语言编写的。

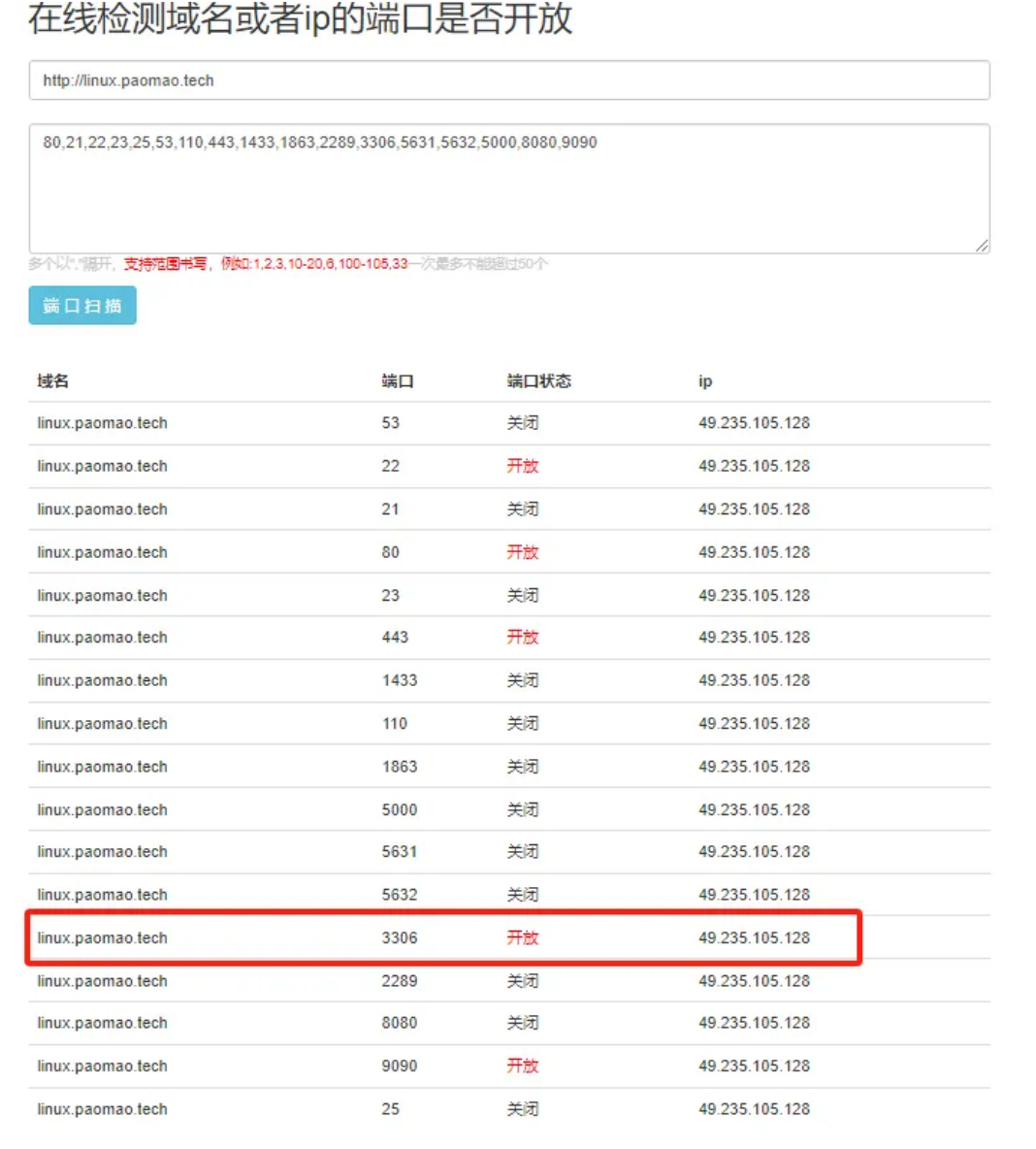

数据库信息收集

常用端口号

#1.web类-web漏洞/敏感⽬录

80 web

80-89 web

8000-9090 web

#2.数据库类

1433 MSSQL

1521 Oracle

3306 MySQL

5432 PostgreSQL

#3.特殊服务类

443 SSL⼼脏滴⾎

873 Rsync未授权

5984 CouchDB http://xxx:5984/_utils/

6379 redis未授权

7001,7002 WebLogic默认弱⼝令,反序列

9200,9300 elasticsearch 参考WooYun: 某服务器ElasticSearch命令执⾏漏洞

11211 memcache未授权访问

27017,27018 Mongodb未授权访问

50000 SAP命令执⾏

50070,50030 hadoop默认端⼝未授权访问

#4.常⽤端⼝类

21 ftp

22 SSH

23 Telnet

2601,2604 zebra路由器,默认密码zebra

3389 远程桌⾯在线端口扫描工具

http://coolaf.com/tool/port

https://duankou.wlphp.com/

http://www.ip33.com/port_scan.html

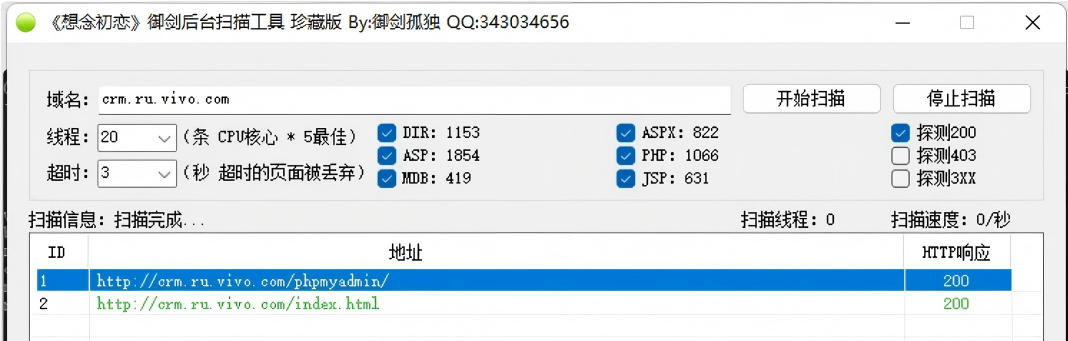

⽬录收集

7kbscan/御剑扫描-寻找后台