2025-2026学年广东省职业院校学生专业技能大赛信息安全管理与评估赛项技能测试试卷(一)解析

- 第一部分:网络平台搭建与设备安全防护任务书

-

-

-

- [任务 1:基础参数配置](#任务 1:基础参数配置)

- [任务 2:深圳总公司内网部署](#任务 2:深圳总公司内网部署)

- [任务 3:公网互联配置](#任务 3:公网互联配置)

- [任务 4:NAT配置](#任务 4:NAT配置)

- [任务 5:隧道配置](#任务 5:隧道配置)

- [任务 6:无线网络部署](#任务 6:无线网络部署)

- [任务 7:连通性测试](#任务 7:连通性测试)

- [任务 8:网络安全防护配置](#任务 8:网络安全防护配置)

-

-

- 第二部分:网络安全事件响应、数字取证调查、应用程序安全任务书

-

-

-

- [任务 1:应急响应](#任务 1:应急响应)

- [任务 2:操作系统取证](#任务 2:操作系统取证)

- [任务 3:网络数据包分析取证](#任务 3:网络数据包分析取证)

-

-

- [第三部分:网络安全渗透(夺旗挑战 CTF)任务书](#第三部分:网络安全渗透(夺旗挑战 CTF)任务书)

-

-

-

- [任务 1:答题系统服务器](#任务 1:答题系统服务器)

- [任务 2:门户网站系统](#任务 2:门户网站系统)

- [任务 3:存储服务器](#任务 3:存储服务器)

- [任务 4:应用系统服务器](#任务 4:应用系统服务器)

-

- 需要技能只能培训可以私信博主(包拿奖)!!!

-

第一部分:网络平台搭建与设备安全防护任务书

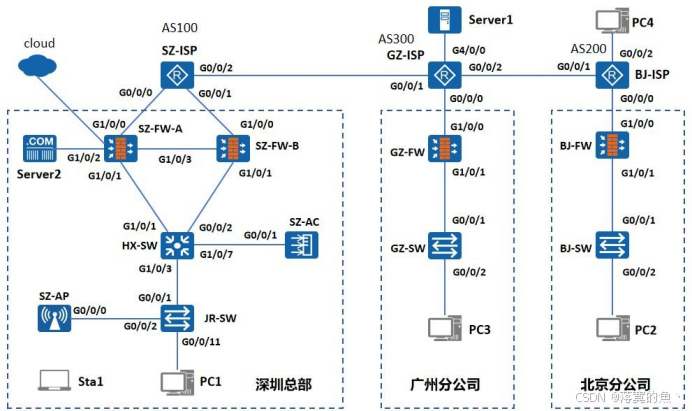

第一部分任务书包含了以下四个方面的基础信息:网络拓扑图、IP 地址规划表、设备初始化信息、任务内容。

1.网络拓扑图

任务 1:基础参数配置

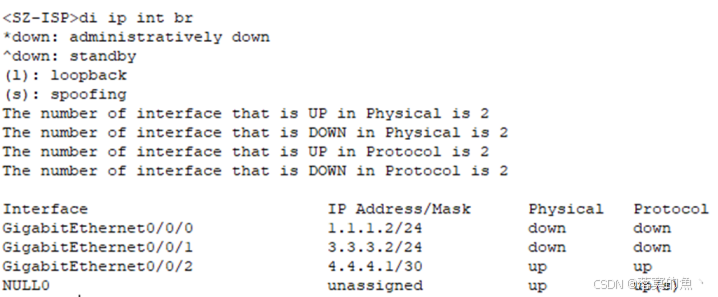

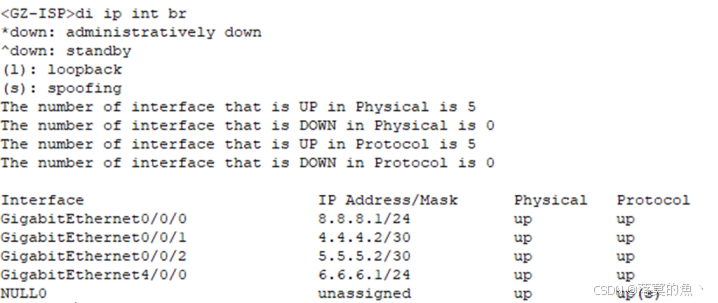

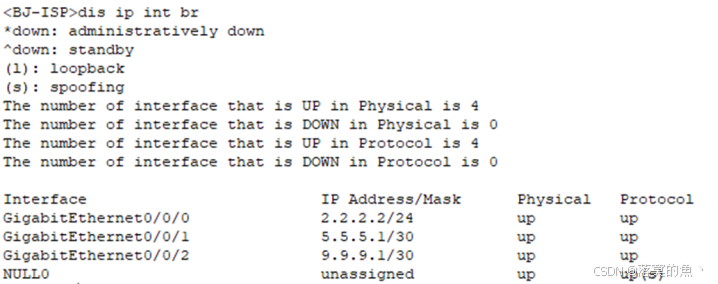

(1)根据网络拓扑图所示,按照IP地址规划表,对路由器SZ-ISP、GZ-ISP、BJ-ISP的名称、各接口IP地址进行配置。

SZ-ISP:

GZ-ISP:

BJ-ISP:

(2)根据网络拓扑图所示,按照IP地址规划表,对ZB-FW-A、ZB-FW-B、GZ-FW、BJ-FW的名称、接口IP地址及安全区域进行配置。

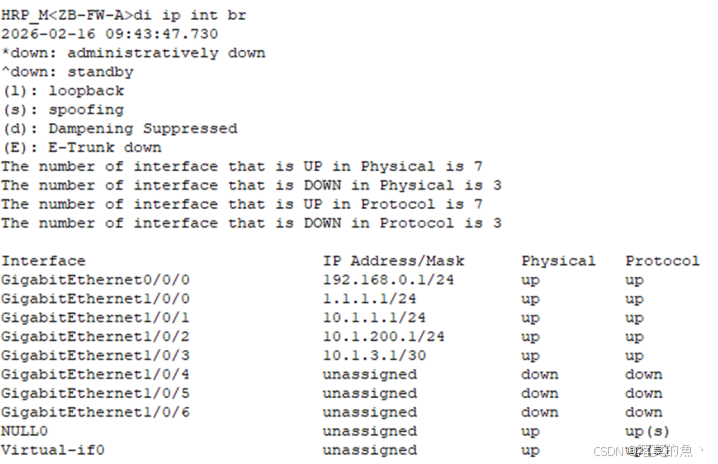

SZ-FW-A:

SZ-FW-B:

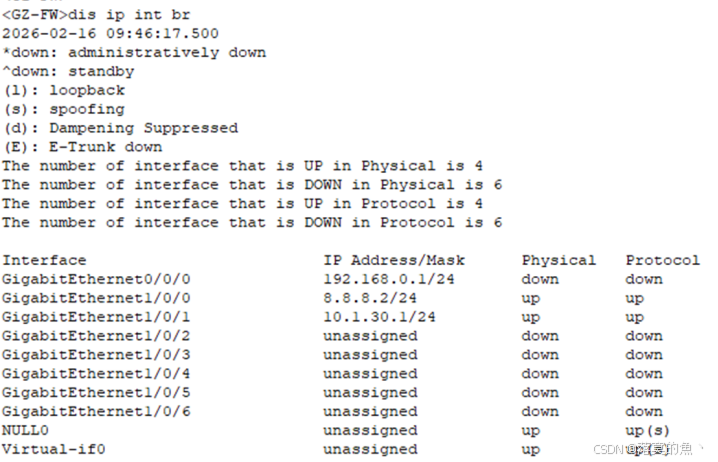

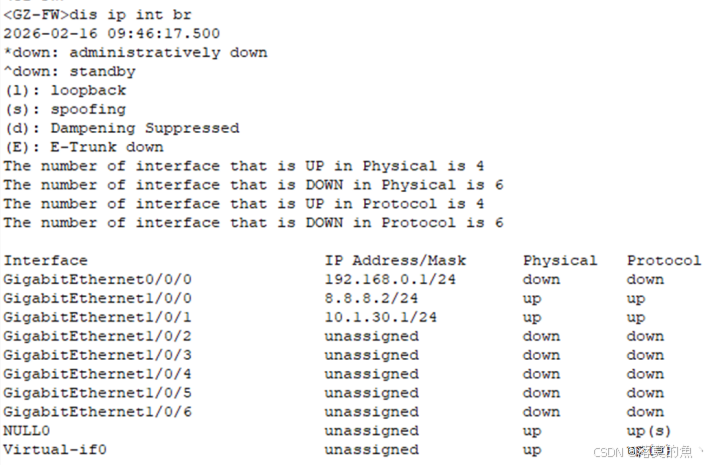

GZ-FW

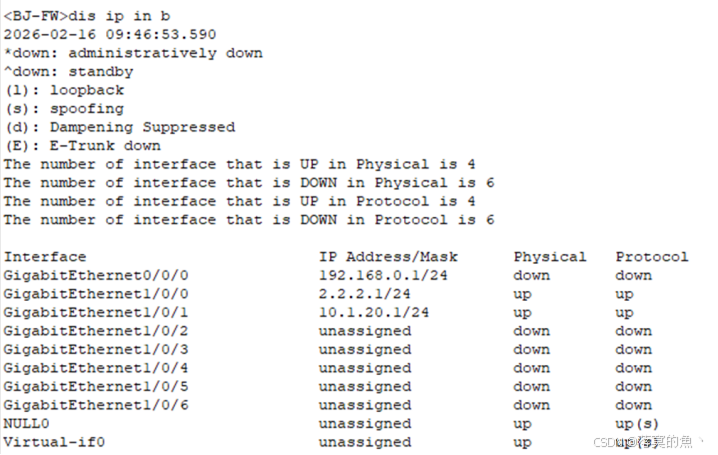

BJ-FW

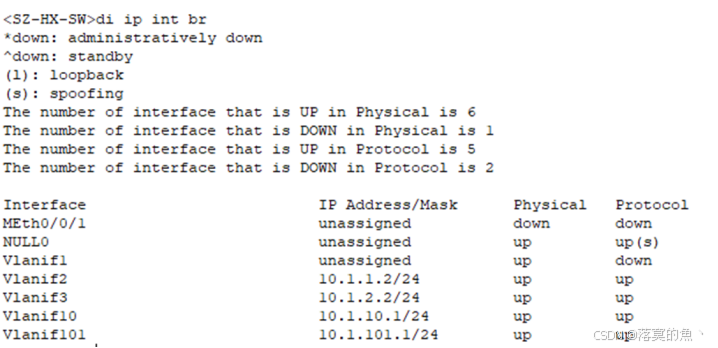

(3)根据网络拓扑图所示,按照IP地址规划表,对HX-SW、JR-SW、GZ-SW、BJ-SW的名称、接口IP地址、接口类型、VLAN进行配置。

HX-SW:

GZ-SW:

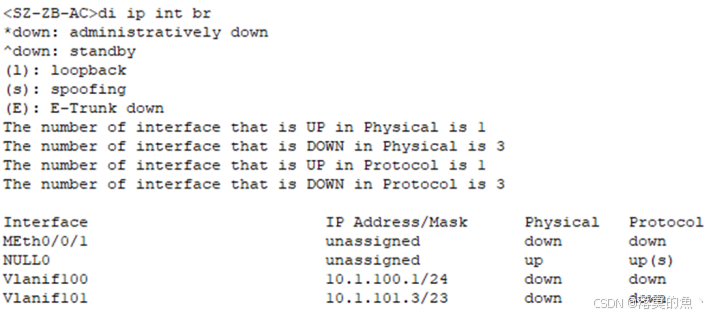

SZ-AC

任务 2:深圳总公司内网部署

(1)路由部署在SZ-FW-A、SZ-FW-B两台出口防火墙和HX-SW核心交换机之间部署OSPF协议,进程号为1。(使用network进行通告)

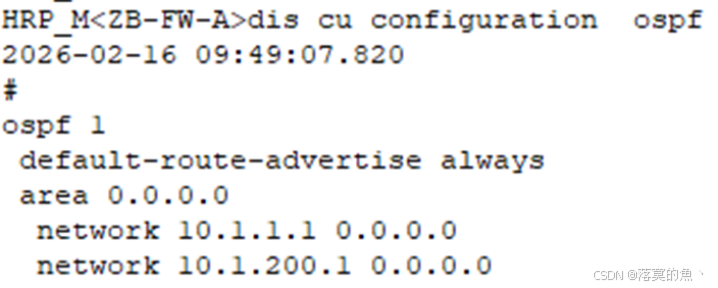

SZ-FW-A:

bash

ip route 0.0.0.0 0.0.0.0 1.1.1.2

ospf 1

default-route-advertise always

area 0.0.0.0

network 10.1.1.1 0.0.0.0

network 10.1.200.1 0.0.0.0配置截图:

bash

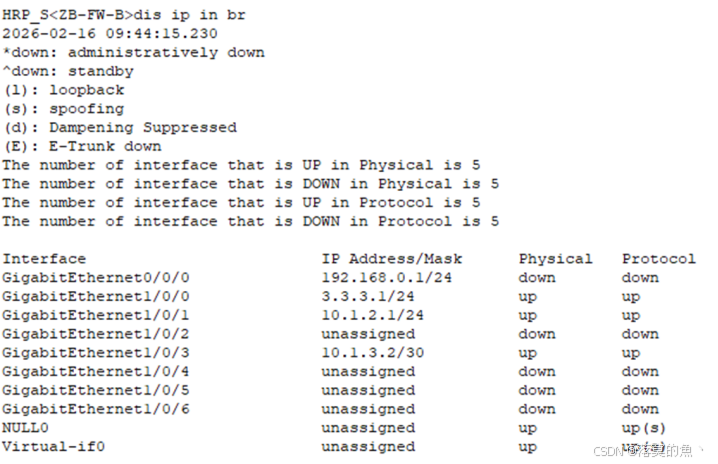

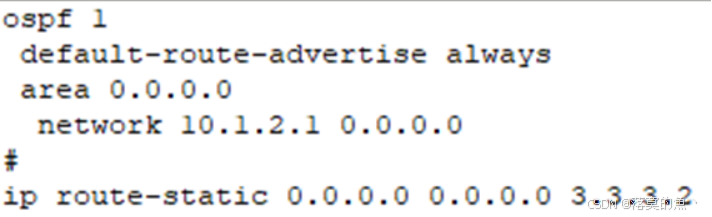

SZ-FW-B:

ip route-static 0.0.0.0 0.0.0.0 3.3.3.2

ospf 1

default-route-advertise always

area 0.0.0.0

network 10.1.2.1 0.0.0.0

配置截图:

bash

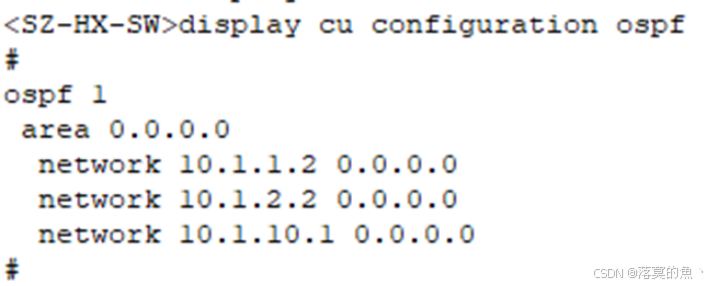

HX-SW:

ospf 1

area 0.0.0.0

network 10.1.1.2 0.0.0.0

network 10.1.2.2 0.0.0.0

network 10.1.10.1 0.0.0.0配置截图:

(2)默认路由部署

在HX-SW核心交换机上配置默认静态路由。

这里要求在交换机上配置默认路由,通常情况下我们都是使用出口设备下发的默认路由来访问公网ISP的,截取答案display ip route时能查询到即可。

(3)出口可靠性部署

SZ-FW-A和SZ-FW-B两台出口防火墙进行双机热备主备备份

方式组网,其中,SZ-FW-A作为主设备,SZ-FW-B作为备份设备。

ZB-FW-A

略: 可以培训正确率90%

ZB-FW-B

任务 3:公网互联配置

(1)根据网络拓扑图及IP地址规划表,在路由器SZ-ISP部署BGP路由协议,BGP进程号100,router-id为11.11.11.11。

(2)根据网络拓扑图及IP地址规划表,在路由器BJ-ISP部署BGP路由协议,BGP进程号200,router-id为22.22.22.22。

(3)根据网络拓扑图及IP地址规划表,在路由器GZ-ISP部署BGP路由协议,BGP进程号300,router-id为33.33.33.33。

(4)根据网络拓扑图及IP地址规划表,在SZ-FW-A、SZ-FW-B 上配置默认静态路由指向公网ISP路器。

(5)根据网络拓扑图及IP地址规划表,在BJ-FW上配置默认静态路由指向公网ISP路由器。

(6)根据网络拓扑图及IP地址规划表,在GZ-FW上配置默认静态路由指向公网ISP路由器。

任务 4:NAT配置

任务 5:隧道配置

深圳总部(主设备SZ-FW-A)和北京分部(BJ-FW)之间创建IPSec VPN,使得总部和北京分部之间私网互访。

任务 6:无线网络部署

在总部内网中部署无线网络,移动办公用户接入WLAN网络,以满足移动办公的最基本需求。

任务 7:连通性测试

(1)总部内网终端PC1可通过Easy-ip方式访问互联网服务器Server1(ping测试),并查看防火墙的会话表项(截图)

(2)北京分公司终端PC2可通过源NAT方式访问互联网服务器Server1(ping测试),并查看防火墙的会话表项(截图)

(3)广州分公司终端PC3可通过源NAT方式访问互联网服务器Server1(ping测试),并查看防火墙的会话表项(截图)

(4)总部内网终端PC1与北京分公司终端PC2可通过私网互访(ping测试),并查看防火墙的会话表项(截图)

(5)互联网终端PC4可以通过公网地址1.1.1.100访问深圳总部服务器Server2(模拟web服务器,使用PC4访问该web服务器),并查看防火墙的会话表项(截图)

任务 8:网络安全防护配置

(1)广州分公司防火墙GZ-FW

禁止使用 Telnet 方式登录设备。

配置安全策略,只允许内网终端在工作时间(周一至周五:08:30-18:30)访问互联网。

(2)北京分公司防火墙BJ-FW

开启 IP 分片报文攻击防范功能

开启 IP 欺骗攻击防范功能

开启 Smurf 攻击防范功能

配置反病毒功能,保护企业内部用户免受病毒的攻击。

第二部分:网络安全事件响应、数字取证调查、应用程序安全任务书

任务 1:应急响应

A 集团的 WebServer 服务器被黑客入侵,您的团队需要根据企业提供的环境信息进行数据取证调查,调查服务器被黑客攻击的相关信息。

本任务素材包括:Centos 服务器 C50

用户名:root

密码:123456

1.提交攻击者的 IP 地址

2.识别攻击者使用的操作系统

3.提交攻击者首次攻击成功的时间,格式:DD/MM/YY:HH:MM:SS

4.提交源码泄漏文件名

5.提交攻击者利用的木马文件名

6.简要描述黑客的攻击行为

任务 2:操作系统取证

A 集团某服务器系统感染恶意程序,导致系统关键文件被破坏, 请分析 A 集团提供的内存镜像,找到镜像中的恶意软件,分析恶意软件行为。

本任务素材清单:内存镜像 C220

1.提交镜像安装的系统版本

2.提交攻击者的 IP 地址和连接端口号

3.提交浏览器搜索过的内容

4.提交桌面上的敏感文件的内容

5.提交内存中恶意进程的 PID

6.提交恶意进程的服务名

任务 3:网络数据包分析取证

A 集团的网络安全监控系统发现有恶意攻击者对集团官方网站进行攻击,并抓取了部分可疑流量包。请您根据捕捉到的流量包,搜寻出网络攻击线索,并分析黑客的恶意行为。

本任务素材清单:捕获的通信数据文件 C70

1.提交攻击者的 IP 地址

2.提交执行目录扫描中的第 8 个文件名

3.提交网络数据包中读取服务器的文件名

4.提交黑客写入木马的时间

5.提交网络数据包中 php 木马的密码

6.提交黑客获取的敏感文件内容

第三部分:网络安全渗透(夺旗挑战 CTF)任务书

任务 1:答题系统服务器

服务器场景:C98

1.访问目标 IP:8001,打开第一题,根据页面提示,将获取的 flag提交。提交格式:flag{xxx}

2.访问目标 IP:8002,打开第二题,根据页面提示,将获取的 flag提交。提交格式:flag{xxx}

3.访问目标 IP:8003,打开第三题,根据页面提示,将获取的 flag提交。提交格式:flag{xxx}

4.访问目标 IP:8004,打开第四题,根据页面提示,将获取的 flag提交。提交格式:flag{xxx}

5.访问目标 IP:8005,打开第五题,根据页面提示,将获取的 flag提交。提交格式:flag{xxx}

任务 2:门户网站系统

服务器场景:C100

1.系统存在隐藏信息,请找出隐藏信息 flag1,并将 flag 提交。提交格式:flag1{xxx}

2.系统存在的漏洞,利用漏洞并找到 flag2,将获取 flag 值进行提交。提交格式:flag2{xxx}

3.找到系统后台并获得 flag3 值,将获取 flag 值进行提交。提交格式:flag3{xxx}

4.系统后台中存在漏洞,利用漏洞并找到 flag4,将获取 flag值进行提交。提交格式:flag4{xxx}

5.利用系统的漏洞,找到 flag5 的线索,将获取 flag 值进行提交。提交格式:flag5{xxx}

6.系统中有一个重要文件被恶意加密了,请恢复原文件内容获取flag6 的值并提交。提交格式:flag6{xxx}

任务 3:存储服务器

服务器场景:C25b

1.请获取 FTP 服务器上 task1 目录下的文件进行分析,找出其中隐藏的 flag,并将 flag 提交。提交格式:flag{xxx}

2.请获取 FTP 服务器上 task2 目录下的文件进行分析,找出其中隐藏的 flag,并将 flag 提交。提交格式:flag{xxx}

3.请获取 FTP 服务器上 task3 目录下的文件进行分析,找出其中隐藏的 flag,并将 flag 提交。提交格式:flag{xxx}

4.请获取 FTP 服务器上 task4 目录下的文件进行分析,找出其中隐藏的 flag,并将 flag 提交。提交格式:flag{xxx}

5.请获取 FTP 服务器上 task5 目录下的文件进行分析,找出其中隐藏的 flag,并将 flag 提交。提交格式:flag{xxx}

任务 4:应用系统服务器

服务器场景:C300

1.应用系统服务器10000端口存在漏洞,获取FTP服务器上task6目录下的文件进行分析,请利用漏洞找到 flag,并将 flag 提交。提交格式:flag{xxx}