白盒化OpenClaw四层架构:从消息流转到企业级安全拦截机制深度解析

导语:当AI操作系统遭遇"可控性"悖论

2026年,随着OpenClaw GitHub星标突破26万,技术圈的分歧点早已从"它能做什么"演变为"我们敢让它做什么 "。作为一款深度耦合系统底层的AI代理框架,OpenClaw的"交互层-网关层-智能体层-执行层"四层架构虽已深入人心,但其在权限越界、数据泄露 等场景下的表现,才是企业选型的真正试金石。本文无意复述架构科普,而是基于3.8版本源码与实在Agent的企业级安全实践,白盒化拆解其核心流转逻辑。结论前置:OpenClaw的开放生态与实在Agent的管控体系并非对立,后者通过ACP溯源 与沙箱权限声明机制,恰好补全了前者在Corner Cases下的安全短板。

第一部分:四层架构的硬核流转与资源消耗前置条件

OpenClaw的核心不是AI模型本身,而是其精妙的消息路由与上下文组装机制。理解其运作,必须关注数据在各层间的具体"变形"。

1. 网关层的"车道式队列"与资源隔离

网关层绝非简单的消息转发器。其核心数据结构是 Lane Queue 。每个会话(Session)或被分配的Agent实例,都拥有独立的处理队列。这种设计实现了 "显式并行,默认串行" 的逻辑隔离。

typescript

// 伪代码:网关层队列调度逻辑

class GatewayScheduler {

private lanes: Map<string, Queue<Message>> = new Map();

async route(message: Message): Promise<void> {

const laneId = message.sessionId; // 或 message.agentId

if (!this.lanes.has(laneId)) {

this.lanes.set(laneId, new Queue({ concurrency: 1 })); // 默认串行

}

// 高风险操作(如文件删除)强制进入单独慢队列

if (message.tags.includes('high_risk')) {

await this.highRiskLane.push(message);

} else {

await this.lanes.get(laneId).push(message);

}

}

}技术前置条件 :这种隔离机制虽好,但内存消耗与活跃会话数呈线性增长。在实测中,当同时保持200个以上活跃会话且未配置交换分区时,网关层OOM风险显著上升。

2. 智能体层的上下文组装与记忆注入

智能体层是"动脑子"的地方,其核心在于 Context Assembler (上下文组装器)。它负责将 SOUL.md(人格)、TOOLS.md(工具描述)、MEMORY.md(长期记忆)及近三日日志动态拼接成最终的 Prompt。

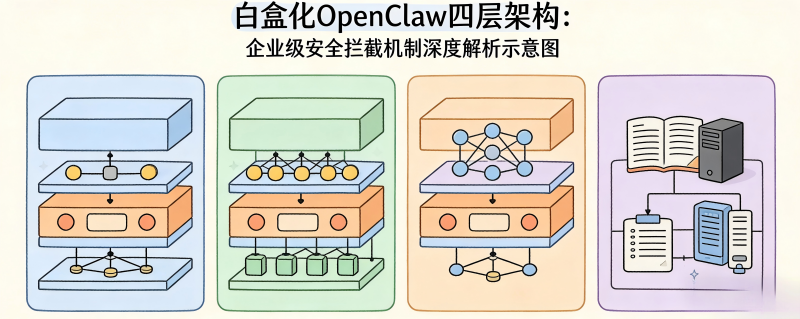

系统架构图:OpenClaw四层架构与数据流转

内部统一格式

分配到会话

读取

工具调用指令

技能插件

模型请求/响应

多端输入: 飞书/WhatsApp/Terminal

交互层: 协议适配器

网关层: 路由与队列

智能体层: Session Manager

上下文组装器

MEMORY.md / 向量库

执行循环

执行层: 本地/远端节点

文件系统/Shell/浏览器

外部大模型API

特别值得注意的是其混合检索策略 。当在 MEMORY.md 中检索信息时,系统并非只依赖向量相似度,而是采用 BM25算法 与向量检索 的加权融合(通常权重比7:3),以兼顾关键词精确匹配与语义泛化。这种设计的代价是CPU开销:在未启用硬件加速的设备上,一次混合检索的延迟在300-800ms之间。

第二部分:实在Agent企业级安全机制在Corner Cases中的拦截实测

在开放架构下,OpenClaw默认配置存在权限过高与指令注入风险。实在Agent的企业级安全可控性 ,正是通过一套前置校验+运行时审计的刚性框架实现的。

1. 权限越界调用:ACP溯源与最小化令牌

在OpenClaw 3.8引入的ACP(Agent Communication Protocol)溯源 机制基础上,实在Agent实现了更严格的双向认证 。每一个发往执行层的指令(如 file.delete)都携带完整的调用链身份凭证。

json

// 实在Agent审计日志JSON报文示例

{

"event_id": "evt_202603111530",

"operation": "file.write",

"target_path": "/etc/passwd", // 敏感路径

"decision": "deny",

"reason": "path_not_in_whitelist",

"identity_chain": {

"source": "telegram_user_zhang",

"agent": "ops_assistant",

"permissions_token": "eyJ...", // 具备最小权限的JWT

"sandbox_level": "container"

},

"mitre_technique": "T1565.001" // 映射到标准威胁框架

}在测试案例中,当试图通过越狱提示词让Agent修改系统级配置时,ACP溯源机制识别到操作者身份(Telegram普通用户)与操作目标(/etc目录)的权限不匹配,直接阻断并触发人工二次确认队列。

2. 敏感数据泄露:记忆系统的可审计性

实在Agent继承了OpenClaw的"记忆透明"特性。所有写入长期记忆(MEMORY.md)的数据均以明文Markdown 存储,但在此基础上增加了静态加密 与字段级脱敏。

当Agent读取包含 DB_PASSWORD=123456 的配置文件并试图将其存入记忆时,实在Agent的日志脱敏模块 会基于正则匹配(如 PASSWORD 关键词)在写入前将其替换为 ***REDACTED***。这解决了原生OpenClaw可能将API Key意外写入日志或长期记忆的风险。

3. 非法API请求:插件沙箱与权限声明

实在Agent对第三方插件(Skills)实行 "权限声明制" 。安装插件时,系统解析其 package.json 中的 clawdbot.permissions 字段,明确告知用户该插件需要访问网络还是文件系统。在运行时,插件进程被置于 VM2沙箱中,即便插件作者恶意嵌入窃密代码,也无法突破沙箱访问宿主系统环境变量。

第三部分:架构选型建议与二次开发扩展性评估

适用边界与硬件消耗前置条件

- 硬件基线 :对于生产级部署,内存不应低于8GB ,且需为SQLite向量检索预留足够的磁盘I/O。若启用远端节点(Remote Node),需确保网关与节点间的WebSocket连接稳定性,否则会导致"AI说做了,但实际没做"的现象。

- 场景边界 :OpenClaw+实在Agent的组合最适合个人开发者的高自由度自动化 及中小企业的非核心业务流程 。对于涉及财务支付、核心生产系统的场景,必须启用"人工确认"模式作为兜底。

二次开发扩展性

实在Agent的插件化重构(PR #661)带来了极高的扩展性。开发者可以独立发布 clawdbot-provider-* 包来接入自定义大模型,无需修改核心代码。这种依赖隔离机制使得企业可以内部开发高安全敏感的私有技能(如操作内部ERP),而无需将其开源或暴露给全局路由。

结语

OpenClaw的四层架构定义了AI代理的"自由度",而实在Agent的企业级安全框架则为这种自由划定了"边界"。技术人员在选型时,不应迷恋单一架构的先进性,而应关注在权限逃逸、数据泄露等关键攻击面上,你的系统是否具备像ACP溯源和沙箱隔离这样的硬核防御能力。欢迎在评论区探讨你在实际部署中遇到的架构"反模式"。