在pikachu靶场复现csrf漏洞的过程中,遇到几个问题需要咨询一下,具体复现环境为:kali(攻击者,ip: 0.10),win10(普通用户,ip:0.20)

(一)csrf(get)

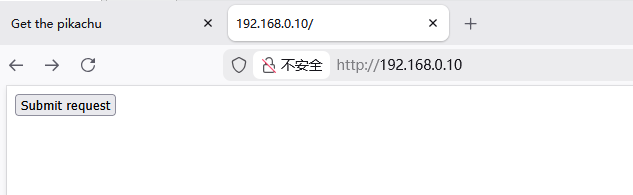

1.kali在本机登录csrf(get)账号Lucy,通过bp生成恶意网站,然后通过kali的apache服务,实现恶意网站的链接。

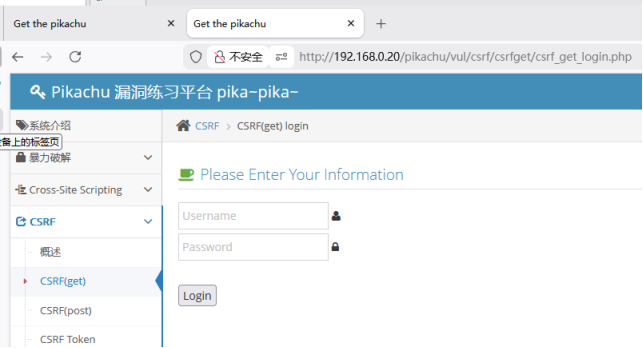

2.在csrf(get)中,win10登录账号lili后,点击恶意链接,不会修改lili的信息,二是直接跳转到了登录页面

3.如果win10用户在这个登录页面进行登录后,重复上面的步骤才能实现信息的修改。查看数据包,发现修改信息的数据包的状态是302。

4.但是在这个登录页面进行登录后,是可以实现信息的修改的。

问题1:这是什么情况。是必须让用户从恶意网页进行登录后,才能实现 csrf 的信息修改么?

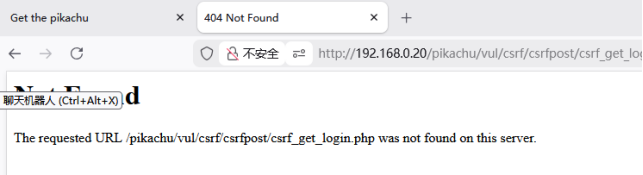

(二)csrf(Post)

这个同上,但是跳转的页面有些问题,

问题2:为什么会跳转到登录页面,而不是直接修改普通用户信息。

(三)csrf(token)

网上查了两种方法,一种是在恶意网站上写入js脚本,通过再次发送页面请求,提取 token值,另一种是通过 bp 抓包进行修改,

第一种因为存在同源策略,无法获取token,并修改。

第二种,bp 在kali上,如何实现 kali 上的 bp 能监测 win10 上的数据包。即便是实现,用户那边的显示也会异常。

问题3:上面的两种情况如何实现:

个人认为:那是在同一台电脑上进行的操作。这样的话IP都是一样的,不存在同源策略的问题。而且,实际中,攻击者和用户不可能在一个设备上。

希望各位大佬不吝赐教!!!!!