第一次做这种题,还是去搜了一下攻略

打开靶场

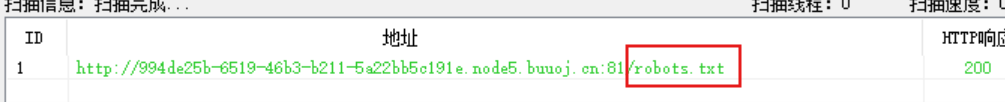

我们查看网页源代码也是找不到任何有用的信息,这时我们就要借助一些扫描工具来看看他是否有隐藏信息。可以多用几种,一个可能扫不全。

御剑:

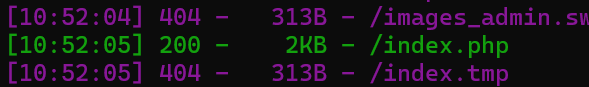

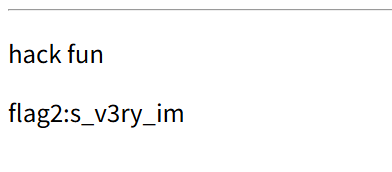

dirsearch:

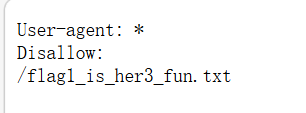

我们先来尝试访问这两个文件

第一个:

看到提示接着访问

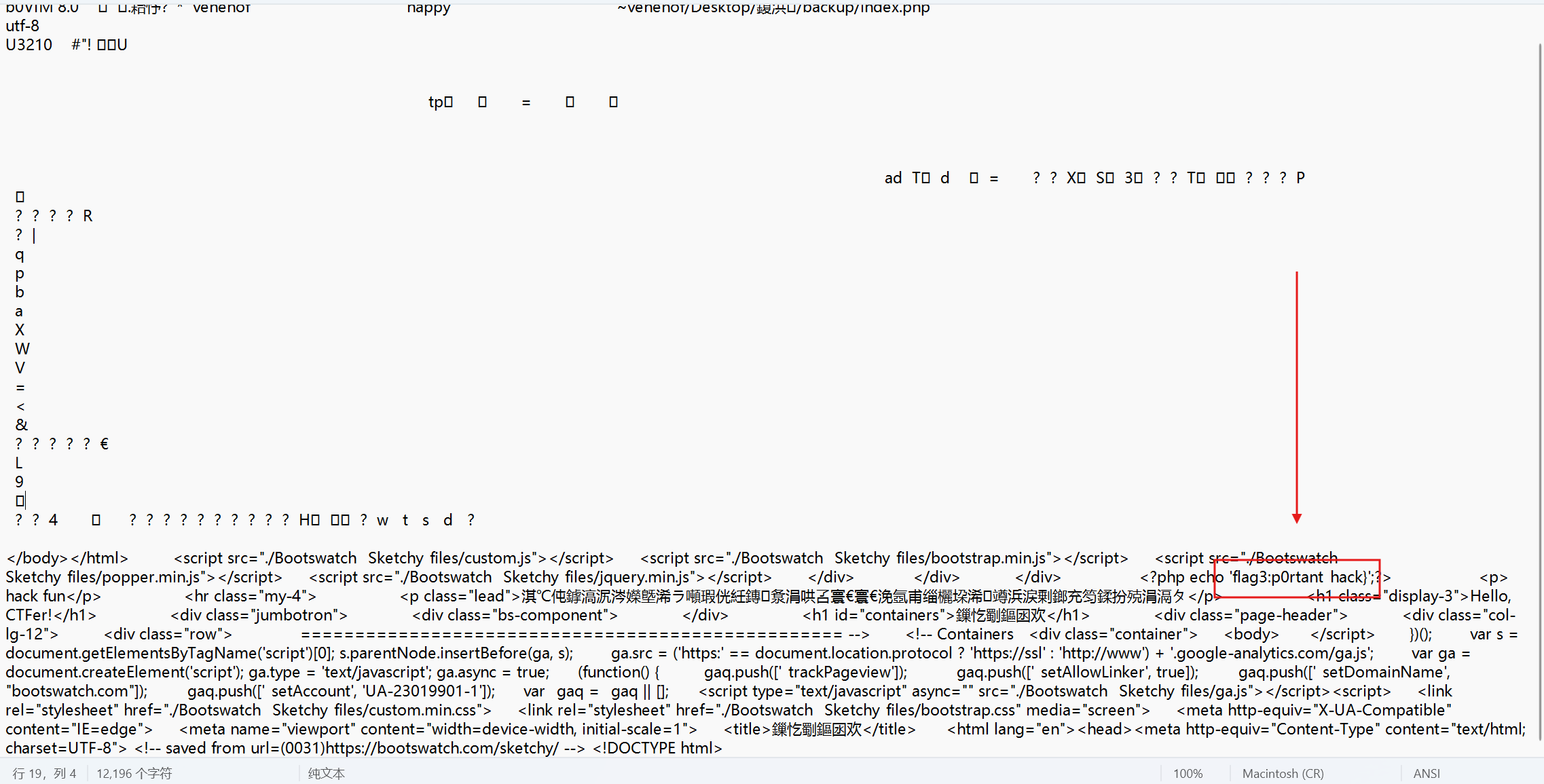

得到flag的一部分

访问第二个文件:

然后我这个dirsearch可能有点问题,我刚开始扫是没有扫出来的然后现在扫出来的这个是我在知道这个文件后缀的情况下特意去扫的,

但还是有点问题他这个隐藏的文件完整的应该是 index.php~

工具地址:GitHub - maurosoria/dirsearch: Web path scanner · GitHub

访问后我们得到第二部分的flag

到这个地方扫描的文件就看完了,但只得到了两部分的flag,在这道题中还隐藏了一个文件,我看了一下攻略,感觉需要一点经验和知识储配了

还有个文件是: .index.php.swp

这个是vim备份文件 :使用vim编辑器时,如果异常退出,会留下一个以 .swp 为后缀的备份文件

这类文件扫不出来,主要是因为它是一个由 Vim 编辑器产生的、以点号开头的隐藏缓存文件,普通的目录扫描工具和默认字典很难覆盖到它。

如果还是想扫描也是可以扫的,还是用dirsearch,你需要让扫描器尝试 swp 这个扩展名,并且字典里要有 index.php 这个基础文件名。但是,只能慢慢扫,效率不高,因为扫太快了会触发反扫机制。

所以最好的还是手动验证最快

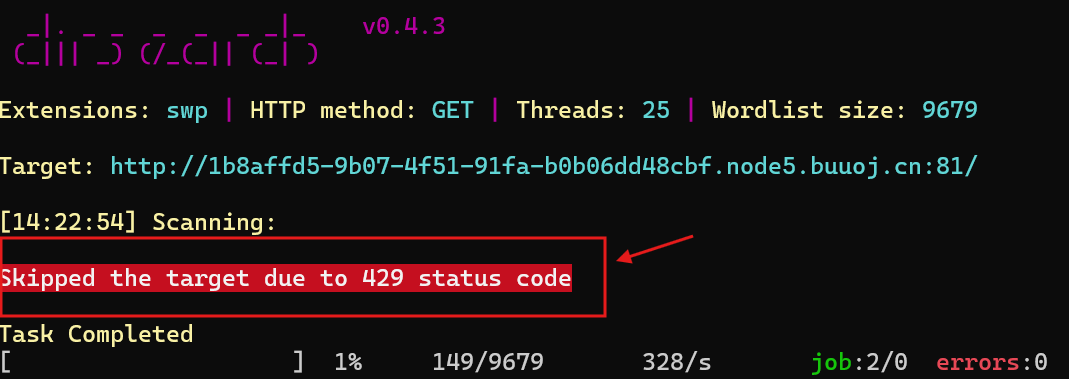

我们用记事本打开第三个隐藏文件

得到flag3:p0rtant_hack}

最终将三个flag整合到一起就可以得到最终flag;

flag{info_1s_v3ry_imp0rtant_hack}