1.kali安装

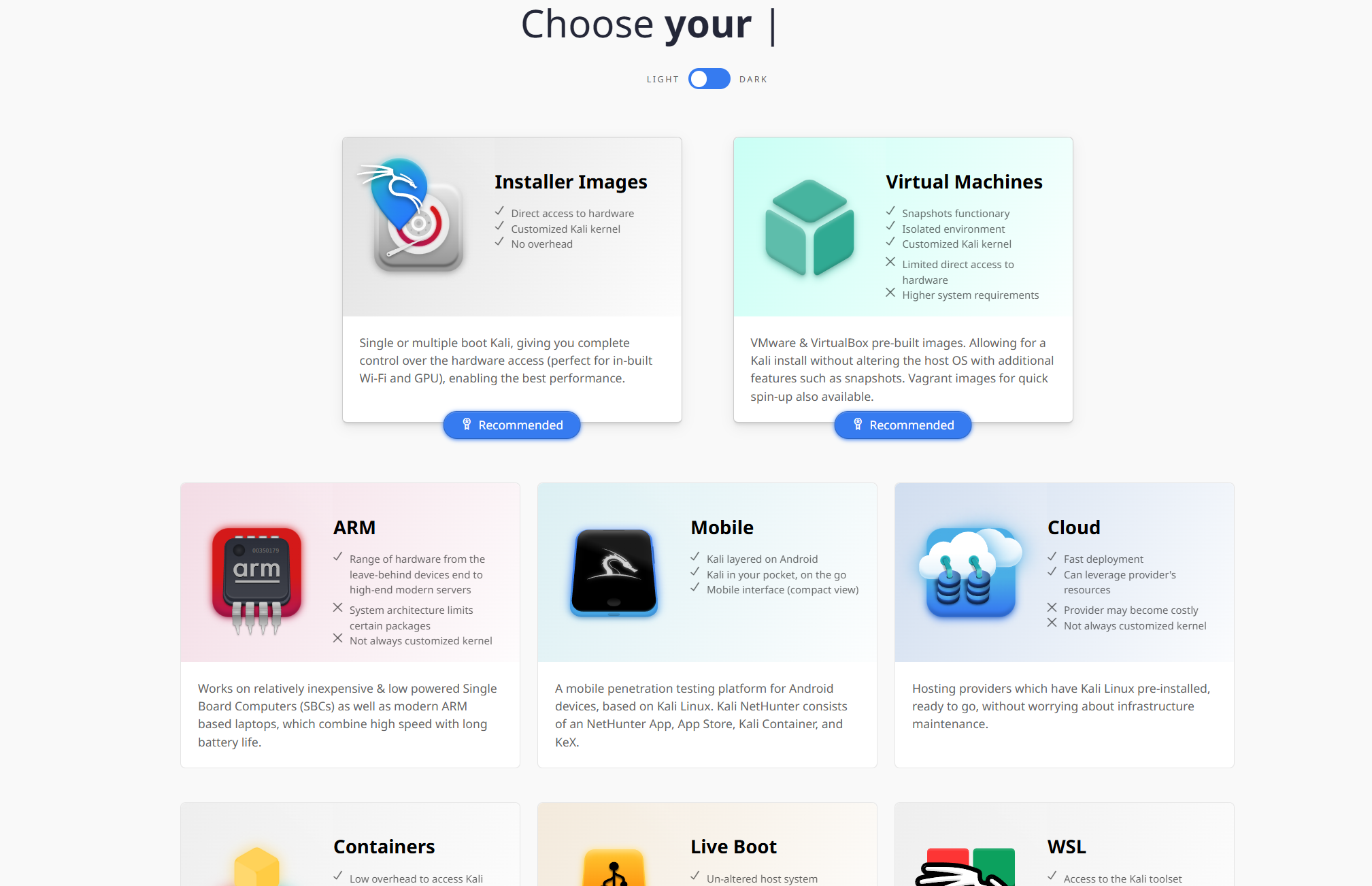

官网:https://www.kali.org/get-kali/#kali-platforms

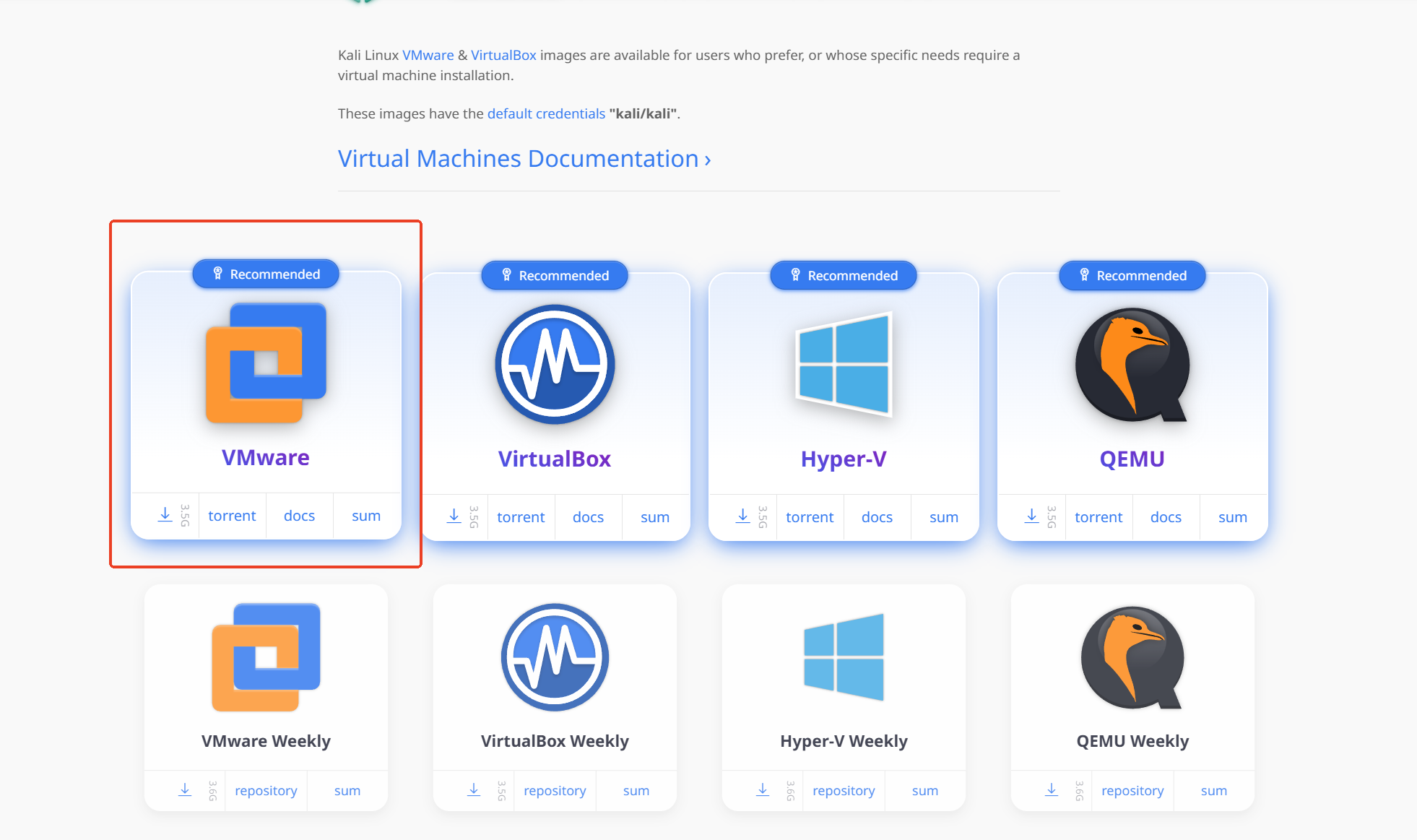

我们这里安装到虚拟机vmware,选择vmware的pre-build版本,这样解压缩以后直接用

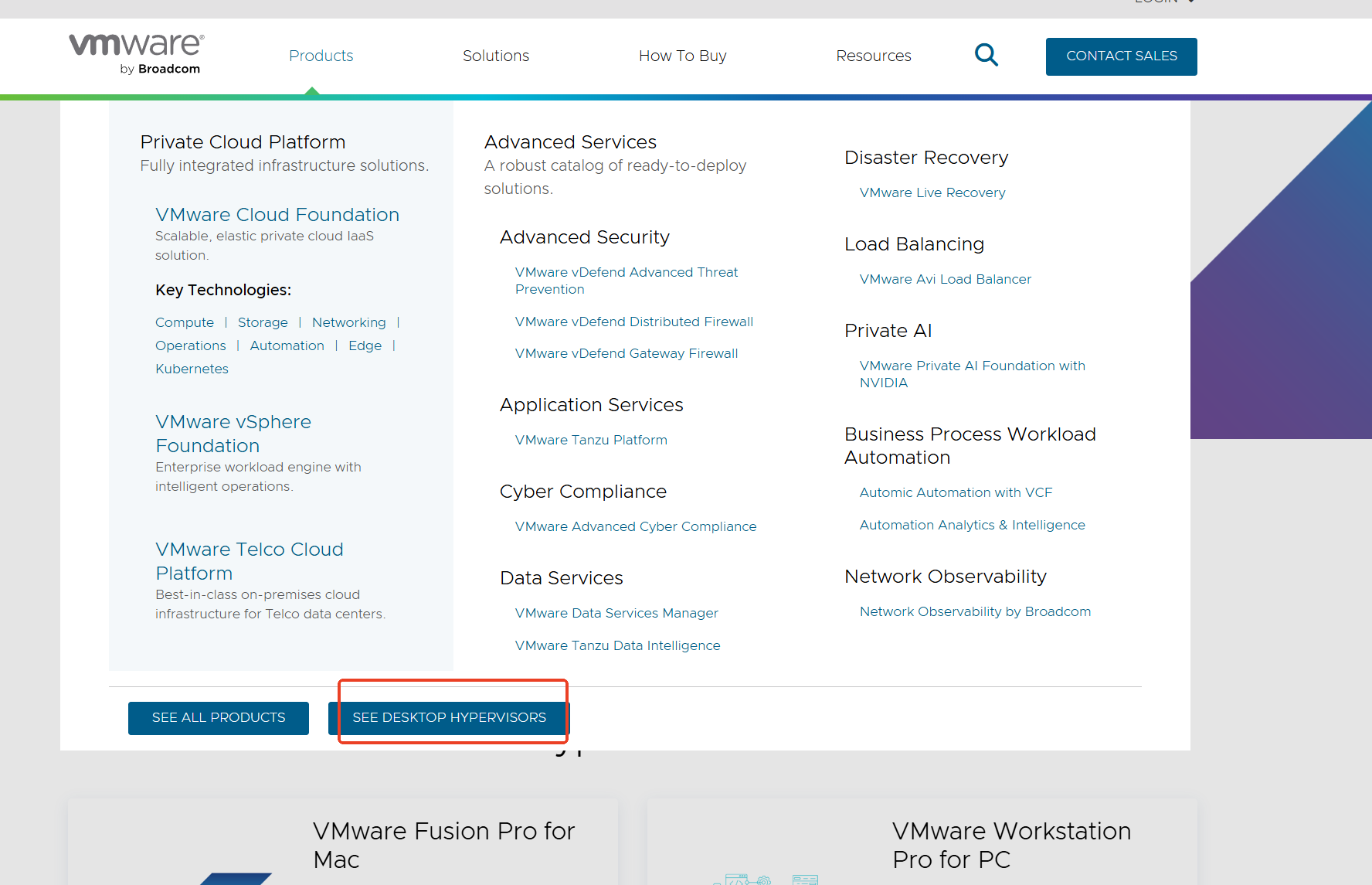

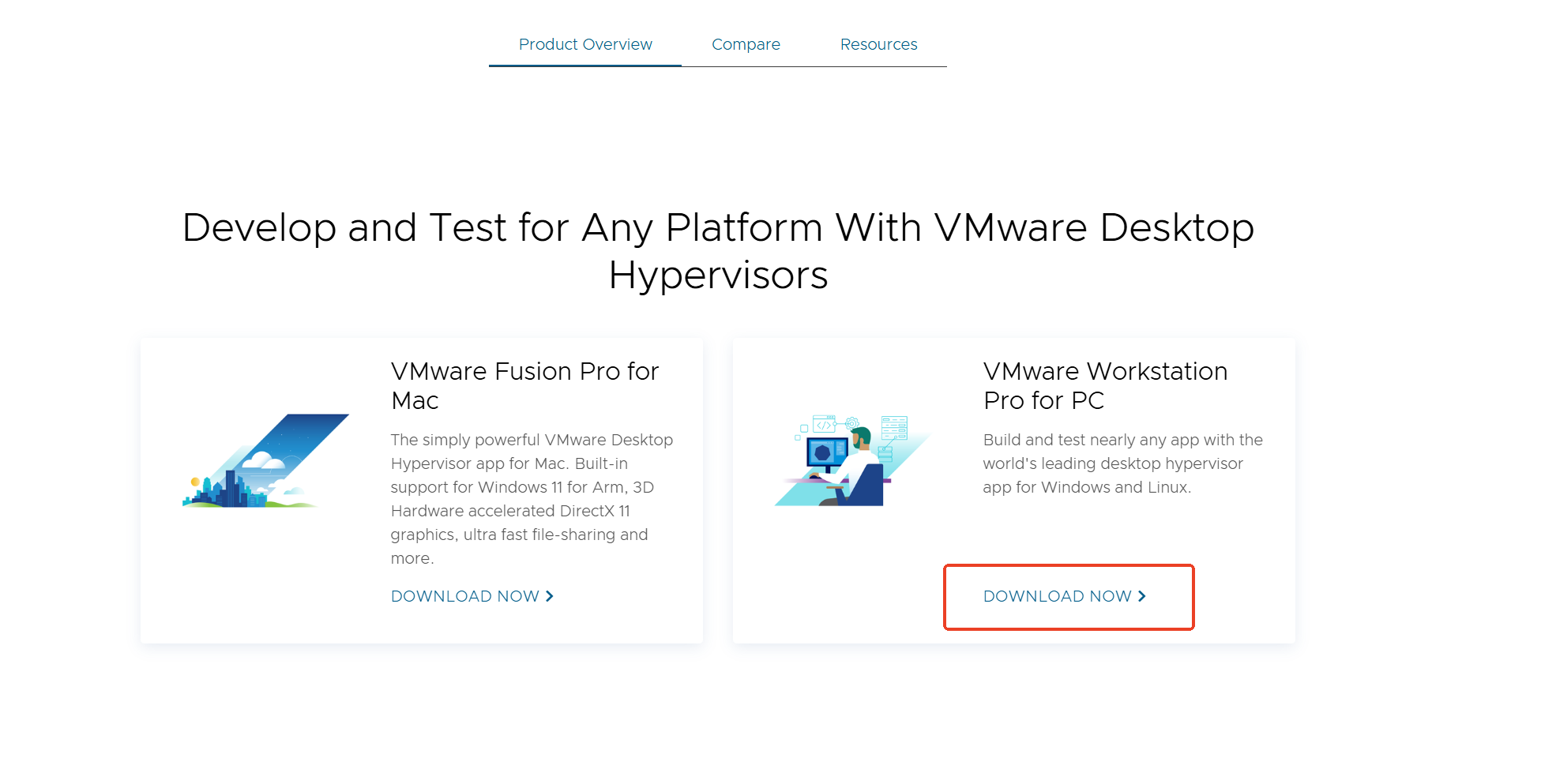

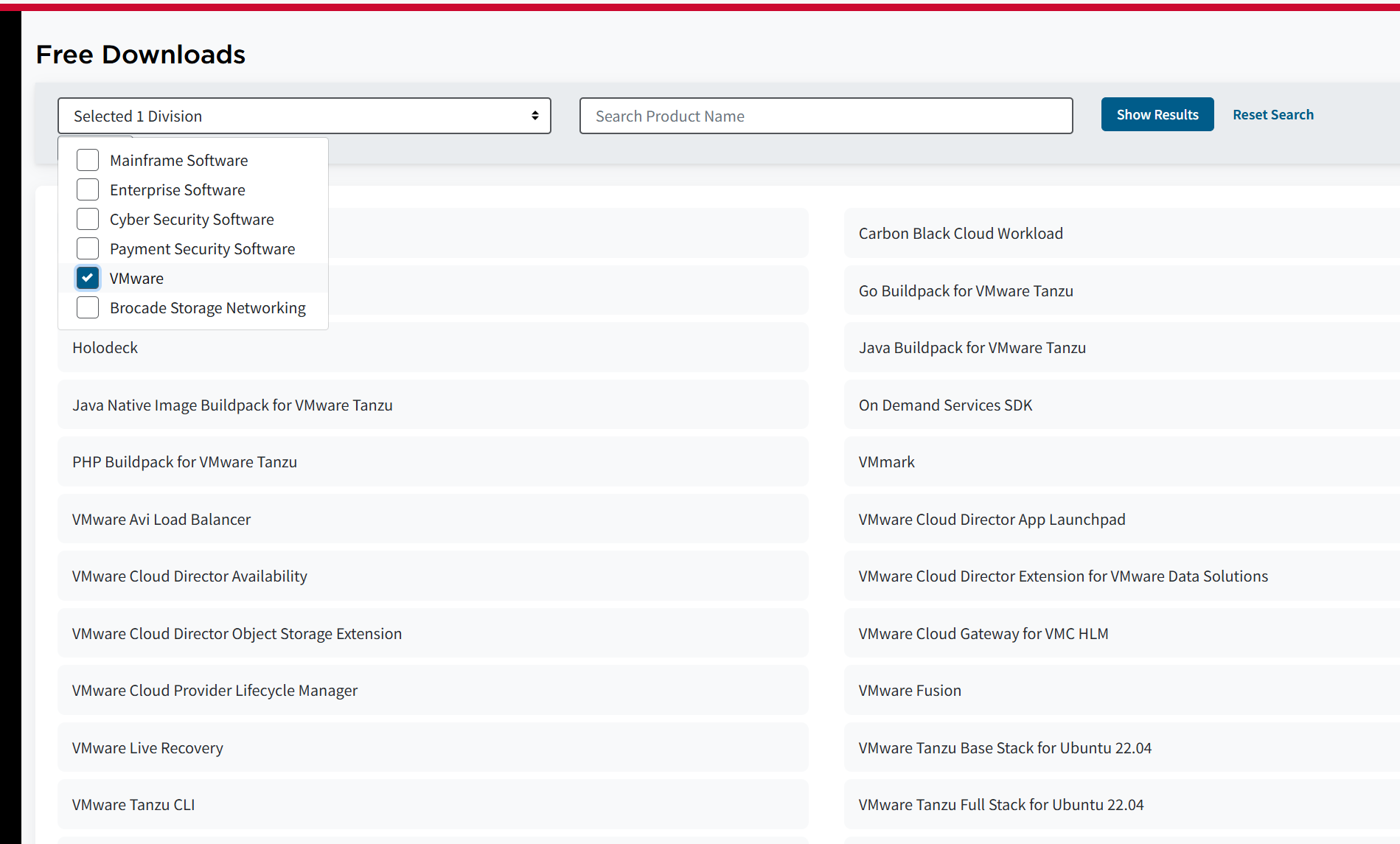

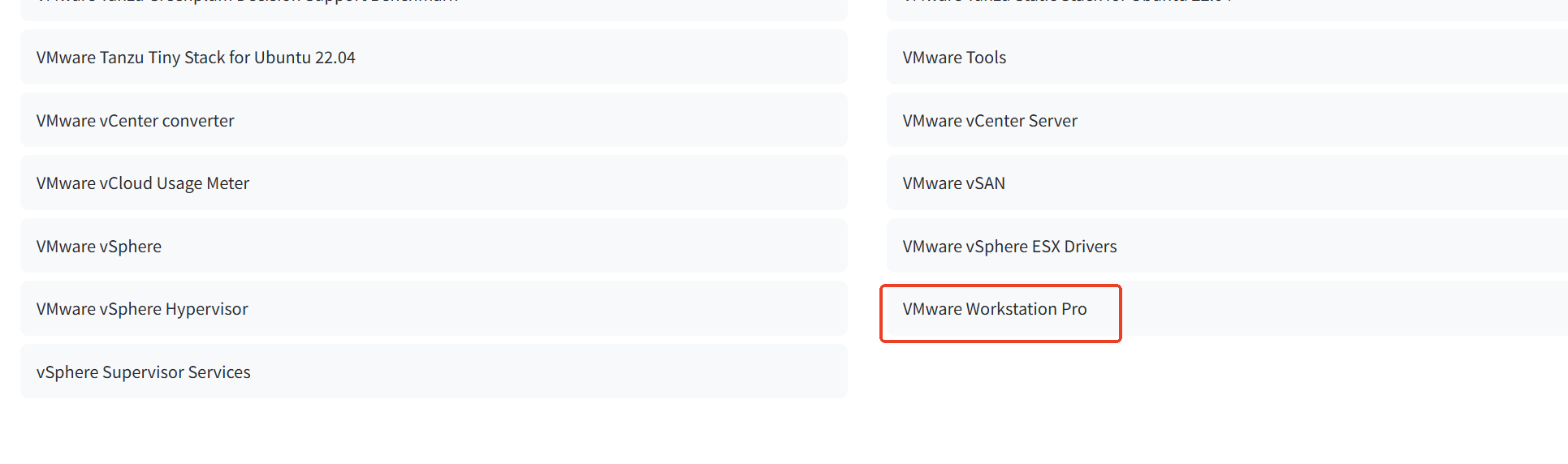

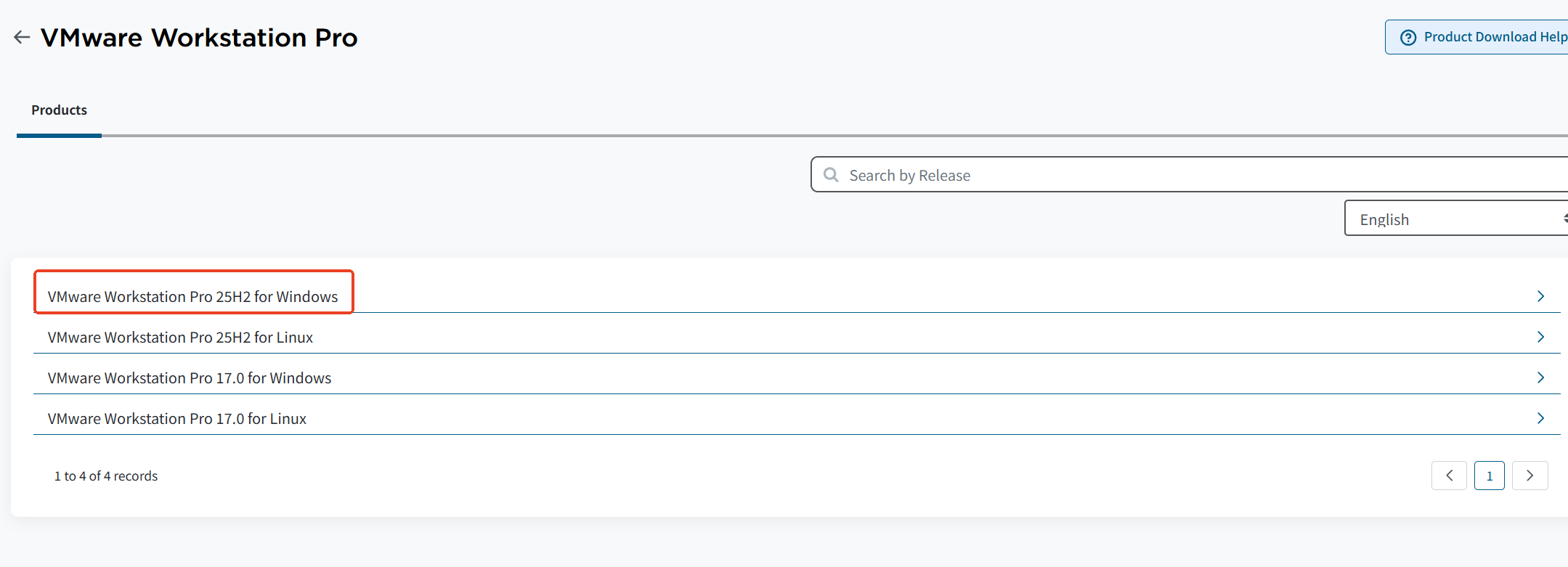

vmware被博通收购后现在个人使用是免费的,直接官网下载安装即可,不过需要博通的账号

注册后进如博通官网

博通官网下载:https://support.broadcom.com/group/ecx/free-downloads

下载安装,下一步即可

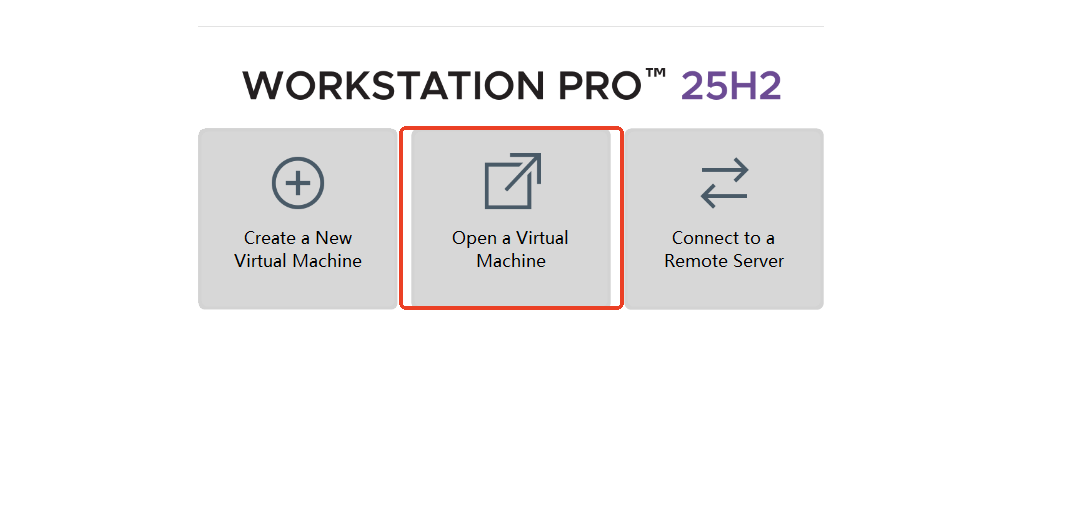

打开vmware后点击open a virtual machine找到之前解压的kali vmware pre-build文件夹,选中打开虚拟机即可

2.claw选择

目前市面上的claw挺多的,我们对以下claw做了研究,大部分不是收费就是支持不全,这里目前能支持kali安装的仅有openclaw和copaw,当然现在一天一更新的速度,大家装的时候到时候再研究下吧,这里仅做参考。

- OpenClaw

- MaxClaw

- KimiClaw

- CoPaw

- AutoClaw

- QClaw

- WorkBuddy

首先是openclaw,火了有一段时间了,毕竟是兴趣项目,资源占用多,bug多,连linux上的安装部署都有问题,大概linux上连走个测试的人都没有,当然可以自己修复这个问题还能说参与过项目,但是后续的bug还有多少?

目前(2026-03-15)最新版本在kali上依然存在问题https://github.com/openclaw/openclaw/pull/39580

不过其一天两个版本的发布速度确实令人惊叹,再过段时间可能就会关注到linux部分了

所以背靠阿里的copaw自然成了更好的选择(现在没有哪个发展不快的,copaw的官网说换就换了)copaw官网:https://copaw.agentscope.io/

3.copaw安装

无需预装 Python --- 安装脚本通过 uv 自动管理一切。

1.脚本安装

bash

curl -fsSL https://copaw.agentscope.io/install.sh | bash然后打开新终端(或执行 source ~/.zshrc / source ~/.bashrc)。

执行初始化,采用默认参数,放心后续有web console可以进行配置修改

bash

copaw init --defaults启动,服务默认监听 127.0.0.1:8088

bash

copaw app2.配置

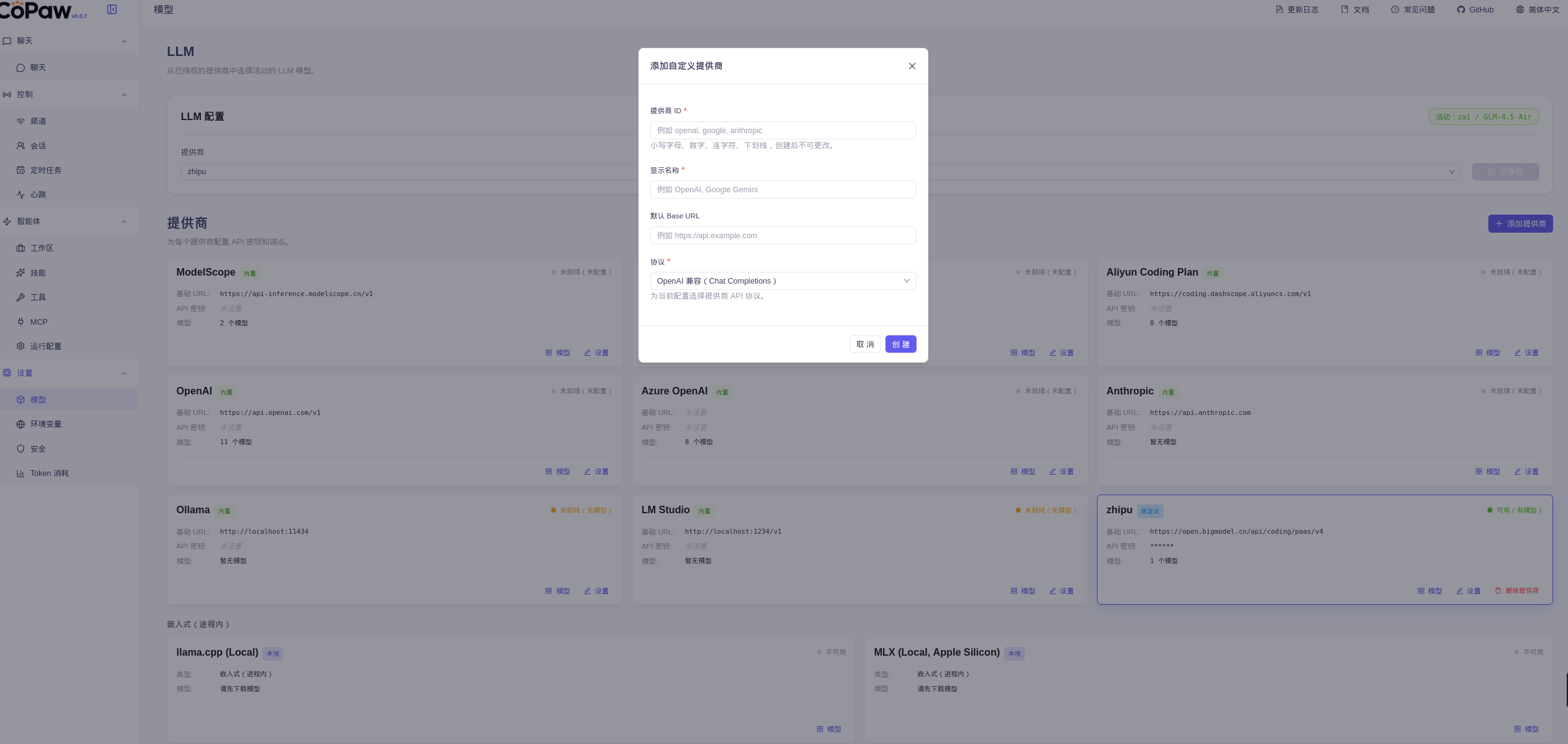

打开浏览器,默认地址 http://`127.0.0.1:8088,这边模型、技能、mcp、频道都可以配置,还帮你统计了token消耗量,真想用起来一天1000w token起步`

模型配置基本上不用看说明,复杂点的官方文档也讲的蛮清楚的:https://copaw.agentscope.io/docs/models

至于大家关心的channel问题,copaw支持的也蛮好钉钉、飞书、QQ和企微都支持

https://copaw.agentscope.io/docs/channels

当然不接入也可以直接在web上聊天给copaw指令,首次对话copaw会让你给他设定角色,并且他会做长期记忆存储,而且会不断自我进化,这点做的还是蛮好的,阿里还有一款hiclaw,可以来管理copaw,实现多agnet多角色并行调度,又是烧钱包的时候到了

3.总结

如果是用openclaw可能得写一大堆,copaw确实省心省资源,就这么简单你就有一个ai助手了,对到目前而言还称不上黑客,下面你可以自己手动也可以让给copaw定位成黑客,给他赋予一些安全相关skills,比如 openclaw-skills-security-checker 这类。整理安装常用工具,比如

✅ 渗透测试套件:nmap, masscan, sqlmap, burpsuite

✅ 密码破解:hashcat 7.1.2, john the ripper

✅ 无线攻击:aircrack-ng, wifite

✅ Web扫描:nikto, wpscan

✅ 漏洞利用:metasploit-framework

✅ 网络嗅探:wireshark

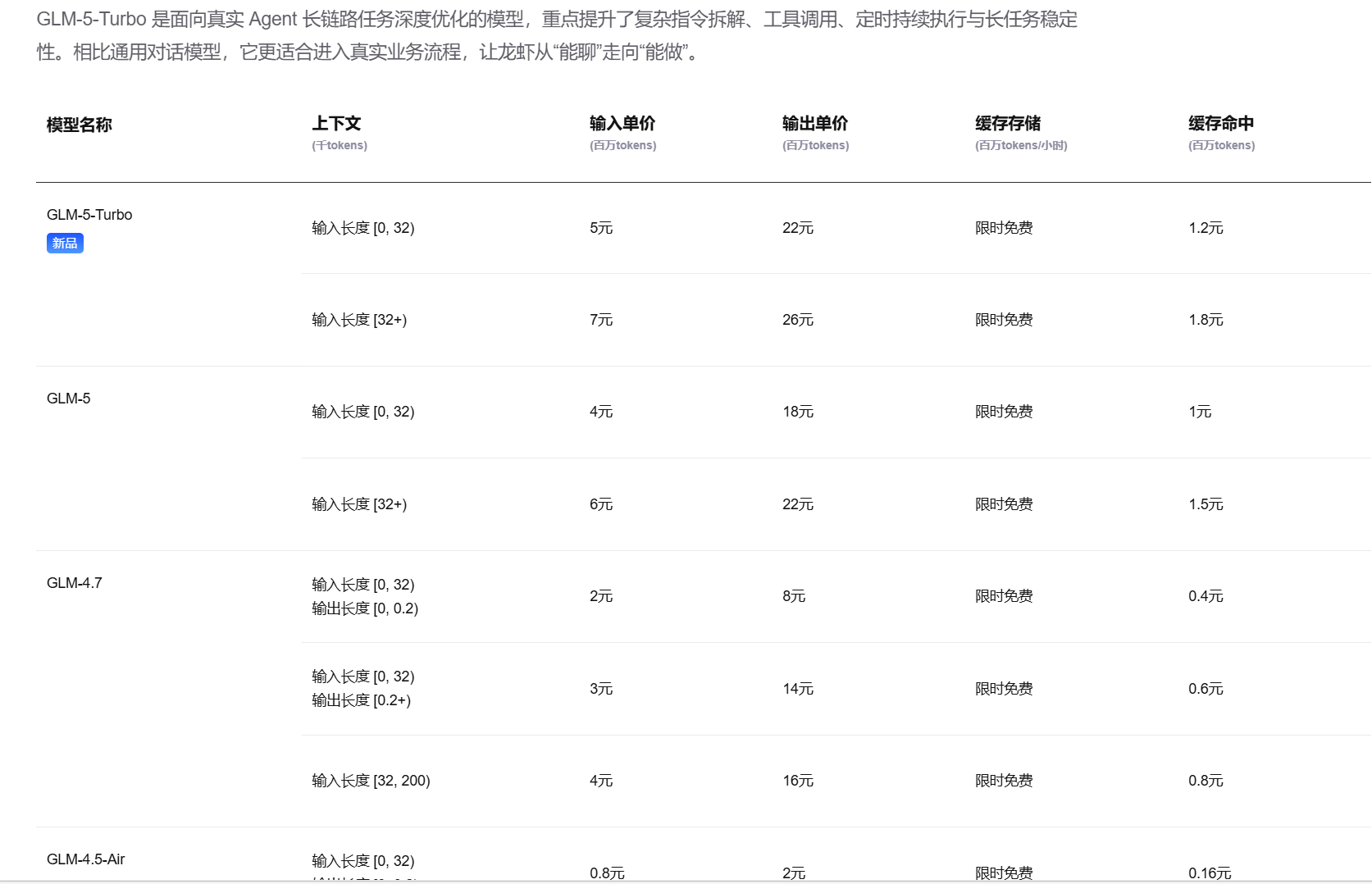

接下来最重要的就是选择一个好的模型,比如为了claw更好使用的GML-5-turbo,他让你的"黑客"看起来不那么弱智,比如上面的工具安装梳理用claw处理,耗费了近5M的token,最后还把apt给干崩了,如果用上最新的GML-5-turbo,"黑客"看起来有没有那么弱智我不知道,但是用25元大洋装这几个软件的我看起来至少不那么聪明啊。最后让你的黑客在漏洞靶场试试身手吧!