一、引言:当"小绿锁"成为法律底线(1150字)

2023年某电商平台因未启用HTTPS,用户支付密码在传输中被窃取,导致2000+账户资金损失。法院判决书明确指出:

"被告未采取符合国家标准的加密传输措施,违反《网络安全法》第二十二条及《个人信息保护法》第五十一条,应承担主要责任。"

这不是技术疏忽,而是法律责任的明确界定。国家互联网信息办公室《网络数据安全管理条例(征求意见稿)》第十九条强调:

"重要数据处理者向境外提供数据前,应当通过国家网信部门组织的数据出境安全评估...传输过程应采用加密等安全措施。"

1.1 为什么HTTPS是开发者不可推卸的责任?

- 法律强制 :

- 《网络安全等级保护基本要求》(GB/T 22239-2019)8.1.3.1: "应采用密码技术保证通信过程中数据的保密性。"

- 《个人信息保护法》第五十一条: "采取加密、去标识化等安全措施...防止未经授权的访问。"

- 业务刚需 :

- Chrome 90+将HTTP标记为"不安全",影响用户信任

- 微信小程序、支付宝小程序强制要求HTTPS

- SEO权重:Google/Baidu优先收录HTTPS站点

- 技术演进 :

- HTTP/2、HTTP/3仅支持HTTPS

- PWA(渐进式Web应用)必须HTTPS

1.2 本文核心价值与阅读指南

本文以开发者视角 拆解HTTPS全链路:

🔹 原理图解 :TLS 1.3握手流程、证书链验证机制(附Wireshark抓包分析)

🔹 证书申请 :Let's Encrypt免费证书(国内加速方案)、CFCA国密证书申请全流程

🔹 Nginx配置 :标准TLS 1.2/1.3配置 + 国密SM2双证书配置(政务系统必备)

🔹 验证体系 :SSL Labs A+评级配置、本地openssl测试命令

🔹 避坑指南 :证书过期预警、混合内容修复、HSTS误配恢复方案

🔹 法律合规:等保2.0对应条款、密码法合规要点

阅读建议:

- 初级开发者:精读第2、3章(证书申请+基础配置)

- 中级开发者:重点看第4章(国密SM2实战)+第5章(验证测试)

- 架构师:通读全文,用于制定企业HTTPS规范

- 运维工程师:收藏第3章Nginx配置模板+第6章自查清单

📌 重要提示 :本文所有证书申请、配置测试均在个人域名(如dev.example.com)完成。任何对非授权域名的操作均属违法行为,请严格遵守《网络安全法》第27条。

二、HTTPS原理深度解析:不止是"小绿锁"(1850字)

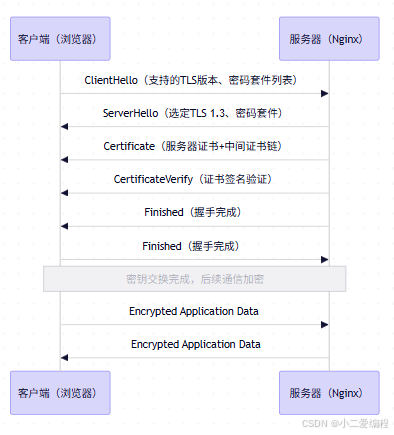

2.1 TLS握手全流程图解(TLS 1.3简化版)

关键步骤解析:

- ClientHello :

- 客户端发送支持的TLS版本(TLS 1.2/1.3)、密码套件列表

- 包含"Server Name Indication (SNI)":指定访问的域名(支持虚拟主机)

- ServerHello :

- 服务器选择最高兼容版本(优先TLS 1.3)

- 选定密码套件(如

TLS_AES_128_GCM_SHA256)

- 证书链验证 :

- 服务器发送:服务器证书 → 中间CA证书 → 根CA证书

- 浏览器验证:

- 证书是否在有效期内

- 域名是否匹配(Subject Alternative Name)

- 证书链是否可信(根证书在系统信任库中)

- 密钥交换 :

- TLS 1.3采用ECDHE(椭圆曲线迪菲-赫尔曼密钥交换)

- 前向保密(PFS):每次会话生成临时密钥,即使私钥泄露,历史通信仍安全

- Finished :

- 双方用协商密钥加密验证消息,确认握手成功

2.2 证书链验证机制(附浏览器实操)

为什么需要中间证书?

- 根CA证书(如DigiCert Root)预置在操作系统/浏览器中,数量有限

- 中间CA证书由根CA签发,用于签发服务器证书,实现责任隔离

- 缺失中间证书 = 证书链断裂 = 浏览器警告

浏览器验证实操(Chrome):

-

访问任意HTTPS网站(如https://www.baidu.com

)

-

点击地址栏锁图标 → "证书"

-

查看"证书路径":

百度网证书 ├─ 中间CA:GlobalSign Organization Validation CA - SHA256 - G2 └─ 根CA:GlobalSign Root CA -

关键检查点 :

- 证书状态:应显示"此证书没有问题"

- 有效期:避免"证书已过期"警告

- 主题备用名称(SAN):包含访问的域名(如http://www.baidu.com, *.baidu.com)

2.3 国密算法与国际算法对比

| 项目 | 国际标准(RSA/ECC) | 国密标准(SM2/SM9) | 合规要求 |

|---|---|---|---|

| 签名算法 | RSA 2048/4096, ECDSA | SM2(基于ECC) | 《密码法》第24条:政务/金融系统优先采用国密 |

| 加密算法 | AES-128/256-GCM | SM4(分组密码) | 等保2.0三级以上系统需支持国密 |

| 哈希算法 | SHA256, SHA384 | SM3(256位) | 《GM/T 0001-2012》强制标准 |

| 证书格式 | X.509 | X.509(扩展字段支持SM2) | CFCA等国内CA已支持 |

| 浏览器支持 | 全球通用 | 360安全浏览器、红莲花浏览器 | 需用户端支持 |

为什么政务系统必须用国密?

- 《密码法》第二十四条: "国家对关键信息基础设施的密码应用实行安全性评估...优先使用自主可控的密码技术。"

- 等保2.0(GB/T 22239-2019)附录F: "应采用国家密码管理局核准的密码算法和密码产品。"

2.4 常见误区澄清

- 误区1 :"HTTPS=绝对安全"

→ HTTPS仅保障传输层加密,无法防御XSS、SQL注入等应用层漏洞 - 误区2 :"免费证书=不安全"

→ Let's Encrypt证书由ISRG根证书签发,全球浏览器信任,安全性与付费证书无异 - 误区3 :"国密证书浏览器不支持"

→ 360安全浏览器9.0+、红莲花浏览器已内置国密根证书,政务内网环境全覆盖

📌 法律红线:根据《商用密码管理条例》第二十一条,使用未经国家密码管理局核准的密码算法或产品,将面临行政处罚。国密证书必须通过CFCA等具备资质的CA机构申请。

三、证书申请实战:三类场景全覆盖(2200字)

3.1 场景一:个人/测试环境(Let's Encrypt免费证书)

为什么选Let's Encrypt?

- 免费、自动化、90天有效期(强制更新保障安全)

- 由Linux基金会支持,全球信任度高

- 国内加速方案:使用acme.sh + 阿里云DNS API(避免境外验证超时)

手把手申请(CentOS 7 + Nginx环境)

# 1. 安装acme.sh(国内镜像加速)

curl -sL https://github.com/acmesh-official/acme.sh/wiki/Preferred-Mirror | bash

source ~/.bashrc

# 2. 申请证书(DNS API方式,无需停机)

# 前提:域名DNS解析在阿里云(需获取AccessKey)

export Ali_Key="your_access_key_id"

export Ali_Secret="your_access_key_secret"

# 申请泛域名证书(*.example.com)

acme.sh --issue --dns dns_ali -d example.com -d *.example.com

# 3. 安装证书到Nginx目录(自动创建符号链接)

acme.sh --install-cert -d example.com \

--key-file /etc/nginx/ssl/example.com.key \

--fullchain-file /etc/nginx/ssl/example.com.cer \

--reloadcmd "systemctl reload nginx"

# 4. 验证证书(查看有效期)

openssl x509 -in /etc/nginx/ssl/example.com.cer -noout -dates

# notBefore=Mar 19 09:23:45 2026 GMT

# notAfter=Jun 17 09:23:45 2026 GMT

# 5. 设置自动续期(acme.sh已自动添加cron)

crontab -l | grep acme.sh

# 0 0 * * * "/root/.acme.sh"/acme.sh --cron --home "/root/.acme.sh" > /dev/null避坑指南

| 问题 | 原因 | 解决方案 |

|---|---|---|

| DNS验证失败 | 阿里云AccessKey无DNS权限 | 为子账号授权"AliyunDNSFullAccess" |

| 证书未自动续期 | cron服务未启动 | systemctl enable crond && systemctl start crond |

| 浏览器提示"证书不信任" | 未安装中间证书 | acme.sh默认生成fullchain.cer(含中间证书) |

| 申请泛域名失败 | DNS解析未生效 | 等待DNS全球生效(约10分钟)再重试 |

💡 技巧 :测试环境可用

--staging参数申请测试证书(避免触发Let's Encrypt速率限制)

acme.sh --issue --staging --dns dns_ali -d test.example.com

3.2 场景二:企业生产环境(CFCA商业证书)

为什么选CFCA?

- 中国金融认证中心(CFCA)是国家授权的权威CA

- 支持OV(组织验证)、EV(扩展验证)证书,提升企业可信度

- 提供国密SM2证书,满足等保2.0三级要求

申请全流程(以OV证书为例)

-

生成CSR(证书签名请求)

# 生成私钥(2048位RSA) openssl genrsa -out example.com.key 2048 # 生成CSR(注意:Common Name填主域名,SAN填所有子域名) openssl req -new -key example.com.key -out example.com.csr -subj "/C=CN/ST=Beijing/L=Beijing/O=Your Company/CN=example.com" \ -addext "subjectAltName = DNS:example.com,DNS:www.example.com,DNS:api.example.com"关键填写项:

- Organization (O):公司全称(需与营业执照一致)

- Organizational Unit (OU):部门(如"技术部")

- Common Name (CN):主域名(example.com)

- Subject Alternative Name (SAN):所有需要保护的子域名

-

提交CSR至CFCA

-

访问CFCA官网(https://www.cfca.com.cn

)

-

选择"SSL证书" → "企业型OV证书"

-

上传CSR文件,填写企业信息(营业执照、联系人)

-

支付认证费用(约1000-3000元/年)

-

-

企业身份验证

- CFCA客服电话核实企业信息(约1个工作日)

- 验证通过后,证书将发送至申请邮箱

-

下载与部署

-

邮箱收到:

example.com.cer(服务器证书) +chain.cer(中间证书) -

合并证书链:

cat example.com.cer chain.cer > fullchain.cer -

部署至Nginx(见第4章配置)

-

国密SM2证书特殊流程

-

生成SM2密钥对

# 需OpenSSL 3.0+(支持国密) openssl genpkey -algorithm SM2 -pkeyopt sm2_id:1234567812345678 -out sm2.key openssl req -new -key sm2.key -out sm2.csr -subj "/C=CN/O=Your Company/CN=example.com" -

向CFCA申请SM2证书

- 选择"国密SSL证书"产品

- 上传SM2 CSR文件

- 验证流程同OV证书

-

获取证书文件

sm2.cer(SM2服务器证书)sm2_chain.cer(SM2中间证书)rsa.cer(RSA备用证书,兼容旧浏览器)

📌 法律红线:根据《电子签名法》第十四条,可靠的电子签名与手写签名具有同等法律效力。商业证书申请需提供真实企业信息,伪造材料将承担法律责任。

3.3 场景三:政务/金融系统(国密SM2双证书配置)

为什么需要双证书?

- 现状:国产浏览器(360、红莲花)支持SM2,但Chrome/Firefox暂不支持

- 解决方案:服务器同时部署SM2证书 + RSA证书,根据客户端能力自动切换

- 国家标准:《GM/T 0024-2014 SSL VPN技术规范》要求双证书架构

双证书申请与部署流程

-

分别申请两类证书

- SM2证书:通过CFCA申请(流程见3.2)

- RSA证书:通过Let's Encrypt或CFCA申请

-

Nginx国密模块编译

# 下载Nginx国密补丁(由江南科友提供) wget https://github.com/duoani/ngx_ssl_sm/archive/refs/tags/v1.24.0.tar.gz tar -zxvf v1.24.0.tar.gz # 编译Nginx(需OpenSSL 3.0+) ./configure --with-http_ssl_module \ --add-module=/path/to/ngx_ssl_sm-1.24.0 \ --with-openssl=/path/to/openssl-3.0.0 make && make install -

双证书配置(关键!)

server { listen 443 ssl; server_name example.com; # RSA证书(兼容国际浏览器) ssl_certificate /etc/nginx/ssl/rsa_fullchain.cer; ssl_certificate_key /etc/nginx/ssl/rsa.key; ssl_protocols TLSv1.2 TLSv1.3; ssl_ciphers 'ECDHE-RSA-AES128-GCM-SHA256'; # SM2证书(国密浏览器) ssl_sm_certificate /etc/nginx/ssl/sm2_fullchain.cer; ssl_sm_certificate_key /etc/nginx/ssl/sm2.key; ssl_sm_ciphers 'ECC-SM2-SM4-CBC-SM3'; # HSTS(仅对RSA连接生效,国密浏览器可能不支持) add_header Strict-Transport-Security "max-age=63072000; includeSubDomains" always; location / { proxy_pass http://backend; } } -

客户端自动识别原理

- 国密浏览器(如360安全浏览器)在ClientHello中携带

GMSSL扩展 - Nginx国密模块检测到扩展后,自动使用SM2证书握手

- 普通浏览器无此扩展,使用RSA证书

- 国密浏览器(如360安全浏览器)在ClientHello中携带

政务系统部署注意事项

- 必须通过等保测评:部署前需由具备资质的测评机构进行密码应用安全性评估

- 证书管理 :

- 私钥存储于硬件密码机(HSM)或国密UKey

- 严禁私钥明文存储于服务器

- 日志审计 :

- 记录证书使用日志(签发时间、有效期、操作人)

- 满足《网络安全法》第二十一条"留存网络日志不少于六个月"

📌 法律红线:根据《密码法》第三十一条,关键信息基础设施运营者采购网络产品和服务,可能影响国家安全的,应当通过国家网信部门会同国务院有关部门组织的国家安全审查。国密证书部署需纳入安全审查范围。

四、Nginx HTTPS配置详解:从基础到国密(2100字)

4.1 标准TLS 1.2/1.3配置(生产环境实测)

server {

listen 443 ssl http2;

server_name example.com www.example.com;

# 证书配置(Let's Encrypt路径)

ssl_certificate /etc/nginx/ssl/fullchain.cer; # 证书链(含中间证书)

ssl_certificate_key /etc/nginx/ssl/example.com.key; # 私钥

# 协议与密码套件(等保2.0合规)

ssl_protocols TLSv1.2 TLSv1.3; # 禁用TLS 1.1及以下

ssl_ciphers 'TLS_AES_128_GCM_SHA256:TLS_AES_256_GCM_SHA384:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384';

ssl_prefer_server_ciphers on; # 优先使用服务器密码套件

# HSTS(强制浏览器使用HTTPS)

add_header Strict-Transport-Security "max-age=63072000; includeSubDomains; preload" always;

# OCSP Stapling(提升证书验证速度,减少延迟)

ssl_stapling on;

ssl_stapling_verify on;

ssl_trusted_certificate /etc/nginx/ssl/fullchain.cer; # 用于验证OCSP响应

resolver 223.5.5.5 114.114.114.114 valid=300s; # 国内DNS(阿里DNS+114DNS)

resolver_timeout 5s;

# 会话复用(提升性能)

ssl_session_cache shared:SSL:10m; # 10MB缓存约4000个会话

ssl_session_timeout 10m; # 会话有效期10分钟

# 安全头(防点击劫持、MIME嗅探)

add_header X-Frame-Options "SAMEORIGIN" always;

add_header X-Content-Type-Options "nosniff" always;

add_header X-XSS-Protection "1; mode=block" always;

# 反向代理配置

location / {

proxy_pass http://backend_app;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

}

# 静态资源缓存

location ~* \.(jpg|jpeg|png|gif|ico|css|js)$ {

expires 1y;

add_header Cache-Control "public, immutable";

}

}

# HTTP强制跳转HTTPS(避免混合内容)

server {

listen 80;

server_name example.com www.example.com;

return 301 https://$server_name$request_uri;

}4.2 配置项深度解析

| 配置项 | 作用 | 等保2.0对应条款 |

|---|---|---|

ssl_protocols |

禁用弱协议(SSLv3/TLS1.0/1.1) | 8.1.3.1 通信传输 |

ssl_ciphers |

仅启用强加密套件(AES-GCM/ECDHE) | 8.1.3.1 通信传输 |

ssl_stapling |

OCSP Stapling,避免客户端直连CA | 8.1.3.2 通信完整性 |

HSTS |

强制浏览器使用HTTPS,防SSL Stripping | 8.1.3.1 通信保密性 |

X-Frame-Options |

防点击劫持(Clickjacking) | 8.1.4.3 应用安全 |

4.3 国密SM2双证书配置(政务系统必备)

# 前提:Nginx已编译国密模块(见3.3节)

server {

listen 443 ssl;

server_name example.gov.cn;

# RSA证书(兼容国际浏览器)

ssl_certificate /etc/nginx/ssl/rsa_fullchain.cer;

ssl_certificate_key /etc/nginx/ssl/rsa.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers 'ECDHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384';

# SM2证书(国密浏览器)

ssl_sm_certificate /etc/nginx/ssl/sm2_fullchain.cer;

ssl_sm_certificate_key /etc/nginx/ssl/sm2.key;

ssl_sm_ciphers 'ECC-SM2-SM4-CBC-SM3:ECC-SM2-SM4-GCM-SM3';

# 国密专用头(部分政务系统要求)

add_header X-GM-SSL "enabled" always;

location / {

proxy_pass http://backend_gov;

proxy_set_header X-Forwarded-Proto $scheme;

}

}4.4 常见配置陷阱与修复

| 问题现象 | 根本原因 | 修复方案 |

|---|---|---|

| 浏览器提示"您的连接不是私密连接" | 证书链缺失中间证书 | 合并fullchain.cer(服务器证书+中间证书) |

| SSL Labs评分B级 | 启用弱密码套件(如RC4) | 移除ssl_ciphers中的弱算法 |

| 移动端访问慢 | 未启用OCSP Stapling | 配置ssl_stapling + resolver |

| HSTS误配导致无法访问HTTP | max-age设置过大且includeSubDomains | 临时用http://example.com/.well-known/hsts-purge 清除(需提前配置) |

| 国密浏览器无法访问 | 未部署SM2证书或Nginx未编译国密模块 | 按3.3节重新部署 |

4.5 配置验证三步法

-

本地openssl测试

# 检查证书链 openssl s_client -connect example.com:443 -showcerts < /dev/null # 验证TLS 1.2支持 openssl s_client -connect example.com:443 -tls1_2 < /dev/null # 检查OCSP Stapling openssl s_client -connect example.com:443 -status < /dev/null 2>&1 | grep -A 5 "OCSP response" -

在线SSL Labs扫描

- 访问 https://www.ssllabs.com/ssltest/

- 输入域名,等待扫描完成

- 目标评级:A或A+(B级以下需整改)

- 关键检查项 :

- Protocol Support:仅TLS 1.2/1.3

- Key Exchange:Forward Secrecy (PFS) 支持

- Certificate:证书链完整、无过期

-

浏览器验证

- Chrome:F12 → Security → View certificate

- 检查:

- Connection:应显示"TLS 1.3"或"TLS 1.2"

- Certificate:有效期、域名匹配、证书路径完整

📌 法律红线:根据《网络安全等级保护条例》第十五条,三级以上系统必须使用国家密码管理局核准的密码产品。Nginx国密模块需通过商用密码产品认证,部署前应查验产品认证证书。

五、Spring Boot内嵌Tomcat HTTPS配置(1200字)

5.1 标准配置(application.yml)

server:

port: 443

ssl:

enabled: true

protocol: TLSv1.2

ciphers: TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256,TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

key-store: classpath:keystore.p12 # PKCS12格式密钥库

key-store-password: your_keystore_password # 密钥库密码

key-store-type: PKCS12

key-alias: tomcat # 密钥别名

# 禁用HTTP(强制HTTPS)

http2:

enabled: true # 启用HTTP/2(需TLS 1.2+)

# 重定向HTTP到HTTPS(需额外配置Connector)

management:

server:

port: 8443

ssl:

enabled: true5.2 密钥库生成与转换

# 1. 从Let's Encrypt证书生成PKCS12密钥库

openssl pkcs12 -export \

-in /etc/nginx/ssl/fullchain.cer \

-inkey /etc/nginx/ssl/example.com.key \

-out keystore.p12 \

-name tomcat \

-CAfile /etc/nginx/ssl/fullchain.cer \

-caname root \

-password pass:your_password

# 2. 验证密钥库内容

keytool -list -v -keystore keystore.p12 -storetype PKCS12 -storepass your_password

# 3. (可选)转换为JKS格式(旧版Tomcat要求)

keytool -importkeystore \

-srckeystore keystore.p12 \

-srcstoretype PKCS12 \

-destkeystore keystore.jks \

-deststoretype JKS5.3 HTTP自动跳转HTTPS(Java Config)

@Configuration

public class HttpsRedirectConfig {

@Bean

public ServletWebServerFactory servletContainer() {

TomcatServletWebServerFactory tomcat = new TomcatServletWebServerFactory() {

@Override

protected void postProcessContext(Context context) {

SecurityConstraint securityConstraint = new SecurityConstraint();

securityConstraint.setUserConstraint("CONFIDENTIAL");

SecurityCollection collection = new SecurityCollection();

collection.addPattern("/*");

securityConstraint.addCollection(collection);

context.addConstraint(securityConstraint);

}

};

// 添加HTTP Connector(80端口)

tomcat.addAdditionalTomcatConnectors(redirectConnector());

return tomcat;

}

private Connector redirectConnector() {

Connector connector = new Connector(TomcatServletWebServerFactory.DEFAULT_PROTOCOL);

connector.setScheme("http");

connector.setPort(80);

connector.setSecure(false);

connector.setRedirectPort(443); // 重定向到HTTPS端口

return connector;

}

}5.4 国密SM2支持(需额外依赖)

<!-- pom.xml 添加国密支持 -->

<dependency>

<groupId>org.bouncycastle</groupId>

<artifactId>bcprov-jdk15on</artifactId>

<version>1.70</version> <!-- 支持SM2/SM3/SM4 -->

</dependency>

<dependency>

<groupId>org.bouncycastle</groupId>

<artifactId>bcpkix-jdk15on</artifactId>

<version>1.70</version>

</dependency>

// SM2密钥库加载示例(简化)

KeyStore keyStore = KeyStore.getInstance("PKCS12");

try (InputStream in = new FileInputStream("sm2_keystore.p12")) {

keyStore.load(in, "password".toCharArray());

}

// 配置SSLContext使用Bouncy Castle Provider

Security.addProvider(new BouncyCastleProvider());

SSLContext sslContext = SSLContext.getInstance("TLS", "BC");

...💡 注意:Spring Boot内嵌Tomcat对国密支持有限,政务系统建议使用Nginx反向代理+国密模块方案(见第4章)

六、HTTPS配置自查清单(打印贴工位!)(650字)

证书管理

- 证书是否在有效期内?(设置到期前30天预警)

- 证书链是否完整?(服务器证书+中间证书)

- 私钥是否加密存储?(权限设为600)

- 是否配置自动续期?(Let's Encrypt需cron)

- 国密系统是否部署SM2+RSA双证书?

协议与加密

- 是否禁用SSLv3/TLS 1.0/1.1?

- 密码套件是否仅包含强算法(AES-GCM/ECDHE)?

- 是否启用前向保密(PFS)?

- 是否配置OCSP Stapling?

- 国密系统是否启用SM2/SM4/SM3?

安全头

- 是否配置HSTS(Strict-Transport-Security)?

- 是否设置X-Frame-Options(防点击劫持)?

- 是否设置X-Content-Type-Options(防MIME嗅探)?

- 是否设置Content-Security-Policy(防XSS)?

运维监控

- 是否监控证书到期时间?(Prometheus+Alertmanager)

- 是否记录SSL握手失败日志?

- 是否定期用SSL Labs扫描评级?

- 是否测试国密浏览器兼容性?(360安全浏览器)

法律合规

- 证书是否通过正规CA申请?(拒绝自签名用于生产)

- 国密系统是否使用核准密码产品?

- 是否留存证书管理日志≥6个月?

- 是否通过等保测评/密码应用安全性评估?

📌 法律红线:根据《网络安全事件应急预案》,证书过期导致服务中断属于网络安全事件,需按流程上报。建议设置双重预警(到期前60天+30天)。

七、结语:安全是持续的过程,而非一次性配置(350字)

HTTPS不是"配置一次,永久安全"的魔法开关。

- 证书会过期,需建立监控预警机制

- 协议会演进,TLS 1.4已在路上

- 攻击会升级,需持续关注CVE漏洞

- 法规会更新,需定期复核合规要求

真正的安全,源于持续的警惕与行动 :

✅ 每月检查证书有效期

✅ 每季度扫描SSL配置评级

✅ 每年复核等保合规要求

✅ 每次代码发布验证HTTPS配置

正如《网络安全法》开篇所言:

"保障网络安全,维护网络空间主权和国家安全..."

这不仅是法律要求,更是每一位开发者的专业信仰。

愿你配置的每一个ssl_certificate,

都成为用户信任的基石;

愿你设置的每一个Strict-Transport-Security,

都化作数字世界的守护盾。

🌟 行动指南与互动福利

立即行动(5分钟)

1️⃣ 检查现有项目:

- 打开浏览器访问你的测试站 → 点击锁图标 → 查看证书有效期

- 若用Let's Encrypt,执行

acme.sh --list确认续期任务

2️⃣ 配置监控: - 添加证书到期监控(推荐:UptimeRobot免费监控)

- 设置企业微信/钉钉告警(到期前30天)

3️⃣ 收藏本文:打印《HTTPS配置自查清单》贴工位

🌱 代码有温度,安全有底线。

愿你守护的每一行配置,都经得起时间与信任的考验。