本文是攻防演练《某次安全设备突破口的实战案例[https://xz.aliyun.com/spa/#/news/13029\]》的复盘笔记,欢迎大家阅读原文。

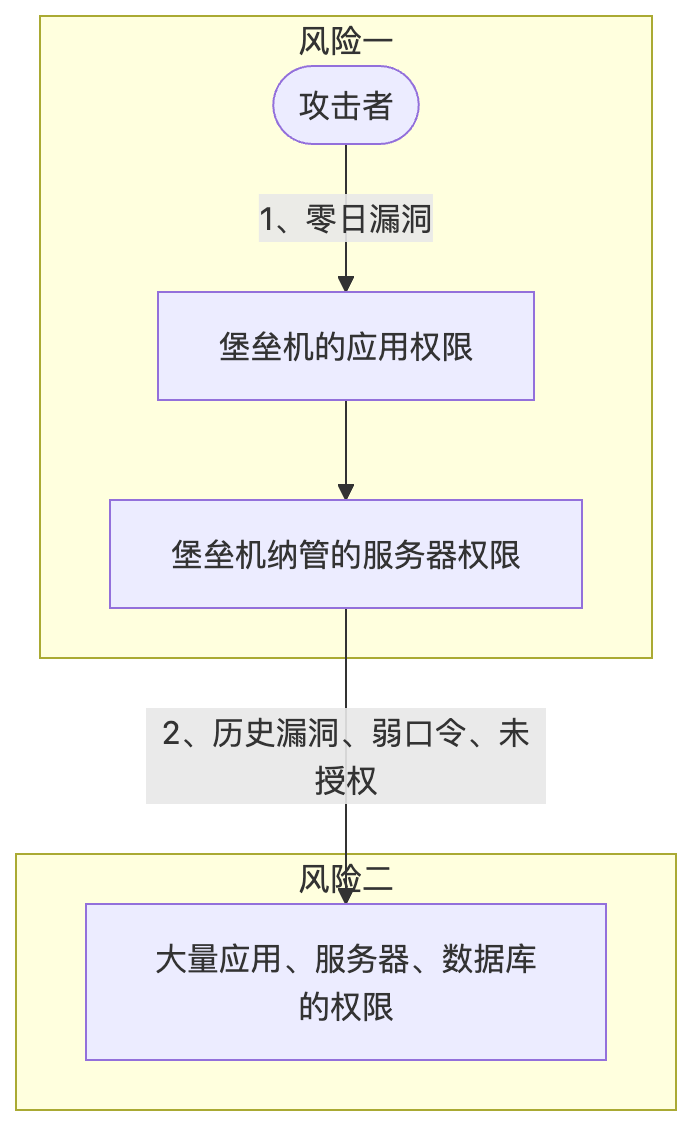

完整攻击路径

安全风险与规避措施

风险一:通过零日漏洞,获取堡垒机的应用权限,及其纳管的服务器权限

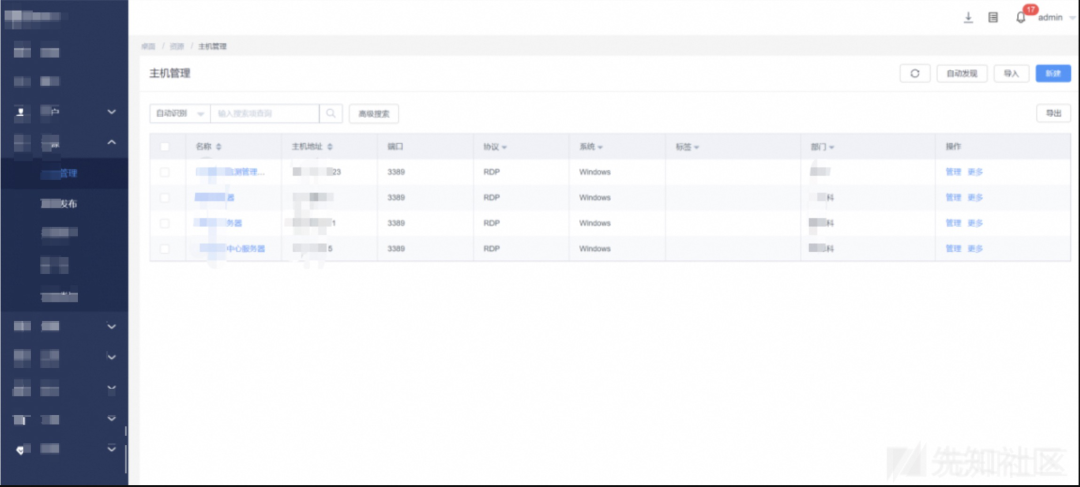

某堡垒机权限认证绕过,拿到后台

查看运维主机,均出网,frp反向代理,堡垒机放置在公网安全风险要大很多,当然好运气也是支撑拿分的首选了

堡垒机不要允许互联网访问,至少要通过VPN/零信任访问,或者仅限内网访问

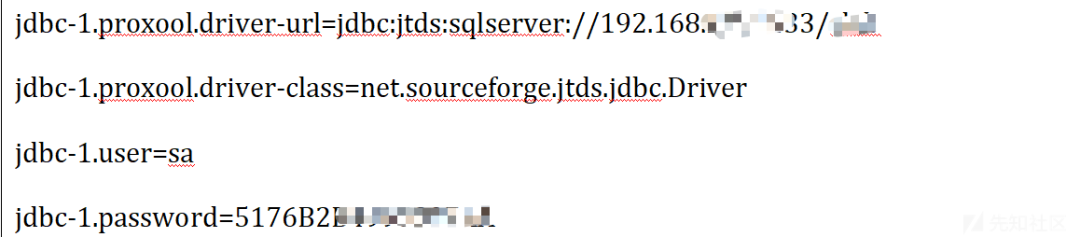

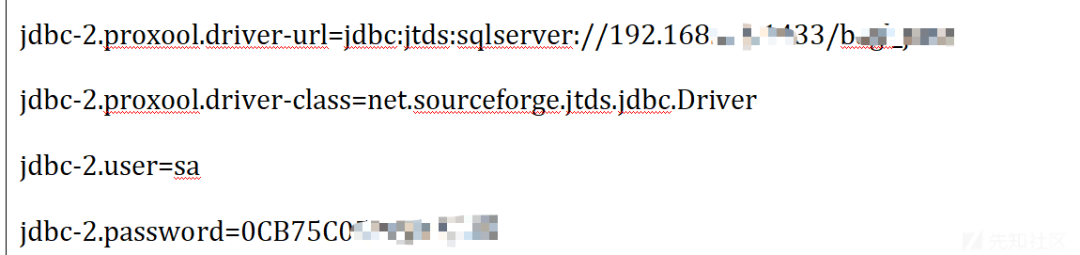

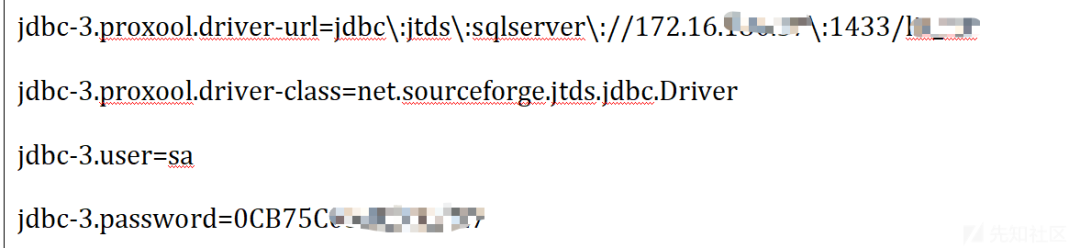

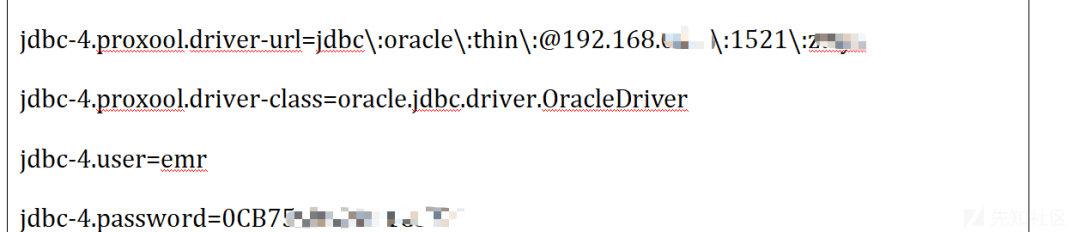

本机信息收集,获取网站后台配置文件并留作密码本,web网站数据库配置文件中的密码,Web.config、config.php、.properties等等文件,针对不同OA名称也不一样

列举几个常用配置文件

用友:ierp/bin/prop.xml

万户:WEB-INF/config/whconfig.xml

通达:webroot/inc/oa_config.php

金和:C6/JhSoft.Web.Dossier.JG/JhSoft.Web.Dossier.JG/XMLFile/OracleDbConn.xml

Tomcat:/conf/tomcat-users.xml

Weblogic:%DOMAIN_HOME%/servers/AdminServer/security/boot.properties

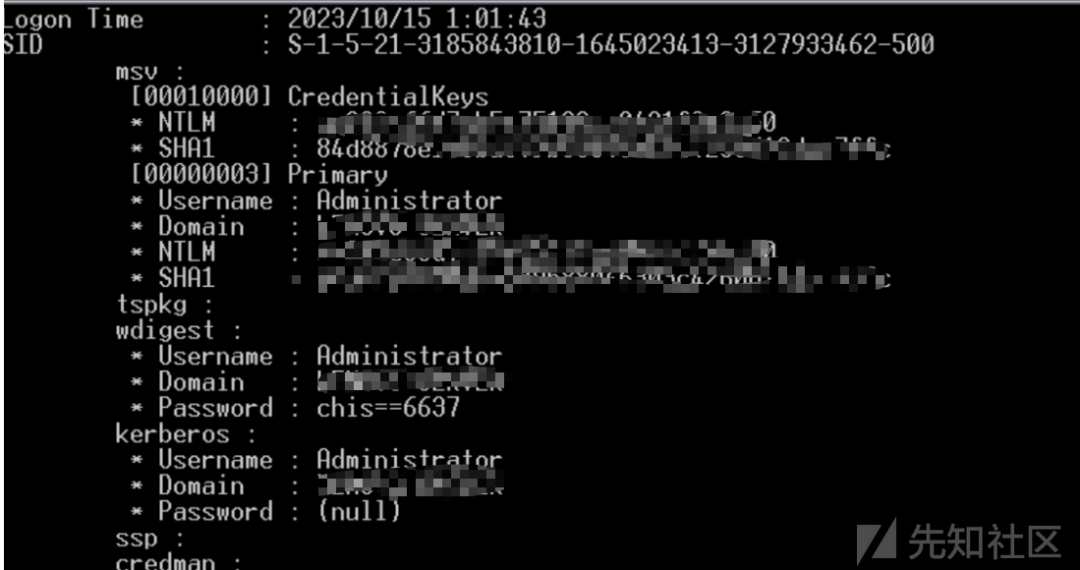

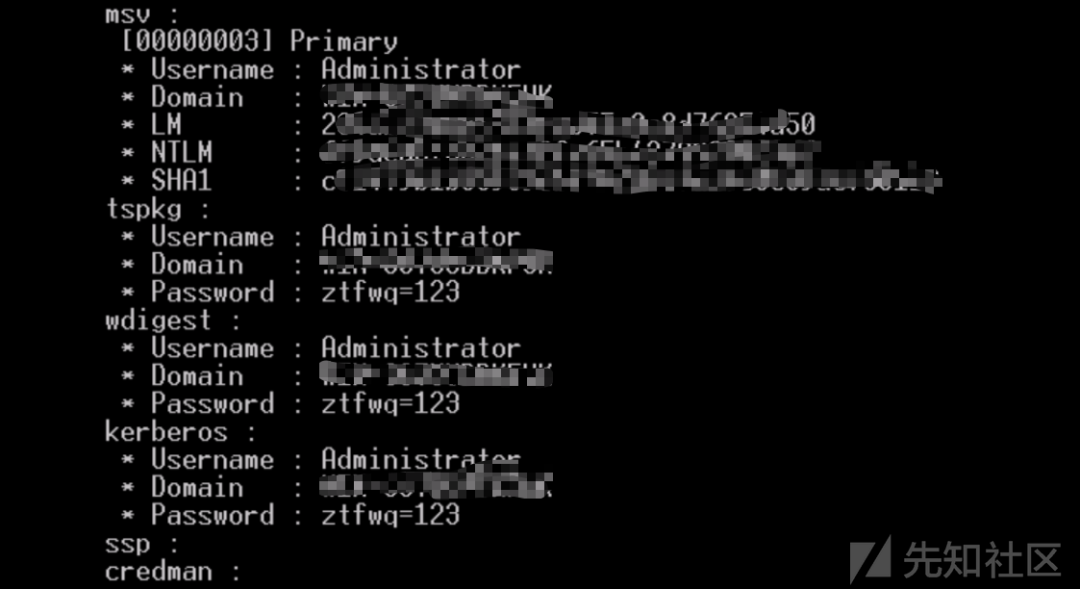

再翻mimikatz收集密码本

风险二:通过历史漏洞/弱口令/未授权,获取大量应用/服务器/数据库的权限

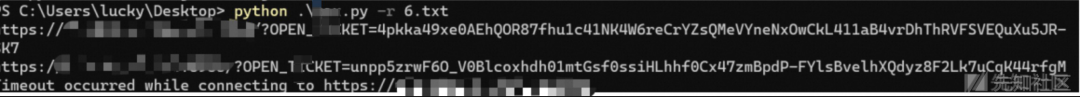

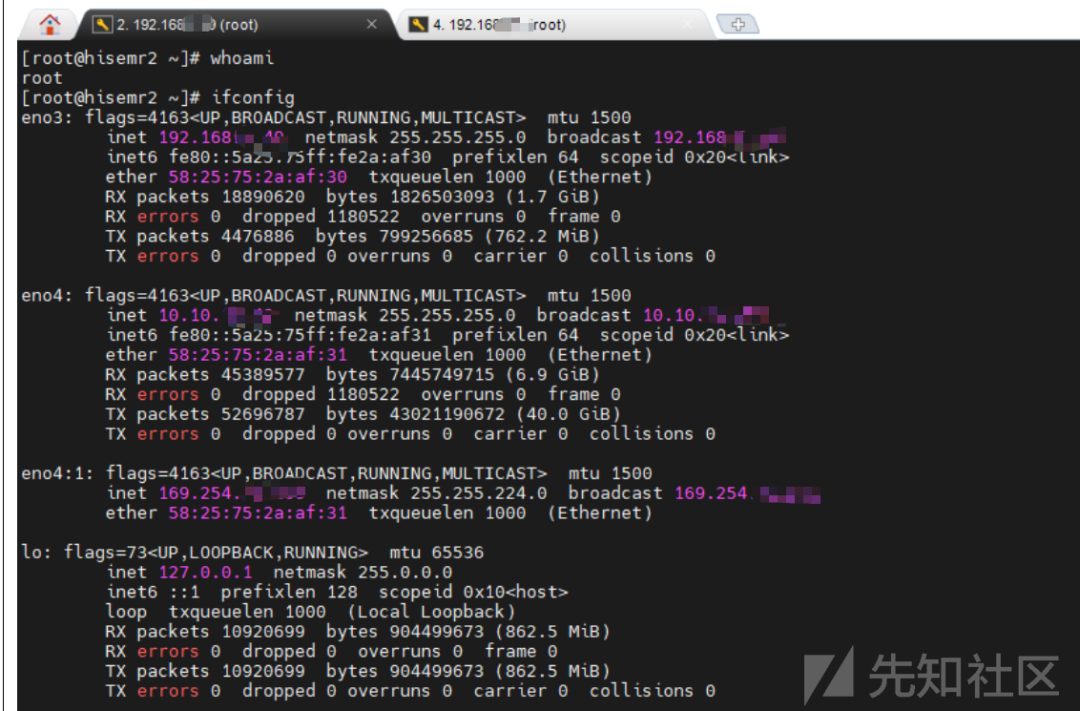

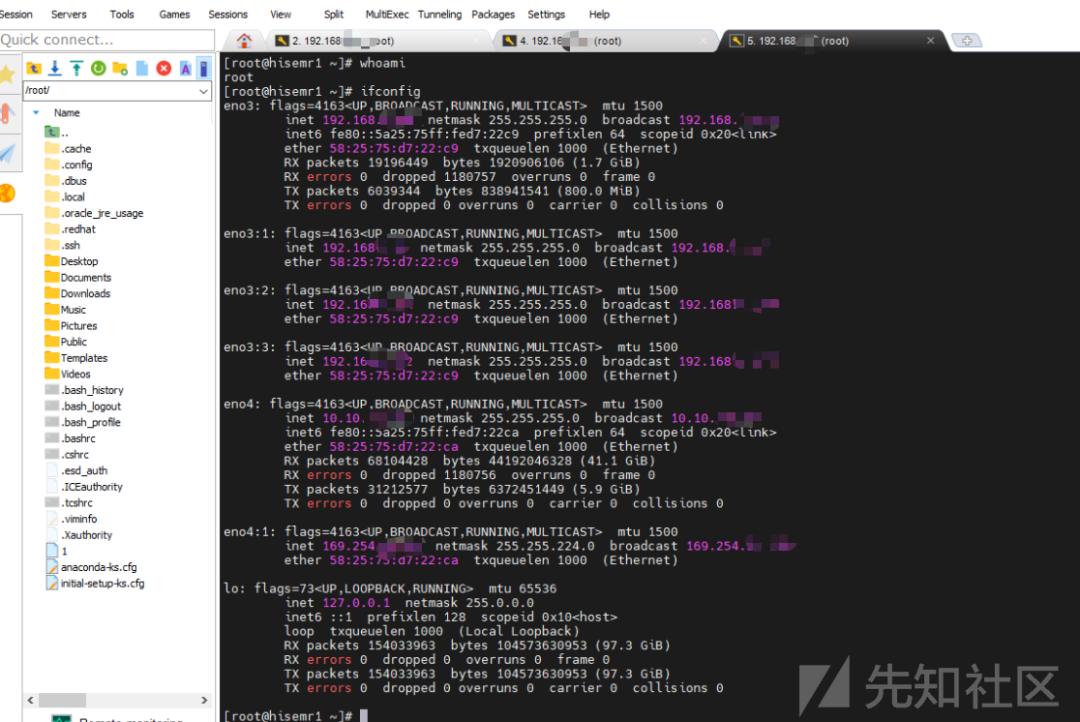

内网横向,因为已经是堡垒机,并且获取了多个权限,就开始全面扫描,分享一个自己用的fscan结果优化脚本,更新DC域筛选功能(https://github.com/LuckyRiver99/fscanDC)

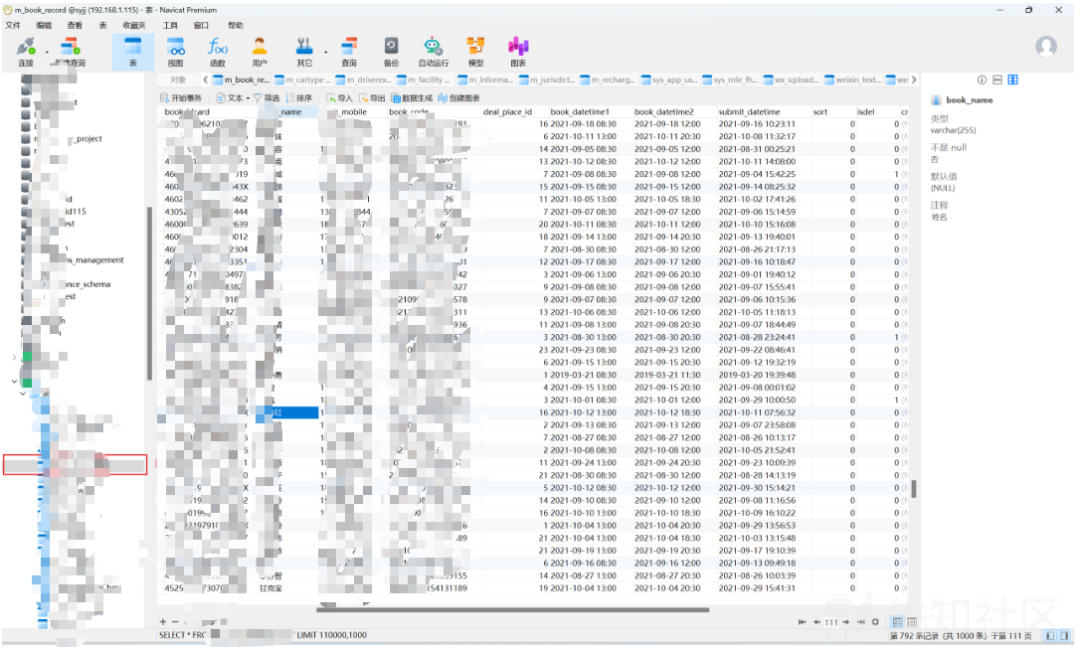

获取多台网络设备,数据库,主机等,数据库拿了10个以上,其中一台mssql拿下了数十万敏感数据

要定期开展网络安全风险评估,识别并修复安全漏洞,尤其是网络边界区域的

突破网络隔离

web统一进行弱口令探测,图不一一展示了

针对打印机得分的话还是算上的,一台20分左右,结合摄像头等等分数还是蛮不错