CodePatch hook api

技术原理

该种hook方法修改了目标api入口地址处的一些字节(32位和64位需要修改的字节数不同),通常修改为jmp xxx的形式,使得目标api跳转到我们的代码中执行。注意我们需要保存目标api入口处的原字节,以便脱钩。

为了能够在目标进程中执行这些操作,我们需要将代码注入到目标进程中去,通常使用远程线程dll注入技术达到该目的。

基本步骤

- 注入dll,DllMain中调用了钩取和脱钩的处理函数

- DllMain根据事件执行钩取或脱钩函数

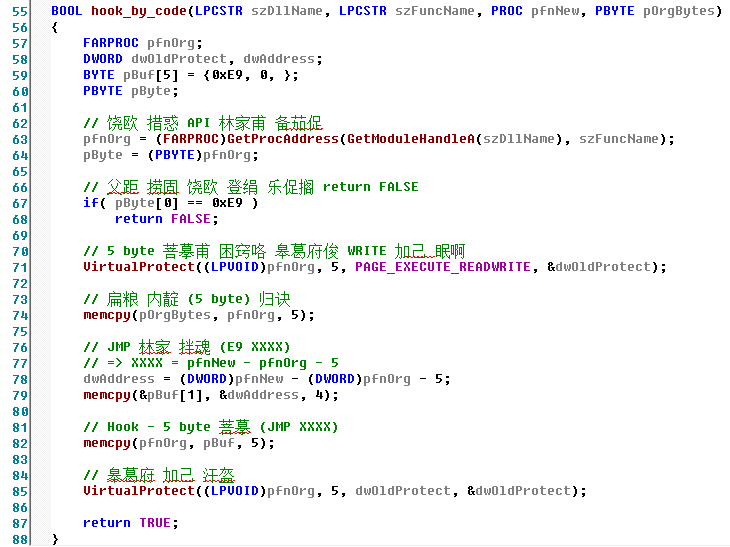

钩取函数

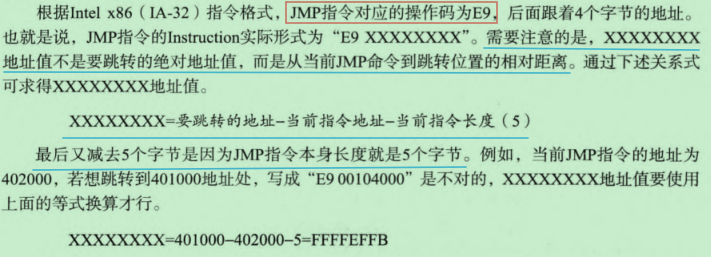

代码很简单,通过修改目标api的入口处的5个字节(32位系统)达到钩取的目的。这里需要说一下如何计算jmp的操作数。

地址计算

上图展示了在32位系统中地址计算的原理与过程,下面说说在64位系统中的计算原理与过程:

在 64 位 Windows 系统中,使用 codepatch(通常指通过修改代码进行 API 挂钩)来 Hook 一个 API 函数,通常需要修改目标 API 入口处的至少 12 个字节。

在 x64 架构中,一条完整的、能够实现绝对远跳转的指令序列(例如 JMP [RIP+imm32]或通过寄存器的间接跳转)通常需要 12 到 14 个字节。这是因为:mov rax, 0x1122334455667788(将 64 位目标地址加载到 RAX 寄存器)这条指令本身就占用 10 个字节。紧随其后的 jmp rax指令占用 2 个字节。

为了保证修改的原子性和避免破坏可能存在的跨指令边界,实际操作中,更常见和安全的做法是准备一个 14 或 16 字节的补丁空间。例如,许多 Hook 库会备份并替换 API 函数开头的 14 个字节,以确保覆盖任何可能被部分修改的多字节指令。

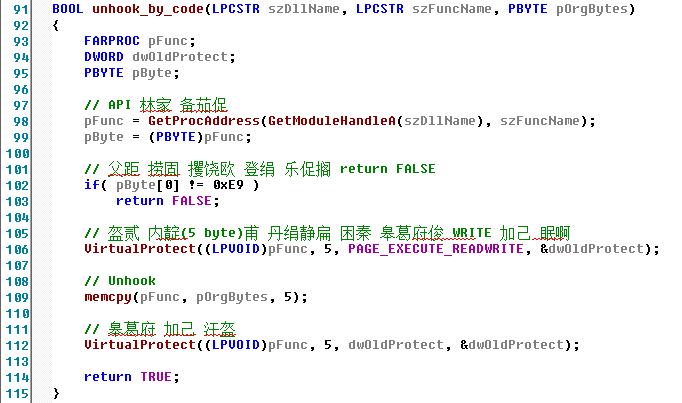

脱钩函数

热补丁技术

如果使用上面的流程hook一个比较通用的API,那么会频繁地进行钩取和脱钩,这会影响系统的性能和稳定性。为了解决这个问题,就有了热补丁技术。

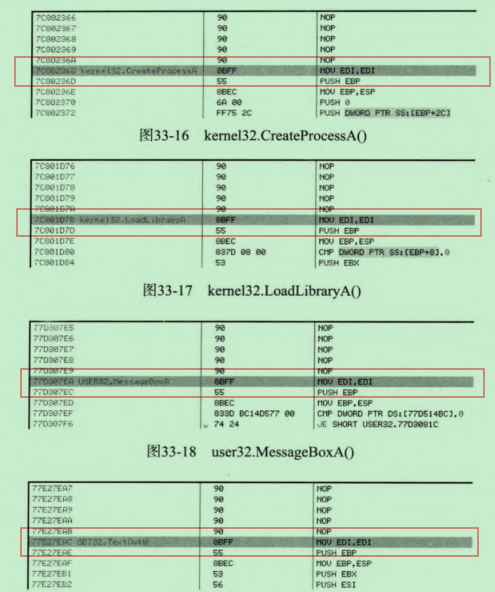

一些api的入口部分有如下特征:

入口处的NOP和mov edi,edi指令都是无意义的,我们可以修改这些指令的字节,使得目标进程跳转我们的代码中执行,在我们的代码中使用跳转回到mov指令的下一条指令,恢复目标api的执行。

具体操作如下:

- 将mov指令的两个字节修改为一个short jmp,操作数是第一条NOP指令的地址

- 将5条NOP指令修改为jmp xxx,xxx就是我们自己的代码地址

使用这样的二次跳转,就不需要进行脱钩操作,因为我们修改的字节对目标api的执行没有任何影响。

在使用热补丁技术的时候,需要观察目标api入口处是否满足对应的特征。