目录

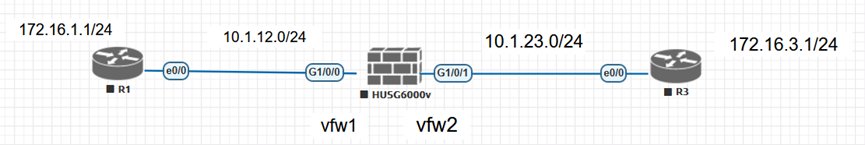

实验拓扑

配置步骤

(1)创建虚拟系统

(2)添加接口到虚拟系统中

(3)将接口加入到相应的安全区域中,并且设置IP地址

(4)完成路由的学习,需要在根系统中加入到路由协议进程中

(5)进入虚拟系统,设置相应的安全策略

详细配置

防火墙根系统

vsys enable

vsys name vfw1

assign interface g1/0/0

vsys name vfw2

assign interface GigabitEthernet 1/0/1进入vfw1系统

[FW1]switch vsys vfw1

<FW1-vfw1>

[FW1-vfw1]firewall zone trust

[FW1-vfw1-zone-trust]add interface g1/0/0

[FW1-vfw1]firewall zone untrust

[FW1-vfw1-zone-untrust]add interface Virtual-if 1

[FW1-vfw1]return

<FW1>进入vfw2系统

[FW1]switch vsys vfw2

<FW1-vfw2>system-view

[FW1-vfw2]firewall zone untrust

[FW1-vfw2-zone-untrust]add interface Virtual-if 2

[FW1-vfw2-zone-untrust]qui

[FW1-vfw2]firewall zone trust

[FW1-vfw2-zone-trust]add interface g1/0/1

int g1/0/0

ip address 10.1.12.2 24 //在根系统或者vfw系统中都可以配置

int g1/0/1

ip add 10.1.23.2 24

[FW1]int g1/0/0

[FW1-GigabitEthernet1/0/0]ospf enable 1 area 0 //不同的系统之间要启用不同进程

[FW1]interface g1/0/1

[FW1-GigabitEthernet1/0/1]ospf enable 2 area 0

[FW1]ospf 1 vpn-instance vfw1

[FW1-ospf-1]area 0

[FW1-ospf-1-area-0.0.0.0]qui

[FW1]ospf 2 vpn-instance vfw2R1配置

R1(config)#int e0/0

R1(config-if)#no shutdown

R1(config-if)#ip address 10.1.12.1 255.255.255.0

R1(config)#int loopback 1

R1(config-if)#ip address 172.16.1.1 255.255.255.0

R1(config)#int range e0/0,loo1

R1(config-if-range)#ip ospf 1 area 0

R1(config-if)#int loo1

R1(config-if)#ip ospf network point-to-point R3配置

R3(config)#int e0/0

R3(config-if)#no shutdown

R3(config-if)#ip address 10.1.23.3 255.255.255.0

R3(config-if)#int loo3

R3(config-if)#ip address 172.16.3.1 255.255.255.0

R3(config)#int range e0/0,loo3

R3(config-if-range)#ip ospf 1 area 0

R3(config)#int loo3

R3(config-if)#ip ospf network point-to-pointFW1根系统配置

[FW1]int Virtual-if0

[FW1-Virtual-if0]ip add 10.1.1.1 24 //不配置也不影响

[FW1]int Virtual-if 2

[FW1-Virtual-if2]ip add 10.1.1.3 24

[FW1]ip route-static vpn-instance vfw1 172.16.3.0 24 vpn-instance vfw2

[FW1]ip route-static vpn-instance vfw2 172.16.1.0 24 vpn-instance vfw1

[FW1]ospf 1

[FW1-ospf-1]import-route static

[FW1-ospf-1]qui

[FW1]ospf 2

[FW1-ospf-2]import-route staticFW1中vfw1系统安全策略配置

[FW1]switch vsys vfw1

<FW1-vfw1>system-view

[FW1-vfw1]security-policy

[FW1-vfw1-policy-security]rule name trust-untrust

[FW1-vfw1-policy-security-rule-trust-untrust]source-zone trust

[FW1-vfw1-policy-security-rule-trust-untrust]destination-zone untrust

[FW1-vfw1-policy-security-rule-trust-untrust]source-address 172.16.1.0 mask 255.255.255.0

[FW1-vfw1-policy-security-rule-trust-untrust]destination-address 172.16.3.0 mask 255.255.255.0

[FW1-vfw1-policy-security-rule-trust-untrust]action permitFW1中vfw2系统安全策略配置

[FW1]switch vsys vfw2

<FW1-vfw2>system-view

[FW1-vfw2]security-policy

[FW1-vfw2-policy-security]rule name untrust-trust

[FW1-vfw2-policy-security-rule-untrust-trust]source-zone untrust

[FW1-vfw2-policy-security-rule-untrust-trust]destination-zone trust

[FW1-vfw2-policy-security-rule-trust-untrust]source-address 172.16.3.0 mask 255.255.255.0

[FW1-vfw2-policy-security-rule-trust-untrust]destination-address 172.16.1.0 mask 255.255.255.0

[FW1-vfw2-policy-security-rule-trust-untrust]action permit