导读:

模型使用的deepseek.

↑ Opus now defaults to 1M context · 5x more room, same pricing

❯ 我想采用Oracle Fusion Cloud Applications 安全用于我自己开发的业务应用的安全,分析/opt/projects/business目录下的securing-applications.pdf,如何设计我的业务应用的安全

Searched for 2 patterns, read 1 file (ctrl+o to expand)

... +9 lines (ctrl+o to expand)

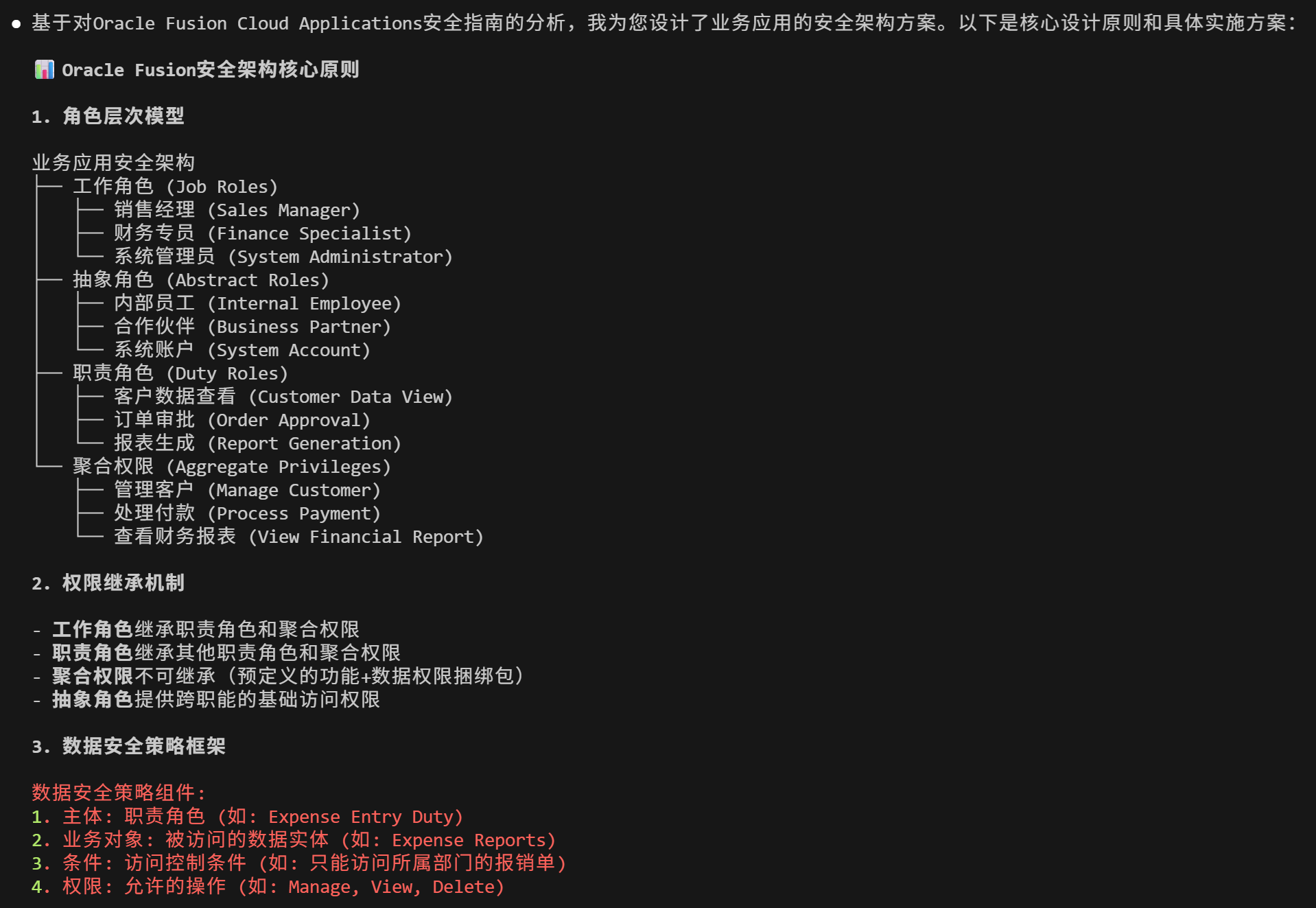

● 基于对Oracle Fusion Cloud Applications安全指南的分析,我为您设计了业务应用的安全架构方案。以下是核心设计原则和具体实施方案:

📊 Oracle Fusion安全架构核心原则

- 角色层次模型

业务应用安全架构

├── 工作角色 (Job Roles)

│ ├── 销售经理 (Sales Manager)

│ ├── 财务专员 (Finance Specialist)

│ └── 系统管理员 (System Administrator)

├── 抽象角色 (Abstract Roles)

│ ├── 内部员工 (Internal Employee)

│ ├── 合作伙伴 (Business Partner)

│ └── 系统账户 (System Account)

├── 职责角色 (Duty Roles)

│ ├── 客户数据查看 (Customer Data View)

│ ├── 订单审批 (Order Approval)

│ └── 报表生成 (Report Generation)

└── 聚合权限 (Aggregate Privileges)

├── 管理客户 (Manage Customer)

├── 处理付款 (Process Payment)

└── 查看财务报表 (View Financial Report)

- 权限继承机制

-

工作角色继承职责角色和聚合权限

-

职责角色继承其他职责角色和聚合权限

-

聚合权限不可继承(预定义的功能+数据权限捆绑包)

-

抽象角色提供跨职能的基础访问权限

- 数据安全策略框架

数据安全策略组件:

-

主体: 职责角色 (如: Expense Entry Duty)

-

业务对象: 被访问的数据实体 (如: Expense Reports)

-

条件: 访问控制条件 (如: 只能访问所属部门的报销单)

-

权限: 允许的操作 (如: Manage, View, Delete)

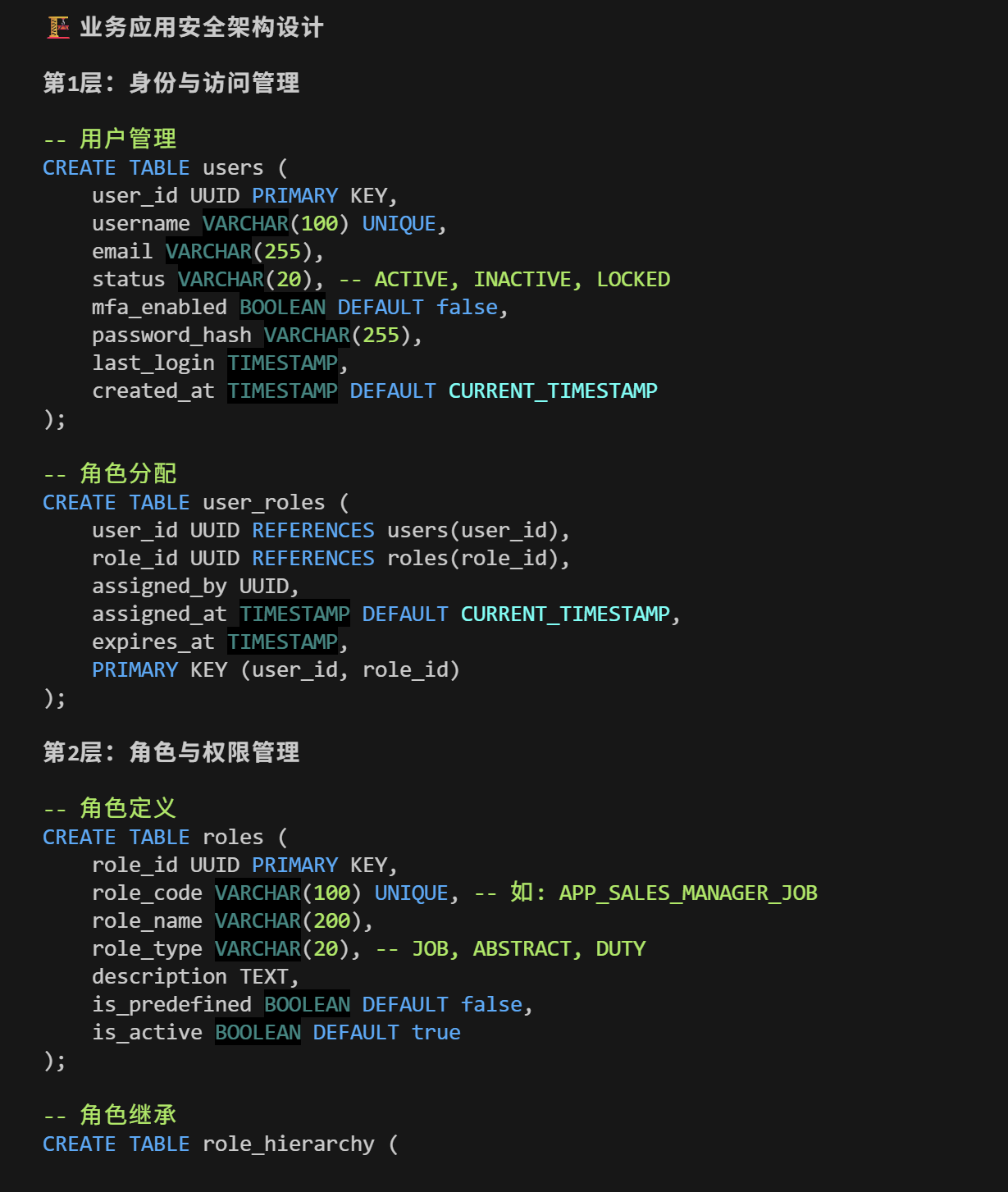

🏗️ 业务应用安全架构设计

第1层:身份与访问管理

-- 用户管理

CREATE TABLE users (

user_id UUID PRIMARY KEY,

username VARCHAR(100) UNIQUE,

email VARCHAR(255),

status VARCHAR(20), -- ACTIVE, INACTIVE, LOCKED

mfa_enabled BOOLEAN DEFAULT false,

password_hash VARCHAR(255),

last_login TIMESTAMP,

created_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

-- 角色分配

CREATE TABLE user_roles (

user_id UUID REFERENCES users(user_id),

role_id UUID REFERENCES roles(role_id),

assigned_by UUID,

assigned_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP,

expires_at TIMESTAMP,

PRIMARY KEY (user_id, role_id)

);

第2层:角色与权限管理

-- 角色定义

CREATE TABLE roles (

role_id UUID PRIMARY KEY,

role_code VARCHAR(100) UNIQUE, -- 如: APP_SALES_MANAGER_JOB

role_name VARCHAR(200),

role_type VARCHAR(20), -- JOB, ABSTRACT, DUTY

description TEXT,

is_predefined BOOLEAN DEFAULT false,

is_active BOOLEAN DEFAULT true

);

-- 角色继承

CREATE TABLE role_hierarchy (

parent_role_id UUID REFERENCES roles(role_id),

child_role_id UUID REFERENCES roles(role_id),

inheritance_type VARCHAR(20), -- DIRECT, INDIRECT

PRIMARY KEY (parent_role_id, child_role_id)

);

-- 聚合权限

CREATE TABLE aggregate_privileges (

privilege_id UUID PRIMARY KEY,

privilege_code VARCHAR(100) UNIQUE, -- 如: APP_MANAGE_CUSTOMER

function_privilege VARCHAR(200),

data_policy_id UUID,

is_predefined BOOLEAN DEFAULT true -- 聚合权限都是预定义的

);

第3层:功能与数据安全

-- 功能权限

CREATE TABLE function_privileges (

privilege_id UUID PRIMARY KEY,

resource_type VARCHAR(50), -- PAGE, API, MENU, REPORT

resource_path VARCHAR(500),

action VARCHAR(50), -- CREATE, READ, UPDATE, DELETE, EXECUTE

description TEXT

);

-- 数据安全策略

CREATE TABLE data_security_policies (

policy_id UUID PRIMARY KEY,

duty_role_id UUID REFERENCES roles(role_id),

business_object VARCHAR(100), -- 业务对象类型

condition_expression JSONB, -- 访问条件

privilege_type VARCHAR(50), -- 数据权限类型

created_by UUID,

created_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

-- 角色-权限关联

CREATE TABLE role_privileges (

role_id UUID REFERENCES roles(role_id),

privilege_type VARCHAR(20), -- FUNCTION, DATA, AGGREGATE

privilege_id UUID,

granted_by UUID,

granted_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP,

PRIMARY KEY (role_id, privilege_type, privilege_id)

);

第4层:会话与认证

认证策略:

- 多因素认证:

-

SMS/邮件验证码

-

TOTP (Google Authenticator)

-

生物识别

- 单点登录:

-

SAML 2.0 集成

-

OAuth 2.0 / OpenID Connect

-

LDAP/Active Directory 同步

- API认证:

-

JWT令牌 (短期访问令牌)

-

OAuth 2.0 客户端凭证

-

API密钥 + 签名验证

- 密码策略:

-

最小长度: 12字符

-

复杂度要求

-

历史密码检查

-

定期强制更换

第5层:审计与监控

-- 安全审计日志

CREATE TABLE security_audit_logs (

log_id BIGSERIAL PRIMARY KEY,

event_type VARCHAR(50), -- LOGIN, ROLE_ASSIGN, PRIVILEGE_GRANT

user_id UUID,

ip_address INET,

user_agent TEXT,

resource_accessed VARCHAR(500),

action_performed VARCHAR(100),

success BOOLEAN,

details JSONB,

created_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

-- 访问审计报告

CREATE TABLE access_audit_reports (

report_id UUID PRIMARY KEY,

report_type VARCHAR(50), -- USER_ACCESS, ROLE_USAGE, DATA_ACCESS

period_start DATE,

period_end DATE,

generated_by UUID,

report_data JSONB,

created_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

🔧 实施路线图

阶段1:基础框架 (1-2个月)

- 用户管理模块

-

用户注册/激活/停用

-

基础密码策略

-

用户个人资料管理

- 角色管理核心

-

角色CRUD操作

-

简单的角色分配

-

基础权限检查中间件

阶段2:高级安全 (2-3个月)

- 权限精细化

-

职责角色设计

-

数据安全策略引擎

-

聚合权限实现

- 认证增强

-

多因素认证

-

会话管理

-

密码策略强化

阶段3:企业集成 (1-2个月)

- 企业集成

-

LDAP/AD同步

-

SAML单点登录

-

API安全网关

- 审计与合规

-

完整审计日志

-

合规报告生成

-

实时监控告警

📋 关键配置文件示例

安全配置 (security-config.yaml)

security:

authentication:

password_policy:

min_length: 12

require_uppercase: true

require_lowercase: true

require_numbers: true

require_special_chars: true

history_check: 5

expiry_days: 90

mfa:

enabled: true

methods: "totp", "sms", "email"

required_for_admin: true

session:

timeout_minutes: 30

max_concurrent_sessions: 3

secure_cookies: true

authorization:

role_types:

-

"JOB"

-

"ABSTRACT"

-

"DUTY"

inheritance_depth_limit: 10

allow_role_circular_reference: false

data_security:

enable_row_level_security: true

audit_data_access: true

mask_sensitive_data: true

api_security:

jwt:

issuer: "your-business-app"

audience: "api-clients"

expiration_minutes: 15

refresh_token_expiration_days: 30

rate_limiting:

requests_per_minute: 100

burst_limit: 50

职责角色定义示例

{

"duty_role": {

"code": "APP_CUSTOMER_MANAGEMENT_DUTY",

"name": "客户管理职责",

"description": "管理客户基本信息、联系记录和商机",

"function_privileges": [

{

"resource": "/api/v1/customers",

"actions": "GET", "POST", "PUT",

"conditions": \[\]

},

{

"resource": "/ui/customers/*",

"actions": "VIEW", "EDIT",

"conditions": "is_owner_or_department"

}

],

"data_policies": [

{

"business_object": "Customer",

"conditions": "department_id = current_user.department_id",

"privileges": "VIEW", "EDIT"

}

],

"inherited_duty_roles": "APP_CONTACT_VIEW_DUTY",

"aggregate_privileges": "APP_CREATE_CUSTOMER"

}

}

🚀 推荐技术栈

┌──────────┬─────────────────────────────────────────────┬──────────────────────┐

│ 组件 │ 推荐技术 │ 说明 │

├──────────┼─────────────────────────────────────────────┼──────────────────────┤

│ 身份认证 │ Keycloak / Auth0 / Cognito │ 企业级IAM解决方案 │

├──────────┼─────────────────────────────────────────────┼──────────────────────┤

│ API网关 │ Kong / Apigee / Spring Cloud Gateway │ API安全、限流、监控 │

├──────────┼─────────────────────────────────────────────┼──────────────────────┤

│ 权限引擎 │ Casbin / OPA (Open Policy Agent) │ 策略即代码,灵活授权 │

├──────────┼─────────────────────────────────────────────┼──────────────────────┤

│ 数据安全 │ PostgreSQL RLS / 应用层加密 │ 行级安全,字段级加密 │

├──────────┼─────────────────────────────────────────────┼──────────────────────┤

│ 审计日志 │ ELK Stack (Elasticsearch, Logstash, Kibana) │ 集中化日志管理与分析 │

├──────────┼─────────────────────────────────────────────┼──────────────────────┤

│ 监控告警 │ Prometheus + Grafana + Alertmanager │ 实时安全指标监控 │

└──────────┴─────────────────────────────────────────────┴──────────────────────┘

🔐 安全最佳实践

-

最小权限原则:只授予完成任务所需的最小权限

-

职责分离:关键操作需要多人协作完成

-

定期审计:每月审查用户权限,每季度全面安全审计

-

自动化测试:安全策略的自动化测试和验证

-

持续监控:实时监控异常访问模式

-

应急响应:建立安全事件应急响应流程

📈 后续步骤建议

-

评估现有应用:分析当前应用的安全需求和薄弱点

-

优先级排序:根据业务风险确定实施优先级

-

试点项目:选择非关键业务模块先行实施

-

渐进式迁移:逐步迁移现有用户和权限

-

培训与文档:为管理员和开发人员提供培训

这个架构基于Oracle Fusion的安全理念,但针对现代业务应用进行了简化和优化。您可以根据具体业务需求调整各组件。

任务完成:已分析Oracle Fusion安全指南并设计出完整的业务应用安全架构方案