openclaw 吹了这么久,实际落地就卡在两个点,一个是费用确实不低,另一个是安全边界不清晰。很多团队想用,又不敢大规模接入,这也是为什么会出现像 Finclaw 这种更偏企业级方案的原因。

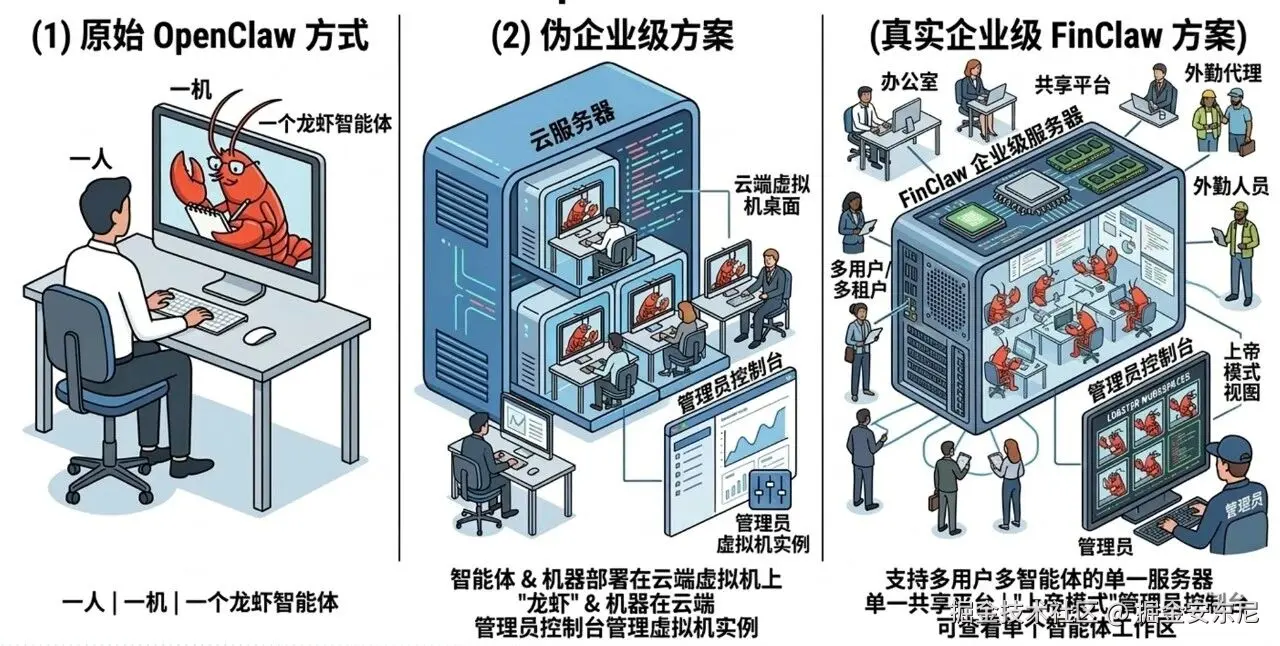

企业级AI平台的落地需要系统性的技术实施,核心在于建立可控、可靠、可规模化的技术基础。最近也关注到了市面上出现了很多号称企业级Claw的产品,下图我做了一个对比:

下面我们就展开聊聊,怎样避坑,成功落地适合自己企业发展路径的企业级Claw:

评估阶段:需求分析与场景选择

企业部署AI的第一步是明确业务需求 与技术可行性 。错误的起点将导致整个项目偏离方向。评估阶段的目标是回答:我们为什么需要AI?我们能用AI做什么?我们是否有能力做好?

超过70%的AI项目失败源于需求不明确或技术能力评估不足。切勿跳过或简化评估阶段。

业务需求调研

需求调研需要回答几个关键问题:当前业务的核心痛点 是什么?哪些痛点可以通过AI解决?AI解决这些问题能带来什么可量化的价值?实施的难度和成本是否在可接受范围内?

调研方法论:

- 深度访谈:与业务部门负责人进行1对1访谈,聚焦具体业务流程和痛点

- 流程观察:实地观察现有工作流程,记录非结构化操作和重复性劳动

- 数据分析:分析现有业务数据,识别效率瓶颈和优化机会点

- 行业对标:参考同行业头部企业的AI应用实践,评估技术成熟度

适用场景识别

高优先级场景特征:

- 流程标准化程度高

- 数据质量良好且可获取

- 任务重复性强、耗时多

- 错误率有明确改进空间

- ROI(投资回报率)可量化

不适用场景警示

低优先级或高风险场景:

- 业务流程高度非结构化

- 涉及重大安全或合规风险

- 数据稀疏或质量极差

- 决策逻辑复杂且依赖专家经验

- 实施成本远超预期收益

技术能力评估

在确定业务需求后,必须客观评估企业的技术基础 。技术能力评估包括四个维度:基础设施 、技术团队 、数据基础 、集成能力。

基础设施评估指标:

- 计算资源:现有服务器的CPU/GPU配置、内存容量、存储IOPS

- 网络环境:内网带宽、外网出口、延迟要求、安全策略

- 软件栈:操作系统版本、容器平台、中间件、数据库兼容性

- 云服务:如采用云部署,评估云厂商的服务等级协议(SLA)和区域覆盖

企业部署AI需要评估技术团队的核心能力,包括云原生架构理解、容器化部署经验、安全治理框架设计能力等。

风险控制考量

AI部署涉及安全风险 、合规风险 、业务风险 、技术风险四类主要风险。必须在评估阶段就进行识别和制定控制策略。

风险识别与评估矩阵:

-

安全风险:数据泄露、权限滥用、模型投毒、逆向工程

- 控制策略:实施四层隔离架构、最小权限原则、输入输出过滤

-

合规风险:违反数据保护法规(如GDPR、个人信息保护法)、行业监管要求

- 控制策略:数据分类分级、隐私计算、审计追溯、合规性自检

-

业务风险:AI决策错误导致业务损失、业务流程中断、用户信任受损

- 控制策略:人工复核机制、A/B测试、渐进式上线、回滚预案

-

技术风险:系统性能不足、集成复杂度高、技术债务累积

- 控制策略:技术选型评估、架构评审、容量规划、技术债管理

规划阶段:架构设计与技术选型

规划阶段将评估阶段的输出转化为可执行的蓝图 。核心任务包括确定部署模式 、设计技术架构 、规划资源需求。

部署模式选择标准

企业需要根据业务场景 、安全合规要求 、成本预算 和技术能力综合选择部署模式。

公有云部署

适用场景:

- 互联网业务、初创企业

- 对成本敏感、需要快速上线

- 业务流量波动大,需要弹性伸缩

优势:

- 部署速度快,按需付费

- 免运维基础设施

- 全球节点,低延迟访问

挑战:

- 数据出境合规风险

- 厂商锁定风险

- 定制化程度有限

私有云部署

适用场景:

- 金融、政务、医疗等强监管行业

- 数据敏感性高,要求完全控制

- 已有成熟的私有云基础设施

优势:

- 数据完全自主可控

- 深度定制化能力

- 符合严格合规要求

挑战:

- 初期投资成本高

- 运维复杂度高

- 扩展性受硬件限制

混合云部署

适用场景:

- 既有敏感数据又有弹性需求

- 全球化业务,需要多地部署

- 逐步从私有云向公有云迁移

优势:

- 灵活的数据和计算分布

- 成本与安全的平衡

- 灾备和业务连续性保障

挑战:

- 架构复杂度最高

- 网络和安全管理困难

- 需要专业的跨云管理工具

技术架构设计原则

企业级Claw的技术架构设计遵循安全优先 、弹性可扩展 、易于运维三大原则。

多租户架构设计要点:

- 租户隔离:确保不同租户(部门/团队)的数据、资源、配置完全隔离

- 资源共享:在隔离基础上实现计算、存储、网络资源的池化和动态调度

- 权限模型:基于RBAC(角色权限控制)的细粒度权限管理,支持组织架构同步

- 计量计费:按租户、按资源、按时长等多维度使用计量,支持成本分摊

安全架构核心组件:

- 四层隔离:MicroVM(硬件虚拟化)→ 容器(进程隔离)→ 系统沙箱(系统调用过滤)→ 运行时(语言级沙箱)

- 网络策略:默认拒绝所有出口流量,基于白名单的精细化网络控制

- 密钥管理:密钥不落日志,审计前自动脱敏,支持硬件安全模块(HSM)集成

- 审计追溯:全链路操作日志,不可篡改记录,支持第三方审计系统对接

可扩展性设计策略:

- 水平扩展:无状态服务支持通过增加Pod/节点实现近乎线性的性能扩展

- 垂直扩展:有状态服务支持硬件升级(CPU/内存/GPU)提升单点性能

- 弹性伸缩:基于CPU使用率、并发请求数、自定义指标自动扩缩容

- 服务治理:服务发现、负载均衡、熔断降级、限流控制等微服务治理能力

系统集成方案

AI平台需要与现有企业IT系统无缝集成,才能发挥最大价值。

身份认证集成方案:

- 单点登录(SSO)集成:支持SAML 2.0、OAuth 2.0、OIDC协议,与企业AD/LDAP/统一身份平台对接

- 组织架构同步:定期从HR系统同步组织架构和人员信息,支持增量同步和冲突解决

- 权限映射:将企业RBAC权限模型映射到AI平台的权限体系,确保权限一致性

- 审计日志对接:将AI平台操作日志推送到企业统一日志平台,支持集中审计和分析

数据源集成模式:

- 直接连接:通过JDBC/ODBC直接连接关系型数据库(MySQL/PostgreSQL/Oracle)

- API集成:通过RESTful API/gRPC集成业务系统,支持认证、限流、熔断

- 消息队列:通过Kafka/RabbitMQ集成异步系统,支持发布订阅模式

- 文件系统:通过NFS/SMB/对象存储接口访问企业文件存储

业务流程集成策略:

- 工作流触发:在OA/BPM系统中添加AI任务节点,触发AI处理流程

- 审批流嵌入:在审批流程中嵌入AI辅助决策,提供数据支持和建议

- 通知渠道集成:支持邮件、企业微信、钉钉、飞书等多渠道结果通知

- 报表数据对接:将AI处理结果推送到BI系统,生成可视化报表和Dashboard

安全配置要求

安全配置是确保AI平台安全运行 和合规使用的基础。

网络层安全配置:

- 防火墙规则:遵循最小权限原则,只开放必要的端口和服务

- 网络分段:生产环境、测试环境、管理网络物理或逻辑隔离

- 访问控制列表:基于源IP、目的IP、端口、协议的精细化访问控制

- VPN/零信任:远程访问必须通过VPN或零信任网络,支持多因素认证

应用层安全配置:

- HTTPS强制:所有Web访问强制使用HTTPS,配置HSTS头,使用TLS 1.3

- API安全:API密钥管理、请求签名、频率限制、输入验证、输出过滤

- 会话管理:安全的会话Cookie设置(HttpOnly、Secure、SameSite)

- CSRF/XSS防护:启用CSRF令牌,配置内容安全策略(CSP)

数据安全配置:

- 加密存储:敏感数据在存储时加密,使用企业密钥管理系统(KMS)

- 传输加密:所有数据传输使用TLS加密,禁用弱密码套件

- 数据脱敏:在开发、测试环境使用脱敏数据,防止敏感信息泄露

- 备份加密:备份数据加密存储,备份介质安全保管

运营阶段:治理与优化

系统上线后进入持续运营 阶段。核心目标是通过日常运维 、安全审计 和性能优化 ,确保系统稳定、安全、高效运行。

日常运维流程

日常运维确保系统7×24小时稳定运行,及时发现和处理异常。

监控管理体系:

基础设施监控

- 服务器监控:CPU使用率、内存使用率、磁盘IO、网络流量

- 容器监控:Pod状态、资源限制、重启次数、就绪检查

- 服务监控:服务端点健康状态、响应时间、错误率

- 存储监控:存储容量、IOPS、延迟、可用性

业务层面监控

- 用户行为监控:活跃用户数、会话时长、功能使用频率

- AI服务监控:模型推理延迟、准确率、调用次数、成本

- 业务流程监控:流程完成率、平均处理时间、异常中断率

- 业务价值监控:ROI指标、效率提升比例、错误减少率

安全审计机制

安全审计确保系统持续合规 ,及时发现安全威胁。

合规性审计框架:

- 定期合规扫描:每月执行一次全面的合规性检查,包括配置核查、漏洞扫描、权限审计

- 合规报告生成:自动生成合规性报告,标注不合规项、风险等级、整改建议

- 合规整改跟踪:建立合规问题跟踪表,明确整改责任人、整改期限、验证方法

- 合规证据留存:所有合规性证据(扫描报告、整改记录、审计日志)安全存储,保留至少6个月

安全操作审计要点:

- 用户访问审计:记录所有用户的登录时间、IP地址、操作行为、登出时间

- 特权操作审计:管理员操作、权限变更、配置修改等特权操作必须详细记录

- 数据访问审计:敏感数据的查询、修改、导出操作需要记录操作者、时间、内容

- 安全事件审计:所有安全相关事件(登录失败、权限拒绝、异常访问)需要记录和分析

风险持续评估方法:

- 威胁建模:每季度更新一次系统威胁模型,识别新的威胁和脆弱性

- 渗透测试:每半年委托第三方进行渗透测试,发现深层次安全漏洞

- 红蓝对抗:每年组织一次内部红蓝对抗演练,检验安全防御体系有效性

- 风险指标监控:建立安全风险指标体系,持续监控风险变化趋势

性能优化策略

性能优化是一个持续迭代 的过程,目标是提升系统效率 和用户体验。

资源使用优化:

- 资源利用率分析:识别资源使用瓶颈(CPU密集型、IO密集型、内存密集型)

- 资源调度优化:调整Kubernetes调度策略,优化Pod放置,减少资源碎片

- 弹性伸缩优化:基于实际业务负载调整HPA参数,避免过度伸缩或伸缩不足

- 成本优化:分析资源使用模式,采用预留实例、竞价实例等降低成本

AI模型性能优化:

- 模型压缩:使用量化、剪枝、知识蒸馏等技术减少模型大小,提升推理速度

- 缓存优化:实现多级缓存(内存缓存、分布式缓存),减少重复计算

- 批处理优化:对小请求进行批处理,提高GPU利用率,降低单次推理成本

- 模型版本管理:建立模型版本管理流程,支持A/B测试、灰度发布、快速回滚

系统级性能调优:

| 优化方向 | 具体措施 | 预期效果 |

|---|---|---|

| 数据库优化 | 索引优化、查询重写、读写分离、分库分表 | 查询性能提升30-50% |

| 网络优化 | TCP参数调优、连接池优化、CDN加速、协议优化 | 网络延迟降低20-40% |

| 存储优化 | SSD缓存、数据压缩、冷热数据分离、RAID优化 | IOPS提升50-100% |

| 应用优化 | 代码性能剖析、异步处理、内存管理优化、垃圾回收调优 | 应用响应时间缩短30-60% |

扩展阶段:规模化与创新

当核心系统稳定运行后,进入扩展阶段 。目标是将AI能力从试点项目 扩展到全企业范围 ,从工具应用 升级到平台创新。

能力扩展路径

能力扩展遵循从核心到外围 、从简单到复杂的路径。

功能扩展策略:

- 核心功能强化:基于用户反馈优化现有功能,提升准确率、响应速度、易用性

- 新功能开发:根据业务需求开发新的AI能力,如图像识别、语音处理、文档理解

- 第三方集成:集成优秀的第三方AI服务,补充平台能力,快速满足业务需求

- 开放平台建设:提供API和SDK,允许业务部门自主开发AI应用,构建生态系统

容量扩展规划:

- 容量预测:基于历史增长数据和业务规划,预测未来6-12个月的容量需求

- 扩展方案:制定详细的扩展方案,包括硬件采购、软件许可、人员配置时间表

- 扩展测试:扩展前进行容量测试,验证扩展方案的可行性和性能表现

- 扩展执行:在业务低峰期执行扩展操作,确保业务连续性

服务扩展方向:

横向扩展

- 服务地域扩展:从单一数据中心扩展到多地域、多可用区部署

- 服务用户扩展:从试点部门扩展到全公司,从内部员工扩展到合作伙伴

- 服务时间扩展:从工作时间支持扩展到7×24小时服务

- 服务渠道扩展:从Web端扩展到移动端、API、消息机器人等多渠道

纵向扩展

- 服务深度扩展:从简单问答扩展到复杂决策支持、自动化流程

- 服务智能扩展:从规则驱动升级到机器学习驱动,提升智能化水平

- 服务集成扩展:从独立系统升级到与业务系统深度集成,嵌入业务流程

- 服务价值扩展:从效率工具升级到业务创新平台,创造新业务价值

场景扩展方法

将AI能力应用到更多业务场景,最大化AI投资回报。

横向场景扩展模式:

- 部门间复制:将在一个部门验证成功的场景模式复制到其他类似部门

- 流程链延伸:将AI能力从单个流程环节扩展到整个端到端业务流程

- 数据类型扩展:从处理结构化数据扩展到处理非结构化数据(文本、图像、语音)

- 业务领域扩展:从单一业务领域(如客服)扩展到多业务领域(如营销、风控、运营)

纵向场景深化策略:

- 从辅助到自主:从人工复核的辅助决策升级到完全自主的自动化决策

- 从单点到体系:从解决单点问题升级到构建完整的AI解决方案体系

- 从执行到优化:从执行既定任务升级到持续优化业务流程和策略

- 从工具到伙伴:从被动响应的工具升级到主动建议的智能伙伴

技术实施要点总结

企业级Claw的成功落地需要关注以下核心技术要点:

技术要素:架构与集成的基石

合理的架构设计 是技术成功的首要条件。企业级Claw必须采用多租户架构 ,支持海量用户并发访问;必须实现四层安全隔离 ,确保数据安全和隐私保护;必须提供完整的可观测性,支持故障排查和性能优化。

与现有系统的无缝集成决定了AI平台能否融入企业IT生态。身份认证必须与企业统一身份平台对接,确保单点登录和权限一致;数据源必须支持企业各类数据库和API,确保数据可访问;业务流程必须与现有工作流系统集成,确保AI能力嵌入实际工作。

安全可靠的技术实现是企业信任的基础。系统必须通过严格的安全测试,包括渗透测试、代码审计、漏洞扫描;必须提供完善的容灾备份方案,确保业务连续性;必须实现细粒度的权限控制和审计追溯,满足合规要求。

最终结论 :企业级AI平台的落地需要从技术架构 、安全治理 、部署模式 三个维度进行系统性设计。只有建立可控、可靠、可规模化的技术基础,才能将AI从概念验证转化为可持续的生产力。

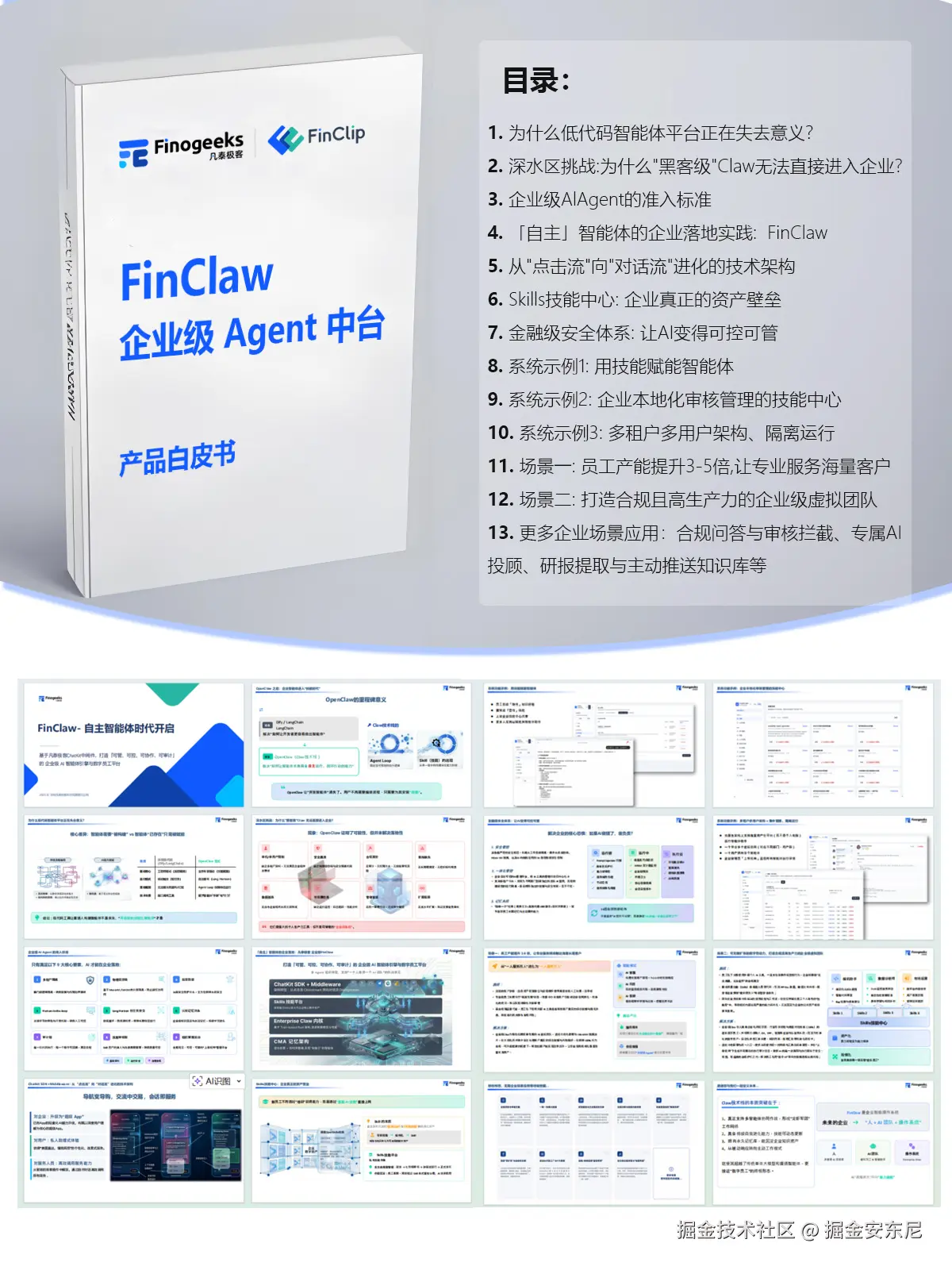

最后我准备了一份企业级Claw的技术白皮书, 点击领取→