实战:利用 DHCP Snooping 根治"私接路由"引发的 IP 漂移与打印机失联

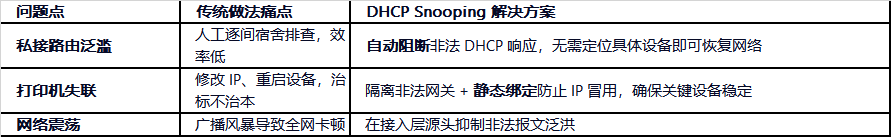

在高校宿舍或办公区,"私接小路由器" 是最令运维人员头疼的顽疾之一。学生为了多设备上网,常在墙插口后私自接入家用无线路由器。若配置不当(如误将上行线插在 LAN 口,或未关闭其 DHCP 服务),会导致整个区域出现 非法 DHCP 服务器,引发打印机、固定 IP 设备地址冲突或获取到错误网关,最终导致业务中断。

本文将深入解析如何利用 DHCP Snooping(DHCP 监听) 技术,从二层交换机端口精准阻断此类故障。

一、故障场景还原:为什么打印机突然"失联"了?

🔍 现象描述

环境:某实验室或办公室,核心交换机下发正常 DHCP 地址池(网关:10.201.0.1)。

触发:某用户在墙面网口私接了一台家用 路由器,且未关闭其自带的 DHCP 功能(默认网关通常为 192.168.0.1 或 192.168.1.1)。

后果:

新入网终端:优先抢到了私接路由器的 DHCP 响应,获取到错误的 IP 和网关,无法访问内网服务器。

固定 IP 设备(如打印机):原本配置为静态 IP(如 10.201.10.50),但因网络中存在大量来自私接路由器的 DHCP Offer/ACK 广播包导致打印机网络栈异常。

表现:用户反馈"打印机找不到"、"时通时断",抓包发现网络中充斥着两个不同网段的 DHCP 报文。

🧠 根因分析

缺乏信任机制:普通接入交换机默认对所有端口的 DHCP 报文一视同仁,不区分是来自合法的上级 DHCP 服务器,还是来自用户私接的非法路由器。

广播风暴:DHCP Discover 是广播报文,非法路由器的响应会泛洪到整个 VLAN,干扰正常通信。

二、核心技术:DHCP Snooping 工作原理

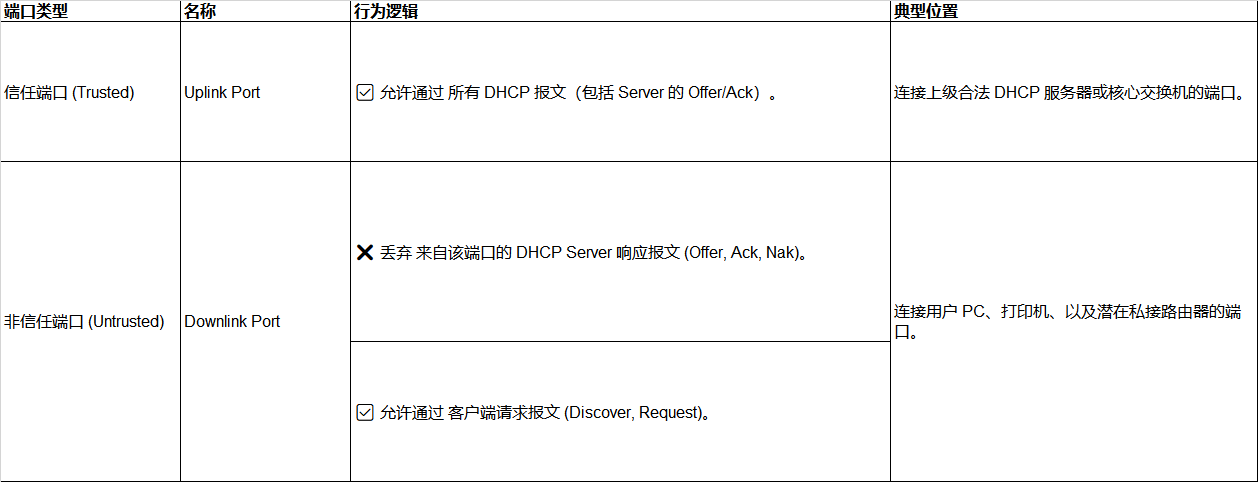

DHCP Snooping 是部署在接入层交换机上的安全特性,它像一道"防火墙",将交换机端口划分为两类:

💡 核心逻辑:只要私接的小路由器连接在 非信任端口 上,当它试图扮演 DHCP 服务器发送 Offer 或 Ack 报文时,交换机会直接丢弃这些包。只有合法的上级服务器(连接在信任端口)发出的响应才能到达终端。

三、实战配置步骤(以华为/H3C 设备为例)

假设拓扑:

核心交换机/合法服务器 连接在 GigabitEthernet0/0/24

用户/私接路由风险区 连接在 GigabitEthernet0/0/1 到 0/0/23

- 全局开启 DHCP Snooping

system-view

SW dhcp enable # 开启 DHCP 功能(前提)

SW dhcp snooping enable # 全局开启 DHCP Snooping - 配置信任端口(关键!)

必须将连接合法 DHCP 服务器或上行链路的端口设为信任,否则全网都无法获取 IP。

SW interface GigabitEthernet 0/0/24

SW-GigabitEthernet0/0/24 dhcp snooping trusted

SW-GigabitEthernet0/0/24 quit

⚠️ 注意:默认情况下,所有端口均为 Untrusted。若不配置 Trusted 端口,所有终端都将无法获取 IP! - (可选但推荐)在非信任端口开启防欺骗

防止用户手动配置静态 IP 进行攻击,或绑定 MAC/IP 表项。

SW interface range GigabitEthernet 0/0/1 to 0/0/23

SW-Port-Range dhcp snooping enable - 进阶:配合 DAI (动态 ARP 检测) 彻底解决静态 IP 冲突

如果打印机使用的是静态 IP,DHCP Snooping 本身不能阻止用户手动设置同 IP 造成的冲突。此时需结合 DAI (Dynamic ARP Inspection) 和 IP Source Guard。

原理:利用 DHCP Snooping 生成的绑定表(或手动添加静态绑定),只允许匹配的 ARP 报文通过。

针对打印机的特殊处理:

由于打印机是静态 IP,不会经过 DHCP 过程生成绑定表,需要手动添加静态绑定:

格式:dhcp snooping static-bind ip-address mac-address interface <接口> vlan

SW dhcp snooping static-bind ip-address 10.201.10.50 mac-address 00e0-fc12-3456 interface GigabitEthernet 0/0/10 vlan 10

然后在接口开启 DAI:

SW interface GigabitEthernet 0/0/10

SW-GigabitEthernet0/0/10 arp anti-attack check user-bind enable # 开启动态 ARP 检测

效果:即使有人私接路由器并手动设置了 10.201.10.50,由于其 MAC 地址与绑定表不符,交换机将丢弃其所有 ARP 报文,使其无法在网络中"发声",从而保护打印机正常通信。

四、故障排查与验证

配置完成后,如何确认生效?

- 查看 DHCP Snooping 状态

SW display dhcp snooping - 查看绑定表(动态 + 静态)

SW display dhcp snooping user-bind all - 模拟攻击测试

操作:在测试电脑上安装 dhcpserver 软件或接入一台开启 DHCP 的路由器,连接到非信任端口。

现象:另一台客户端发起 DHCP 请求,只能收到合法服务器的响应,收不到测试电脑的响应。

日志:交换机可能会记录丢弃报文日志(取决于配置):

SW display logbuffer | include DHCP_SNOOPING

常见日志:DHCP_SNOOPING/4/DROP_OFFER: Drop DHCP OFFER packet on untrusted port...

五、总结与运维建议

🎓 HCIE 考点提示:

在面试或实验中,考官常问:"如果开启了 DHCP Snooping,为什么用户还是获取不到 IP?"

标准回答思路:

检查是否忘记配置 Trusted 端口(最常见错误)。

检查 VLAN 配置是否一致。

检查是否有 ACL 拦截了 UDP 67/68 端口。

检查 DHCP Snooping 绑定表是否已满(攻击导致)。

通过部署 DHCP Snooping + 静态绑定 + DAI 的组合拳,高校网络中心可以构建一个"零信任"的接入层环境,让私接小路由器彻底失去破坏力,保障打印机等关键业务的连续性。