手把手教你抓包分析,让网络问题无处遁形

你是否曾遇到这样的困境:网页打不开、网络时断时续、应用连接超时,却不知道问题出在哪里?今天,让我们一起用30分钟掌握Wireshark这个网络分析神器,从此告别网络疑难杂症。

一、Wireshark是什么?

Wireshark是世界上最流行的网络协议分析器,它可以捕获网络接口上的数据包,并以人类可读的格式展示协议细节。简单说,它就是网络世界的"显微镜"。

二、快速上手(5分钟)

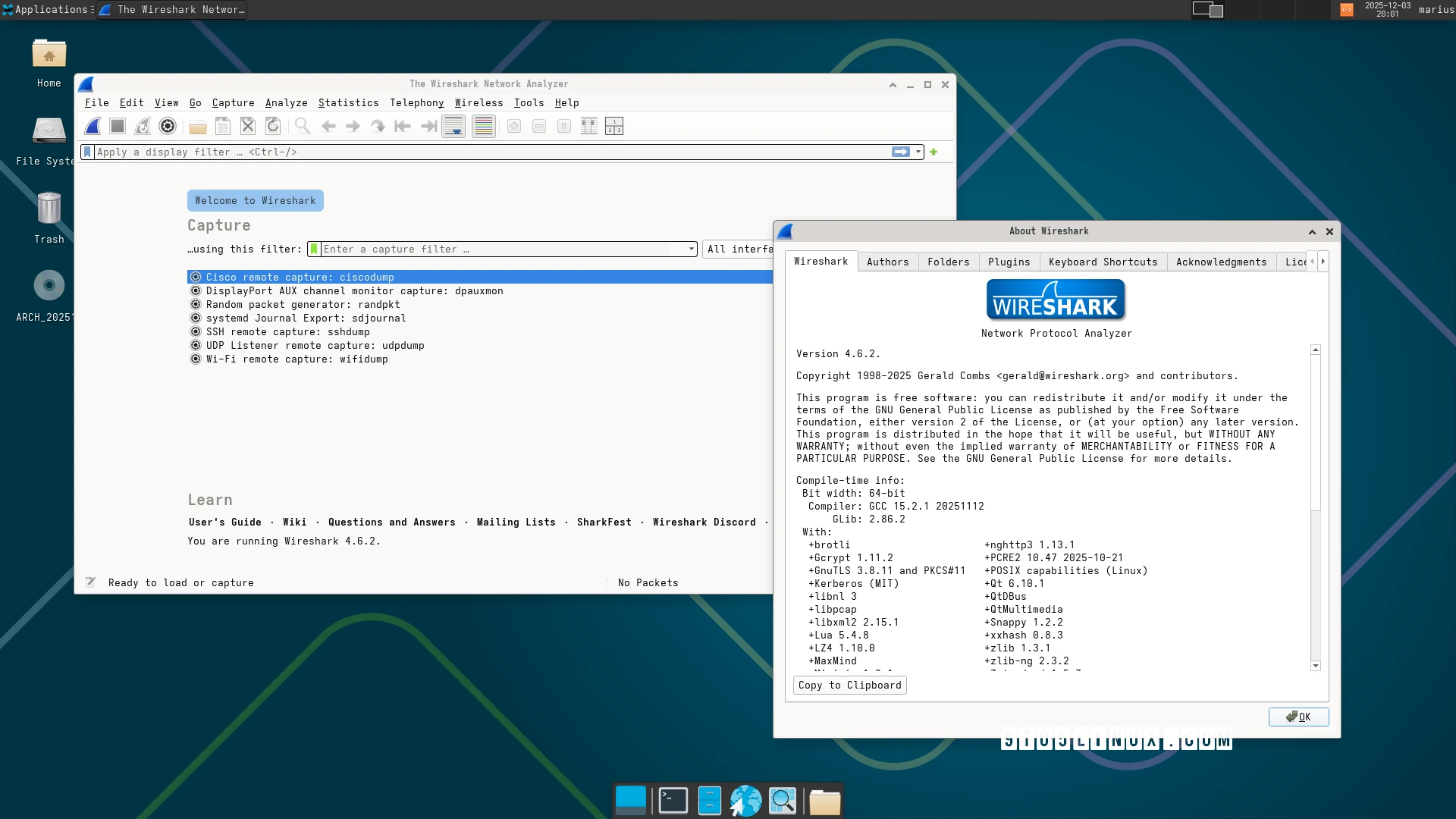

2.1 安装与启动

- 下载 :访问 wireshark.org 下载对应系统版本

- 安装:Windows用户注意勾选安装Npcap或WinPcap(抓包依赖的底层驱动)

- 启动:打开软件,你会看到网卡列表

2.2 选择抓包网卡

- 有线网络:选择以太网(Ethernet)

- 无线网络:选择Wi-Fi接口

- 不确定时:看哪个网卡有持续跳动的波形图,就选哪个

双击网卡名称,抓包即开始。

三、核心操作(15分钟)

3.1 抓包流程

- 开始抓包:点击左上角蓝色鲨鱼鳍图标

- 停止抓包:点击红色方块

- 保存文件:Ctrl + S,保存为.pcapng格式

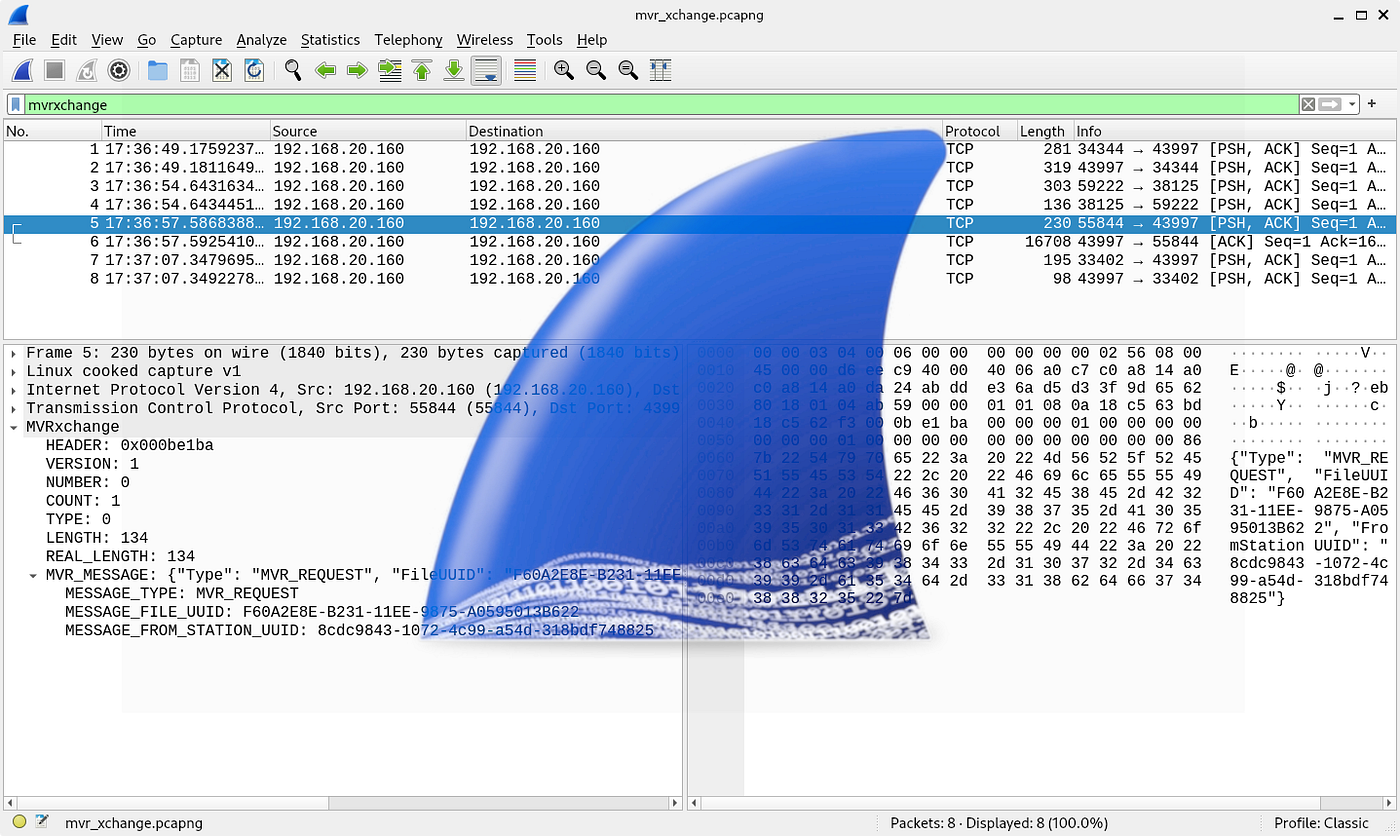

3.2 界面三大区域

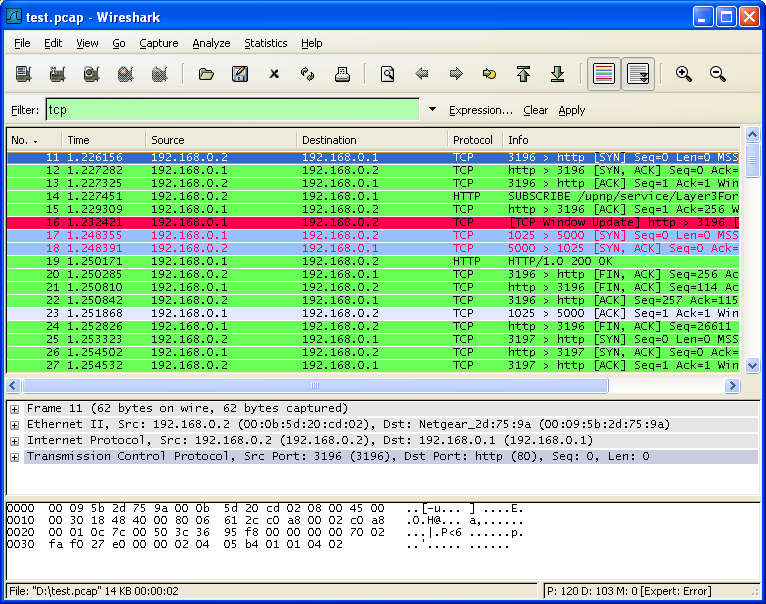

- 数据包列表区:显示捕获的所有数据包,每行一个

- 数据包详情区:展开显示选中包的协议树结构

- 数据包字节区:原始十六进制和ASCII数据

3.3 过滤器:核心中的核心

抓包过滤器(捕获前设置,减少资源消耗):

host 192.168.1.100 # 只抓与指定IP的通信

port 80 # 只抓HTTP流量

not arp # 排除ARP广播显示过滤器(捕获后筛选,最常用):

ip.addr == 192.168.1.100 # 筛选包含该IP的包

http # 只显示HTTP协议包

tcp.port == 443 # 显示443端口(HTTPS)

tcp.flags.syn == 1 # 显示所有SYN包3.4 追踪流:还原对话

右键任意数据包 → 追踪流(Follow) → TCP流/UDP流

可以还原出完整的HTTP请求响应、TCP会话内容,是定位应用层问题的利器。

四、实战案例(10分钟)

案例1:网站访问慢

现象:打开某网页耗时10秒以上。

分析步骤:

- 在浏览器访问该网站,同时抓包

- 停止抓包,过滤

dns查看DNS解析耗时 - 过滤

http或tls,找到对目标服务器的请求 - 右键该请求包 → 追踪流 → TCP流,查看时间戳

常见发现:

- DNS解析慢 → 更换DNS服务器

- TCP重传多 → 网络丢包严重

- 服务器响应慢 → 查看

Time列,等待时间长说明服务端或中间链路问题

案例2:应用连接超时

现象:客户端连接服务器偶尔超时。

分析步骤:

- 使用过滤器

ip.addr == 服务器IP - 观察TCP三次握手是否成功

- 查找是否有

TCP Retransmission或TCP Dup ACK标记

诊断要点:

- 只看到SYN,没有SYN+ACK → 服务器未响应,可能防火墙拦截或服务未监听

- 出现大量重传 → 网络不稳定

- 出现RST包 → 连接被重置,可能应用层拒绝或防火墙发送RST

案例3:检测异常流量

现象:网络卡顿,想看看是否有设备在"搞事"。

分析步骤:

- 捕获一段时间内所有流量

- 统计 → 端点统计,查看哪个IP流量最大

- 过滤该IP,查看是否有异常行为(如大量ARP请求、扫描端口等)

五、常见问题与技巧

5.1 为什么抓不到包?

- 检查是否选择了正确的网卡

- 关闭其他抓包软件(如杀毒软件的网络监控)

- 某些虚拟网卡可能无效,选择物理网卡

5.2 如何抓取HTTPS内容?

HTTPS加密了传输内容,但可以通过以下方式分析:

- 查看TLS握手过程,了解证书、加密套件

- 设置浏览器环境变量

SSLKEYLOGFILE导出会话密钥,Wireshark可解密

5.3 着色规则

Wireshark用不同颜色区分协议类型,快速定位问题:

- 红色/黑色:异常包(如TCP重传、RST)

- 浅蓝色:DNS

- 深绿色:HTTP

六、推荐学习路径

- 基础:掌握过滤器、追踪流、统计菜单

- 进阶:学习TCP/IP协议栈,理解三次握手、四次挥手、滑动窗口

- 专项:分析特定协议(HTTP、DNS、SMB、数据库协议)

写在最后

Wireshark是一个强大的工具,但强大并不意味着复杂。记住三个核心:选对网卡、用好过滤器、善用追踪流,你就能解决80%以上的网络问题。

下次当网络出现"疑难杂症"时,不妨先打开Wireshark抓个包------真相,往往就藏在那些跳动的数据包里。