目录

[1. 账号权限最小化原则](#1. 账号权限最小化原则)

[2. 强制使用强密码策略](#2. 强制使用强密码策略)

[3. 禁用不必要的网络端口](#3. 禁用不必要的网络端口)

[4. 启用SSL加密连接](#4. 启用SSL加密连接)

[5. 定期备份数据](#5. 定期备份数据)

[6. 限制文件访问权限](#6. 限制文件访问权限)

[7. 禁用或限制不安全的SQL语句](#7. 禁用或限制不安全的SQL语句)

[8. 启用审计日志](#8. 启用审计日志)

[9. 定期更新MySQL版本](#9. 定期更新MySQL版本)

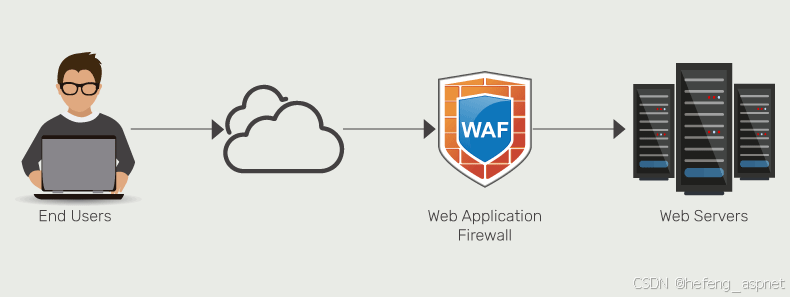

[10. 使用Web应用防火墙 (WAF)](#10. 使用Web应用防火墙 (WAF))

如果您喜欢此文章,请收藏、点赞、评论,谢谢,祝您快乐每一天。

1. 账号权限最小化原则

- 目的: 降低攻击面,即使账号被攻破,影响范围也有限。

- 操作:

- 删除默认账号: 移除

root账号的远程登录权限,或者直接删除。 - 创建专用账号: 为每个应用程序或用户创建独立的MySQL账号。

- 权限精细控制: 使用

GRANT语句,仅授予账号所需的最小权限。例如,只读账号只授予SELECT权限,数据修改账号授予INSERT、UPDATE、DELETE权限。 - 避免使用通配符: 避免在

GRANT语句中使用%通配符,限制账号的登录IP地址。 - 定期审查权限: 定期检查账号权限,移除不必要的权限。

- 删除默认账号: 移除

2. 强制使用强密码策略

- 目的: 防止弱密码被破解。

- 操作:

- 设置密码复杂度策略: 使用

validate_password插件,强制密码包含大小写字母、数字和特殊字符,并设置最小密码长度。 - 定期更换密码: 强制用户定期更换密码,例如每3个月更换一次。

- 禁止使用常见密码: 避免使用弱密码,例如 "123456"、"password" 等。

- 设置密码复杂度策略: 使用

3. 禁用不必要的网络端口

- 目的: 减少攻击入口。

- 操作:

- 修改默认端口: 将MySQL的默认端口3306修改为其他端口。

- 限制监听IP地址: 仅允许MySQL监听特定的IP地址,例如内网IP地址。

- 使用防火墙: 使用防火墙(例如

iptables或firewalld)限制对MySQL端口的访问,只允许授权的IP地址或网络访问。

4. 启用SSL加密连接

- 目的: 保护数据在传输过程中的安全,防止数据被窃听。

- 操作:

- 生成SSL证书: 使用

openssl工具生成SSL证书和密钥。 - 配置MySQL服务器: 在MySQL配置文件中启用SSL,并指定SSL证书和密钥的路径。

- 配置客户端: 在客户端连接MySQL时,指定使用SSL加密连接。

- 生成SSL证书: 使用

5. 定期备份数据

- 目的: 防止数据丢失,在发生安全事件时可以快速恢复数据。

- 操作:

- 选择合适的备份策略: 根据业务需求选择全量备份、增量备份或差异备份。

- 自动化备份: 使用

mysqldump或其他备份工具,编写脚本实现自动化备份。 - 异地备份: 将备份数据存储在不同的地理位置,防止单点故障。

- 定期测试恢复: 定期测试备份数据的可用性,确保在需要时可以成功恢复数据。

6. 限制文件访问权限

- 目的: 防止恶意用户篡改MySQL配置文件或数据文件。

- 操作:

- 设置MySQL数据目录权限: 确保MySQL数据目录只有MySQL用户才能访问。

- 设置MySQL配置文件权限: 确保MySQL配置文件只有MySQL用户才能读取和修改。

- 禁用

LOAD DATA LOCAL INFILE: 禁用LOAD DATA LOCAL INFILE语句,防止恶意用户通过该语句读取服务器上的敏感文件。

7. 禁用或限制不安全的SQL语句

- 目的: 防止SQL注入攻击。

- 操作:

- 禁用

LOAD DATA LOCAL INFILE: (同上) - 禁用

SELECT ... INTO OUTFILE: 禁用SELECT ... INTO OUTFILE语句,防止恶意用户将数据导出到服务器上的任意文件。 - 使用参数化查询: 在应用程序中使用参数化查询或预编译语句,防止SQL注入攻击。

- 输入验证: 对所有用户输入进行验证,过滤掉不安全的字符。

- 禁用

8. 启用审计日志

- 目的: 记录数据库操作,方便追踪安全事件。

- 操作:

- 启用MySQL审计插件: 安装并启用MySQL审计插件,例如

audit_log插件。 - 配置审计规则: 配置审计规则,指定需要审计的操作类型和用户。

- 定期分析审计日志: 定期分析审计日志,发现潜在的安全风险。

- 启用MySQL审计插件: 安装并启用MySQL审计插件,例如

9. 定期更新MySQL版本

- 目的: 修复已知的安全漏洞。

- 操作:

- 关注MySQL官方安全公告: 及时关注MySQL官方安全公告,了解最新的安全漏洞信息。

- 定期升级MySQL版本: 定期升级MySQL版本,修复已知的安全漏洞。

- 测试升级: 在生产环境升级之前,先在测试环境进行测试,确保升级不会影响业务。

10. 使用Web应用防火墙 (WAF)

- 目的: 在Web应用层防御SQL注入等攻击。

- 操作:

- 部署WAF: 在Web应用服务器前部署WAF,例如 ModSecurity 或 AWS WAF。

- 配置WAF规则: 配置WAF规则,拦截恶意的SQL注入攻击。

- 定期更新WAF规则: 定期更新WAF规则,以应对新的攻击方式。

总结

以上十大硬核操作涵盖了MySQL安全加固的各个方面,从账号权限、密码策略、网络端口、数据加密、数据备份、文件权限、SQL语句、审计日志、版本更新到Web应用防火墙,旨在为生产环境构建一个坚实的基础防护层。 请根据您的实际环境和业务需求,选择合适的安全加固措施。

重要提示: 安全是一个持续的过程,需要不断地监控、评估和改进。 建议定期进行安全漏洞扫描和渗透测试,及时发现和修复安全漏洞。

如果您喜欢此文章,请收藏、点赞、评论,谢谢,祝您快乐每一天。