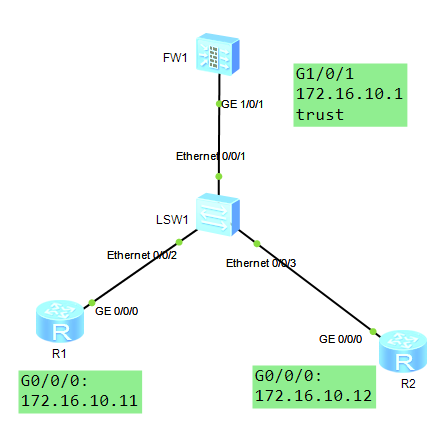

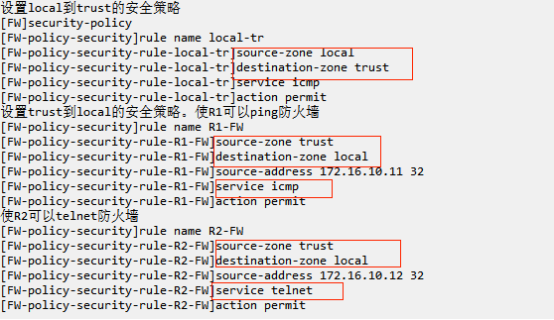

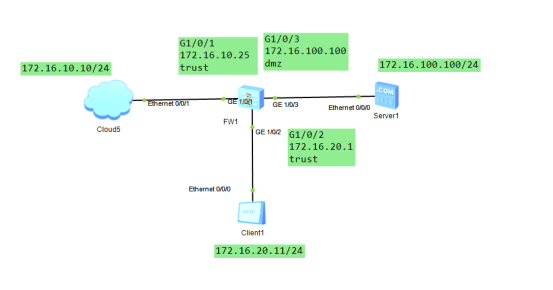

(一)配置Local区域的安全策略

要求:使防火墙可以主动ping其它设备;

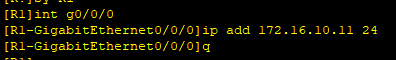

允许路由器R1 ping防火墙,但不能通过telnet登录到防火墙;

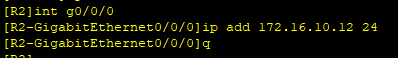

路由器R2能够通过telnet登录到防火墙,但不允许ping防火墙。

注:默认情况下,华为防火墙禁止向外ping其他设备。

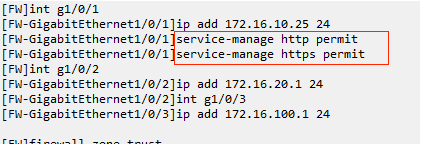

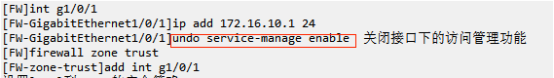

如果要限定仅某些或某台计算机可以通过WEB、telnet、SSH等访问防火墙,需要先关闭接口下的访问管理功能,再设置安全策略,因为访问管理功能级别高于安全策略。

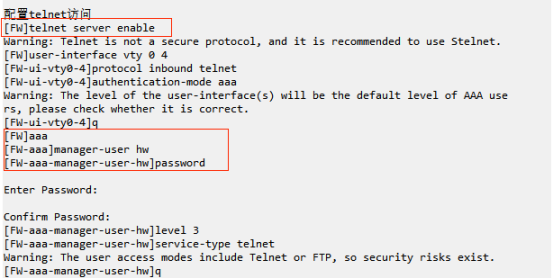

配置防火墙安全策略

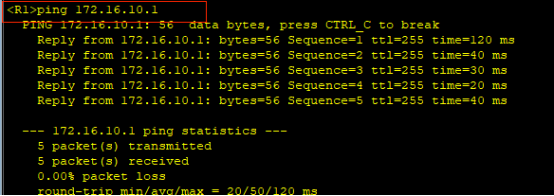

测试

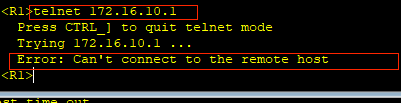

R1可以通过ping访问防火墙,但不能使用telnet远程访问

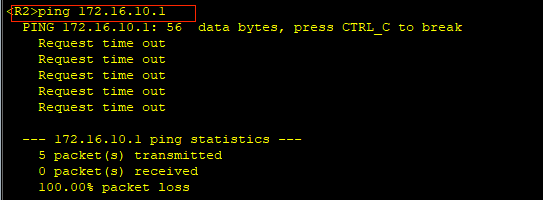

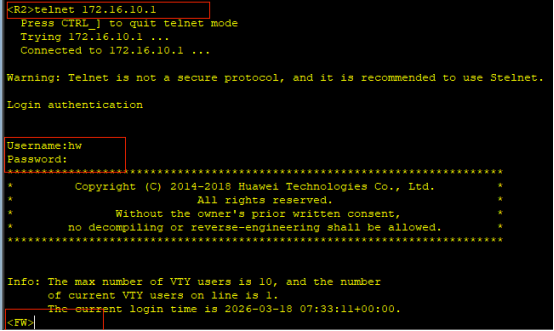

R2无法ping通防火墙,但可以通过telnet远程访问防火墙

(二)配置ASPF

ASPF是基于状态检测的报文过滤,可以自动检测某些报文的应用层信息并根据应用层信息放开相应的访问规则(生成Server-map表)。

以多通道协议(如FTP、H.323、SIP等)为例,这些多通道协议的应用需要先在控制通道中协商后续数据通道的地址和端口,然后根据协商结果建立数据通道连接。由于数据通道的地址和端口是动态协商的,管理员无法预知,因此无法制定完善精确的安全策略。为了保证数据通道的顺利建立,只能放开所有端口,这样显然会给服务器或客户端带来被攻击的风险。

开启ASPF功能后,防火墙通过检测协商报文的应用层携带的地址和端口信息,自动生成相应的Server-map表,用于放行后续建立数据通道的报文,相当于自动创建了一条精细的"安全策略"。

要求:防火墙使用ASPF控制FTP服务;

当FTP不使用端口21时,能够把非标准协议端口为FTP协议端口

配置防火墙

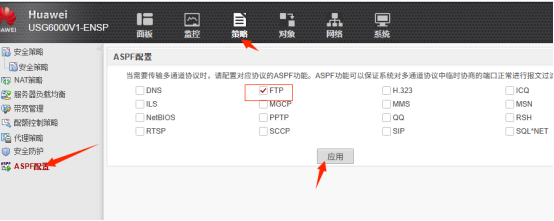

登录防火墙的web网页,将ASPF功能打开

也可以通过CLI界面打开

FW1 firewall detect ftp //启用

FW1 undo firewall detect ftp //禁用

注:防火墙的ASPF是默认开启的

设置FTP客户端和FTP服务器的IP地址对象

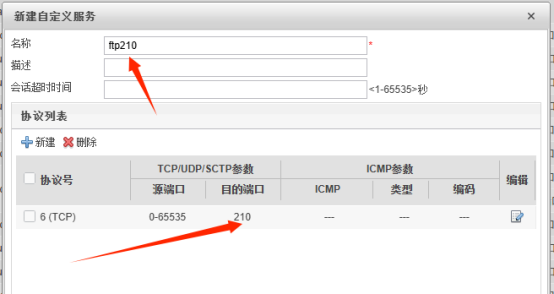

新建一个FTP的非标准端口

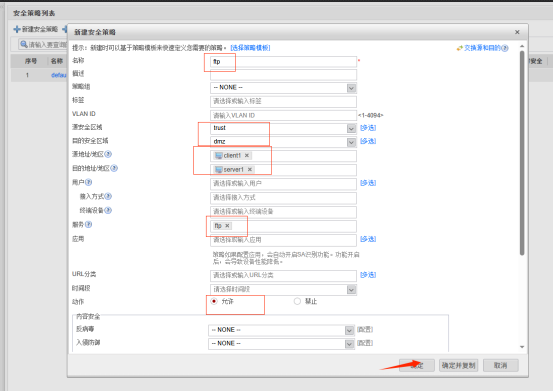

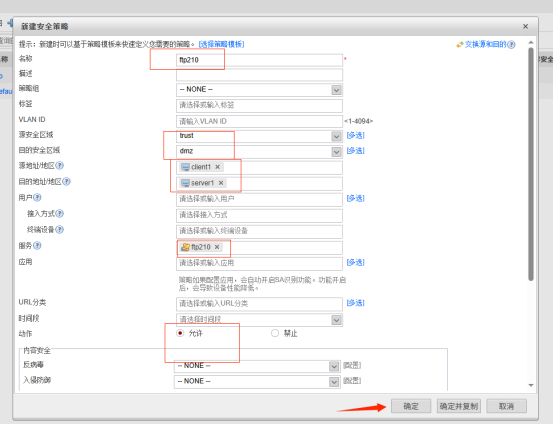

设置防火墙的安全策略

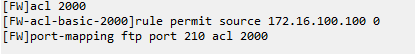

配置端口识别

测试

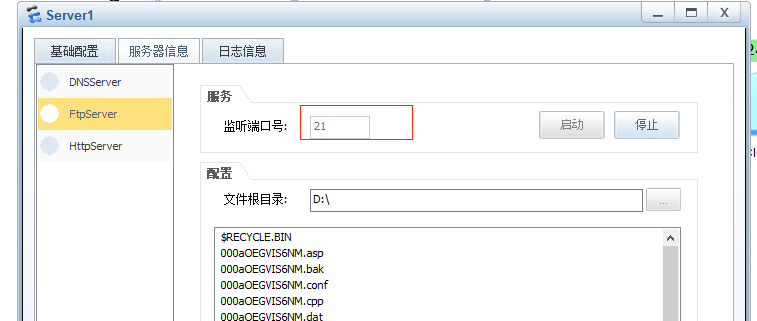

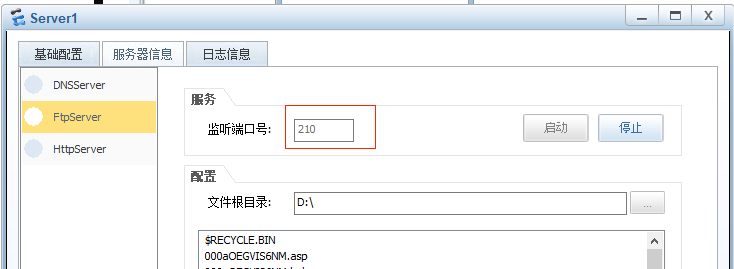

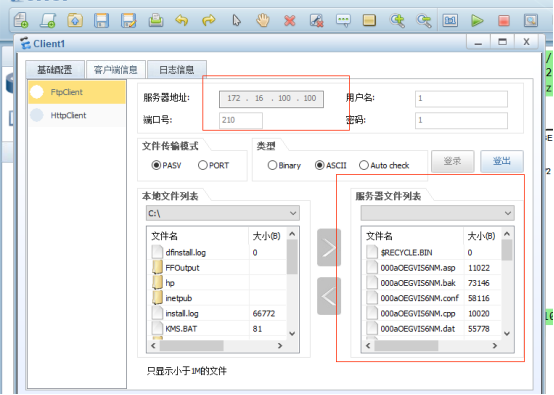

先使用21端口进行访问

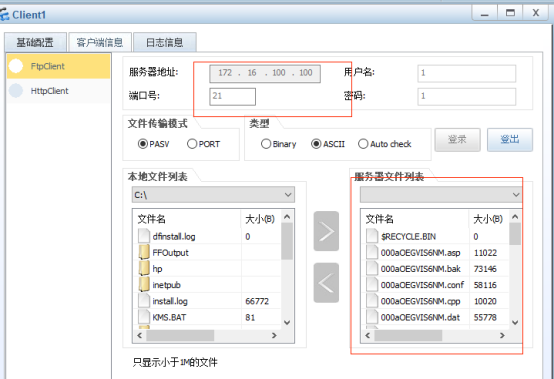

再使用210端口进行访问

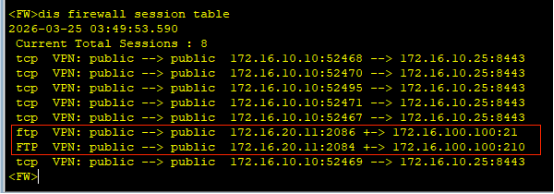

查看防火墙session表项

标准 FTP 会话(端口 21)

ftp VPN: public --> public 172.16.20.11:2086 +-> 172.16.100.100:21- 协议:

ftp(防火墙已识别为 FTP 协议) - 源:

172.16.20.11:2086(Client1,随机源端口) - 目的:

172.16.100.100:21(FTP 服务器,标准控制端口 21) - 方向符:

+->表示双向会话,ASPF 已动态建立数据通道,允许客户端与服务器间的 FTP 控制 + 数据流量。

非标准端口 FTP 会话(端口 210)

FTP VPN: public --> public 172.16.20.11:2084 +-> 172.16.100.100:210- 协议:

FTP(防火墙同样识别为 FTP 协议) - 源:

172.16.20.11:2084(Client1,随机源端口) - 目的:

172.16.100.100:210(FTP 服务器,非标准控制端口 210) - 关键结论:

- 非标准端口

210已被端口映射成功关联为 FTP 协议,防火墙 ASPF 能正常识别并管控。 - 同样使用

+->双向会话,说明数据通道已动态建立,非标准 FTP 服务可正常工作。

- 非标准端口